Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Not

Key Vault kaynak sağlayıcısı iki kaynak türünü destekler: vaults ve managed HSM. Bu makalede açıklanan Access control yalnızca vaults için geçerlidir. Yönetilen HSM için erişim kontrolü hakkında daha fazla bilgi edinmek için Yönetilen HSM erişim kontrolü sayfasına bakın.

Azure rol tabanlı erişim denetimi (Azure RBAC), Azure kaynaklarının merkezi erişim yönetimini sağlayan Azure Resource Manager üzerinde oluşturulmuş bir yetkilendirme sistemidir. API 2026-02-01 sürümünden başlayarak, RBAC Azure yeni oluşturulan anahtar kasaları için varsayılan erişim denetim modelidir. Bu değişiklik ve nasıl hazırlanacaklarıyla ilgili ayrıntılar için bkz. 2026-02-01 ve sonraki Key Vault API sürümü için hazırlık.

Azure RBAC, kullanıcıların anahtarları, gizli dizileri ve sertifika izinlerini yönetmesine olanak tanır ve tüm anahtar kasalarında tüm izinleri yönetmek için tek bir yer sağlar.

Azure RBAC modeli, kullanıcıların farklı kapsam düzeylerinde izinler ayarlamasına olanak tanır: yönetim grubu, abonelik, kaynak grubu veya tek tek kaynaklar. Azure RBAC, anahtar kasası için, kullanıcıların bireysel anahtarlar, sırlar ve sertifikalar üzerinde ayrı izinlere sahip olmasını sağlar.

Daha fazla bilgi için bkz. Azure rol tabanlı erişim denetimi (Azure RBAC).

Key Vault erişim modeline genel bakış

Key Vault erişimi iki arabirim aracılığıyla denetlenmektedir: control düzlemi ve veri düzlemi.

Key Vault'un kendisini yönettiğiniz yer, control plane'dir. Bu plandaki işlemler arasında Key Vault oluşturma ve silme, Key Vault özelliklerini alma ve erişim ilkelerini güncelleme yer alır.

Data düzlemi, bir anahtar kasasında depolanan verilerle çalıştığınız yerdir. Anahtarları, gizli dizileri ve sertifikaları ekleyebilir, silebilir ve değiştirebilirsiniz.

Her iki sistem de kimlik doğrulaması için Microsoft Entra ID kullanır. Yetkilendirme için denetim düzlemi Azure rol tabanlı erişim denetimi (Azure RBAC) kullanır ve veri düzlemi Key Vault veri düzlemi işlemleri için Key Vault erişim ilkesi (eski) veya Azure RBAC kullanır.

Her iki ortamda da anahtar kasasına erişim için, tüm istemcilerin (kullanıcılar veya uygulamalar) uygun kimlik doğrulama ve yetkilendirmeye sahip olması gerekir. Kimlik doğrulaması, çağıranın kimliğini oluşturur. Yetkilendirme, çağıranın hangi işlemleri yürütebileceğini belirler.

Uygulamalar uç noktalar aracılığıyla düzlemleri access. İki düzlemin erişim kontrolleri bağımsız olarak çalışır. Bir uygulamaya anahtarları kullanma izni vermek için Azure RBAC veya Key Vault erişim ilkesi kullanarak veri düzlemi erişimi verirsiniz. Kullanıcıya Key Vault özelliklerine ve etiketlerine okuma erişimi vermek, ancak verilere (anahtarlar, sırlar veya sertifikalar) erişim vermemek için, Azure RBAC ile denetim düzlemi erişimi verirsiniz.

Erişim katmanı uç noktaları

Aşağıdaki tabloda denetim ve veri düzlemleri için uç noktalar gösterilmektedir.

| Access düzlem | Erişim uç noktaları | Operations | Erişim kontrolü mekanizması |

|---|---|---|---|

| Kontrol düzlemi |

Global: management.azure.com:443 21Vianet tarafından işletilen Microsoft Azure: management.chinacloudapi.cn:443 Azure ABD Kamu: management.usgovcloudapi.net:443 |

Anahtar kasaları oluşturma, okuma, güncelleştirme ve silme Key Vault erişim ilkelerini ayarlama Key Vault etiketlerini ayarlama |

** Azure RBAC |

| Veri düzlemi |

Global: <vault-name.vault.azure.net:443> 21Vianet tarafından işletilen Microsoft Azure: <vault-name.vault.azure.cn:443> Azure ABD Kamu: <vault-name.vault.usgovcloudapi.net:443> |

Anahtarlar: şifreleme, şifre çözme, anahtar sarmalama, anahtar açma, imzalama, doğrulama, alma, listeleme, oluşturma, güncelleme, içe aktarma, silme, kurtarma, yedekleme, geri yükleme, temizleme, döndürme, döndürme politikasını alma, döndürme politikasını ayarlama, serbest bırakma Sertifikalar: kişileri yönet, verenkaynaklarını al, verenkaynaklarını listele, verenkaynaklarını ayarla, verenkaynaklarını sil, verenkaynaklarını yönet, al, listele, oluştur, içe aktar, güncelle, sil, kurtar, yedekle, geri yükle, temizle Sırlar: alma, listeleme, ayarlama, silme, kurtarma, yedekleme, geri yükleme, temizleme |

Key Vault erişim ilkesi (eski) veya Azure RBAC |

Key Vault yönetici erişimini yönetme

Kaynak grubunda bir anahtar kasası oluşturduğunuzda, erişimi Microsoft Entra ID'yi kullanarak yönetirsiniz. Kullanıcılara veya gruplara bir kaynak grubundaki anahtar kasalarını yönetme yetkisi verirsiniz. Uygun Azure rollerini atayarak belirli bir kapsam düzeyinde erişim verebilirsiniz. Kullanıcıya anahtar kasalarını yönetme erişimi vermek için, kullanıcıya belirli bir kapsamda önceden tanımlanmış bir Key Vault Contributor rolü atarsınız. Aşağıdaki kapsam düzeyleri bir Azure rolüne atanabilir:

- Ubscription: Abonelik düzeyinde atanan Azure rolü, bu abonelik içindeki tüm kaynak grupları ve kaynaklar için geçerlidir.

- Kaynak grubu: Kaynak grubu düzeyinde atanan Azure rolü, bu kaynak grubundaki tüm kaynaklar için geçerlidir.

- Specific resource: Belirli bir kaynağa atanan Azure rolü bu kaynak için geçerlidir. Bu durumda, kaynak belirli bir key vault.

Önceden tanımlanmış birkaç rol vardır. Önceden tanımlanmış bir rol gereksinimlerinize uymuyorsa, kendi rolünüzü tanımlayabilirsiniz. Daha fazla bilgi için bkz. Azure RBAC: Yerleşik roller.

Önemli

Kullanıcının bir anahtar kasası kontrol düzlemi için Contributor izinleri varsa, kullanıcı bir Anahtar Kasası erişim ilkesi ayarlayarak veri düzlemine erişim izni verebilir. Anahtar kasalarınızda kimlerin Contributor rol access sahip olduğunu sıkı bir şekilde denetlemeniz gerekir. Anahtar kasalarınızı, anahtarlarınızı, gizli dizilerinizi ve sertifikalarınızı yalnızca yetkili kişilerin eriştiğinden ve yönettiğinden emin olun.

Bireysel anahtarlar, parolalar ve sertifikalar için rol atama en iyi uygulamaları

Önerimiz, key vault kapsamında atanmış rollerle ortam başına uygulama başına bir kasa (Geliştirme, Üretim Öncesi ve Üretim) kullanmaktır.

Bireysel anahtarlar, gizli bilgiler ve sertifikalar üzerinde rol atamak önerilmez. Özel durumlar şunlardır:

- Tek tek gizli diziler tek tek kullanıcı erişimi gerektirir; örneğin, kullanıcıların Azure Bastion kullanarak sanal makinede kimlik doğrulaması yapmak için SSH özel anahtarlarını okuması gerekir.

- Bireysel sırlar, birden çok uygulama arasında paylaşılmalıdır; örneğin, bir uygulamanın başka bir uygulamadan veri erişmesi gerektiğinde.

Azure Key Vault yönetimi yönergeleri hakkında daha fazla bilgi için bkz:

- Azure Key Vault'u güvence altına alın

- Azure Key Vault hizmet sınırları

Azure Key Vault veri düzlemi işlemleri için yerleşik roller

Not

Key Vault Contributor rolü yalnızca anahtar kasalarını yönetmek için kontrol düzlemi işlemleri içindir. Anahtarlara, gizli bilgilere ve sertifikalara erişime izin vermez.

| Yerleşik rol | Açıklama | Kimlik |

|---|---|---|

| Key Vault Yöneticisi | Sertifikalar, anahtarlar ve gizli bilgiler dahil olmak üzere bir key vault ve içindeki tüm nesneler üzerinde tüm veri düzlemi işlemlerini gerçekleştirin. key vault kaynakları yönetilemez veya rol atamaları yönetilemez. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | 00482a5a-887f-4fb3-b363-3b7fe8e74483 |

| Key Vault Okuyucu | Anahtar kasalarının ve onların sertifikalarının, anahtarlarının ve gizli bilgilerinin meta verilerini okuyun. Gizli içerikler veya anahtar materyaller gibi hassas değerler okunamıyor. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | 21090545-7ca7-4776-b22c-e363652d74d2 |

| Key Vault Temizleme İşleci | Geçici olarak silinen kasaların kalıcı olarak silinmesine izin verir. | a68e7c17-0ab2-4c09-9a58-125dae29748c |

| Key Vault Sertifika Yetkilisi | Bir key vault'un sertifikaları üzerinde, izinleri yönetme dışında herhangi bir eylemi gerçekleştirin. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | a4417e6f-fecd-4de8-b567-7b0420556985 |

| Key Vault Sertifika Kullanıcısı | Gizli kısmı ve anahtar bölümü de dahil olmak üzere tüm sertifika içeriğini okuyun. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | db79e9a7-68ee-4b58-9aeb-b90e7c24fcba |

| Key Vault Kripto Görevlisi | İzinleri yönetme dışında bir key vault anahtarları üzerinde herhangi bir eylem gerçekleştirin. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | 14b46e9e-c2b7-41b4-b07b-48a6ebf60603 |

| Key Vault Kripto Hizmeti Şifreleme Kullanıcısı | Anahtarların meta verilerini okuyun ve şifreleme/şifre çözme işlemleri gerçekleştirin. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | e147488a-f6f5-4113-8e2d-b22465e65bf6 |

| Key Vault Kripto Kullanıcı | Anahtarları kullanarak şifreleme işlemleri gerçekleştirin. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | 12338af0-0e69-4776-bea7-57ae8d297424 |

| Anahtar Kasası Şifreleme Servisi Kullanıcı Sürümü | Azure Gizli Bilgi İşlem ve eşdeğer ortamlar için sürüm anahtarları. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | |

| Key Vault Gizli Bilgi Yöneticisi | İzinleri yönetme dışında bir anahtar kasasının sırları üzerinde herhangi bir eylem gerçekleştirin. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | b86a8fe4-44ce-4948-aee5-eccb2c155cd7 |

| Anahtar Kasası Sır Kullanıcısı | Özel anahtara sahip bir sertifikanın gizli kısmı da dahil olmak üzere gizli içerikleri okuyun. Yalnızca 'Azure rol tabanlı erişim denetimi' izin modelini kullanan anahtar kasalarında çalışır. | 4633458b-17de-408a-b874-0445c86b69e6 |

Azure yerleşik rol tanımları hakkında daha fazla bilgi için bkz. Azure yerleşik roller.

Yerleşik Key Vault veri düzlemi rol atamalarını yönetme

| Yerleşik rol | Açıklama | Kimlik |

|---|---|---|

| Key Vault Veri Erişimi Yöneticisi | Azure Key Vault erişimini, Key Vault Yöneticisi, Key Vault Sertifika Yetkilisi, Key Vault Şifreleme Yetkilisi, Key Vault Şifreleme Hizmeti Şifreleme Kullanıcısı, Key Vault Şifreleme Kullanıcısı, Key Vault Okuyucu, Key Vault Gizli Dizi Yetkilisi veya Key Vault Gizli Dizi Kullanıcı rolleri için rol atamaları ekleyerek veya kaldırarak yönetebilirsiniz. Rol atamalarını kısıtlamak için bir ABAC koşulu içerir. | 8b54135c-b56d-4d72-a534-26097cfdc8d8 |

Key Vault ile Azure RBAC gizli anahtar, anahtar ve sertifika izinlerini kullanma

Anahtar kasası için yeni Azure RBAC izin modeli, kasa erişim ilkesi izin modeline alternatif sağlar.

Önkoşullar

Azure aboneliğiniz olmalıdır. Aksi takdirde, başlamadan önce bir ücretsiz hesap oluşturabilirsiniz.

Rol atamalarını yönetmek için Microsoft.Authorization/roleAssignments/write ve Microsoft.Authorization/roleAssignments/delete izinlerine sahip olmanız gerekir. Key Vault Veri Erişim Yöneticisi (yalnızca belirli Key Vault rollerini atamak/kaldırmak için kısıtlı izinlerle), User Erişim Yöneticisi veya Owner gibi.

Key Vault Azure RBAC izinlerini etkinleştirme

Not

İzin modelini değiştirmek için, Owner ve Kullanıcı Erişim Yöneticisi rollerinin parçası olan sınırsız 'Microsoft.Authorization/roleAssignments/write' iznine sahip olmak gerekir. İzin modelini değiştirmek için 'Hizmet Yöneticisi' ve 'Ortak Yönetici' gibi klasik abonelik yöneticisi rolleri veya kısıtlanmış 'Key Vault Veri Erişimi Yöneticisi' kullanılamaz.

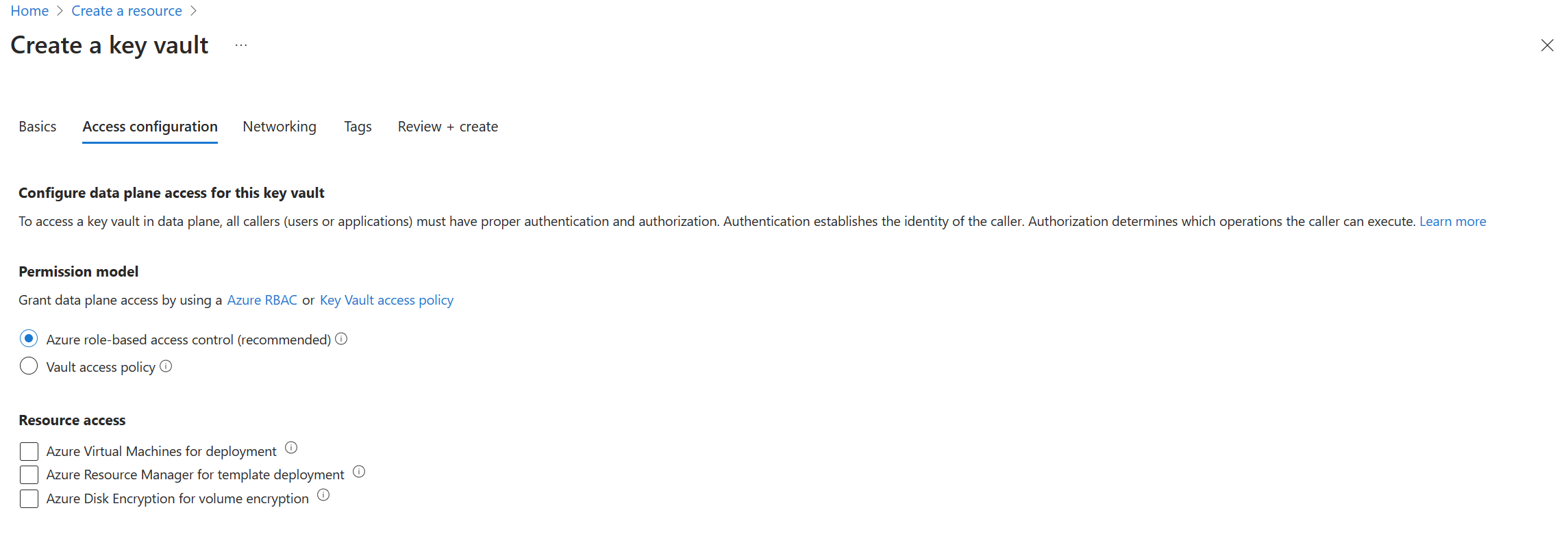

Yeni bir anahtar kasasında Azure RBAC izinlerini etkinleştirin.

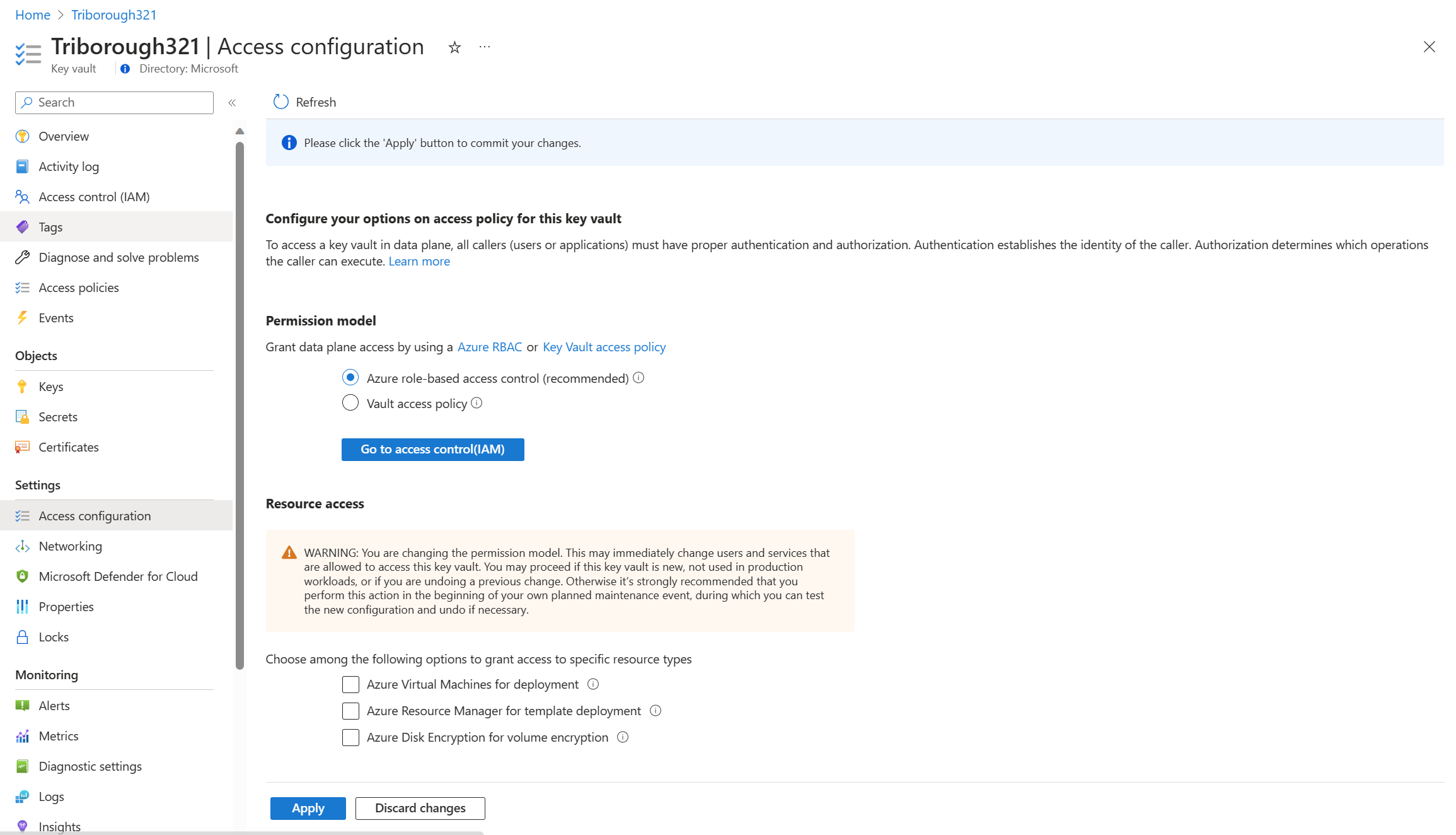

Mevcut anahtar kasasında Azure RBAC izinlerini etkinleştirin:

Önemli

RBAC izin modelinin Azure ayarlanması tüm erişim ilkeleri izinlerini geçersiz kılar. Eşdeğer Azure rolleri atanmadığında kesintilere neden olabilir.

Rol atama

Not

Betiklerde rol adı yerine benzersiz rol kimliğini kullanmanız önerilir. Bu nedenle, bir rolün adı değiştirildiğinde, betikleriniz çalışmaya devam eder. Bu belgedeki rol adı okunabilirlik için kullanılır.

Azure CLI kullanarak rol ataması oluşturmak için az role assignment komutunu kullanın:

az role assignment create --role <role-name> --assignee <user-principal-name>> --scope <scope>

Tüm ayrıntılar için bkz. Azure CLI kullanarak Azure rolleri atama.

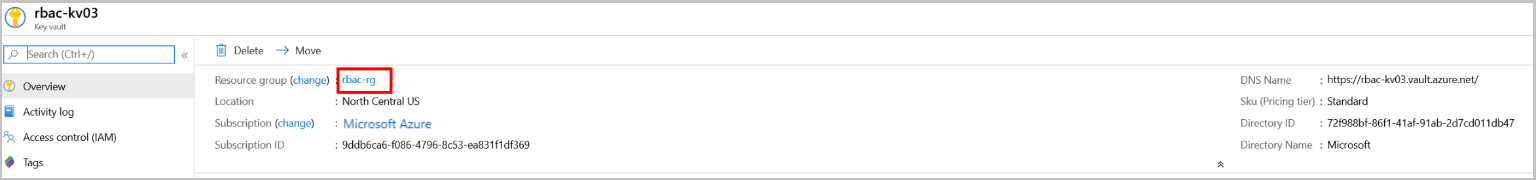

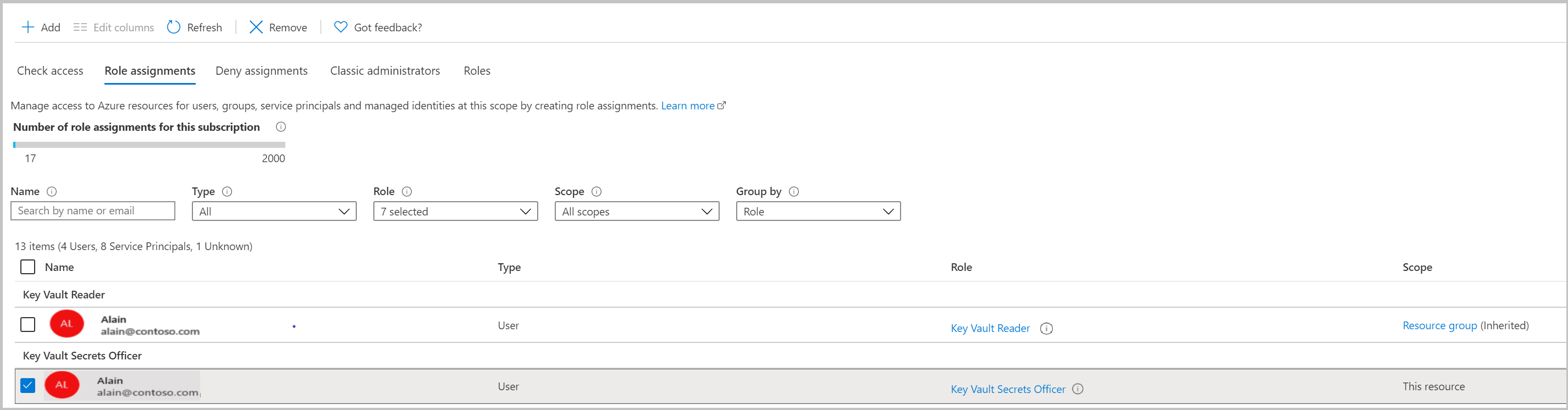

Kaynak grubu kapsamı rol ataması

az role assignment create --role "Key Vault Reader" --assignee <user-principal-name> --scope /subscriptions/<subscription-id>/resourcegroups/<resource-group>

Tüm ayrıntılar için bkz. Azure CLI kullanarak Azure rolleri atama.

Yukarıdaki rol ataması, anahtar kasası nesnelerini listeleme olanağı sağlar.

Key Vault kapsamı rol atanımı

az role assignment create --role "Key Vault Secrets Officer" --assignee <user-principal-name> --scope /subscriptions/<subscription-id>/resourcegroups/<resource-group>/providers/Microsoft.KeyVault/vaults/<vault-name>

Tüm ayrıntılar için bkz. Azure CLI kullanarak Azure rolleri atama.

Gizli kapsam rol ataması

Not

Key vault gizli anahtar, sertifikalar ve anahtar kapsamı rol atamaları, Bireysel anahtarlar, gizli anahtarlar ve sertifikaların rol atamaları için en iyi uygulamalar bölümünde açıklanan sınırlı senaryolarda ve güvenlik en iyi uygulamalarına uygunluğu sağlamak amacıyla kullanılmalıdır.

az role assignment create --role "Key Vault Secrets Officer" --assignee <user-principal-name> --scope /subscriptions/<subscription-id>/resourcegroups/<resource-group>/providers/Microsoft.KeyVault/vaults/<vault-name>/secrets/RBACSecret

Tüm ayrıntılar için bkz. Azure CLI kullanarak Azure rolleri atama.

Test edin ve doğrulayın

Not

Tarayıcılar önbelleğe alma kullanır ve rol atamaları kaldırıldıktan sonra sayfa yenilemesi gerekir. Rol atamalarının yenilenmesi için birkaç dakika izin ver

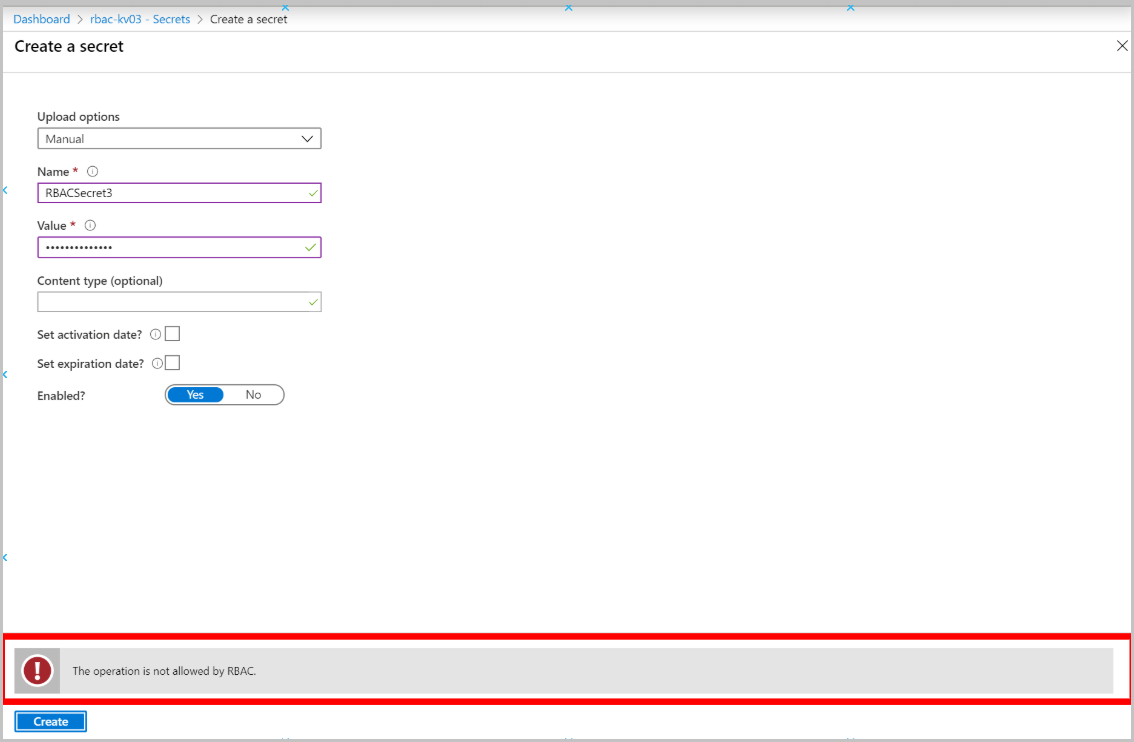

Anahtar kasası düzeyinde "Anahtar Kasası Gizli Öğeleri Görevlisi" rolü olmadan yeni gizli eklemeyi doğrulayın.

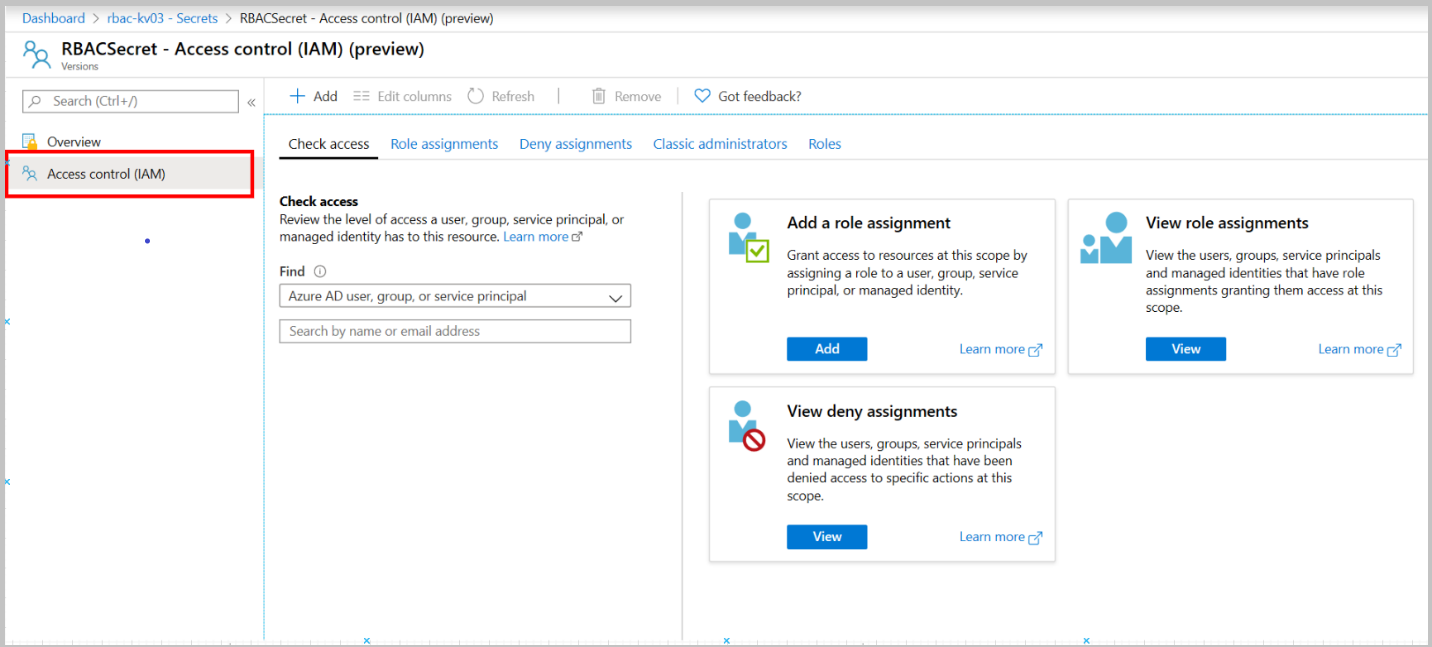

Key Vault Erişim Denetimi (IAM) sekmesine gidin ve bu kaynak için "Key Vault Sırlar Yetkilisi" rol atamasını kaldırın.

Önceden oluşturulmuş gizliye gidin. Tüm gizli özellikleri görebilirsiniz.

Erişim ile gizli görünüm

Yeni gizli anahtar oluştur (Gizli Anahtarlar > +Oluştur/İçeri Aktar) şu hatayı göstermelidir:

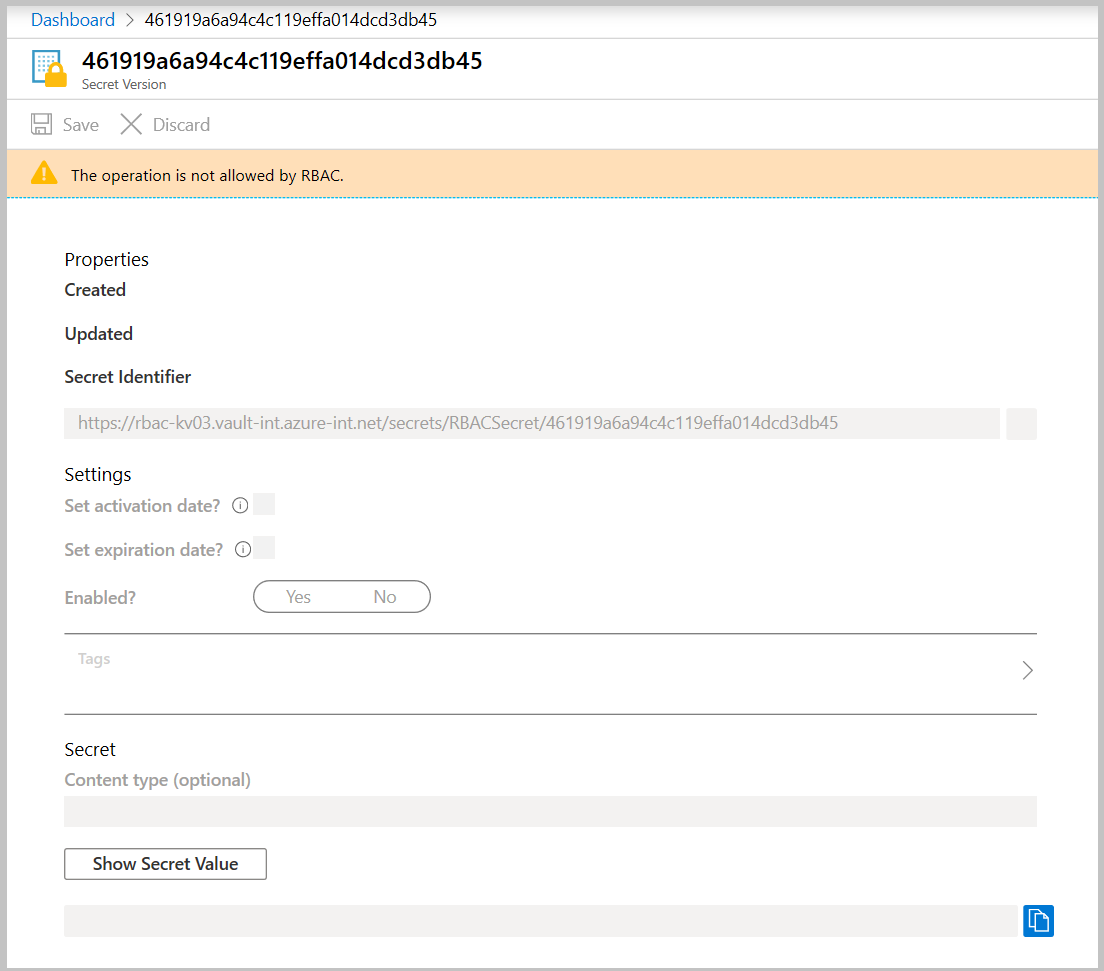

Gizli bilgi düzeyinde "Anahtar Kasası Sır Görevlisi" rolü olmadan gizli bilgi düzenlemeyi doğrulayın.

Daha önce oluşturulmuş gizli Access Control (IAM) sekmesine gidin ve bu kaynak için "Anahtarlık Gizli Yönetici" rol atamasını kaldırın.

Önceden oluşturulmuş gizliye gidin. Gizli özellikleri görebilirsiniz.

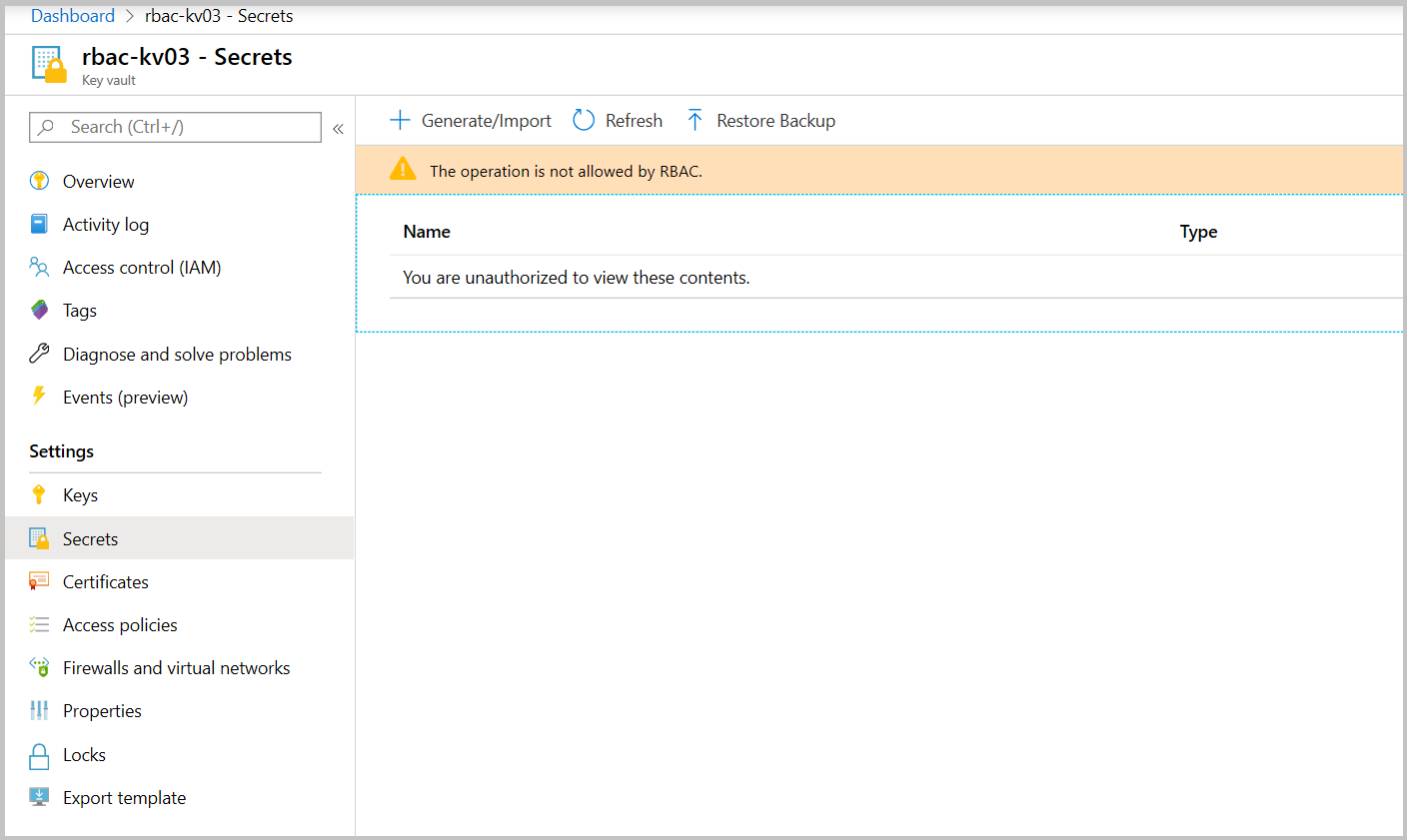

Anahtarlık düzeyinde okuyucu rolüne sahip olmadan okunan gizli bilgiler doğrulama yapın.

key vault kaynak grubu Erişim denetimi (IAM) sekmesine gidin ve "Key Vault Okuyucu" rol atamasını kaldırın.

key vault Gizli sekmesine gitmek bu hatayı göstermelidir:

Özel roller oluşturma

az rol tanımı oluşturma komutu

az role definition create --role-definition '{ \

"Name": "Backup Keys Operator", \

"Description": "Perform key backup/restore operations", \

"Actions": [], \

"DataActions": [ \

"Microsoft.KeyVault/vaults/keys/read ", \

"Microsoft.KeyVault/vaults/keys/backup/action", \

"Microsoft.KeyVault/vaults/keys/restore/action" \

], \

"NotDataActions": [], \

"AssignableScopes": ["/subscriptions/{subscriptionId}"] \

}'

Özel roller oluşturma hakkında daha fazla bilgi için bkz:

Key Vault rol atamaları oluşturmak için yapay zeka kullanma

GitHub Copilot, belirli gereksinimlerinize göre Key Vault rol atamaları için doğru Azure CLI veya PowerShell komutlarını oluşturmanıza yardımcı olabilir.

I need to set up Azure RBAC for my Key Vault. Help me create the role assignment commands for the following scenario:

- Key vault name: my-app-keyvault

- Resource group: my-app-rg

- Subscription ID: <subscription-id>

- I need to grant a managed identity (client ID: <managed-identity-client-id>) the ability to read and write secrets, but not manage keys or certificates.

Provide both Azure CLI and PowerShell commands, and explain which built-in role is most appropriate for this least-privilege scenario.

GitHub Copilot yapay zeka ile desteklendiğinden sürprizler ve hatalar mümkündür. Daha fazla bilgi için Copilot Sıkça Sorulan Sorular'a bakın.

Sık Sorulan Sorular

Key Vault içindeki uygulama ekiplerine yalıtım sağlamak için Azure RBAC nesne kapsamı atamalarını kullanabilir miyim?

Hayır Azure RBAC izin modeli, bir kullanıcıya veya uygulamaya Key Vault içindeki belirli nesnelere erişim izni vermenize olanak tanır. Ancak, ağ erişim denetimi, izleme ve nesne yönetimi gibi yönetimsel işlemler kasa düzeyinde izinler gerektirir. Bu durum, uygulama ekiplerinin işleçlerine güvenli bilgilerin açığa çıkmasına yol açabilir.