Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Yerel geliştirme sırasında uygulamaların çeşitli Azure hizmetlerine erişmek için Azure kimlik doğrulamasından geçirmesi gerekir. Bu makalede, yerel kimlik doğrulaması için iki yaygın yaklaşımdan biri olarak uygulama hizmet sorumlusunun nasıl kullanılacağı açıklanmaktadır.

- Microsoft Entra ile bir hizmet ilkesi oluşturmak için uygulamayı kaydetme

- İzinleri verimli bir şekilde yönetmek için Microsoft Entra gruplarını kullanma

- Kapsam izinlerine roller atama

- Uygulama kodunuzdan hizmet ilkesi kullanarak kimlik doğrulaması yapma

Ayrılmış uygulama hizmet sorumlularını kullanmak, Azure kaynaklara erişirken en az ayrıcalık ilkesine uymanızı sağlar. İzinler, geliştirme sırasında uygulamanın belirli gereksinimleriyle sınırlıdır ve diğer uygulamalar veya hizmetler için amaçlanan Azure kaynaklara yanlışlıkla erişimi önler. Bu yaklaşım, uygulama geliştirme ortamında aşırı ayrıcalıklı olmadığından emin olarak üretime taşındığında karşılaşılan sorunları önlemeye de yardımcı olur.

Uygulama Azure kaydedildiğinde bir uygulama hizmet sorumlusu oluşturulur. Yerel geliştirme için:

- Her geliştiricinin kendi uygulama hizmet sorumlusuna sahip olduğundan emin olmak için uygulama üzerinde çalışan her geliştirici için ayrı bir uygulama kaydı oluşturun ve kimlik bilgilerini paylaşma gereğini önleyin.

- Uygulamanın izinlerini yalnızca gerekli olanlarla sınırlamak için her uygulama için ayrı bir uygulama kaydı oluşturun.

Yerel geliştirme sırasında ortam değişkenleri uygulama hizmeti sorumlusunun kimliğiyle ayarlanır. Azure Kimlik kitaplığı, gerekli Azure kaynaklarında uygulamanın kimliğini doğrulamak için bu ortam değişkenlerini okur.

Uygulamayı Azure'a kaydetme

Azure'da bir uygulama kaydı üzerinden uygulama hizmet sorumlusu nesneleri, Azure portalı veya Azure CLI kullanılarak oluşturulur.

Azure portalında arama çubuğunu kullanarak App registrations sayfasına gidin.

App registrations sayfasında + Yeni kayıt'i seçin.

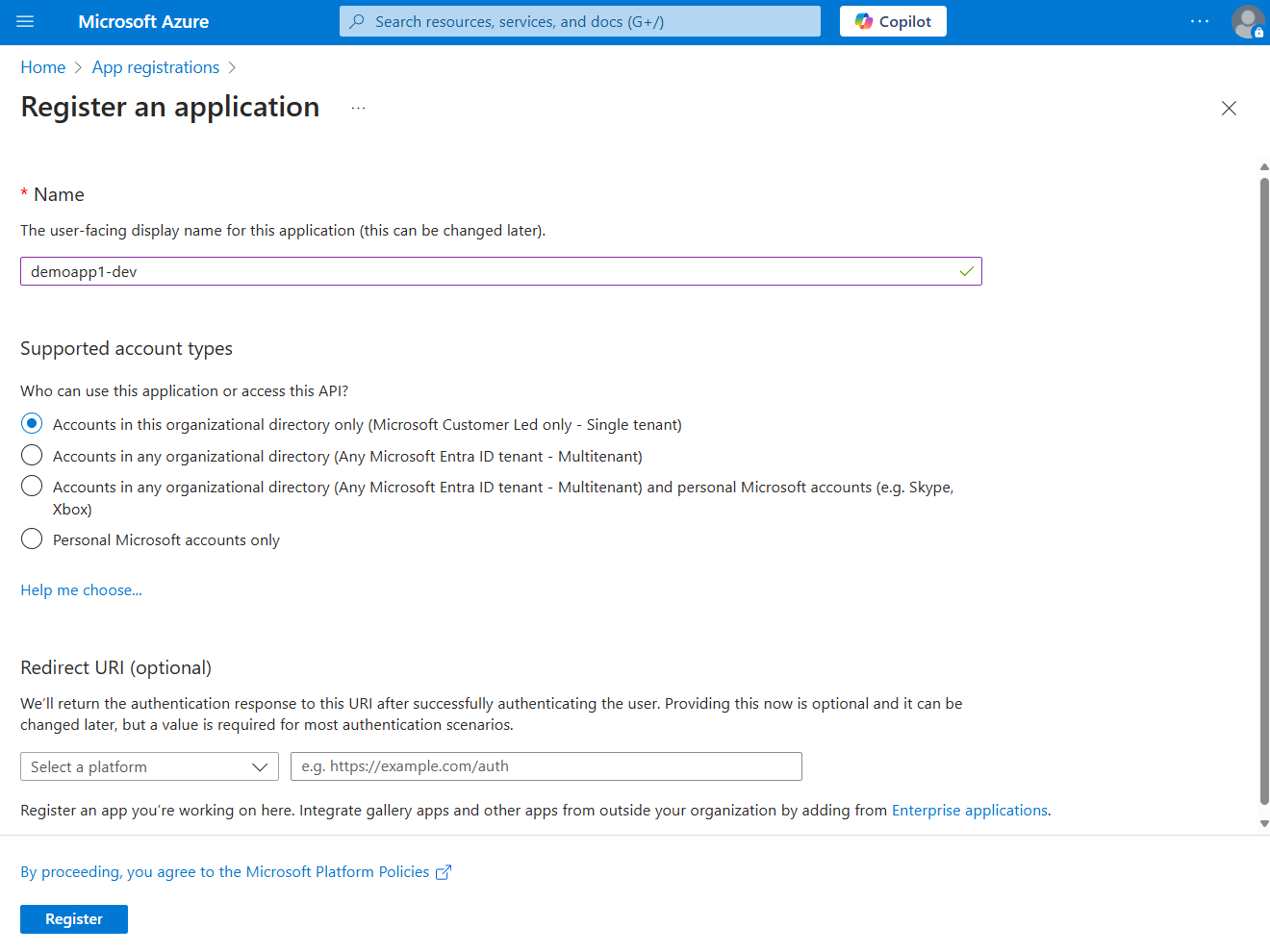

Uygulamayı kaydetme sayfasında:

- Adı alanı için uygulama adını ve hedef ortamı içeren açıklayıcı bir değer girin.

- Desteklenen hesap türleri için yalnızca bu kuruluş dizinindeki hesaplar (Yalnızca Microsoft Müşteri Liderliğinde - Tek kiracı) veya gereksinimlerinize en uygun seçeneğiseçin.

Uygulamanızı kaydetmek ve hizmet sorumlusunu oluşturmak için Kaydet seçin.

Uygulamanızın Uygulama kaydı sayfasında Uygulama (istemci) kimliği ve Dizin (kiracı) kimliği kopyalayın ve bunları uygulama kodu yapılandırmalarınızda daha sonra kullanmak üzere geçici bir konuma yapıştırın.

Uygulamanızın kimlik bilgilerini ayarlamak için Sertifika veya gizli dizi ekle'yi seçin.

Sertifikalar ve gizli anahtarlar sayfasında + Yeni istemci gizli anahtar'ı seçin.

İstemci sırrı ekle panosunda açılan panelde:

- Açıklamaiçin Geçerli değerini girin.

- Süresi Doluyor değeri için varsayılan önerilen 180 gün değerini bırakın.

- Sırrı eklemek için Ekle'yi seçin.

Sertifikalar & gizli anahtarları sayfasında, istemci gizli anahtarının Değer özelliğini gelecekte kullanmak üzere kopyalayın.

Not

İstemci gizli anahtarı değeri, uygulama kaydı oluşturulduktan sonra yalnızca bir kez görüntülenir. Bu istemci sırrını geçersiz kılmadan daha fazla istemci sırrı ekleyebilirsiniz; ancak bu değeri yeniden görüntüleyebilmenin bir yolu yoktur.

Yerel geliştirme için Microsoft Entra grubu oluşturma

Rolleri tek tek hizmet sorumlusu nesnelerine atamak yerine yerel geliştirmede uygulamanın ihtiyaç duyduğu rolleri (izinleri) kapsüllemek için bir Microsoft Entra grubu oluşturun. Bu yaklaşım aşağıdaki avantajları sunar:

- Her geliştirici, grup düzeyinde aynı rollere sahiptir.

- Uygulama için yeni bir rol gerekiyorsa, yalnızca uygulamanın grubuna eklenmesi gerekir.

- Ekibe yeni bir geliştirici katılırsa, geliştirici için yeni bir uygulama hizmet sorumlusu oluşturulur ve gruba eklenir ve geliştiricinin uygulama üzerinde çalışmak için doğru izinlere sahip olduğundan emin olun.

Azure portalında Microsoft Entra ID genel bakış sayfasına gidin.

Sol taraftaki menüden Tüm gruplar'ı seçin.

Gruplar sayfasında Yeni grup'a tıklayın.

Yeni grup sayfasında aşağıdaki form alanlarını doldurun:

- Grup türü: Güvenlik'i seçin.

- Grup adı: Uygulama veya ortam adına başvuru içeren grup için bir ad girin.

- Grup açıklaması: Grubun amacını açıklayan bir açıklama girin.

Gruba üye eklemek için Üyeler'in altında Hiçbir üye seçilmedi bağlantısını seçin.

Açılan açılır panelde, daha önce oluşturduğunuz hizmet sorumlusunu arayın ve filtrelenen sonuçlardan seçin. Seçiminizi onaylamak için panelin altındaki Seç düğmesini seçin.

Grubu oluşturmak ve Tüm gruplar sayfasına dönmek için Yeni grup sayfasının alt kısmındaki Oluştur'u seçin. Yeni grubu listede görmüyorsanız, bir dakika bekleyin ve sayfayı yenileyin.

Gruba rol atama

Ardından, uygulamanızın hangi kaynaklar üzerinde hangi rollere (izinlere) ihtiyacı olduğunu belirleyin ve bu rolleri oluşturduğunuz Microsoft Entra grubuna atayın. Gruplara kaynak, kaynak grubu veya abonelik kapsamında bir rol atanabilir. Bu örnekte, çoğu uygulama tüm Azure kaynaklarını tek bir kaynak grubunda gruplandırdığından kaynak grubu kapsamında rollerin nasıl atandığı gösterilmektedir.

Azure portalında, uygulamanızı içeren kaynak grubunun Overview sayfasına gidin.

Sol gezinti bölmesinden Erişim denetimi (IAM) seçin.

Erişim denetimi (IAM) sayfasında + Ekle'yi ve ardından açılan menüden Rol ataması ekle'yi seçin. Rol ataması ekle sayfasında rolleri yapılandırmak ve atamak için birkaç sekme bulunur.

Rol sekmesinde, atamak istediğiniz rolü bulmak için arama kutusunu kullanın. Rolü seçin ve ardından İleri'yi seçin.

Üyeler sekmesinde:

- Değere erişim ata için Kullanıcı, grup veya hizmet sorumlusu öğesini seçin.

- Üyeler değeri için + Üyeleri seç'i seçerek Üyeleri seçin açılır penceresini açın.

- Daha önce oluşturduğunuz Microsoft Entra grubunu arayın ve filtrelenen sonuçlardan seçin. Grubu seçmek ve açılır menü panelini kapatmak için Seç'i seçin.

- Gözden Geçir ve Ata'yı, Üyeler sekmesinin alt kısmında seçin.

Gözden geçir ve ata sekmesinde, sayfanın alt kısmında Gözden geçir ve ata seçeneğini seçin.

Uygulama ortamı değişkenlerini ayarlama

Çalışma zamanında, Azure Identity kitaplığı'ndan bazı kimlik bilgileri, örneğin DefaultAzureCredential, EnvironmentCredential ve ClientSecretCredential, ortam değişkenlerinde hizmet sorumlusu bilgilerini kurala göre arar. Araçlarınıza ve ortamınıza bağlı olarak, Python ile çalışırken ortam değişkenlerini yapılandırmanın birden çok yolu vardır.

Seçtiğiniz yaklaşımdan bağımsız olarak, hizmet sorumlusu için aşağıdaki ortam değişkenlerini yapılandırın:

-

AZURE_CLIENT_ID: Azure kayıtlı uygulamanın uygulama kimliği. -

AZURE_TENANT_ID: Microsoft Entra kiracısının ID'si. -

AZURE_CLIENT_SECRET: Uygulamanın istemci gizli bilgisi.

Geliştiricilerin çoğu birden çok uygulama üzerinde çalıştığından geliştirme sırasında uygulamanın dizininde depolanan bir dosyadan ortam değişkenlerine erişmek için python-dotenv gibi bir .env paket kullanılması önerilir. Bu yaklaşım ortam değişkenlerini yalnızca bu uygulamanın kullanabilmesi için kapsar.

Azure için uygulama gizli anahtarı içerdiğinden .env dosyası hiçbir zaman kaynak denetiminde denetlenemez. Python için standart .gitignore dosyası, .env dosyasını iade işleminin dışında tutar.

Paketi kullanmak python-dotenv için önce paketi uygulamanıza yükleyin:

pip install python-dotenv

Ardından, uygulama kök dizininizde bir .env dosya oluşturun. Ortam değişkeni değerlerini, uygulama kayıt işleminden alınan değerlerle ayarlayın:

AZURE_CLIENT_ID=<your-client-id>

AZURE_TENANT_ID=<your-tenant-id>

AZURE_CLIENT_SECRET=<your-client-secret>

Son olarak, uygulamanızın başlangıç kodunda, başlangıçta .env dosyasından ortam değişkenlerini okumak için python-dotenv kitaplığını kullanın.

from dotenv import load_dotenv

load_dotenv()

Uygulamanızdan Azure hizmetleri için kimlik doğrulaması

azure-identity kitaplığı, farklı senaryoları ve Microsoft Entra kimlik doğrulama akışlarını destekleyebilmek için uyarlanmış çeşitli kimlik bilgilerini sunar. Önümüzdeki adımlarda, hizmet sorumlularıyla yerel olarak ve üretimde çalışırken ClientSecretCredential'ın nasıl kullanılacağı gösterilmektedir.

Kodu uygulama

Paketi uygulamanıza ekleyerek başlayın.

pip install azure-identity

Ardından, uygulamanızda bir Azure SDK istemci nesnesi oluşturan tüm Python kodlar için şunları yapmalısınız:

-

ClientSecretCredentialsınıfınıazure.identitymodülünden içeri aktarın. -

osOrtam değişkenlerini okumak için modülü içeri aktarın. - İstemci kimliğini, tenant ID'yi ve istemci gizli anahtarını almak için ortam değişkenlerini okuyun.

- Kiracı kimliğini, istemci kimliğini ve istemci gizli dizisini geçiren bir

ClientSecretCredentialnesne oluşturun. -

ClientSecretCredentialnesnesini Azure SDK istemci nesnesi oluşturucusna geçirin.

Bu yaklaşımın bir örneği aşağıdaki kod kesiminde gösterilmiştir.

import os

from azure.identity import ClientSecretCredential

from azure.storage.blob import BlobServiceClient

tenant_id = os.environ.get("AZURE_TENANT_ID")

client_id = os.environ.get("AZURE_CLIENT_ID")

client_secret = os.environ.get("AZURE_CLIENT_SECRET")

credential = ClientSecretCredential(tenant_id, client_id, client_secret)

blob_service_client = BlobServiceClient(

account_url="https://<my_account_name>.blob.core.windows.net",

credential=credential)