Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Azure, Microsoft Entra Id tabanlı kaynaklar ve uygulamalar için tümleşik erişim denetimi yönetimi sağlar. Microsoft Entra ID'yi Azure Event Hubs ile kullanmanın temel avantajlarından biri, kimlik bilgilerini kodda depolamanız gerekmeyecek olmasıdır. Bunun yerine, Microsoft kimlik platformundan bir OAuth 2.0 erişim belirteci isteyin. Belirteç istemek için kaynak adı https://eventhubs.azure.net/'dir ve tüm bulutlar/kiracılar için aynıdır (Kafka istemcileri için, belirteç istemek için kaynak adı https://<namespace>.servicebus.windows.net'dir). Microsoft Entra, uygulamayı çalıştıran kullanıcı, grup, hizmet sorumlusu veya yönetilen kimlik gibi güvenlik sorumlusunun kimliğini doğrular. Kimlik doğrulaması başarılı olursa, Microsoft Entra ID uygulamaya bir erişim belirteci döndürür. Uygulama bu belirteci, Azure Event Hubs kaynaklarına yönelik istekleri yetkilendirmek için kullanabilir.

Microsoft Entra güvenlik sorumlusuna bir rol atandığında, Azure bu güvenlik sorumlusu için bu kaynaklara erişim verir. Erişimin kapsamı abonelik, kaynak grubu, Event Hubs ad alanı veya altındaki herhangi bir kaynak olabilir. Microsoft Entra güvenlik sorumlusu bir kullanıcıya, gruba, uygulama hizmet sorumlusuna veya Azure kaynakları için yönetilen kimliğe rol atayabilir.

Note

Rol tanımı, izinlerden oluşan bir koleksiyondur. Azure rol tabanlı erişim denetimi (Azure RBAC), rol ataması aracılığıyla bu izinleri zorlar. Rol ataması üç öğe içerir: güvenlik sorumlusu, rol tanımı ve kapsam. Daha fazla bilgi için bkz Farklı rolleri anlama.

Azure Event Hubs için yerleşik roller

Azure, Microsoft Entra Id ve OAuth kullanarak Event Hubs verilerine erişimi yetkilendirmek için şu yerleşik rolleri sağlar:

- Azure Event Hubs Veri Sahibi: Event Hubs kaynaklarına tam erişim vermek için bu rolü kullanın.

- Azure Event Hubs Veri Göndereni: Bu role atanan bir güvenlik sorumlusu, olayları belirli bir olay hub'ına veya bir ad alanındaki tüm olay hub'larına gönderebilir.

- Azure Event Hubs Veri Alıcısı: Bu role atanan güvenlik sorumlusu, belirli bir olay hub'ından veya bir ad alanındaki tüm olay hub'larından olayları alabilir.

Şema Kayıt Defteri yerleşik rolleri için bkz . Şema Kayıt Defteri rolleri.

Important

Önizleme sürümü, Event Hubs veri erişim ayrıcalıklarının Sahip veya Katkıda Bulunan rolüne eklenmesini desteklemektedir. Ancak, bu ayrıcalıklar artık tanınmamaktadır. Sahip veya Katkıda Bulunan rolünü kullanıyorsanız Azure Event Hubs Veri Sahibi rolüne geçin.

Uygulamadan kimlik doğrulaması yapma

Microsoft Entra ID'yi Event Hubs ile kullanmanın temel avantajlarından biri, kimlik bilgilerinizi kodunuzda depolamanız gerekmeyecek olmasıdır. Bunun yerine, Microsoft kimlik platformundan bir OAuth 2.0 erişim belirteci isteyin. Microsoft Entra, uygulamayı çalıştıran güvenlik sorumlusunun (kullanıcı, grup veya hizmet sorumlusu) kimliğini doğrular. Kimlik doğrulaması başarılı olursa, Microsoft Entra ID uygulamaya erişim belirtecini döndürür ve uygulama erişim belirtecini kullanarak Azure Event Hubs'a yönelik istekleri yetkileyebilir.

Aşağıdaki bölümlerde, Microsoft kimlik platformu 2.0 ile kimlik doğrulaması için yerel bir uygulamanın veya web uygulamasının nasıl yapılandır yapılacağı açıklanmaktadır. Microsoft kimlik platformu 2.0 hakkında daha fazla bilgi için bkz. Microsoft kimlik platformu (v2.0) genel bakış.

OAuth 2.0 kod verme akışına genel bakış için bkz . OAuth 2.0 kod verme akışını kullanarak Microsoft Entra web uygulamalarına erişimi yetkilendirme.

Uygulamanızı Microsoft Entra Id ile kaydetme

Event Hubs kaynaklarını yetkilendirmek için Microsoft Entra ID'yi kullanmanın ilk adımı, Azure portalında bir Microsoft Entra kiracısına bir istemci uygulaması kaydetmektir. Hızlı Başlangıç: Event Hubs kaynaklarına erişmeye çalışan uygulamanızı temsil eden Microsoft Entra Id'ye bir uygulama kaydetmek için uygulamayı Microsoft kimlik platformu kaydetme adımındaki adımları izleyin.

İstemci uygulamanızı kaydettiğinizde, uygulama hakkında bilgi sağlayın. Microsoft Entra Id, uygulamayı Microsoft Entra çalışma zamanıyla ilişkilendirmek için uygulama kimliği olarak da adlandırılan bir istemci kimliği sağlar. İstemci kimliği hakkında daha fazla bilgi edinmek için Microsoft Entra ID'de uygulama ve hizmet sorumlusu nesneleri bölümüne bakın.

Note

Uygulamayı yerel uygulama olarak kaydederseniz, Yeniden Yönlendirme URI'si için geçerli bir URI belirtin. Yerel uygulamalar için bu değerin gerçek bir URL olması gerekmez. Web uygulamaları için, belirteçlerin sağlandığı URL'yi belirttiğinden yeniden yönlendirme URI'si geçerli bir URI olmalıdır.

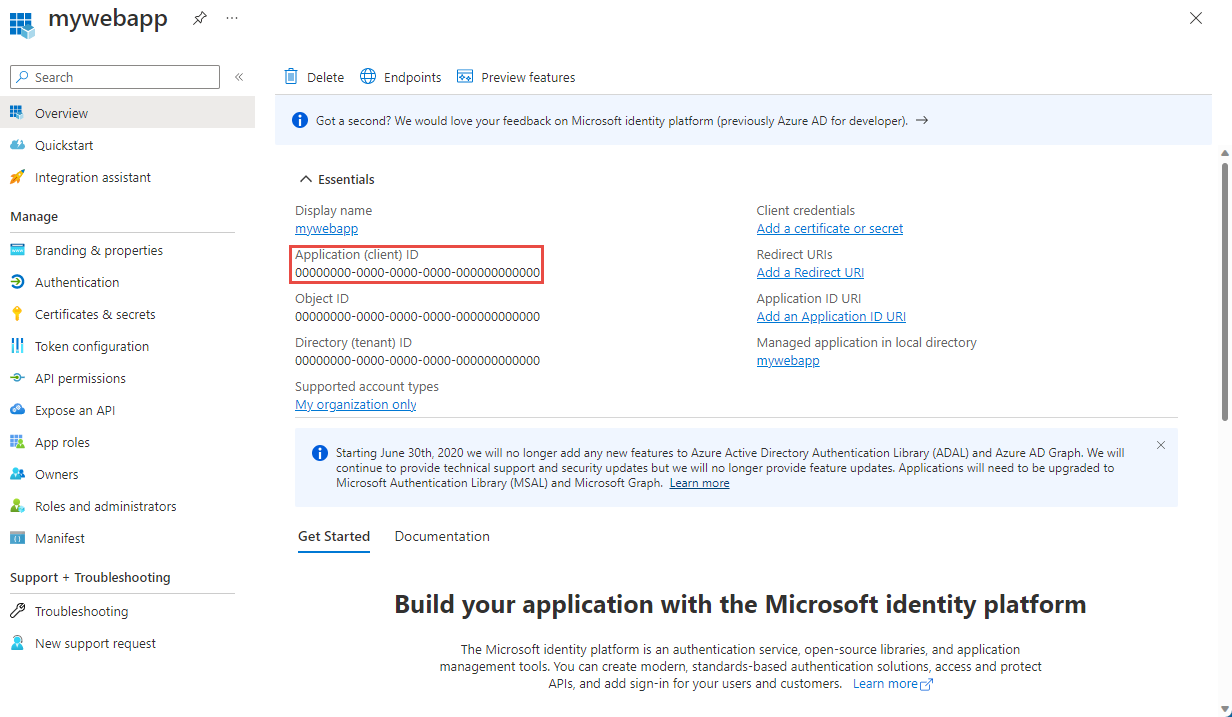

Uygulamanızı kaydettikten sonra Ayarlar altında Uygulama (istemci) kimliğini görürsünüz:

Kimlik doğrulaması için istemci sırrı oluşturma

Uygulama, jeton isterken kimliğini kanıtlamak için bir istemci gizli anahtarı gerektirir. Microsoft Entra ID'de uygulamanız için bir istemci gizli anahtarı oluşturmak için İstemci gizli anahtarı ekleme adımlarını izleyin.

Azure portalı kullanarak Azure rolleri atama

Event Hubs ad alanı, kaynak grubu veya abonelik gibi istenen kapsamda uygulamanın hizmet sorumlusuna Event Hubs rollerinden birini atayın. Ayrıntılı adımlar için bkz. Azure portalı kullanarak Azure rolleri atama.

Rolü ve kapsamını tanımladıktan sonra, bu github konumunda bulunan örneklerle bu davranışı test edin. Azure rol tabanlı erişim denetimi (RBAC) ve Azure portalı kullanarak Azure kaynaklarına erişimi yönetme hakkında daha fazla bilgi edinmek için bu makaleye bakın.

Jetonları almak için istemci kitaplıklarını kullanın

Uygulamanızı kaydettikten ve Azure Event Hubs'a veri gönderme veya alma izinleri verdikten sonra, güvenlik sorumlusu kimliğini doğrulamak ve OAuth 2.0 belirteci almak için uygulamanıza kod ekleyin. Kimlik doğrulaması yapmak ve belirteci almak için Microsoft kimlik platformu kimlik doğrulama kitaplıklarından birini veya OpenID Connect 1.0'ı destekleyen başka bir açık kaynak kitaplığı kullanın. Uygulamanız daha sonra erişim belirtecini kullanarak Azure Event Hubs'a karşı bir istek yetkilendirmesi yapabilir.

Belirteç alma işleminin desteklendiği senaryolar için .NET GitHub deposu için Microsoft Kimlik Doğrulama Kitaplığı 'nın (MSAL) Senaryolar bölümüne bakın.

Samples

- Eski .NET Microsoft.Azure.EventHubs paketini kullanan RBAC örnekleri. En son Azure.Messaging.EventHubs paketini kullanarak bu örneğin yeni bir sürümünü oluşturmaya çalışıyoruz. Dönüştürülmüş Yönetilen Kimlik'e bakın.

-

Eski Java com.microsoft.azure.eventhubs paketini kullanan RBAC örneği. Yeni paketi ( ) kullanmak üzere bu örneği geçirmek için

com.azure.messaging.eventhubskullanın. Yeni paketi kullanma hakkında daha fazla bilgi edinmek için buradaki örneklere bakın.

İlgili içerik

Azure RBAC hakkında daha fazla bilgi edinmek için bkz. Azure rol tabanlı erişim denetimi (Azure RBAC) nedir?

Azure PowerShell, Azure CLI veya REST API ile Azure rol atamalarını atamayı ve yönetmeyi öğrenmek için bu makalelere bakın.

Aşağıdaki ilgili makalelere bakın:

- Event Hubs kaynaklarına erişmek için Microsoft Entra Id ile yönetilen kimliğin kimliğini doğrulama

- Paylaşılan Erişim İmzalarını kullanarak Azure Event Hubs'a yönelik isteklerin kimliğini doğrulama

- Microsoft Entra ID kullanarak Event Hubs kaynaklarına erişimi yetkilendirme

- Paylaşılan erişim imzalarını kullanarak Event Hubs kaynaklarına erişim yetkisi verme