Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Key Vault ile kimlik doğrulaması, belirli bir güvenlik sorumlusu kimlik doğrulamasından sorumlu olan Microsoft Entra ID ile birlikte çalışır.

Güvenlik sorumlusu, Azure kaynaklara erişim isteyen bir kullanıcı, grup, hizmet veya uygulamayı temsil eden bir nesnedir. Azure her güvenlik sorumlusuna benzersiz bir object ID atar.

user güvenlik sorumlusu, Microsoft Entra ID profili olan bir kişiyi tanımlar.

group güvenlik sorumlusu, Microsoft Entra ID'de oluşturulan bir kullanıcı kümesini tanımlar. Gruba atanan tüm roller veya izinler, gruptaki tüm kullanıcılara verilir.

Hizmet sorumlusu, bir uygulamayı veya hizmeti tanımlayan bir güvenlik sorumlusu türüdür; yani kullanıcı veya grup yerine bir kod parçasıdır. Hizmet sorumlusu nesne kimliği kullanıcı adı gibi davranır; hizmet sorumlusunun istemci gizli dizisi , parolası gibi davranır.

Uygulamalar için hizmet sorumlusu edinmenin iki yolu vardır:

Önerilen: Uygulama için sistem tarafından atanan yönetilen kimliği etkinleştirin.

Yönetilen kimlik ile Azure, uygulamanın hizmet sorumlusunu dahili olarak yönetir ve uygulamanın kimliğini diğer Azure hizmetleriyle otomatik olarak doğrular. Yönetilen kimlik, çeşitli hizmetlere dağıtılan uygulamalar için kullanılabilir.

Daha fazla bilgi için bkz. Yönetilen kimliğe genel bakış. Ayrıca bkz. yönetilen kimliği destekleyen Azure hizmetleri, belirli hizmetler (App Service, Azure İşlevleri, Sanal Makineler vb.) için yönetilen kimliği etkinleştirmeyi açıklayan makalelere bağlanır.

Yönetilen kimliği kullanamıyorsanız, bunun yerine uygulamayı Microsoft Entra kiracınızla kaydedin, Hızlı Başlangıç: Azure Kimlik Platformunda Bir Uygulama Kaydetme'da açıklandığı gibi. Kayıt ayrıca tüm kiracılarda uygulamayı tanımlayan ikinci bir uygulama nesnesi oluşturur.

Key Vault kimlik doğrulama senaryoları

Azure aboneliğinde bir anahtar kasası oluşturduğunuzda, bu kasa otomatik olarak aboneliğin Microsoft Entra kiracısıyla ilişkilendirilir. Her iki katmandaki tüm arayanların bu kiracıya kaydolması ve anahtar deposuna erişmek için kimlik doğrulaması yapması gerekir. Uygulamalar Key Vault üç yolla erişebilir:

Yalnızca uygulama: Uygulama bir hizmet sorumlusunu veya yönetilen kimliği temsil eder. Bu kimlik, anahtar kasasından sertifikalara, anahtarlara veya gizli bilgilere düzenli olarak erişmesi gereken uygulamalar için en yaygın senaryodur. Bu senaryonun, erişim ilkeleri (eski) kullanılırken çalışabilmesi için, uygulamanın erişim ilkesinde belirtilmiş olması ve

objectIdapplicationIdveya olmalıdır. Azure RBAC kullanırken, uygulamanın yönetilen kimliğine veya hizmet sorumlusuna uygun rolleri atayın.Yalnızca kullanıcı: Kullanıcı, kiracı hesabında kayıtlı herhangi bir uygulamadan şifre kasasına erişir. Bu erişim türüne örnek olarak Azure PowerShell ve Azure portalı verilebilir. Bu senaryonun, erişim ilkeleri (eski) kullanılırken çalışması için, kullanıcının erişim ilkesinde belirtilmesi ve

objectIdbelirtilmemesi veyaapplicationIdolması gerekmektedir. Azure RBAC kullanırken, kullanıcıya uygun rolleri atayın.Uygulama artı kullanıcı (bazen bileşik kimlik olarak da adlandırılır): Kullanıcının belirli bir uygulamadan anahtar kasasına erişmesi ve uygulamanın kullanıcının kimliğine bürünmek için adına kimlik doğrulaması (OBO) akışını kullanması gerekir. Bu senaryonun eski erişim ilkeleriyle çalışması için hem

applicationIdhem deobjectIderişim ilkesinde belirtilmelidir.applicationIdgerekli uygulamayı veobjectIdkullanıcıyı tanımlar. Şu anda bu seçenek RBAC Azure veri düzlemi için kullanılamamaktadır.

Tüm erişim türlerinde uygulama Microsoft Entra ID ile kimlik doğrulaması yapar. Uygulama, uygulama türüne göre desteklenen herhangi bir kimlik doğrulama yöntemini kullanır. Uygulama, erişim sağlamak üzere platformdaki bir kaynak için bir belirteç alır. Kaynak, Azure ortamına bağlı olarak yönetim veya veri düzlemindeki bir uç noktadır. Uygulama belirteci kullanır ve Key Vault bir REST API isteği gönderir. Daha fazla bilgi edinmek için kimlik doğrulama akışının tamamını gözden geçirin.

Her iki düzlemde de kimlik doğrulaması için tek bir mekanizma modelinin çeşitli avantajları vardır:

- Kuruluşlar, kuruluşlarındaki tüm anahtar kasalarına erişimi merkezi olarak denetleyebilir.

- Bir kullanıcı ayrıldığı anda kuruluştaki tüm anahtar kasalarına erişimini anında kaybeder.

- Kuruluşlar, ek güvenlik için çok faktörlü kimlik doğrulamasını etkinleştirmek gibi Microsoft Entra ID seçeneklerini kullanarak kimlik doğrulamasını özelleştirebilir.

Key Vault güvenlik duvarını yapılandırma

Varsayılan olarak, Key Vault genel IP adresleri aracılığıyla kaynaklara erişime izin verir. Daha fazla güvenlik için belirli IP aralıklarına, hizmet uç noktalarına, sanal ağlara veya özel uç noktalara erişimi de kısıtlayabilirsiniz.

Daha fazla bilgi için bkz. güvenlik duvarının arkasındaki Access Azure Key Vault.

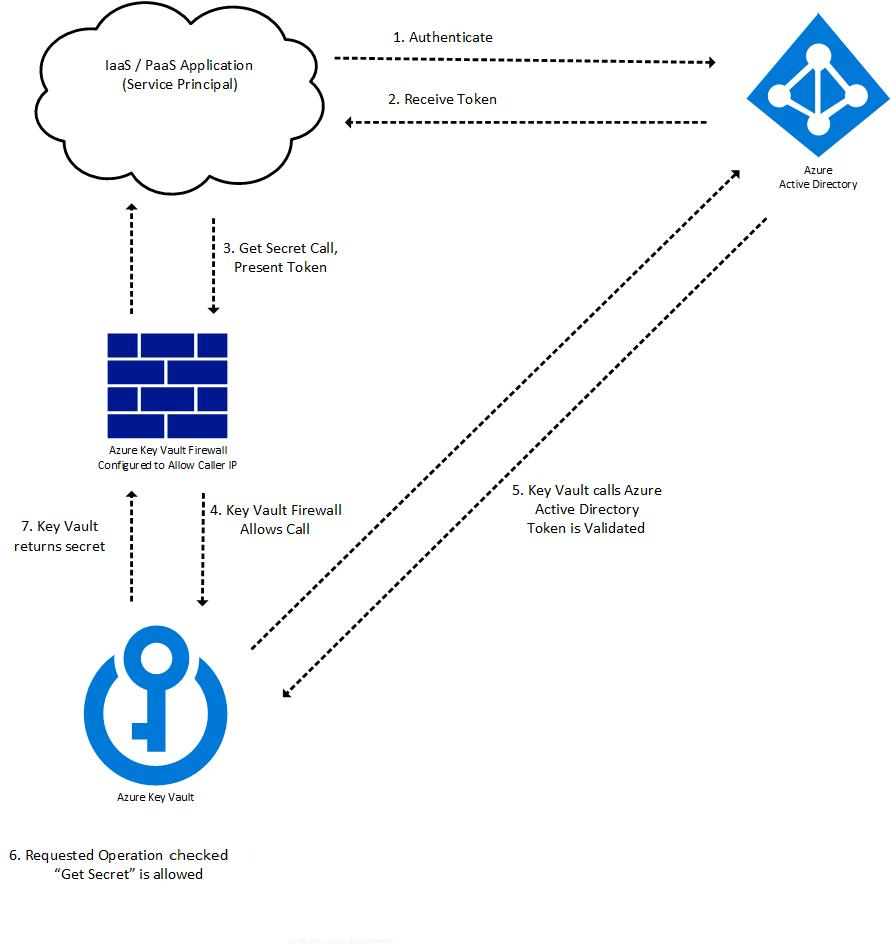

Kimlik doğrulaması ile Key Vault isteği işlem akışı

Key Vault kimlik doğrulaması, Key Vault üzerindeki her istek işleminin bir parçası olarak gerçekleşir. Belirteç alındıktan sonra sonraki çağrılar için yeniden kullanılabilir. Kimlik doğrulama akışı örneği:

Belirteç, Microsoft Entra ID ile kimlik doğrulaması isteğinde bulunabilir, örneğin:

- Sanal makine veya yönetilen kimliği olan App Service uygulaması gibi Azure bir kaynak, erişim belirteci almak için REST uç noktasıyla iletişim kurar.

- Kullanıcı, kullanıcı adı ve parola kullanarak Azure portalında oturum açar.

Microsoft Entra ID ile kimlik doğrulaması başarılı olursa, güvenlik sorumlusuna bir OAuth belirteci verilir.

Key Vault uç noktası (URI) aracılığıyla Key Vault REST API çağrısı.

Key Vault Güvenlik Duvarı aşağıdaki ölçütleri denetler. Herhangi bir ölçüt karşılanırsa, aramaya izin verilir. Aksi takdirde çağrı engellenir ve yasak bir yanıt döndürülür.

- Güvenlik duvarı devre dışı bırakılır ve Key Vault genel uç noktasına genel İnternet'ten erişilebilir.

- Çağıran bir Key Vault Güvenilen Hizmet olup güvenlik duvarını atlamasına olanak sağlar.

- Arayan, güvenlik duvarında IP adresine, sanal ağa veya hizmet uç noktasına göre listelenir.

- Arayan, yapılandırılmış özel bağlantı hattı üzerinden Key Vault'a ulaşabilir.

Güvenlik duvarı aramaya izin veriyorsa Key Vault, güvenlik sorumlusunun erişim belirtecini doğrulamak için Microsoft Entra ID çağırır.

Key Vault, güvenlik sorumlusunun istenen işlem için gerekli izne sahip olup olmadığını denetler. Aksi takdirde, Key Vault yetkisiz bir yanıt döndürür.

Key Vault istenen işlemi yürütür ve sonucu döndürür.

Aşağıdaki diyagramda bir uygulamanın Key Vault "Gizli Anahtar Al" API'sini çağırma işlemi gösterilmektedir.

Uyarı

Gizli diziler, sertifikalar ve anahtarlar için Key Vault SDK istemcileri, erişim belirteci olmadan Key Vault'a ek bir çağrı yaptığında 401 yanıtı alır ve bu da kiracı bilgilerini almak içindir. Daha fazla bilgi için bkz . Kimlik doğrulaması, istekler ve yanıtlar

Key Vault'a uygulama kodunda kimlik doğrulama

Key Vault SDK, aynı kodla farklı ortamlarda Key Vault'a sorunsuz kimlik doğrulaması yapılmasını sağlayan Azure Kimlik istemci kitaplığını kullanıyor.

Azure Identity istemci kitaplıkları

| .NET | Python | Java | JavaScript |

|---|---|---|---|

| Azure Identity SDK .NET | Azure Identity SDK Python | Azure Identity SDK Java | Azure Kimlik SDK'sı JavaScript |

Daha fazla bilgi için en iyi yöntemler ve geliştirici örneklerine bkz: Kodda Key Vault'a Kimlik Doğrulama Authenticate