Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

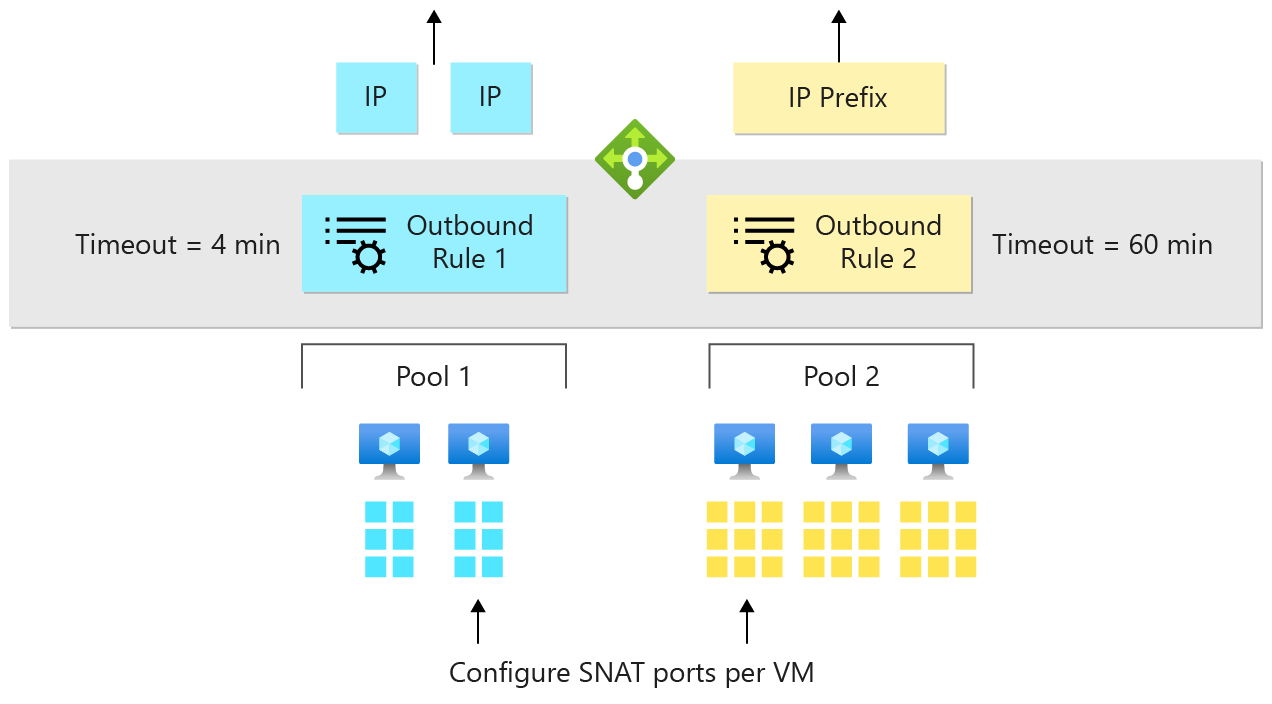

Giden kuralları, genel bir standart yük dengeleyici için SNAT (kaynak ağ adresi çevirisi) işlemini açıkça tanımlamanızı sağlar. Bu yapılandırma, arka uç örnekleriniz için giden İnternet bağlantısı sağlamak üzere yük dengeleyicinizin genel IP'lerini kullanmanıza olanak tanır.

Bu yapılandırma şunları etkinleştirir:

- IP maskeleme

- İzin listelerinizi basitleştirme.

- Dağıtım için genel IP kaynaklarının sayısını azaltır.

Giden kuralları ile giden İnternet bağlantısı üzerinde tam deklaratif denetime sahipsiniz. Giden kurallar, bu özelliği belirli gereksinimlerinize göre ölçeklendirmenize ve optimize etmenize olanak tanır.

Giden kuralları yalnızca arka uç VM'sinin örnek düzeyinde genel IP adresi (ILPIP) yoksa izlenir.

Giden kurallarıyla, giden SNAT davranışını açıkça tanımlayabilirsiniz.

Giden kuralları şunları denetlemenize olanak sağlar:

-

Hangi sanal makinelerin hangi genel IP adreslerine çevrildiği.

- Arka uç havuzu 1'in hem mavi IP adreslerini hem de arka uç havuzu 2'nin sarı IP ön ekini kullandığı iki kural.

-

Giden SNAT portlarının nasıl tahsis edildiği.

- Giden bağlantı yapan tek havuz arka uç havuzu 2 ise, tüm SNAT bağlantı noktalarını arka uç havuzu 2'ye verin ve arka uç havuzu 1'e hiç bağlantı noktası vermeyin.

-

Hangi protokoller için giden çeviri sağlanacak?

- Eğer arka uç havuzu 2'nin giden bağlantılar için UDP bağlantı noktalarına, arka uç havuzu 1'in ise TCP bağlantı noktalarına ihtiyacı varsa, TCP bağlantı noktalarını arka uç havuzu 1'e, UDP bağlantı noktalarını ise arka uç havuzu 2'ye verin.

- Giden bağlantı boşta kalma zaman aşımı için hangi süre kullanılmalı (4-120 dakika)?

- Keepalive ile uzun süre çalışan bağlantılar varsa, 120 dakikaya kadar uzun süre çalışan bağlantılar için boş bağlantı noktalarını ayırın. Eski bağlantıların bırakılıp yeni bağlantılar için 4 dakika içinde bağlantı noktalarının serbest bırakılmasını varsay

-

Boşta kalma süresi dolduğunda TCP Sıfırlama gönderilip gönderilmeyeceği.

- Boşta bağlantıların zaman aşımına uğradıklarında, akışın bırakıldığından emin olmaları için istemciye ve sunucuya bir TCP RST gönderir miyiz?

Önemli

Bir arka uç havuzu, IP adresiyle yapılandırıldığında, varsayılan giden bağlantıların etkin olduğu bir Temel Yük Dengeleyici gibi davranır. Varsayılan olarak güvenli bir yapılandırma ve yüksek giden trafik gereksinimlerine sahip uygulamalar için arka uç havuzunu NIC'ye göre yapılandırın.

Giden kuralı tanımı

Giden kuralları, yük dengeleme ve gelen NAT kurallarıyla aynı tanıdık söz dizimini izler: ön uç + parametreler + arka uç havuzu.

Giden kuralı, arka uç havuzu tarafından tanımlanan tüm sanal makineler için giden NAT'yi ön uça çevrilecek şekilde yapılandırıyor.

Parametreler giden NAT algoritması üzerinde ayrıntılı denetim sağlar.

Birden çok IP adresiyle giden NAT'yi ölçeklendirme

Ön uç tarafından sağlanan her ek IP adresi, yük dengeleyicinin SNAT bağlantı noktası olarak kullanması için başka bir 64.000 kısa ömürlü bağlantı noktası sağlar. Yük dengeleyici, kullanılabilir bağlantı noktalarına göre gerektiğinde IP'leri kullanır. Bağlantılar artık kullanımda olan geçerli IP ile yapılamadıktan sonra Yük dengeleyici bir sonraki IP'yi kullanır.

Büyük ölçekli senaryoları planlamak için birden çok IP adresi kullanın. Azure Load Balancer için Destek ve Sorun Giderme bölümünde açıklandığı gibi SNAT tükenmesini azaltmak için giden kuralları kullanın.

Genel IP ön eklerini doğrudan bir giden kuralıyla da kullanabilirsiniz.

Genel IP ön eki, dağıtımınızın ölçeğini artırır. Ön ek, Azure kaynaklarınızdan kaynaklanan akışların izin verme listesine eklenebilir. Genel IP adresi ön ekine başvurmak için yük dengeleyici içinde bir ön uç IP yapılandırması yapılandırabilirsiniz.

Yük dengeleyicinin genel IP ön eki üzerinde denetimi vardır. Giden kuralı, ön ekten kullanılmakta olan geçerli IP ile başka giden bağlantı yapılamazsa, genel IP ön eki içinde yer alan diğer genel IP adreslerini otomatik olarak kullanır.

Genel IP ön eki içindeki IP adreslerinin her biri, yük dengeleyicinin SNAT bağlantı noktası olarak kullanması için IP adresi başına fazladan 64.000 kısa ömürlü bağlantı noktası sağlar.

Giden akış boşta kalma zaman aşımı ve TCP sıfırlama

Giden kuralları, giden akışın boşta kalma zaman aşımını kontrol etmek ve uygulamanızın ihtiyaçlarına uygun hale getirmek için bir yapılandırma parametresi sağlar. Giden boşta kalma zaman aşımları varsayılan olarak 4 dakikadır. Daha fazla bilgi için bkz . Boşta kalma zaman aşımlarını yapılandırma.

Yük dengeleyicinin varsayılan davranışı, giden boşta kalma zaman aşımına ulaşıldığında akışı sessizce bırakmaktır. parametresi, enableTCPReset öngörülebilir bir uygulama davranışı ve denetimi sağlar. parametresi, çıkış boşta kalma zaman aşımında çift yönlü TCP sıfırlama (TCP RST) gönderilip gönderilmeyeceğini belirler.

Bölge kullanılabilirliği de dahil olmak üzere, boşta kalma zaman aşımında TCP Sıfırlama hakkında ayrıntılar için gözden geçirin.

Giden bağlantıyı açıkça güvenli hale getirme ve denetleme

Yük dengeleme kuralları, giden NAT'nin otomatik olarak programlamasını sağlar. Bazı senaryolar, yük dengeleme kuralıyla giden NAT'nin otomatik programlamasını devre dışı bırakmanızı gerektirir veya bundan faydalanabilirsiniz. Kural aracılığıyla devre dışı bırakmak, davranışı denetlemenize veya iyileştirmenize olanak tanır.

Bu parametreyi iki şekilde kullanabilirsiniz:

SNAT giden bağlantıları için gelen IP adresinin engellenmesi. Yük dengeleme kuralında SNAT'i giden trafiğe devre dışı bırakın.

Giden ve gelen için kullanılan bir IP adresinin SNAT çıkış parametrelerini aynı anda ayarlayın. Bir giden kuralının denetimi almasına izin vermek için otomatik giden NAT devre dışı bırakılmalıdır. Gelen trafiği de kullanan bir adresin SNAT bağlantı noktası ayırmasını değiştirmek için

disableOutboundSnatparametresinin true olarak ayarlanması gerekir.

Gelen için kullanılan bir IP adresini yeniden tanımlamaya çalışırsanız giden kuralı yapılandırma işlemi başarısız olur. Önce yük dengeleme kuralının giden NAT'sini devre dışı bırakın.

Önemli

Bu parametreyi true olarak ayarlarsanız ve dışa giden bağlantıyı tanımlamak için bir giden kuralınız yoksa, sanal makinenizin dışa giden bağlantısı olmaz. VM'nizin veya uygulamanızın bazı işlemleri giden bağlantının kullanılabilir olmasına bağlı olabilir. Senaryonuzun bağımlılıklarını anladığınızdan ve bu değişikliği yapmanın etkisini değerlendirdiğinizden emin olun.

Bazen vm'nin giden akış oluşturması istenmeyen bir durum olabilir. Hangi hedeflerin giden akışları alacağını veya hangi hedeflerin gelen akışları başlattığını yönetme gereksinimi olabilir. SANAL makinenin ulaştığı hedefleri yönetmek için ağ güvenlik gruplarını kullanın. Gelen akışları başlatacak genel varış noktalarını yönetmek için NSG'leri kullanın.

Yük dengeli bir VM'ye NSG uyguladığınızda hizmet etiketlerine ve varsayılan güvenlik kurallarına dikkat edin.

VM'nin Azure Load Balancer sistem durumu yoklaması istekleri alabildiğinden emin olun.

NSG, AZURE_LOADBALANCER varsayılan etiketinden gelen durum yoklaması isteklerini engellerse VM sistem durumu yoklamanız başarısız olur ve VM kullanılamıyor olarak işaretlenir. Yük dengeleyici bu VM'ye yeni akış göndermeyi durdurur.

Giden kuralları senaryoları

- Belirli bir genel IP veya ön ek kümesine giden bağlantıları yapılandırın.

- SNAT bağlantı noktası ayırmasını değiştirme.

- Yalnızca gidenleri etkinleştir.

- Yalnızca VM'ler için giden NAT (gelen yok).

- İç standart yük dengeleyici için giden NAT.

- Genel standart yük dengeleyici ile giden NAT için hem TCP hem de UDP protokollerini etkinleştirin.

Senaryo 1: Belirli bir genel IP veya ön ek kümesine giden bağlantıları yapılandırma

Ayrıntılar

Giden bağlantıları bir genel IP adresleri kümesinden kaynak olacak şekilde uyarlamak için bu senaryoyı kullanın. Çıkış noktası temelinde bir izin verme veya engelleme listesine genel IP'ler veya ön ekler ekleyin.

Bu genel IP veya ön ek, yük dengeleme kuralı tarafından kullanılanla aynı olabilir.

Yük dengeleme kuralı tarafından kullanılandan farklı bir genel IP veya ön ek kullanmak için:

- Genel IP ön eki veya genel IP adresi oluşturun.

- Genel standart yük dengeleyici oluşturma

- Kullanmak istediğiniz genel IP ön ekine veya genel IP adresine başvuran bir ön uç oluşturun.

- Arka uç havuzunu yeniden kullanma veya arka uç havuzu oluşturma ve VM'leri genel yük dengeleyicinin arka uç havuzuna yerleştirme

- VM'ler için frontend aracılığıyla giden NAT işlevini etkinleştirmek üzere genel yük dengeleyicide bir giden kural yapılandırın. Giden trafik için yük dengeleme kuralı kullanılması tavsiye edilmez. Yük dengeleme kuralı üzerinde giden SNAT'yi devre dışı bırakın.

Senaryo 2: SNAT bağlantı noktası ayırmayı değiştirme

Ayrıntılar

Arka uç havuzu boyutuna göre otomatik SNAT bağlantı noktası ayırmayı ayarlamak için giden kuralları kullanabilirsiniz.

SNAT tükenmesi yaşıyorsanız, varsayılan değer olan 1024'ten verilen SNAT bağlantı noktası sayısını artırın.

Her genel IP adresi en fazla 64.000 kısa ömürlü bağlantı noktası katkıda bulunur. Arka uç havuzundaki VM sayısı, her vm'ye dağıtılan bağlantı noktası sayısını belirler. Arka uç havuzundaki bir VM'nin en fazla 64.000 bağlantı noktası erişimi vardır. İki VM için, giden kuralıyla en fazla 32.000 SNAT bağlantı noktası verilebilir (2x 32.000 = 64.000).

Giden kurallarını kullanarak varsayılan olarak verilen SNAT bağlantı noktalarını ayarlayabilirsiniz. Varsayılan SNAT bağlantı noktası ayırmasının sağladığından daha fazla veya daha az verirsiniz. Bir giden kuralının ön ucundaki her genel IP adresi, SNAT bağlantı noktaları olarak kullanılmak üzere en fazla 64.000 kısa ömürlü bağlantı noktası sağlar.

Yük dengeleyici, SNAT bağlantı noktalarını 8'in katları halinde verir. 8 ile bölünemeyen bir değer sağlarsanız yapılandırma işlemi reddedilir. Her yük dengeleme kuralı ve gelen NAT kuralı sekiz bağlantı noktası aralığı tüketir. Yük dengeleme veya gelen NAT kuralı, başka bir kural ile aynı 8 port aralığını paylaşıyorsa, ek bağlantı noktaları tüketilmez.

Kullanılabilir olandan daha fazla SNAT bağlantı noktası vermeye çalışırsanız (genel IP adreslerinin sayısına bağlı olarak), yapılandırma işlemi reddedilir. Örneğin, VM başına 10.000 bağlantı noktası ve arka uç havuzundaki yedi VM tek bir genel IP'yi paylaşırsa yapılandırma reddedilir. Yedi çarpı 10.000, 64.000 bağlantı noktası sınırını aşıyor. Senaryoyu etkinleştirmek için giden kuralın ön ucuna daha fazla genel IP adresi ekleyin.

Varsayılan bağlantı noktası ayırımına dönmek için bağlantı noktası sayısını 0 olarak belirtin. Varsayılan SNAT bağlantı noktası ayırma hakkında daha fazla bilgi için bkz . SNAT bağlantı noktaları ayırma tablosu.

Senaryo 3: Yalnızca gideni etkinleştirme

Ayrıntılar

Bir vm grubu için giden NAT sağlamak üzere genel standart yük dengeleyici kullanın. Bu senaryoda, ek kurallar yapılandırmaya gerek kalmadan, giden kuralı tek başına kullanın.

Not

Azure NAT Gateway yük dengeleyiciye gerek kalmadan sanal makineler için giden bağlantı sağlayabilir. Daha fazla bilgi için bkz. Azure NAT Gateway nedir?.

Senaryo 4: Sadece VM'ler için giden NAT (gelen yok)

Not

Azure NAT Gateway yük dengeleyiciye gerek kalmadan sanal makineler için giden bağlantı sağlayabilir. Daha fazla bilgi için bkz. Azure NAT Gateway nedir?.

Ayrıntılar

Bu senaryo için: Azure Load Balancer giden kuralları ve Sanal Ağ NAT, bir sanal ağdan çıkış için mevcut seçeneklerdir.

- Genel IP veya ön ek oluşturun.

- Genel standart yük dengeleyici oluşturma.

- Genel IP veya ön ek ile ilişkili ve dışa yönelik bir ön uç oluşturun.

- VM'ler için bir arka uç havuzu oluşturun.

- VM'leri arka uç havuzuna yerleştirin.

- Giden NAT'yi etkinleştirmek için bir giden kuralı yapılandırın.

SNAT bağlantı noktalarını ölçeklendirmek için bir ön ek veya genel IP kullanın. Giden bağlantıların kaynağını izin ver veya engelle listesine ekleyin.

Senaryo 5: İç standart yük dengeleyici için giden NAT

Not

Azure NAT Gateway, iç standart yük dengeleyici kullanan sanal makineler için giden bağlantı sağlayabilir. Daha fazla bilgi için bkz. Azure NAT Gateway nedir?.

Ayrıntılar

Örnek düzeyinde genel IP'ler veya Sanal Ağ NAT aracılığıyla açıkça tanımlanana ya da arka uç havuzu üyeleri yalnızca giden yük dengeleyici konfigürasyonu ile ilişkilendirilene kadar, iç standart yük dengeleyici için giden bağlantı mevcut değildir.

Daha fazla bilgi için bkz . Yalnızca giden yük dengeleyici yapılandırması.

Senaryo 6: Genel standart yük dengeleyici ile giden NAT için hem TCP hem de UDP protokollerini etkinleştirme

Ayrıntılar

Genel standart yük dengeleyici ile sağlanan otomatik giden NAT, yük dengeleme kuralının aktarım protokolüyle eşleşir.

- Yük dengeleme kuralında giden SNAT'yi devre dışı bırakın.

- Aynı yük dengeleyici üzerinde bir giden kuralı yapılandırın.

- VM'leriniz tarafından zaten kullanılan arka uç havuzunu yeniden kullanma.

- Giden kuralının bir parçası olarak "protokol": "Tümü" belirtin.

Yalnızca gelen NAT kuralları kullanıldığında, giden NAT sağlanmaz.

- VM'leri arka uç havuzuna yerleştirin.

- Genel IP adresleri veya genel IP ön eki ile bir veya daha fazla ön uç IP yapılandırması tanımlama

- Aynı yük dengeleyici üzerinde bir giden kuralı yapılandırın.

- Giden kuralın bir parçası olarak "protokol" olarak "Tümü" belirtin

Sınırlamalar

- Ön uç IP adresi başına en fazla kullanılabilir kısa ömürlü bağlantı noktası sayısı 64.000'dir.

- Yapılandırılabilir giden boşta kalma zaman aşımı aralığı 4 ila 120 dakikadır (240 ila 7200 saniye).

- Yük dengeleyici giden NAT için ICMP'yi desteklemez, yalnızca TCP ve UDP protokolleri desteklenir.

- Giden kuralları yalnızca bir NIC'nin birincil IPv4 yapılandırmasına uygulanabilir. Vm veya NVA'nın ikincil IPv4 yapılandırmaları için giden kuralı oluşturamazsınız. Birden çok NIC desteklenir.

- İkincil IP yapılandırması için giden kurallar yalnızca IPv6 ile desteklenir.

- Bir kullanılabilirlik kümesindeki tüm sanal makinelerin giden bağlantı için arka uç havuzuna eklenmesi gerekir.

- Giden bağlantı için bir sanal makine ölçek kümesindeki tüm sanal makinelerin arka uç havuzuna eklenmesi gerekir.

Sonraki adımlar

Azure Standart Load Balancer Azure Load Balancer