Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, veri merkezinizde bulunan altyapı ve yazılım envanterinin güvenlik değerlendirmesi sağlayan Azure Geçişi'ndeki İçgörüler (önizleme) özelliği açıklanmaktadır.

İçgörüler'in temel avantajları: Kullanıcılar ne kazanır?

- Geçiş planlaması sırasında veri merkezinizdeki güvenlik risklerini erken gözden geçirin.

- Güvenlik sorunlarını düzeltmek ve Azure'a geçişinizi sorunsuz ve güvenli hale getirmek için azaltmayı planlayın.

- Destek sonu işletim sistemi, destek sonu yazılımı ve bekleyen güncelleştirmelerle Windows ve Linux sunucularının yükseltmesini belirleyin ve planlayın.

- Bulunan yazılımlardaki güvenlik açıklarını algılayın ve riskleri düzeltmek için harekete geçin.

- Güvenlik veya düzeltme eki yönetimi yazılımı olmayan sunucuları belirleyin ve Bulut ve Azure Update Manageriçin Microsoft Defender'ı yapılandırmayı planlayın.

Security Insights verileri

Azure Migrate şu anda temel güvenlik riski alanlarına odaklanmaktadır. Her alan belirli bir güvenlik içgörülerine karşılık gelir. Aşağıdaki tabloda kullanılabilir içgörü verileri özetlemektedir:

| Resource | Güvenlik İçgörüleri | Ayrıntılar |

|---|---|---|

| Servers | Güvenlik riskleriyle | Sunucular şu güvenlik risklerinden en az birine sahipse bayrak eklenir: Destek sonu işletim sistemi, Destek sonu yazılımı, Bilinen güvenlik açıkları (CVE), Eksik güvenlik veya düzeltme eki yönetim yazılımı, Bekleyen kritik veya güvenlik güncelleştirmeleri |

| İşletim sisteminin destek sonu | Destek süresi dolmuş işletim sistemine sahip sunucular. | |

| Yazılım destek sonu | Desteği sona eren yazılımlar Azure Geçişi'nde keşfedilen sunucularda bulundu. | |

| Güvenlik açıklarıyla | İşletim sisteminde bilinen güvenlik açığı (CVE) olan ve güvenlik açığı tespit edilmiş yazılıma sahip sunucular. | |

| Eksik güvenlik yazılımı | Güvenlik yazılımı kategorisine ait bir yazılım bulunmayan sunucular. | |

| Düzeltme eki yönetim yazılımı eksik | Bulunan herhangi bir düzeltme eki yönetim yazılımı olmayan sunucular. | |

| Bekleyen güncelleştirmeler | Bekleyen güncelleştirmeleri veya düzeltme ekleri olan sunucular. | |

| Yazılım | Güvenlik riskleriyle | Güvenlik risklerinden en az birine sahip yazılım - destek sonu, güvenlik açıkları. |

| Destek sonu | Yazılımın satıcı tarafından desteğin sona erdiği ilan edildi. | |

| Güvenlik açıklarıyla | Bilinen güvenlik açığına (CVE) sahip yazılım. |

İçgörüler nasıl türetilir?

Azure Geçişi, Azure Geçişi aleti bulma işlemi aracılığıyla toplanan yazılım envanteri verilerini kullanarak veri merkezinizdeki olası güvenlik risklerini belirler. Şirket içi ortamınızı bulma işlemini çalıştırdığınızda genellikle Windows ve Linux sunucularınız için konuk kimlik bilgilerini sağlarsınız. Bu, aracın yüklü yazılım, işletim sistemi yapılandırması ve bekleyen güncelleştirmeler hakkında bilgi toplamasına olanak tanır. Azure Geçişi, ek kimlik bilgilerine veya izinlere gerek kalmadan önemli güvenlik içgörüleri oluşturmak için bu verileri işler.

Uyarı

Azure Migrate aracı, ek ajanlar yüklemez veya ortamınızda derin tarama yapmaz. Güvenlik içgörüleri, Azure Migrate appliance hızlı keşif aracılığıyla bulunan yazılım ve işletim sistemi verileriyle sınırlıdır. Toplanan yazılım envanteri verilerini analiz eder ve kamuya açık güvenlik açığı ve destek yaşam döngüsü veritabanlarıyla çapraz referans uygular, böylece veri merkezinizdeki güvenlik risklerini vurgular.

Güvenlik riskleri aşağıdaki analizler dizisiyle türetilir:

Destek sonu yazılımı: Azure Migrate, tespit edilen yazılımın sürümlerini endoflife.date deposunda denetler. Tüm kullanım süresi sonu verileri 7 günde bir yenilenir. Yazılımın destek sonu olduğu tespit edilirse (satıcı artık güvenlik güncelleştirmeleri sağlamaz), bu yazılımı güvenlik riski olarak işaretler. Desteklenmeyen yazılımları erken tanımlamak, bulut geçişinizin bir parçası olarak yükseltmeleri veya azaltmaları planlamanıza yardımcı olur.

Güvenlik açıkları: Azure Geçişi, her sunucu için yüklü yazılımları ve işletim sistemini (OS) tanımlar. Keşfedilen yazılım ve işletim sistemi, her yazılım sürümü için benzersiz bir tanımlama sağlayan yapay zeka modeli kullanılarak CPE nomenklatürüne (Common Platform Numaralandırması) eşlenir. Yalnızca yazılım meta verilerini (ad, yayımcı, sürüm) depolar ve kuruluşa özgü bilgileri yakalamaz. Azure Geçişi, CPE adlarını bilinen CVE kimlikleriyle (Yaygın Güvenlik Açıkları ve Etkilenmeler) ilişkilendirmektedir. CVE kimlikleri, herkese açık siber güvenlik açıklarına atanan benzersiz tanımlayıcılardır ve kuruluşların güvenlik açıklarını standart bir şekilde belirlemesine ve izlemesine yardımcı olur. Diğer ayrıntılar için CVE'ye bakın. CVE kimlikleri ve ilgili yazılımlar hakkında bilgiler, NIST tarafından yönetilen genel kullanıma açık Ulusal Güvenlik Açığı Veritabanı'ndan (NVD) gelir. Bu, yazılımdaki güvenlik açıklarını belirlemeye yardımcı olur. Her güvenlik açığı NVD tarafından sağlanan CVSS puanına göre risk düzeyine (Kritik, Yüksek, Orta, Düşük) göre kategorilere ayrılmıştır. Bu özellik NVD API'sini kullanır, ancak NVD tarafından onaylanmış veya sertifikalandırılmış değildir. NVD'den alınan tüm CVE verileri 7 günde bir yenilenir.

Sunucular için bekleyen güncelleştirmeler: Azure Geçişi, Windows sunucuları için Windows Update meta verilerine ve Linux sunucuları için Linux paket yöneticisi meta verilerine göre tam olarak düzeltme eki uygulamamış veya güncelleştirilmemiş makineleri tanımlar. Ayrıca bu güncelleştirmelerin sınıflandırmasını (Kritik, Güvenlik, Diğer güncelleştirmeler) alır ve daha fazla dikkat edilmesi için gösterir. Azure Migrate, Windows Güncellemeleri ve Linux paket yöneticilerinden gelen verileri her 24 saatte bir günceller. Bu kavrama, güvenlik ve kritik güncelleştirmeleri bekleyen sunucular olarak görünür ve sunucunun tam olarak yamalanmadığını ve güncellenmesi gerektiğini gösterir.

Eksik güvenlik ve düzeltme eki yönetim yazılımı: Azure Migrate, yazılımları, adını ve yayımcısını önceden tanımlanmış kategorilere ve alt kategorilere işleyerek sınıflandırır. Daha fazla bilgi edinin. Yazılım envanteri aracılığıyla tanımlanan Güvenlik ve Uyumluluk yazılımı olmayan korumasız sunucuları tanımlar. Örneğin, yazılım envanteri virüsten koruma, tehdit algılama, SIEM, IAM veya düzeltme eki yönetimi gibi kategorilerde yazılım içermeyen bir sunucu gösteriyorsa, Azure Geçişi sunucuyu olası bir güvenlik riski olarak işaretler.

Azure Migrate, bulunan yazılım envanteri verilerini her yenilediğinde güvenlik içgörülerini güncelleştirir. Platform, yeni bir keşif çalıştırdığınızda veya Azure Migrate cihazı envanter güncellemeleri gönderdiğinde içgörüleri günceller. Genellikle bir projenin başında tam bulma çalıştırırsınız ve değerlendirmeyi sonlandırmadan önce düzenli aralıklarla yeniden taramalar yapabilirsiniz. Herhangi bir sistem değişikliği, yeni yamalar veya yazılımın kullanım ömrünün sona ermesi gibi durumlar, güncellenmiş güvenlik içgörülerine yansıyacaktır.

Güvenlik risklerinin sayısını hesaplama

Bir sunucu için güvenlik risklerinin sayısını hesaplamak için aşağıdaki formülü kullanın:

İşletim sistemi destek sonu bayrağı + Yazılım destek sonu bayrağı + Güvenlik açığı sayısı + Bekleyen kritik ve güvenlik güncelleştirmelerinin sayısı + Güvenlik yazılımı bayrağı + Düzeltme eki yönetimi yazılım bayrağı

- İşletim sistemi destek sonu bayrağı = 1, eğer sunucu işletim sistemi destek sonundaysa; aksi takdirde, 0.

- Yazılım destek sonu bayrağı = 1 yazılım destek sonundaysa; aksi takdirde, 0.

- Güvenlik açığı sayısı = Sunucu için tanımlanan CVE sayısı.

- Bekleyen kritik ve güvenlik güncelleştirmelerinin sayısı = Kritik veya Güvenlik olarak sınıflandırılan Windows ve Linux sunucuları için bekleyen güncelleştirmeler.

- Sunucuda Güvenlik kategorisine ait bir yazılım bulunmadıysa güvenlik yazılımı bayrağı = 1; aksi takdirde, 0.

- Yama yönetimi yazılım bayrağı = 1 Sunucuda Patch Management alt kategorisine ait bir yazılım bulunmadıysa; aksi takdirde, 0.

Uyarı

Azure Geçişi'ndeki güvenlik içgörüleri, veri merkezindeki olası güvenlik risklerini vurgulamaya ve bunlar hakkında yol göstermeye yardım eder. Özel güvenlik araçlarıyla karşılaştırılmaları amaçlanmamıştır. Hibrit ortamınızın kapsamlı koruması için Bulut için Microsoft Defender ve Azure Update Manager gibi Azure hizmetlerini benimsemenizi öneririz.

İçgörüleri gözden geçirmek için önkoşullar

Eksiksiz İçgörüler oluşturmak için aşağıdaki önkoşulların karşılandığından emin olun:

- İçgörüler'i gözden geçirmek için Azure Migrate'de cihaz tabanlı bulma özelliğini kullanın. İçgörüler'in oluşturulması bulmanın ardından 24 saat kadar sürebilir. İçeri aktarma tabanlı bulma desteklenmez.

- Mevcut bir projeyi kullanın veya Azure Geçişi tarafından desteklenen genel bölgelerden birinde portalı kullanarak Azure Geçişi projesi oluşturun. Bu özellik şu anda Kamu bulutlarında desteklenmemektedir.

- Gereçlerde konuk bulma özelliklerinin etkinleştirildiğinden emin olun.

- Yazılım bulma sorunu olmadığından emin olun. Yazılım envanteri sorunlarını filtrelemek için Azure Geçişi projesinde İşlem Merkezi'ne gidin.

- Son 30 gün içinde en az bir kez tüm sunucular için Yazılım envanteri'nin etkin bir şekilde toplandığından emin olun.

İçgörüleri Gözden Geçirme

Azure Migrate hizmetinde içgörüleri gözden geçirmek için:

Azure Geçişi portalına gidin.

Tüm Projeler'den projenizi seçin.

Seçili projenin güvenlik içgörülerini gözden geçirmek için soldaki menüde Envanter>İçgörülerini Keşfet (önizleme) öğesini seçin. Bu sayfa, bulunan sunucular ve yazılımlar genelindeki güvenlik risklerinin özetini sağlar.

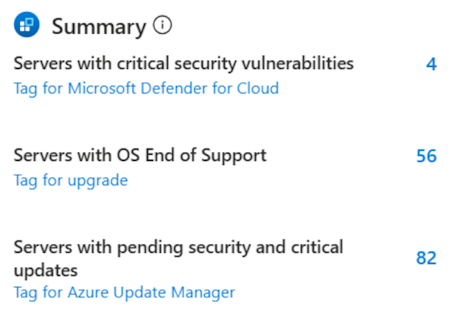

Ayrıntılı bilgileri gözden geçirmek için herhangi bir içgörü seçin. Özet kartı, veri merkezinizdeki acil dikkat gerektiren kritik güvenlik risklerini vurgular. Bunu tanımlar:

- Geçişten sonra Bulut için Microsoft Defender'ın etkinleştirilmesinden yararlanan kritik güvenlik açıklarına sahip sunucular.

- Destek sonu işletim sistemlerini çalıştıran sunucular, geçiş sırasında yükseltmeleri önerir.

- Geçiş sonrası Azure Update Manager kullanılarak düzeltilmesi önerilen, bekleyen kritik ve güvenlik güncellemelerine sahip sunucu sayısı. Azure'a modernleştirme sırasında etkili planlama ve azaltmayı desteklemek için kritik risklere sahip sunucuları etiketleyebilirsiniz.

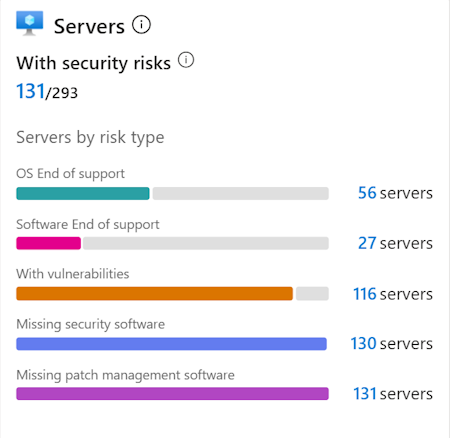

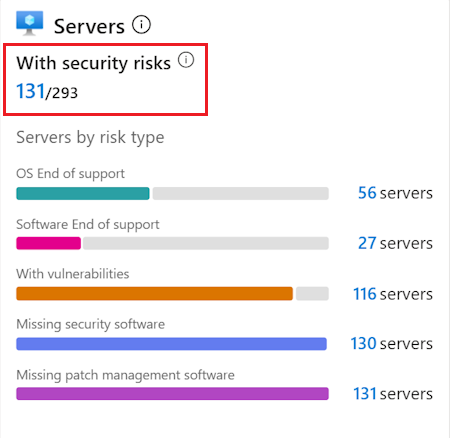

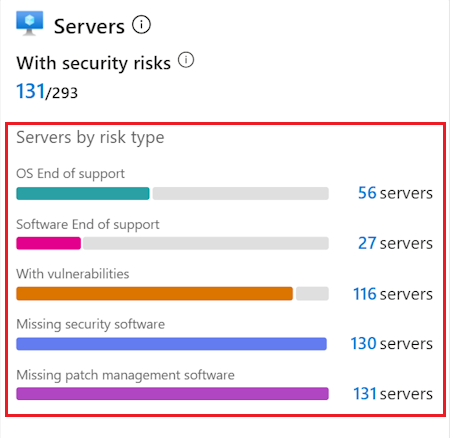

Sunucu risk değerlendirmesini gözden geçirme

Sunucular kartı, güvenlik risklerine sahip bulunan tüm sunucuların özetini gösterir. Bir sunucu aşağıdaki sorunlardan en az birine sahipse risk altında kabul edilir:

Desteği sona ermiş işletim sistemi

Desteği sona eren yazılım

Yüklü yazılım veya işletim sistemindeki bilinen güvenlik açıkları (CVE' ler)

Eksik güvenlik veya düzeltme eki yönetim yazılımı

Bekleyen kritik güncelleştirmeler veya güvenlik güncelleştirmeleri

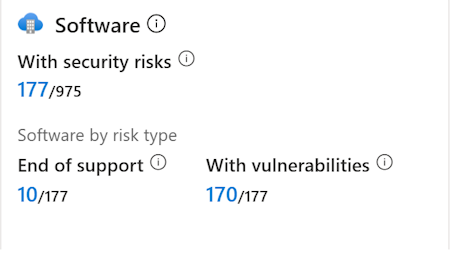

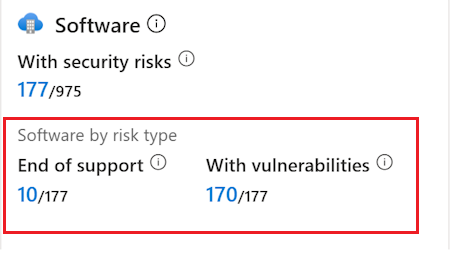

Yazılım riski değerlendirmesini gözden geçirin

Yazılım Kartı, güvenlik risklerine sahip bulunan tüm yazılımların özetini gösterir. Yazılım, destek sonu veya bilinen güvenlik açıkları (CVE) varsa risk altında olarak işaretlenir. Kart, güvenlik açıklarına sahip destek sonu yazılım ve yazılım sayısını, güvenlik risklerine sahip toplam yazılımın kesirleri olarak görüntüler.

Ayrıntılı Güvenlik İçgörüleri'ne göz atın

Sunucular ve Yazılım ile ilgili ayrıntılı güvenlik risklerini gözden geçirmek için aşağıdaki eylemleri gerçekleştirin:

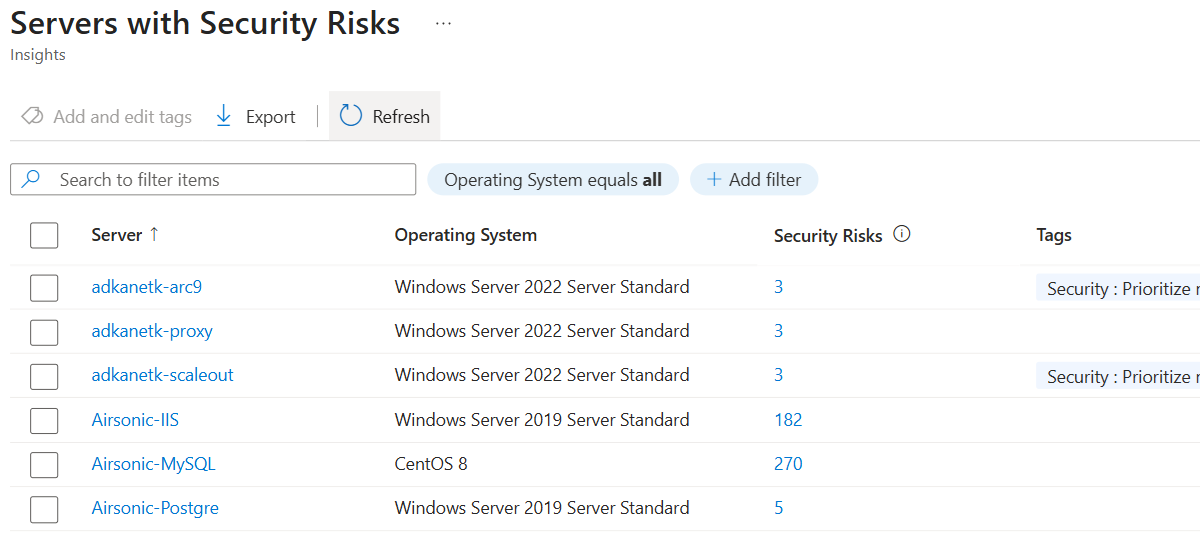

Güvenlik risklerine sahip sunucuları gözden geçirme

Sunucuların ayrıntılı güvenlik risklerini gözden geçirmek için şu adımları izleyin:

İçgörüler (önizleme) bölmesine gidin.

Sunucular kartında, güvenlik riski olan sunucu sayısını gösteren bağlantıyı seçin.

Bulunan sunucuların ayrıntılı listesini görüntüleyebilir, geçiş planlamasını desteklemek için etiketler uygulayabilir ve sunucu verilerini .csv dosyası olarak dışarı aktarabilirsiniz.

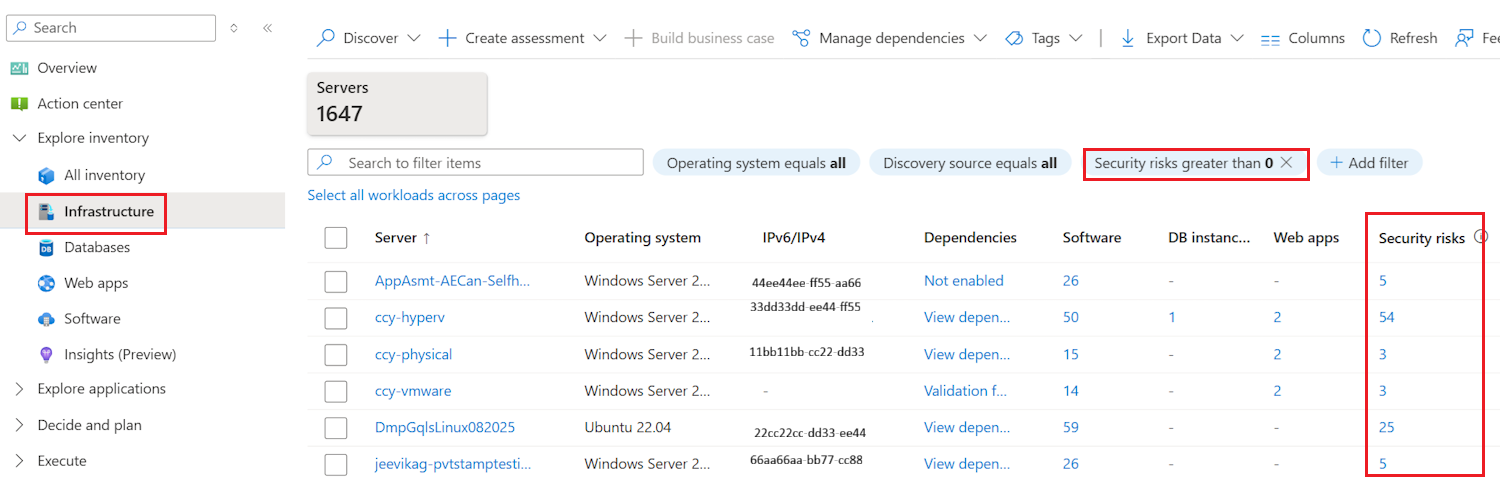

Sunucuları güvenlik riskine göre görüntüleme

Belirli güvenlik risklerine sahip sunucuları görüntülemek için İçgörüler (önizleme) bölmesine gidin. Sunucular kartında, aşağıdaki sorunlardan etkilenen sunucuların ayrıntılı bir listesini görür ve seçersiniz:

- Destek sonu işletim sistemleri

- Desteği sona eren yazılım

- Yüklü yazılım veya işletim sistemlerinde bilinen güvenlik açıkları (CVE' ler)

- Eksik güvenlik veya düzeltme eki yönetim araçları

Alternatif olarak, Güvenlik riskleri olan sunucuları Envanteri keşfet> ve Envanteri> keşfetAltyapı bölmesinden filtreleyebilirsiniz.

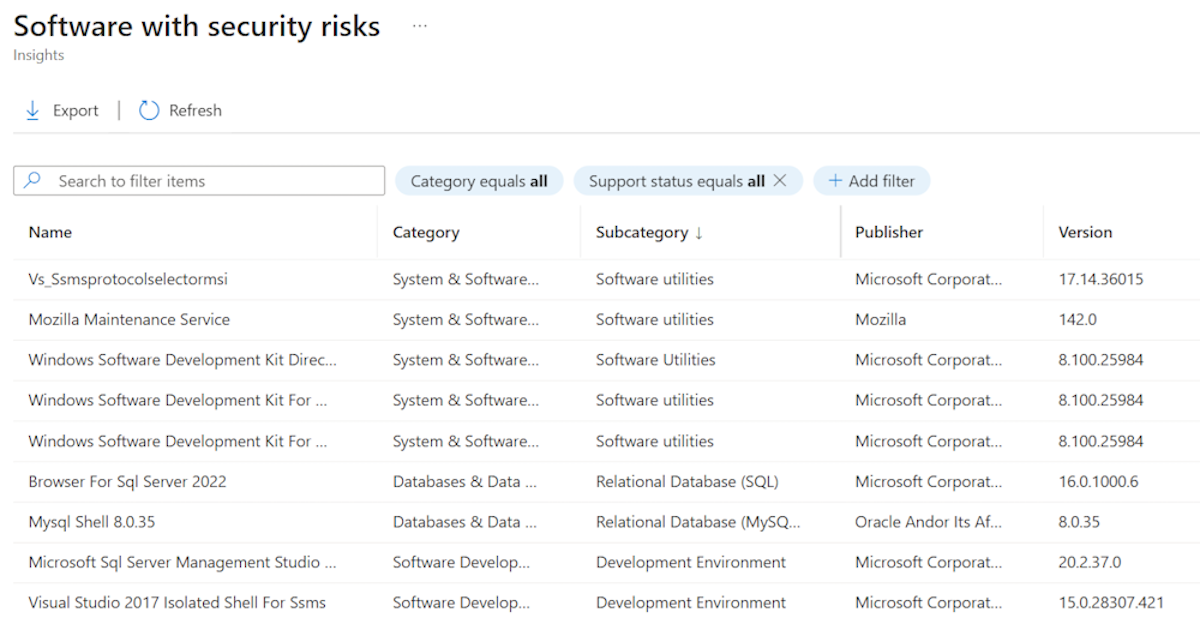

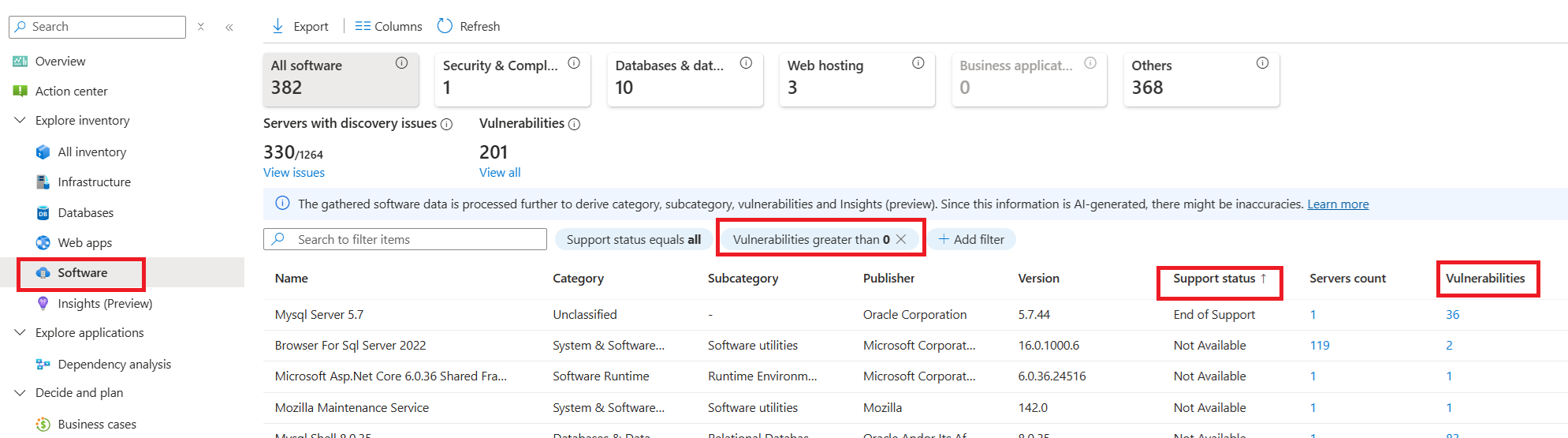

Güvenlik risklerine sahip yazılımları gözden geçirme

Tanımlanan güvenlik risklerine sahip yazılımları gözden geçirmek için şu adımları izleyin:

İçgörüler (önizleme) bölmesine gidin.

Yazılım kartında, güvenlik riskleri olan yazılım öğelerinin sayısını gösteren bağlantıyı seçin.

Bulunan yazılımların ayrıntılı listesini görüntüleyebilir, ilişkili meta verileri inceleyebilir ve verileri .csv dosyası olarak dışarı aktarabilirsiniz.

Belirli güvenlik risklerine sahip yazılımları görüntülemek için İçgörüler (önizleme) bölmesine gidin. burada, aşağıdaki sorunlardan etkilenen yazılımların ayrıntılı bir listesini görürsünüz:

- Destek sonu durumu

- Bilinen güvenlik açıkları (CVE)

Alternatif olarak, destek sonu yazılımlarını ve bilinen güvenlik açıklarına sahip yazılımları envanteri keşfet>bölmesinden filtreleyebilirsiniz.

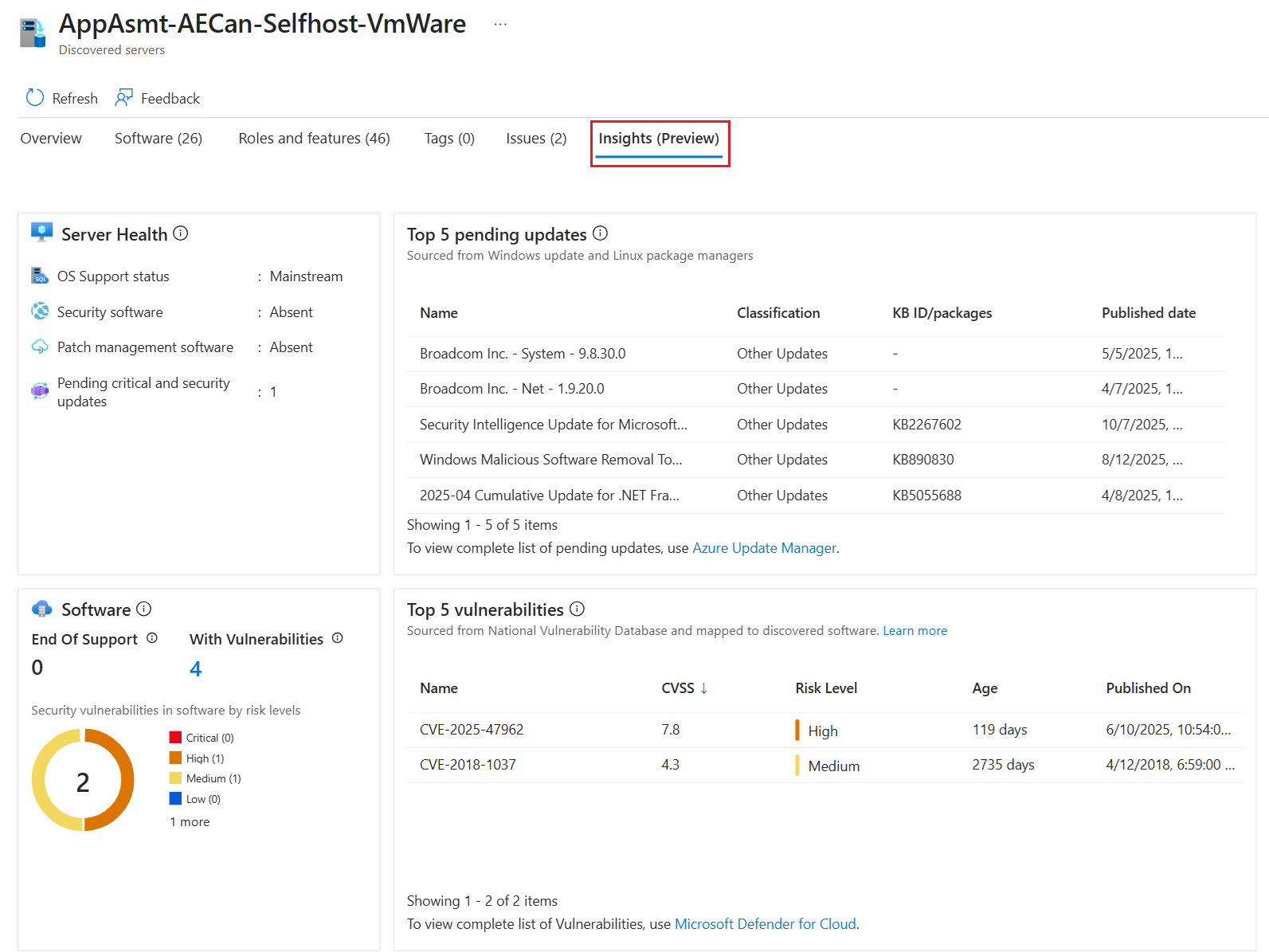

Sunucu için ayrıntılı Güvenlik İçgörüleri'ne göz atın

Belirli bir sunucu için ayrıntılı güvenlik içgörülerini görüntülemek için:

Soldaki menüden Altyapı bölmesine gidin ve gözden geçirmek istediğiniz sunucuyu seçin.

İçgörüler (önizleme) sekmesini seçin. Sekmede seçili sunucu için güvenlik içgörüleri görüntülenir; örneğin:

- İşletim sistemi destek durumu

- Güvenlik ve düzeltme eki yönetim yazılımının varlığı

- Bekleyen kritik güncelleştirmeler ve güvenlik güncelleştirmeleri

- Desteği sona eren yazılım

- Bilinen güvenlik açıklarına (CVE) sahip yazılım

- Düzeltmeye öncelik verilmesine yardımcı olmak için bekleyen ilk beş güncelleştirmenin ve ilk beş güvenlik açığının özeti sağlanır.

Security Insights izinlerini yönetme

Güvenlik içgörüleri tüm kullanıcılar için varsayılan olarak etkindir. Erişimi yönetmek için özel roller oluşturun ve aşağıdaki izinleri kaldırın:

| Resource | Permissions | Description |

|---|---|---|

| Bekleyen güncelleştirmeler | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/pendingupdates/* |

Hyper-V sitesinin bekleyen güncelleştirmelerini okuma |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/pendingupdates/* |

Fiziksel sunucu sitesinin bekleyen güncelleştirmelerini okuma | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/pendingupdates/* |

VMware makinesinin bekleyen güncelleştirmelerini okuma | |

| Güvenlik açıkları | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/vulnerabilities/* |

Hyper-V sitesinin güvenlik açıklarını okuma |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/vulnerabilities/* |

Fiziksel sunucu sitesinin güvenlik açıklarını okuma | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/vulnerabilities/* |

VMware makinesinin güvenlik açıklarını okuma |

İçgörüleri görüntüleme erişimini yönetmek için Azure Migrate için yerleşik roller de uygulayabilirsiniz. Daha fazla bilgi edinin

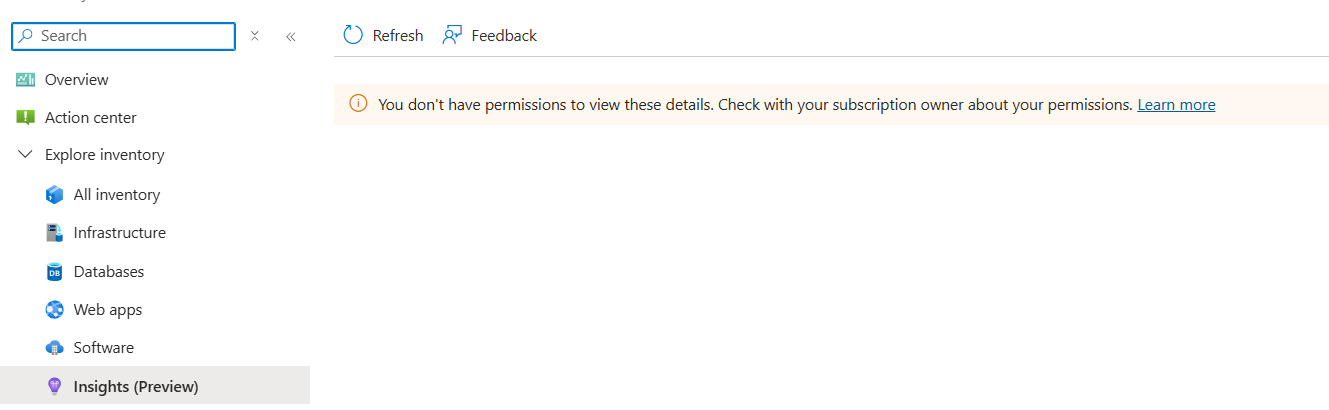

Kullanıcının İçgörüleri görüntüleme izinleri olmadığında aşağıdaki hata iletisi görüntülenir:

Uyarı

İşletim sistemleri ve yazılımlar için destek durumu, makine düzeyinde bir özelliktir. Bu bilgilere kullanıcı erişimi, makine düzeyinde atanan izinlere göre belirlenir.

Güvenlik risklerini azaltmak için Azure hizmetlerini keşfetme

Azure, güvenlik risklerini belirlemek ve azaltmak ve bulut güvenliği duruşlarını güçlendirmek için tümleşik çözümler sunar:

- Bulut için Microsoft Defender , birleşik güvenlik yönetimi ve gelişmiş tehdit koruması sunar. Kaynakları yanlış yapılandırmalar ve güvenlik açıkları açısından sürekli değerlendirir ve altyapınızı sağlamlaştırmak için eyleme dönüştürülebilir öneriler sağlar. Sektör uyumluluk standartlarına uygun şekilde iş yüklerinizin güvenli ve uyumlu kalmasını sağlar.

- Azure Update Manager , ek altyapı olmadan işletim sistemi düzeltme eki uygulamayı kolaylaştırır. Eşleşmeyen sistemlerden kaynaklanan güvenlik risklerini en aza indirmek için güncelleştirme zamanlamalarını otomatikleştirir ve ayrıntılı uyumluluk raporlaması sunar. Dağıtımlar üzerinde ayrıntılı denetim sayesinde sistem bütünlüğünün ve değişen tehditlere karşı dayanıklılığın korunmasına yardımcı olur.

Sonraki Adımlar

- Azure Geçişi'ndeki izinler hakkında daha fazla bilgi edinin.

- İş örneğinde güvenlik maliyeti hakkında daha fazla bilgi edinin.

- Değerlendirmeler hakkında daha fazla bilgi edinin.