Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

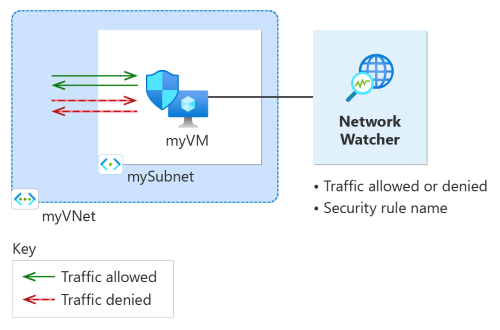

Bu hızlı başlangıçta bir sanal makine dağıtacak ve farklı IP adreslerinden gelen ve giden bağlantıyı test etmek için Ağ İzleyicisi IP akışı doğrulamasını kullanacaksınız. IP akışı doğrulama sonuçlarını kullanarak trafiği engelleyen ve iletişim hatasına neden olan güvenlik kuralını belirler ve bunu nasıl çözebileceğinizi öğrenirsiniz. Ayrıca, bir güvenlik kuralının trafiğe neden izin vermek veya trafiği reddetmek olduğunu belirlemek için ağ arabirimi için etkili güvenlik kurallarını kullanmayı da öğrenirsiniz.

Azure aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

Önkoşullar

- Etkin aboneliği olan bir Azure hesabı

Azure'da oturum açma

Azure hesabınızla Azure portalında oturum açın.

Sanal makine oluşturun

Portalın üst kısmındaki arama kutusuna sanal makineler girin. Arama sonuçlarından Sanal makineler'i seçin.

+ Oluştur'u seçin ve ardından Azure sanal makinesi'ni seçin.

Sanal makine oluştur bölümünde Temel Bilgiler sekmesinde aşağıdaki değerleri girin veya seçin:

Ayar Değer Proje Ayrıntıları Abonelik Azure aboneliği seçin. Kaynak Grubu Yeni oluştur’u seçin.

Ad alanına myResourceGroup girin.

Tamam'ı seçin.Örnek ayrıntıları Sanal makine adı myVM girin. Bölge (ABD) Doğu ABD'yi seçin. Kullanılabilirlik Seçenekleri Altyapı yedekliliği gerekli değil seçeneğini seçin. Güvenlik türü Standart varsayılanını değiştirmeyin. Görsel Ubuntu Server 20.04 LTS - x64 Gen2'yi seçin. Boyut Bir boyut seçin veya varsayılan ayarı değiştirmeyin. Yönetici hesabı Kimlik doğrulama türü Parola'ya tıklayın. Kullanıcı adı Bir kullanıcı adı girin. Parola Bir parola girin. Parolayı onaylayın Parolayı yeniden girin. Ağ sekmesini veya İleri: Diskler'i ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde Yeni oluştur'u seçerek yeni sanal ağ oluşturun.

Sanal ağ oluştur bölümünde aşağıdaki değerleri girin veya seçin:

Ayar Değer Veri Akışı Adı myVNet yazın. Adres alanı Adres aralığı 10.0.0.0/16 girin. Alt ağlar Alt ağ adı mySubnet girin. Adres aralığı 10.0.0.0/24 girin. Tamam'ı seçin.

Ağ sekmesine aşağıdaki değerleri girin veya seçin:

Ayar Değer Genel Açık IP Hiçbiri seçeneğini belirtin. NIC ağ güvenlik grubu Temel'i seçin. Genel gelen bağlantı noktaları Hiçbiri seçeneğini belirtin. Not

Azure, myVM sanal makinesi için varsayılan bir ağ güvenlik grubu oluşturur (temel NIC ağ güvenlik grubunu seçtiğiniz için). Sonraki bölümde sanal makineye gelen ve sanal makineden gelen ağ iletişimini test etmek için bu varsayılan ağ güvenlik grubunu kullanacaksınız.

Gözden geçir ve oluştur’u seçin.

Ayarları gözden geçirin ve oluştur'u seçin.

IP akışı doğrulamayı kullanarak ağ iletişimlerini test edin

Bu bölümde, sanal makineye giden ve sanal makineden gelen ağ iletişimini test etmek için Ağ İzleyicisi IP akışı doğrulama özelliğini kullanacaksınız.

Portalın üst kısmındaki arama kutusuna ağ izleyicisi yazın. Arama sonuçlarından Ağ İzleyicisi seçin.

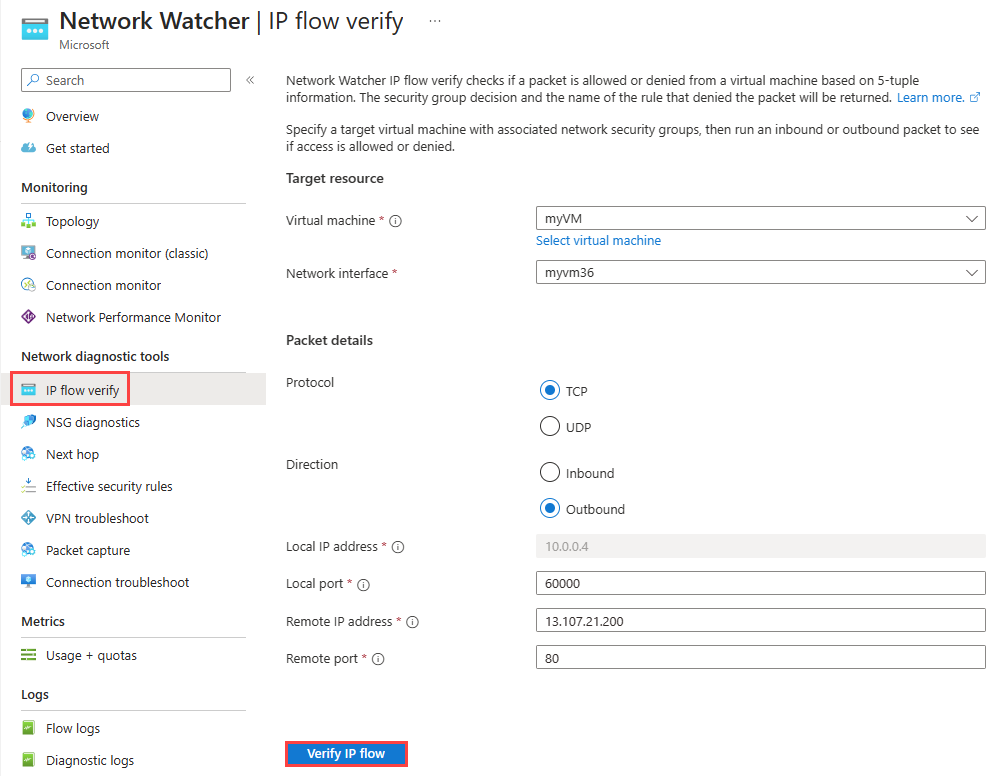

Ağ tanılama araçları altında IP akışı doğrulama seçeneğini belirleyin.

IP akışı doğrulama sayfasında aşağıdaki değerleri girin veya seçin:

Ayar Değer Hedef kaynak Sanal makine myVM sanal makinesi'ne tıklayın. Ağ arabirimi myVM'nin ağ arabirimini seçin. Sanal makine oluşturmak için Azure portalını kullandığınızda portal, sanal makinenin adını ve rastgele bir numarayı (örneğin myvm36) kullanarak ağ arabirimini adlandırın. Paket ayrıntıları Protokol TCP’yi seçin. Yön Çıkış'ı seçin. Yerel bağlantı noktası 60000 girin. Dinamik veya özel bağlantı noktaları için İnternet Tarafından Atanan Numaralar Yetkilisi (IANA) aralığından herhangi bir bağlantı noktası numarası seçin. Uzak IP adresi 13.107.21.200 girin. Bu IP adresi, web sitesinin IP adreslerinden www.bing.combiridir.Uzak bağlantı noktası 80 girin Not

Seçilebilecek sanal makineler listesinde sanal makineyi görmüyorsanız çalıştığından emin olun. Durdurulan sanal makineler IP akışı doğrulama testi için seçilebilir değildir.

IP akışını doğrula düğmesini seçin.

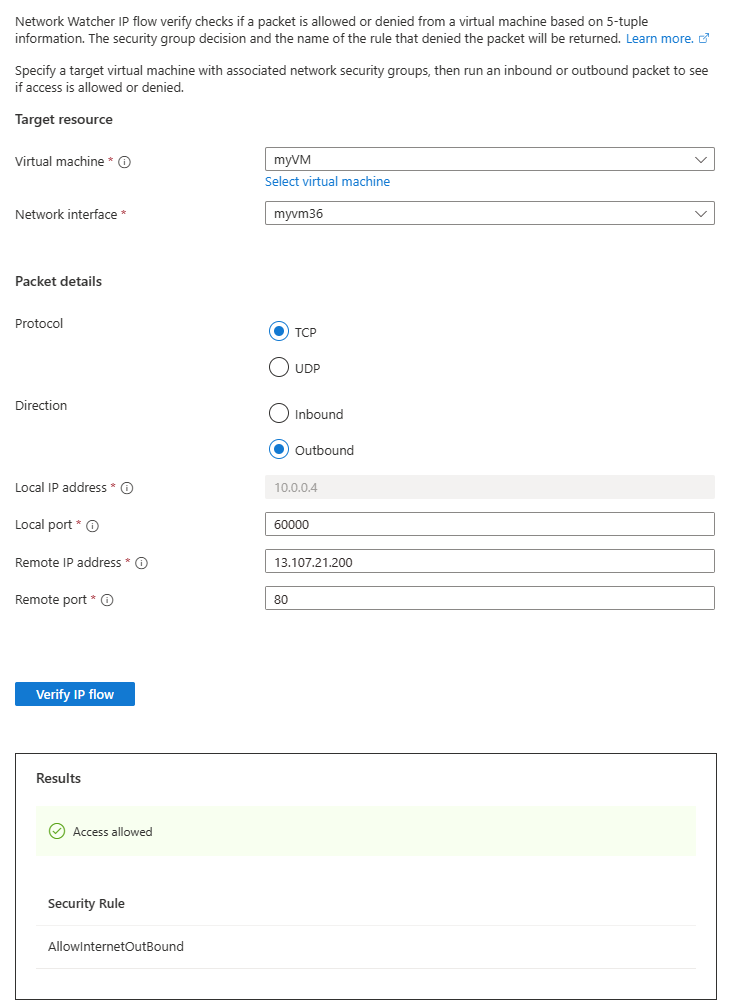

Birkaç saniye sonra, allowInternetOutBound varsayılan güvenlik kuralı nedeniyle 13.107.21.200'e erişime izin verildiğini gösteren test sonucunu görebilirsiniz.

Uzak IP adresini myVNet adres alanında özel bir IP adresi olan 10.0.1.10 olarak değiştirin. Ardından, IP akışını doğrula düğmesini yeniden seçerek testi yineleyin. İkinci testin sonucu, allowVnetOutBound varsayılan güvenlik kuralı nedeniyle 10.0.1.10'aerişime izin verildiğini gösterir.

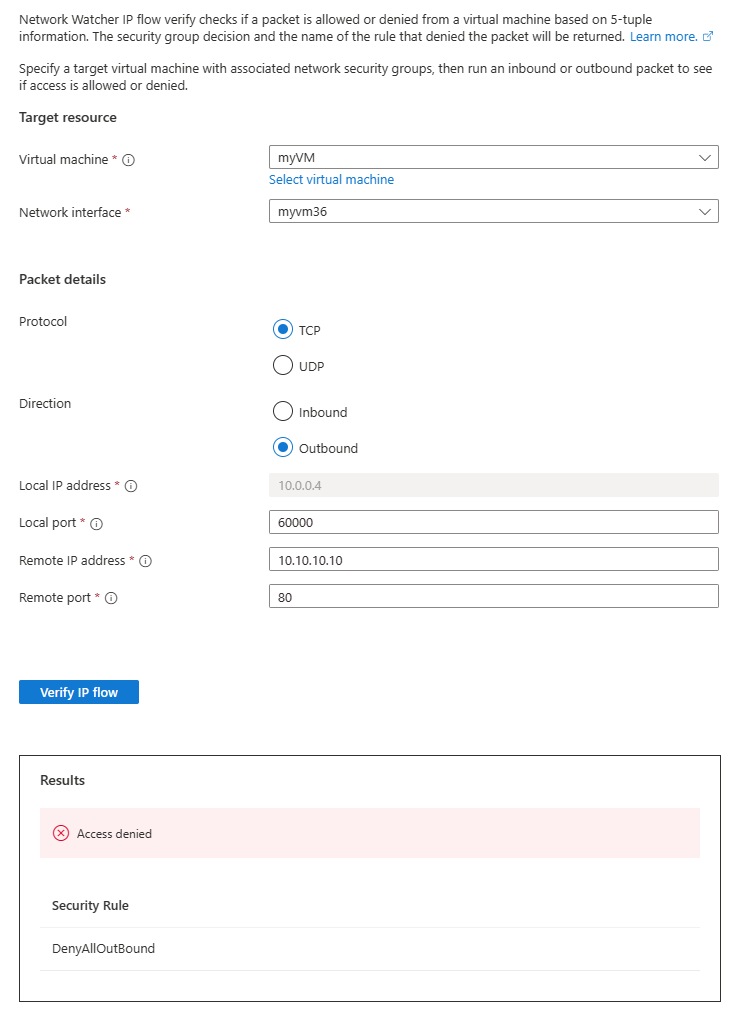

Uzak IP adresini 10.10.10.10 olarak değiştirin ve testi yineleyin. Üçüncü testin sonucu, varsayılan güvenlik kuralı DenyAllOutBound nedeniyle 10.10.10.10'a erişimin reddedildiğini gösterir.

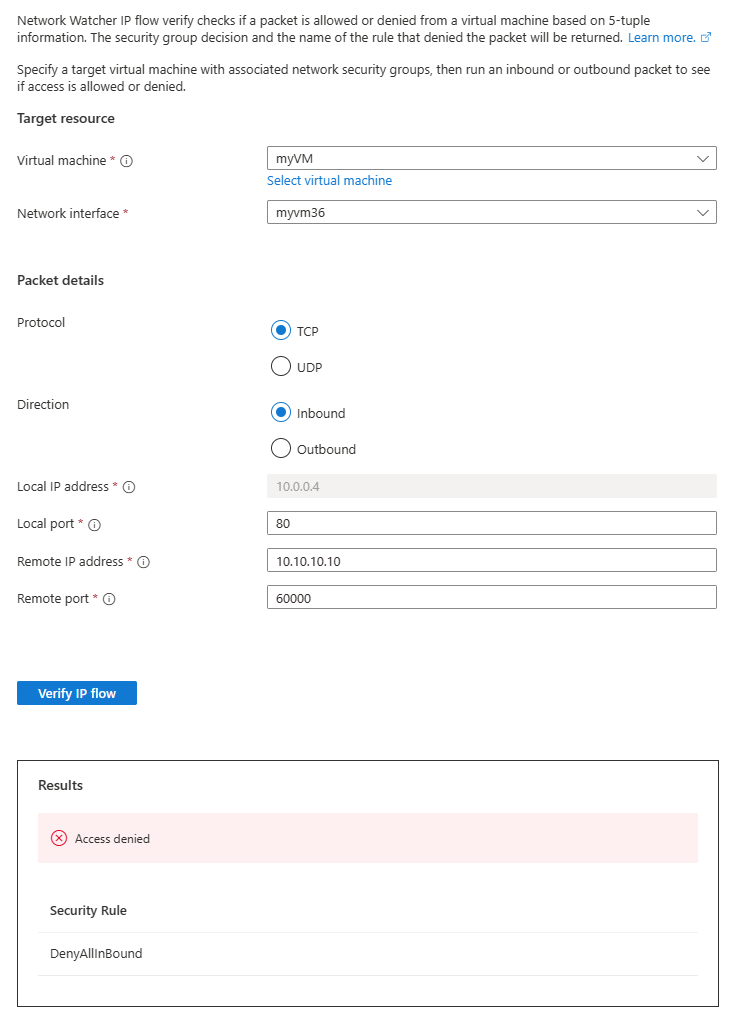

Yönü Gelen olarak, Yerel bağlantı noktasını80 olarak ve Uzak bağlantı noktasını60000 olarak değiştirin ve ardından testi tekrarlayın. Dördüncü testin sonucu, varsayılan güvenlik kuralı DenyAllInBound nedeniyle erişimin 10.10.10.10'danreddedildiğini gösterir.

Güvenlik kuralının ayrıntılarını görüntüleme

Önceki bölümde yer alan kuralların neden iletişime izin verileceğini veya reddedileceğini belirlemek için myVM sanal makinesindeki ağ arabirimi için geçerli güvenlik kurallarını gözden geçirin.

Ağ İzleyicisi'da ağ tanılama araçları'nınaltında Etkin güvenlik kuralları'nı seçin.

Aşağıdaki bilgileri seçin:

Ayar Değer Abonelik Azure aboneliği seçin. Kaynak Grubu myResourceGroup'u seçin. Sanal makine myVM'yi seçin. Not

myVM sanal makinesi, myVM'yi seçtiğinizde seçilecek bir ağ arabirimine sahiptir. Sanal makinenizde birden fazla ağ arabirimi varsa, etkili güvenlik kurallarını görmek istediğiniz arabirimi seçin.

Bu güvenlik kuralı altında izin verilen hedef IP adresi ön eklerini görmek için Giden kuralları'nın altında AllowInternetOutBound'ı seçin.

13.104.0.0/13 adres ön ekinin AllowInternetOutBound kuralının adres ön ekleri arasında olduğunu görebilirsiniz. Bu ön ek, önceki bölümün 4. adımında test ettiğiniz 13.107.21.200 IP adresini kapsar.

Benzer şekilde, her kuralın altındaki kaynak ve hedef IP adresi ön eklerini görmek için diğer kuralları de kontrol edebilirsiniz.

IP akışı doğrulama, Azure'ın varsayılan ve yapılandırılmış güvenlik kurallarını denetler. Denetimler beklenen sonuçları döndürürse ve hala ağ sorunlarınız varsa, sanal makinenizle iletişim kurduğunuz uç nokta arasında bir güvenlik duvarı olmadığından ve sanal makinenizdeki işletim sisteminin iletişimi reddeden bir güvenlik duvarı olmadığından emin olun.

Kaynakları temizleme

Artık gerekli olmadığında kaynak grubunu ve içerdiği tüm kaynakları silin:

Portalın üst kısmındaki arama kutusuna myResourceGroup değerini girin. Arama sonuçlarından myResourceGroup öğesini seçin.

Kaynak grubunu sil'i seçin.

Kaynak grubunu sil bölümüne myResourceGroup yazın ve Sil'i seçin.

Kaynak grubunun ve tüm kaynaklarının silinmesini onaylamak için Sil'i seçin.