AKS kümesini devreye alma

Azure Özel 5G Core hizmetindeki paket çekirdeği örnekleri, Azure Stack Edge (ASE) cihazındaki Arc özellikli Azure Kubernetes Service (AKS) kümesinde çalışır. Bu nasıl yapılır kılavuzu, BIR paket çekirdek örneği dağıtmaya hazır olması için AKS kümesini ASE'ye nasıl devreye aldıracaklarını gösterir.

Önemli

Bu yordam yalnızca Azure Özel 5G Core için kullanılmalıdır. ASE üzerinde AKS diğer hizmetler için desteklenmez.

Önkoşullar

- Özel mobil ağ dağıtmak için önkoşul görevlerini tamamlayın.

- Azure Stack Edge kaynağınız için kaynak grubunda Sahip iznine sahip olmanız gerekir.

Not

Azure Stack Edge'in kaynak grubunu not edin. Bu yordamda oluşturulan AKS kümesi ve özel konumu bu kaynak grubuna ait olmalıdır.

- ASE'nizin kümeyi devreye almak için yeterli alana sahip olduğundan emin olmak için Azure Stack Edge sanal makine boyutlandırmasını gözden geçirin.

Azure Stack Edge cihazında Azure Özel MEC için Kubernetes'i yapılandırma

Bu adımlar, Azure Stack Edge cihazındaki Kubernetes kümesini değiştirerek Azure Özel Çok Erişimli Edge İşlem (MEC) iş yükleri için en iyi duruma getirir.

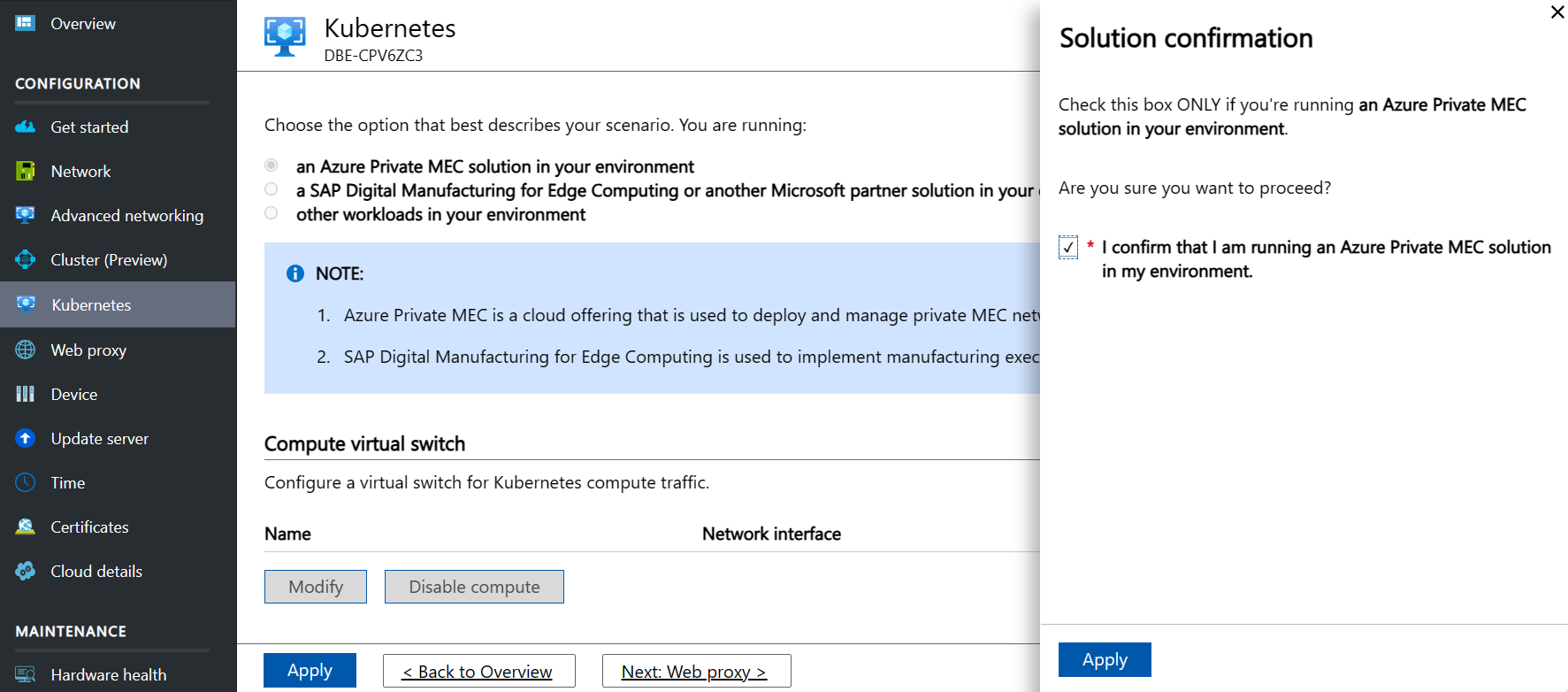

- Yerel kullanıcı arabiriminde sol taraftaki menüden Kubernetes'i seçin.

- Senaryonuzu en iyi açıklayan seçeneği belirtin altında ortamınızda bir Azure Özel MEC çözümü seçin.

- İş yükü onayı açılır penceresinde, Ortamımda Azure Özel MEC çalıştırıyorum onaylıyorum'ı seçin ve uygula'ya tıklayarak açılan menüyi kapatın.

- Değişiklikleri kaydetmek için Uygula'ya tıklayın.

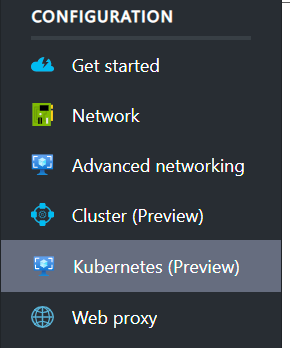

Yerel kullanıcı arabiriminde güncelleştirilmiş bir seçenek görmeniz gerekir. Aşağıdaki görüntüde gösterildiği gibi Kubernetes, Kubernetes (Önizleme) olur.

Azure portalına gidip Azure Stack Edge kaynağınıza giderseniz bir Azure Kubernetes Service seçeneği görmeniz gerekir. Azure Kubernetes Service'i Kümeyi başlatma ve Arc'ı ayarlama bölümünde ayarlayacaksınız.

Gelişmiş ağ oluşturma

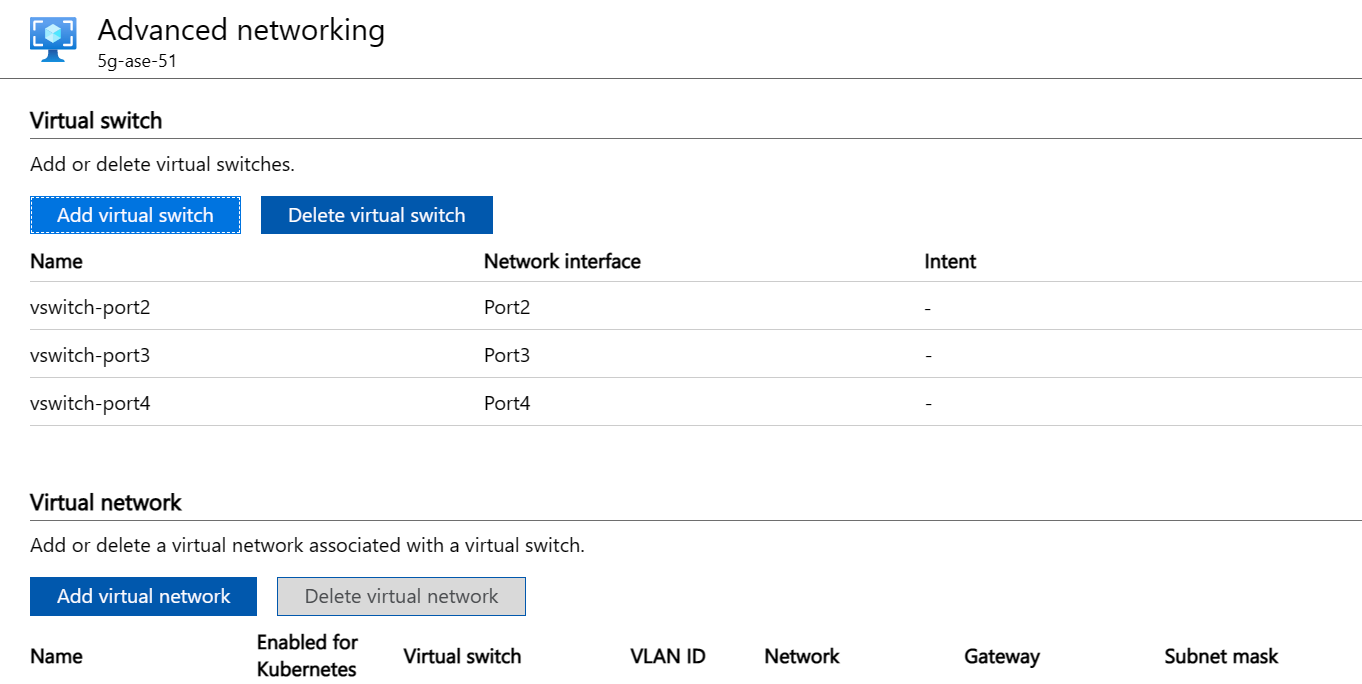

Şimdi bu anahtarlarda sanal anahtarları ve sanal ağları yapılandırmanız gerekir. Bu görevi gerçekleştirmek için Azure Stack Edge yerel kullanıcı arabiriminin Gelişmiş ağ bölümünü kullanacaksınız.

Tümünü bir kerede uygulamak için alttaki Uygula'yı seçmeden önce bu sayfadaki tüm ayarları giriş yapabilirsiniz.

Üç sanal anahtar yapılandırın. Sonraki adımdan önce her bağlantı noktasıyla ilişkilendirilmiş bir sanal anahtar olmalıdır. Başka sanal ağ işlevleri (VNF) ayarladıysanız sanal anahtarlar zaten mevcut olabilir. Sanal anahtar ekle'yi seçin ve yapılandırmayı kaydetmek için Değiştir'i seçmeden önce yan paneli her anahtar için uygun şekilde doldurun.

- İşlem etkinleştirilmiş olması gereken bağlantı noktasında (yönetim bağlantı noktası) bir sanal anahtar oluşturun. Vswitch-portX biçimini kullanmanızı öneririz; burada X, bağlantı noktasının numarasıdır. Örneğin, 2 numaralı bağlantı noktasında vswitch-port2 oluşturun.

- 3 numaralı bağlantı noktasında vswitch-port3 adlı bir sanal anahtar oluşturun.

- 4 numaralı bağlantı noktasında vswitch-port4 adlı bir sanal anahtar oluşturun.

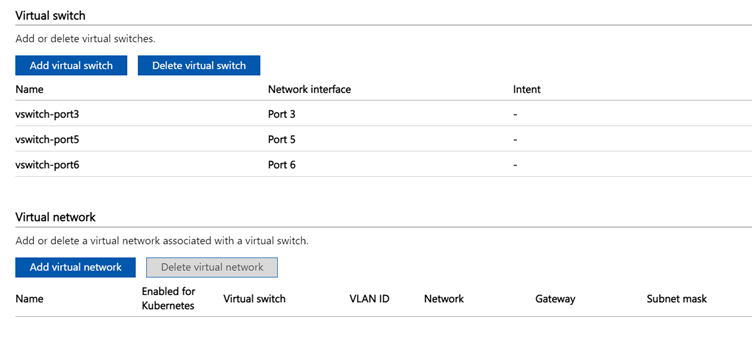

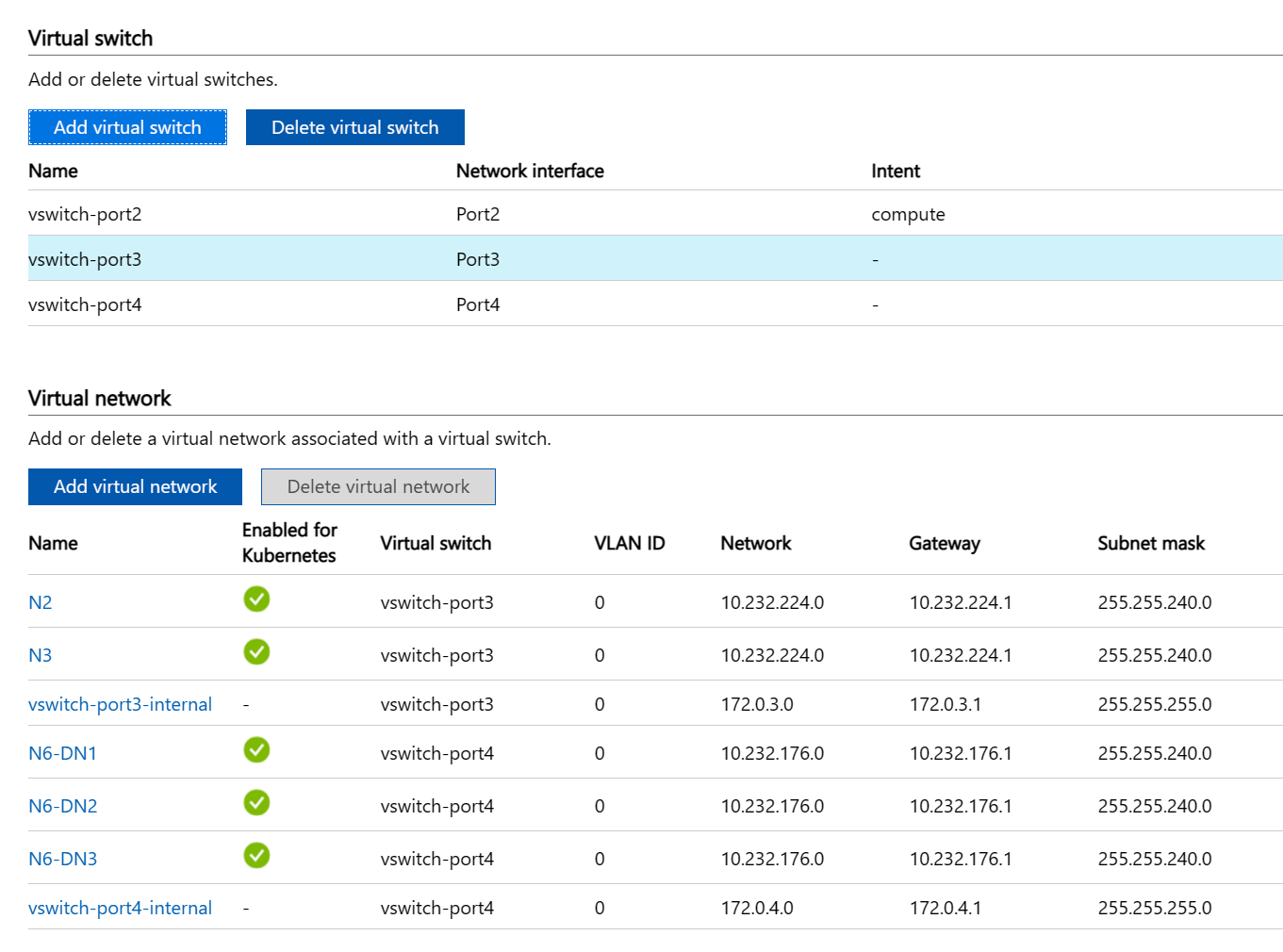

Şimdi aşağıdaki görüntüye benzer bir şey görmeniz gerekir:

Üç sanal anahtar yapılandırın. Sonraki adımdan önce her bağlantı noktasıyla ilişkilendirilmiş bir sanal anahtar olmalıdır. Başka sanal ağ işlevleri (VNF) ayarladıysanız sanal anahtarlar zaten mevcut olabilir. Sanal anahtar ekle'yi seçin ve yapılandırmayı kaydetmek için Değiştir'i seçmeden önce yan paneli her anahtar için uygun şekilde doldurun.

- İşlem etkinleştirilmiş olması gereken bağlantı noktasında (yönetim bağlantı noktası) bir sanal anahtar oluşturun. Vswitch-portX biçimini kullanmanızı öneririz; burada X, bağlantı noktasının numarasıdır. Örneğin, 3 numaralı bağlantı noktasında vswitch-port3 oluşturun.

- 5 numaralı bağlantı noktasında vswitch-port5 adlı bir sanal anahtar oluşturun.

- 6 numaralı bağlantı noktasında vswitch-port6 adlı bir sanal anahtar oluşturun.

Şimdi aşağıdaki görüntüye benzer bir şey görmeniz gerekir:

Aşağıdaki arabirimleri (alt ağları ve IP adreslerini ayırma bölümünde alt ağları ve IP adreslerini ayırdığınız) temsil eden sanal ağlar oluşturun:

- Kontrol düzlemi erişim arabirimi

- Kullanıcı düzlemi erişim arabirimi

- Kullanıcı düzlemi veri arabirimleri

Bu ağları kendiniz adlandırabilirsiniz, ancak adın Azure Özel 5G Core'u dağıtırken Azure portalında yapılandırdığınız adla eşleşmesi gerekir . VLAN trunking (HA dağıtımları için gereklidir) kullanıyorsanız, IP bilgisi olmayan tek bir N6 sanal ağınız vardır. VLAN ve IP bilgileri, mobil ağ yapılandırılırken gerçekleştirilir. Bu kurulumla N2, N3 ve N6 adlarını kullanabilirsiniz.

Access VLAN veya VLAN dışı mod altında, eklenen her veri ağı için bir N6 sanal ağı vardır. N2, N3 ve en çok 10 N6-DNX (burada X, birden çok DN dağıtımında 1-10 numaralı veri ağıdır) veya tek bir DN dağıtımı için yalnızca N6 adlarını kullanabilirsiniz. katman 2 trafik ayrımlarını etkinleştirmek için isteğe bağlı olarak her sanal ağı bir sanal yerel ağ tanımlayıcısı (VLAN Kimliği) ile yapılandırabilirsiniz. Aşağıdaki örnek, VLAN'lar olmadan 5G çoklu DN dağıtımına yöneliktir.

- VLAN trunking kullanıyorsanız (HA dağıtımları için gereklidir), aşağıdaki yordamı üç kez uygulayın:

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Sanal anahtar: N2 ve N3 için vswitch-port3'ü seçin. N6 için vswitch-port4'ü seçin.

- Ad: N2, N3 veya N6.

- VLAN türü: Trunk VLAN

- İzin verilen VLAN Kimlik Aralığı: Yapılandırmak istediğiniz VLAN kimlikleri kümesini doldurun.

- Bu sanal ağın yapılandırmasını kaydetmek için Değiştir'i seçin.

- Sayfanın alt kısmındaki Uygula'yı seçin ve ayarların uygulandığını onaylamak için bildirimi (zil simgesi) bekleyin. Ayarların uygulanması yaklaşık 8 dakika sürer.

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Access VLAN veya VLAN dışı modu kullanıyorsanız, aşağıdaki yordamı üç kez ve ek veri ağlarının her biri için bir kez (en fazla 10 veri ağınız varsa toplamda 12 kez) uygulayın:

Önemli

Veri ağları için 3 numaralı bağlantı noktasını kullanıyorsanız, beklenen en düşük yük için kullanılmasını öneririz.

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Sanal anahtar: N2, N3 ve en çok dört DN için vswitch-port3'ü seçin ve en fazla altı DN için vswitch-port4 seçeneğini belirleyin.

- Ad: N2, N3 veya N6-DNX (burada X , 1-10 DN sayısıdır).

- VLAN: VLAN Kimliği veya VLAN'lar kullanılmıyorsa 0

- Ağ ve Ağ Geçidi: ASE bağlantı noktasında yapılandırılan IP adresi için doğru alt ağı ve ağ geçidini kullanın (ağ geçidi ASE bağlantı noktasının kendisinde ayarlanmasa bile).

- Örneğin, 10.232.44.0/24 ve 10.232.44.1

- Alt ağın varsayılan ağ geçidi yoksa, alt ağda Adres Çözümleme Protokolü (ARP) isteklerine (ÖRNEĞIN, RAN IP adreslerinden biri) yanıt verecek başka bir IP adresi kullanın. Bir anahtar aracılığıyla bağlı birden fazla gNB varsa ağ geçidinin IP adreslerinden birini seçin.

- DNS sunucusu ve DNS soneki boş bırakılmalıdır.

- Bu sanal ağın yapılandırmasını kaydetmek için Değiştir'i seçin.

- Sayfanın alt kısmındaki Uygula'yı seçin ve ayarların uygulandığını onaylamak için bildirimi (zil simgesi) bekleyin. Ayarların uygulanması yaklaşık 8 dakika sürer. Sayfa artık aşağıdaki görüntü gibi görünmelidir:

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

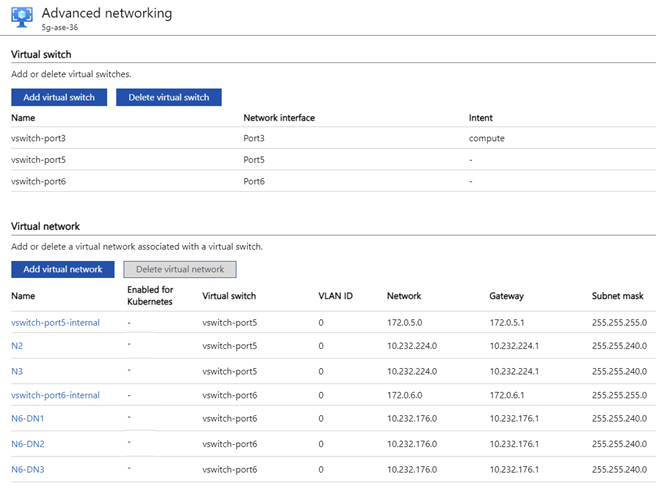

- VLAN trunking kullanıyorsanız (HA dağıtımları için gereklidir), aşağıdaki yordamı üç kez uygulayın:

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Sanal anahtar: N2 ve N3 için vswitch-port5'i seçin. N6 için vswitch-port6 öğesini seçin.

- Ad: N2, N3 veya N6.

- VLAN türü: Trunk VLAN

- İzin verilen VLAN Kimlik Aralığı: Yapılandırmak istediğiniz VLAN kimlikleri kümesini doldurun.

- Bu sanal ağın yapılandırmasını kaydetmek için Değiştir'i seçin.

- Sayfanın alt kısmındaki Uygula'yı seçin ve ayarların uygulandığını onaylamak için bildirimi (zil simgesi) bekleyin. Ayarların uygulanması yaklaşık 8 dakika sürer.

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Access VLAN veya VLAN dışı mod kullanıyorsanız, aşağıdaki yordamı üç kez ve ek veri ağlarının her biri için bir kez (en fazla on veri ağınız varsa toplamda on kez) uygulayın:

Önemli

Veri ağları için 5 numaralı bağlantı noktasını kullanıyorsanız, beklenen en düşük yük için kullanılmasını öneririz.

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

- Sanal anahtar: N2, N3 ve en çok dört DN için vswitch-port5'i seçin ve en fazla altı DN için vswitch-port6 seçeneğini belirleyin.

- Ad: N2, N3 veya N6-DNX (burada X , 1-10 DN sayısıdır).

- VLAN türü: uygun şekilde seçin.

- VLAN: VLAN Kimliği veya VLAN'lar kullanılmıyorsa 0

- Ağ ve Ağ Geçidi: ASE bağlantı noktasında yapılandırılan IP adresi için doğru alt ağı ve ağ geçidini kullanın (ağ geçidi ASE bağlantı noktasının kendisinde ayarlanmasa bile).

- Örneğin, 10.232.44.0/24 ve 10.232.44.1

- Alt ağın varsayılan ağ geçidi yoksa, alt ağda Adres Çözümleme Protokolü (ARP) isteklerine (ÖRNEĞIN, RAN IP adreslerinden biri) yanıt verecek başka bir IP adresi kullanın. Bir anahtar aracılığıyla bağlı birden fazla gNB varsa ağ geçidinin IP adreslerinden birini seçin.

- DNS sunucusu ve DNS soneki boş bırakılmalıdır.

- Bu sanal ağın yapılandırmasını kaydetmek için Değiştir'i seçin.

- Sayfanın alt kısmındaki Uygula'yı seçin ve ayarların uygulandığını onaylamak için bildirimi (zil simgesi) bekleyin. Ayarların uygulanması yaklaşık 8 dakika sürer.

- Sanal ağ ekle'yi seçin ve yan paneli doldurun:

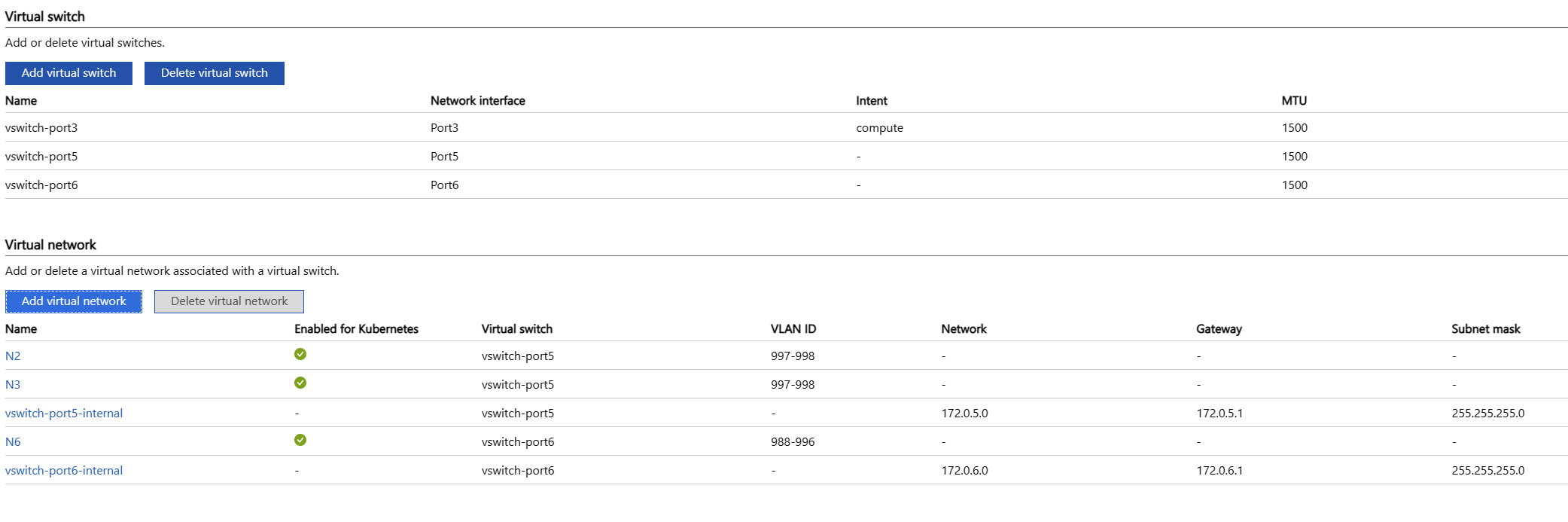

Sayfa artık aşağıdaki görüntü gibi görünmelidir:

İşlem ve IP adresleri ekleme

Yerel Azure Stack Edge kullanıcı arabiriminde Kubernetes (Önizleme) sayfasına gidin. Gelişmiş Ağ Ayarlama'da yaptığınız gibi tüm yapılandırmayı ayarlayıp bir kez uygulayacaksınız.

- İşlem sanal anahtarı'nın altında Değiştir'i seçin.

- İşlem amacı olan vswitch'i seçin (örneğin, vswitch-port2)

- Yönetim ağındaki düğüm IP adresleri için bir aralıkta altı IP adresi girin.

- Hizmet IP adresi için bir aralıkta, yönetim ağında da bir IP adresi girin. Bu, paket çekirdek örneği için yerel izleme araçlarına erişmek için kullanılır.

- Yapılandırmayı kaydetmek için panelin alt kısmındaki Değiştir'i seçin.

Önemli

VLAN trunking kullanıyorsanız (HA dağıtımları için gereklidir), bu noktada sanal ağlar için HIÇBIR IP yapılandırması yapılmaz. IP yapılandırması, mobil ağ yapılandırılırken yapılır.

- Sanal ağ'ın altında bir sanal ağ seçin. VLAN gövde modunda bu N2, N3 ve N6 olacaktır. Aksi takdirde N2, N3, N6-DNX (burada X, 1-10 DN sayısıdır) arasından seçim yapın. Yan panelde:

- Kubernetes için sanal ağı etkinleştirin ve bir IP adresi havuzu ekleyin. VLAN gövde modunda DEĞİlse, bir IP adresi havuzu da ekleyin:

- Standart dağıtım için, uygun adres için bir IP adresi aralığı ekleyin (daha önce toplandığı gibi N2, N3 veya N6-DNX). Örneğin, 10.10.10.20-10.10.10.20.

- HA dağıtımı için her sanal ağ için iki IP adresi aralığı ekleyin; burada N2 ve N3 pod IP adresleri yerel erişim alt ağında ve N6 pod IP adresleri uygun yerel veri alt ağında bulunur.

- N2, N3 ve N6-DNX sanal ağlarının her biri için yineleyin.

- Yapılandırmayı kaydetmek için panelin alt kısmındaki Değiştir'i seçin.

- Sayfanın alt kısmındaki Uygula'yı seçin ve ayarların uygulanmasını bekleyin. Ayarların uygulanması yaklaşık 5 dakika sürer.

Sayfa artık aşağıdaki görüntü gibi görünmelidir (VLAN gövde modunda):

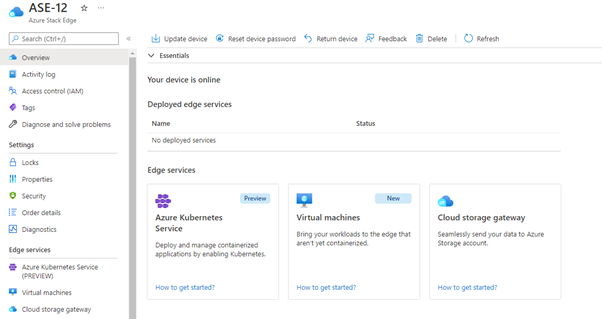

ASE'de sanal makine yönetimini etkinleştirme

- Azure portalına erişin ve Azure portalında oluşturulan Azure Stack Edge kaynağına gidin.

- Edge hizmetleri'ne tıklayın.

- Sanal makineler'i seçin.

- Etkinleştir'i seçin.

Kümeyi başlatma ve Arc'ı ayarlama

Azure Stack Edge'inizde başka sanal makineler (VM) çalıştırıyorsanız, bunları şimdi durdurmanızı ve küme dağıtıldıktan sonra yeniden başlatmanızı öneririz. Küme, vm'lerin zaten kullanıyor olabileceği belirli CPU kaynaklarına erişim gerektirir.

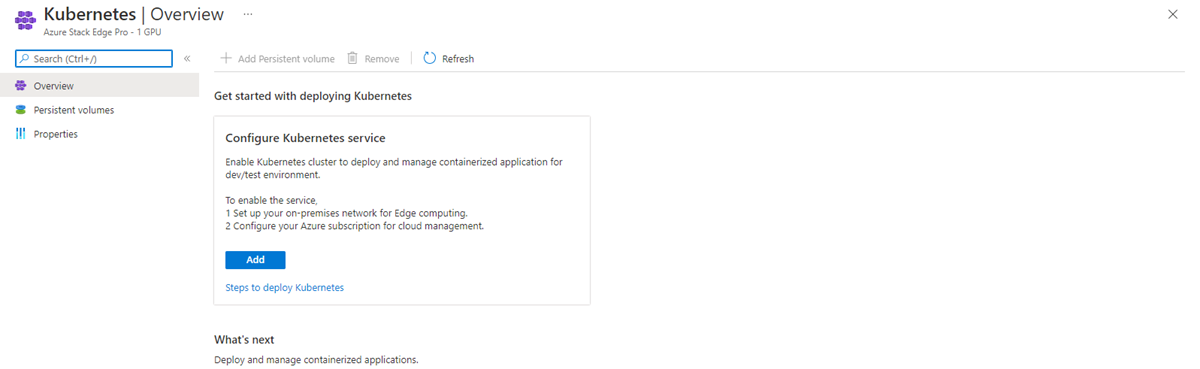

Azure portalına erişin ve Azure portalında oluşturulan Azure Stack Edge kaynağına gidin.

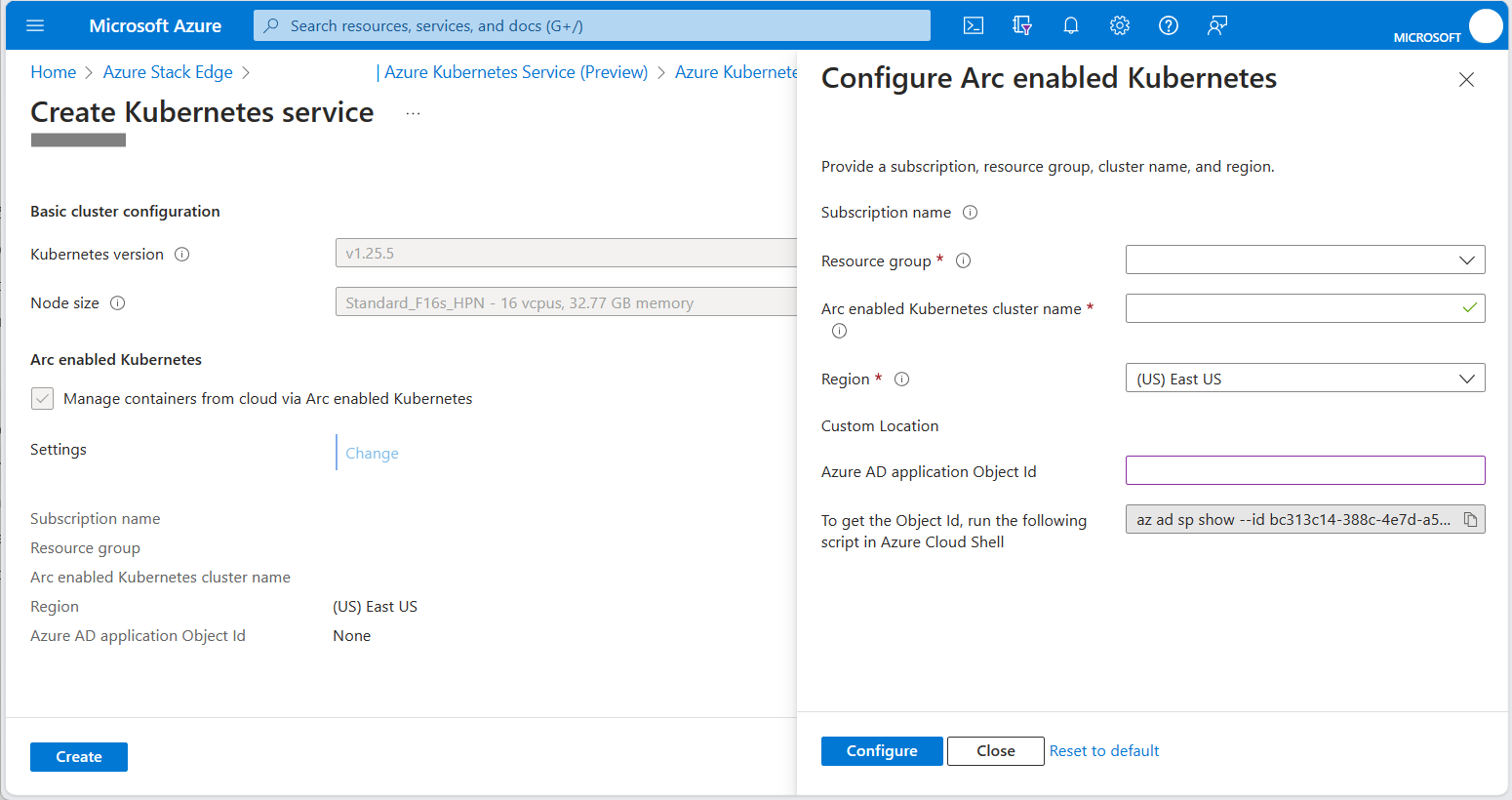

Kümeyi dağıtmak için Kubernetes seçeneğini ve ardından Ekle düğmesini seçerek kümeyi yapılandırın.

Düğüm boyutu için Standard_F16s_HPN'ı seçin.

Arc özellikli Kubernetes onay kutusunun seçili olduğundan emin olun.

Değiştir bağlantısını seçin ve Nesne Kimliğini Alma (OID) bölümünden aldığınız özel konum için Microsoft Entra uygulaması Nesne Kimliği'ni (OID) girin.

Arc özellikli Kubernetes hizmeti, Azure Stack Edge kaynağınızla aynı kaynak grubunda otomatik olarak oluşturulur. Azure Stack Edge kaynak grubunuz Azure Özel 5G Core'un destek olduğu bir bölgede değilse bölgeyi değiştirmeniz gerekir.

Yapılandırmayı uygulamak için Yapılandır'a tıklayın.

Region ve Microsoft Entra application Object Id (OID) alanlarının uygun değerleri gösterdiğini denetleyin ve Oluştur'a tıklayın.

Hizmeti ayarlamak için istemleri inceleyin.

Kubernetes kümesinin oluşturulması yaklaşık 20 dakika sürer. Oluşturma sırasında Azure Stack Edge kaynağında kritik bir alarm görüntülenebilir. Bu alarm beklenir ve birkaç dakika sonra kaybolur.

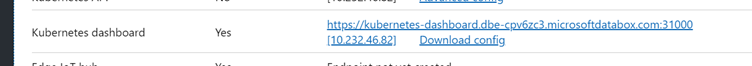

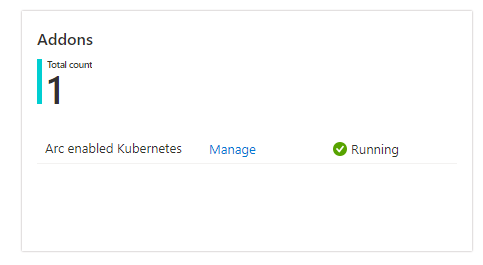

Dağıtıldıktan sonra portalda genel bakış sayfasında Kubernetes hizmetinin çalıştığının gösterilmesi gerekir.

kubectl erişimini ayarlama

Kümenin başarıyla dağıtıldığını doğrulamak için kubectl erişimine sahip olmanız gerekir. Kümeye salt okunur kubectl erişimi için ASE yerel kullanıcı arabiriminden bir kubeconfig dosyası indirebilirsiniz. Cihaz'ın altında Yapılandırmayı indir'i seçin.

İndirilen dosya config.json olarak adlandırılır. Bu dosyanın podları açıklama ve günlükleri görüntüleme izni vardır, ancak kubectl exec ile podlara erişme izni yoktur.

Portal erişimini ayarlama

Azure Stack Edge kaynağınızı Azure portalında açın. Azure Kubernetes Service bölmesine gidin (Kümeyi başlatma ve Arc'ı ayarlama bölümünde gösterilir) ve Yönet bağlantısını seçerek Yay bölmesini açın.

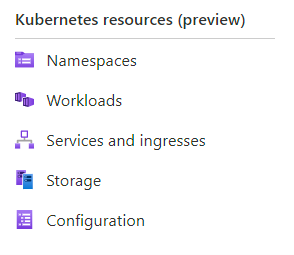

Kubernetes kaynakları (önizleme) menüsündeki seçenekleri kullanarak kümeyi keşfedin:

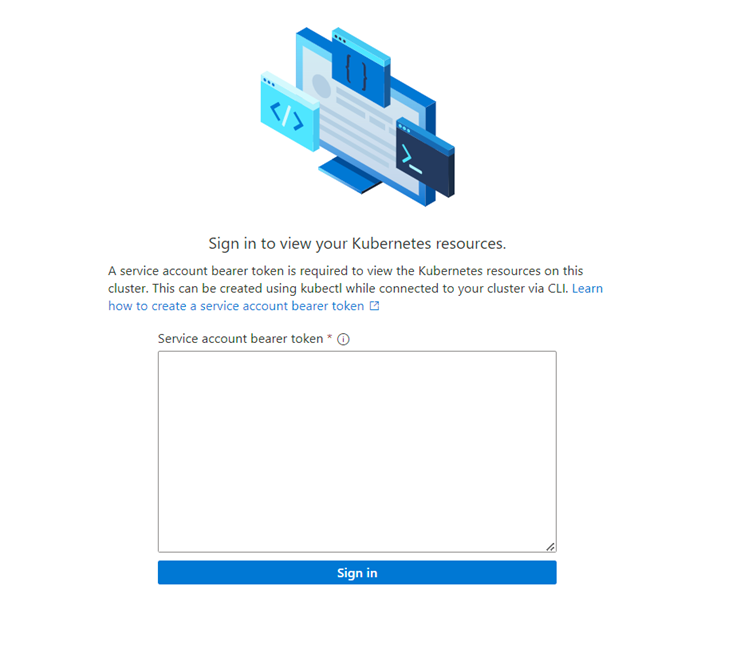

Başlangıçta size bir oturum açma isteği kutusu sunulur. Oturum açmak için kullanılacak belirteç, kubectl erişimini ayarlama bölümünde yerel kullanıcı arabiriminden alınan kubeconfig dosyasından alınır. Belirtecin önekini içeren bir dize vardır: kubeconfig dosyasının sonuna yakın. Bu dizeyi portaldaki kutuya kopyalayın (satır sonu karakterlerinin kopyalanmamasını sağlayın) ve Oturum aç'ı seçin.

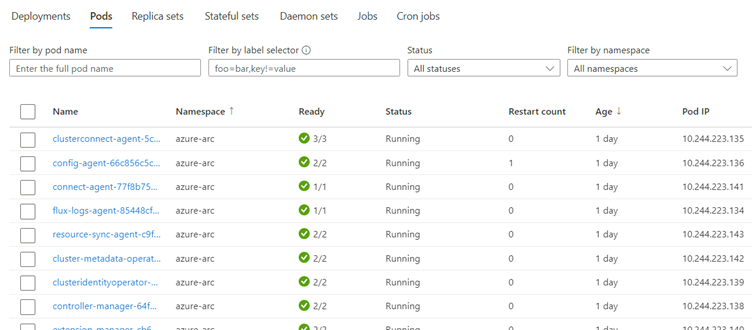

Artık kümede çalışanlarla ilgili bilgileri görüntüleyebilirsiniz; İş Yükleri bölmesinden aşağıdaki örnek aşağıda verilmiştir:

Küme yapılandırmasını doğrulama

Kubectl erişimini ayarlama bölümünde kullanıcı arabiriminden indirilen kubeconfig komutunu kullanarak aşağıdaki kubectl komutlarını çalıştırarak AKS kümesinin doğru ayarlandığını doğrulamanız gerekir:

kubectl get nodes

Bu komut biri nodepool-aaa-bbb ve biri target-cluster-control-plane-ccc adlı iki düğüm döndürmelidir.

Çalışan tüm podları görüntülemek için şunu çalıştırın:

kubectl get pods -A

Ayrıca AKS kümenizin artık portalda Azure Stack Edge kaynağınızdan görülebiliyor olması gerekir.

Kubernetes uzantıları için değişkenleri toplama

Aşağıdaki tabloda yer alan değerlerin her birini toplayın.

| Değer | Değişken adı |

|---|---|

| Azure kaynaklarının dağıtıldığı Azure aboneliğinin kimliği. | SUBSCRIPTION_ID |

| AKS kümesinin dağıtıldığı kaynak grubunun adı. Bu, Azure portalının Azure Kubernetes Service bölmesindeki Yönet düğmesi kullanılarak bulunabilir. | RESOURCE_GROUP_NAME |

| AKS kümesi kaynağının adı. Bu, Azure portalının Azure Kubernetes Service bölmesindeki Yönet düğmesi kullanılarak bulunabilir. | RESOURCE_NAME |

| Azure kaynaklarının dağıtıldığı bölge. Bu, mobil ağın dağıtılacağı bölgeyle eşleşmelidir ve bu bölge AP5GC tarafından desteklenen bölgelerden biri olmalıdır. Bu değer bölgenin kod adı olmalıdır. |

KONUM |

| AKS kümesi için oluşturulacak Özel konum kaynağının adı. Bu değerin alfasayısal karakterlerle başlayıp bitmesi ve yalnızca alfasayısal karakterler - veya .içermesi gerekir. |

CUSTOM_LOCATION |

Kubernetes uzantılarını yükleme

Azure Özel 5G Core özel mobil ağı, Azure Cloud Shell'de Azure CLI kullanarak yapılandırmanız gereken özel bir konum ve belirli Kubernetes uzantıları gerektirir.

Azure Cloud Shell'i kullanarak Azure CLI'da oturum açın ve açılan menüden Bash'i seçin.

Dağıtımınız için gerekli değerleri kullanarak aşağıdaki ortam değişkenlerini ayarlayın:

SUBSCRIPTION_ID=<subscription ID> RESOURCE_GROUP_NAME=<resource group name> LOCATION=<deployment region, for example eastus> CUSTOM_LOCATION=<custom location for the AKS cluster> ARC_CLUSTER_RESOURCE_NAME=<resource name> TEMP_FILE=./tmpfileKabuk ortamınızı hazırlayın:

az account set --subscription "$SUBSCRIPTION_ID" az extension add --upgrade --name k8s-extension az extension add --upgrade --name customlocationAğ İşlevi İşleci Kubernetes uzantısını oluşturun:

cat > $TEMP_FILE <<EOF { "helm.versions": "v3", "Microsoft.CustomLocation.ServiceAccount": "azurehybridnetwork-networkfunction-operator", "meta.helm.sh/release-name": "networkfunction-operator", "meta.helm.sh/release-namespace": "azurehybridnetwork", "app.kubernetes.io/managed-by": "helm", "helm.release-name": "networkfunction-operator", "helm.release-namespace": "azurehybridnetwork", "managed-by": "helm" } EOFaz k8s-extension create \ --name networkfunction-operator \ --cluster-name "$ARC_CLUSTER_RESOURCE_NAME" \ --resource-group "$RESOURCE_GROUP_NAME" \ --cluster-type connectedClusters \ --extension-type "Microsoft.Azure.HybridNetwork" \ --auto-upgrade-minor-version "true" \ --scope cluster \ --release-namespace azurehybridnetwork \ --release-train preview \ --config-settings-file $TEMP_FILEPaket Çekirdeği İzleyicisi Kubernetes uzantısını oluşturun:

az k8s-extension create \ --name packet-core-monitor \ --cluster-name "$ARC_CLUSTER_RESOURCE_NAME" \ --resource-group "$RESOURCE_GROUP_NAME" \ --cluster-type connectedClusters \ --extension-type "Microsoft.Azure.MobileNetwork.PacketCoreMonitor" \ --release-train stable \ --auto-upgrade trueÖzel konumu oluşturun:

az customlocation create \ -n "$CUSTOM_LOCATION" \ -g "$RESOURCE_GROUP_NAME" \ --location "$LOCATION" \ --namespace azurehybridnetwork \ --host-resource-id "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCE_GROUP_NAME/providers/Microsoft.Kubernetes/connectedClusters/$ARC_CLUSTER_RESOURCE_NAME" \ --cluster-extension-ids "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCE_GROUP_NAME/providers/Microsoft.Kubernetes/connectedClusters/$ARC_CLUSTER_RESOURCE_NAME/providers/Microsoft.KubernetesConfiguration/extensions/networkfunction-operator"

Belirtilen kaynak grubu içindeki Azure portalında yeni Özel konumun kaynak olarak görünür olduğunu görmeniz gerekir. komutunun kubectl get pods -A kullanılması (kubeconfig dosyanıza erişimle birlikte) yüklü uzantılara karşılık gelen yeni podları da göstermelidir. azurehybridnetwork ad alanında bir pod ve packet-core-monitor ad alanında bir pod olmalıdır.

Geri alma

Azure Stack Edge yapılandırmasında hata yaptıysanız aks kümesini kaldırmak için portalı kullanabilirsiniz (bkz . Azure Stack Edge'de Azure Kubernetes hizmetini dağıtma). Ardından ayarları yerel kullanıcı arabirimi aracılığıyla değiştirebilirsiniz.

Alternatif olarak, yerel kullanıcı arabirimindeki Cihaz Sıfırlama dikey penceresini kullanarak tam sıfırlama gerçekleştirebilir (bkz . Azure Stack Edge cihaz sıfırlama ve yeniden etkinleştirme) ve ardından bu yordamı yeniden başlatabilirsiniz. Bu durumda, Azure Stack Edge sıfırlamasını tamamladıktan sonra Azure portalında kalan tüm ilişkili kaynakları da silmeniz gerekir. Bu, işlemin ne kadar ilerletileceğine bağlı olarak aşağıdakilerden bazılarını veya tümünü içerir:

- Azure Stack Edge kaynağı

- Azure Stack Edge kaynağıyla ilişkili otomatik olarak oluşturulan KeyVault

- Azure Stack Edge kaynağıyla ilişkili otomatik oluşturulan Depolama Account

- Azure Kubernetes Kümesi (başarıyla oluşturulduysa)

- Özel konum (başarıyla oluşturulduysa)

Dağıtımdan sonra ASE yapılandırmasını değiştirme

Paket çekirdeğini dağıtdıktan sonra ase yapılandırmasını güncelleştirmeniz gerekebilir; örneğin, ekli bir veri ağı eklemek veya kaldırmak ya da ip adresini değiştirmek için. ASE yapılandırmasını değiştirmek için Özel konum ve Azure Kubernetes Service kaynaklarını yok edin, ASE yapılandırma değişikliklerinizi yapın ve sonra bu kaynakları yeniden oluşturun. Bu, paket çekirdeğini yok etmek ve yeniden oluşturmak yerine geçici olarak bağlantısını kesmenize olanak sağlayarak gereken yeniden yapılandırmayı en aza indirmenize olanak tanır. Paket çekirdeği yapılandırmasında da eşdeğer değişiklikler yapmanız gerekebilir.

Dikkat

Bu yordam sırasında paket çekirdeğiniz kullanılamaz. İyi durumdaki bir paket çekirdeği örneğinde değişiklik yapıyorsanız, hizmetiniz üzerindeki etkiyi en aza indirmek için bu yordamı bir bakım penceresi sırasında çalıştırmanızı öneririz.

- Azure portalında (paket çekirdeğini içeren kaynak grubu için) kaynak grubuna genel bakış bölümüne gidin. Paket Çekirdeği Denetim Düzlemi kaynağını ve ardından Paket çekirdeğini değiştir'i seçin. Azure Arc Özel Konumu'na Yok olarak ayarlayın ve Değiştir'i seçin.

- Özel konum kaynağını içeren kaynak grubuna gidin. Özel konum kaynağının onay kutusunu seçin ve Sil'i seçin. Silme işlemini onaylayın.

- Azure Stack Edge kaynağına gidin ve Azure Kubernetes Service'in tüm yapılandırmasını kaldırın.

- ASE yerel kullanıcı arabirimine erişin ve yapılandırmayı gerektiği gibi güncelleştirin.

- Kubernetes kümesini yeniden oluşturun. Bkz. Kümeyi başlatma ve Arc'ı ayarlama.

- Özel konum kaynağını yeniden oluşturun. Paket Çekirdeği Denetim Düzlemi kaynağını seçin ve Özel konum yapılandır'ı seçin.

Paket çekirdeğiniz artık güncelleştirilmiş ASE yapılandırmasıyla hizmette olmalıdır. Paket çekirdeği yapılandırmasını güncelleştirmek için bkz . Paket çekirdeği örneğini değiştirme.

Sonraki adımlar

Azure Stack Edge cihazınız artık Azure Özel 5G Core için hazırdır. HA dağıtımı için yönlendiricilerinizi de yapılandırmanız gerekir. Aksi takdirde, bir sonraki adım özel ağınızı dağıtmak için ihtiyacınız olan bilgileri toplamaktır.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin