Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Azure Key Vault Yönetilen HSM , FIPS 140-3 Düzey 3 doğrulanmış donanım güvenlik modüllerini (HSM) kullanarak bulut uygulamalarınız için şifreleme anahtarlarını korumanızı sağlayan, tam olarak yönetilen, yüksek oranda kullanılabilir, tek kiracılı, standartlara uyumlu bir bulut hizmetidir. Yönetilen HSM, anahtarlarınızın kullanılabilir durumda kalmasını sağlamaya yardımcı olmak için bir dizi yerleşik güvenilirlik özelliği sağlar.

Azure'ı kullandığınızda güvenilirlik paylaşılan bir sorumluluktır. Microsoft, dayanıklılık ve kurtarmayı desteklemek için çeşitli özellikler sunar. Bu özelliklerin kullandığınız tüm hizmetler içinde nasıl çalıştığını anlamak ve iş hedeflerinize ve çalışma süresi hedeflerinize ulaşmak için ihtiyacınız olan özellikleri seçmek sizin sorumluluğunuzdadır.

Bu makalede, Yönetilen HSM'nin geçici hatalar, donanım hataları ve bölge kesintileri gibi çeşitli olası kesintilere ve sorunlara nasıl dayanıklı olduğu açıklanmaktadır. Ayrıca, diğer sorun türlerinden kurtarmak için yedeklemeleri ve güvenlik etki alanını nasıl kullanabileceğinizi açıklar, yanlışlıkla silmeyi önlemek için kurtarma özellikleri ve Yönetilen HSM hizmet düzeyi sözleşmesi (SLA) hakkında bazı önemli bilgileri vurgular.

Güvenilirlik için üretim dağıtımı önerileri

Üretim iş yükleri için şunları yapmanızı öneririz:

- Yönetilen HSM'nizi sağladıktan hemen sonra güvenlik etki alanını indirin ve güvenli bir şekilde depolayın. Felaket kurtarma için güvenlik alanı gereklidir.

- Güvenlik etki alanı için en az üç anahtar sahibine sahip çok kişilik bir çoğunluk oluşturun.

- Yanlışlıkla veya kötü amaçlı silmeyi önlemek için temizleme korumasını etkinleştirin.

- Azure Depolama hesabına düzenli yedeklemeler uygulayın ve desteklenen bölgelerde coğrafi olarak yedekli depolama kullanın.

- Daha yüksek bir SLA gerektiren görev açısından kritik iş yükleri için çok bölgeli çoğaltmayı etkinleştirin.

Güvenilirlik mimarisine genel bakış

Yönetilen HSM'yi kullandığınızda, bazen havuz olarak da adlandırılan bir örnek dağıtırsınız.

Yönetilen HSM, mimarisi aracılığıyla yüksek kullanılabilirlik ve dayanıklılık için tasarlanmıştır:

Tek kiracılı yalıtım: Her Yönetilen HSM örneği tek bir müşteriye ayrılmıştır ve kriptografik olarak yalıtılmış birden çok HSM bölümünden oluşan bir kümeden oluşur.

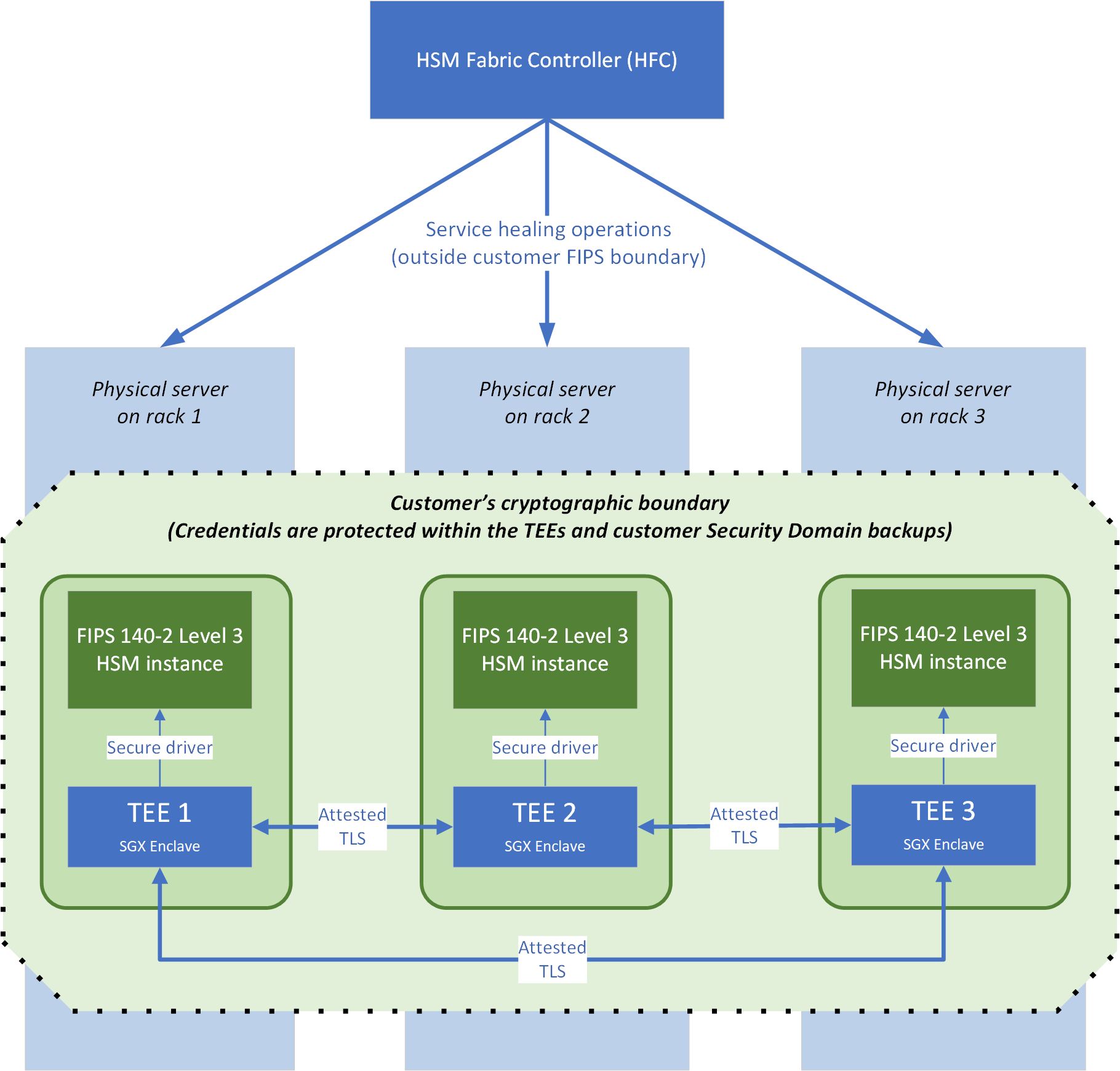

Üçlü yedekli bölümler: Yönetilen HSM havuzu, bir veri merkezindeki ayrı raflar arasında dağıtılan üç yük dengeli HSM bölümünden oluşur. Bu dağıtım, donanım hatalarına karşı yedeklilik sağlar ve tek bir bileşenin (rafın güç kaynağı veya ağ anahtarı gibi) kaybının tüm bölümleri etkilememesini sağlar.

Gizli bilgi işlem: Her hizmet örneği, Intel SGX kuşatmalarını kullanan güvenilir bir yürütme ortamında (TEE) çalışır. Sunuculara fiziksel erişimi olanlar da dahil olmak üzere Microsoft personeli şifreleme anahtarı malzemenize erişemez.

Otomatik düzeltme: Bir donanım hatası veya başka bir sorun üç bölümden birini etkiliyorsa, hizmet etkilenen bölümü müşteri müdahalesi olmadan ve gizli dizileri açığa çıkarmadan sağlıklı donanımda otomatik olarak yeniden oluşturur.

Yönetilen HSM'nin bu özellikleri nasıl uyguladığı hakkında daha fazla bilgi için bkz. Yönetilen HSM'de anahtar egemenlik, kullanılabilirlik, performans ve ölçeklenebilirlik.

Güvenlik etki alanı

Güvenlik etki alanı, olağanüstü durum kurtarma için kritik bir bileşendir. Bölüm sahibi anahtarı, bölüm kimlik bilgileri, veri sarmalama anahtarı ve HSM'nin ilk yedeklemesi dahil olmak üzere bir Yönetilen HSM örneğini sıfırdan yeniden oluşturmak için gereken tüm kimlik bilgilerini içeren şifrelenmiş bir blob.

Important

Güvenlik etki alanı olmadan olağanüstü durum kurtarma mümkün değildir. Microsoft'un güvenlik etki alanını kurtarma yolu yoktur ve bu etki alanı olmadan anahtarlarınıza erişemez.

Güvenlik etki alanları, Yönetilen HSM'nizin güvenlik ve güvenilirliğinin kritik bir parçasıdır. Şu en iyi yöntemleri izlemenizi öneririz:

- Anahtarları güvenli bir şekilde oluşturma: Üretim ortamları için, havayla eşlenen bir ortamda (şirket içi HSM veya yalıtılmış iş istasyonu gibi) güvenlik etki alanını koruyan RSA anahtar çiftlerini oluşturun.

- Çevrimdışı depolama: Güvenlik etki alanı anahtarlarını şifrelenmiş USB sürücülerinde veya diğer çevrimdışı depolamalarda depolayın; her anahtar paylaşımı ayrı coğrafi konumlarda ayrı bir cihazda bulunur.

- Çok kişili çekirdek oluşturma: Tek bir kişinin tüm çekirdek anahtarlarına erişmesini önlemek ve tek bir kişiye bağımlılıktan kaçınmak için en az üç anahtar tutucu kullanın.

Daha fazla bilgi için bkz . Yönetilen HSM'de güvenlik etki alanına genel bakış.

Geçici hatalara dayanıklılık

Geçici hatalar, bileşenlerde kısa ve aralıklı hatalardır. Bunlar genellikle bulut gibi dağıtılmış bir ortamda gerçekleşir ve işlemlerin normal bir parçasıdır. Geçici hatalar kısa bir süre sonra kendilerini düzeltmektedir. Uygulamalarınızın genellikle etkilenen istekleri yeniden deneyerek geçici hataları işleyebileceği önemlidir.

Bulutta barındırılan tüm uygulamalar, bulutta barındırılan API'ler, veritabanları ve diğer bileşenlerle iletişim kurarken Azure geçici hata işleme yönergelerini izlemelidir. Daha fazla bilgi için bkz Geçici hataları ele alma önerileri.

Yönetilen HSM ile tümleşen Azure hizmetlerini kullandığınızda, bu hizmetler geçici hataları otomatik olarak işler.

Yönetilen HSM ile tümleşen özel uygulamalar oluşturuyorsanız, oluşabilecek geçici hataları işlemek için aşağıdaki en iyi yöntemleri göz önünde bulundurun:

Yerleşik yeniden deneme mekanizmaları içeren Azure Key Vault için Microsoft tarafından sağlanan SDK'ları kullanın. SDK'lar .NET, Python ve JavaScript için kullanılabilir.

Üstel geri alma yeniden deneme ilkeleri de dahil olmak üzere Yönetilen HSM ile doğrudan etkileşime geçtiğinde yeniden deneme mantığını uygulayın.

Yönetilen HSM'de doğrudan bağımlılık sayısını azaltın. Önbellek şifreleme işlemi, yönetilen HSM'ye yönelik doğrudan istekleri azaltmak için mümkün olduğunda sonuçlanabilir. Şifreleme, sarmalama ve doğrulama gibi ortak anahtar işlemleri için, ortak anahtar malzemesini önbelleğe alarak bu işlemleri yerel olarak gerçekleştirin. İşlemlerin yerel olarak gerçekleştirilmesi Yönetilen HSM'nize bağımlılığı azaltır ve geçici hataların bu işlemleri kesintiye uğratmasını önler.

Yüksek aktarım hızı senaryolarında Yönetilen HSM kullanıyorsanız Yönetilen HSM'nin şifreleme işlemlerini kısıtlamadığını unutmayın. Tam kapasite için HSM donanımını kullanır. Her Yönetilen HSM örneğinin üç bölümü vardır. Bakım veya düzeltme işlemleri sırasında bir bölüm kullanılamayabilir. Kapasite planlaması için iki bölümün kullanılabilir olduğunu varsayalım. Garantili aktarım hızına ihtiyacınız varsa, bunu bir bölümün kullanılabilirliğine göre planlayın. Hizmetin durumunu anlamak için Yönetilen HSM Kullanılabilirlik ölçümünü izleyin.

Büyük miktarlardaki verilerin şifrelenmesini ölçeklendirmek için, yönetilen HSM'de yalnızca anahtar şifreleme anahtarının (KEK) depolandığı ve başka bir güvenli anahtar depolama konumunda depolanan alt düzey anahtarları sarmak için kullanıldığı bir anahtar hiyerarşisi kullanın.

Ayrıntılı performans karşılaştırmaları ve kapasite planlama kılavuzu için bkz. Azure Yönetilen HSM Ölçeklendirme Kılavuzu.

Bölüm hatalarına dayanıklılık

Yönetilen HSM, her HSM havuzunun bir veri merkezindeki ayrı sunucu raflarına dağıtılan üç HSM bölümünden oluştuğu üçlü yedekli mimarisiyle yüksek kullanılabilirlik sağlar. Bu raf düzeyinde dağıtım, yerelleştirilmiş donanım hatalarına karşı yedeklilik sağlar.

Yönetilen HSM havuzunun her biri ayrı bir fiziksel sunucuda ve farklı bir sunucu rafında olmak üzere üç bölümünü gösteren diyagram.

Donanım hataları veya yerelleştirilmiş kesintiler oluştuğunda, Yönetilen HSM isteklerinizi otomatik olarak iyi durumdaki bölümlere yönlendirir ve etkilenen bölümleri gizli hizmet düzeltmesi adı verilen bir işlemle yeniden oluşturur. Başarısız bölümler, kurtarma sırasında gizli bilgileri korumak için onaylanmış TLS ve Intel SGX bölmeleri kullanılarak iyi durumdaki donanımlarda otomatik olarak yeniden oluşturulur.

Cost

Yönetilen HSM'de yerleşik yüksek kullanılabilirlikle ilişkili ek maliyet yoktur. Fiyatlandırma, HSM havuzlarının sayısına ve gerçekleştirilen işlem sayısına bağlıdır. Daha fazla bilgi için bkz. Azure Yönetilen HSM fiyatlandırması.

Tüm bölümler sağlıklı olduğunda davranış

Bu bölümde, Yönetilen HSM havuzları çalışır durumda olduğunda ve tüm bölümler kullanıma açık olduğunda neler bekleyebileceğiniz açıklanmaktadır.

Trafik yönlendirme: Yönetilen HSM, üç bölümü arasında trafik yönlendirmesini otomatik olarak yönetir. Normal işlemler sırasında istekler bölümler arasında saydam bir şekilde dağıtılır.

Veri çoğaltma: Anahtarlar, rol atamaları ve erişim denetimi ilkeleri de dahil olmak üzere tüm veriler üç bölümde de zaman uyumlu olarak çoğaltılır. Bu, bir bölüm kullanılamaz duruma gelse bile tutarlılık ve kullanılabilirlik sağlar.

Bölüm hatası sırasındaki davranış

Bu bölümde, bir veya daha fazla bölüm kullanılamaz duruma geldiğinde neler bekleyebileceğiniz açıklanmaktadır.

Algılama ve yanıt: Yönetilen HSM hizmeti, bölüm hatalarını algılamaktan ve bunlara otomatik olarak yanıt vermekle sorumludur. Bölüm hatası sırasında herhangi bir işlem yapmanız gerekmez.

Etkin istekler: Bölüm hatası sırasında, etkilenen bölüme yapılan istekler başarısız olabilir ve istemci uygulamalarının bunları yeniden denemesini gerektirebilir. Bölüm kesintilerinin etkilerini en aza indirmek için istemci uygulamaları geçici hata işleme uygulamalarını izlemelidir.

Beklenen veri kaybı: Bölümler arasında zaman uyumlu çoğaltma nedeniyle bölüm hatası sırasında veri kaybı beklenmez.

Beklenen kapalı kalma süresi: Okuma işlemleri ve çoğu şifreleme işlemi için, bölüm arızası sırasında ya hiç kapalı kalma süresi olmamalıdır ya da bu süre en aza indirilmelidir. Kalan iyi durumdaki bölümler isteklere hizmet etmeye devam eder.

Trafik yönlendirme: Yönetilen HSM, müşteri müdahalesi gerektirmeden trafiği etkilenen bölümden sağlıklı bölümlere otomatik olarak yeniden yönlendirer.

Bölüm kurtarma

Etkilenen bölüm kurtarıldığında, Yönetilen HSM gizli hizmet düzeltmesi aracılığıyla işlemleri otomatik olarak geri yükler. Bu işlem:

- İyi durumdaki donanımlarda yeni bir hizmet örneği oluşturur.

- Birincil bölümle doğrulanmış bir TLS bağlantısı kurar.

- Kimlik bilgilerini ve şifreleme malzemelerini güvenli bir şekilde değiştirir.

- Hizmet verilerini yeni CPU'ya kapatır.

Azure platformu bu işlemi tamamen yönetir ve müşteri müdahalesi gerektirmez.

Kullanılabilirlik alanı hatalarına dayanıklılık

Yönetilen HSM'nin yüksek kullanılabilirliği, açık kullanılabilirlik alanı dağıtımına değil, veri merkezindeki raf düzeyinde dağıtıma dayanır. Her bölüm farklı bir raftaki ayrı bir sunucuda çalışır ve bu da güç kaynağı veya ağ anahtarı sorunları gibi raf düzeyindeki hatalara karşı koruma sağlar.

Veri merkezi veya kullanılabilirlik alanı genelindeki kesintilere karşı dayanıklı olmanız gerekiyorsa , bölge genelindeki hatalara dayanıklılık yaklaşımlarından birini kullanmayı göz önünde bulundurun.

Bölge genelindeki hatalara dayanıklılık

Yönetilen HSM kaynakları tek bir Azure bölgesine dağıtılır. Bölge kullanılamaz duruma gelirse Yönetilen HSM'niz de kullanılamaz. Ancak, bölge kesintilerine karşı dayanıklılığı sağlamaya yardımcı olmak için kullanabileceğiniz yaklaşımlar vardır.

Çok bölgeli çoğaltma

Yönetilen HSM, bir Yönetilen HSM havuzunu bir Azure bölgesinden (birincil bölge) ikinci bir Azure bölgesine (genişletilmiş bölge) genişletmenize olanak tanıyan isteğe bağlı çok bölgeliçoğaltmayı destekler. Yapılandırıldıktan sonra:

- Her iki bölge de etkindir ve isteklere hizmet verebilmektedir.

- Önemli malzemeler, roller ve izinler bölgeler arasında otomatik olarak çoğaltılır.

- İstekler Azure Traffic Manager kullanılarak kullanılabilir en yakın bölgeye yönlendirilir.

- Birleştirilmiş SLA artmaktadır.

Requirements

Bölge desteği: Tüm Azure Yönetilen HSM bölgeleri birincil bölgeler olarak desteklenir. Azure bölge eşleştirmelerine bağımlılık yoktur.

Yönetilen HSM, genişletilmiş bölgeler olarak tüm bölgeleri desteklemez. Daha fazla bilgi için bkz. Azure bölge desteği.

En fazla bölge sayısı: Toplamda en fazla iki bölge için bir genişletilmiş bölge ekleyebilirsiniz.

Cost

Genişletilmiş bölgede ikinci bir HSM havuzu tüketildiğinden çok bölgeli çoğaltma ek faturalamaya neden oluyor. Daha fazla bilgi için bkz. Azure Yönetilen HSM fiyatlandırması.

Çok bölgeli çoğaltmayı yapılandırma

Genişletilmiş bölge ekleme: Mevcut birincil bölgeye genişletilmiş bölge ekleme hakkında ayrıntılı bilgi için bkz. Birincil HSM'yi genişletilmiş bölgeye genişletme.

Yönetilen HSM'nin başka bir bölgeye genişletilmesi 30 dakikaya kadar sürebilir.

Genişletilmiş bölgeyi kaldırma: Genişletilmiş bölgeyi mevcut birincil bölgeden kaldırma hakkında ayrıntılı bilgi için bkz. Birincil HSM'den genişletilmiş bölgeyi kaldırma.

Tüm bölgeler iyi durumda olduğunda davranış

Çok bölgeli çoğaltma etkinleştirildiğinde ve her iki bölge de çalışır durumda olduğunda:

Trafik yönlendirme: Tüm bölgeler isteklere hizmet verebilir. Azure Traffic Manager, istekleri en yakın coğrafi yakınlık veya en düşük gecikme süresiyle bölgeye yönlendirir.

Özel Bağlantı kullanıyorsanız, yük devretme sırasında en iyi yönlendirme için her iki bölgede de özel uç noktaları yapılandırın. Daha fazla bilgi için bkz. Çok bölgeli çoğaltma ile özel bağlantı davranışı.

Veri çoğaltma: Anahtarlarda, rol tanımlarında ve rol atamalarında yapılan tüm değişiklikler altı dakika içinde genişletilmiş bölgeye zaman uyumsuz olarak çoğaltılır. Genişletilmiş bölgede kullanmadan önce anahtarı oluşturduktan veya güncelleştirdikten sonra altı dakika bekleyin.

Bölge hatası sırasındaki davranış

Çok bölgeli çoğaltma etkinleştirildiğinde ve bir bölgede kesinti yaşandığında:

- Algılama ve yanıt: Azure Traffic Manager iyi durumda olmayan bölgeyi algılar ve gelecekteki istekleri iyi durumdaki bölgeye yönlendirir. DNS kayıtlarının beş saniyelik TTL'leri vardır, ancak DNS aramalarını önbelleğe kullanan istemciler biraz daha uzun yük devretme süreleri yaşayabilir.

- Bildirim: Microsoft, bir bölge kapatıldığında size otomatik olarak bildirim vermez. Bununla birlikte, tüm bölge hataları dahil olmak üzere hizmetin genel durumunu anlamak için Azure Hizmet Durumu'nı kullanabilir ve sorunları size bildirmek için Hizmet Durumu uyarıları ayarlayabilirsiniz.

Etkin istekler: Etkilenen bölgeye yönelik uçuş istekleri başarısız olabilir ve yeniden deneme gerektirebilir.

Beklenen veri kaybı: Bu değişiklikler çoğaltmayı tamamlamadıysa bölge hatasından altı dakika önce yapılan değişiklikler için veri kaybı olabilir.

Beklenen kapalı kalma süresi: Yük devretme sırasında hem okuma hem de yazma işlemleri iyi durumdaki bölgede kullanılabilir durumda kalır.

İyi durumda olmayan bölgeye yakın istemci uygulamaları, DNS kayıtları güncelleştirilene kadar bu bölgeye yönlendirilmeye devam edebilir, ancak bu güncelleştirme yaklaşık beş saniye içinde gerçekleştirilir. Yük devretme süresini en aza indirmek için istemcilerin DNS aramalarını DNS kaydının TTL'sinden daha uzun süre önbelleğe almaktan kaçınması gerekir.

Yeniden yönlendirme: Azure Traffic Manager istekleri otomatik olarak sağlıklı bölgeye yönlendirir.

Bölge geri kazanımı

Etkilenen bölge kurtarıldığında, Yönetilen HSM işlemleri otomatik olarak sürdürür. Traffic Manager, yakınlık temelinde istekleri her iki bölgeye yeniden yönlendirmeye başlar.

Bölge hataları testi

Yönetilen HSM, bölge hataları için trafik yönlendirme, yük devretme ve yeniden çalışma işlemlerini tamamen yönetir, bu nedenle bölge hata işlemlerini doğrulamanız veya başka giriş sağlamanız gerekmez.

Dayanıklılık için özel çok bölgeli çözümler

Çok bölgeli çoğaltma gereksinimlerinize uygun değilse el ile olağanüstü durum kurtarma uygulayabilirsiniz. Bunun için şunlar gerekir:

- Kaynak HSM'nin güvenlik etki alanı.

- Güvenlik etki alanını şifreleyen özel anahtarlar (en azından yeter sayı kadar).

- Kaynak HSM'den yakın tarihli tam bir HSM yedeklemesi.

Olağanüstü durum kurtarma gerçekleştirmek için:

- Farklı bir bölgede yeni bir Yönetilen HSM örneği oluşturun.

- Güvenlik etki alanı kurtarma modunu etkinleştirin ve güvenlik etki alanını yükleyin.

- Yeni HSM'nin yedeğini alın (geri yüklemeden önce gereklidir).

- Yedeklemeyi kaynak HSM'den geri yükleyin.

Important

Yeni HSM farklı bir ad ve hizmet uç noktası URI'sine sahiptir. Yeni konumu kullanmak için uygulama yapılandırmanızı güncelleştirmeniz gerekir.

Ayrıntılı olağanüstü durum kurtarma yordamları için bkz. Yönetilen HSM olağanüstü durum kurtarma.

Yedekleme ve geri yükleme

Yönetilen HSM tüm anahtarların, sürümlerin, özniteliklerin, etiketlerin ve rol atamalarının tam yedeklemesini ve geri yüklenmesini destekler. Yedeklemeler bir Azure Depolama hesabında depolanır. Bölgeniz destekliyorsa, Yönetilen HSM'nizi coğrafi olarak yedekli depolama (GRS) etkinleştirilmiş bir Azure Depolama hesabına yedeklemenizi öneririz.

Yedeklemeler, HSM'nin güvenlik etki alanıyla ilişkili şifreleme anahtarları kullanılarak şifrelenir ve yalnızca aynı güvenlik etki alanına sahip bir HSM'ye geri yüklenebilir.

Yönetilen HSM yedeklemeleri zamanlamayı desteklemez, ancak Azure İşlevleri veya Azure Otomasyonu gibi bir hizmeti kullanarak kendi zamanlayıcınızı oluşturabilirsiniz.

Yedekleme devam ederken, bazı bölümler yedekleme işlemini gerçekleştirmekle meşgul olduğundan HSM tam aktarım hızıyla çalışmayabilir.

Ayrıntılı yedekleme ve geri yükleme yordamları için bkz. Tam yedekleme ve geri yükleme.

Yanlışlıkla silmeye dayanıklılık

Yönetilen HSM, yanlışlıkla veya kötü amaçlı silmeyi önlemek için iki önemli kurtarma özelliği sağlar:

Geçici silme: Bir HSM'yi veya anahtarı sildiğinizde, yapılandırılabilir saklama süresi (7 ila 90 gün, varsayılan 90 gün) için kurtarılabilir durumda kalır. Geçici silme her zaman etkindir ve devre dışı bırakılamaz.

Note

Geçici olarak silinen Yönetilen HSM kaynakları temizlenene kadar faturalamaya devam eder.

Temizleme koruması: Etkinleştirildiğinde, saklama süresi geçene kadar Yönetilen HSM'nizin ve anahtarlarının geri döndürülemez şekilde silinmesini engeller. Temizleme koruması, Microsoft dahil olmak üzere hiç kimse tarafından devre dışı bırakılamaz veya geçersiz kılınamaz.

Üretim ortamları için temizleme korumasının etkinleştirilmesini kesinlikle öneririz. Daha fazla bilgi için bkz. Yönetilen HSM geçici silme ve temizleme koruması.

Hizmet bakımına dayanıklılık

Yönetilen HSM, üretici yazılımı güncellemeleri, yazılım yamaları ve donanım onarımı gibi hizmet bakımlarını müşteri müdahalesi olmadan gerçekleştirir. Bakım sırasında:

- Güncelleştirmeler uygulanırken bölümler geçici olarak kullanılamıyor olabilir.

- Rutin bakım sırasında üç bölümden en az ikisi kullanılabilir durumda kalır.

- İstemci uygulamalarınız kısa kesintileri işlemek için yeniden deneme mantığı uygulamalıdır.

Gizli hizmet iyileştirme süreci, bakım işlemleri sırasında gizli bilgilerin hiçbir zaman açığa çıkarılmamasını sağlar.

Hizmet düzeyi sözleşmesi

Azure hizmetleri için hizmet düzeyi sözleşmesi (SLA), her hizmetin beklenen kullanılabilirliğini ve bu kullanılabilirlik beklentisini elde etmek için çözümünüzün karşılaması gereken koşulları açıklar. Daha fazla bilgi için bkz. çevrimiçi hizmetler için SLA’lar.

Yönetilen HSM, tek bölgeli dağıtımlar için standart bir SLA sağlar. Çok bölgeli çoğaltmayı etkinleştirdiğinizde, her iki bölge için birleştirilmiş SLA artar.

İlgili içerik

- Yönetilen HSM'ye genel bakış

- Çok bölgeli çoğaltma

- Yönetilen Donanım Güvenlik Modülü (HSM) olağanüstü durum kurtarma

- Tam yedekleme ve geri yükleme

- Yönetilen HSM'de güvenlik etki alanına genel bakış

- Yönetilen HSM yumuşak silme ve temizleme koruması

- Azure Managed HSM Ölçeklendirme Kılavuzu

- Azure'da güvenilirlik