Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Kuruluşlar, ister tasarım gereği ister sürekli gereksinimlerden dolayı çok bulutlu mimarilere giderek daha fazla geçiş yapmaya devam ediyor. Bu kuruluşların sayısı giderek artan sayıda uygulama kullanıyor ve Google Bulut Platformu (GCP) dahil olmak üzere birden çok genel bulutta veri depolar.

Bu makalede, tam güvenlik kapsamı elde etmek ve çoklu bulut ortamınızdaki saldırıları analiz etmek ve algılamak için GCP verilerinin nasıl Microsoft Sentinel alındığı açıklanır.

GcP Pub/Sub bağlayıcıları ile Kodsuz Bağlayıcı Çerçevemize (CCF) bağlı olarak GCP Pub/Sub özelliğini kullanarak GCP ortamınızdan günlükleri alabilirsiniz:

Google Cloud Platform (GCP) Pub/Sub Denetim Günlükleri bağlayıcısı GCP kaynaklarına erişimin denetim kayıtlarını toplar. Analistler, kaynak erişim girişimlerini izlemek ve GCP ortamı genelinde olası tehditleri algılamak için bu günlükleri izleyebilir.

Google Cloud Platform (GCP) Güvenlik Komut Merkezi bağlayıcısı, Google Cloud için güçlü bir güvenlik ve risk yönetimi platformu olan Google Güvenlik Komut Merkezi'nden bulgular toplar. Analistler varlık envanteri ve bulma, güvenlik açıklarının ve tehditlerin algılanması ve risk azaltma ve düzeltme dahil olmak üzere kuruluşun güvenlik duruşu hakkında içgörüler elde etmek için bu bulguları görüntüleyebilir.

Google Kubernetes Engine bağlayıcısı, Google Kubernetes Engine (GKE) Günlüklerini toplar. Analistler küme etkinliğini, iş yükü davranışını ve güvenlik olaylarını izlemek için bu günlükleri izleyebilir ve analistlerin Kubernetes iş yüklerini izlemesine, performansı analiz etmesine ve GKE kümelerindeki olası tehditleri algılamasına olanak sağlar.

Önkoşullar

Başlamadan önce aşağıdakilere sahip olduğunuzu doğrulayın:

- Microsoft Sentinel çözümü etkindir.

- Tanımlı bir Microsoft Sentinel çalışma alanı var.

- GcP ortamı var ve almak istediğiniz aşağıdaki günlük türünden birini oluşturan kaynaklar içeriyor:

- GCP denetim günlükleri

- Google Güvenlik Komut Merkezi bulguları

- Azure kullanıcınızın Microsoft Sentinel Katkıda Bulunan rolü vardır.

- GCP kullanıcınızın GCP projesinde kaynak oluşturma ve düzenleme erişimi vardır.

- GCP Kimlik ve Erişim Yönetimi (IAM) API'sinin ve GCP Bulut Resource Manager API'sinin her ikisi de etkindir.

GCP ortamını ayarlama

GCP ortamınızda ayarlamanız gereken iki şey vardır:

GCP IAM hizmetinde aşağıdaki kaynakları oluşturarak GCP'de Microsoft Sentinel kimlik doğrulamasını ayarlayın:

- İş yükü kimlik havuzu

- İş yükü kimlik sağlayıcısı

- Hizmet hesabı

- Rol

GCP Pub/Sub hizmetinde aşağıdaki kaynakları oluşturarak GCP'de günlük toplamayı ve Microsoft Sentinel alma işlemini ayarlayın:

- Konu

- Konu için abonelik

Ortamı iki yoldan biriyle ayarlayabilirsiniz:

Terraform API'sini kullanarak GCP kaynakları oluşturma: Terraform, kaynak oluşturma ve Kimlik ve Erişim Yönetimi için API'ler sağlar (bkz . Önkoşullar). Microsoft Sentinel, API'lere gerekli komutları veren Terraform betikleri sağlar.

GCP ortamını el ile ayarlayarak gcp konsolunda kaynakları kendiniz oluşturun.

Not

Güvenlik Komut Merkezi'nden günlük toplama için GCP Pub/Sub kaynakları oluşturmak için kullanılabilir terraform betiği yoktur. Bu kaynakları el ile oluşturmanız gerekir. Terraform betiğini kullanarak kimlik doğrulaması için GCP IAM kaynaklarını oluşturabilirsiniz.

Önemli

Kaynakları el ile oluşturuyorsanız, tüm kimlik doğrulama (IAM) kaynaklarını aynı GCP projesinde oluşturmanız gerekir, aksi takdirde çalışmaz. (Pub/Sub kaynakları farklı bir projede olabilir.)

GCP Kimlik Doğrulaması Kurulumu

Tüm GCP bağlayıcıları için gereklidir.

GCP Cloud Shell açın.

Düzenleyicide aşağıdaki komutu yazarak çalışmak istediğiniz projeyi seçin:

gcloud config set project {projectId}Sentinel GitHub deposundan Microsoft Sentinel tarafından sağlanan Terraform kimlik doğrulama betiğini GCP Cloud Shell ortamınıza kopyalayın.

Terraform GCPInitialAuthenticationSetup betik dosyasını açın ve içeriğini kopyalayın.

Not

GCP verilerini bir Azure Kamu buluta almak için bunun yerine bu kimlik doğrulama kurulum betiğini kullanın.

Cloud Shell ortamınızda bir dizin oluşturun, girin ve yeni bir boş dosya oluşturun.

mkdir {directory-name} && cd {directory-name} && touch initauth.tfCloud Shell düzenleyicisinde initauth.tf açın ve betik dosyasının içeriğini dosyaya yapıştırın.

Terminale aşağıdaki komutu yazarak terraform'ı oluşturduğunuz dizinde başlatın:

terraform initTerraform'un başlatıldığını belirten onay iletisini aldığınızda, terminale aşağıdaki komutu yazarak betiği çalıştırın:

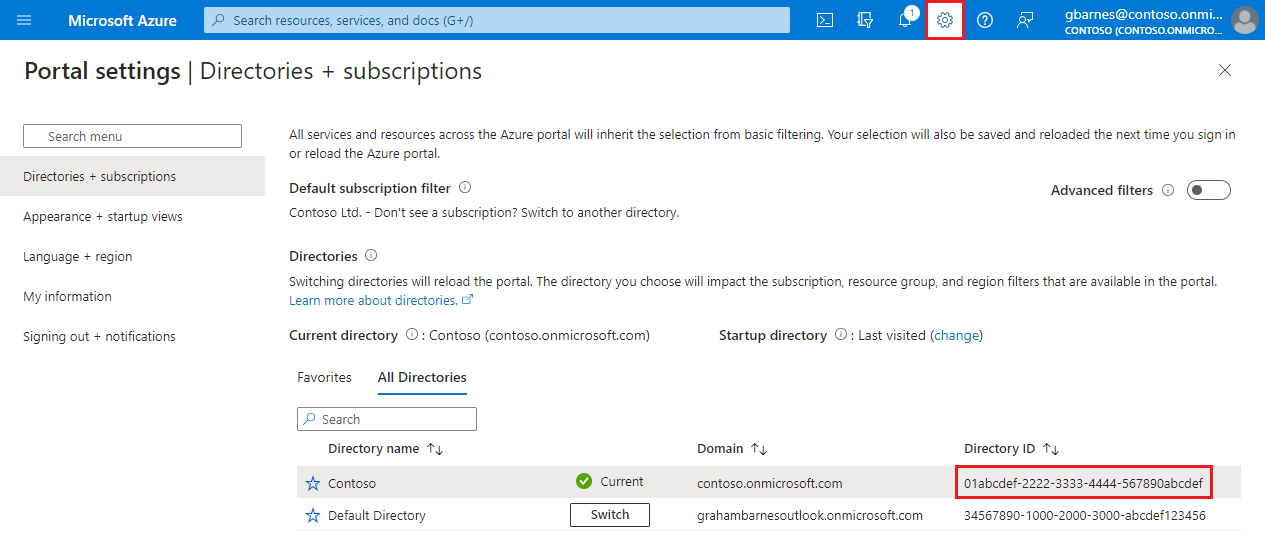

terraform applyBetik Microsoft kiracı kimliğinizi isterken kopyalayıp terminale yapıştırın.

Azure için zaten bir iş yükü Kimlik Havuzu oluşturulup oluşturulmadığı sorulduğunda, buna göre evet veya hayır yanıtını verin.

Listelenen kaynakları oluşturmak isteyip istemediğiniz sorulduğunda evet yazın.

Betikten çıktı görüntülendiğinde, daha sonra kullanmak üzere kaynak parametrelerini kaydedin.

GCP Denetim Günlükleri Kurulumu

Bu bölümdeki yönergeler, Microsoft Sentinel GCP Pub/Sub Denetim Günlükleri bağlayıcısını kullanmaya yönelik olarak hazırlanmıştır.

Microsoft Sentinel GCPPub/Sub Security Command Center bağlayıcısını kullanmak için bkz. GCP Güvenlik Komut Merkezi kurulumu.

Microsoft Sentinel Google Kubernetes Engine bağlayıcısını kullanmak için bkz. GKE Günlükleri kurulumu.

Sentinel GitHub deposundan Microsoft Sentinel tarafından sağlanan Terraform denetim günlüğü kurulum betiğini GCP Cloud Shell ortamınızda farklı bir klasöre kopyalayın.

Terraform GCPAuditLogsSetup betik dosyasını açın ve içeriğini kopyalayın.

Not

GCP verilerini bir Azure Kamu buluta almak için bunun yerine bu denetim günlüğü kurulum betiğini kullanın.

Cloud Shell ortamınızda başka bir dizin oluşturun, girin ve yeni bir boş dosya oluşturun.

mkdir {other-directory-name} && cd {other-directory-name} && touch auditlog.tfCloud Shell düzenleyicisinde auditlog.tf açın ve betik dosyasının içeriğini dosyaya yapıştırın.

Terminale aşağıdaki komutu yazarak Terraform'ı yeni dizinde başlatın:

terraform initTerraform'un başlatıldığını belirten onay iletisini aldığınızda, terminale aşağıdaki komutu yazarak betiği çalıştırın:

terraform applyTek bir Pub/Sub kullanarak kuruluşun tamamından günlük almak için şunu yazın:

terraform apply -var="organization-id= {organizationId} "Listelenen kaynakları oluşturmak isteyip istemediğiniz sorulduğunda evet yazın.

Betikten çıktı görüntülendiğinde, daha sonra kullanmak üzere kaynak parametrelerini kaydedin.

Sonraki adıma geçmeden önce beş dakika bekleyin.

GCP Pub/Sub Security Command Center bağlayıcısını da ayarlanıyorsa sonraki bölümle devam edin.

Aksi takdirde, Microsoft Sentinel'de GCP Pub/Sub bağlayıcısını ayarlama bölümüne atlayın.

GCP Güvenlik Komut Merkezi kurulumu

Bu bölümdeki yönergeler, Microsoft Sentinel GCP Pub/Sub Security Command Center bağlayıcısını kullanmaya yönelik olarak hazırlanmıştır.

Microsoft Sentinel GCP Pub/Sub Audit Logs bağlayıcısını kullanmak için önceki bölümdeki yönergelere bakın.

Microsoft Sentinel Google Kubernetes Engine bağlayıcısını kullanmak için bkz. GKE Günlükleri kurulumu.

Bulguların sürekli dışarı aktarımını yapılandırma

Gelecekteki SCC bulgularının GCP Pub /Sub hizmetine Pub/Sub dışarı aktarmalarını yapılandırmak için Google Cloud belgelerindeki yönergeleri izleyin.

Dışarı aktarmanız için bir proje seçmeniz istendiğinde, bu amaçla oluşturduğunuz bir projeyi seçin veya yeni bir proje oluşturun.

Bulgularınızı dışarı aktarmak istediğiniz bir Pub/Sub konusu seçmeniz istendiğinde, yeni bir konu oluşturmak için yukarıdaki yönergeleri izleyin.

Google Kubernetes Engine Bağlayıcısı Kurulumu

Bu bölümdeki yönergeler, Microsoft Sentinel Google Kubernetes Engine bağlayıcısını kullanmaya yöneliktir.

Microsoft Sentinel GCPPub/Sub Security Command Center bağlayıcısını kullanmak için bkz. GCP Güvenlik Komut Merkezi kurulumu.

Microsoft Sentinel GCP Pub/Sub Audit Logs bağlayıcısını kullanmak için bkz. GCP Denetim Günlükleri kurulumu.

Sentinel GitHub deposundan Microsoft Sentinel tarafından sağlanan Terraform denetim günlüğü kurulum betiğini GCP Cloud Shell ortamınızda farklı bir klasöre kopyalayın.

Terraform GoogleKubernetesEngineLogSetup betik dosyasını açın ve içeriğini kopyalayın.

Cloud Shell ortamınızda başka bir dizin oluşturun, girin ve yeni bir boş dosya oluşturun.

mkdir {other-directory-name} && cd {other-directory-name} && touch gkelog.tfCloud Shell düzenleyicisinde gkelog.tf açın ve betik dosyasının içeriğini dosyaya yapıştırın.

Terminale aşağıdaki komutu yazarak Terraform'ı yeni dizinde başlatın:

terraform initTerraform'un başlatıldığını belirten onay iletisini aldığınızda, terminale aşağıdaki komutu yazarak betiği çalıştırın:

terraform applyTek bir Pub/Sub kullanarak kuruluşun tamamından günlük almak için şunu yazın:

terraform apply -var="organization-id= {organizationId} "Listelenen kaynakları oluşturmak isteyip istemediğiniz sorulduğunda evet yazın.

Betikten çıktı görüntülendiğinde, daha sonra kullanmak üzere kaynak parametrelerini kaydedin.

Sonraki adıma geçmeden önce beş dakika bekleyin.

Microsoft Sentinel'de GCP Pub/Sub bağlayıcısını ayarlama

Azure portal açın ve Microsoft Sentinel hizmetine gidin.

İçerik hub'ında, arama çubuğuna Google Cloud Platform Denetim Günlükleri yazın.

Google Cloud Platform Denetim Günlükleri çözümünü yükleyin.

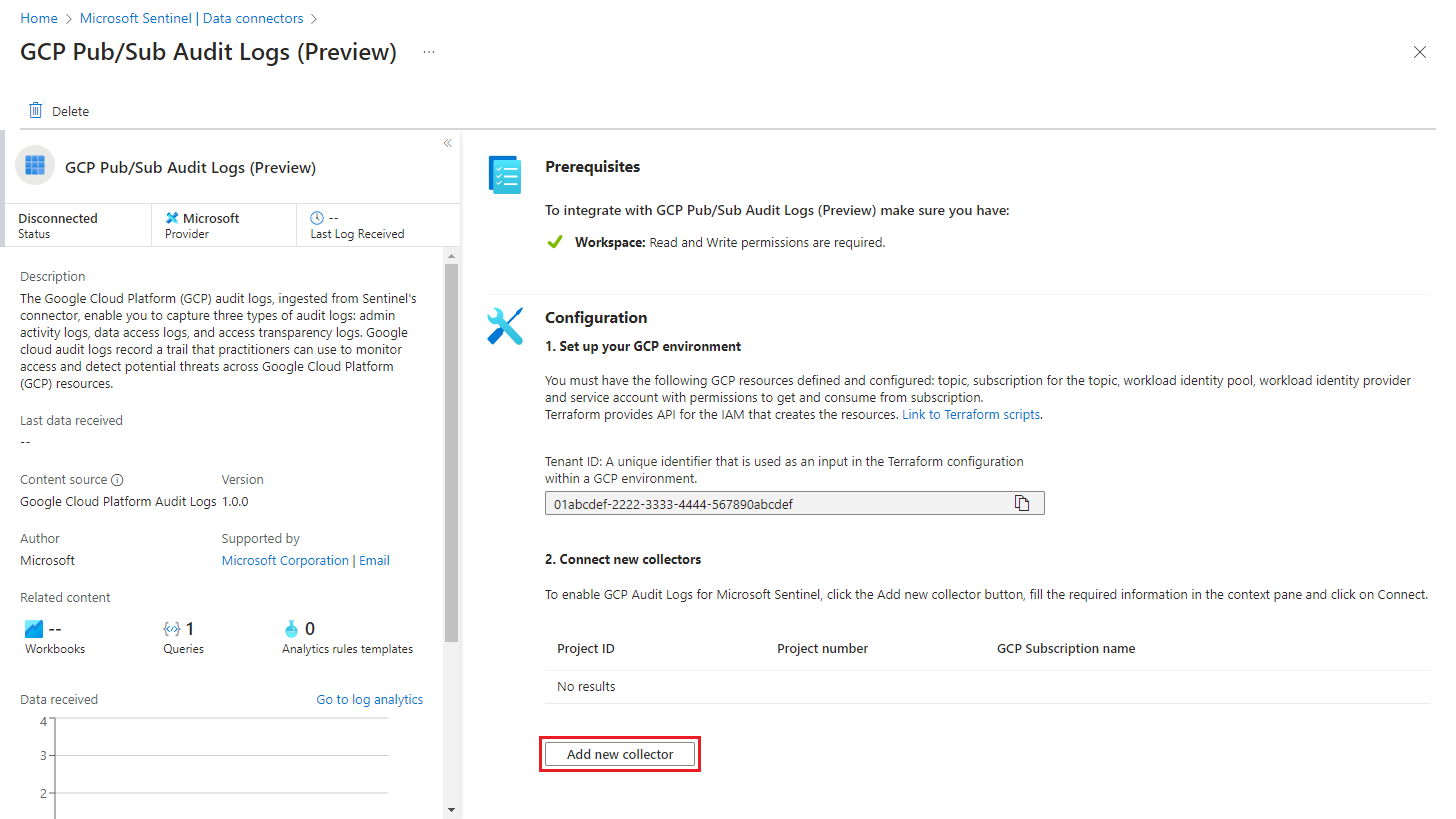

Veri bağlayıcıları'nı seçin ve arama çubuğuna GCP Pub/Sub Audit Logs yazın.

GCP Pub/Sub Denetim Günlükleri bağlayıcısını seçin.

Ayrıntılar bölmesinde Bağlayıcı sayfasını aç'ı seçin.

Yapılandırma alanında Yeni toplayıcı ekle'yi seçin.

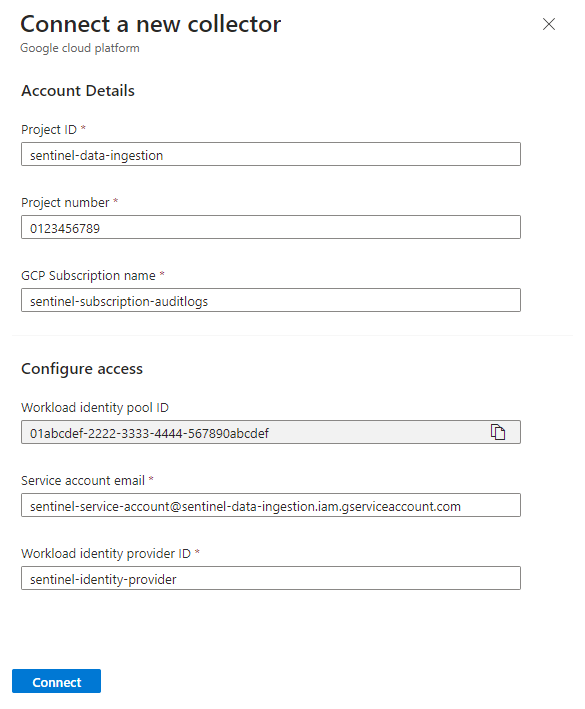

Yeni toplayıcıyı bağla panelinde GCP kaynaklarını oluştururken oluşturduğunuz kaynak parametrelerini yazın.

Tüm alanlardaki değerlerin GCP projenizdeki karşılıklarıyla eşleştiğinden emin olun (ekran görüntüsündeki değerler değişmez değerler değil örneklerdir) ve Bağlan'ı seçin.

GCP verilerinin Microsoft Sentinel ortamında olduğunu doğrulayın

GCP günlüklerinin Microsoft Sentinel başarıyla alındığından emin olmak için, bağlayıcıyı ayarlamayı tamamladıktan 30 dakika sonra aşağıdaki sorguyu çalıştırın.

GCPAuditLogs | take 10Veri bağlayıcıları için sistem durumu özelliğini etkinleştirin.

Sorun giderme

- "Hata 409: İstenen varlık zaten var" Terraform betiklerini çalıştırırken: Mevcut GCP kaynaklarını Terraform durumuna aktararak Terraform'un bunları yeniden oluşturmaya çalışmak yerine yönetmesini sağlayın. Örneğin, şu hata iletisiyle: "WorkloadIdentityPool oluşturulurken hata oluştu: googleapi: Hata 409: İstenen varlık zaten var", lütfen havuz kimliğini ve proje kimliğini bulun, komutunu çalıştırın:

terraform import google_iam_workload_identity_pool.<POOL_RESOURCE_NAME> projects/<PROJECT_ID>/locations/global/workloadIdentityPools/<POOL_ID>

Sonraki adımlar

Bu makalede GCP Pub/Sub bağlayıcılarını kullanarak GCP verilerini Microsoft Sentinel alma hakkında bilgi edindiyseniz. Microsoft Sentinel hakkında daha fazla bilgi edinmek için aşağıdaki makalelere bakın:

-

Verilerinize ve olası tehditlere nasıl göz atacağınızı öğrenin.

- Microsoft Sentinel ile tehditleri algılamaya başlayın.

- Verilerinizi izlemek için çalışma kitaplarını kullanın.