Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Sentinel, çok sayıda kaynaktan tehdit bilgilerini alabilen, seçen ve yönetebilen buluta özel bir güvenlik bilgileri ve olay yönetimi (SIEM) çözümüdür.

Önemli

31 Mart 2027'nin ardından Microsoft Sentinel artık Azure portal desteklenmeyecektir ve yalnızca Microsoft Defender portalında kullanılabilir. Azure portal Microsoft Sentinel kullanan tüm müşteriler Defender portalına yönlendirilir ve yalnızca Defender portalında Microsoft Sentinel kullanır.

Azure portal hala Microsoft Sentinel kullanıyorsanız, sorunsuz bir geçiş sağlamak ve Microsoft Defender tarafından sunulan birleşik güvenlik işlemleri deneyiminden tam olarak yararlanmak için Defender portalına geçişinizi planlamaya başlamanızı öneririz.

Tehdit bilgilerine giriş

Siber tehdit bilgileri (CTI), sistemlere ve kullanıcılara yönelik mevcut veya olası tehditleri açıklayan bilgilerdir. Bu zeka, belirli bir tehdit aktörün motivasyonlarını, altyapısını ve tekniklerini ayrıntılı olarak gösteren yazılı raporlar gibi birçok biçim alır. Ayrıca IP adreslerinin, etki alanlarının, dosya karmalarının ve bilinen siber tehditlerle ilişkili diğer yapıtların belirli gözlemleri de olabilir.

Kuruluşlar, güvenlik personelinin kişilerini, bilgilerini ve varlıklarını korumak için hızla harekete geçebilmesi için olağan dışı etkinliklere temel bağlam sağlamak için CTI kullanır. CTI kaynağını aşağıdakiler gibi birçok yerden alabilirsiniz:

- Açık kaynak veri akışları

- Tehdit zekası paylaşım toplulukları

- Ticari zeka akışları

- Bir kuruluştaki güvenlik soruşturmaları sırasında toplanan yerel bilgiler

Microsoft Sentinel gibi SIEM çözümleri için, CTI'nin en yaygın biçimleri tehdit göstergeleridir. Bu göstergeler, güvenlik ihlalleri (ICS) veya saldırı göstergeleri olarak da bilinir. Tehdit göstergeleri, URL'ler, dosya karmaları veya IP adresleri gibi gözlemlenen yapıtları kimlik avı, botnet veya kötü amaçlı yazılım gibi bilinen tehdit etkinlikleriyle ilişkilendiren verilerdir. Bu tehdit zekası biçimi genellikle taktiksel tehdit zekası olarak adlandırılır. Bir kuruluşa yönelik olası tehditleri algılamak ve bunlara karşı koruma sağlamak için güvenlik ürünlerine ve otomasyona büyük ölçekte uygulanır.

Tehdit zekasının bir diğer yüzü de tehdit aktörlerini, tekniklerini, taktiklerini ve yordamlarını (TTP' ler), altyapılarını ve kurbanlarının kimliklerini temsil eder. Microsoft Sentinel, yapılandırılmış tehdit bilgileri ifadesi (STIX) olarak bilinen CTI alışverişi için açık kaynak standardı kullanılarak ifade edilen GÇC'lerle birlikte bu modellerin yönetilmesini destekler. STIX nesneleri olarak ifade edilen tehdit bilgileri, birlikte çalışabilirliği artırır ve kuruluşların daha verimli bir şekilde avlanmasını sağlar. Ortamınızda gözlemlenen kötü amaçlı etkinlikleri algılamak ve yanıt kararlarını bilgilendirmek için bir saldırının tam bağlamını sağlamak için Microsoft Sentinel tehdit bilgileri STIX nesnelerini kullanın.

Aşağıdaki tabloda, Microsoft Sentinel tehdit bilgileri (TI) tümleştirmesini en iyi şekilde kullanmak için gereken etkinlikler özetlenmiştir:

| Eylem | Açıklama |

|---|---|

| Tehdit bilgilerini Microsoft Sentinel çalışma alanında depolama |

|

| Tehdit bilgilerini yönetme |

|

| Tehdit analizini kullanma |

|

Tehdit bilgileri, not defterleri gibi diğer Microsoft Sentinel deneyimlerinde de yararlı bağlam sağlar. Daha fazla bilgi için bkz. Not defterlerini ve MSTICPy'yi kullanmaya başlama.

Not

US Government bulutlarındaki özellik kullanılabilirliği hakkında bilgi için bkz. US Government müşterileri için Bulut özellik kullanılabilirliği'ndeki Microsoft Sentinel tabloları.

Tehdit bilgilerini içeri aktarma ve bağlama

Tehdit bilgilerinin çoğu veri bağlayıcıları veya BIR API aracılığıyla içeri aktarılır. Veri bağlayıcıları için veri alımı kurallarını yapılandırarak gürültüyü azaltın ve zeka akışlarınızın iyileştirildiğinden emin olun. İşte Microsoft Sentinel için kullanılabilir çözümler.

- Microsoft'un tehdit bilgilerini almak için veri bağlayıcısını Microsoft Defender Tehdit Analizi

- Tehdit Bilgileri - Endüstri standardı STIX/TAXII akışları için TAXII veri bağlayıcısı

- Bağlanmak için REST API kullanarak tümleşik ve seçilmiş TI akışları için Tehdit Bilgileri yükleme API'si (veri bağlayıcısı gerektirmez)

- Tehdit Bilgileri Platformu veri bağlayıcısı eski bir REST API kullanarak TI akışlarını da bağlar, ancak kullanımdan kaldırma yolundadır

Kuruluşunuzun tehdit bilgilerini nereden kaynakladığına bağlı olarak bu çözümleri herhangi bir birleşimde kullanın. Bu veri bağlayıcılarının tümü, Tehdit Analizi çözümünün bir parçası olarak İçerik hub'ında kullanılabilir. Bu çözüm hakkında daha fazla bilgi için bkz. Azure Market girişi Tehdit Bilgileri.

Ayrıca, Microsoft Sentinel ile kullanılabilen bu tehdit bilgileri tümleştirmeleri kataloğuna bakın.

Defender Tehdit Bilgileri veri bağlayıcısı ile Microsoft Sentinel tehdit bilgileri ekleme

Defender Threat Intelligence veri bağlayıcılarını kullanarak Defender Threat Intelligence tarafından oluşturulan genel, açık kaynak ve yüksek kaliteli GÇ'leri Microsoft Sentinel çalışma alanınıza getirin. Tek tıklamayla basit bir kurulumla standart ve premium Defender Threat Intelligence veri bağlayıcılarından alınan tehdit zekasını kullanarak izleme, uyarı ve av işlemleri yapın.

Veri bağlayıcısının iki sürümü vardır: standart ve premium. Ayrıca, premium Defender Tehdit Zekası veri bağlayıcısının sağladığı özelliklerin bir örneğini sunan serbestçe kullanılabilir bir Defender Tehdit Zekası tehdit analizi kuralı da vardır. Ancak eşleşen analizlerle yalnızca kuralla eşleşen göstergeler ortamınıza aktarılır.

Premium Defender Tehdit Bilgileri veri bağlayıcısı, Microsoft tarafından zenginleştirilmiş açık kaynak zekası ve Microsoft'un seçilmiş ICS'lerini alır. Bu premium özellikler, daha fazla veri kaynağı üzerinde analize olanak sağlar ve bu tehdit bilgilerini daha fazla esneklik ve anlayışla karşılar. Premium sürümü lisansladığınızda ve etkinleştirdiğinizde neler bekleyebileceğinizi gösteren bir tablo aşağıda gösterilmiştir.

| Ücret -siz | Premium |

|---|---|

| Genel GÇ'ler | |

| Açık kaynak zekası (OSINT) | |

| Microsoft IOC'ler | |

| Microsoft tarafından zenginleştirilmiş OSINT |

Daha fazla bilgi için aşağıdaki makalelere bakın:

- Premium lisans almayı ve standart ve premium sürümler arasındaki tüm farkları keşfetmeyi öğrenmek için bkz. Defender Threat Intelligence lisanslarını keşfetme.

- Ücretsiz Defender Tehdit Bilgileri deneyimi hakkında daha fazla bilgi edinmek için bkz. Microsoft Defender XDR için Defender Tehdit Zekası ücretsiz deneyimine giriş.

- Defender Tehdit Bilgileri ve premium Defender Tehdit Zekası veri bağlayıcılarını etkinleştirmeyi öğrenmek için bkz. Defender Tehdit Bilgileri veri bağlayıcısını etkinleştirme.

- Eşleşen analizler hakkında bilgi edinmek için bkz. Tehditleri algılamak için eşleşen analizi kullanma.

Karşıya yükleme API'siyle Microsoft Sentinel tehdit bilgileri ekleme

Birçok kuruluş, çeşitli kaynaklardan gelen tehdit göstergesi akışlarını toplamak için tehdit bilgileri platformu (TIP) çözümlerini kullanır. Toplanan akıştan veriler ağ cihazları, EDR/XDR çözümleri veya Microsoft Sentinel gibi SIEM'ler gibi güvenlik çözümlerine uygulanacak şekilde seçilmiştir. Karşıya yükleme API'sini kullanarak tehdit bilgileri STIX nesnelerini Microsoft Sentinel içeri aktarmak için bu çözümleri kullanabilirsiniz.

Yeni karşıya yükleme API'sinde veri bağlayıcısı gerekmez ve aşağıdaki iyileştirmeler sunulur:

- Tehdit göstergesi alanları STIX standartlaştırılmış biçimini temel alır.

- Microsoft Entra uygulaması Microsoft Sentinel Katkıda Bulunan rolünü gerektirir.

- API isteği uç noktasının kapsamı çalışma alanı düzeyinde belirlenmiştir. Gerekli Microsoft Entra uygulama izinleri, çalışma alanı düzeyinde ayrıntılı atamaya izin verir.

Daha fazla bilgi için bkz. Karşıya yükleme API'sini kullanarak tehdit bilgileri platformunuzu bağlama.

Tehdit Bilgileri Platformu veri bağlayıcısı ile Microsoft Sentinel tehdit bilgileri ekleme

Not

Bu veri bağlayıcısı kullanım dışı bırakılıyor.

Karşıya yükleme API'sine çok benzer şekilde, Tehdit Zekası Platformu veri bağlayıcısı, ipucunuzun veya özel çözümünüzün tehdit bilgilerini Microsoft Sentinel göndermesine olanak tanıyan bir API kullanır. Ancak bu veri bağlayıcısı yalnızca göstergelerle sınırlıdır ve kullanım dışı bırakılmaktadır. Karşıya yükleme API'sinin sunacağı iyileştirmelerden yararlanın.

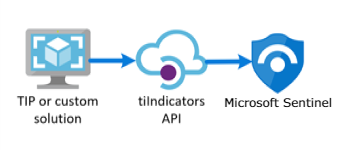

TIP veri bağlayıcısı, diğer STIX nesnelerini desteklemeyen Microsoft Graph Security tiIndicators API'sini kullanır. Göstergeleri Microsoft Sentinel (ve Defender XDR gibi diğer Microsoft güvenlik çözümlerine) göndermek için tiIndicators API'si ile iletişim kuran herhangi bir özel TIP ile kullanın.

Microsoft Sentinel ile tümleştirilmiş TIP çözümleri hakkında daha fazla bilgi için bkz. Tümleşik tehdit bilgileri platformu ürünleri. Daha fazla bilgi için bkz. Tehdit bilgileri platformunuzu Microsoft Sentinel bağlama.

Tehdit Bilgileri - TAXII veri bağlayıcısı ile Microsoft Sentinel tehdit bilgileri ekleme

Tehdit zekasının iletimi için en yaygın olarak benimsenen endüstri standardı , STIX veri biçimi ile TAXII protokolünün bir birleşimidir. Kuruluşunuz geçerli STIX/TAXII sürümünü (2.0 veya 2.1) destekleyen çözümlerden tehdit bilgileri alırsa tehdit zekanızı Microsoft Sentinel getirmek için Tehdit Bilgileri - TAXII veri bağlayıcısını kullanın. Tehdit Bilgileri - TAXII veri bağlayıcısını kullanarak Microsoft Sentinel, TAXII 2.x sunucularından tehdit bilgilerini içeri aktaran yerleşik bir TAXII istemcisine sahiptir.

BIR TAXII sunucusundan Microsoft Sentinel STIX biçimli tehdit bilgilerini içeri aktarmak için:

- TAXII sunucu API'si kökünü ve koleksiyon kimliğini alın.

- Microsoft Sentinel'da Threat Intelligence - TAXII veri bağlayıcısını etkinleştirin.

Daha fazla bilgi için bkz. Microsoft Sentinel STIX/TAXII tehdit bilgileri akışlarına bağlama.

Tehdit zekası oluşturma ve yönetme

Microsoft Sentinel tarafından desteklenen tehdit bilgileri, Microsoft Defender portalında Microsoft Defender Tehdit Analizi (MDTI) ve Tehdit Analizi'nin yanında yönetilir.

Not

Azure portal tehdit bilgilerine Microsoft Sentinel Threat yönetimi>Tehdit bilgileribölümünden> erişmeye devam edebilirsiniz.

En yaygın tehdit bilgileri görevlerinden ikisi, güvenlik araştırmalarıyla ilgili yeni tehdit bilgileri oluşturmak ve etiketler eklemektir. Yönetim arabirimi, birkaç temel özellik kullanarak tek tek tehdit intel'i el ile hazırlama sürecini kolaylaştırır.

- Veri bağlayıcısı kaynaklarından gelen tehdit bilgilerini iyileştirmek için alım kurallarını yapılandırın.

- Yeni STIX nesneleri oluştururken ilişkileri tanımlayın.

- İlişki oluşturucusunu kullanarak mevcut TI'yi seçin.

- Yinelenen özelliği kullanarak yeni veya mevcut bir TI nesnesinden ortak meta verileri kopyalayın.

- Çoklu seçim kullanarak nesnelere serbest biçimli etiketler ekleyin.

Aşağıdaki STIX nesneleri Microsoft Sentinel'de kullanılabilir:

| STIX nesnesi | Açıklama |

|---|---|

| Tehdit aktörü | Senaryo çocuklarından ulus devletlere kadar tehdit aktörü nesneleri motivasyonları, gelişmişlik ve kaynak düzeylerini açıklar. |

| Saldırı düzeni | Teknikler, taktikler ve yordamlar olarak da bilinen saldırı desenleri, bir saldırının belirli bir bileşenini ve kullanıldığı MITRE ATT&CK aşamasını açıklar. |

| Göstergesi |

Domain name, URL, IPv4 address, IPv6 addressveFile hashesX509 certificates internet üzerinden güvenli iletişim için cihazların ve sunucuların kimliğini doğrulamak için kullanılır.

JA3 parmak izleri, TLS/SSL el sıkışma işleminden oluşturulan benzersiz tanımlayıcılardır. Ağ trafiğinde kullanılan belirli uygulamaları ve araçları tanımlamaya yardımcı olur ve kötü amaçlı etkinliklerinJA3S parmak izlerini algılamayı kolaylaştırır ve parmak izi işlemine sunucuya özgü özellikleri de ekleyerek JA3'ün özelliklerini genişletir. Bu uzantı, ağ trafiğinin daha kapsamlı bir görünümünü sağlar ve hem istemci hem de sunucu tarafı tehditlerini tanımlamaya yardımcı olur.

User agents , tarayıcı veya işletim sistemi gibi bir sunucuya istekte bulunan istemci yazılımı hakkında bilgi sağlar. Bir ağa erişen cihaz ve uygulamaların tanımlanması ve profilinin çıkarılmasında yararlıdır. |

| Kimlik | Kurbanları, kuruluşları ve diğer grupları veya kişileri ve bunlarla en yakın ilişkili iş sektörlerini tanımlayın. |

| Ilişki | Tehdit bilgilerini birbirine bağlayan ve farklı sinyaller ve veri noktaları arasında bağlantı kurmaya yardımcı olan iş parçacıkları ilişkilerle açıklanmıştır. |

Alma kurallarını yapılandırma

Nesneleri çalışma alanınıza teslim etmeden önce filtreleyerek ve geliştirerek veri bağlayıcılarından gelen tehdit bilgilerini iyileştirebilirsiniz. Alma kuralları yalnızca veri bağlayıcıları için geçerlidir ve karşıya yükleme API'si aracılığıyla eklenen veya el ile oluşturulan tehdit bilgilerini etkilemez. Alım kuralları öznitelikleri güncelleştirir veya nesneleri tamamen filtreler. Aşağıdaki tabloda bazı kullanım örnekleri listelemektedir:

| Alma kuralı kullanım örneği | Açıklama |

|---|---|

| Gürültüyü azaltma | Aynı zamanda düşük güvene sahip altı ay boyunca güncelleştirilmemiş eski tehdit bilgilerini filtreleyin. |

| Geçerlilik tarihini genişletme | Güvenilir kaynaklardan gelen yüksek uygunluk GÇ'lerini Valid until 30 gün uzatarak yükseltin. |

| Eski günleri hatırla | Yeni tehdit aktörü taksonomisi harika, ancak analistlerden bazıları eski adları etiketlemek istiyor. |

Alım kurallarını kullanırken aşağıdaki ipuçlarını göz önünde bulundurun:

- Tüm kurallar sırayla uygulanır. Alınan tehdit bilgileri nesneleri, bir

Deleteeylem gerçekleştirilene kadar her kural tarafından işlenir. Bir nesne üzerinde hiçbir eylem yapılmazsa, olduğu gibi kaynaktan alınır. - Eylem,

Deletetehdit bilgileri nesnesinin alım için atlandığı anlamına gelir; başka bir deyişle işlem hattından kaldırılır. Nesnenin zaten alınmış olan önceki sürümleri etkilenmez. - Yeni ve düzenlenmiş kuralların geçerlilik kazanması 15 dakika kadar sürer.

Daha fazla bilgi için bkz . Tehdit bilgileri alımı kurallarıyla çalışma.

İlişki oluşturma

İlişki oluşturucusunu kullanarak nesneler arasında bağlantı kurarak tehdit algılamayı ve yanıtı geliştirebilirsiniz. Aşağıdaki tabloda kullanım örneklerinden bazıları listelemektedir:

| İlişki kullanım örneği | Açıklama |

|---|---|

| Bir tehdit aktörü saldırı düzenine bağlama | Tehdit aktörüAPT29, ilk erişim elde etmek için saldırı düzenini Phishing via Emailkullanır. |

| Göstergeyi tehdit aktörüyle ilişkilendirme | Etki alanı göstergesi allyourbase.contoso.com tehdit aktörü APT29ile ilişkilendirilir. |

| Kimliği (kurban) saldırı düzeniyle ilişkilendirme | Saldırı düzeni Phishing via Email Kuruluşu hedeflerFourthCoffee. |

Aşağıdaki görüntüde ilişki oluşturucusunun bu kullanım örneklerinin tümünü nasıl bağladığınız gösterilmektedir.

Tehdit zekası oluşturma

Trafik Işığı Protokolü (TLP) adlı bir duyarlılık düzeyi tasarlayarak uygun hedef kitlelerle paylaşabileceğiniz TI nesnelerini yapılandırın.

| TLP rengi | Duyarlılık |

|---|---|

| Beyaz | Bilgiler herhangi bir kısıtlama olmadan özgürce ve herkese açık bir şekilde paylaşılabilir. |

| Yeşil | Bilgiler topluluk içindeki eşler ve iş ortağı kuruluşlarla paylaşılabilir ancak herkese açık olarak paylaşılamaz. Topluluk içinde daha geniş bir kitleye yöneliktir. |

| Amber | Bilgiler kuruluş üyeleriyle paylaşılabilir, ancak genel olarak paylaşılamaz. Hassas bilgileri korumak için kuruluş içinde kullanılması amaçlanmıştır. |

| Kırmızı | Bilgiler son derece hassastır ve ilk olarak açıklandığı grup veya toplantı dışında paylaşılmamalıdır. |

Oluştururken veya düzenlerken kullanıcı arabiriminde TI nesneleri için TLP değerlerini ayarlayın. TLP'yi API aracılığıyla ayarlamak daha az sezgiseldir ve dört marking-definition nesne GUID'lerinden birinin seçilmesini gerektirir. TLP'yi API aracılığıyla yapılandırma hakkında daha fazla bilgi için bkz. Karşıya yükleme API'sinin ortak özellikleri bölümünde object_marking_refs.

TI'yi seçmenin bir diğer yolu da etiketleri kullanmaktır. Tehdit zekasını etiketlemek, nesneleri daha kolay bulunabilmek için birlikte gruplandırmanın hızlı bir yoludur. Genellikle belirli bir olayla ilgili etiketler uygulayabilirsiniz. Ancak, bir nesne belirli bir bilinen aktörden veya iyi bilinen saldırı kampanyasından gelen tehditleri temsil ediyorsa etiket yerine ilişki oluşturmayı göz önünde bulundurun. Üzerinde çalışmak istediğiniz tehdit bilgilerini arayıp filtreledikten sonra, bunları tek tek veya çoklu seçimle etiketleyin ve hepsini bir kerede etiketleyin. Etiketleme serbest biçimli olduğundan tehdit bilgileri etiketleri için standart adlandırma kuralları oluşturun.

Daha fazla bilgi için bkz. Microsoft Sentinel tehdit bilgileriyle çalışma.

Tehdit zekanızı görüntüleme

Tehdit zekanızı yönetim arabiriminden veya sorguları kullanarak görüntüleyin:

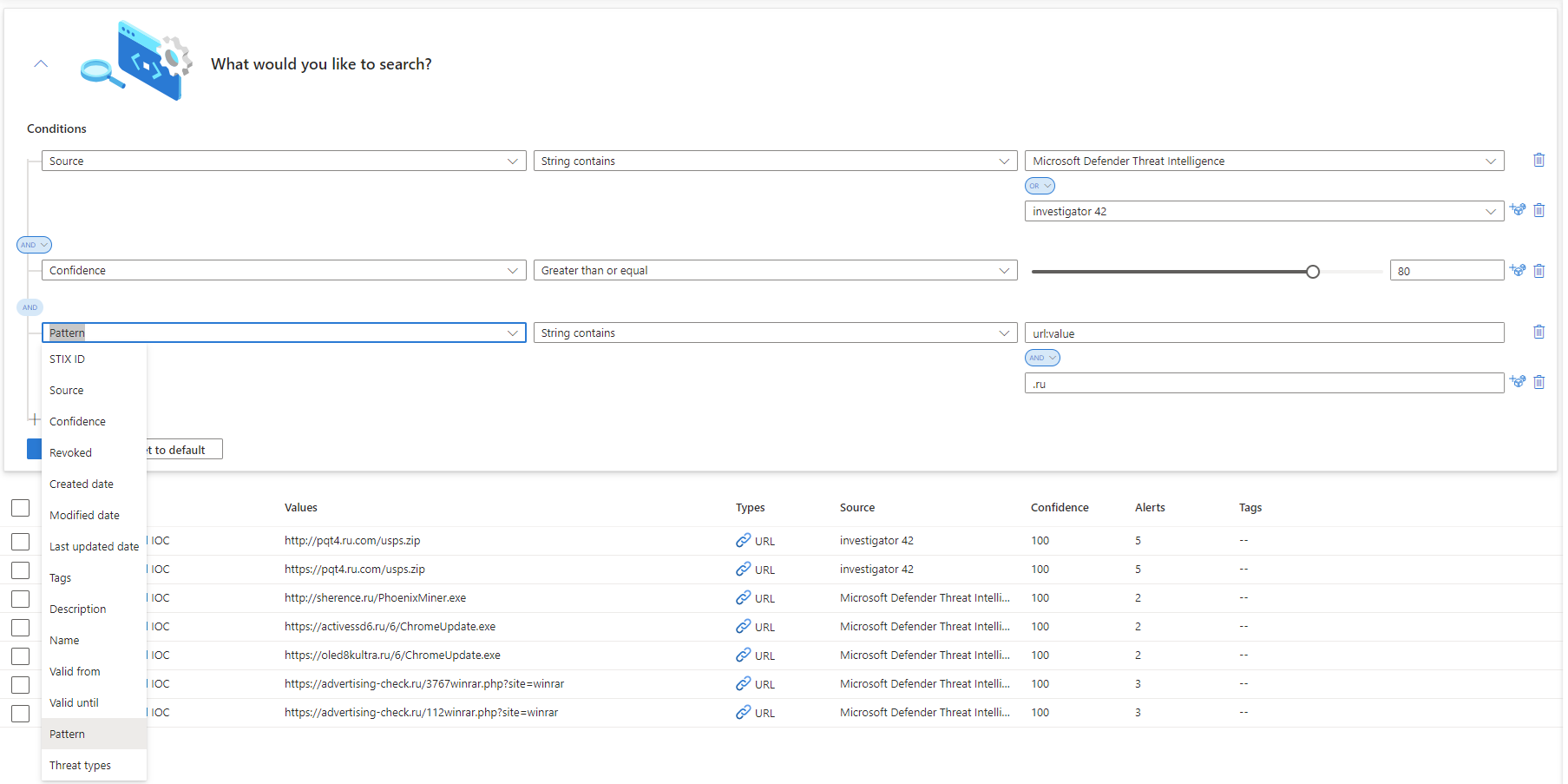

Yönetim arabiriminden, tehdit bilgileri nesnelerinizi Log Analytics sorgusu yazmadan sıralamak ve filtrelemek için gelişmiş aramayı kullanın.

Azure portal veya Defender portalındakiGelişmiş tehdit avcılığı günlüklerinden tehdit bilgilerini görüntülemek için sorguları kullanın.

Her iki durumda da,

ThreatIntelligenceIndicatorMicrosoft Sentinel şemasının altındaki tablo tüm Microsoft Sentinel tehdit göstergelerinizi depolar. Bu tablo analiz, tehdit avcılığı sorguları ve çalışma kitapları gibi diğer Microsoft Sentinel özellikleri tarafından gerçekleştirilen tehdit bilgileri sorgularının temelini oluşturur.

Önemli

3 Nisan 2025'te STIX göstergesini ve nesne şemalarını desteklemek için iki yeni tablonun önizlemesini genel kullanıma sunduk: ThreatIntelIndicators ve ThreatIntelObjects. Microsoft Sentinel, 31 Temmuz 2025'e kadar aynı verileri eski ThreatIntelligenceIndicator tabloya almaya devam ederken tüm tehdit bilgilerini bu yeni tablolara alacaktır.

Özel sorgularınızı, analiz ve algılama kurallarınızı, çalışma kitaplarınızı ve otomasyonunuzu 31 Temmuz 2025'e kadar yeni tabloları kullanacak şekilde güncelleştirin. Bu tarihten sonra, Microsoft Sentinel eski ThreatIntelligenceIndicator tabloya veri alımını durdurur. Yeni tablolardan yararlanmak için İçerik hub'ında kullanıma yönelik tüm tehdit bilgileri çözümlerini güncelleştiriyoruz. Yeni tablo şemaları hakkında daha fazla bilgi için bkz . ThreatIntelIndicators ve ThreatIntelObjects.

Yeni tabloları kullanma ve yeni tablolara geçiş hakkında daha fazla bilgi için bkz. Microsoft Sentinel'de tehdit bilgilerini ve tehdit avcılığı özelliklerini geliştirmek için STIX nesneleriyle çalışma (Önizleme).

Tehdit bilgileri yaşam döngüsü

Microsoft Sentinel tehdit bilgileri verilerini tehdit bilgileri tablolarınızda depolar ve sorgu verimliliğini iyileştirmek için her yedi ile 10 günde bir tüm verileri otomatik olarak yeniden depolar.

Bir gösterge oluşturulduğunda, güncelleştirildiğinde veya silindiğinde, Microsoft Sentinel tablolarda yeni bir giriş oluşturur. Yönetim arabiriminde yalnızca en güncel gösterge görüntülenir. Microsoft Sentinel, özelliğine IndicatorId (eskideki ThreatIntelligenceIndicatorözellik) göre Id göstergeleri yinelenenleri kaldırarak en TimeGenerated[UTC]yeni göstergeyi seçer.

Id özelliği, base64 kodlu SourceSystem değerin --- (üç tire) ve stixId (değer olan) bir birleştirmesidirData.Id.

GeoLocation ve WhoIs veri zenginleştirmelerinizi görüntüleme (genel önizleme)

Microsoft, seçilen IOC'nin bulunduğu araştırmalarda daha fazla bağlam sağlamak için IP ve etki alanı göstergelerini ek GeoLocation ve WhoIs verilerle zenginleştirir.

WhoIs Microsoft Sentinel içeri aktarılan bu tür tehdit göstergeleri için Tehdit Bilgileri bölmesindeki verileri görüntüleyinGeoLocation.

Örneğin, bir IP göstergesi için kuruluş veya ülke veya bölge gibi bilgileri bulmak için verileri kullanın GeoLocation . Bir etki alanı göstergesinden kayıt şirketi ve kayıt oluşturma verileri gibi verileri bulmak için verileri kullanın WhoIs .

Tehdit göstergesi analiziyle tehditleri algılama

Microsoft Sentinel gibi SIEM çözümlerinde tehdit zekası için en önemli kullanım örneği, tehdit algılama için power analytics kurallarıdır. Bu gösterge tabanlı kurallar, kuruluşunuzdaki güvenlik tehditlerini algılamak için veri kaynaklarınızdaki ham olayları tehdit göstergelerinizle karşılaştırır. Microsoft Sentinel Analytics'te, zamanlamaya göre çalışan sorgular tarafından desteklenen analiz kuralları oluşturur ve güvenlik uyarıları oluşturursunuz. Yapılandırmaların yanı sıra kuralın ne sıklıkta çalışması gerektiğini, ne tür sorgu sonuçlarının güvenlik uyarıları ve olayları oluşturması gerektiğini ve isteğe bağlı olarak otomatik yanıtın ne zaman tetikleneceğini belirler.

Her zaman sıfırdan yeni analiz kuralları oluşturabilirsiniz ancak Microsoft Sentinel, tehdit göstergelerinizden yararlanmak için Microsoft güvenlik mühendisleri tarafından oluşturulan bir dizi yerleşik kural şablonu sağlar. Bu şablonlar, eşleştirmek istediğiniz tehdit göstergelerinin türünü (etki alanı, e-posta, dosya karması, IP adresi veya URL) ve veri kaynağı olaylarını temel alır. Her şablon, kuralın çalışması için gereken kaynakları listeler. Bu bilgiler, gerekli olayların zaten Microsoft Sentinel içeri aktarılıp aktarılamadığını belirlemeyi kolaylaştırır.

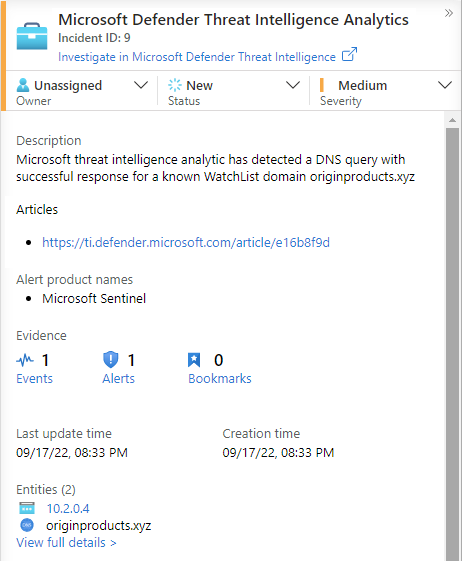

Varsayılan olarak, bu yerleşik kurallar tetiklendiğinde bir uyarı oluşturulur. Microsoft Sentinel analiz kurallarından oluşturulan uyarılar da güvenlik olayları oluşturur. Microsoft Sentinel menüsündeki Tehdit yönetimi'nin altında Olaylar'ı seçin. Güvenlik operasyonları ekiplerinizin uygun yanıt eylemlerini belirlemek için önceliklendirme ve araştırma yaptıkları olaylardır. Daha fazla bilgi için bkz. Öğretici: Microsoft Sentinel ile olayları araştırma.

Analiz kurallarınızda tehdit göstergelerini kullanma hakkında daha fazla bilgi için bkz. Tehditleri algılamak için tehdit zekasını kullanma.

Microsoft, Defender Tehdit Bilgileri analiz kuralı aracılığıyla tehdit bilgilerine erişim sağlar. Yüksek kaliteli uyarılar ve olaylar oluşturan bu kuraldan nasıl yararlanacağı hakkında daha fazla bilgi için bkz. Tehditleri algılamak için eşleşen analiz kullanma.

Çalışma kitapları, tehdit zekanız hakkında içgörüler sağlar

Çalışma kitapları, Microsoft Sentinel tüm yönleriyle ilgili içgörüler sağlayan güçlü etkileşimli panolar sağlar ve tehdit bilgileri özel durum değildir. Tehdit bilgileri hakkındaki önemli bilgileri görselleştirmek için yerleşik Tehdit Bilgileri çalışma kitabını kullanın. Çalışma kitabını iş gereksinimlerinize göre özelleştirin. Verilerinizi benzersiz şekillerde görselleştirmenize yardımcı olmak için birçok veri kaynağını birleştirerek yeni panolar oluşturun.

Microsoft Sentinel çalışma kitapları Azure çalışma kitaplarını izlediği için kapsamlı belgeler ve daha birçok şablon zaten mevcuttur. Daha fazla bilgi için bkz. Azure çalışma kitaplarını izleme ile etkileşimli raporlar oluşturma.

GitHub'da daha fazla şablon indirip kendi şablonlarınıza katkıda bulunabileceğiniz Azure İzleyici çalışma kitapları için zengin bir kaynak da vardır.

Tehdit Bilgileri çalışma kitabını kullanma ve özelleştirme hakkında daha fazla bilgi için bkz. Tehdit bilgilerini çalışma kitaplarıyla görselleştirme.

İlgili içerik

Bu makalede, Microsoft Sentinel tarafından desteklenen tehdit bilgileri özellikleri hakkında bilgi edindi. Daha fazla bilgi için aşağıdaki makalelere bakın: