Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Sentinel, çok bulutlu ve çok platformlu ortamlarda ölçeklenebilir, uygun maliyetli güvenlik sağlayan buluta özel bir SIEM çözümüdür. Tehdit algılama, araştırma, yanıt ve proaktif avcılığı desteklemek için yapay zeka, otomasyon ve tehdit bilgilerini birleştirir.

Microsoft Sentinel SIEM, analistleri bulutlar ve platformlar genelinde saldırıları daha hızlı ve daha hassas bir şekilde tahmin etme ve durdurma konusunda güçlendirmektedir.

Bu makalede Microsoft Sentinel'daki temel özellikler vurgulanır.

Microsoft Sentinel, Azure İzleyici kurcalama denetleme ve değişmezlik uygulamalarını devralır. Azure İzleyici yalnızca eklemeye yönelik bir veri platformu olsa da, uyumluluk amacıyla verileri silmeye yönelik hükümler içerir.

Bu hizmet, hizmet sağlayıcılarının müşterilerin temsilci olarak sunduğu abonelikleri ve kaynak gruplarını yönetmek için kendi kiracılarında oturum açmasına olanak tanıyan Azure Lighthouse'ı destekler.

İlk çalıştırma güvenlik içeriğini etkinleştirme

Microsoft Sentinel verileri alma, izleme, uyarı, av, araştırma, yanıtlama ve farklı ürün, platform ve hizmetlerle bağlantı kurmanızı sağlayan SIEM çözümlerinde paketlenmiş güvenlik içeriği sağlar.

Daha fazla bilgi için bkz. Microsoft Sentinel içeriği ve çözümleri hakkında.

Büyük ölçekte veri toplama

Hem şirket içinde hem de birden çok bulutta tüm kullanıcılar, cihazlar, uygulamalar ve altyapı genelinde veri toplayın.

Bu tabloda veri toplamaya yönelik Microsoft Sentinel temel özellikler vurgulanmaktadır.

| Özellik | Açıklama | Kullanmaya başlayın |

|---|---|---|

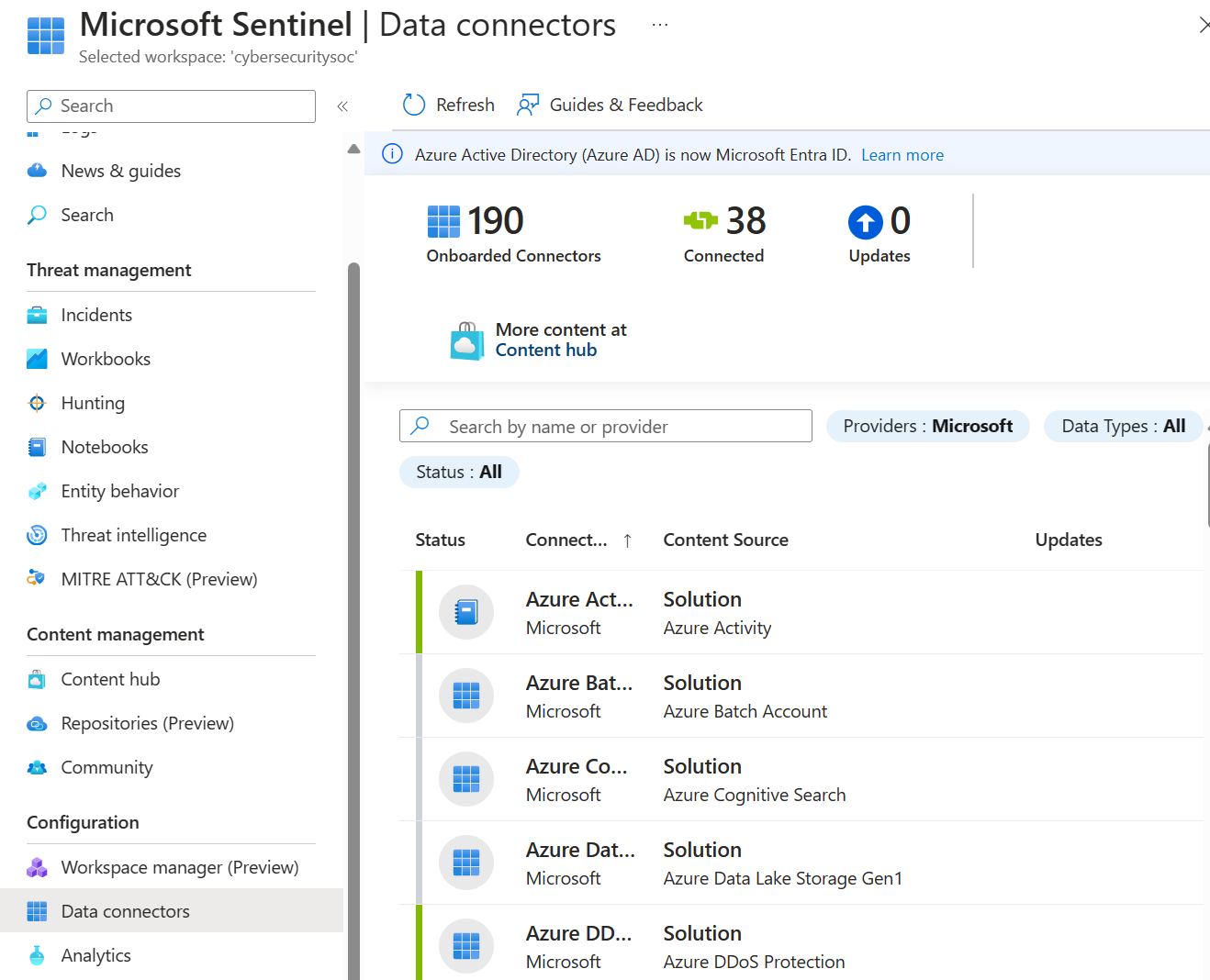

| Kullanıma alınmış veri bağlayıcıları | Birçok bağlayıcı, Microsoft Sentinel için SIEM çözümleriyle paketlenir ve gerçek zamanlı tümleştirme sağlar. Bu bağlayıcılar Microsoft kaynaklarını ve Microsoft Entra ID, Azure Etkinliği, Azure Depolama gibi Azure kaynakları içerir. Hazır bağlayıcılar, Microsoft dışı çözümler için daha geniş güvenlik ve uygulama ekosistemleri için de kullanılabilir. Veri kaynaklarınızı Microsoft Sentinel bağlamak için ortak olay biçimini, Syslog'u veya REST-API'yi de kullanabilirsiniz. |

veri bağlayıcılarını Microsoft Sentinel |

| Özel bağlayıcılar | Microsoft Sentinel, ayrılmış bağlayıcı olmadan bazı kaynaklardan veri almayı destekler. Mevcut bir çözümü kullanarak veri kaynağınızı Microsoft Sentinel bağlayamıyorsanız kendi veri kaynağı bağlayıcınızı oluşturun. | özel bağlayıcılar Microsoft Sentinel oluşturma kaynakları. |

| Veri normalleştirme | Microsoft Sentinel, çeşitli kaynakları tekdüzen, normalleştirilmiş bir görünüme çevirmek için hem sorgu süresini hem de alma süresini normalleştirmeyi kullanır. | Normalleştirme ve Gelişmiş Güvenlik Bilgi Modeli (ASIM) |

Tehditleri algılama

Microsoft'un analizlerini ve benzersiz tehdit bilgilerini kullanarak önceden algılanmamış tehditleri algılayın ve hatalı pozitif sonuçları en aza indirin.

Bu tabloda tehdit algılama için Microsoft Sentinel'deki temel özellikler vurgulanır.

| Kapasite | Açıklama | Kullanmaya başlayın |

|---|---|---|

| Analiz | Gürültüyü azaltmanıza ve gözden geçirip araştırmanız gereken uyarı sayısını en aza indirmenize yardımcı olur. Microsoft Sentinel, uyarıları olaylar halinde gruplandırmak için analiz kullanır. Hazır analiz kurallarını olduğu gibi veya kendi kurallarınızı oluşturmak için başlangıç noktası olarak kullanın. Microsoft Sentinel ayrıca ağ davranışınızı eşlemek ve ardından kaynaklarınızdaki anomalileri aramak için kurallar sağlar. Bu analizler, farklı varlıklarla ilgili düşük aslına uygunluk uyarılarını olası yüksek kaliteli güvenlik olaylarıyla birleştirerek noktaları birbirine bağlar. | Tehditleri kullanıma açık olarak algılama |

| MITRE ATT&CK kapsamı | Microsoft Sentinel, yalnızca tehditleri algılamak ve araştırmanıza yardımcı olmak için değil, aynı zamanda MITRE ATT&CK® çerçevesinin taktik ve tekniklerine göre kuruluşunuzun güvenlik durumunun doğasını ve kapsamını görselleştirmek için alınan verileri analiz eder. | MITRE ATT&CK® çerçevesinin güvenlik kapsamını anlama |

| Tehdit bilgileri | Ortamınızdaki kötü amaçlı etkinlikleri algılamak ve bilinçli yanıt kararları için güvenlik araştırmacılarına bağlam sağlamak için çok sayıda tehdit bilgisi kaynağını Microsoft Sentinel ile tümleştirin. | Microsoft Sentinel'de tehdit bilgileri |

| İzleme Listeleri | Sağladığınız bir veri kaynağından ( izleme listesi) verileri Microsoft Sentinel ortamınızdaki olaylarla ilişkilendirin. Örneğin, ortamınızdaki yüksek değerli varlıkların, sonlandırılan çalışanların veya hizmet hesaplarının listesini içeren bir izleme listesi oluşturabilirsiniz. Arama, algılama kuralları, tehdit avcılığı ve yanıt playbook'larınızda izleme listelerini kullanın. | Microsoft Sentinel'da izleme listeleri |

| Çalışma kitap -larını | Çalışma kitaplarını kullanarak etkileşimli görsel raporlar oluşturun. Microsoft Sentinel, bir veri kaynağına bağlanır bağlanmaz verileriniz arasında hızla içgörü elde etmenize olanak sağlayan yerleşik çalışma kitabı şablonlarıyla birlikte gelir. Veya kendi özel çalışma kitaplarınızı oluşturun. | Toplanan verileri görselleştirme. |

Tehditleri araştırma

Yapay zeka ile tehditleri araştırın ve Microsoft'ta yıllardır devam eden siber güvenlik çalışmalarına dokunarak büyük ölçekte şüpheli etkinlikleri arayın.

Bu tabloda tehdit araştırması için Microsoft Sentinel'deki temel özellikler vurgulanır.

| Özellik | Açıklama | Kullanmaya başlayın |

|---|---|---|

| Olaylar | Microsoft Sentinel derin araştırma araçları kapsamı anlamanıza ve olası bir güvenlik tehdidinin kök nedenini bulmanıza yardımcı olur. Belirli bir varlıkla ilgili ilginç sorular sormak için etkileşimli grafikte bir varlık seçebilir ve tehdidin kök nedenini bulmak için bu varlığın ve bağlantılarının detayına gidebilirsiniz. | Microsoft Sentinel'da olaylara gitme ve olayları araştırma |

| Avı | Microsoft Sentinel'ın MITRE çerçevesine dayalı güçlü tehdit avcılığı arama ve sorgu araçları, bir uyarı tetiklenmeden önce kuruluşunuzun veri kaynakları genelinde güvenlik tehditlerini proaktif olarak aramanızı sağlar. Tehdit avcılığı sorgunuzu temel alan özel algılama kuralları oluşturun. Ardından bu içgörüleri güvenlik olayı yanıtlayıcılarınıza uyarı olarak görüntüleyin. | Microsoft Sentinel'de tehdit avcılığı |

| Dizüstü | Microsoft Sentinel makine öğrenmesi, görselleştirme ve veri analizi için tam kitaplıklar da dahil olmak üzere Azure Machine Learning çalışma alanlarında jupyter not defterlerini destekler. Microsoft Sentinel verilerle yapabileceklerinizi kapsamını genişletmek için Microsoft Sentinel'deki not defterlerini kullanın. Örneğin: - Bazı Python makine öğrenmesi özellikleri gibi Microsoft Sentinel yerleşik olmayan analizler gerçekleştirin. - Özel zaman çizelgeleri ve işlem ağaçları gibi Microsoft Sentinel yerleşik olmayan veri görselleştirmeleri oluşturun. - Şirket içi veri kümesi gibi veri kaynaklarını Microsoft Sentinel dışında tümleştirin. |

Microsoft Sentinel avcılık özelliklerine sahip Jupyter not defterleri |

Olaylara hızla yanıt verme

Azure hizmetlerinizle ve mevcut araçlarınızla tümleşen playbook'larla ortak görevlerinizi otomatikleştirin ve güvenlik düzenlemeyi basitleştirin. Microsoft Sentinel otomasyonu ve düzenlemesi, yeni teknolojiler ve tehditler ortaya çıktıkçe ölçeklenebilir otomasyon sağlayan yüksek oranda genişletilebilir bir mimari sağlar.

Microsoft Sentinel'deki Playbook'lar, Azure Logic Apps'te oluşturulan iş akışlarını temel alır. Örneğin, ServiceNow bilet sistemini kullanıyorsanız, iş akışlarınızı otomatikleştirmek için Azure Logic Apps'i kullanın ve belirli bir uyarı veya olay oluşturulduğunda ServiceNow'de bir bilet açın.

Bu tabloda tehdit yanıtı için Microsoft Sentinel'deki temel özellikler vurgulanır.

| Özellik | Açıklama | Kullanmaya başlayın |

|---|---|---|

| Otomasyon kuralları | Farklı senaryoları kapsayan küçük bir kural kümesi tanımlayıp koordine ederek Microsoft Sentinel olay işleme otomasyonunu merkezi olarak yönetin. | Otomasyon kurallarıyla Microsoft Sentinel tehdit yanıtlarını otomatikleştirme |

| Playbook'lar | Bir düzeltme eylemleri koleksiyonu olan playbook'ları kullanarak tehdit yanıtınızı otomatikleştirin ve düzenleyin. Bir playbook'u isteğe bağlı olarak veya otomasyon kuralı tarafından tetiklendiğinde belirli uyarılara veya olaylara yanıt olarak otomatik olarak çalıştırın. Azure Logic Apps ile playbook'lar oluşturmak için ServiceNow, Jira ve daha fazlası gibi çeşitli hizmet ve sistemler için sürekli olarak genişleyen bağlayıcı galerisi arasından seçim yapın. Bu bağlayıcılar iş akışınıza herhangi bir özel mantık uygulamanıza olanak tanır. |

Microsoft Sentinel'da playbook'larla tehdit yanıtlarını otomatikleştirme Tüm Logic App bağlayıcılarının listesi |

Azure portal kullanımdan kaldırma zaman çizelgesinde Microsoft Sentinel

Microsoft Sentinel, Microsoft Defender XDR veya E5 lisansı olmayan müşteriler de dahil olmak üzere Microsoft Defender portalında genel olarak kullanılabilir. Bu, diğer Microsoft Defender hizmetlerini kullanmasanız bile Defender portalında Microsoft Sentinel kullanabileceğiniz anlamına gelir.

31 Mart 2027'nin ardından Microsoft Sentinel artık Azure portal desteklenmeyecektir ve yalnızca Microsoft Defender portalında kullanılabilir.

Şu anda Azure portal Microsoft Sentinel kullanıyorsanız sorunsuz bir geçiş sağlamak ve Microsoft Defender tarafından sunulan birleşik güvenlik işlemleri deneyiminden tam olarak yararlanmak için Defender portalına geçişinizi planlamaya başlamanızı öneririz.

Daha fazla bilgi için bkz.:

- Microsoft Defender portalında Microsoft Sentinel

- Microsoft Sentinel ortamınızı Defender portalına geçirin

- Tüm Microsoft Sentinel müşterileri için Microsoft Defender portalına geçmenizi planlama (blog)

Temmuz 2025'den itibaren yeni müşteriler için değişiklikler

Bu bölümde açıklanan değişiklikler açısından, yeni Microsoft Sentinel müşterileri kiracılarındaki ilk çalışma alanını Microsoft Sentinel ekleyen müşterilerdir.

Temmuz 2025'den itibaren, abonelik Sahibi veya Kullanıcı erişim yöneticisi izinlerine de sahip olan ve Lighthouse tarafından atanan kullanıcılar Azure olmayan bu tür yeni müşteriler, çalışma alanlarının Microsoft Sentinel eklemeyle birlikte Defender portalına otomatik olarak eklenmelerini sağlar.

Lighthouse tarafından atanan kullanıcılar Azure olmayan bu tür çalışma alanlarının kullanıcıları, bunları Defender portalına yönlendiren Azure portal Microsoft Sentinel bağlantılarına bakın.

Örneğin:

Bu tür kullanıcılar yalnızca Defender portalında Microsoft Sentinel kullanır.

İlgili izinlere sahip olmayan yeni müşteriler Defender portalına otomatik olarak eklenmez, ancak yine de Azure portal yeniden yönlendirme bağlantılarını görürler ve çalışma alanını defender portalına el ile ilgili izinlere sahip bir kullanıcının eklemesini isterler.

Bu tabloda şu deneyimler özetlenebilir:

| Müşteri türü | Deneyim |

|---|---|

| Microsoft Sentinel için zaten etkinleştirilmiş bir çalışma alanının bulunduğu bir kiracıda yeni çalışma alanları oluşturan mevcut müşteriler | Çalışma alanları otomatik olarak eklenmez ve kullanıcılar yeniden yönlendirme bağlantılarını görmez |

| Herhangi bir kiracıda yeni çalışma alanları oluşturan Lighthouse temsilcili kullanıcıları Azure | Çalışma alanları otomatik olarak eklenmez ve kullanıcılar yeniden yönlendirme bağlantılarını görmez |

| Kiracılarındaki ilk çalışma alanını Microsoft Sentinel yeni müşteriler ekliiyor |

-

Gerekli izinlere sahip kullanıcıların çalışma alanları otomatik olarak eklenmiştir. Bu tür çalışma alanlarının diğer kullanıcıları Azure portal yeniden yönlendirme bağlantılarını görür. - Gerekli izinlere sahip olmayan kullanıcıların çalışma alanları otomatik olarak eklenmez. Bu tür çalışma alanlarının tüm kullanıcıları Azure portal yeniden yönlendirme bağlantılarını görür ve gerekli izinlere sahip bir kullanıcının çalışma alanını Defender portalına eklemesi gerekir. |