Azure Dosyalar ve Azure Dosya Eşitleme, Azure dosya paylaşımlarına erişmek için iki ana uç nokta türü sağlar:

- Genel IP adresine sahip olan ve dünyanın her yerinden erişilebilen genel uç noktalar.

- Bir sanal ağ içinde bulunan ve bu sanal ağın adres alanının içinden özel IP adresine sahip olan özel uç noktalar.

Hem Azure Dosyalar hem de Azure Dosya Eşitleme için Azure yönetim nesneleri (depolama hesabı ve Depolama Eşitleme Hizmeti) hem genel hem de özel uç noktaları denetler. Depolama hesabı, birden çok dosya paylaşımının yanı sıra bloblar veya kuyruklar gibi diğer depolama kaynaklarını dağıtabileceğiniz paylaşılan bir depolama havuzunu temsil eden bir yönetim yapısıdır. Depolama Eşitleme Hizmeti, Azure Dosya Eşitleme ile yerleşik güven ilişkisine sahip Windows dosya sunucuları ve eşitleme ilişkisinin topolojisini tanımlayan eşitleme grupları olan kayıtlı sunucuları temsil eden bir yönetim yapısıdır.

Bu makalede hem Azure Files hem de Azure File Sync için ağ uç noktalarının nasıl yapılandırılacağına odaklanılır. Azure File Sync ile şirket içinde önbelleğe almak yerine Azure dosya paylaşımlarına doğrudan erişmek için ağ uç noktalarını yapılandırma hakkında daha fazla bilgi edinmek için bkz. Azure Dosyalar ağ uç noktalarını yapılandırma.

Bu nasıl yapılır kılavuzunu okumadan önce, Azure Dosya Eşitleme ağ dikkat edilmesi gerekenlerini okumanızı öneririz.

Önkoşullar

Bu makalede şunlar varsayılır:

- Bir Azure aboneliğiniz var. Henüz aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

- Şirket içinden bağlanmak istediğiniz bir depolama hesabında zaten bir Azure dosya paylaşımı oluşturdunuz. Azure dosya paylaşımı oluşturmayı öğrenmek için bkz . Azure dosya paylaşımı oluşturma.

- Aşağıdaki uç noktalara etki alanı trafiğine izin verirsiniz, bkz . Azure hizmet uç noktaları:

Ayrıca:

- Azure PowerShell kullanmak istiyorsanız en son sürümü yükleyin.

- Azure CLI kullanmayı planlıyorsanız en son sürümü yükleyin.

Özel uç noktaları oluşturma

Bir Azure kaynağı için özel uç nokta oluşturduğunuzda aşağıdaki kaynaklar dağıtılır:

-

Özel uç nokta: Depolama hesabı veya Depolama Eşitleme Hizmeti için özel uç noktayı temsil eden bir Azure kaynağı. Bunu Azure kaynağınızı ve ağ arabirimini bağlayan bir kaynak olarak düşünün.

-

Ağ arabirimi (NIC):Belirtilen sanal ağ/alt ağ içinde özel IP adresi tutan ağ arabirimi. Bu, bir sanal makine (VM) dağıttığınızda dağıtılan kaynakla aynıdır, ancak vm'ye atanmak yerine özel uç noktaya aittir.

-

Özel DNS bölgesi: Bu sanal ağ için daha önce hiç özel uç nokta dağıtmadıysanız, sanal ağınız için yeni bir özel DNS bölgesi dağıtılır. Bu DNS bölgesindeki Azure kaynağı için bir DNS A kaydı da oluşturulur. Bu sanal ağda zaten özel bir uç nokta dağıttıysanız, mevcut DNS bölgesine yeni bir Azure kaynağı için A kaydı eklenir. DNS bölgesi dağıtmak isteğe bağlıdır, ancak gerekli DNS yönetimini basitleştirmek için kesinlikle önerilir.

Not

Bu makalede, Azure genel bölgeleri, core.windows.net depolama hesapları ve afs.azure.net depolama eşitleme hizmetleri için DNS son ekleri kullanılır. Bu, Azure ABD Hükümeti bulutu gibi Azure Egemen bulutları için de geçerlidir - sadece ortamınız için uygun son ekleri ekleyin.

Depolama hesabı özel uç noktasını oluşturma

Özel uç nokta oluşturmak istediğiniz depolama hesabına gidin. Hizmet menüsündeki Güvenlik + ağ altında Ağ, Özel uç nokta bağlantıları'nı ve ardından + Özel uç nokta'yı seçerek yeni bir özel uç nokta oluşturun.

Sonuçta elde edilen sihirbazın tamamlanması gereken birden çok sayfası vardır.

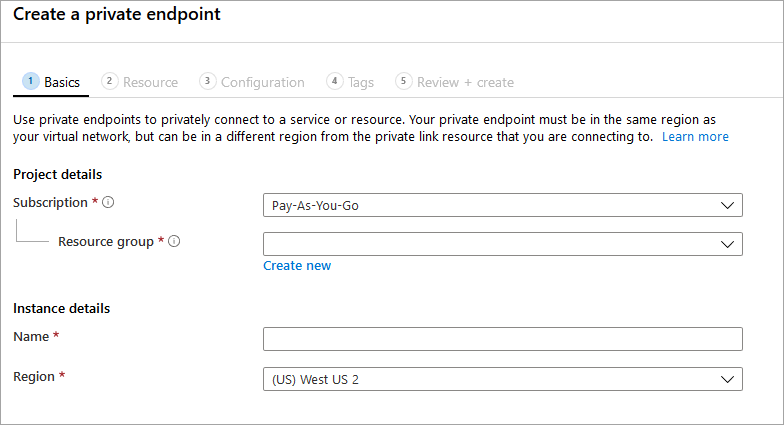

Temel Bilgiler dikey penceresinde, özel uç noktanız için istediğiniz aboneliği, kaynak grubunu, adı, ağ arabirimi adını ve bölgeyi seçin. Bunlar istediğiniz her şey olabilir; depolama hesabıyla hiçbir şekilde eşleşmeleri gerekmez, ancak özel uç noktayı oluşturmak istediğiniz sanal ağ ile aynı bölgede oluşturmanız gerekir. Ardından İleri: Kaynak'ı seçin.

Kaynak dikey penceresinde hedef alt kaynak için dosya seçin. Ardından İleri: Sanal Ağ'i seçin.

Sanal Ağ dikey penceresi, özel uç noktanızı eklemek istediğiniz belirli sanal ağı ve alt ağı seçmenize olanak tanır. Yeni özel uç nokta için dinamik veya statik IP adresi ayırmayı seçin. Statik'i seçerseniz bir ad ve özel IP adresi de sağlamanız gerekir. İsteğe bağlı olarak bir uygulama güvenlik grubu da belirtebilirsiniz. İşiniz bittiğinde İleri: DNS'yi seçin.

DNS dikey penceresi, özel uç noktanızı özel bir DNS bölgesiyle tümleştirmeye yönelik bilgileri içerir. Aboneliğin ve kaynak grubunun doğru olduğundan emin olun ve İleri: Etiketler'i seçin.

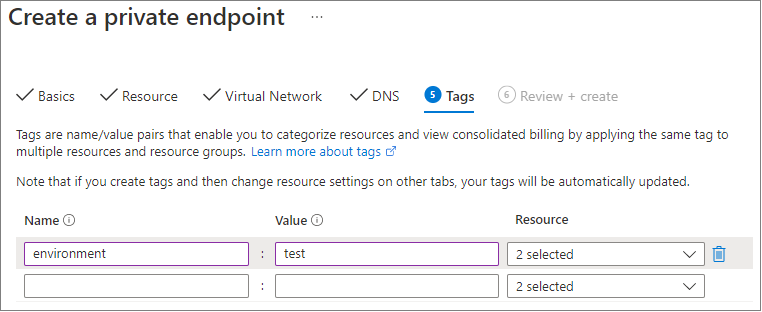

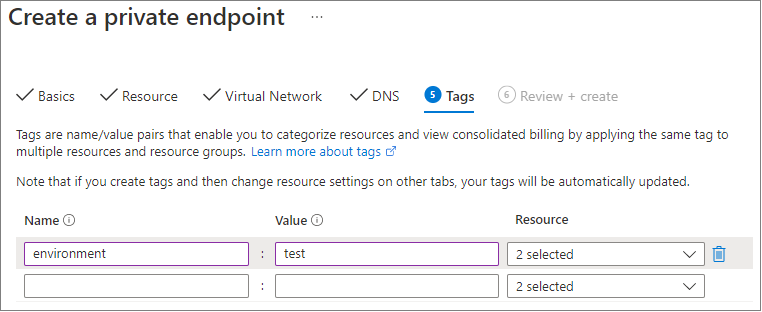

İsteğe bağlı olarak tüm test kaynaklarına Ortam adını ve Test değerini uygulama gibi kaynaklarınızı kategorilere ayırmak için etiketler uygulayabilirsiniz. İsterseniz ad/değer çiftleri girin ve ardından İleri: Gözden Geçir + oluştur'u seçin.

Özel uç nokta oluşturmak için Oluştur'u seçin.

Sanal ağınızın içinde bir VM'niz varsa veya DNS iletmeyi Azure Dosyalar için DNS iletmeyi yapılandırma bölümünde açıklandığı gibi yapılandırdıysanız, PowerShell, komut satırı veya terminalden (Windows, Linux veya macOS için çalışır) aşağıdaki komutları çalıştırarak özel uç noktanızın doğru ayarlandığını test edebilirsiniz.

<storage-account-name> değerini uygun depolama hesabı adıyla değiştirmeniz gerekiyor.

nslookup <storage-account-name>.file.core.windows.net

Her şey başarıyla çalışıyorsa, sanal ağınızdaki özel uç noktanın (Windows için gösterilen çıkış) özel IP adresi olan 192.168.0.5 aşağıdaki çıkışı görmeniz gerekir:

Server: UnKnown

Address: 10.2.4.4

Non-authoritative answer:

Name: storageaccount.privatelink.file.core.windows.net

Address: 192.168.0.5

Aliases: storageaccount.file.core.windows.net

Depolama hesabınız için özel uç nokta oluşturmak için öncelikle depolama hesabınıza ve özel uç noktayı eklemek istediğiniz sanal ağ alt ağına bir başvuru almanız gerekir.

<storage-account-resource-group-name>, <storage-account-name>, <vnet-resource-group-name>, <vnet-name> ve <vnet-subnet-name> öğelerini değiştirin.

$storageAccountResourceGroupName = "<storage-account-resource-group-name>"

$storageAccountName = "<storage-account-name>"

$virtualNetworkResourceGroupName = "<vnet-resource-group-name>"

$virtualNetworkName = "<vnet-name>"

$subnetName = "<vnet-subnet-name>"

# Get storage account reference, and throw error if it doesn't exist

$storageAccount = Get-AzStorageAccount `

-ResourceGroupName $storageAccountResourceGroupName `

-Name $storageAccountName `

-ErrorAction SilentlyContinue

if ($null -eq $storageAccount) {

$errorMessage = "Storage account $storageAccountName not found "

$errorMessage += "in resource group $storageAccountResourceGroupName."

Write-Error -Message $errorMessage -ErrorAction Stop

}

# Get virtual network reference, and throw error if it doesn't exist

$virtualNetwork = Get-AzVirtualNetwork `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $virtualNetworkName `

-ErrorAction SilentlyContinue

if ($null -eq $virtualNetwork) {

$errorMessage = "Virtual network $virtualNetworkName not found "

$errorMessage += "in resource group $virtualNetworkResourceGroupName."

Write-Error -Message $errorMessage -ErrorAction Stop

}

# Get reference to virtual network subnet, and throw error if it doesn't exist

$subnet = $virtualNetwork | `

Select-Object -ExpandProperty Subnets | `

Where-Object { $_.Name -eq $subnetName }

if ($null -eq $subnet) {

Write-Error `

-Message "Subnet $subnetName not found in virtual network $virtualNetworkName." `

-ErrorAction Stop

}

Özel uç nokta oluşturmak için depolama hesabına bir özel bağlantı hizmeti bağlantısı oluşturmanız gerekir. Özel bağlantı hizmeti bağlantısı, özel uç noktanın oluşturulmasına yönelik bir giriştir.

# Disable private endpoint network policies

$subnet.PrivateEndpointNetworkPolicies = "Disabled"

$virtualNetwork = $virtualNetwork | `

Set-AzVirtualNetwork -ErrorAction Stop

# Create a private link service connection to the storage account.

$privateEndpointConnection = New-AzPrivateLinkServiceConnection `

-Name "$storageAccountName-Connection" `

-PrivateLinkServiceId $storageAccount.Id `

-GroupId "file" `

-ErrorAction Stop

# Create a new private endpoint.

$privateEndpoint = New-AzPrivateEndpoint `

-ResourceGroupName $storageAccountResourceGroupName `

-Name "$storageAccountName-PrivateEndpoint" `

-Location $virtualNetwork.Location `

-Subnet $subnet `

-PrivateLinkServiceConnection $privateEndpointConnection `

-ErrorAction Stop

Azure özel DNS bölgesi oluşturmak, depolama hesabı storageaccount.file.core.windows.net gibi özgün adların sanal ağ içinde özel IP'lerine çözümlenmesini sağlar. Özel uç nokta oluşturma açısından isteğe bağlı olsa da, Azure dosya paylaşımını doğrudan AD kullanıcı sorumlusu kullanarak bağlamak veya REST API aracılığıyla erişmek için açıkça gereklidir.

# Get the desired storage account suffix (core.windows.net for public cloud).

# This is done like this so this script will seamlessly work for non-public Azure.

$storageAccountSuffix = Get-AzContext | `

Select-Object -ExpandProperty Environment | `

Select-Object -ExpandProperty StorageEndpointSuffix

# For public cloud, this will generate the following DNS suffix:

# privatelink.file.core.windows.net.

$dnsZoneName = "privatelink.file.$storageAccountSuffix"

# Find a DNS zone matching desired name attached to this virtual network.

$dnsZone = Get-AzPrivateDnsZone | `

Where-Object { $_.Name -eq $dnsZoneName } | `

Where-Object {

$privateDnsLink = Get-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $_.ResourceGroupName `

-ZoneName $_.Name `

-ErrorAction SilentlyContinue

$privateDnsLink.VirtualNetworkId -eq $virtualNetwork.Id

}

if ($null -eq $dnsZone) {

# No matching DNS zone attached to virtual network, so create new one.

$dnsZone = New-AzPrivateDnsZone `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $dnsZoneName `

-ErrorAction Stop

$privateDnsLink = New-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $virtualNetworkResourceGroupName `

-ZoneName $dnsZoneName `

-Name "$virtualNetworkName-DnsLink" `

-VirtualNetworkId $virtualNetwork.Id `

-ErrorAction Stop

}

Artık özel DNS bölgesine bir başvurunuz olduğuna göre, depolama hesabınız için bir A kaydı oluşturmanız gerekir.

$privateEndpointIP = $privateEndpoint | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object @{

Name = "NetworkInterfaces";

Expression = { Get-AzNetworkInterface -ResourceId $_.Id }

} | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object -ExpandProperty IpConfigurations | `

Select-Object -ExpandProperty PrivateIpAddress

$privateDnsRecordConfig = New-AzPrivateDnsRecordConfig `

-IPv4Address $privateEndpointIP

New-AzPrivateDnsRecordSet `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $storageAccountName `

-RecordType A `

-ZoneName $dnsZoneName `

-Ttl 600 `

-PrivateDnsRecords $privateDnsRecordConfig `

-ErrorAction Stop | `

Out-Null

Sanal ağınızın içinde bir VM'niz varsa veya DNS iletmeyi Azure Dosyalar için DNS iletmeyi yapılandırma bölümünde açıklandığı gibi yapılandırdıysanız, aşağıdaki komutlarla özel uç noktanızın doğru ayarlandığını test edebilirsiniz:

$storageAccountHostName = [System.Uri]::new($storageAccount.PrimaryEndpoints.file) | `

Select-Object -ExpandProperty Host

Resolve-DnsName -Name $storageAccountHostName

Her şey başarıyla çalışıyorsa aşağıdaki çıkışı görmeniz gerekir; burada 192.168.0.5 sanal ağınızdaki özel uç noktanın özel IP adresidir:

Name Type TTL Section NameHost

---- ---- --- ------- --------

storageaccount.file.core.windows CNAME 60 Answer storageaccount.privatelink.file.core.windows.net

.net

Name : storageaccount.privatelink.file.core.windows.net

QueryType : A

TTL : 600

Section : Answer

IP4Address : 192.168.0.5

Depolama hesabınız için özel uç nokta oluşturmak için öncelikle depolama hesabınıza ve özel uç noktayı eklemek istediğiniz sanal ağ alt ağına bir başvuru almanız gerekir.

<storage-account-resource-group-name>, <storage-account-name>, <vnet-resource-group-name>, <vnet-name> ve <vnet-subnet-name> öğelerini değiştirin.

storageAccountResourceGroupName="<storage-account-resource-group-name>"

storageAccountName="<storage-account-name>"

virtualNetworkResourceGroupName="<vnet-resource-group-name>"

virtualNetworkName="<vnet-name>"

subnetName="<vnet-subnet-name>"

# Get storage account ID

storageAccount=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "id" | \

tr -d '"')

# Get virtual network ID

virtualNetwork=$(az network vnet show \

--resource-group $virtualNetworkResourceGroupName \

--name $virtualNetworkName \

--query "id" | \

tr -d '"')

# Get subnet ID

subnet=$(az network vnet subnet show \

--resource-group $virtualNetworkResourceGroupName \

--vnet-name $virtualNetworkName \

--name $subnetName \

--query "id" | \

tr -d '"')

Özel uç nokta oluşturmak için önce alt ağın özel uç nokta ağ ilkesinin devre dışı olarak ayarlandığından emin olmanız gerekir. Ardından komutuyla az network private-endpoint create özel bir uç nokta oluşturabilirsiniz.

# Disable private endpoint network policies

az network vnet subnet update \

--ids $subnet \

--disable-private-endpoint-network-policies \

--output none

# Get virtual network location

region=$(az network vnet show \

--ids $virtualNetwork \

--query "location" | \

tr -d '"')

# Create a private endpoint

privateEndpoint=$(az network private-endpoint create \

--resource-group $storageAccountResourceGroupName \

--name "$storageAccountName-PrivateEndpoint" \

--location $region \

--subnet $subnet \

--private-connection-resource-id $storageAccount \

--group-id "file" \

--connection-name "$storageAccountName-Connection" \

--query "id" | \

tr -d '"')

Azure özel DNS bölgesi oluşturmak, depolama hesabı storageaccount.file.core.windows.net gibi özgün adların sanal ağ içinde özel IP'lerine çözümlenmesini sağlar. Özel uç nokta oluşturmada isteğe bağlı olsa da, Azure dosya paylaşımını bir AD kullanıcı hesabı kullanarak bağlamak veya REST API aracılığıyla erişmek için açıkça gereklidir.

# Get the desired storage account suffix (core.windows.net for public cloud).

# This is done like this so this script will seamlessly work for non-public Azure.

storageAccountSuffix=$(az cloud show \

--query "suffixes.storageEndpoint" | \

tr -d '"')

# For public cloud, this will generate the following DNS suffix:

# privatelink.file.core.windows.net.

dnsZoneName="privatelink.file.$storageAccountSuffix"

# Find a DNS zone matching desired name attached to this virtual network.

possibleDnsZones=""

possibleDnsZones=$(az network private-dns zone list \

--query "[?name == '$dnsZoneName'].id" \

--output tsv)

dnsZone=""

possibleDnsZone=""

for possibleDnsZone in $possibleDnsZones

do

possibleResourceGroupName=$(az resource show \

--ids $possibleDnsZone \

--query "resourceGroup" | \

tr -d '"')

link=$(az network private-dns link vnet list \

--resource-group $possibleResourceGroupName \

--zone-name $dnsZoneName \

--query "[?virtualNetwork.id == '$virtualNetwork'].id" \

--output tsv)

if [ -z $link ]

then

echo "1" > /dev/null

else

dnsZoneResourceGroup=$possibleResourceGroupName

dnsZone=$possibleDnsZone

break

fi

done

if [ -z $dnsZone ]

then

# No matching DNS zone attached to virtual network, so create a new one

dnsZone=$(az network private-dns zone create \

--resource-group $virtualNetworkResourceGroupName \

--name $dnsZoneName \

--query "id" | \

tr -d '"')

az network private-dns link vnet create \

--resource-group $virtualNetworkResourceGroupName \

--zone-name $dnsZoneName \

--name "$virtualNetworkName-DnsLink" \

--virtual-network $virtualNetwork \

--registration-enabled false \

--output none

dnsZoneResourceGroup=$virtualNetworkResourceGroupName

fi

Artık özel DNS bölgesine bir başvurunuz olduğuna göre, depolama hesabınız için bir A kaydı oluşturmanız gerekir.

privateEndpointNIC=$(az network private-endpoint show \

--ids $privateEndpoint \

--query "networkInterfaces[0].id" | \

tr -d '"')

privateEndpointIP=$(az network nic show \

--ids $privateEndpointNIC \

--query "ipConfigurations[0].privateIPAddress" | \

tr -d '"')

az network private-dns record-set a create \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--name $storageAccountName \

--output none

az network private-dns record-set a add-record \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--record-set-name $storageAccountName \

--ipv4-address $privateEndpointIP \

--output none

Sanal ağınızın içinde bir VM'niz varsa veya DNS iletmeyi Azure Dosyalar için DNS iletmeyi yapılandırma bölümünde açıklandığı gibi yapılandırdıysanız, aşağıdaki komutlarla özel uç noktanızın doğru ayarlandığını test edebilirsiniz:

httpEndpoint=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "primaryEndpoints.file" | \

tr -d '"')

hostName=$(echo $httpEndpoint | cut -c7-$(expr length $httpEndpoint) | tr -d "/")

nslookup $hostName

Her şey başarıyla çalışıyorsa aşağıdaki çıkışı görmeniz gerekir; burada 192.168.0.5 sanal ağınızdaki özel uç noktanın özel IP adresidir:

Server: 127.0.0.53

Address: 127.0.0.53#53

Non-authoritative answer:

storageaccount.file.core.windows.net canonical name = storageaccount.privatelink.file.core.windows.net.

Name: storageaccount.privatelink.file.core.windows.net

Address: 192.168.0.5

Depolama Eşitleme Hizmeti özel uç noktasını oluşturma

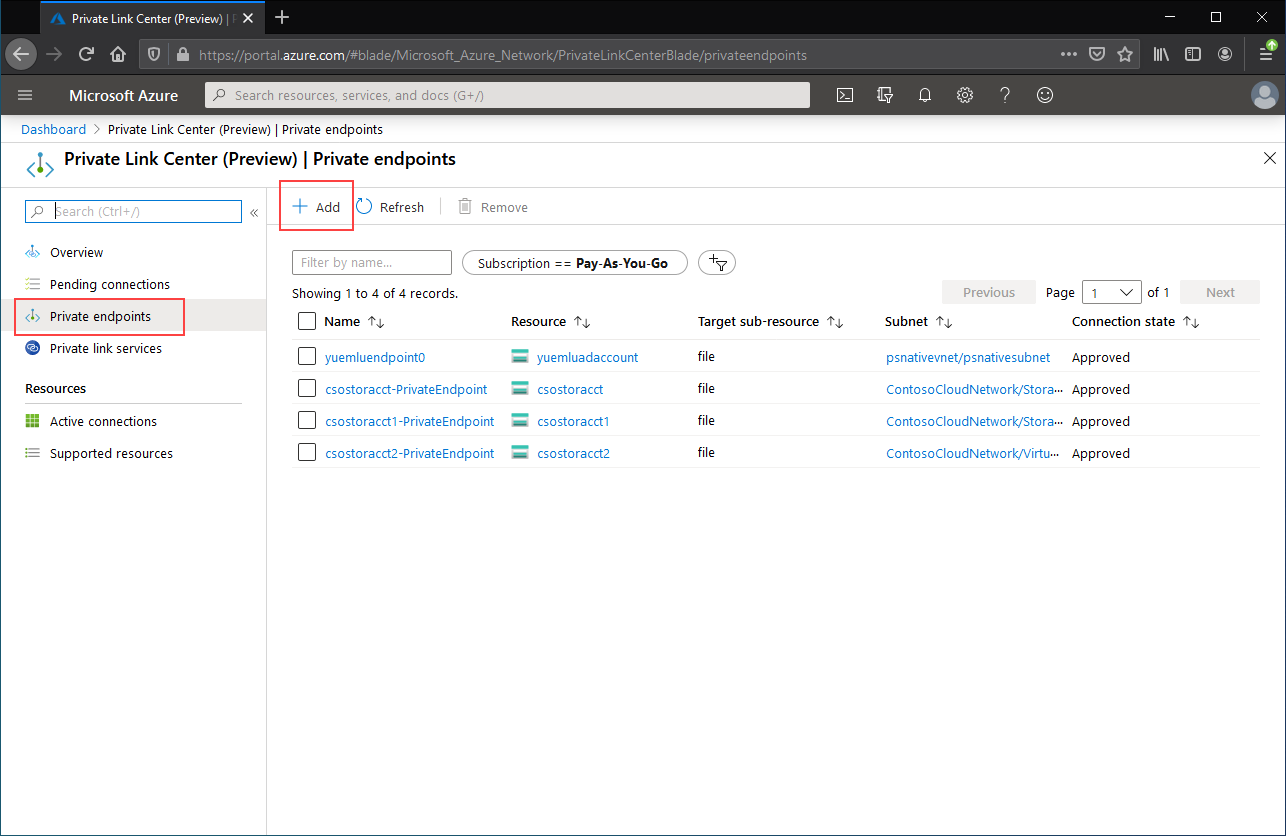

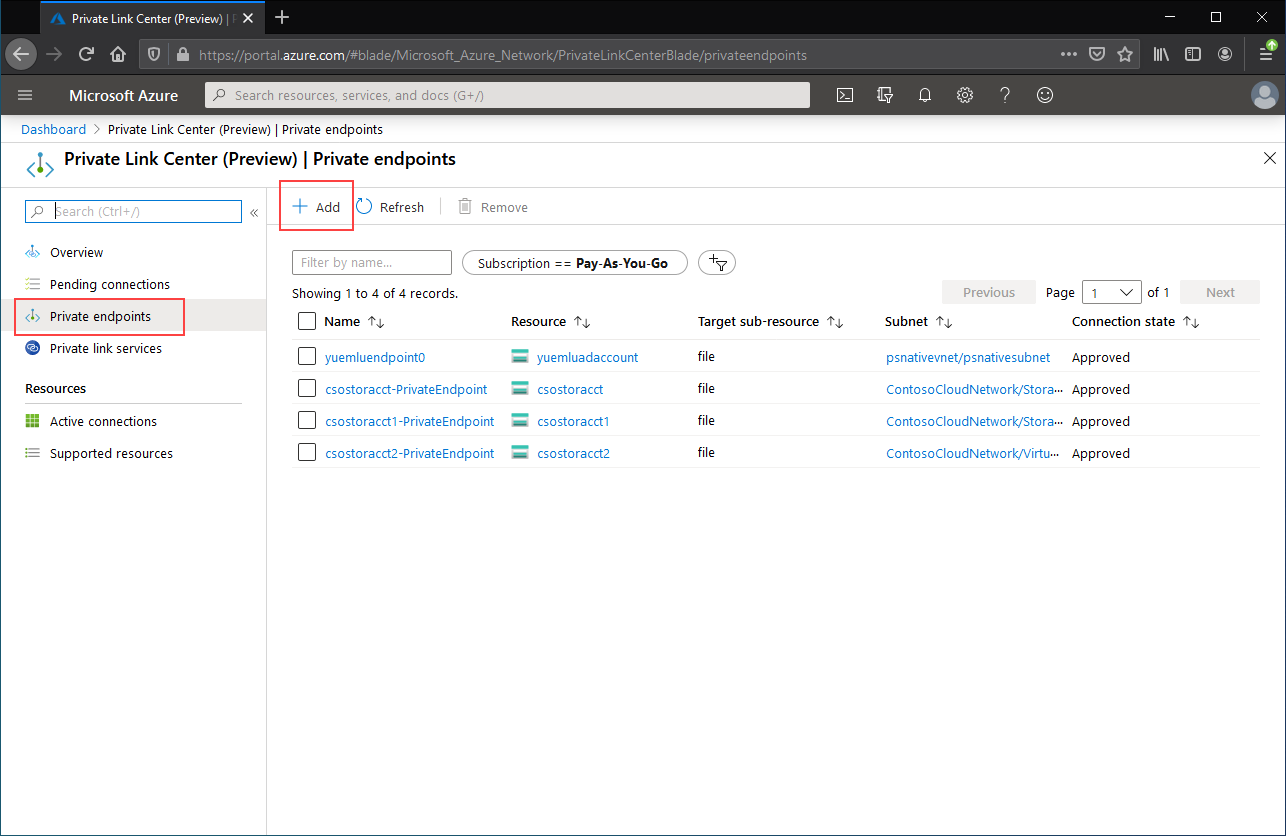

Azure portalının üst kısmındaki arama çubuğuna Özel Bağlantı yazarak Özel Bağlantı Merkezi'ne gidin. Özel Bağlantı Merkezi içindekiler tablosunda Özel uç noktalar'ı ve ardından + Ekle'yi seçerek yeni bir özel uç nokta oluşturun.

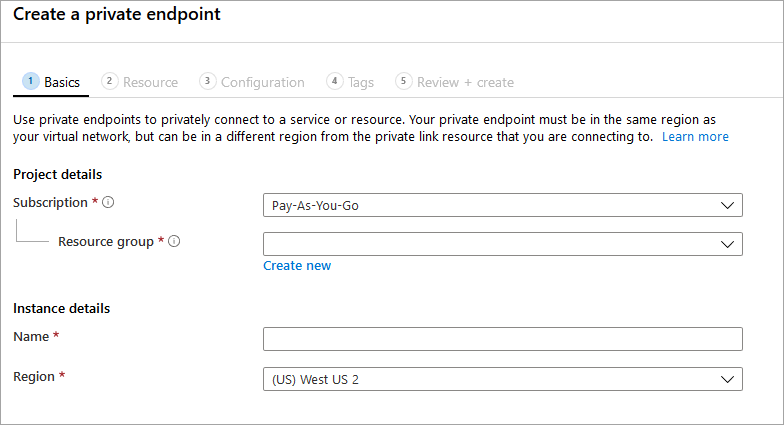

Sonuçta elde edilen sihirbazın tamamlanması gereken birden çok sayfası vardır.

Temel Bilgiler dikey penceresinde, özel uç noktanız için istediğiniz kaynak grubunu, adını ve bölgesini seçin. Bunlar istediğiniz her şey olabilir; depolama eşitleme hizmetiyle hiçbir şekilde eşleşmeleri gerekmez, ancak özel uç noktayı oluşturmak istediğiniz sanal ağ ile aynı bölgede oluşturmanız gerekir.

Kaynak dikey penceresinde dizinimdeki bir Azure kaynağına bağlanmak içinradyo düğmesini seçin. Kaynak türü altında kaynak türü için Microsoft.StorageSync/storageSyncServices'i seçin.

Yapılandırma dikey penceresi, özel uç noktanızı eklemek istediğiniz belirli sanal ağı ve alt ağı seçmenize olanak tanır. Yukarıdaki depolama hesabı için kullandığınız sanal ağın aynısını seçin. Yapılandırma dikey penceresi, özel DNS bölgesini oluşturma/güncelleştirme bilgilerini de içerir.

Özel uç nokta oluşturmak için Gözden geçir + oluştur'u seçin.

Aşağıdaki PowerShell komutlarını çalıştırarak özel uç noktanızın doğru ayarlandığını test edebilirsiniz.

$privateEndpointResourceGroupName = "<your-private-endpoint-resource-group>"

$privateEndpointName = "<your-private-endpoint-name>"

Get-AzPrivateEndpoint `

-ResourceGroupName $privateEndpointResourceGroupName `

-Name $privateEndpointName `

-ErrorAction Stop | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object -ExpandProperty Id | `

ForEach-Object { Get-AzNetworkInterface -ResourceId $_ } | `

Select-Object -ExpandProperty IpConfigurations | `

Select-Object -ExpandProperty PrivateLinkConnectionProperties | `

Select-Object -ExpandProperty Fqdns | `

ForEach-Object { Resolve-DnsName -Name $_ } | `

Format-List

Her şey düzgün çalışıyorsa, 192.168.1.4, 192.168.1.5, 192.168.1.6 ve 192.168.1.7 özel uç noktaya atanmış özel IP adresleri olarak görünecek şekilde aşağıdaki çıkışı görmeniz gerekir:

Name : mysssmanagement.westus2.afs.azure.net

Type : CNAME

TTL : 60

Section : Answer

NameHost : mysssmanagement.westus2.privatelink.afs.azure.net

Name : mysssmanagement.westus2.privatelink.afs.azure.net

QueryType : A

TTL : 60

Section : Answer

IP4Address : 192.168.1.4

Name : myssssyncp.westus2.afs.azure.net

Type : CNAME

TTL : 60

Section : Answer

NameHost : myssssyncp.westus2.privatelink.afs.azure.net

Name : myssssyncp.westus2.privatelink.afs.azure.net

QueryType : A

TTL : 60

Section : Answer

IP4Address : 192.168.1.5

Name : myssssyncs.westus2.afs.azure.net

Type : CNAME

TTL : 60

Section : Answer

NameHost : myssssyncs.westus2.privatelink.afs.azure.net

Name : myssssyncs.westus2.privatelink.afs.azure.net

QueryType : A

TTL : 60

Section : Answer

IP4Address : 192.168.1.6

Name : mysssmonitoring.westus2.afs.azure.net

Type : CNAME

TTL : 60

Section : Answer

NameHost : mysssmonitoring.westus2.privatelink.afs.azure.net

Name : mysssmonitoring.westus2.privatelink.afs.azure.net

QueryType : A

TTL : 60

Section : Answer

IP4Address : 192.168.1.7

Depolama Eşitleme Hizmetiniz için özel bir uç nokta oluşturmak için önce Depolama Eşitleme Hizmetinize erişmeniz gerekir. Ortamınız için <storage-sync-service-resource-group> ve <storage-sync-service> değerlerini doğru değerlerle değiştirmeyi unutmayın. Aşağıdaki PowerShell komutları, sanal ağ bilgilerini zaten doldurduğunuz varsayılır.

$storageSyncServiceResourceGroupName = "<storage-sync-service-resource-group>"

$storageSyncServiceName = "<storage-sync-service>"

$storageSyncService = Get-AzStorageSyncService `

-ResourceGroupName $storageSyncServiceResourceGroupName `

-Name $storageSyncServiceName `

-ErrorAction SilentlyContinue

if ($null -eq $storageSyncService) {

$errorMessage = "Storage Sync Service $storageSyncServiceName not found "

$errorMessage += "in resource group $storageSyncServiceResourceGroupName."

Write-Error -Message $errorMessage -ErrorAction Stop

}

Özel uç nokta oluşturmak için Depolama Eşitleme Hizmeti'ne bir özel bağlantı hizmeti bağlantısı oluşturmanız gerekir. Özel bağlantı bağlantısı, özel uç noktanın oluşturulmasına yönelik bir giriştir.

# Disable private endpoint network policies

$subnet.PrivateEndpointNetworkPolicies = "Disabled"

$virtualNetwork = $virtualNetwork | `

Set-AzVirtualNetwork -ErrorAction Stop

# Create a private link service connection to the storage account.

$privateEndpointConnection = New-AzPrivateLinkServiceConnection `

-Name "$storageSyncServiceName-Connection" `

-PrivateLinkServiceId $storageSyncService.ResourceId `

-GroupId "Afs" `

-ErrorAction Stop

# Create a new private endpoint.

$privateEndpoint = New-AzPrivateEndpoint `

-ResourceGroupName $storageSyncServiceResourceGroupName `

-Name "$storageSyncServiceName-PrivateEndpoint" `

-Location $virtualNetwork.Location `

-Subnet $subnet `

-PrivateLinkServiceConnection $privateEndpointConnection `

-ErrorAction Stop

Azure özel DNS bölgesi oluşturmak, Depolama Eşitleme Hizmeti'nin ana bilgisayar adlarının ( gibi mysssmanagement.westus2.afs.azure.net) sanal ağın içindeki Depolama Eşitleme Hizmeti için doğru özel IP'lere çözümlenmesini sağlar. Özel uç nokta oluşturma açısından isteğe bağlı olsa da, Azure Dosya Eşitleme aracısının Depolama Eşitleme Hizmeti'ne erişmesi açıkça gereklidir.

# Get the desired Storage Sync Service suffix (afs.azure.net for public cloud).

# This is done like this so this script will seamlessly work for non-public Azure.

$azureEnvironment = Get-AzContext | `

Select-Object -ExpandProperty Environment | `

Select-Object -ExpandProperty Name

switch($azureEnvironment) {

"AzureCloud" {

$storageSyncSuffix = "afs.azure.net"

}

"AzureUSGovernment" {

$storageSyncSuffix = "afs.azure.us"

}

"AzureChinaCloud" {

$storageSyncSuffix = "afs.azure.cn"

}

default {

Write-Error

-Message "The Azure environment $_ is not currently supported by Azure File Sync." `

-ErrorAction Stop

}

}

# For public cloud, this will generate the following DNS suffix:

# privatelink.afs.azure.net

$dnsZoneName = "privatelink.$storageSyncSuffix"

# Find a DNS zone matching desired name attached to this virtual network.

$dnsZone = Get-AzPrivateDnsZone | `

Where-Object { $_.Name -eq $dnsZoneName } | `

Where-Object {

$privateDnsLink = Get-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $_.ResourceGroupName `

-ZoneName $_.Name `

-ErrorAction SilentlyContinue

$privateDnsLink.VirtualNetworkId -eq $virtualNetwork.Id

}

if ($null -eq $dnsZone) {

# No matching DNS zone attached to virtual network, so create new one.

$dnsZone = New-AzPrivateDnsZone `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $dnsZoneName `

-ErrorAction Stop

$privateDnsLink = New-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $virtualNetworkResourceGroupName `

-ZoneName $dnsZoneName `

-Name "$virtualNetworkName-DnsLink" `

-VirtualNetworkId $virtualNetwork.Id `

-ErrorAction Stop

}

Artık özel DNS bölgesine bir başvurunuz olduğuna göre, Depolama Eşitleme Hizmetiniz için bir A kaydı oluşturmanız gerekir.

$privateEndpointIpFqdnMappings = $privateEndpoint | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object -ExpandProperty Id | `

ForEach-Object { Get-AzNetworkInterface -ResourceId $_ } | `

Select-Object -ExpandProperty IpConfigurations | `

ForEach-Object {

$privateIpAddress = $_.PrivateIpAddress;

$_ | `

Select-Object -ExpandProperty PrivateLinkConnectionProperties | `

Select-Object -ExpandProperty Fqdns | `

Select-Object `

@{

Name = "PrivateIpAddress";

Expression = { $privateIpAddress }

}, `

@{

Name = "FQDN";

Expression = { $_ }

}

}

foreach($ipFqdn in $privateEndpointIpFqdnMappings) {

$privateDnsRecordConfig = New-AzPrivateDnsRecordConfig `

-IPv4Address $ipFqdn.PrivateIpAddress

$dnsEntry = $ipFqdn.FQDN.Substring(0,

$ipFqdn.FQDN.IndexOf(".", $ipFqdn.FQDN.IndexOf(".") + 1))

New-AzPrivateDnsRecordSet `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $dnsEntry `

-RecordType A `

-ZoneName $dnsZoneName `

-Ttl 600 `

-PrivateDnsRecords $privateDnsRecordConfig `

-ErrorAction Stop | `

Out-Null

}

Depolama Eşitleme Hizmetiniz için özel bir uç nokta oluşturmak için önce Depolama Eşitleme Hizmetinize erişmeniz gerekir. Ortamınız için <storage-sync-service-resource-group> ve <storage-sync-service> değerlerini doğru değerlerle değiştirmeyi unutmayın. Aşağıdaki CLI komutlarında, sanal ağ bilgilerini zaten doldurduğunuz varsayılır.

storageSyncServiceResourceGroupName="<storage-sync-service-resource-group>"

storageSyncServiceName="<storage-sync-service>"

storageSyncService=$(az resource show \

--resource-group $storageSyncServiceResourceGroupName \

--name $storageSyncServiceName \

--resource-type "Microsoft.StorageSync/storageSyncServices" \

--query "id" | \

tr -d '"')

storageSyncServiceRegion=$(az resource show \

--resource-group $storageSyncServiceResourceGroupName \

--name $storageSyncServiceName \

--resource-type "Microsoft.StorageSync/storageSyncServices" \

--query "location" | \

tr -d '"')

Özel uç nokta oluşturmak için önce alt ağın özel uç nokta ağ ilkesinin devre dışı olarak ayarlandığından emin olmanız gerekir. Ardından komutuyla az network private-endpoint create özel bir uç nokta oluşturabilirsiniz.

# Disable private endpoint network policies

az network vnet subnet update \

--ids $subnet \

--disable-private-endpoint-network-policies \

--output none

# Get virtual network location

region=$(az network vnet show \

--ids $virtualNetwork \

--query "location" | \

tr -d '"')

# Create a private endpoint

privateEndpoint=$(az network private-endpoint create \

--resource-group $storageSyncServiceResourceGroupName \

--name "$storageSyncServiceName-PrivateEndpoint" \

--location $region \

--subnet $subnet \

--private-connection-resource-id $storageSyncService \

--group-id "Afs" \

--connection-name "$storageSyncServiceName-Connection" \

--query "id" | \

tr -d '"')

Azure özel DNS bölgesi oluşturmak, Depolama Eşitleme Hizmeti'nin ana bilgisayar adlarının ( gibi mysssmanagement.westus2.afs.azure.net) sanal ağın içindeki Depolama Eşitleme Hizmeti için doğru özel IP'lere çözümlenmesini sağlar. Özel uç nokta oluşturma açısından isteğe bağlı olsa da, Azure Dosya Eşitleme aracısının Depolama Eşitleme Hizmeti'ne erişmesi açıkça gereklidir.

# Get the desired storage account suffix (afs.azure.net for public cloud).

# This is done like this so this script will seamlessly work for non-public Azure.

azureEnvironment=$(az cloud show \

--query "name" |

tr -d '"')

storageSyncSuffix=""

if [ $azureEnvironment == "AzureCloud" ]

then

storageSyncSuffix="afs.azure.net"

elif [ $azureEnvironment == "AzureUSGovernment" ]

then

storageSyncSuffix="afs.azure.us"

else

echo "Unsupported Azure environment $azureEnvironment."

fi

# For public cloud, this will generate the following DNS suffix:

# privatelinke.afs.azure.net.

dnsZoneName="privatelink.$storageSyncSuffix"

# Find a DNS zone matching desired name attached to this virtual network.

possibleDnsZones=""

possibleDnsZones=$(az network private-dns zone list \

--query "[?name == '$dnsZoneName'].id" \

--output tsv)

dnsZone=""

possibleDnsZone=""

for possibleDnsZone in $possibleDnsZones

do

possibleResourceGroupName=$(az resource show \

--ids $possibleDnsZone \

--query "resourceGroup" | \

tr -d '"')

link=$(az network private-dns link vnet list \

--resource-group $possibleResourceGroupName \

--zone-name $dnsZoneName \

--query "[?virtualNetwork.id == '$virtualNetwork'].id" \

--output tsv)

if [ -z $link ]

then

echo "1" > /dev/null

else

dnsZoneResourceGroup=$possibleResourceGroupName

dnsZone=$possibleDnsZone

break

fi

done

if [ -z $dnsZone ]

then

# No matching DNS zone attached to virtual network, so create a new one

dnsZone=$(az network private-dns zone create \

--resource-group $virtualNetworkResourceGroupName \

--name $dnsZoneName \

--query "id" | \

tr -d '"')

az network private-dns link vnet create \

--resource-group $virtualNetworkResourceGroupName \

--zone-name $dnsZoneName \

--name "$virtualNetworkName-DnsLink" \

--virtual-network $virtualNetwork \

--registration-enabled false \

--output none

dnsZoneResourceGroup=$virtualNetworkResourceGroupName

fi

Artık özel DNS bölgesine bir başvurunuz olduğuna göre, Depolama Eşitleme Hizmetiniz için bir A kaydı oluşturmanız gerekir.

privateEndpointNIC=$(az network private-endpoint show \

--ids $privateEndpoint \

--query "networkInterfaces[0].id" | \

tr -d '"')

privateIpAddresses=$(az network nic show \

--ids $privateEndpointNIC \

--query "ipConfigurations[].privateIpAddress" \

--output tsv)

hostNames=$(az network nic show \

--ids $privateEndpointNIC \

--query "ipConfigurations[].privateLinkConnectionProperties.fqdns[]" \

--output tsv)

i=0

for privateIpAddress in $privateIpAddresses

do

j=0

targetHostName=""

for hostName in $hostNames

do

if [ $i == $j ]

then

targetHostName=$hostName

break

fi

j=$(expr $j + 1)

done

endpointName=$(echo $targetHostName | \

cut -c1-$(expr $(expr index $targetHostName ".") - 1))

az network private-dns record-set a create \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--name "$endpointName.$storageSyncServiceRegion" \

--output none

az network private-dns record-set a add-record \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--record-set-name "$endpointName.$storageSyncServiceRegion" \

--ipv4-address $privateIpAddress \

--output none

i=$(expr $i + 1)

done

Genel uç noktalara erişimi kısıtlama

Hem depolama hesabının hem de Depolama Eşitleme Hizmetleri'nin genel uç noktalarına erişimi kısıtlayabilirsiniz. Genel uç noktaya erişimi kısıtlamak, ağ paketlerinin yalnızca onaylanan konumlardan kabul edilmesini sağlayarak ek güvenlik sağlar.

Depolama hesabı genel uç noktasına erişimi kısıtlama

Genel uç noktaya erişim kısıtlaması, depolama hesabı güvenlik duvarı ayarları kullanılarak yapılır. Genel olarak, bir depolama hesabı için güvenlik duvarı ilkelerinin çoğu ağ erişimini bir veya daha fazla sanal ağa kısıtlar. Depolama hesabına erişimi sanal ağ ile kısıtlamaya yönelik iki yaklaşım vardır:

-

Depolama hesabı için bir veya daha fazla özel uç nokta oluşturun ve genel uç noktaya erişimi devre dışı bırakın. Bu, yalnızca istenen sanal ağlardan kaynaklanan trafiğin depolama hesabındaki Azure dosya paylaşımlarına erişebilmesini sağlar.

- Genel uç noktayı bir veya daha fazla sanal ağ ile kısıtlayın. Bu, hizmet uç noktaları adlı sanal ağın bir özelliğini kullanarak çalışır. Trafiği bir hizmet uç noktası üzerinden bir depolama hesabına kısıtladığınızda, depolama hesabına genel IP adresi üzerinden erişmeye devam edebilirsiniz.

Not

Azure Dosya Eşitleme gibi güvenilen birinci taraf Microsoft hizmetleri depolama hesabına erişmesine izin vermek için, depolama hesabınızda güvenilen hizmetler listesindeki Azure hizmetlerinin bu depolama hesabına erişmesine izin ver özel durumu seçilmelidir. Daha fazla bilgi edinmek için Güvenilen Azure hizmetlerine erişim izni verme bölümüne bakın.

Önemli

Azure Dosya Eşitleme'nin ağ güvenlik çevreleri (NSP) ile ilgili bilinen bir sınırlaması vardır.

Depolama Eşitleme Hizmetleri bir çevre içine yerleştirilemiyor ve tam çevre tümleştirmesi desteklenmiyor.

Depolama Eşitleme Hizmeti'ni NSP tarafından korunan bir depolama hesabına bağlamak için:

- Depolama Eşitleme Hizmeti'ni Yönetilen Kimlikleri kullanacak şekilde yapılandırın.

- Depolama Eşitleme Hizmeti'ni barındıran aboneliği izin verilenler listesine ekleyen bir NSP gelen profil kuralı oluşturun.

Eşitlemenin düzgün çalışması için Depolama Eşitleme Hizmetleri'nin çevre dışında kalması gerekir.

Güvenilen Azure hizmetlerine erişim verme ve depolama hesabı genel uç noktasına erişimi devre dışı bırakma

Genel uç noktaya erişim devre dışı bırakıldığında, depolama hesabına özel uç noktaları üzerinden yine erişilebilir. Aksi takdirde depolama hesabının genel uç noktasına yönelik geçerli istekler reddedilir.

Genel uç noktaya tüm erişimi kısıtlamak istediğiniz depolama hesabına gidin. Depolama hesabının içindekiler tablosunda Ağ'ı seçin.

Sayfanın üst kısmında Seçili sanal ağlardan ve IP adreslerinden etkinleştirildi radyo düğmesini seçin. Bu, ortak uç noktanın kısıtlamasını denetlemek için bir dizi ayarı gizler. Azure Dosya Eşitleme gibi güvenilen birinci taraf Microsoft hizmetleri depolama hesabına erişmesine izin vermek için güvenilen hizmetler listesinden Azure hizmetlerine bu depolama hesabına erişmesine izin ver'i seçin.

Aşağıdaki PowerShell komutu, depolama hesabının genel uç noktasına gelen tüm trafiği reddeder. Bu komutun parametresinin -Bypass olarak AzureServicesayarlandığını unutmayın. Bu, Azure Dosya Eşitleme gibi güvenilen birinci taraf hizmetlerinin genel uç nokta üzerinden depolama hesabına erişmesine izin verir.

# This assumes $storageAccount is still defined from the beginning of this of this guide.

$storageAccount | Update-AzStorageAccountNetworkRuleSet `

-DefaultAction Deny `

-Bypass AzureServices `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Out-Null

Aşağıdaki CLI komutu, depolama hesabının genel uç noktasına gelen tüm trafiği reddeder. Bu komutun parametresinin -bypass olarak AzureServicesayarlandığını unutmayın. Bu, Azure Dosya Eşitleme gibi güvenilen birinci taraf hizmetlerinin genel uç nokta üzerinden depolama hesabına erişmesine izin verir.

# This assumes $storageAccountResourceGroupName and $storageAccountName

# are still defined from the beginning of this guide.

az storage account update \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--bypass "AzureServices" \

--default-action "Deny" \

--output none

Güvenilen Azure hizmetlerine erişim verme ve depolama hesabı genel uç noktasına erişimi belirli sanal ağlara kısıtlama

Depolama hesabını belirli sanal ağlarla kısıtladığınızda, belirtilen sanal ağların içinden genel uç noktaya yönelik isteklere izin verirsiniz. Bu, hizmet uç noktaları adlı sanal ağın bir özelliğini kullanarak çalışır. Bu, özel uç noktalarla veya özel uç noktalar olmadan kullanılabilir.

Genel uç noktayı belirli sanal ağlara kısıtlamak istediğiniz depolama hesabına gidin. Depolama hesabının içindekiler tablosunda Ağ'ı seçin.

Sayfanın üst kısmında Seçili sanal ağlardan ve IP adreslerinden etkinleştirildi radyo düğmesini seçin. Bu, ortak uç noktanın kısıtlamasını denetlemek için bir dizi ayarı gizler. Genel uç nokta üzerinden depolama hesabına erişmesine izin verilmesi gereken belirli bir sanal ağı seçmek için +Var olan sanal ağı ekle'yi seçin. Bu sanal ağ için bir sanal ağ ve bir alt ağ seçin ve ardından Etkinleştir'i seçin.

Azure Dosya Eşitleme gibi güvenilen birinci taraf Microsoft hizmetleri depolama hesabına erişmesine izin vermek için güvenilen hizmetler listesinden Azure hizmetlerine bu depolama hesabına erişmesine izin ver'i seçin.

Hizmet uç noktalarını kullanarak depolama hesabının genel uç noktasına erişimi belirli sanal ağlarla kısıtlamak için öncelikle depolama hesabı ve sanal ağ hakkında bilgi toplamamız gerekir.

<storage-account-resource-group>Bu bilgileri toplamak için , <storage-account-name>, <vnet-resource-group-name>, <vnet-name>ve <subnet-name> girin.

$storageAccountResourceGroupName = "<storage-account-resource-group>"

$storageAccountName = "<storage-account-name>"

$restrictToVirtualNetworkResourceGroupName = "<vnet-resource-group-name>"

$restrictToVirtualNetworkName = "<vnet-name>"

$subnetName = "<subnet-name>"

$storageAccount = Get-AzStorageAccount `

-ResourceGroupName $storageAccountResourceGroupName `

-Name $storageAccountName `

-ErrorAction Stop

$virtualNetwork = Get-AzVirtualNetwork `

-ResourceGroupName $restrictToVirtualNetworkResourceGroupName `

-Name $restrictToVirtualNetworkName `

-ErrorAction Stop

$subnet = $virtualNetwork | `

Select-Object -ExpandProperty Subnets | `

Where-Object { $_.Name -eq $subnetName }

if ($null -eq $subnet) {

Write-Error `

-Message "Subnet $subnetName not found in virtual network $restrictToVirtualNetworkName." `

-ErrorAction Stop

}

Sanal ağdan gelen trafiğin Azure ağ dokusu tarafından depolama hesabı genel uç noktasına alınmasına izin verilebilmesi için, sanal ağın alt ağında hizmet uç noktasının Microsoft.Storage açık olması gerekir. Aşağıdaki PowerShell komutları, henüz orada değilse hizmet uç noktasını alt ağa ekler Microsoft.Storage .

$serviceEndpoints = $subnet | `

Select-Object -ExpandProperty ServiceEndpoints | `

Select-Object -ExpandProperty Service

if ($serviceEndpoints -notcontains "Microsoft.Storage") {

if ($null -eq $serviceEndpoints) {

$serviceEndpoints = @("Microsoft.Storage")

} elseif ($serviceEndpoints -is [string]) {

$serviceEndpoints = @($serviceEndpoints, "Microsoft.Storage")

} else {

$serviceEndpoints += "Microsoft.Storage"

}

$virtualNetwork = $virtualNetwork | Set-AzVirtualNetworkSubnetConfig `

-Name $subnetName `

-AddressPrefix $subnet.AddressPrefix `

-ServiceEndpoint $serviceEndpoints `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Set-AzVirtualNetwork `

-ErrorAction Stop

}

Depolama hesabıyla trafiği kısıtlamanın son adımı bir ağ kuralı oluşturmak ve depolama hesabının ağ kuralı kümesine eklemektir.

$networkRule = $storageAccount | Add-AzStorageAccountNetworkRule `

-VirtualNetworkResourceId $subnet.Id `

-ErrorAction Stop

$storageAccount | Update-AzStorageAccountNetworkRuleSet `

-DefaultAction Deny `

-Bypass AzureServices `

-VirtualNetworkRule $networkRule `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Out-Null

Hizmet uç noktalarını kullanarak depolama hesabının genel uç noktasına erişimi belirli sanal ağlarla kısıtlamak için öncelikle depolama hesabı ve sanal ağ hakkında bilgi toplamamız gerekir.

<storage-account-resource-group>Bu bilgileri toplamak için , <storage-account-name>, <vnet-resource-group-name>, <vnet-name>ve <subnet-name> girin.

storageAccountResourceGroupName="<storage-account-resource-group>"

storageAccountName="<storage-account-name>"

restrictToVirtualNetworkResourceGroupName="<vnet-resource-group-name>"

restrictToVirtualNetworkName="<vnet-name>"

subnetName="<subnet-name>"

storageAccount=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "id" | \

tr -d '"')

virtualNetwork=$(az network vnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--name $restrictToVirtualNetworkName \

--query "id" | \

tr -d '"')

subnet=$(az network vnet subnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--vnet-name $restrictToVirtualNetworkName \

--name $subnetName \

--query "id" | \

tr -d '"')

Sanal ağdan gelen trafiğin Azure ağ dokusu tarafından depolama hesabı genel uç noktasına alınmasına izin verilebilmesi için, sanal ağın alt ağında hizmet uç noktasının Microsoft.Storage açık olması gerekir. Hizmet uç noktasını henüz orada değilse alt ağa Microsoft.Storage ekleyecek olan CLI komutları aşağıdadır.

serviceEndpoints=$(az network vnet subnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--vnet-name $restrictToVirtualNetworkName \

--name $subnetName \

--query "serviceEndpoints[].service" \

--output tsv)

foundStorageServiceEndpoint=false

for serviceEndpoint in $serviceEndpoints

do

if [ $serviceEndpoint = "Microsoft.Storage" ]

then

foundStorageServiceEndpoint=true

fi

done

if [ $foundStorageServiceEndpoint = false ]

then

serviceEndpointList=""

for serviceEndpoint in $serviceEndpoints

do

serviceEndpointList+=$serviceEndpoint

serviceEndpointList+=" "

done

serviceEndpointList+="Microsoft.Storage"

az network vnet subnet update \

--ids $subnet \

--service-endpoints $serviceEndpointList \

--output none

fi

Depolama hesabıyla trafiği kısıtlamanın son adımı bir ağ kuralı oluşturmak ve depolama hesabının ağ kuralı kümesine eklemektir.

az storage account network-rule add \

--resource-group $storageAccountResourceGroupName \

--account-name $storageAccountName \

--subnet $subnet \

--output none

az storage account update \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--bypass "AzureServices" \

--default-action "Deny" \

--output none

Depolama Eşitleme Hizmeti genel uç noktasına erişimi devre dışı bırakma

Azure Dosya Eşitleme yalnızca özel uç noktalar aracılığıyla belirli sanal ağlara erişimi kısıtlamanıza olanak tanır; Azure Dosya Eşitleme, genel uç noktaya erişimi belirli sanal ağlarla kısıtlamak için hizmet uç noktalarını desteklemez. Bu, Depolama Eşitleme Hizmeti'nin genel uç noktasının iki durumunun etkinleştirildiği ve devre dışı bırakıldığını gösterir.

Önemli

Genel uç noktaya erişimi devre dışı bırakmadan önce özel bir uç nokta oluşturmanız gerekir. Genel uç nokta devre dışı bırakılırsa ve özel uç nokta yapılandırılmamışsa eşitleme çalışamaz.

Depolama Eşitleme Hizmeti'nin genel uç noktasına erişimi devre dışı bırakmak için şu adımları izleyin:

-

Azure Portal’ında oturum açın.

- Depolama Eşitleme Hizmeti'ne gidin ve sol gezinti bölmesinden Ayarlar>Ağ'ı seçin.

-

Erişime İzin Ver altında, Yalnızca Özel Uç Noktalar'ı seçin.

- Özel uç nokta bağlantıları listesinden bir özel uç nokta seçin.

Depolama Eşitleme Hizmeti'nin genel uç noktasına erişimi devre dışı bırakmak için Depolama Eşitleme Hizmeti'nin özelliğini olarak incomingTrafficPolicyayarlayınAllowVirtualNetworksOnly. Depolama Eşitleme Hizmeti'nin genel uç noktasına erişimi etkinleştirmek istiyorsanız, incomingTrafficPolicy yerine AllowAllTraffic olarak ayarlayın.

<storage-sync-service-resource-group> ve <storage-sync-service> öğelerini kendi değerlerinizle değiştirmeyi unutmayın.

$storageSyncServiceResourceGroupName = "<storage-sync-service-resource-group>"

$storageSyncServiceName = "<storage-sync-service>"

Set-AzStorageSyncService `

-ResourceGroupName $storageSyncServiceResourceGroupName `

-Name $storageSyncServiceName `

-IncomingTrafficPolicy AllowVirtualNetworksOnly

Azure CLI, Depolama Eşitleme Hizmeti'nde incomingTrafficPolicy özelliğini ayarlamayı desteklemez. Depolama Eşitleme Hizmeti genel uç noktasını devre dışı bırakma yönergelerini almak için lütfen Azure PowerShell sekmesini seçin.

Azure İlkesi

Azure İlkesi, kuruluş standartlarının uygulanmasına ve uygun ölçekte bu standartlara karşı uyumluluğun değerlendirilmesinde yardımcı olur. Azure Dosyalar ve Azure Dosya Eşitleme, dağıtımınızı izlemenize ve otomatikleştirmenize yardımcı olan çeşitli yararlı denetim ve düzeltme ağ ilkelerini kullanıma sunar.

İlkeler ortamınızı denetler ve depolama hesaplarınız veya Depolama Eşitleme Hizmetleriniz tanımlanan davranıştan farklıysa sizi uyarır. Örneğin, ilkeniz, genel uç noktaların devre dışı bırakılmasına ayarlandığında bir genel uç nokta etkinleştirilmişse. İlkeleri değiştirme/dağıtma işlemleri bir adım ileri götürür ve bir kaynağı (Depolama Eşitleme Hizmeti gibi) proaktif olarak değiştirir veya ilkelerle uyumlu hale getirmek için kaynakları (özel uç noktalar gibi) dağıtır.

Azure Dosyalar ve Azure Dosya Eşitleme için aşağıdaki önceden tanımlanmış ilkeler kullanılabilir:

| Eylem |

Hizmet |

Koşul |

İlke adı |

| Audit |

Azure Dosyaları |

Depolama hesabının genel uç noktası etkinleştirilir. Daha fazla bilgi için bkz . Güvenilen Azure hizmetlerine erişim verme ve depolama hesabı genel uç noktasına erişimi devre dışı bırakma. |

Depolama hesapları ağ erişimini kısıtlamalıdır |

| Audit |

Azure Dosya Eşitleme |

Depolama Eşitleme Hizmeti'nin genel uç noktası etkindir. Daha fazla bilgi için bkz . Depolama Eşitleme Hizmeti genel uç noktasına erişimi devre dışı bırakma. |

Azure Dosya Eşitleme için genel ağ erişimi devre dışı bırakılmalıdır |

| Audit |

Azure Dosyaları |

Depolama hesabının en az bir özel uç noktaya ihtiyacı vardır. Daha fazla bilgi için Depolama hesabı özel uç noktasını oluşturma bölümüne bakın. |

Depolama hesabı özel bağlantı bağlantısı kullanmalıdır |

| Audit |

Azure Dosya Eşitleme |

Depolama Eşitleme Hizmeti'ne en az bir özel uç nokta gerekir. Daha fazla bilgi için Depolama Eşitleme Hizmeti özel uç noktasını oluşturma bölümüne bakın. |

Azure Dosya Eşitleme özel bağlantı kullanmalıdır |

| Değiştir |

Azure Dosya Eşitleme |

Depolama Eşitleme Hizmeti'nin genel uç noktasını devre dışı bırakın. |

Azure Dosya Eşitleme'yi genel ağ erişimini devre dışı bırakmak için yapılandır - Değiştir |

| Dağıtma |

Azure Dosya Eşitleme |

Depolama Eşitleme Hizmeti için özel bir uç nokta dağıtın. |

Azure Dosya Eşitlemeyi özel uç noktalarla yapılandırın |

| Dağıtma |

Azure Dosya Eşitleme |

privatelink.afs.azure.net DNS bölgesine bir A kaydı dağıtın. |

Azure Dosya Eşitleme'yi özel DNS bölgelerini kullanacak şekilde yapılandırma |

Özel uç nokta dağıtım ilkesi ayarlama

Özel uç nokta dağıtım ilkesi ayarlamak için Azure portalına gidin ve İlke'yi arayın. Azure Policy merkezi en üst sonuç olmalıdır. Politika merkezinin içindekiler tablosunda Yazma>Tanımları'na gidin. Sonuçta elde edilen Tanımlar bölmesi, tüm Azure hizmetlerinde önceden tanımlanmış ilkeleri içerir. Belirli bir ilkeyi bulmak için kategori filtresinde Depolama kategorisini seçin veya Özel uç noktalarla Azure Dosya Eşitleme yapılandırma araması yapın. Tanımdan yeni bir ilke oluşturmak için ...'yi ve Ata'yı seçin.

Temel bilgiler dikey penceresi, İlke atama sihirbazının bir kapsam, kaynak veya kaynak grubu dışlama listesi ayarlamanıza ve ilkenizi ayırt etmeye yardımcı olacak kolay bir ad vermenize olanak tanır. İlkenin çalışması için bunları değiştirmeniz gerekmez, ancak değişiklik yapmak isterseniz değiştirebilirsiniz. Parametreler sayfasına ilerlemek için İleri'yi seçin.

Parametreler dikey penceresinde, Depolama Eşitleme Hizmeti kaynaklarınız için özel uç noktaların dağıtılacağı sanal ağı ve alt ağı seçmek üzere privateEndpointSubnetId açılan listesinin yanındaki ... öğesini seçin. Sonuçta elde edilen sihirbazın aboneliğinizdeki kullanılabilir sanal ağları yüklemesi birkaç saniye sürebilir. Ortamınız için uygun sanal ağı/alt ağı seçin ve Seç'e tıklayın.

İleriye seçerek Düzeltme dikey penceresine ilerleyin.

Özel uç noktası olmayan bir Depolama Eşitleme Hizmeti tanımlandığında özel uç noktanın dağıtılabilmesi için Düzeltme sayfasında Düzeltme görevi oluştur'u seçmeniz gerekir. Son olarak, ilke atamasını gözden geçirmek için Gözden geçir + oluştur'u ve oluşturmak için Oluştur'u seçin.

Sonuçta elde edilen ilke ataması düzenli aralıklara göre yürütülür ve oluşturulduktan hemen sonra çalışmayabilir.

Ayrıca bkz.