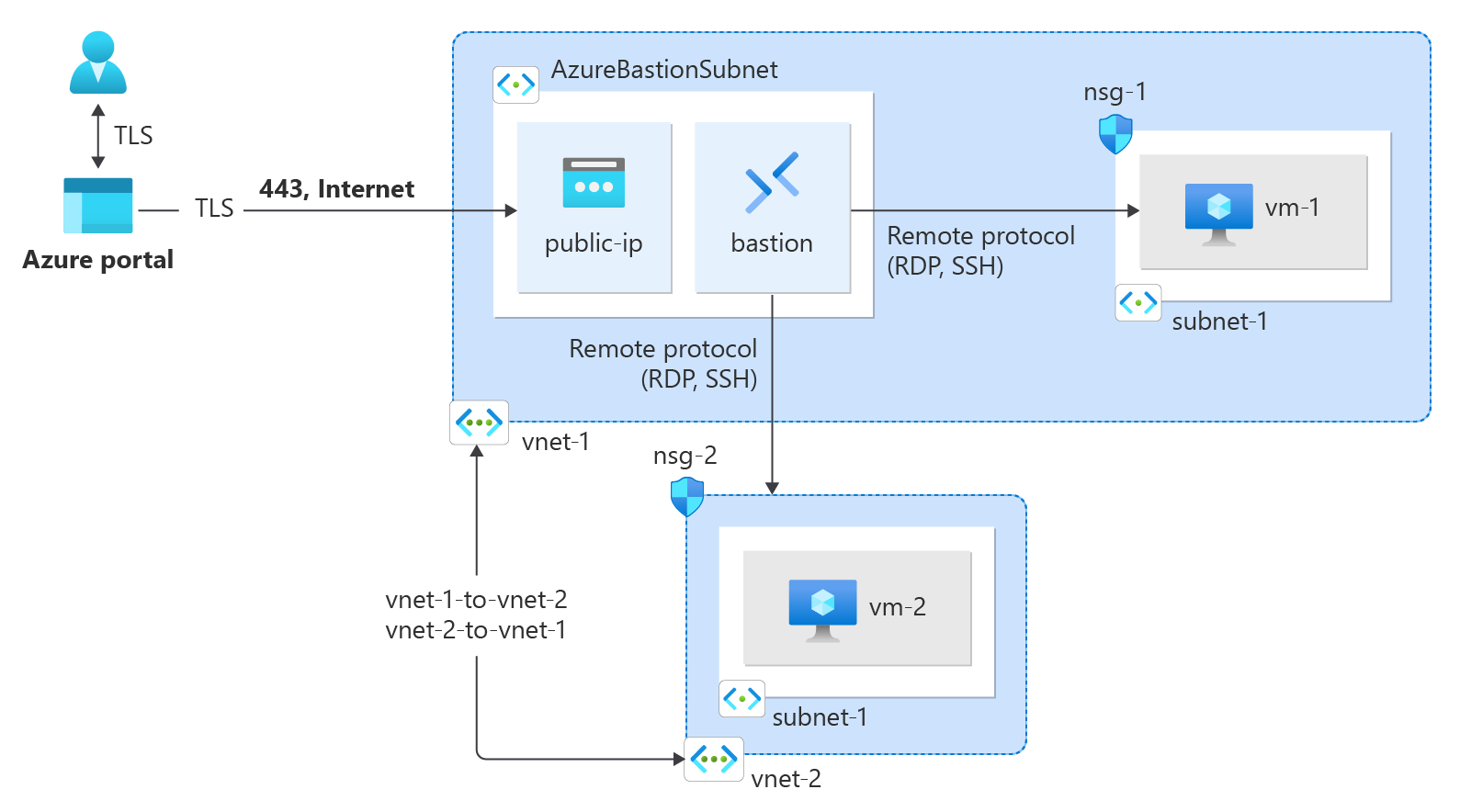

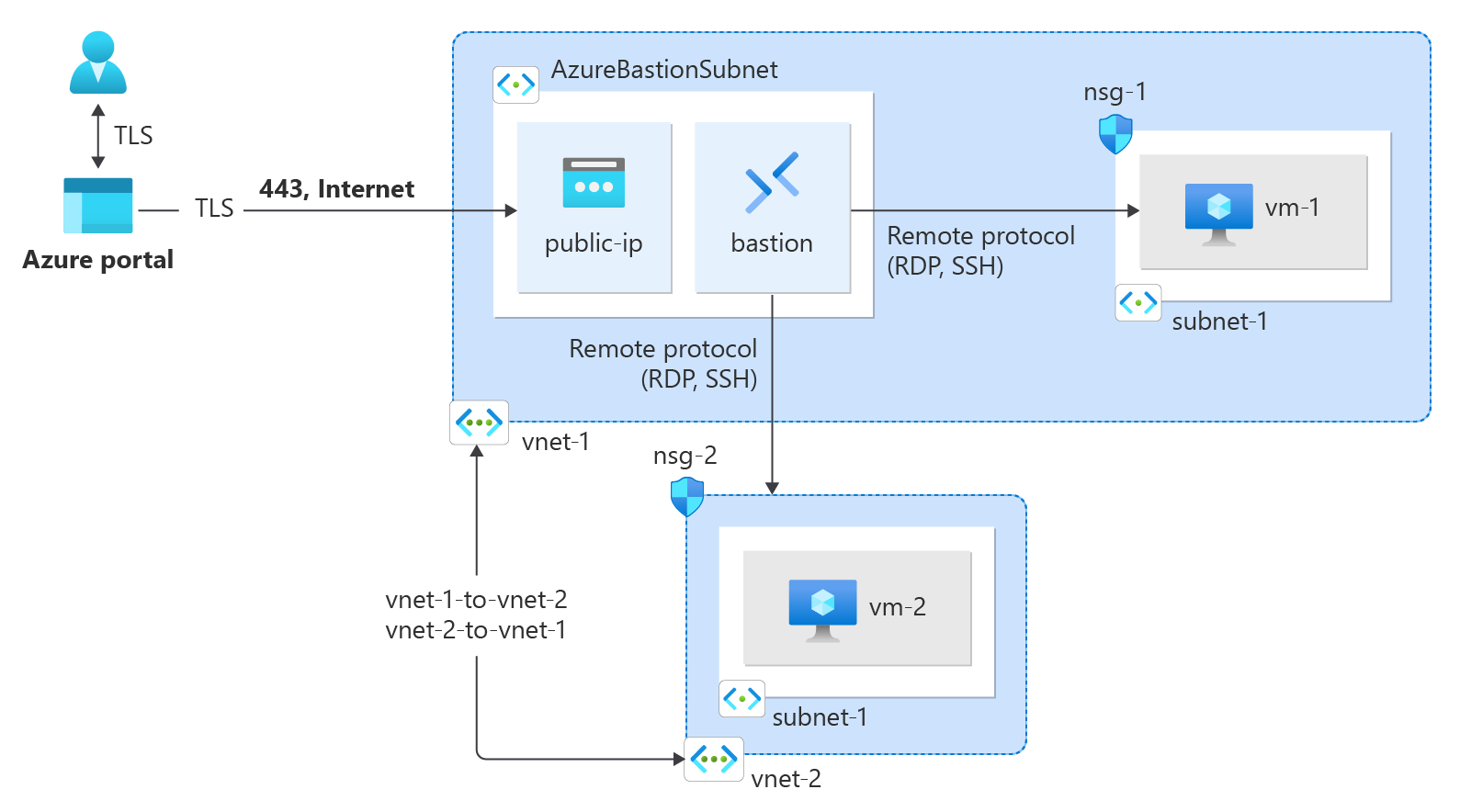

Sanal ağ eşlemesi ile sanal ağları birbirine bağlayabilirsiniz. Bu sanal ağlar aynı bölgede veya farklı bölgelerde (genel sanal ağ eşlemesi olarak da bilinir) olabilir. Sanal ağlar eşlendikten sonra, her iki sanal ağdaki kaynaklar Microsoft omurga ağını kullanarak düşük gecikme süreli ve yüksek bant genişliğine sahip bir bağlantı üzerinden birbirleriyle iletişim kurabilir.

Bu eğitimde şunları öğreniyorsunuz:

- Sanal ağlar oluşturma

- Sanal ağ eşlemesi ile iki sanal ağı bağlama

- Her sanal ağa bir sanal makine (VM) dağıtma

- Sanal makineler arasında iletişim kurma

Önkoşullar

- Aktif bir aboneliğe sahip bir Azure hesabı.

Ücretsiz bir hesap oluşturabilirsiniz.

- Aktif bir aboneliğe sahip bir Azure hesabı.

Ücretsiz bir hesap oluşturabilirsiniz.

Azure Cloud Shell

Azure, tarayıcınız aracılığıyla kullanabileceğiniz etkileşimli bir kabuk ortamı olan Azure Cloud Shell'i barındırıyor. Azure hizmetleriyle çalışmak için Cloud Shell ile Bash veya PowerShell kullanabilirsiniz. Yerel ortamınıza herhangi bir şey yüklemek zorunda kalmadan bu makaledeki kodu çalıştırmak için Cloud Shell önceden yüklenmiş komutlarını kullanabilirsiniz.

Azure Cloud Shell'i başlatmak için:

| Seçenek |

Örnek/Bağlantı |

| Kodun veya komut bloğunun sağ üst köşesindeki Deneyin'i seçin.

Deneyin seçildiğinde kod veya komut otomatik olarak Cloud Shell'e kopyalanmaz. |

|

|

https://shell.azure.comadresine gidin veya Cloud Shell'i tarayıcınızda açmak için Cloud Shell'i Başlat düğmesini seçin. |

Azure Cloud Shell'i başlatmak için  |

|

Azure portalının sağ üst kısmındaki menü çubuğunda Cloud Shell düğmesini seçin. |

|

Azure Cloud Shell'i kullanmak için:

Cloud Shell'i başlatın.

Kodu veya komutu kopyalamak için kod bloğundaki (veya komut bloğundaki) Kopyala düğmesini seçin.

Kodu veya komutu Cloud Shell oturumuna yapıştırmak için Windows ve Linux'ta Ctrl+Shift+V seçeneğini veya macOS'ta Cmd+Shift+V seçeneğini kullanın.

Kodu veya komutu çalıştırmak için Enter'ı seçin.

PowerShell'i yerel olarak yükleyip kullanmayı seçerseniz, bu makale Için Azure PowerShell modülünün 1.0.0 veya sonraki bir sürümü gerekir. Yüklü sürümü bulmak için Get-Module -ListAvailable Az komutunu çalıştırın. Yükseltmeniz gerekiyorsa bkz. Azure PowerShell modülünü yükleme. PowerShell'i yerel olarak çalıştırıyorsanız Azure ile bağlantı oluşturmak için de komutunu çalıştırmanız Connect-AzAccount gerekir.

Azure hesabınız yoksa, başlamadan önce ücretsiz hesap oluşturun.

- Bu makale, Azure CLI'nın 2.0.28 veya sonraki bir sürümünü gerektirir. Azure Cloud Shell kullanılıyorsa en son sürüm zaten yüklüdür.

Bir kaynak grubu oluşturun

Azure portalınaoturum açın.

Portalın üst kısmındaki arama kutusuna Kaynak grubu yazın. Arama sonuçlarında Kaynak grupları'nı seçin.

+Oluştur'u seçin.

Kaynak grubu oluştur'unTemel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

| Abonelik |

Aboneliğinizi seçin. |

| Kaynak grubu |

test-rg girin. |

| Bölge |

Doğu ABD 2’yi seçin. |

Seçin, gözden geçir ve oluştur.

Oluştur'i seçin.

New-AzResourceGroup ile bir kaynak grubu oluşturun. Aşağıdaki örnek, eastus2 konumunda test-rg adlı bir kaynak grubu oluşturur.

$resourceGroup = @{

Name = "test-rg"

Location = "EastUS2"

}

New-AzResourceGroup @resourceGroup

az group create komutuyla bir kaynak grubu oluşturun. Aşağıdaki örnek, eastus2 konumunda test-rg adlı bir kaynak grubu oluşturur.

az group create \

--name test-rg \

--location eastus2

Sanal ağ oluşturma

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

+Oluştur'u seçin.

Sanal ağ oluştur'un Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

|

Proje ayrıntıları |

|

| Abonelik |

Aboneliğinizi seçin. |

| Kaynak grubu |

test-rg öğesini seçin. |

|

Örnek ayrıntıları |

|

| İsim |

vnet-1 girin. |

| Bölge |

Doğu ABD 2’yi seçin. |

Güvenlik sekmesine gitmek için İleri'yi seçin.

IP Adresleri sekmesine gitmek için İleri'yi seçin.

Alt ağlar'daki adres alanı kutusunda varsayılan alt ağı seçin.

Alt ağı düzenle bölümüne aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

|

Alt ağ ayrıntıları |

|

| Alt ağ şablonu |

Varsayılan Varsayılan değeri değiştirmeyin. |

| İsim |

subnet-1'i girin. |

| Başlangıç adresi |

Varsayılan değeri 10.0.0.0 olarak bırakın. |

| Alt ağ boyutu |

Varsayılan değeri /24 (256 adres) olarak bırakın. |

Kaydetseçeneğini seçin.

Ekranın alt kısmındaki Gözden geçir + oluştur'u seçin ve doğrulama başarılı olduğunda Oluştur'u seçin.

New-AzVirtualNetwork ile bir sanal ağ oluşturun. Aşağıdaki örnek, 10.0.0.0/16 adres ön ekiyle vnet-1 adlı bir sanal ağ oluşturur.

$vnet1 = @{

ResourceGroupName = "test-rg"

Location = "EastUS2"

Name = "vnet-1"

AddressPrefix = "10.0.0.0/16"

}

$virtualNetwork1 = New-AzVirtualNetwork @vnet1

Add-AzVirtualNetworkSubnetConfig ile bir alt ağ yapılandırması oluşturun. Aşağıdaki örnek, 10.0.0.0/24 adres ön ekiyle bir alt ağ yapılandırması oluşturur:

$subConfig = @{

Name = "subnet-1"

AddressPrefix = "10.0.0.0/24"

VirtualNetwork = $virtualNetwork1

}

$subnetConfig1 = Add-AzVirtualNetworkSubnetConfig @subConfig

Add-AzVirtualNetworkSubnetConfig ile Azure Bastion için bir alt ağ yapılandırması oluşturun. Aşağıdaki örnek, 10.0.1.0/24 adres ön ekiyle bir alt ağ yapılandırması oluşturur:

$subBConfig = @{

Name = "AzureBastionSubnet"

AddressPrefix = "10.0.1.0/24"

VirtualNetwork = $virtualNetwork1

}

$subnetConfig2 = Add-AzVirtualNetworkSubnetConfig @subBConfig

Alt ağı oluşturan Set-AzVirtualNetwork ile sanal ağa alt ağ yapılandırmasını yazın:

$virtualNetwork1 | Set-AzVirtualNetwork

az network vnet create komutu ile bir sanal ağ oluşturun. Aşağıdaki örnek, 10.0.0.0/16 adres ön ekiyle vnet-1 adlı bir sanal ağ oluşturur.

az network vnet create \

--name vnet-1 \

--resource-group test-rg \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefix 10.0.0.0/24

Az network vnet subnet create ile Bastion alt ağını oluşturun.

# Create a bastion subnet.

az network vnet subnet create \

--vnet-name vnet-1 \

--resource-group test-rg \

--name AzureBastionSubnet \

--address-prefix 10.0.1.0/24

İkinci bir sanal ağ oluşturma

Aşağıdaki değerlerle ikinci bir sanal ağ oluşturmak için önceki adımları yineleyin:

Uyarı

İkinci sanal ağ, ilk sanal ağ ile aynı bölgede veya farklı bir bölgede olabilir. İkinci sanal ağ için Bastion dağıtımını atlayabilirsiniz. Sanal ağ eşlemesi oluşturulduktan sonra, aynı Bastion dağıtımıyla her iki sanal makineye de bağlanabilirsiniz.

| Ayarlar |

Değer |

| İsim |

vnet-2 |

| Adres alanı |

10.1.0.0/16 |

| Kaynak grubu |

test-rg |

| Alt ağ adı |

subnet-1 |

| Alt ağ adres aralığı |

10.1.0.0/24 |

New-AzVirtualNetwork ile ikinci bir sanal ağ oluşturun. Aşağıdaki örnek, 10.1.0.0/16 adres ön ekiyle vnet-2 adlı bir sanal ağ oluşturur.

Uyarı

İkinci sanal ağ, ilk sanal ağ ile aynı bölgede veya farklı bir bölgede olabilir. İkinci sanal ağ için Bastion dağıtımına ihtiyacınız yoktur. Sanal ağ eşlemesi oluşturulduktan sonra, aynı Bastion dağıtımıyla her iki sanal makineye de bağlanabilirsiniz.

$vnet2 = @{

ResourceGroupName = "test-rg"

Location = "EastUS2"

Name = "vnet-2"

AddressPrefix = "10.1.0.0/16"

}

$virtualNetwork2 = New-AzVirtualNetwork @vnet2

Add-AzVirtualNetworkSubnetConfig ile bir alt ağ yapılandırması oluşturun. Aşağıdaki örnek , 10.1.0.0/24 adres ön ekiyle bir alt ağ yapılandırması oluşturur:

$subConfig = @{

Name = "subnet-1"

AddressPrefix = "10.1.0.0/24"

VirtualNetwork = $virtualNetwork2

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subConfig

Alt ağı oluşturan Set-AzVirtualNetwork ile sanal ağa alt ağ yapılandırmasını yazın:

$virtualNetwork2 | Set-AzVirtualNetwork

az network vnet create ile ikinci bir sanal ağ oluşturun. Aşağıdaki örnek, 10.1.0.0/16 adres ön ekiyle vnet-2 adlı bir sanal ağ oluşturur.

Uyarı

İkinci sanal ağ, ilk sanal ağ ile aynı bölgede veya farklı bir bölgede olabilir. İkinci sanal ağ için Bastion dağıtımına ihtiyacınız yoktur. Sanal ağ eşlemesi oluşturulduktan sonra, aynı Bastion dağıtımıyla her iki sanal makineye de bağlanabilirsiniz.

az network vnet create \

--name vnet-2 \

--resource-group test-rg \

--address-prefixes 10.1.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefix 10.1.0.0/24

Azure Bastion’ı dağıtma

Azure Bastion, özel IP adreslerini kullanarak güvenli kabuk (SSH) veya uzak masaüstü protokolü (RDP) üzerinden sanal ağınızdaki sanal makinelere (VM) bağlanmak için tarayıcınızı kullanır. Sanal makinelerin genel IP adreslerine, istemci yazılımına veya özel yapılandırmaya ihtiyacı yoktur. Azure Bastion hakkında daha fazla bilgi için bkz . Azure Bastion.

Uyarı

Saatlik fiyatlandırma, giden veri kullanımına bakılmaksızın Bastion dağıtıldığından itibaren başlar. Daha fazla bilgi için bkz . Fiyatlandırma ve SKU'lar. Bastion'ı bir öğretici veya test kapsamında dağıtıyorsanız, kullanmayı bitirdikten sonra bu kaynağı silmenizi öneririz.

Portalın üst kısmındaki arama kutusuna Bastion yazın. Arama sonuçlarında Bastions'ı seçin.

+Oluştur'u seçin.

Bastion Oluşturma'nınTemel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

|

Proje ayrıntıları |

|

| Abonelik |

Aboneliğinizi seçin. |

| Kaynak grubu |

test-rg öğesini seçin. |

|

Örnek ayrıntıları |

|

| İsim |

Bastion yazın. |

| Bölge |

Doğu ABD 2’yi seçin. |

| Katman |

Geliştirici'yi seçin. |

|

Sanal ağları yapılandırma |

|

| Sanal ağ |

vnet-1'i seçin. |

| Alt ağ (subnet) |

AzureBastionSubnet, /26 veya daha büyük bir adres alanıyla otomatik olarak oluşturulur. |

Seçin, gözden geçir ve oluştur.

Oluştur'i seçin.

New-AzPublicIpAddress ile Azure Bastion konağı için bir genel IP adresi oluşturun. Aşağıdaki örnek, vnet-1 sanal ağında public-ip-bastion adlı bir genel IP adresi oluşturur.

$publicIpParams = @{

ResourceGroupName = "test-rg"

Name = "public-ip-bastion"

Location = "EastUS2"

AllocationMethod = "Static"

Sku = "Standard"

}

New-AzPublicIpAddress @publicIpParams

New-AzBastion ile bir Azure Bastion konağı oluşturun. Aşağıdaki örnek, vnet-1 sanal ağının AzureBastionSubnet alt ağında bastionadlı bir Azure Bastion konağı oluşturur. Azure Bastion, Azure sanal makinelerini genel İnternet'e göstermeden güvenli bir şekilde bağlamak için kullanılır.

$bastionParams = @{

ResourceGroupName = "test-rg"

Name = "bastion"

VirtualNetworkName = "vnet-1"

PublicIpAddressName = "public-ip-bastion"

PublicIpAddressRgName = "test-rg"

VirtualNetworkRgName = "test-rg"

Sku = "Basic"

}

New-AzBastion @bastionParams -AsJob

az network public-ip create komutuyla Azure Bastion konağı için bir genel IP adresi oluşturun. Aşağıdaki örnek, vnet-1 sanal ağında public-ip-bastion adlı bir genel IP adresi oluşturur.

az network public-ip create \

--resource-group test-rg \

--name public-ip-bastion \

--location eastus2 \

--allocation-method Static \

--sku Standard

az network bastion create ile bir Azure Bastion konağı oluşturun. Aşağıdaki örnek, vnet-1 sanal ağının AzureBastionSubnet alt ağında bastionadlı bir Azure Bastion konağı oluşturur. Azure Bastion, Azure sanal makinelerini genel İnternet'e göstermeden güvenli bir şekilde bağlamak için kullanılır.

az network bastion create \

--resource-group test-rg \

--name bastion \

--vnet-name vnet-1 \

--public-ip-address public-ip-bastion \

--location eastus2 \

--sku Basic \

--no-wait

Eşler arası sanal ağlar

Sanal ağ eşlemesi oluştur

vnet1 ile vnet2 arasında iki yönlü bir ağ eşlemesi oluşturmak için aşağıdaki adımları kullanın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Ayarlar'da Eşlemeler'i seçin.

+ Ekle'yi seçin.

Peering ekle bölümüne aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

|

Uzak sanal ağ özeti |

|

| Eşleme bağlantısı adı |

vnet-2-vnet-1'i girin. |

| Sanal ağ dağıtım modeli |

Resource Manager'ın varsayılan değerini değiştirmeyin. |

| Abonelik |

Aboneliğinizi seçin. |

| Sanal ağ |

vnet-2'yi seçin. |

|

Uzak sanal ağ eşleme ayarları |

|

| 'vnet-2' öğesinin 'vnet-1' erişimine izin ver |

Varsayılan değeri seçili olarak bırakın. |

| 'vnet-2' öğesinin 'vnet-1' içinden iletilen trafiği almasına izin ver |

Onay kutusunu seçin. |

| 'vnet-2' içindeki ağ geçidi veya yönlendirme sunucusunun trafiği 'vnet-1' adresine iletmesine izin ver |

varsayılanını temizlenmiş olarak bırakın. |

| 'vnet-2' öğesini 'vnet-1' uzak ağ geçidini veya yol sunucusunu kullanmak için etkinleştirin |

varsayılanını temizlenmiş olarak bırakın. |

|

Yerel sanal ağ eşleme özeti |

|

| Eşleme bağlantısı adı |

vnet-1-to-vnet-2 ifadesini girin. |

|

Yerel sanal ağ eşleme ayarları |

|

| 'vnet-1' öğesinin 'vnet-2' erişimine izin ver |

Varsayılan değeri seçili olarak bırakın. |

| 'vnet-1' öğesinin 'vnet-2' içinden iletilen trafiği almasına izin ver |

Onay kutusunu seçin. |

| 'vnet-1' içindeki ağ geçidi veya yönlendirme sunucusunun trafiği 'vnet-2' adresine iletmesine izin ver |

varsayılanını temizlenmiş olarak bırakın. |

| 'vnet-1'i, 'vnet-2'nin uzak ağ geçidini veya yol sunucusunu kullanacak şekilde etkinleştirin |

varsayılanını temizlenmiş olarak bırakın. |

Add (Ekle) seçeneğini belirleyin.

Add-AzVirtualNetworkPeering ile eşleme oluşturun. Aşağıdaki örnek vnet-1 ile vnet-2 arasında eşleştirilir.

$peerConfig1 = @{

Name = "vnet-1-to-vnet-2"

VirtualNetwork = $virtualNetwork1

RemoteVirtualNetworkId = $virtualNetwork2.Id

}

Add-AzVirtualNetworkPeering @peerConfig1

Önceki komut yürütüldükten sonra döndürülen çıktıda PeeringState'inBaşlatıldı olduğunu görürsünüz. Eşleme, vnet-2'den vnet-1'e eşlemeyi oluşturana kadar Başlatıldı durumunda kalır.

vnet-2'den vnet-1'e bir eşleme oluşturun.

$peerConfig2 = @{

Name = "vnet-2-to-vnet-1"

VirtualNetwork = $virtualNetwork2

RemoteVirtualNetworkId = $virtualNetwork1.Id

}

Add-AzVirtualNetworkPeering @peerConfig2

Önceki komut yürütüldükten sonra döndürülen çıktıda PeeringState'inBağlı olduğunu görürsünüz. Azure ayrıca vnet-1-vnet-2 eşlemesinin eşleme durumunu Bağlandı olarak değiştirdi.

vnet-1-vnet-2 eşlemesinin eşleme durumunun Get-AzVirtualNetworkPeering ile Bağlandı olarak değiştiğini onaylayın.

$peeringState = @{

ResourceGroupName = "test-rg"

VirtualNetworkName = "vnet-1"

}

Get-AzVirtualNetworkPeering @peeringState | Select PeeringState

Her iki sanal ağdaki eşlemeler için PeeringStateBağlı olana kadar bir sanal ağdaki kaynaklar diğer sanal ağdaki kaynaklarla iletişim kuramaz.

Eşlemeler, sanal ağ kaynak kimlikleri arasında oluşturulur.

az network vnet show ile her sanal ağın kimliğini alın ve kaynak kimliklerini ilgili değişkenlerinde depolayın.

# Get the id for vnet-1.

vNet1Id=$(az network vnet show \

--resource-group test-rg \

--name vnet-1 \

--query id --out tsv)

# Get the id for vnet-2.

vNet2Id=$(az network vnet show \

--resource-group test-rg \

--name vnet-2 \

--query id \

--out tsv)

vnet-1'den vnet-2'ye az network vnet peering create ile bir eşleme oluşturun.

--allow-vnet-access Parametre belirtilmezse bir eşleme kurulur, ancak içinden hiçbir iletişim akamaz.

az network vnet peering create \

--name vnet-1-to-vnet-2 \

--resource-group test-rg \

--vnet-name vnet-1 \

--remote-vnet $vNet2Id \

--allow-vnet-access

Önceki komut yürütüldükten sonra döndürülen çıktıda peeringState değerinin Başlatıldı olduğunu görürsünüz. Eşleme, vnet-2'den vnet-1'e eşlemeyi oluşturana kadar Başlatıldı durumunda kalır.

vnet-2'den vnet-1'e bir eşleme oluşturun.

az network vnet peering create \

--name vnet-2-to-vnet-1 \

--resource-group test-rg \

--vnet-name vnet-2 \

--remote-vnet $vNet1Id \

--allow-vnet-access

Önceki komut yürütüldükten sonra döndürülen çıktıda peeringState değerinin Bağlı olduğunu görürsünüz. Azure ayrıca vnet-1-vnet-2 eşlemesinin eşleme durumunu Bağlandı olarak değiştirdi.

vnet-1-vnet-2 eşlemesinin eşleme durumunun az network vnet peering show ile bağlandı olarak değiştiğini onaylayın.

az network vnet peering show \

--name vnet-1-to-vnet-2 \

--resource-group test-rg \

--vnet-name vnet-1 \

--query peeringState

Her iki sanal ağdaki eşlemeler için peeringStateBağlı olana kadar bir sanal ağdaki kaynaklar diğer sanal ağdaki kaynaklarla iletişim kuramaz.

Sanal makine oluşturma

Her sanal ağda bir sanal makine oluşturarak sanal makineler arasındaki iletişimi test edin. Sanal makineler, oluşturduğunuz sanal ağ eşlemesi üzerinden birbirleriyle iletişim kurabilir.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

+ Oluştur'u ve ardından Azure sanal makinesini seçin.

Sanal makine oluştur'a girin veya Temel Bilgiler sekmesinde aşağıdaki bilgileri seçin:

| Ayarlar |

Değer |

|

Proje ayrıntıları |

|

| Abonelik |

Aboneliğinizi seçin. |

| Kaynak grubu |

test-rg öğesini seçin. |

|

Örnek ayrıntıları |

|

| Sanal makine ismi |

vm-1'i girin. |

| Bölge |

(ABD) Doğu ABD 2'yi seçin. |

| Kullanılabilirlik seçenekleri |

Altyapı yedekliliği gerekmiyor seçeneğini seçin. |

| Güvenlik türü |

Standart'ı seçin. |

| Resim |

Ubuntu Server 24.04 LTS - x64 Gen2'yi seçin. |

| VM mimarisi |

Varsayılan ayar olarak x64'ü bırakın. |

| Boyut |

Bir boyut seçin. |

|

Yönetici hesabı |

|

| Doğrulama türü |

SSH ortak anahtarı'ni seçin. |

| Kullanıcı adı |

Bir kullanıcı adı girin. |

| SSH ortak anahtar kaynağı |

Yeni anahtar çifti oluştur'a tıklayın. |

| Anahtar çifti adı |

vm-1-key girin. |

|

Giriş bağlantı noktası kuralları |

|

| Genel Erişime Açık Gelen Bağlantı Noktaları |

Yok'a tıklayın. |

İleri: Diskler'i ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

|

Ağ arabirimi |

|

| Sanal ağ |

vnet-1'i seçin. |

| Alt ağ (subnet) |

subnet-1 (10.0.0.0/24) öğesini seçin. |

| Halka Açık IP |

Yok'a tıklayın. |

| Ağ arabirimi (NIC) ağ güvenlik grubu |

Gelişmiş'i seçin. |

| Ağ güvenlik grubunu yapılandırma |

Yeni Oluştur'u seçin.

Ad alanına nsg-1 girin.

Tamam'ı seçin. |

Diğer seçenekleri varsayılan değerlerde bırakın ve Gözden geçir ve oluştur'u seçin.

Oluştur'i seçin.

Aşağıdaki değerlerle ikinci sanal ağda ikinci bir sanal makine oluşturmak için önceki adımları yineleyin:

| Ayarlar |

Değer |

| Sanal makine ismi |

vm-2 |

| Bölge |

Doğu ABD 2 veya vnet-2 ile aynı bölge. |

| SSH ortak anahtar kaynağı |

Yeni anahtar çifti oluşturun. |

| Anahtar çifti adı |

vm-2-key. |

| Sanal ağ |

vnet-2'yi seçin. |

| Alt ağ (subnet) |

subnet-1 (10.1.0.0/24) öğesini seçin. |

| Halka Açık IP |

Hiçbiri |

| Ağ güvenlik grubu adı |

nsg-2 |

İlk sanal makineyi oluşturma

New-AzVM ile bir sanal makine oluşturun. Aşağıdaki örnek, vnet-1 sanal ağında vm-1 adlı bir sanal makine oluşturur. İstendiğinde, sanal makinenin kullanıcı adını ve parolasını girin.

# Create a credential object

$cred = Get-Credential

# Define the virtual machine parameters

$vmParams = @{

ResourceGroupName = "test-rg"

Location = "EastUS2"

Name = "vm-1"

Image = "Ubuntu2204"

Size = "Standard_DS1_v2"

Credential = $cred

VirtualNetworkName = "vnet-1"

SubnetName = "subnet-1"

PublicIpAddressName = "" # No public IP address

SshKeyName = "vm-1-ssh-key"

GenerateSshKey = $true

}

# Create the virtual machine

New-AzVM @vmParams

İkinci sanal makineyi oluşturma

# Create a credential object

$cred = Get-Credential

# Define the virtual machine parameters

$vmParams = @{

ResourceGroupName = "test-rg"

Location = "EastUS2"

Name = "vm-2"

Image = "Ubuntu2204"

Size = "Standard_DS1_v2"

Credential = $cred

VirtualNetworkName = "vnet-2"

SubnetName = "subnet-1"

PublicIpAddressName = "" # No public IP address

SshKeyName = "vm-2-ssh-key"

GenerateSshKey = $true

}

# Create the virtual machine

New-AzVM @vmParams

İlk sanal makineyi oluşturma

az vm create ile bir sanal makine oluşturun. Aşağıdaki örnek, vnet-1 sanal ağında vm-1 adlı bir sanal makine oluşturur. SSH anahtarları varsayılan bir anahtar konumunda zaten yoksa, komut bunları oluşturur. seçeneği --no-wait , bir sonraki adıma devam edebilmeniz için sanal makineyi arka planda oluşturur.

az vm create \

--resource-group test-rg \

--name vm-1 \

--image Ubuntu2204 \

--vnet-name vnet-1 \

--subnet subnet-1 \

--public-ip-address "" \

--admin-username azureuser \

--generate-ssh-keys \

--no-wait

İkinci sanal makineyi oluşturma

vnet-2 sanal ağında bir sanal makine oluşturun.

az vm create \

--resource-group test-rg \

--name vm-2 \

--image Ubuntu2204 \

--vnet-name vnet-2 \

--subnet subnet-1 \

--public-ip-address "" \

--admin-username azureuser \

--generate-ssh-keys

Sanal makinenin oluşturulması birkaç dakika sürer.

Sonraki adımlara devam etmeden önce sanal makinelerin oluşturulmasını bekleyin.

Sanal makineye bağlanma

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'devm-1'i seçin.

Bağlan'ı seçin, ardından Bastion aracılığıyla bağlan'ı Genel Bakış bölümünde seçin.

Bastion bağlantısı sayfasında aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

| Kimlik Doğrulaması Türü |

Yerel Dosyadan SSH Özel Anahtarı'nı seçin. |

| Kullanıcı adı |

Oluşturduğunuz kullanıcı adını girin. |

| Yerel Dosya |

İndirdiğiniz vm-1-key özel anahtar dosyasını seçin. |

Bağlan seçeneğini seçin.

Sanal makineler arasında iletişim kurma

vm-1 için bash isteminde ping -c 4 10.1.0.4 girin.

Aşağıdaki iletiye benzer bir yanıt alırsınız:

azureuser@vm-1:~$ ping -c 4 10.1.0.4

PING 10.1.0.4 (10.1.0.4) 56(84) bytes of data.

64 bytes from 10.1.0.4: icmp_seq=1 ttl=64 time=2.29 ms

64 bytes from 10.1.0.4: icmp_seq=2 ttl=64 time=1.06 ms

64 bytes from 10.1.0.4: icmp_seq=3 ttl=64 time=1.30 ms

64 bytes from 10.1.0.4: icmp_seq=4 ttl=64 time=0.998 ms

--- 10.1.0.4 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3004ms

rtt min/avg/max/mdev = 0.998/1.411/2.292/0.520 ms

Bastion oturumunu kapatın.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'devm-2'yi seçin.

Bağlan'ı seçin, ardından Bastion aracılığıyla bağlan'ı Genel Bakış bölümünde seçin.

Bastion bağlantısı sayfasında aşağıdaki bilgileri girin veya seçin:

| Ayarlar |

Değer |

| Kimlik Doğrulaması Türü |

Yerel Dosyadan SSH Özel Anahtarı'nı seçin. |

| Kullanıcı adı |

Oluşturduğunuz kullanıcı adını girin. |

| Yerel Dosya |

İndirdiğiniz vm-2-key özel anahtar dosyasını seçin. |

Bağlan seçeneğini seçin.

vm-2 bash isteminde ping -c 4 10.0.0.4 giriniz.

Aşağıdaki iletiye benzer bir yanıt alırsınız:

azureuser@vm-2:~$ ping -c 4 10.0.0.4

PING 10.0.0.4 (10.0.0.4) 56(84) bytes of data.

64 bytes from 10.0.0.4: icmp_seq=1 ttl=64 time=1.81 ms

64 bytes from 10.0.0.4: icmp_seq=2 ttl=64 time=3.35 ms

64 bytes from 10.0.0.4: icmp_seq=3 ttl=64 time=0.811 ms

64 bytes from 10.0.0.4: icmp_seq=4 ttl=64 time=1.28 ms

Bastion oturumunu kapatın.

Oluşturduğunuz kaynakları kullanmayı bitirdiğinizde, kaynak grubunu ve tüm kaynaklarını silebilirsiniz.

Azure portalında Kaynak grupları'nı arayın ve seçin.

Kaynak grupları sayfasında test-rg kaynak grubunu seçin.

test-rg sayfasında Kaynak grubunu sil'i seçin.

Silme işlemini onaylamak için Kaynak grubu adını girin alanına test-rg yazın ve ardından Sil'i seçin.

Artık gerekli olmadığında Remove-AzResourcegroup komutunu kullanarak kaynak grubunu ve içerdiği tüm kaynakları kaldırın.

$rgParams = @{

Name = "test-rg"

}

Remove-AzResourceGroup @rgParams -Force

Artık gerekli olmadığında, kaynak grubunu ve içerdiği tüm kaynakları kaldırmak için az group delete komutunu kullanın.

az group delete \

--name test-rg \

--yes \

--no-wait

Sonraki Adımlar

Bu eğitimde, siz:

Sanal ağ eşlemesi hakkında daha fazla bilgi edinmek için: