Microsoft 365 etki alanınızdan posta imzalamak için DKIM'i ayarlama

İpucu

Office 365 Plan 2 için Microsoft Defender XDR'daki özellikleri ücretsiz olarak deneyebileceğinizi biliyor muydunuz? Microsoft Defender portalı deneme hub'ında 90 günlük Office 365 için Defender deneme sürümünü kullanın. Deneme Office 365 için Microsoft Defender'nda kimlerin kaydolabileceği ve deneme koşulları hakkında bilgi edinin.

DomainKeys Identified Mail (DKIM), microsoft 365 kuruluşunuzdan gönderilen postaları doğrulamaya yardımcı olan bir e-posta kimlik doğrulaması yöntemidir ve iş e-posta güvenliğinin aşılması (BEC), fidye yazılımı ve diğer kimlik avı saldırılarında kullanılan sahte gönderenleri önler.

DKIM'in birincil amacı, iletinin aktarım sırasında değiştirilmediğini doğrulamaktır. Özellikle:

- Bir etki alanı için bir veya daha fazla özel anahtar oluşturulur ve giden iletilerin önemli bölümlerini dijital olarak imzalamak için kaynak e-posta sistemi tarafından kullanılır. Bu ileti bölümleri şunlardır:

- From, To, Subject, MIME-Version, Content-Type, Date ve diğer ileti üst bilgisi alanları (kaynak e-posta sistemine bağlı olarak).

- İleti gövdesi.

- Dijital imza, ileti üst bilgisindeki DKIM-Signature üst bilgisi alanında depolanır ve ara e-posta sistemleri iletinin imzalı bölümlerini değiştirmediği sürece geçerli kalır. İmzalama etki alanı, DKIM-Signature üst bilgisi alanındaki d= değeriyle tanımlanır.

- İlgili ortak anahtarlar, imzalama etki alanı için DNS kayıtlarında depolanır (Microsoft 365'teki CNAME kayıtları; diğer e-posta sistemleri TXT kayıtlarını kullanabilir).

- Hedef e-posta sistemleri DKIM-Signature üst bilgi alanındaki d= değerini kullanarak:

- İmzalama etki alanını tanımlayın.

- Etki alanının DKIM DNS kaydında ortak anahtarı arayın.

- İleti imzasını doğrulamak için etki alanının DKIM DNS kaydındaki ortak anahtarı kullanın.

DKIM hakkında önemli bilgiler:

- İletiyi DKIM ile imzalamak için kullanılan etki alanı, iletideki MAIL FROM veya From adreslerindeki etki alanıyla eşleşecek şekilde gerekli değildir. Bu adresler hakkında daha fazla bilgi için bkz. İnternet e-postası neden kimlik doğrulamasına ihtiyaç duyar?

- bir iletinin farklı etki alanları tarafından birden çok DKIM imzası olabilir. Aslında, birçok barındırılan e-posta hizmeti, hizmet etki alanını kullanarak iletiyi imzalar ve müşteri etki alanı için DKIM imzalamayı yapılandırdıktan sonra müşteri etki alanını kullanarak iletiyi yeniden imzalar.

Başlamadan önce, e-posta etki alanınıza göre Microsoft 365'teki DKIM hakkında bilmeniz gerekenler şunlardır:

E-posta için yalnızca Microsoft Online Email Yönlendirme Adresi (MOERA) etki alanını kullanıyorsanız (örneğin, contoso.onmicrosoft.com): Hiçbir şey yapmanız gerekmez. Microsoft, ilk *.onmicrosoft.com etki alanınızdan otomatik olarak 2048 bit ortak-özel anahtar çifti oluşturur. Giden iletiler, özel anahtar kullanılarak otomatik olarak DKIM imzalı olur. Hedef e-posta sistemlerinin iletilerin DKIM imzasını doğrulayabilmesi için ortak anahtar bir DNS kaydında yayımlanır.

Ancak, *.onmicrosoft.com etki alanını kullanarak DKIM imzalamayı el ile de yapılandırabilirsiniz. Yönergeler için, bu makalenin devamında yer alan *.onmicrosoft.com etki alanı kullanılarak giden iletilerin DKIM imzasını özelleştirmek için Defender portalını kullanma bölümüne bakın.

Giden iletilerin otomatik olarak DKIM imzalı olduğunu doğrulamak için bu makalenin devamında yer alan Microsoft 365'ten giden postanın DKIM imzalandığını doğrulama bölümüne bakın.

*.onmicrosoft.com etki alanları hakkında daha fazla bilgi için bkz. Neden "onmicrosoft.com" etki alanım var?.

E-posta için bir veya daha fazla özel etki alanı kullanıyorsanız (örneğin, contoso.com): Microsoft 365'ten gelen tüm giden postalar MOERA etki alanı tarafından otomatik olarak imzalı olsa da, en yüksek e-posta koruması için yapmanız gereken daha fazla işiniz vardır:

Özel etki alanları veya alt etki alanları kullanarak DKIM imzalamayı yapılandırma: bir iletinin Kimden adresinde etki alanı tarafından imzalanmış DKIM olması gerekir. Ayrıca DMARC'yi yapılandırmanızı öneririz ve DKIM, DMARC doğrulamasını yalnızca DKIM'in imzasını atmış olduğu etki alanı ve Kimden adresindeki etki alanı uyumluysa geçirir.

Alt etki alanı ile ilgili dikkat edilmesi gerekenler:

Doğrudan denetiminiz altında olmayan e-posta hizmetleri için (örneğin, toplu e-posta hizmetleri), ana e-posta etki alanınız (örneğin, contoso.com) yerine bir alt etki alanı (örneğin, marketing.contoso.com) kullanmanızı öneririz. Bu e-posta hizmetlerinden gönderilen postalarla ilgili sorunların, ana e-posta etki alanınızdaki çalışanlar tarafından gönderilen postaların itibarını etkilemesini istemezsiniz. Alt etki alanları ekleme hakkında daha fazla bilgi için bkz. Microsoft 365'e özel alt etki alanları veya birden çok etki alanı ekleyebilir miyim?.

Microsoft 365'ten e-posta göndermek için kullandığınız her alt etki alanı kendi DKIM yapılandırmasını gerektirir.

İpucu

Tanımsız alt etki alanları için Email kimlik doğrulama koruması DMARC kapsamındadır. Herhangi bir alt etki alanı (tanımlı veya tanımlanmamış) üst etki alanının DMARC ayarlarını devralır (alt etki alanı başına geçersiz kılınabilir). Daha fazla bilgi için bkz. Microsoft 365'te gönderenler için Kimden adresi etki alanını doğrulamak için DMARC'yi ayarlama.

Kayıtlı ancak kullanılmayan etki alanlarınız varsa: E-posta veya herhangi bir şey için kullanılmayan kayıtlı etki alanlarınız varsa ( park edilmiş etki alanları olarak da bilinir), bu etki alanları için DKIM kayıtlarını yayımlamayın. DKIM kaydının olmaması (dolayısıyla, ileti imzasını doğrulamak için DNS'te ortak anahtar olmaması), sahte etki alanlarının DKIM doğrulamasını engeller.

Tek başına DKIM yeterli değildir. Özel etki alanlarınız için en iyi e-posta koruması düzeyi için, genel e-posta kimlik doğrulama stratejinizin bir parçası olarak SPF ve DMARC'yi de yapılandırmanız gerekir. Daha fazla bilgi için bu makalenin sonundaki Sonraki Adımlar bölümüne bakın.

Bu makalenin geri kalanında, Microsoft 365'teki özel etki alanları için oluşturmanız gereken DKIM CNAME kayıtları ve özel etki alanlarını kullanarak DKIM için yapılandırma yordamları açıklanmaktadır.

İpucu

Özel etki alanı kullanarak DKIM imzalamayı yapılandırmak, Microsoft 365'teki yordamların ve özel etki alanının etki alanı kayıt şirketinin yordamlarının bir karışımıdır.

Birçok etki alanı kayıt şirketi için farklı Microsoft 365 hizmetleri için CNAME kayıtları oluşturma yönergeleri sağlıyoruz. Bu yönergeleri başlangıç noktası olarak kullanarak DKIM CNAME kayıtlarını oluşturabilirsiniz. Daha fazla bilgi için bkz. Etki alanınıza bağlanmak için DNS kayıtları ekleme.

DNS yapılandırması konusunda bilginiz yoksa etki alanı kayıt şirketinize başvurun ve yardım isteyin.

DKIM CNAME kayıtlarının söz dizimi

İpucu

Özel bir etki alanı kullanarak giden iletilerin DKIM tarafından imzalandırılması için gerekli CNAME değerlerini görüntülemek için Defender portalını veya PowerShell'i Exchange Online. Burada sunulan değerler yalnızca çizim içindir. Özel etki alanlarınız veya alt etki alanlarınız için gereken değerleri almak için bu makalenin devamında yer alan yordamları kullanın.

DKIM, RFC 6376'da ayrıntılı olarak açıklanmıştır.

Microsoft 365'ten posta gönderen özel etki alanları için DKIM CNAME kayıtlarının temel söz dizimi:

Hostname: selector1._domainkey

Points to address or value: selector1-<CustomDomain>._domainkey.<InitialDomain>

Hostname: selector2._domainkey

Points to address or value: selector2-<CustomDomain>._domainkey.<InitialDomain>

Microsoft 365'te, özel bir etki alanı veya alt etki alanı kullanılarak DKIM imzalama etkinleştirildiğinde iki ortak-özel anahtar çifti oluşturulur. İletiyi imzalamak için kullanılan özel anahtarlara erişilemez. CNAME kayıtları, DKIM imzasını doğrulamak için kullanılan ilgili ortak anahtarlara işaret eder. Bu kayıtlar seçici olarak bilinir.

- Özel etki alanı kullanılarak DKIM imzalama etkinleştirildiğinde yalnızca bir seçici etkindir ve kullanılır.

- İkinci seçici etkin değil. Yalnızca gelecekteki herhangi bir DKIM anahtar döndürmesi sonrasında ve ardından yalnızca özgün seçici devre dışı bırakıldıktan sonra etkinleştirilir ve kullanılır.

DKIM imzasını doğrulamak için kullanılan seçici (iletiyi imzalamak için kullanılan özel anahtarı çıkarsayan) DKIM-Signature üst bilgi alanındaki s= değerinde depolanır (örneğin,

s=selector1-contoso-com).Ana bilgisayar adı: Değerler tüm Microsoft 365 kuruluşları için aynıdır:

selector1._domainkeyveselector2._domainkey.<CustomDomain>: Noktalarla değiştirilen özel etki alanı veya alt etki alanı. Örneğin,

contoso.comolurcontoso-comveyamarketing.contoso.comolurmarketing-contoso-com.<InitialDomain>: Microsoft 365'e kaydolduğunuz sırada kullandığınız *.onmicrosoft.com (örneğin, contoso.onmicrosoft.com).

Örneğin, kuruluşunuzun Microsoft 365'te aşağıdaki etki alanları vardır:

- İlk etki alanı: cohovineyardandwinery.onmicrosoft.com

- Özel etki alanları: cohovineyard.com ve cohowinery.com

Her özel etki alanında toplam dört CNAME kaydı için iki CNAME kaydı oluşturmanız gerekir:

cohovineyard.com etki alanındaki CNAME kayıtları:

Ana bilgisayar adı:

selector1._domainkey

İşaret edilen adres veya değer:selector1-cohovineyard-com._domainkey.cohovineyardandwinery.onmicrosoft.comAna bilgisayar adı:

selector2._domainkey

İşaret edilen adres veya değer:selector2-cohovineyard-com._domainkey.cohovineyardandwinery.onmicrosoft.comcohowinery.com etki alanındaki CNAME kayıtları:

Ana bilgisayar adı:

selector1._domainkey

İşaret edilen adres veya değer:selector1-cohowinery-com._domainkey.cohovineyardandwinery.onmicrosoft.comAna bilgisayar adı:

selector2._domainkey

İşaret edilen adres veya değer:selector2-cohowinery-com._domainkey.cohovineyardandwinery.onmicrosoft.com

Microsoft 365'te giden iletilerin DKIM imzasını yapılandırma

Özel etki alanı kullanarak giden iletilerin DKIM imzasını etkinleştirmek için Defender portalını kullanma

İpucu

Özel etki alanı kullanarak giden iletilerin DKIM imzalanması etkinleştirildiğinde, DKIM imzalama işlemi ilk *.onmicrosoft.com etki alanını kullanmaktan özel etki alanını kullanmaya etkili bir şekilde geçer.

DKIM'in giden postayı imzalaması için özel bir etki alanı veya alt etki alanı kullanabilirsiniz, ancak etki alanı Microsoft 365'e başarıyla eklendikten sonra. Yönergeler için bkz. Etki alanı ekleme.

Özel bir etki alanının DKIM oturumu kapatma giden postasını ne zaman başlattığını belirleyen ana faktör, DNS'deki CNAME kaydı algılamadır.

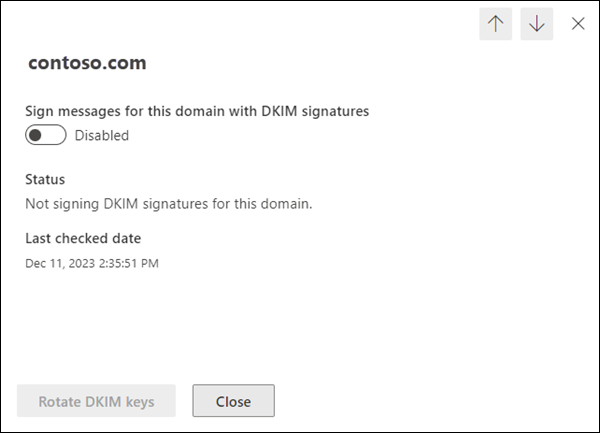

Bu bölümdeki yordamları kullanmak için, özel etki alanı veya alt etki alanı konumundaki Email kimlik doğrulama ayarları sayfasının https://security.microsoft.com/authentication?viewid=DKIMDKIM sekmesinde görünmelidir. Ayrıntılar açılır öğesindeki etki alanının özellikleri aşağıdaki değerleri içermelidir:

-

DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesi Devre Dışı

olarak ayarlanır.

olarak ayarlanır. - Durum değeri, etki alanı için DKIM imzalarını imzalamaz.

- DKIM anahtarları oluşturma özelliği yok. DKIM tuşlarını döndür görünür, ancak gri görünür.

Etki alanı bu gereksinimleri karşılıyorsa devam edin.

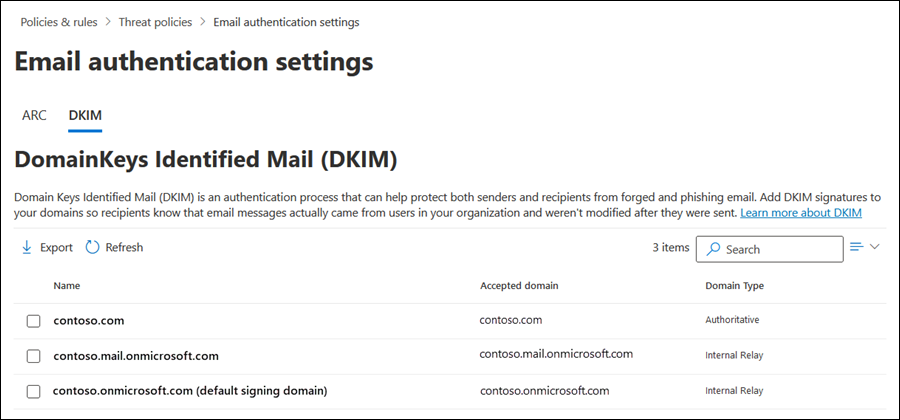

konumundaki Defender portalında https://security.microsoft.comEmail & işbirliği>İlkeleri & kuralları>Tehdit ilkeleri>Email kimlik doğrulama ayarları sayfasına gidin. Veya doğrudan Email kimlik doğrulama ayarları sayfasına gitmek için kullanınhttps://security.microsoft.com/authentication.

Email kimlik doğrulama ayarları sayfasında DKIM sekmesini seçin.

DKIM sekmesinde, satırda adın yanındaki onay kutusundan başka bir yere tıklayarak yapılandıracağınız özel etki alanını seçin.

Açılan etki alanı ayrıntıları açılır öğesinde, Şu anda Devre Dışı olarak ayarlanmış DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu

düğmesini seçin.

düğmesini seçin.Son denetlenen tarih değerini not edin.

İstemci hatası iletişim kutusu açılır. Hata, etki alanı için etki alanı kayıt şirketinde oluşturduğunuz iki CNAME kaydında kullanılacak değerleri içerir.

Bu örnekte özel etki alanı contoso.com ve Microsoft 365 kuruluşunun ilk etki alanı contoso.onmicrosoft.com. Hata iletisi şöyle görünür:

|Microsoft.Exchange.ManagementTasks.ValidationException|CNAME record does not exist for this config. Please publish the following two CNAME records first. Domain Name : contoso.com Host Name : selector1._domainkey Points to address or value: selector1- contoso-com._domainkey.contoso.onmicrosoft.com Host Name : selector2._domainkey Points to address or value: selector2-contoso-com._domainkey.contoso.onmicrosoft.com . If you have already published the CNAME records, sync will take a few minutes to as many as 4 days based on your specific DNS. Return and retry this step later.Bu nedenle, contoso.com etki alanı için DNS'de oluşturmanız gereken CNAME kayıtları şunlardır:

Ana bilgisayar adı:

selector1._domainkey

İşaret edilen adres veya değer:selector1-contoso-com._domainkey.contoso.onmicrosoft.comAna bilgisayar adı:

selector2._domainkey

İşaret edilen adres veya değer:selector2-contoso-com._domainkey.contoso.onmicrosoft.comHata iletişim kutusundaki bilgileri kopyalayın (metni seçin ve CTRL+C tuşlarına basın) ve ardından Tamam'ı seçin.

Etki alanı ayrıntıları açılır öğesini açık bırakın.

Başka bir tarayıcı sekmesinde veya penceresinde, etki alanının etki alanı kayıt şirketine gidin ve önceki adımda yer alan bilgileri kullanarak iki CNAME kaydını oluşturun.

Birçok etki alanı kayıt şirketi için farklı Microsoft 365 hizmetleri için CNAME kayıtları oluşturma yönergeleri sağlıyoruz. Bu yönergeleri başlangıç noktası olarak kullanarak DKIM CNAME kayıtlarını oluşturabilirsiniz. Daha fazla bilgi için bkz. Etki alanınıza bağlanmak için DNS kayıtları ekleme.

Microsoft 365'in oluşturduğunuz yeni CNAME kayıtlarını algılaması birkaç dakika (veya muhtemelen daha uzun) sürer.

Bir süre sonra, 5. Adımda açık bıraktığınız etki alanı özellikleri flout'una dönün ve DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesini seçin.

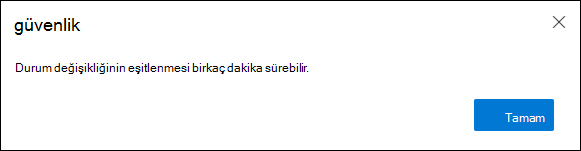

Birkaç saniye sonra aşağıdaki iletişim kutusu açılır:

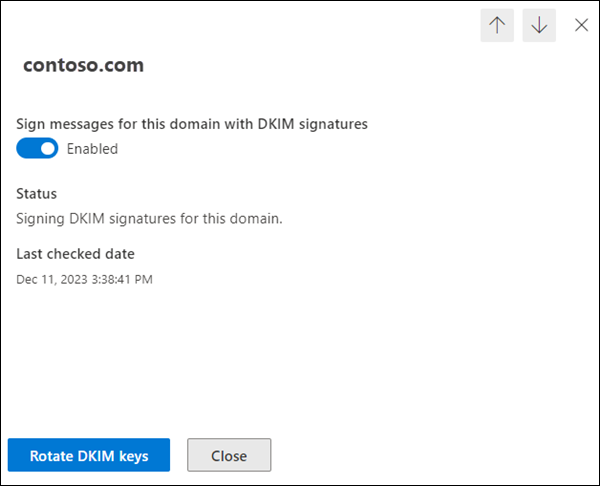

İletişim kutusunu kapatmak için Tamam'ı seçtikten sonra ayrıntılar açılır öğesinde aşağıdaki ayarları doğrulayın:

-

DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesi Etkin

olarak ayarlanır.

olarak ayarlanır. - Durum değeri, Bu etki alanı için DKIM imzalarını imzalama değeridir.

- DKIM tuşlarını döndür seçeneği kullanılabilir.

- Son denetlenen tarih: Tarih ve saat, 4. Adım'daki özgün değerden daha yeni olmalıdır.

-

DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesi Etkin

*.onmicrosoft.com etki alanını kullanarak giden iletilerin DKIM imzasını özelleştirmek için Defender portalını kullanma

Bu makalenin önceki bölümlerinde açıklandığı gibi, ilk *.onmicrosoft.com etki alanı Microsoft 365 kuruluşunuzdan gelen tüm giden postaları imzalamak için otomatik olarak yapılandırılır ve giden iletileriN DKIM imzalaması için özel etki alanlarını yapılandırmanız gerekir.

Ancak, *.onmicrosoft.com etki alanını kullanarak DKIM imzalamayı etkilemek için bu bölümdeki yordamları da kullanabilirsiniz:

- Yeni anahtarlar oluşturun. Yeni anahtarlar otomatik olarak eklenir ve Microsoft 365 veri merkezlerinde kullanılır.

- *.onmicrosoft.com etki alanının özelliklerinin PowerShell'deki veya PowerShell'deki Email kimlik doğrulama ayarları sayfasının https://security.microsoft.com/authentication?viewid=DKIMDKIM sekmesindeki etki alanının ayrıntılar açılır öğesinde doğru görünmesini sağlayın. Bu sonuç, etki alanı için DKIM yapılandırmasında gelecekteki işlemlere olanak tanır (örneğin, el ile anahtar döndürme).

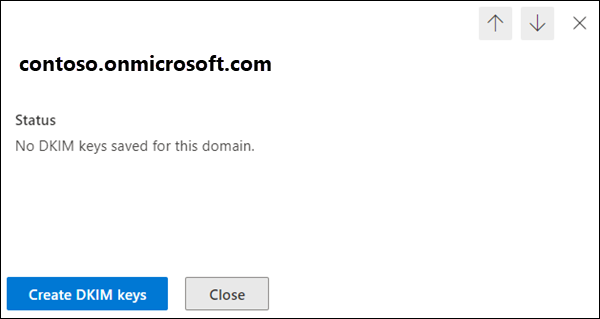

Bu bölümdeki yordamları kullanmak için, *.onmicrosoft.com etki alanı konumundaki Email kimlik doğrulama ayarları sayfasının https://security.microsoft.com/authentication?viewid=DKIMDKIM sekmesinde görünmelidir. Ayrıntılar açılır öğesindeki *.onmicrosoft.com etki alanının özellikleri aşağıdaki değerleri içermelidir:

- DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesi kullanılamaz.

- Durum değeri, bu etki alanı için kaydedilmiş DKIM anahtarı yok değeridir.

- DKIM anahtarları oluşturma özelliği mevcuttur.

Etki alanı bu gereksinimleri karşılıyorsa devam edin.

konumundaki Defender portalında https://security.microsoft.comEmail & işbirliği>İlkeleri & kuralları>Tehdit ilkeleri>Email kimlik doğrulama ayarları sayfasına gidin. Veya doğrudan Email kimlik doğrulama ayarları sayfasına gitmek için kullanınhttps://security.microsoft.com/authentication.

Email kimlik doğrulama ayarları sayfasında DKIM sekmesini seçin.

DKIM sekmesinde, adın yanındaki onay kutusundan başka bir satıra tıklayarak yapılandırılan *.onmicrosoft.com etki alanını seçin.

Açılan etki alanı ayrıntıları açılır öğesinde DKIM anahtarları oluştur'u seçin.

DKIM anahtarı oluşturma işlemi tamamlandığında , CNAMEs Yayımla iletişim kutusu açılır. Kapat'ı seçin.

*.onmicrosoft.com etki alanı için CNAME kayıtlarını oluşturamazsınız, bu nedenle değerleri kopyalamanız gerekmez. Microsoft sizin için gerekli DNS yapılandırmasını üstlenir.

Kapat'ı seçtikten sonra, DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesinin Devre dışı

olduğu etki alanı ayrıntıları açılır menüsüne dönersiniz.

olduğu etki alanı ayrıntıları açılır menüsüne dönersiniz.DKIM imzalarıyla bu etki alanı için iletileri imzala düğmesini Etkin

olarak kaydırın ve açılan onay iletişim kutusunda Tamam'ı seçin.

olarak kaydırın ve açılan onay iletişim kutusunda Tamam'ı seçin.Etki alanı ayrıntıları açılır öğesinde işiniz bittiğinde Kapat'ı seçin.

Giden iletilerin DKIM imzasını yapılandırmak için Exchange Online PowerShell kullanma

Özel bir etki alanı kullanarak giden iletilerin DKIM imzasını etkinleştirmek veya *.onmicrosoft.com etki alanı için DKIM imzalamayı özelleştirmek için PowerShell'i kullanmayı tercih ederseniz, aşağıdaki komutları çalıştırmak için Exchange Online PowerShell'e bağlanın.

İpucu

Özel etki alanını kullanarak DKIM imzalamayı yapılandırabilmeniz için önce etki alanını Microsoft 365'e eklemeniz gerekir. Yönergeler için bkz. Etki alanı ekleme. DKIM yapılandırması için özel etki alanının kullanılabilir olduğunu onaylamak için aşağıdaki komutu çalıştırın: Get-AcceptedDomain.

Bu makalenin önceki bölümlerinde açıklandığı gibi, *.onmicrosoft.com etki alanınız varsayılan olarak giden e-postayı zaten imzalıyor. Normalde, Defender portalında veya PowerShell'de *.onmicrosoft.com etki alanı için DKIM imzalamayı el ile yapılandırmadığınız sürece, *.onmicrosoft.com Get-DkimSigningConfig çıkışında görünmez.

Kuruluştaki tüm etki alanlarının kullanılabilirliğini ve DKIM durumunu doğrulamak için aşağıdaki komutu çalıştırın:

Get-DkimSigningConfig | Format-List Name,Enabled,Status,Selector1CNAME,Selector2CNAMEDKIM imzalamasını yapılandırmak istediğiniz etki alanı için, 1. Adım'daki komutun çıkışı, bundan sonra yapmanız gerekenleri belirler:

Etki alanı aşağıdaki değerlerle listelenir:

- Etkin: Yanlış

-

Durum:

CnameMissing

Seçici değerlerini kopyalamak için 3. Adım'a gidin.

Veya

Etki alanı listelenmiyor:

Etki Alanı'nı> etki alanı değeriyle değiştirin <ve aşağıdaki komutu çalıştırın:

New-DkimSigningConfig -DomainName <Domain> -Enabled $false [-BodyCanonicalization <Relaxed | Simple>] [-HeaderCanonicalization <Relaxed | Simple>] [-KeySize <1024 | 2048>]-

BodyCanonicalization parametresi, ileti gövdesindeki değişikliklere duyarlılık düzeyini belirtir:

- Gevşek: Boşluktaki değişiklikler ve ileti gövdesinin sonundaki boş satırlardaki değişikliklere tolerans gösterilir. Bu, varsayılan değerdir.

- Basit: Yalnızca ileti gövdesinin sonundaki boş satırlardaki değişikliklere tolerans gösterilir.

-

HeaderCanonicalization parametresi, ileti üst bilgisindeki değişikliklere duyarlılık düzeyini belirtir:

- Gevşek: İleti üst bilgisinde sık yapılan değişikliklere tolerans gösterilir. Örneğin, üst bilgi alanı satırı yeniden çizili, gereksiz boşluk veya boş satırlardaki değişiklikler ve üst bilgi alanları için durum değişiklikleri. Bu, varsayılan değerdir.

- Basit: Üst bilgi alanlarında hiçbir değişiklik kabul edilmez.

-

KeySize parametresi, DKIM kaydındaki ortak anahtarın bit boyutunu belirtir:

-

- Bu, varsayılan değerdir.

-

-

Örneğin:

New-DkimSigningConfig -DomainName contoso.com -Enabled $false-

BodyCanonicalization parametresi, ileti gövdesindeki değişikliklere duyarlılık düzeyini belirtir:

Etki alanının aşağıdaki özellik değerleriyle listelendiğini onaylamak için 1. Adım'dan komutunu yeniden çalıştırın:

- Etkin: Yanlış

-

Durum:

CnameMissing

Seçici değerlerini kopyalamak için 3. Adım'a gidin.

1. Adım'dan komutun çıkışından etki alanı için Selector1CNAME ve Selector2CNAME değerlerini kopyalayın.

Etki alanı için etki alanı kayıt şirketinde oluşturmanız gereken CNAME kayıtları şöyle görünür:

Ana bilgisayar adı:

selector1._domainkey

İşaret edilen adres veya değer:<Selector1CNAME value>Ana bilgisayar adı:

selector2._domainkey

İşaret edilen adres veya değer:<Selector2CNAME value>Örneğin:

Ana bilgisayar adı:

selector1._domainkey

İşaret edilen adres veya değer:selector1-contoso-com._domainkey.contoso.onmicrosoft.comAna bilgisayar adı:

selector2._domainkey

İşaret edilen adres veya değer:selector2-contoso-com._domainkey.contoso.onmicrosoft.comAşağıdaki adımlardan birini yapın:

Özel etki alanı: Etki alanının etki alanı kayıt şirketinde, önceki adımda yer alan bilgileri kullanarak iki CNAME kaydını oluşturun.

Birçok etki alanı kayıt şirketi için farklı Microsoft 365 hizmetleri için CNAME kayıtları oluşturma yönergeleri sağlıyoruz. Bu yönergeleri başlangıç noktası olarak kullanarak DKIM CNAME kayıtlarını oluşturabilirsiniz. Daha fazla bilgi için bkz. Etki alanınıza bağlanmak için DNS kayıtları ekleme.

Microsoft 365'in oluşturduğunuz yeni CNAME kayıtlarını algılaması birkaç dakika (veya muhtemelen daha uzun) sürer.

*.onmicrosoft.com etki alanı: 5. Adıma gidin.

Bir süre sonra Exchange Online PowerShell'e dönün, Etki Alanını> yapılandırdığınız etki alanıyla değiştirin <ve aşağıdaki komutu çalıştırın:

Set-DkimSigningConfig -Identity \<Domain\> -Enabled $true [-BodyCanonicalization <Relaxed | Simple>] [-HeaderCanonicalization <Relaxed | Simple>]-

BodyCanonicalization parametresi, ileti gövdesindeki değişikliklere duyarlılık düzeyini belirtir:

- Gevşek: Boşluktaki değişiklikler ve ileti gövdesinin sonundaki boş satırlardaki değişikliklere tolerans gösterilir. Bu, varsayılan değerdir.

- Basit: Yalnızca ileti gövdesinin sonundaki boş satırlardaki değişikliklere tolerans gösterilir.

-

HeaderCanonicalization parametresi, ileti üst bilgisindeki değişikliklere duyarlılık düzeyini belirtir:

- Gevşek: İleti üst bilgisinde sık yapılan değişikliklere tolerans gösterilir. Örneğin, üst bilgi alanı satırı yeniden çizili, gereksiz boşluk veya boş satırlardaki değişiklikler ve üst bilgi alanları için durum değişiklikleri. Bu, varsayılan değerdir.

- Basit: Üst bilgi alanlarında hiçbir değişiklik kabul edilmez.

Örneğin:

Set-DkimSigningConfig -Identity contoso.com -Enabled $trueVeya

Set-DkimSigningConfig -Identity contoso.onmicrosoft.com -Enabled $trueÖzel bir etki alanı için, Microsoft 365 etki alanı kayıt şirketindeki CNAME kayıtlarını algılayabilirse, komut hatasız çalışır ve etki alanı artık DKIM'in etki alanından giden iletileri imzalamak için kullanılır.

CNAME kayıtları algılanırsa, CNAME kayıtlarında kullanılacak değerleri içeren bir hata alırsınız. Etki alanı kayıt şirketindeki değerlerde yazım hatalarını denetleyin (tirelerle, noktalarla ve alt çizgilerle kolayca yapılır!), bir süre daha bekleyin ve komutu yeniden çalıştırın.

Daha önce listelenmeyen bir *.onmicrosoft.com etki alanı için komut hatasız çalışır.

-

BodyCanonicalization parametresi, ileti gövdesindeki değişikliklere duyarlılık düzeyini belirtir:

Etki alanının artık DKIM imza iletilerine yapılandırıldığını doğrulamak için 1. Adım'dan komutunu çalıştırın.

Etki alanı aşağıdaki özellik değerlerine sahip olmalıdır:

- Etkin: Doğru

-

Durum:

Valid

Ayrıntılı söz dizimi ve parametre bilgileri için aşağıdaki makalelere bakın:

DKIM anahtarlarını döndürme

Parolaları düzenli aralıklarla değiştirmeniz gereken nedenlerle, DKIM imzalama için kullanılan DKIM anahtarını düzenli aralıklarla değiştirmeniz gerekir. Etki alanı için DKIM anahtarının değiştirilmesi DKIM anahtarı döndürme olarak bilinir.

Microsoft 365 etki alanı için DKIM anahtar döndürmesi hakkındaki ilgili bilgiler, Exchange Online PowerShell'de aşağıdaki komutun çıkışında gösterilmiştir:

Get-DkimSigningConfig -Identity <CustomDomain> | Format-List

- KeyCreationTime: DKIM ortak-özel anahtar çiftinin oluşturulduğu UTC tarihi/saati.

- RotateOnDate: Önceki veya sonraki DKIM anahtar döndürmesinin tarih/saati.

-

SelectorBeforeRotateOnDate: Microsoft 365'te özel bir etki alanı kullanarak DKIM imzalaması için etki alanında iki CNAME kaydı gerektiğini unutmayın. Bu özellik, DKIM'in RotateOnDate tarih-saatinden ( seçici olarak da bilinir) önce kullandığı CNAME kaydını gösterir. değeri veya

selector2veselector1SelectorAfterRotateOnDate değerinden farklıdır. -

SelectorAfterRotateOnDate: DKIM'in RotateOnDate tarih-saatinden sonra kullandığı CNAME kaydını gösterir. değeri veya

selector2veselector1SelectorBeforeRotateOnDate değerinden farklıdır.

Bu bölümde açıklandığı gibi bir etki alanında DKIM anahtar döndürmesi yaptığınızda, değişiklik hemen olmaz. Yeni özel anahtarın iletileri imzalamaya başlaması dört gün (96 saat) sürer ( RotateOnDate tarih/saati ve karşılık gelen SelectorAfterRotateOnDate değeri). O zamana kadar, mevcut özel anahtar kullanılır (karşılık gelen SelectorBeforeRotateOnDate değeri).

İpucu

Özel bir etki alanının DKIM oturumu kapatma giden postasını ne zaman başlattığını belirleyen ana faktör, DNS'deki CNAME kaydı algılamadır.

DKIM imzasını doğrulamak için kullanılan ilgili ortak anahtarı onaylamak için (iletiyi imzalamak için kullanılan özel anahtarı çıkarsayan), DKIM-Signature üst bilgisi alanındaki s= değerini denetleyin (seçici; örneğin, s=selector1-contoso-com).

İpucu

Özel etki alanları için DKIM anahtarlarını yalnızca DKIM imzalama için etkinleştirilmiş etki alanlarında döndürebilirsiniz ( Durum değeri Etkindir).

Şu anda *.onmicrosoft.com etki alanı için otomatik DKIM anahtar döndürmesi yoktur. Bu bölümde açıklandığı gibi DKIM anahtarlarını el ile döndürebilirsiniz. *.onmicrosoft.com etki alanının özelliklerinde DKIM anahtarlarını döndür seçeneği kullanılamıyorsa, bu makalenin önceki bölümlerinde yer alan *.onmicrosoft.com etki alanı kullanılarak giden iletilerin DKIM imzasını özelleştirmek için Defender portalını kullanma bölümündeki yordamları kullanın.

Özel etki alanının DKIM anahtarlarını döndürmek için Defender portalını kullanma

konumundaki Defender portalında https://security.microsoft.comEmail & işbirliği>İlkeleri & kuralları>Tehdit ilkeleri>Email kimlik doğrulama ayarları sayfasına gidin. Veya doğrudan Email kimlik doğrulama ayarları sayfasına gitmek için kullanınhttps://security.microsoft.com/authentication.

Email kimlik doğrulama ayarları sayfasında DKIM sekmesini seçin.

DKIM sekmesinde, adın yanındaki onay kutusundan başka bir satıra tıklayarak yapılandırılan etki alanını seçin.

Açılan etki alanı ayrıntıları açılır öğesinde DKIM anahtarlarını döndür'ü seçin.

Ayrıntılar açılır öğesindeki ayarlar aşağıdaki değerlere dönüşür:

- Durum: Bu etki alanı için anahtarları döndürme ve DKIM imzalarını imzalama.

- DKIM tuşlarını döndürmek gri görünür.

Dört gün (96 saat) sonra, yeni DKIM anahtarı özel etki alanı için giden iletileri kapatmaya başlar. O zamana kadar geçerli DKIM anahtarı kullanılır.

Durum değeri bu etki alanı için anahtarları döndürüyor ve DKIM imzalarını imzalayarak bu etki alanı için DKIM imzalarınıimzalama olarak değiştiğinde yeni DKIM anahtarının ne zaman kullanıldığını anlayabilirsiniz.

DKIM imzasını doğrulamak için kullanılan ilgili ortak anahtarı onaylamak için (iletiyi imzalamak için kullanılan özel anahtarı çıkarsayan), DKIM-Signature üst bilgisi alanındaki s= değerini denetleyin (seçici; örneğin, s=selector1-contoso-com).

Exchange Online PowerShell kullanarak bir etki alanının DKIM anahtarlarını döndürün ve bit derinliğini değiştirin

Bir etki alanının DKIM anahtarlarını döndürmek için PowerShell'i kullanmayı tercih ederseniz, aşağıdaki komutları çalıştırmak için Exchange Online PowerShell'e bağlanın.

Kuruluştaki tüm etki alanlarının kullanılabilirliğini ve DKIM durumunu doğrulamak için aşağıdaki komutu çalıştırın:

Get-DkimSigningConfig | Format-List Name,Enabled,Status,Selector1CNAME,Selector1KeySize,Selector2CNAME,Selector2KeySize,KeyCreationTime,RotateOnDate,SelectorBeforeRotateOnDate,SelectorAfterRotateOnDateDKIM anahtarlarını döndürmek istediğiniz etki alanı için aşağıdaki söz dizimini kullanın:

Rotate-DkimSigningConfig -Identity <CustomDomain> [-KeySize <1024 | 2048>]Yeni DKIM anahtarlarının bit derinliğini değiştirmek istemiyorsanız KeySize parametresini kullanmayın.

Bu örnek, contoso.com etki alanı için DKIM anahtarlarını döndürür ve 2048 bit anahtara dönüşür.

Rotate-DkimSigningConfig -Identity contoso.com -KeySize 2048Bu örnek, anahtar bit derinliğini değiştirmeden contoso.com etki alanı için DKIM anahtarlarını döndürür.

Rotate-DkimSigningConfig -Identity contoso.comAşağıdaki özellik değerlerini onaylamak için 1. Adım'dan komutunu yeniden çalıştırın:

- KeyCreationTime

- RotateOnDate

- SelectorBeforeRotateOnDate

- SelectorAfterRotateOnDate:

Hedef e-posta sistemleri, iletilerdeki DKIM imzasını doğrulamak için SelectorBeforeRotateOnDate özelliği tarafından tanımlanan CNAME kaydındaki ortak anahtarı kullanır (bu, DKIM'in iletiyi imzalaması için kullanılan özel anahtarı çıkarsar).

RotateOnDate tarih/saatinden sonra, DKIM iletileri imzalamak için yeni özel anahtarı kullanır ve hedef e-posta sistemleri, iletilerdeki DKIM imzasını doğrulamak için SelectorAfterRotateOnDate özelliği tarafından tanımlanan CNAME kaydında karşılık gelen ortak anahtarı kullanır.

DKIM imzasını doğrulamak için kullanılan ilgili ortak anahtarı onaylamak için (iletiyi imzalamak için kullanılan özel anahtarı çıkarsayan), DKIM-Signature üst bilgisi alanındaki s= değerini denetleyin (seçici; örneğin,

s=selector1-contoso-com).

Ayrıntılı söz dizimi ve parametre bilgileri için aşağıdaki makalelere bakın:

Özel etki alanı kullanarak giden iletilerin DKIM imzasını devre dışı bırakma

Bu makalede daha önce açıklandığı gibi, özel bir etki alanı kullanarak giden iletilerin DKIM imzasını etkinleştirmek, DKIM imzalamasını *.onmicrosoft.com etki alanını kullanmaktan özel etki alanını kullanmaya etkili bir şekilde değiştirir.

Özel bir etki alanı kullanarak DKIM imzalamayı devre dışı bırakırsanız, giden posta için DKIM imzalamayı tamamen devre dışı bırakmamış olursunuz. DKIM imzalama sonunda *.onmicrosoft etki alanını kullanmaya geri döner.

Özel etki alanı kullanarak giden iletilerin DKIM imzasını devre dışı bırakmak için Defender portalını kullanma

konumundaki Defender portalında https://security.microsoft.comE-posta & işbirliği>İlkeleri & kuralları>Tehdit ilkeleri>E-posta kimlik doğrulama ayarları sayfasına gidin. Ya da doğrudan E-posta kimlik doğrulama ayarları sayfasına gitmek için kullanın https://security.microsoft.com/authentication.

E-posta kimlik doğrulaması ayarları sayfasında DKIM sekmesini seçin.

DKIM sekmesinde, adın yanındaki onay kutusundan başka bir satıra tıklayarak yapılandırılan etki alanını seçin.

Açılan etki alanı ayrıntıları açılır öğesinde, DKIM imzalarıyla bu etki alanı için iletileri imzala iki durumlu düğmesini Devre Dışı olarak

kaydırın.

kaydırın.

Özel etki alanı kullanarak giden iletilerin DKIM imzasını devre dışı bırakmak için Exchange Online PowerShell kullanma

Özel bir etki alanı kullanarak giden iletilerin DKIM imzasını devre dışı bırakmak için PowerShell'i kullanmayı tercih ederseniz, aşağıdaki komutları çalıştırmak için Exchange Online PowerShell'e bağlanın.

Kuruluştaki tüm etki alanlarının kullanılabilirliğini ve DKIM durumunu doğrulamak için aşağıdaki komutu çalıştırın:

Get-DkimSigningConfig | Format-List Name,Enabled,StatusDKIM imzalamasını devre dışı bırakabileceğiniz tüm özel etki alanları aşağıdaki özellik değerlerine sahiptir:

- Etkin: Doğru

-

Durum:

Valid

DKIM imzalamasını devre dışı bırakmak istediğiniz etki alanı için aşağıdaki söz dizimini kullanın:

Set-DkimSigningConfig -Identity <CustomDomain> -Enabled $falseBu örnek, özel etki alanı contoso.com kullanarak DKIM imzalamayı devre dışı bırakır.

Set-DkimSigningConfig -Identity contoso.com -Enabled $false

Microsoft 365'ten giden postanın DKIM imzasını doğrulama

İpucu

Giden postanın DKIM imzasını test etmek için bu bölümdeki yöntemleri kullanmadan önce, değişikliklerin yayılmasına izin vermek için DKIM yapılandırma değişikliklerinden sonra birkaç dakika bekleyin.

Microsoft 365'ten giden e-postanın DKIM imzasını doğrulamak için aşağıdaki yöntemlerden birini kullanın:

Test iletileri gönderin ve hedef e-posta sistemindeki ileti üst bilgisinden ilgili üst bilgi alanlarını görüntüleyin:

Microsoft 365 DKIM özellikli etki alanınızdaki bir hesaptan başka bir e-posta sistemindeki alıcıya (örneğin, outlook.com veya gmail.com) ileti gönderin.

İpucu

DKIM testi için AOL'ye posta göndermeyin. AOL, SPF denetiminin geçip geçmediğini DKIM denetimini atlayabilir.

Hedef posta kutusunda ileti üst bilgisini görüntüleyin. Örneğin:

- Outlook'ta internet iletisi üst bilgilerini görüntüleyin.

- konumunda İleti Üst Bilgisi Çözümleyicisi'ni https://mha.azurewebsites.netkullanın.

İleti üst bilgisinde DKIM-Signature üst bilgisi alanını bulun. Üst bilgi alanı aşağıdaki örneğe benzer:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=contoso.com; s=selector1; h=From:Date:Subject:Message-ID:Content-Type:MIME-Version:X-MS-Exchange-SenderADCheck; bh=UErATeHehIIPIXPeUAfZWiKo0w2cSsOhb9XM9ulqTX0=;- d=: İletiyi DKIM ile imzalamak için kullanılan etki alanı.

- s=: İletinin DKIM imzasının şifresini çözmek ve doğrulamak için kullanılan seçici (etki alanındaki DNS kaydındaki ortak anahtar).

İleti üst bilgisinde Authentication-Results üst bilgisi alanını bulun. Hedef e-posta sistemleri gelen postayı damgalamada biraz farklı biçimler kullanabilse de, üst bilgi alanı DKIM=pass veya DKIM=Ok içermelidir. Örneğin:

Authentication-Results: mx.google.com; dkim=pass header.i=@contoso.com header.s=selector1 header.b=NaHRSJOb; arc=pass (i=1 spf=pass spfdomain=contoso.com dkim=pass dkdomain=contoso.com dmarc=pass fromdomain=contoso.com); spf=pass (google.com: domain of michelle@contoso.com designates 0000:000:0000:0000::000 as permitted sender) smtp.mailfrom=michelle@contoso.comİpucu

DKIM imzası aşağıdaki koşullardan biri altında atlanır:

- Gönderen ve alıcı e-posta adresleri aynı etki alanındadır.

- Gönderen ve alıcı e-posta adresleri, aynı kuruluş tarafından denetlenen farklı etki alanlarında yer alır.

Her iki durumda da ileti üst bilgisinde DKIM-Signature üst bilgi alanı yoktur ve Authentication-Results üst bilgi alanı aşağıdaki örneğe benzer:

authentication-results: dkim=none (message not signed) header.d=none;dmarc=none action=none header.from=contoso.com;

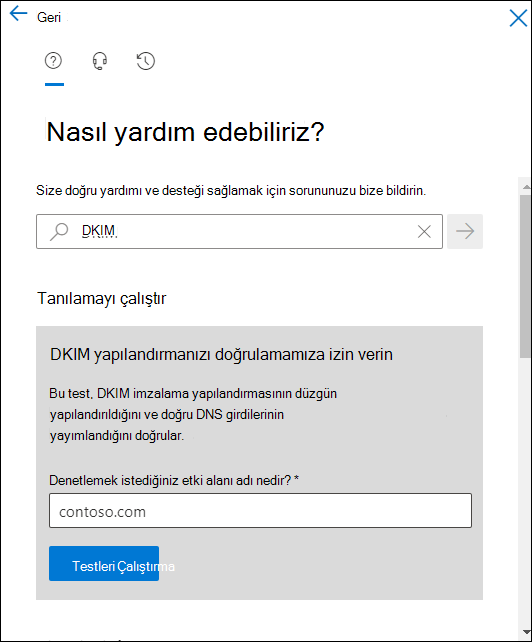

Microsoft 365 yardımındaki testi kullanın: Bu özellik bir Genel Yönetici* hesabı gerektirir ve 21Vianet tarafından sağlanan Microsoft 365 Kamu Topluluğu Bulutu (GCC), GCC High, DoD veya Office 365'te kullanılamaz.

Önemli

* Microsoft, rolleri en az izinle kullanmanızı önerir. Daha düşük izinli hesapların kullanılması, kuruluşunuzun güvenliğini artırmaya yardımcı olur. Genel Yönetici, mevcut bir rolü kullanamıyorsanız acil durum senaryolarıyla sınırlı olması gereken yüksek ayrıcalıklı bir roldür.

DKIM, diğer e-posta hizmetlerinde özel etki alanınızdan posta imzalama

Bazı e-posta hizmet sağlayıcıları veya hizmet olarak yazılım sağlayıcıları, hizmetten kaynaklanan postalarınız için DKIM imzalamayı etkinleştirmenize olanak tanır. Ancak yöntemler tamamen e-posta hizmetine bağlıdır.

İpucu

Bu makalenin önceki bölümlerinde belirtildiği gibi, doğrudan denetlemediğiniz e-posta sistemleri veya hizmetleri için alt etki alanları kullanmanızı öneririz.

Örneğin, Microsoft 365'teki e-posta etki alanınız contoso.com ve pazarlama e-postası için Adatum toplu posta hizmetini kullanırsınız. Adatum, kendi hizmetinde etki alanınızdaki gönderenlerden gelen iletilerin DKIM imzasını destekliyorsa, iletiler aşağıdaki öğeleri içerebilir:

Return-Path: <communication@adatum.com>

From: <sender@marketing.contoso.com>

DKIM-Signature: s=s1024; d=marketing.contoso.com

Subject: This a message from the Adatum infrastructure, but with a DKIM signature authorized by marketing.contoso.com

Bu örnekte aşağıdaki adımlar gereklidir:

Adatum, Contoso'ya hizmetinden giden Contoso postasının DKIM imzalaması için kullanması için bir ortak anahtar verir.

Contoso, DNS'de ortak DKIM anahtarını marketing.contoso.com alt etki alanı için etki alanı kayıt şirketinde (TXT kaydı veya CNAME kaydı) yayımlar.

Adatum marketing.contoso.com etki alanındaki gönderenlerden posta gönderdiğinde, iletiler ilk adımda Contoso'ya verdikleri ortak anahtara karşılık gelen özel anahtar kullanılarak DKIM imzalı olur.

Hedef e-posta sistemi gelen iletilerde DKIM'i denetlerse, iletiler DKIM imzalı olduğundan DKIM'i geçirir.

Hedef e-posta sistemi gelen iletilerde DMARC'yi denetlerse, DKIM imzasında yer alan etki alanı (DKIM-Signature üst bilgi alanındaki d= değeri), e-posta istemcilerinde gösterilen Kimden adresindeki etki alanıyla eşleşir, böylece iletiler DMARC'yi de geçirebilir:

Kimden: sender@marketing.contoso.com

d=: marketing.contoso.com

Sonraki adımlar

SPF, DKIM ve DMARC'nin e-posta iletisi gönderenlerin kimliğini doğrulamak için birlikte nasıl çalıştığı konusunda açıklandığı gibi, microsoft 365 etki alanınızın kimlik sahtekarlığına engel olmak için tek başına DKIM yeterli değildir. Ayrıca mümkün olan en iyi koruma için SPF ve DMARC yapılandırmanız gerekir. Yönergeler için bkz:

- Kimlik sahtekarlığını önlemeye yardımcı olmak için SPF'yi ayarlama

- E-postayı doğrulamak için DMARC kullanma

Microsoft 365'e gelen postalar için, kuruluşunuza teslim etmeden önce ileti aktarımında değişiklik yapan hizmetleri kullanıyorsanız güvenilen ARC mühürleyicilerini de yapılandırmanız gerekebilir. Daha fazla bilgi için bkz . Güvenilen ARC mühürleyicilerini yapılandırma.

İpucu

Exchange 2016 ve Exchange 2019'un, DKIM'yi etkileyebilecek şekilde, bu iletilerden geçen iletileri değiştirdiği bilinmektedir.