Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Defender, etkin fidye yazılımı kampanyalarını veya ortamdaki diğer gelişmiş saldırıları yüksek güvenle tanımlamak için milyonlarca bireysel sinyali ilişkilendirmektedir. Bir saldırı devam ederken Defender, saldırganın otomatik saldırı kesintisi yoluyla kullandığı güvenliği aşılmış varlıkları otomatik olarak içererek saldırıyı kesintiye uğratır.

Otomatik saldırı kesintisi, yanal hareketi erken sınırlar ve ilişkili maliyetlerden üretkenlik kaybına kadar bir saldırının genel etkisini azaltır. Aynı zamanda, güvenlik operasyonları ekiplerini araştırma, düzeltme ve varlıkları yeniden çevrimiçi hale getirme konusunda tam denetime sahiptir.

Bu makale, otomatik saldırı kesintisine genel bir bakış sağlar ve sonraki adımların ve diğer kaynakların bağlantılarını içerir.

İpucu

Bu makalede saldırı kesintilerinin nasıl çalıştığı açıklanmaktadır. Bu özellikleri yapılandırmak için bkz. Microsoft Defender'de saldırı kesintisi özelliklerini yapılandırma.

Otomatik saldırı kesintisi nasıl çalışır?

Otomatik saldırı kesintisi, devam eden saldırıları içerecek, kuruluşun varlıkları üzerindeki etkisini sınırlayabilecek ve güvenlik ekiplerinin saldırıyı tamamen düzeltmesi için daha fazla zaman sağlayacak şekilde tasarlanmıştır. Saldırı kesintisi, genişletilmiş algılama ve yanıt (XDR) sinyallerimizin tamamını kullanır ve saldırının tamamını olay düzeyinde işlem yapmak üzere dikkate alır. Bu özellik, tek bir güvenlik açığı göstergesine bağlı olarak önleme ve engelleme gibi bilinen koruma yöntemlerine benzemez.

Birçok XDR ve güvenlik düzenleme, otomasyon ve yanıt (SOAR) platformu otomatik yanıt eylemlerinizi oluşturmanıza olanak tanırken, otomatik saldırı kesintisi yerleşiktir ve gelişmiş saldırıların karmaşıklıklarına karşı koymak için Microsoft güvenlik araştırmacılarının ve gelişmiş yapay zeka modellerinin içgörülerini kullanır. Otomatik saldırı kesintisi, güvenliği aşılmış varlıkları belirlemek için farklı kaynaklardan gelen sinyallerin tüm bağlamını dikkate alır.

Otomatik saldırı kesintisi üç temel aşamada çalışır:

- Uç noktalar, kimlikler, e-posta ve işbirliği araçları ve SaaS uygulamalarından gelen içgörüler aracılığıyla birçok farklı kaynaktan gelen sinyalleri tek, yüksek güvenilirlikli bir olayla ilişkilendirmek için Microsoft Defender özelliğini kullanır.

- Saldırgan tarafından denetlenen varlıkları tanımlar ve saldırıyı yaymak için kullanılır.

- Etkilenen varlıkları içererek ve devre dışı bırakarak ilgili Microsoft Defender ürünleri genelinde saldırıyı gerçek zamanlı olarak içerecek şekilde otomatik olarak yanıt eylemleri gerçekleştirir.

Bu oyun değiştirme özelliği, tehdit aktörünün ilerlemesini erken sınırlar ve bir saldırının genel etkisini, ilişkili maliyetlerden üretkenlik kaybına kadar önemli ölçüde azaltır.

Defender otomatik eylem için nasıl güven sağlar?

Yanıt eylemleri iş operasyonlarını etkileyebileceğinden, sistemler otomatik eylem gerçekleştirdiğinde güvenlik ekipleri tereddüt edebilir. Otomatik saldırı kesintisi, e-postadan, kimlikten, uygulamalardan, belgelerden, cihazlardan, ağlardan ve dosyalardan gelen gerçek veriler arasında yüksek kaliteli sinyaller ve olay düzeyi bağıntı kullanarak bu sorunu giderir.

Otomatik saldırı kesintisine güven, sinyal-gürültü oranı (SNR) ile ölçülen algılayıcı duyarlığı anlamına gelir. Kapsama eylemleri için Defender, gerçek üretim verilerine göre %99 veya daha yüksek bir güvenilirlik düzeyine sahiptir. Defender makine öğrenmesi çıkışlarını, iş yükleri arası bağıntıyı ve uzman liderliğinde olay sınıflandırmasını birleştirerek gerçek pozitifleri ve hatalı pozitifleri sınıflandırmak için her algılayıcı isabetini geniş bir gösterge kümesine karşı değerlendirir.

Defender, geniş sürümden önce denetim modunda algılayıcıları doğrular ve yalnızca katı kalite gereksinimlerini karşılayan algılayıcıları aşamalı olarak dağıtır. Bu işlem, etkin saldırıların etkili bir şekilde kesintiye uğramasını sürdürürken hatalı pozitif sonuçları düşük tutmayı amaçlar. Kesinti algılayıcıları, algılama kalitesini ve güvenilirliğini korumak için sürekli ve dinamik olarak değerlendirilir.

Microsoft güvenlik uzmanları zaman içinde yüksek algılama kalitesini korumak için kesinti etkinliğini sürekli olarak gözden geçirir, anomalileri izler ve etkiyi değerlendirir.

Buna ek olarak, tüm otomatik eylemler güvenlik ekibiniz tarafından geri alınabileceği için ortamınız üzerinde tam denetime sahip olursunuz. Daha fazla bilgi için bkz. Otomatik saldırı kesintisi eyleminin ayrıntıları ve sonuçları.

Saldırı kesintisi yapay zekayı nasıl kullanır?

Saldırı kesintisi yapay zekası, Microsoft Defender paketinde geliştirilen amaca yönelik modeller ve dedektörlerden oluşan bir grup kullanır. Bu özellikler, aşağıdakiler dahil olmak üzere birden çok veri kaynağı kullanılarak eğitilir ve ayarlanır:

- Bağıntılı Defender iş yükü telemetrisi

- Microsoft tehdit bilgileri

- Microsoft müşterilerinden geçmiş olaylar ve olay sonrası analiz öğrenmeleri

Platform, algılama kalitesini ve eylem duyarlılığını artırmak için graf modelleri, artırılmış karar ağaçları, sinir ağları ve ayrılmış küçük dil modelleri (SLM) dahil olmak üzere birden çok makine öğrenmesi yaklaşımını kullanır.

Model ve algılayıcı kalitesi, tek bir statik yayın noktası yerine sürekli mühendislik ve doğrulama döngüleri aracılığıyla korunur. Geniş kapsamlı dağıtımdan önce, yeni algılayıcılar sıkı yayın öncesi doğrulama ve aşamalı dağıtımdan geçer. Sürekli kalite, yapay zeka kararlarının uzman incelemesi ve anormal davranışlar için 7 gün 24 saat operasyonel yanıt kapsamı tarafından desteklenir.

Otomatik yanıt eylemleri

Otomatik saldırı kesintisi, Microsoft tabanlı XDR yanıt eylemlerini kullanır. Bu eylemlere örnek olarak şunlar verilebilir:

Cihaz içerir - Uç Nokta için Microsoft Defender özelliğine bağlı olarak, bu eylem söz konusu cihazla gelen/giden iletişimi engellemek için şüpheli bir cihazın otomatik olarak kapsandığı bir eylemdir.

- Ayrıca Uç Nokta için Defender, uç nokta eklenen/bulunan diğer Cihazlar için Defender'a yönelik yanal taşıma ve şifreleme etkinliklerini engellemek için keşfedilmemiş/eklenmemiş cihazlarla ilişkili kötü amaçlı IP adreslerini otomatik olarak içerir. Bunu IP İçer (Önizleme) ilkesi aracılığıyla yapar. Ayrıca, güvenliği aşılmış kritik varlıkların IP adresleri, üretkenlik kaybını önlerken bir saldırının yayılmasını durdurmak için belirli engelleme mekanizmalarıyla da otomatik olarak yer alır.

Cihazı yalıtma (Önizleme) - Uç Nokta için Microsoft Defender özelliğine bağlı olarak, olay analizi cihazın etkin bir dayanak olarak kullanıldığına dair yüksek güvenle gösterildiğinde, bu eylem güvenliği aşılmış bir cihazı ağdan otomatik olarak yalıtıyor. Cihaz araştırma ve düzeltme için gerekli güvenlik hizmetlerine bağlı kalırken ağ trafiğinin çoğu engellenir. Yalıtım zaman sınırlıdır ve kapsamı yalnızca olaya dahil olan cihazlarla sınırlıdır. Güvenlik işleçleri, araştırma tamamlandıktan sonra herhangi bir zamanda yalıtımı serbest bırakabilir.

Kullanıcıyı devre dışı bırak - Kimlik için Microsoft Defender özelliğine bağlı olarak, bu eylem yanal hareket, kötü amaçlı posta kutusu kullanımı veya kötü amaçlı yazılım yürütme gibi ek hasarları önlemek için güvenliği aşılmış bir hesabın otomatik olarak askıya alınmasıdır.

Kimlik için Defender, Active Directory, Microsoft Entra ID ve tümleşik kimlik sağlayıcılarından kullanıcılar için düzeltme eylemlerine olanak tanır. Kullanıcıyı devre dışı bırak eylemi, kullanıcının ortamınızda nasıl barındırılıyor olduğuna bağlı olarak farklı davranır.

- Kullanıcı hesabı Active Directory'de barındırıldığında: Kimlik için Defender, Kimlik için Defender algılayıcısını çalıştıran etki alanı denetleyicilerinde kullanıcı eylemini devre dışı bırakma eylemini tetikler.

- Kullanıcı hesabı Active Directory'de barındırıldığında ve Microsoft Entra ID eşitlendiğinde: Kimlik için Defender, eklenen etki alanı denetleyicileri aracılığıyla devre dışı bırakma kullanıcı eylemini tetikler. Saldırı kesintisi, Microsoft Entra ID kullanıcı hesabını da devre dışı bırakır.

- Kullanıcı hesabı yalnızca Microsoft Entra ID (buluta özel hesap) içinde barındırıldığında: Kimlik için Defender, Microsoft tarafından yönetilen bir kurumsal uygulama kullanarak Microsoft Entra ID'da devre dışı bırakma kullanıcı eylemini yürütür. Bu uygulama, hesap devre dışı bırakılmadan önce rol tabanlı erişim denetimi (RBAC) aracılığıyla oturum açmış kullanıcının atanmış rollerini ve izinlerini doğrular.

Kurumsal uygulama adlandırılmıştır

Kimlik için Microsoft Defenderve uygulama kimliğini60ca1954‑583c‑4d1f‑86de‑39d835f3e452kullanır. Eski kiracılarda bu uygulama olarakRadius Aad Syncergörünebilir.Not

Microsoft Entra ID'da kullanıcı hesabının devre dışı bırakılması, Kimlik için Microsoft Defender dağıtımına bağlı değildir.

Kullanıcı içerir- Uç Nokta için Microsoft Defender özelliğine bağlı olarak bu yanıt eylemi, Uç Nokta için Defender'ın eklenen cihazlarıyla gelen iletişimle ilgili yanal hareketleri ve uzaktan şifrelemeyi engellemeye yardımcı olmak için şüpheli kimlikleri otomatik olarak içerir.

Uç Nokta için Defender, uç nokta katmanında kullanıcı kapsamasını zorlar ve kimlik sağlayıcısındaki hesabı devre dışı bırakmaz. Uç Nokta için Defender, korumalı cihazlarda güvenliği aşılmış kimliklerin saldırganların kullanımını engeller ve kimlik doğrulama tabanlı erişimi, dosya sistemi erişimini ve ağ iletişim yollarını sınırlar.

Bu eylem denetimleri ayrıntılı düzeyde uygular, böylece Microsoft saldırıyla ilgili etkinlikleri hedefleyebilir ve mümkün olduğunda normal iş iletişimlerini koruyabilir.

Daha fazla bilgi için bkz. Microsoft Defender düzeltme eylemleri.

Ortamınızda bir saldırı kesintisi oluştuğunda belirleme

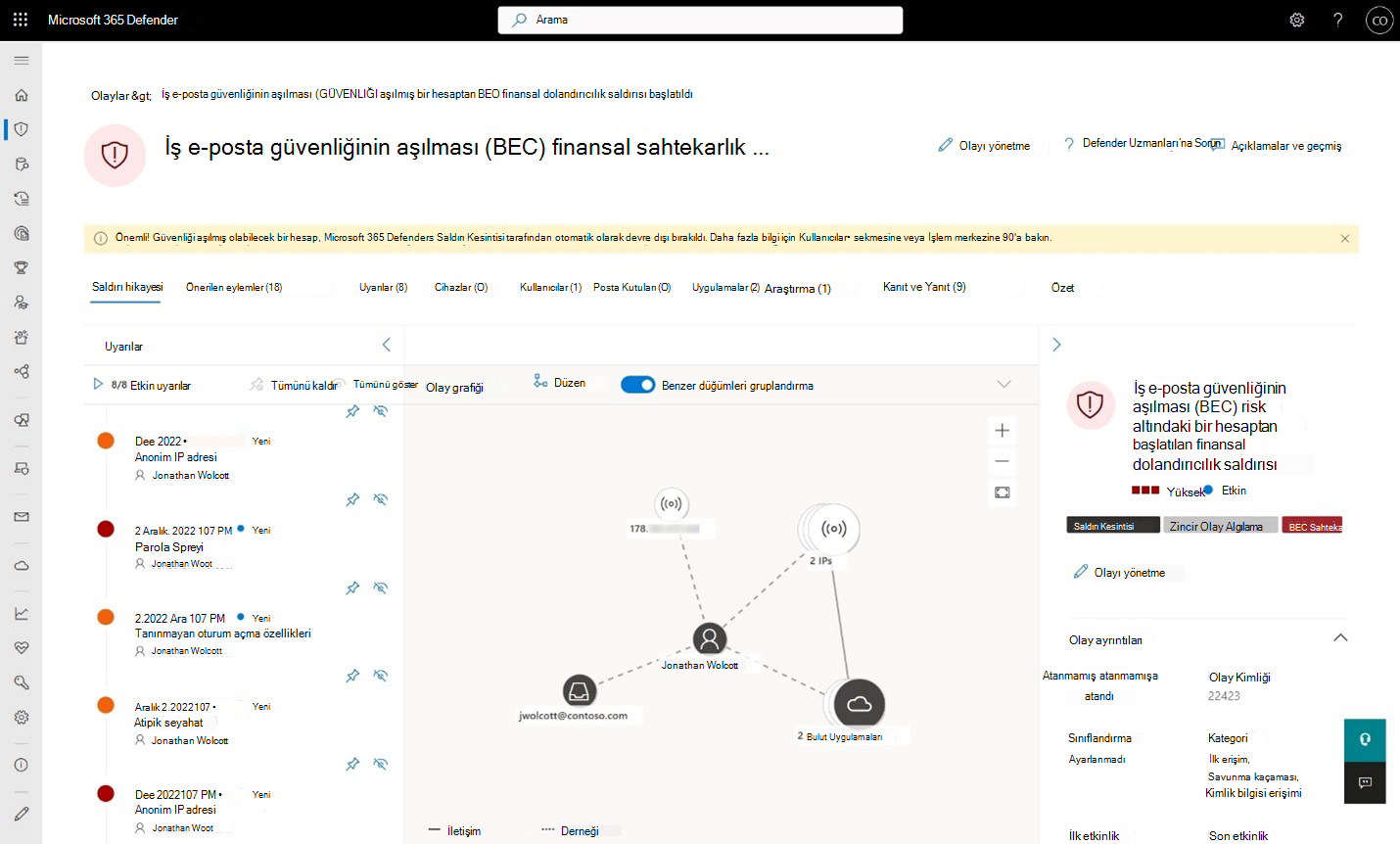

Microsoft Defender olay sayfası, saldırı hikayesi aracılığıyla otomatik saldırı kesintisi eylemlerini ve sarı çubukla gösterilen durumu yansıtır (Şekil 1). Olay ayrılmış bir kesinti etiketi gösterir, olay grafiğinde yer alan varlıkların durumunu vurgular ve İşlem Merkezi'ne bir eylem ekler.

Şekil 1. Otomatik saldırı kesintisinin gerçekleştiği sarı çubuğu gösteren olay görünümü

Şekil 1. Otomatik saldırı kesintisinin gerçekleştiği sarı çubuğu gösteren olay görünümü

Microsoft Defender kullanıcı deneyimi artık bu otomatik eylemlerin görünürlüğünü sağlamak için ek görsel ipuçları içerir. Bunları aşağıdaki deneyimlerde bulabilirsiniz:

Olay kuyruğunda:

- Etkilenen olayların yanında Saldırı Kesintisi başlıklı bir etiket görünür

Olay sayfasında:

- Saldırı Kesintisi başlıklı bir etiket

- Sayfanın üst kısmında, gerçekleştirilen otomatik eylemi vurgulayan sarı bir başlık

- Mevcut varlık durumu, bir varlık üzerinde bir eylem yapılırsa (örneğin, hesap devre dışı bırakılmışsa veya cihaz içerilmişse) olay grafiğinde gösterilir

- Etkinlikler sekmesindeki İlke durumu sütunu (Önizleme), olayla ilgili tüm eylemlerin ve ilkelerin geçerli durumunu gösterir. Sağlayıcıya Göre Filtrele : Saldırı kesintisi ve İlke durumu: Etkin, Etkin Değil, Kesinti ilkesi durumlarını görüntülemek için durum yok.

API aracılığıyla:

Olayların başlıklarının sonuna otomatik olarak kesintiye uğrama olasılığı yüksek olan bir (saldırı kesintisi) dizesi eklenir. Örneğin:

Güvenliği aşılmış bir hesaptan başlatılan BEC finansal dolandırıcılık saldırısı (saldırı kesintisi)

Daha fazla bilgi için bkz. Saldırı kesintisi ayrıntılarını ve sonuçlarını görüntüleme.

Sonraki adımlar

- Otomatik saldırı kesintisi yapılandırma

- Ayrıntıları ve sonuçları görüntüleyin

- Yanıt eylemleri için e-posta bildirimleri alma

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla etkileşime geçin: Microsoft Defender XDR Teknoloji Topluluğu.