Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Entra ID Salesforce, G Suite ve diğerleri gibi Microsoft olmayan SaaS uygulamalarına kullanıcı sağlama desteği sağlar. Microsoft olmayan bir SaaS uygulaması için kullanıcı sağlamayı etkinleştirirseniz, Microsoft Entra yönetim merkezi öznitelik eşlemeleri aracılığıyla öznitelik değerlerini denetler.

Başlamadan önce uygulama yönetimi ve çoklu oturum açma (SSO) kavramları hakkında bilgi sahibi olduğunuzdan emin olun. Aşağıdaki bağlantılara göz atın:

- Microsoft Entra ID'de Uygulama Yönetimi için Hızlı Başlangıç Serisi

- Çoklu oturum açma (SSO) nedir?

Microsoft Entra kullanıcı nesneleriyle her SaaS uygulamasının kullanıcı nesneleri arasında önceden yapılandırılmış öznitelikler ve öznitelik eşlemeleri vardır. Bazı uygulamalar, Kullanıcılar ile birlikte Gruplar gibi diğer nesne türlerini yönetir.

Varsayılan öznitelik eşlemelerini iş gereksinimlerinize göre özelleştirebilirsiniz. Bu nedenle, mevcut öznitelik eşlemelerini değiştirebilir veya silebilir ya da yeni öznitelik eşlemeleri oluşturabilirsiniz.

Not

Microsoft Entra arabirimi aracılığıyla öznitelik eşlemelerini yapılandırmaya ek olarak, şemanızın JSON gösterimini gözden geçirebilir, indirebilir ve düzenleyebilirsiniz.

Kullanıcı özniteliği eşlemelerini düzenleme

Kullanıcı sağlama işleminin Eşlemeler özelliğine erişmek için şu adımları izleyin:

En az bir Uygulama Yöneticisi olarak Microsoft Entra yönetici merkezine oturum açın.

Entra ID>Enterprise apps adresine gidin.

Galeriden eklenen uygulamalar da dahil olmak üzere tüm yapılandırılmış uygulamaların listesi gösterilir.

Raporları görüntüleyebileceğiniz ve uygulama ayarlarını yönetebileceğiniz uygulama yönetimi bölmesini yüklemek için herhangi bir uygulamayı seçin.

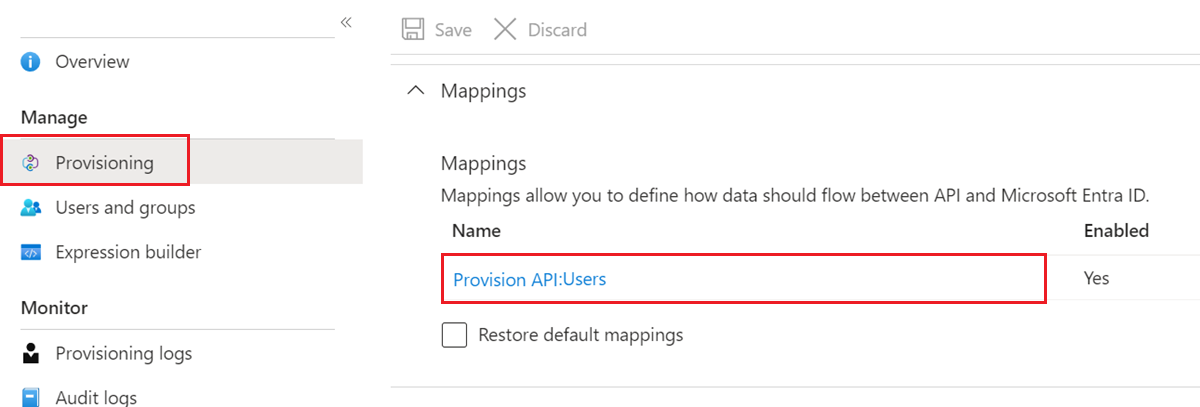

Seçili uygulama için kullanıcı hesabı sağlama ayarlarını yönetmek için Sağlama'ya tıklayın.

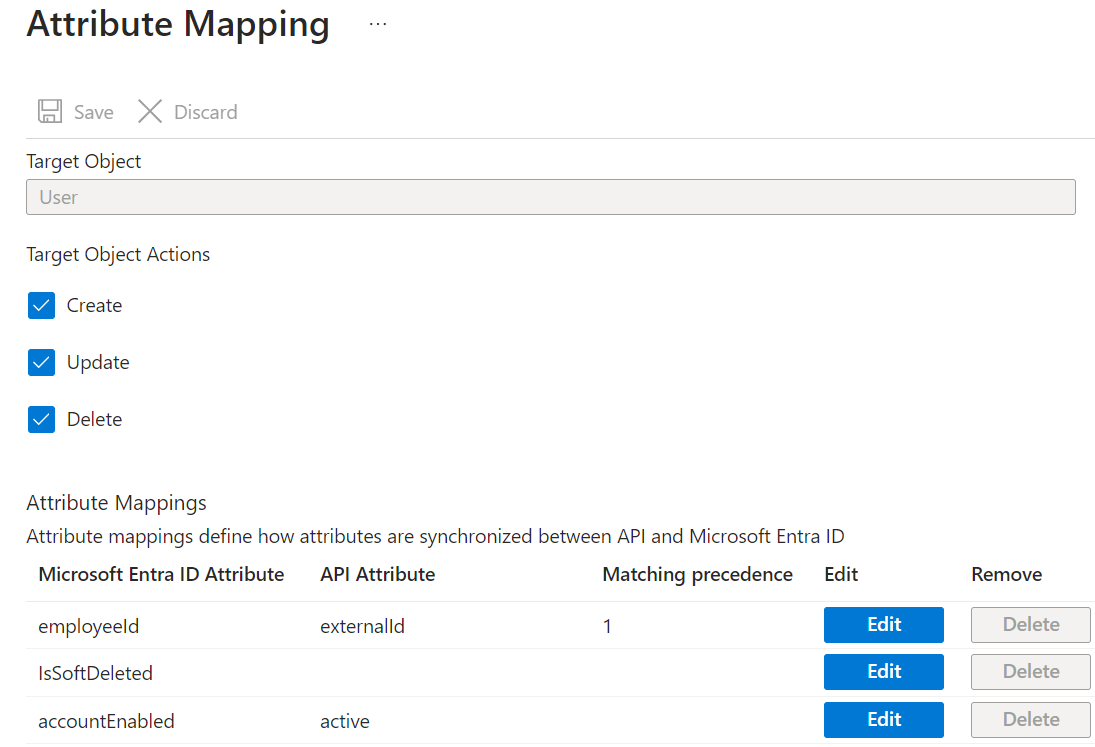

Microsoft Entra ID ile hedef uygulama arasında akan kullanıcı özniteliklerini görüntülemek ve düzenlemek için Mappings genişletin. Hedef uygulama destekliyorsa, bu bölüm isteğe bağlı olarak grupların ve kullanıcı hesaplarının sağlanmasını yapılandırmanıza olanak tanır.

İlgili Öznitelik Eşlemesi ekranını açmak için eşlemeler yapılandırmasını seçin. SaaS uygulamalarının düzgün çalışması için belirli öznitelik eşlemeleri gerekir. Gerekli öznitelikler için Sil özelliği kullanılamaz.

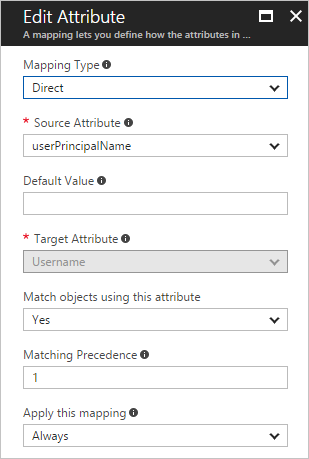

Bu ekran görüntüsünde Salesforce'ta yönetilen bir nesnenin Username özniteliğinin bağlı Microsoft Entra Nesnesinin userPrincipalName değeriyle doldurulduğunu görebilirsiniz.

Not

Oluştur'un temizlenmesi mevcut kullanıcıları etkilemez. Oluştur seçili değilse yeni kullanıcı oluşturamazsınız.

Özniteliği Düzenle ekranını açmak için mevcut bir Öznitelik Eşlemesi'ni seçin. Burada, Microsoft Entra ID ile hedef uygulama arasında akan kullanıcı özniteliklerini düzenleyebilirsiniz.

Öznitelik eşleme türlerini anlama

Öznitelik eşlemeleriyle, özniteliklerin Microsoft olmayan bir SaaS uygulamasında nasıl doldurulacağını kontrol edersiniz. Desteklenen dört farklı eşleme türü vardır:

- Direct – hedef öznitelik, Microsoft Entra ID bağlı nesnenin özniteliğinin değeriyle doldurulur.

- Sabit – hedef özniteliği belirttiğiniz belirli bir dizeyle doldurulur.

- İfade - hedef öznitelik, betik benzeri bir ifadenin sonucuna göre doldurulur. İfadeler hakkında daha fazla bilgi için bkz. Microsoft Entra ID'de Öznitelik-Eşlemeleri İçin İfade Yazma.

- Hiçbiri - hedef öznitelik değiştirilmeden bırakılır. Ancak, hedef öznitelik hiç boşsa, belirttiğiniz varsayılan değerle doldurulur.

Bu dört temel türün yanı sıra, özel öznitelik eşlemeleri isteğe bağlı bir varsayılan değer ataması kavramını destekler. Varsayılan değer ataması, Microsoft Entra ID veya hedef nesnede değer yoksa hedef özniteliğin bir değerle doldurulmasını sağlar. En yaygın yapılandırma, bunu boş bırakmaktır. Eşleme öznitelikleri hakkında daha fazla bilgi için bkz. Microsoft Entra ID'da Uygulama Sağlama nasıl çalışır?

Öznitelik eşleme özelliklerini anlama

Önceki bölümde öznitelik eşleme türü özelliğiyle tanıştırıldınız. Bu özelliğin yanı sıra öznitelik eşlemeleri de öznitelikleri destekler:

- Source özniteliği - Kaynak sistemdeki kullanıcı özniteliği (örnek: Microsoft Entra ID).

- Hedef öznitelik – Hedef sistemdeki kullanıcı özniteliği (örnek: ServiceNow).

-

Null ise varsayılan değer (isteğe bağlı) - Kaynak öznitelik null olduğunda hedef sisteme geçirilen değer. Bu değer yalnızca bir kullanıcı oluşturulduğunda sağlanır. Mevcut bir kullanıcı güncellenirken "null olduğunda kullanılan varsayılan değer" tanımlanmamıştır. Örneğin, kullanıcı oluştururken iş başlığı için varsayılan değeri şu ifadeyle ekleyin:

Switch(IsPresent([jobTitle]), "DefaultValue", "True", [jobTitle]). İfadeler hakkında daha fazla bilgi almak için Microsoft Entra ID'de öznitelik eşlemeleri için ifade yazma referansı'na bakın. -

Bu özniteliği kullanarak nesneleri eşleştir – Bu eşlemenin kaynak ve hedef sistemler arasındaki kullanıcıları benzersiz olarak tanımlamak için kullanılıp kullanılmayacağı.

userPrincipalNameveya Microsoft Entra ID posta özniteliğinde kullanılır ve hedef uygulamadaki bir kullanıcı adı alanına eşlenir. - Eşleşen öncelik – Birden çok eşleşen öznitelik ayarlanabilir. Birden çok olduğunda, bunlar bu alan tarafından tanımlanan sırayla değerlendirilir. Eşleşme bulunur bulunmaz, başka eşleşen öznitelikler değerlendirilmez. İstediğiniz kadar eşleşen öznitelik ayarlayabilirsiniz, ancak eşleşen öznitelikler olarak kullandığınız özniteliklerin gerçekten benzersiz olup olmadığını ve eşleşen öznitelikler olması gerekip gerekmediğini göz önünde bulundurun. Genellikle müşterilerin yapılandırmalarında bir veya iki eşleşen özniteliği vardır.

-

Eşlemeyi uygulayın.

- Her zaman – Bu eşlemeyi hem kullanıcı oluşturma hem de güncelleştirme eylemlerine uygulayın.

- Yalnızca oluşturma sırasında - Bu eşlemeyi yalnızca kullanıcı oluşturma eylemlerine uygulayın.

Kaynak ve hedef sistemlerdeki eşleşen kullanıcılar

Microsoft Entra sağlama hizmeti hem "yeşil alan" senaryolarında (kullanıcıların hedef sistemde mevcut olmadığı) hem de "brownfield" senaryolarında (kullanıcıların hedef sistemde zaten bulunduğu) dağıtılabilir. Sağlama hizmeti her iki senaryoyu da desteklemek için eşleşen öznitelikler kavramını kullanır. Eşleşen öznitelikler, kaynaktaki bir kullanıcıyı benzersiz olarak tanımlamayı ve hedefteki kullanıcıyı eşleştirmeyi belirlemenizi sağlar. Dağıtımınızı planlamanın bir parçası olarak, kaynak ve hedef sistemlerde bir kullanıcıyı benzersiz olarak tanımlamak için kullanılabilecek özniteliği tanımlayın. Dikkate alınacak noktalar:

- Eşleşen öznitelikler benzersiz olmalıdır: Müşteriler genellikle eşleşen öznitelik olarak userPrincipalName, posta veya nesne kimliği gibi öznitelikleri kullanır.

- Eşleşen öznitelikler olarak birden çok öznitelik kullanılabilir: Kullanıcıları ve bunların değerlendirilme sırasını eşleştirirken değerlendirilecek birden çok öznitelik tanımlayabilirsiniz (kullanıcı arabiriminde eşleşen öncelik olarak tanımlanır). Örneğin, eşleşen öznitelikler olarak üç öznitelik tanımlarsanız ve ilk iki öznitelik değerlendirildikten sonra bir kullanıcı benzersiz olarak eşleştirilirse, hizmet üçüncü özniteliği değerlendirmez. Hizmet, eşleşen öznitelikleri belirtilen sırada değerlendirir ve eşleşme bulunduğunda değerlendirmeyi durdurur.

- Kaynaktaki ve hedefteki değerin tam olarak eşleşmesi gerekmez: Hedefteki değer, kaynaktaki değerin işlevi olabilir. Bu durumda, kaynakta bir emailAddress özniteliği ve hedefte bir userPrincipalName bulunabilir; ve emailAddress özniteliğinin bazı karakterlerini sabit bir değerle değiştiren bir işlevle eşleştirilebilir.

- Özniteliklerin birleşimine göre eşleştirme desteklenmez: Çoğu uygulama iki özelliğe göre sorgulamayı desteklemez. Bu nedenle, özniteliklerin bir bileşimine göre eşleştirmek mümkün değildir. Tekil özellikleri birbiri ardına değerlendirmek mümkündür.

- Tüm kullanıcıların en az bir eşleşen öznitelik değeri olmalıdır: Bir eşleşen öznitelik tanımlarsanız, tüm kullanıcıların kaynak sistemde bu öznitelik için bir değeri olmalıdır. Örneğin, eşleşen öznitelik olarak userPrincipalName tanımlarsanız, tüm kullanıcıların bir userPrincipalName'i olmalıdır. Birden çok eşleşen öznitelik tanımlarsanız (örneğin, hem extensionAttribute1 hem de posta), tüm kullanıcıların aynı eşleştirme özniteliğine sahip olması gerekmez. Bir kullanıcıda extensionAttribute1 olabilir ama mail olmayabilirken, başka bir kullanıcıda mail olabilir ama extensionAttribute1 olmayabilir.

- Hedef uygulamanın eşleşen öznitelik üzerinde filtrelemeyi desteklemesi gerekir: Uygulama geliştiricileri, kullanıcı veya grup API'lerindeki özniteliklerin bir alt kümesi için filtrelemeye izin verir. Galerideki uygulamalar için varsayılan öznitelik eşlemesinin hedef uygulamanın API'sinin filtrelemeyi desteklediği bir öznitelik için olduğundan eminiz. Hedef uygulama için varsayılan eşleştirme özniteliğini değiştirirken, özniteliğin filtrelendiğinden emin olmak için Microsoft OLMAYAN API belgelerini gözden geçirin.

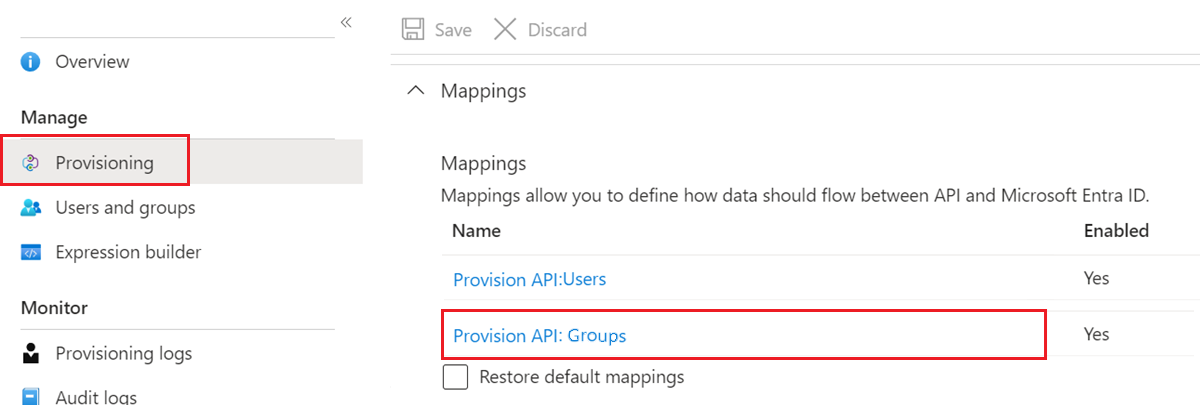

Grup özniteliği eşlemelerini düzenleme

ServiceNow, Box ve G Suite gibi seçili sayıda uygulama, grup ve kullanıcı nesneleri sağlama özelliğini destekler. Grup nesneleri, grup üyelerinin yanı sıra görünen adlar ve e-posta takma adları gibi grup özelliklerini içerebilir.

Grup sağlama, Mappings altında grup eşlemesi seçilerek ve Öznitelik Eşlemesi ekranında Etkinleştirildi seçeneğini tercih ederek isteğe bağlı olarak etkinleştirilebilir veya devre dışı bırakılabilir.

Grup nesnelerinin parçası olarak sağlanan öznitelikler, daha önce açıklanan Kullanıcı nesneleriyle aynı şekilde özelleştirilebilir.

İpucu

Grup nesnelerinin (özellikler ve üyeler) sağlanması, bir uygulamaya grup atamadan farklı bir kavramdır. Bir gruba bir uygulama atamak mümkündür, ancak yalnızca grupta yer alan kullanıcı nesnelerini sağlar. Atamalarda grupları kullanmak için tam grup nesnelerinin sağlanması gerekmez.

Desteklenen öznitelikler listesini düzenleme

Belirli bir uygulama için desteklenen kullanıcı öznitelikleri önceden yapılandırılmıştır. Çoğu uygulamanın kullanıcı yönetimi API'leri şema bulmayı desteklemez. Bu nedenle Microsoft Entra sağlama hizmeti, uygulamaya çağrılar yaparak desteklenen özniteliklerin listesini dinamik olarak oluşturamaz.

Ancak bazı uygulamalar özel öznitelikleri destekler ve Microsoft Entra sağlama hizmeti özel öznitelikleri okuyabilir ve yazabilir. Tanımlarını Microsoft Entra yönetim merkezi girmek için, Attribute Mapping ekranının alt kısmındaki Gelişmiş seçenekleri göster onay kutusunu seçin ve ardından uygulamanızın edit öznitelik listesini seçin.

Öznitelik listesini özelleştirmeyi destekleyen uygulamalar ve sistemler şunlardır:

- Salesforce

- ServiceNow

- Workday to Active Directory / Workday to Microsoft Entra ID

- SuccessFactors'tan Active Directory'ye / SuccessFactors'tan Microsoft Entra ID'ye

- Microsoft Entra ID (Microsoft Entra ID Graph API varsayılan öznitelikler ve özel dizin uzantıları desteklenir). Uzantı oluşturma hakkında daha fazla bilgi için, Microsoft Entra Uygulama Sağlama için uzantı özniteliklerini eşitleme ve Microsoft Entra ID'de sağlamayla ilgili bilinen sorunlar başlıklarına bakın.

- Etki Alanları Arası Kimlik (SCIM) 2.0 için Sistem'i destekleyen uygulamalar

- Microsoft Entra ID, XPATH ve JSONPath meta verileri için Workday veya SuccessFactors'a geri yazmayı destekler. Microsoft Entra ID, varsayılan şemaya eklenmeyen yeni Workday veya SuccessFactors özniteliklerini desteklemez

Not

Desteklenen özniteliklerin listesini düzenlemek, yalnızca uygulamalarının ve sistemlerinin şemasını özelleştirmiş ve özel özniteliklerinin nasıl tanımlandığı veya Microsoft Entra yönetim merkezi kullanıcı arabiriminde otomatik olarak bir kaynak özniteliğin görüntülenmediğini ilk elden bilen yöneticiler için önerilir. Bu bazen bir uygulama veya sistem tarafından sağlanan API'ler ve geliştirici araçları hakkında bilgi sahibi olmayı gerektirir. Desteklenen özniteliklerin listesini düzenleme özelliği varsayılan olarak kilitlenir, ancak müşteriler şu URL'ye giderek özelliği etkinleştirebilir: https://portal.azure.com/?Microsoft_AAD_Connect_Provisioning_forceSchemaEditorEnabled=true . Daha sonra öznitelik listesini görüntülemek için uygulamanıza gidebilirsiniz.

Not

Microsoft Entra ID'deki bir dizin uzantısı özniteliği, öznitelik eşleme açılır listenizde otomatik olarak gösterilmediğinde, bunu "Microsoft Entra attribute list"e el ile ekleyebilirsiniz. Sağlama uygulamanıza Microsoft Entra dizin uzantısı özniteliklerini el ile eklerken, dizin uzantısı öznitelik adlarının büyük/küçük harfe duyarlı olduğunu unutmayın. Örneğin: adlı extension_53c9e2c0exxxxxxxxxxxxxxxx_acmeCostCenterbir dizin uzantısı özniteliğiniz varsa, bunu dizinde tanımlanan biçimde girdiğinizden emin olun. Çok değerli dizin uzantısı özniteliklerinin sağlanması desteklenmez.

Desteklenen özniteliklerin listesini düzenlerken aşağıdaki özellikler sağlanır:

- Ad - Hedef nesnenin şemasında tanımlandığı gibi özniteliğin sistem adı.

-

Tür - Özniteliğin depoladığı veri türü, hedef nesnenin şemasında tanımlandığı gibi, aşağıdaki türlerden biri olabilir.

- İkili - Öznitelik ikili verileri içerir.

- Boole - Öznitelik bir True veya False değeri içerir.

- DateTime - Öznitelik bir tarih dizesi içerir.

- Integer - Öznitelik bir tamsayı içerir.

- Referans - Öznitelik, hedef uygulamadaki başka bir tabloda depolanan bir değere referans veren bir kimlik içerir.

- Dize - Öznitelik bir metin dizesi içerir.

- Birincil anahtar? - Özniteliğin hedef nesnenin şemasında birincil anahtar alanı olarak tanımlanıp tanımlanmadığı.

- Gerekli mi? - Özniteliğin hedef uygulamada veya sistemde doldurulmak için gerekli olup olmadığı.

- Çok değerli mi? - Özniteliğin birden çok değeri destekleyip desteklemediği.

- Kesin durum mu? - Öznitelik değerlerinin büyük/küçük harfe duyarlı bir şekilde değerlendirilip değerlendirilmediği.

- API İfadesi - Belirli bir sağlama bağlayıcısına (Workday gibi) yönelik belgelerde bu işlemi yapmanız belirtilmediği sürece kullanmayın.

-

Referans Nesne Özniteliği - Bu bir Referans türü özniteliğiyse, bu menü, hedef uygulamada öznitelikle ilişkili değeri içeren tabloyu ve özniteliği seçmenizi sağlar. Örneğin, "Department" adlı bir özniteliğiniz varsa ve bu özniteliğin depolanmış değeri, ayrı bir "Departmanlar" tablosundaki bir nesneye başvuruyorsa,

Departments.Nameseçimini yaparsınız. Başvuru tabloları ve belirli bir uygulama için desteklenen birincil kimlik alanları önceden yapılandırılmıştır ve Microsoft Entra yönetim merkezi kullanılarak düzenlenemez. Ancak bunları Microsoft Graph API kullanarak düzenleyebilirsiniz.

SCIM uyumlu bir uygulamaya özel uzantı özniteliği sağlama

SCIM Açıklama İsteği (RFC), temel bir kullanıcı ve grup şeması tanımlarken, uygulamanızın gereksinimlerini karşılamak için şemaya uzantılar da sağlar. Bir SCIM uygulamasına özel öznitelik eklemek için:

En az bir Uygulama Yöneticisi olarak Microsoft Entra yönetici merkezine oturum açın.

Entra ID>Enterprise apps adresine gidin.

Uygulamanızı ve ardından Sağlama'yı seçin.

Eşlemeler'in altında, özel öznitelik eklemek istediğiniz nesneyi (kullanıcı veya grup) seçin.

Sayfanın en altında Gelişmiş seçenekleri göster'i seçin.

AppName için öznitelik listesini düzenle'yi seçin.

Not

AppName için öznitelik listesini düzenle seçeneği görünmüyorsa, şema düzenleyicisini etkinleştirmek için URL'yi

https://portal.azure.com/?Microsoft_AAD_Connect_Provisioning_forceSchemaEditorEnabled=truekullanarak uygulamanıza gidin.Öznitelik listesinin en altına, sağlanan alanlara özel öznitelik hakkındaki bilgileri girin. Ardından Öznitelik Ekle'yi seçin.

SCIM uygulamaları için öznitelik adı örnekte gösterilen desene uygun olmalıdır. "CustomExtensionName" ve "CustomAttribute" uygulamanızın gereksinimlerine göre özelleştirilebilir, örneğin: urn:ietf:params:scim:schemas:extension:CustomExtensionName:2.0:User:CustomAttribute

Bu yönergeler yalnızca SCIM özellikli uygulamalar için geçerlidir. ServiceNow ve Salesforce gibi uygulamalar SCIM kullanılarak Microsoft Entra ID ile tümleşik değildir ve bu nedenle özel bir öznitelik eklerken bu belirli ad alanını gerektirmezler.

Özel öznitelikler, başvuru öznitelikleri, çok değerli veya karmaşık türde öznitelikler olamaz. Özel çok değerli ve karmaşık türdeki uzantı öznitelikleri şu anda yalnızca galerideki uygulamalar için desteklenmektedir. Özel uzantı şeması üst bilgisi, Microsoft Entra SCIM istemcisinden gelen isteklerde gönderilmediğinden örnekte atlanır.

Uzantı özniteliğine sahip bir kullanıcının örnek gösterimi:

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User",

"urn:ietf:params:scim:schemas:extension:enterprise:2.0:User"

],

"userName": "bjensen",

"id": "48af03ac28ad4fb88478",

"externalId": "bjensen",

"name": {

"formatted": "Ms. Barbara J Jensen III",

"familyName": "Jensen",

"givenName": "Barbara"

},

"urn:ietf:params:scim:schemas:extension:enterprise:2.0:User": {

"employeeNumber": "701984",

"costCenter": "4130",

"organization": "Universal Studios",

"division": "Theme Park",

"department": "Tour Operations",

"manager": {

"value": "26118915-6090-4610-87e4-49d8ca9f808d",

"$ref": "../Users/26118915-6090-4610-87e4-49d8ca9f808d",

"displayName": "John Smith"

}

},

"urn:ietf:params:scim:schemas:extension:CustomExtensionName:2.0:User": {

"CustomAttribute": "701984",

},

"meta": {

"resourceType": "User",

"created": "2010-01-23T04:56:22Z",

"lastModified": "2011-05-13T04:42:34Z",

"version": "W\/\"3694e05e9dff591\"",

"location": "https://example.com/v2/Users/00aa00aa-bb11-cc22-dd33-44ee44ee44ee"

}

}

SCIM uygulamasına rol sağlama

Bir kullanıcı için uygulama rollerini uygulamanıza sağlamak için örnekteki adımları kullanın. Açıklama özel SCIM uygulamalarına özgüdür. Salesforce ve ServiceNow gibi galeri uygulamaları için önceden tanımlanmış rol eşlemelerini kullanın. Madde olarak belirtilenler, AppRoleAssignments özniteliğini uygulamanızın beklediği biçime nasıl dönüştüreceğinizi açıklar.

- Microsoft Entra ID'daki bir appRoleAssignment öğesini uygulamanızdaki bir role eşlemek için expression kullanarak özniteliğini dönüştürmeniz gerekir. appRoleAssignment özniteliği , rol ayrıntılarını ayrıştırmak için bir ifade kullanılmadan doğrudan rol özniteliğine eşlenmemelidir.

Not

ScIM standardı, kurumsal uygulamalardan rol sağlarken kurumsal kullanıcı rolü özniteliklerini farklı tanımlar. Daha fazla bilgi için bkz. Microsoft Entra ID'de bir SCIM uç noktası için sağlamayı geliştirme ve planlama.

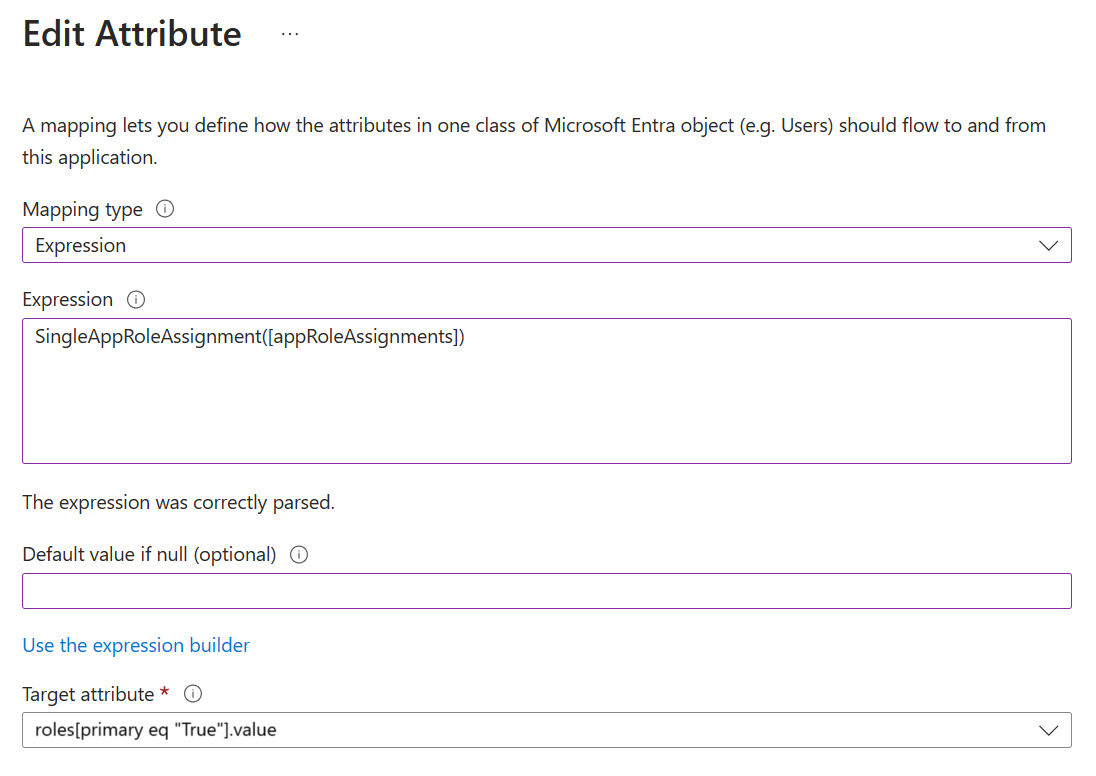

TekUygulamaRolAtaması

Ne zaman kullanılır: Bir kullanıcı için tek bir rol sağlamak ve birincil rolü belirtmek için SingleAppRoleAssignment ifadesini kullanın.

Nasıl yapılandırılır: Öznitelik eşlemeleri sayfasına gitmek için açıklanan adımları kullanın ve roller özniteliğine eşlemek için SingleAppRoleAssignment ifadesini kullanın. (roles[primary eq "True"].display, roles[primary eq "True"].typeve roles[primary eq "True"].value) arasından seçim yapabileceğiniz üç rol özniteliği vardır. Eşlemelerinize rol özniteliklerinin herhangi birini veya tümünü eklemeyi seçebilirsiniz. Birden fazla eşleme eklemek isterseniz, yeni bir eşleme ekleyin ve bunu hedef öznitelik olarak ekleyin.

Dikkat edilmesi gereken noktalar

- Kullanıcıya birden çok rol atanmadığından emin olun. Hangi rolün sağlandığı garanti değildir.

- Özniteliğini

SingleAppRoleAssignmentsdenetleyin. Bu öznitelik, kapsamıSync All users and groupsolarak ayarlamakla uyumlu değildir.

Örnek istek (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "alias",

"userName": "alias@contoso.OnMicrosoft.com",

"active": true,

"displayName": "First Name Last Name",

"meta": {

"resourceType": "User"

},

"roles": [

{

"primary": true,

"type": "WindowsAzureActiveDirectoryRole",

"value": "Admin"

}

]

}

Örnek çıkış (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "Add",

"path": "roles",

"value": [

{

"value": "{\"id\":\"06b07648-ecfe-589f-9d2f-6325724a46ee\",\"value\":\"25\",\"displayName\":\"Role1234\"}"

}

]

}

]

}

PATCH ve POST'taki istek biçimleri farklıdır. POST ve PATCH'in aynı biçimde gönderilmesini sağlamak için burada açıklanan özellik bayrağını kullanabilirsiniz.

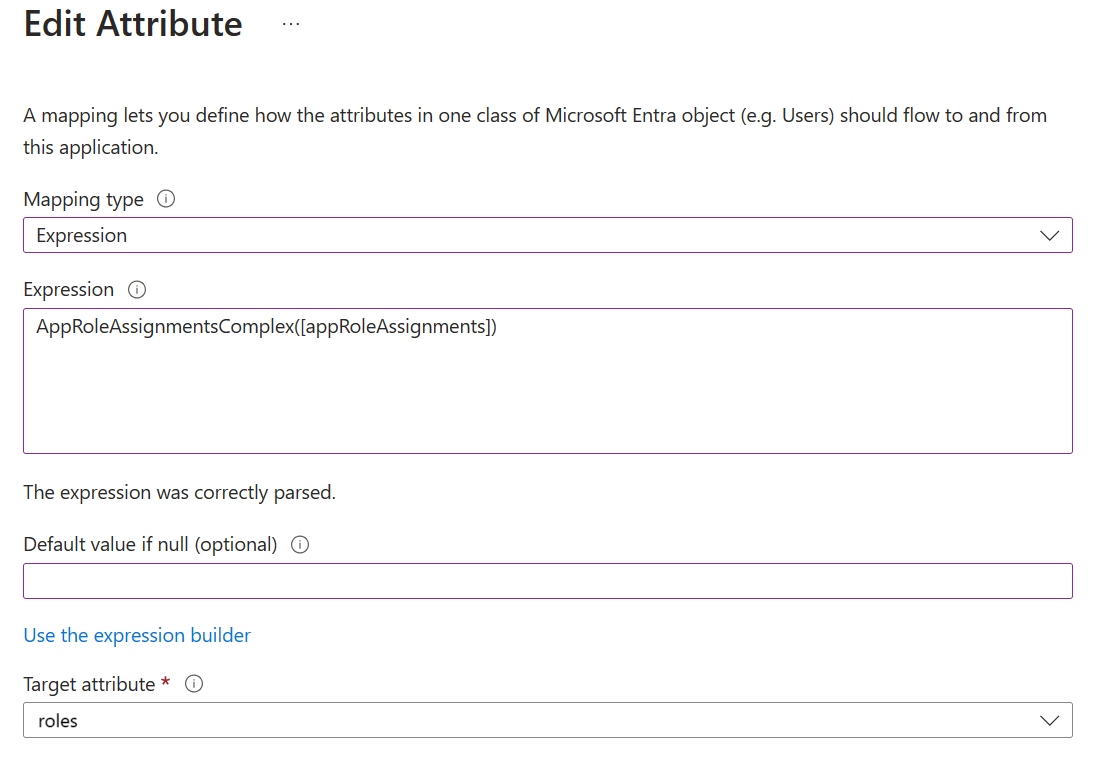

AppRoleAssignmentsComplex

Ne zaman kullanılır: Bir kullanıcı için birden çok rol sağlamak için AppRoleAssignmentsComplex ifadesini kullanın.

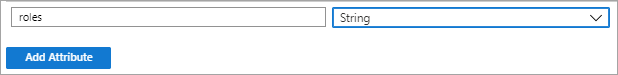

Nasıl yapılandırılır: Desteklenen özniteliklerin listesini roller için yeni bir öznitelik içerecek şekilde düzenleyin:

Ardından, resimde gösterildiği gibi özel rol özniteliğine eşlemek için AppRoleAssignmentsComplex ifadesini kullanın:

Dikkat edilmesi gereken noktalar

- Tüm roller birincil = false olarak sağlanır.

-

idÖznitelik SCIM rollerinde gerekli değildir. Bunun yerine özniteliğinivaluekullanın. Örneğin, öznitelik rolünvalueadını veya tanımlayıcısını içeriyorsa, rolü sağlamak için bunu kullanın. Kimlik özniteliği sorununu düzeltmek için buradaki özellik bayrağını kullanabilirsiniz. Ancak yalnızca value özniteliğine güvenmek her zaman yeterli değildir; örneğin, aynı ada veya tanımlayıcıya sahip birden çok rol varsa. Bazı durumlarda, rolü düzgün bir şekilde sağlamak için id özniteliğinin kullanılması gerekir

Sınırlamalar

- AppRoleAssignmentsComplex, kapsamı "Tüm kullanıcıları ve grupları eşitle" olarak ayarlamakla uyumlu değildir.

Örnek İstek (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "alias",

"userName": "alias@contoso.OnMicrosoft.com",

"active": true,

"displayName": "First Name Last Name",

"meta": {

"resourceType": "User"

},

"roles": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"displayName": "Admin",

"value": "Admin"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"displayName": "User",

"value": "User"

}

]

}

Örnek çıkış (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "Add",

"path": "roles",

"value": [

{

"value": "{\"id\":\"06b07648-ecfe-589f-9d2f-6325724a46ee\",\"value\":\"Admin\",\"displayName\":\"Admin\"}"

},

{

"value": "{\"id\":\"06b07648-ecfe-599f-9d2f-6325724a46ee\",\"value\":\"User\",\"displayName\":\"User\"}"

}

]

}

]

}

AssertiveAppRoleAssignmentsComplex (Karmaşık roller için önerilir)

Ne zaman kullanılır: PATCH Değiştirme işlevini etkinleştirmek için AssertiveAppRoleAssignmentsComplex kullanın. Birden çok rolü destekleyen SCIM uygulamaları için bu, Microsoft Entra ID'de kaldırılan rollerin de hedef uygulamada kaldırılmasını sağlar. Değiştirme işlevi, kullanıcının sahip olduğu ve Entra ID yansıtılmayan tüm ek rolleri de kaldırır

AppRoleAssignmentsComplex ile AssertiveAppRoleAssignmentsComplex arasındaki fark, düzeltme eki çağrısının modu ve hedef sistem üzerindeki etkisidir. İlki yalnızca PATCH ekler ve bu nedenle hedefte var olan rolleri kaldırmaz. İkincisi, Entra ID kullanıcıya atanmamışsa hedef sistemdeki rolleri kaldıran PATCH öğesinin yerini alır.

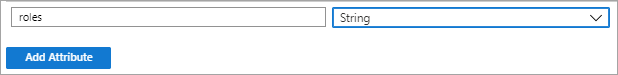

Nasıl yapılandırılır: Desteklenen özniteliklerin listesini roller için yeni bir öznitelik içerecek şekilde düzenleyin:

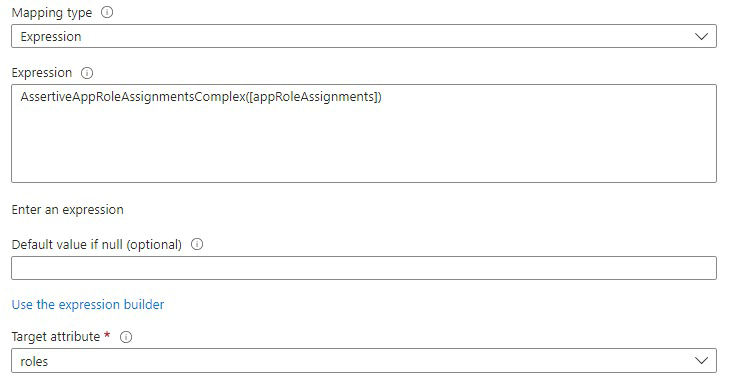

Ardından assertiveAppRoleAssignmentsComplex ifadesini kullanarak görüntüde gösterildiği gibi özel rol özniteliğine eşleyin:

Dikkat edilmesi gereken noktalar

- Tüm roller birincil = false olarak sağlanır.

-

idÖznitelik SCIM rollerinde gerekli değildir. Bunun yerine özniteliğinivaluekullanın. Örneğin, öznitelik rolünvalueadını veya tanımlayıcısını içeriyorsa, rolü sağlamak için bunu kullanın. Kimlik özniteliği sorununu düzeltmek için buradaki özellik bayrağını kullanabilirsiniz. Ancak yalnızca value özniteliğine güvenmek her zaman yeterli değildir; örneğin, aynı ada veya tanımlayıcıya sahip birden çok rol varsa. Bazı durumlarda, rolü düzgün bir şekilde sağlamak için id özniteliğinin kullanılması gerekir

Sınırlamalar

- AssertiveAppRoleAssignmentsComplex, kapsamın "Tüm kullanıcıları ve grupları eşitle" olarak ayarlanmasıyla uyumlu değildir.

Örnek İstek (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "contoso",

"userName": "contoso@alias.onmicrosoft.com",

"active": true,

"roles": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "User",

"value": "User"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "Test",

"value": "Test"

}

]

}

Örnek çıkış (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "replace",

"path": "roles",

"value": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "User",

"value": "User"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "Test",

"value": "Test"

}

]

}

]

}

Çok değerli bir öznitelik sağlama

PhoneNumbers ve e-postalar gibi bazı öznitelikler, farklı türlerde telefon numarası veya e-posta belirtmeniz gereken çok değerli özniteliklerdir. Çok değerli öznitelikler için ifadeyi kullanın. Öznitelik türünü belirtmenize ve bunu değere karşılık gelen Microsoft Entra kullanıcı özniteliğiyle eşlemenize olanak tanır.

phoneNumbers[type eq "work"].valuephoneNumbers[type eq "mobile"].valuephoneNumbers[type eq "fax"].value

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"phoneNumbers": [

{

"value": "555-555-5555",

"type": "work"

},

{

"value": "555-555-5555",

"type": "mobile"

},

{

"value": "555-555-5555",

"type": "fax"

}

]

}

Varsayılan öznitelikleri ve öznitelik eşlemelerini geri yükleme

Yeniden başlamanız ve mevcut eşlemelerinizi varsayılan durumlarına geri döndürmeniz gerekirse, Varsayılan eşlemeleri geri yükle onay kutusunu seçip yapılandırmayı kaydedebilirsiniz. Bunu yaptığınızda, tüm eşlemeler ve kapsam filtreleri, uygulama galerisinden Microsoft Entra kiracınıza eklenmiş gibi ayarlanır.

Bu seçeneğin seçilmesi, hizmet sağlanırken tüm kullanıcıların yeniden eşitlenmesini zorlar.

Önemli

Bu seçeneği çağırmadan önce Sağlama durumunun Kapalı olarak ayarlanmasını kesinlikle öneririz.

Bilmeniz gerekenler

- Microsoft Entra ID, eşitleme işleminin verimli bir şekilde uygulanmasını sağlar. Başlatılan bir ortamda, eşitleme döngüsü sırasında yalnızca güncelleştirme gerektiren nesneler işlenir.

- Öznitelik eşlemelerinin güncelleştirilmesi, eşitleme döngüsünün performansını etkiler. Öznitelik eşleme yapılandırmasına yönelik bir güncelleştirme, tüm yönetilen nesnelerin yeniden değerlendirilmesini gerektirir.

- Önerilen en iyi yöntem, öznitelik eşlemelerinizde ardışık değişiklik sayısını en az düzeyde tutmaktır.

- Bugün, bir uygulamaya sağlanacak bir fotoğraf özniteliği eklemek desteklenmez çünkü fotoğrafın hangi formatta eşitleneceğini belirleyemezsiniz. Bu özelliği User Voice'ta isteyebilirsiniz.

- özniteliği

IsSoftDeletedgenellikle bir uygulama için varsayılan eşlemelerin bir parçasıdır ve dört senaryodan birinde doğru olabilir:- Kullanıcı, uygulamadan atanmadığından kapsam dışında.

- Bir kapsam filtresiyle karşılaşmadığı için kullanıcı kapsam dışında.

- Kullanıcı Microsoft Entra ID'de yumuşak silme işlemine tabi tutulur.

- özelliği

AccountEnabledkullanıcıda false olarak ayarlanır. özniteliğiniIsSoftDeletedöznitelik eşlemelerinizde tutmaya çalışın.

- Microsoft Entra sağlama hizmeti null değer sağlamayı desteklemez.

- Birincil anahtar

ID, genellikle öznitelik eşlemelerinize hedef öznitelik olarak dahil edilmemelidir. - Rol özniteliğinin genellikle doğrudan eşleme yerine bir ifade kullanılarak eşlenmesi gerekir. Rol eşleme hakkında daha fazla bilgi için SCIM uygulamasına rol sağlama bölümüne bakın.

- Eşlemelerinizdeki grupları devre dışı bırakabilirsiniz ancak kullanıcıları devre dışı bırakmak desteklenmez.

Sonraki adımlar

- SaaS Uygulamalarına Kullanıcı Tanımlama/Kaldırmayı Otomatikleştirme

- Öznitelik Eşlemeleri için İfade Yazma

- Kullanıcı Sağlama için Kapsam Belirleme Filtreleri

- Kullanıcıların ve grupların Microsoft Entra ID'den uygulamalara otomatik olarak sağlanmasını etkinleştirmek için SCIM kullanma

- SaaS Uygulamalarını Entegre Etme Eğitimleri Listesi