İş yükü kimlikleri için Koşullu Erişim

Koşullu Erişim ilkeleri geçmişte yalnızca SharePoint Online gibi uygulama ve hizmetlere eriştiğinde kullanıcılara uygulanır. Koşullu Erişim ilkelerinin kuruluşa ait hizmet sorumlularına uygulanması için destek kapsamını genişletiyoruz. İş yükü kimlikleri için bu özellik Koşullu Erişim olarak adlandırılır.

İş yükü kimliği, bazen kullanıcı bağlamında bir uygulamanın veya hizmet sorumlusunun kaynaklara erişmesine izin veren bir kimliktir. Bu iş yükü kimlikleri, geleneksel kullanıcı hesaplarından farklıdır:

- Çok faktörlü kimlik doğrulaması gerçekleştirilemiyor.

- Genellikle resmi yaşam döngüsü işlemi yoktur.

- Kimlik bilgilerini veya gizli dizilerini bir yerde depolamanız gerekir.

Bu farklılıklar, iş yükü kimliklerinin yönetilmesini zorlaştırır ve bu kimlikleri tehlikeye atma riski daha yüksektir.

Önemli

Hizmet sorumluları kapsamındaki Koşullu Erişim ilkelerini oluşturmak veya değiştirmek için İş Yükü Kimlikleri Premium lisansları gereklidir. Uygun lisansları olmayan dizinlerde iş yükü kimlikleri için mevcut Koşullu Erişim ilkeleri çalışmaya devam eder ancak değiştirilemez. Daha fazla bilgi için bkz. Microsoft Entra İş Yükü Kimliği.

Not

İlke, kiracınızda kayıtlı olan tek kiracı hizmet sorumlularına uygulanabilir. Üçüncü taraf SaaS ve çok kiracılı uygulamalar kapsam dışındadır. Yönetilen kimlikler ilke kapsamında değildir.

İş yükü kimlikleri için Koşullu Erişim, hizmet sorumlularını engellemeye olanak tanır:

- Bilinen genel IP aralıklarının dışından.

- Microsoft Entra Kimlik Koruması tarafından algılanan risklere göre.

- Kimlik doğrulama bağlamlarıyla birlikte.

Uygulama

Konum tabanlı Koşullu Erişim ilkesi oluşturma

Hizmet sorumluları için geçerli olan konum tabanlı bir Koşullu Erişim ilkesi oluşturun.

- En azından Koşullu Erişim Yöneticisi olarak Microsoft Entra yönetici merkezinde oturum açın.

- Koruma>Koşullu Erişim>İlkeleri'ne göz atın.

- Yeni ilke'yi seçin.

- İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

- Atamalar'ın altında Kullanıcılar'ı veya iş yükü kimliklerini seçin.

- Bu ilke ne için geçerlidir? bölümünde İş yükü kimlikleri'ni seçin.

- Ekle'nin altında Hizmet sorumlularını seç'i seçin ve listeden uygun hizmet sorumlularını seçin.

- Hedef kaynaklar>Bulut uygulamaları>dahil et'in altında Tüm bulut uygulamaları'nı seçin. İlke yalnızca bir hizmet sorumlusu belirteç istediğinde uygulanır.

- Koşullar>Konumları'nın altında Herhangi bir konumu ekleyin ve erişime izin vermek istediğiniz Seçili konumları hariç tutun.

- İzin Ver'in altında Erişimi engelle seçeneği kullanılabilir tek seçenektir. İzin verilen aralığın dışından belirteç isteği yapıldığında erişim engellenir.

- İlkeniz Yalnızca rapor modunda kaydedilerek yöneticilerin etkileri tahmin etmelerine olanak tanıyabilir veya ilke, ilke Açık olarak etkinleştirilerek uygulanır.

- İlkenizi tamamlamak için Oluştur'u seçin.

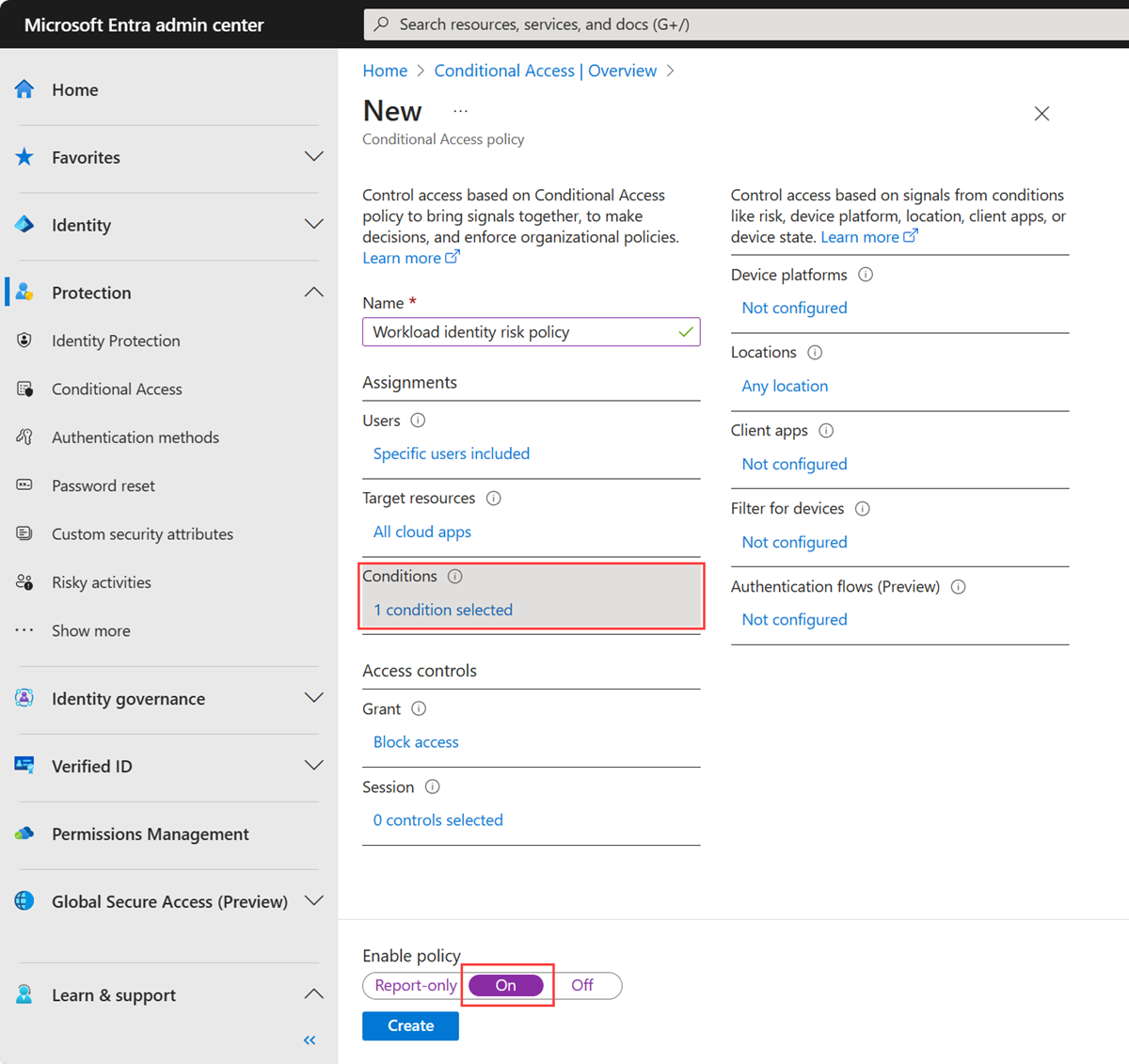

Risk tabanlı Koşullu Erişim ilkesi oluşturma

Hizmet sorumluları için geçerli olan risk tabanlı bir Koşullu Erişim ilkesi oluşturun.

- En azından Koşullu Erişim Yöneticisi olarak Microsoft Entra yönetici merkezinde oturum açın.

- Koruma>Koşullu Erişim>İlkeleri'ne göz atın.

- Yeni ilke'yi seçin.

- İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

- Atamalar'ın altında Kullanıcılar'ı veya iş yükü kimliklerini seçin.

- Bu ilke ne için geçerlidir? bölümünde İş yükü kimlikleri'ni seçin.

- Ekle'nin altında Hizmet sorumlularını seç'i seçin ve listeden uygun hizmet sorumlularını seçin.

- Hedef kaynaklar>Bulut uygulamaları>dahil et'in altında Tüm bulut uygulamaları'nı seçin. İlke yalnızca bir hizmet sorumlusu belirteç istediğinde uygulanır.

- Koşullar>Altında Hizmet sorumlusu riski

- Yapılandır iki durumlu düğmesini Evet olarak ayarlayın.

- Bu ilkenin tetiklemesini istediğiniz risk düzeylerini seçin.

- Bitti'yi seçin.

- İzin Ver'in altında Erişimi engelle seçeneği kullanılabilir tek seçenektir. Belirtilen risk düzeyleri görüldüğünde erişim engellenir.

- İlkeniz Yalnızca rapor modunda kaydedilerek yöneticilerin etkileri tahmin etmelerine olanak tanıyabilir veya ilke, ilke Açık olarak etkinleştirilerek uygulanır.

- İlkenizi tamamlamak için Oluştur'u seçin.

Geri alma

Bu özelliği geri almak isterseniz, oluşturulan ilkeleri silebilir veya devre dışı bırakabilirsiniz.

Oturum açma günlükleri

Oturum açma günlükleri, hizmet sorumluları için ilkenin nasıl uygulandığını veya yalnızca rapor modu kullanılırken ilkenin beklenen etkisini gözden geçirmek için kullanılır.

- Kimlik>İzleme ve sistem durumu>Oturum açma günlükleri>Hizmet sorumlusu oturum açma işlemlerine göz atın.

- Değerlendirme bilgilerini görüntülemek için bir günlük girişi ve ardından Koşullu Erişim sekmesini seçin.

Koşullu Erişim bir Hizmet Sorumlusunu engellediğinde hata nedeni: "Koşullu Erişim ilkeleri nedeniyle erişim engellendi."

Yalnızca rapor modu

Konum tabanlı bir ilkenin sonuçlarını görüntülemek için Oturum açma raporundaki olayların yalnızca rapor sekmesine bakın veya Koşullu Erişim İçgörüleri ve Raporlama çalışma kitabını kullanın.

Risk tabanlı bir ilkenin sonuçlarını görüntülemek için Oturum açma raporundaki olayların yalnızca rapor sekmesine bakın.

Başvuru

objectID'yi bulma

Hizmet sorumlusunun objectID değerini Microsoft Entra Enterprise Applications'tan alabilirsiniz. Microsoft Entra Uygulama kayıtları Nesne Kimliği kullanılamaz. Bu tanımlayıcı, hizmet sorumlusunun değil, uygulama kaydının Nesne Kimliğidir.

- Kimlik>Uygulamaları Kurumsal Uygulamaları'na> göz atın, kaydettiğiniz uygulamayı bulun.

- Genel Bakış sekmesinden uygulamanın Nesne Kimliğini kopyalayın. Bu tanımlayıcı, çağrı yapan uygulamayı bulmak için Koşullu Erişim ilkesi tarafından kullanılan hizmet sorumlusuna özgüdür.

Microsoft Graph

Microsoft Graph beta uç noktasını kullanarak konum tabanlı yapılandırma için örnek JSON.

{

"displayName": "Name",

"state": "enabled OR disabled OR enabledForReportingButNotEnforced",

"conditions": {

"applications": {

"includeApplications": [

"All"

]

},

"clientApplications": {

"includeServicePrincipals": [

"[Service principal Object ID] OR ServicePrincipalsInMyTenant"

],

"excludeServicePrincipals": [

"[Service principal Object ID]"

]

},

"locations": {

"includeLocations": [

"All"

],

"excludeLocations": [

"[Named location ID] OR AllTrusted"

]

}

},

"grantControls": {

"operator": "and",

"builtInControls": [

"block"

]

}

}

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin