2. Aşama: Uygulamaları sınıflandırma ve pilot planlama

Uygulamalarınızın geçişini sınıflandırmak önemli bir alıştırmadır. Her uygulamanın aynı anda geçirilmesi ve geçirilmesi gerekli değildir. Uygulamaların her biri hakkında bilgi topladıktan sonra, önce hangi uygulamaların geçirilmesi gerektiğini ve hangi uygulamaların ek zaman alabileceğini rasyonalize edebilirsiniz.

Kapsam içi uygulamaları sınıflandırma

Bu yönü düşünmenin bir yolu, her biri birden çok faktöre bağımlı olan iş açısından kritiklik, kullanım ve kullanım süresi eksenleri boyuncadır.

İş açısından önem derecesi

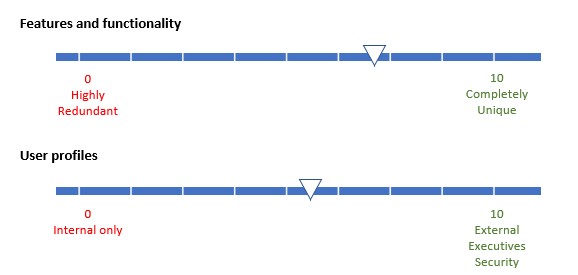

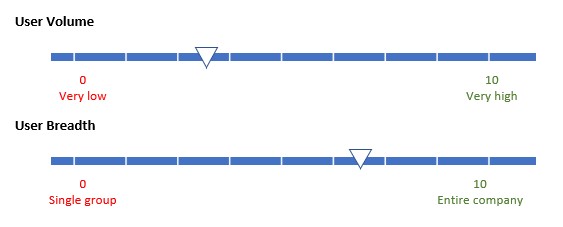

İş açısından kritiklik her işletme için farklı boyutlara sahiptir, ancak dikkate almanız gereken iki ölçü özellikler, işlevler ve kullanıcı profilleridir. Benzersiz işlevlere sahip uygulamalara, yedekli veya eski işlevlere sahip uygulamalardan daha yüksek bir nokta değeri atayın.

Kullanım

Yüksek kullanım numarasına sahip uygulamalar, düşük kullanımlı uygulamalardan daha yüksek bir değer almalıdır. Dış, yönetici veya güvenlik ekibi kullanıcıları olan uygulamalara daha yüksek bir değer atayın. Geçiş portföyünüzdeki her uygulama için bu değerlendirmeleri tamamlayın.

İş açısından kritiklik ve kullanım değerlerini belirledikten sonra uygulama kullanım ömrünü belirleyebilir ve öncelik matrisi oluşturabilirsiniz. Diyagramda matris gösterilir.

Not

Bu video, geçiş işleminin hem 1. hem de 2. aşamasını kapsar.

Geçiş için uygulamaların önceliklerini belirleme

Uygulama geçişini kuruluşunuzun ihtiyaçlarına göre en düşük öncelikli uygulamalarla veya en yüksek öncelikli uygulamalarla başlatmayı seçebilirsiniz.

Microsoft Entra Id ve Identity hizmetlerini kullanma deneyimine sahip olmadığınız bir senaryoda, en düşük öncelikli uygulamalarınızı önce Microsoft Entra'ya taşımayı göz önünde bulundurun. Bu seçenek, iş etkinizi en aza indirir ve ivme oluşturabilirsiniz. Bu uygulamaları başarıyla taşıdığınızda ve paydaşın güvenini kazandıktan sonra diğer uygulamaları geçirmeye devam edebilirsiniz.

Net bir öncelik yoksa, önce Microsoft Entra Gallery'deki uygulamaları taşımayı ve tümleştirmesi daha kolay olduğundan birden çok kimlik sağlayıcısını desteklemeyi düşünmelisiniz. Büyük olasılıkla bu uygulamalar kuruluşunuzdaki en yüksek öncelikli uygulamalardır . SaaS uygulamalarınızı Microsoft Entra ID ile tümleştirmenize yardımcı olmak için yapılandırmada size yol gösteren bir öğretici koleksiyonu vardır.

Uygulamaları geçirmek için son tarihiniz olduğunda, bu en yüksek öncelikli uygulamalar demeti büyük iş yükünü alır. Son tarihi taşısanız bile maliyeti değiştirmedikleri için daha düşük öncelikli uygulamaları seçebilirsiniz.

Bu sınıflandırmaya ek olarak ve geçişinizin aciliyetine bağlı olarak, uygulama sahiplerinin uygulamalarını geçirmeleri için etkileşim kurmaları gereken bir geçiş zamanlaması yayımlamanız gerekir. Bu işlemin sonunda, geçiş için önceliklendirilmiş demetlerdeki tüm uygulamaların bir listesine sahip olmanız gerekir.

Uygulamalarınızı belgele

İlk olarak, uygulamalarınızla ilgili önemli ayrıntıları toplayarak başlayın. Application Discovery Çalışma Sayfası, geçiş kararlarınızı hızlı bir şekilde almanıza ve iş grubunuz için hemen bir öneri almanıza yardımcı olur.

Geçiş kararınızı vermek için önemli olan bilgiler şunlardır:

- Uygulama adı – bu uygulama işletme için ne olarak bilinir?

- Uygulama türü : Bu bir üçüncü taraf SaaS uygulaması mı? Özel bir iş kolu web uygulaması mı? API mi?

- İş açısından kritiklik – yüksek öneme sahip mi? Düşük? Ya da arada bir yerde?

- Kullanıcı erişim birimi – herkes bu uygulamaya mı yoksa yalnızca birkaç kişiye mi erişsin?

- Kullanıcı erişim türü: Uygulamaya kimlerin erişmesi gerekir: Çalışanlar, iş ortakları veya müşteriler ya da belki de tümü?

- Planlanan kullanım ömrü – kullanılabilirlik süresi ne kadardır? Altı aydan az mı? İki yıldan fazla mı?

- Geçerli kimlik sağlayıcısı – bu uygulama için birincil IdP nedir? AD FS, Active Directory veya Ping Federate?

- Güvenlik gereksinimleri - Uygulamanın MFA'ya mı ihtiyacı var yoksa kullanıcıların uygulamaya erişmek için şirket ağında mı olması gerekiyor?

- Kimlik doğrulama yöntemi: Uygulama açık standartları kullanarak kimlik doğrulaması yapar mı?

- Uygulama kodunu güncelleştirmeyi planlayıp planlamadığınıza bakılmaksızın, uygulama planlı mı yoksa etkin geliştirme aşamasında mı?

- Uygulamayı şirket içinde tutmayı planlayıp planlamadığınıza bakılmaksızın, uygulamayı veri merkezinizde uzun vadede tutmak istiyor musunuz?

- Uygulamanın diğer uygulamalara veya API'lere bağlı olup olmadığı ; uygulama şu anda diğer uygulamalara veya API'lere çağrı yapıyor mu?

- Uygulamanın Microsoft Entra galerisinde olup olmadığı – uygulama şu anda Microsoft Entra Galerisi ile tümleşik mi?

Daha sonra size yardımcı olan ancak anında geçiş kararı almanız gerekmeyen diğer veriler şunlardır:

- Uygulama URL'si – Kullanıcılar uygulamaya erişmek için nereye gider?

- Uygulama Logosu: Bir uygulamayı Microsoft Entra uygulama galerisinde olmayan Microsoft Entra Kimliği'ne geçiriyorsanız açıklayıcı bir logo sağlamanızı öneririz

- Uygulama açıklaması – Uygulamanın ne yaptığının kısa açıklaması nedir?

- Uygulama sahibi : İşletmede uygulamanın ana POC'sini kim kullanıyor?

- Genel açıklamalar veya notlar – uygulama veya iş sahipliği hakkında diğer tüm genel bilgiler

Uygulamanızı sınıflandırdıktan ve ayrıntıları belgeledikten sonra, planlı geçiş stratejinizde işletme sahibi satın alma işlemini sağladığınızdan emin olun.

Uygulama kullanıcıları

Microsoft Entra Id'nin desteklediği uygulama ve kaynaklarınızın kullanıcılarının iki ana kategorisi vardır:

dahili: Kimlik sağlayıcınızda hesapları olan çalışanlar, yükleniciler ve satıcılar. Bu kategoride, yöneticiler veya liderlik için diğer çalışanlara karşı farklı kurallarla daha fazla özet gerekebilir.

Dış: Microsoft Entra B2B işbirliğiyle düzenli olarak kuruluşunuzla etkileşim kuran satıcılar, tedarikçiler, dağıtımcılar veya diğer iş ortakları.

Bu kullanıcılar için gruplar tanımlayabilir ve bu grupları farklı şekillerde doldurabilirsiniz. Bir yöneticinin gruba üyeleri el ile eklemesini seçebilir veya self servis grup üyeliğini etkinleştirebilirsiniz. Dinamik grupları kullanarak belirtilen ölçütlere göre gruplara otomatik olarak üye ekleyen kurallar oluşturulabilir.

Dış kullanıcılar da müşterilere başvurabilir. Azure AD B2C, ayrı bir ürün müşteri kimlik doğrulamasını destekler. Ancak, bu makalenin kapsamı dışındadır.

Pilot planlama

Pilot için seçtiğiniz uygulamalar kuruluşunuzun temel kimliğini ve güvenlik gereksinimlerini temsil etmelidir ve uygulama sahiplerinden net bir şekilde satın almanız gerekir. Pilotlar genellikle ayrı bir test ortamında çalışır.

Dış iş ortaklarınızı unutmayın. Geçiş zamanlamalarına ve testlerine katıldıklarından emin olun. Son olarak, hataya neden olan sorunlar varsa yardım masanıza erişmenin bir yolunun olduğundan emin olun.

Sınırlamaları planlama

Bazı uygulamaların geçirilmesi kolay olsa da, bazıları birden çok sunucu veya örnek nedeniyle daha uzun sürebilir. Örneğin, özel oturum açma sayfaları nedeniyle SharePoint geçişi daha uzun sürebilir.

Birçok SaaS uygulama satıcısı uygulamayı yeniden yapılandırmak için self servis bir araç sağlamayabilir ve SSO bağlantısını değiştirmek için ücret alabilir. Bunları kontrol edin ve sınırlamayı planlayın.

Uygulama sahibi onayı

İş açısından kritik ve evrensel olarak kullanılan uygulamalar, uygulamayı pilot aşamada test etmek için bir grup pilot kullanıcıya ihtiyaç duyabilir. Bir uygulamayı üretim öncesi veya pilot ortamda test ettikten sonra, uygulama işletme sahiplerinin uygulama geçişi öncesinde performansla ilgili onay vermelerini sağlayın. Ayrıca, tüm kullanıcıların kimlik doğrulaması için Microsoft Entra Id'nin üretim kullanımına geçişini de sağlamanız gerekir.

Güvenlik duruşunu planlama

Geçiş işlemini başlatmadan önce, kurumsal kimlik sisteminiz için geliştirmek istediğiniz güvenlik duruşunu tam olarak göz önünde bulundurmanız gerekir. Bu özellik, şu değerli bilgi kümelerini toplamayı temel alır: Kimlikler, cihazlar ve uygulamalarınıza ve verilerinize erişen konumlar.

Kimlikler ve veriler

Çoğu kuruluş, sektör segmentlerine ve kuruluşlardaki iş işlevlerine göre değişen kimlikler ve veri koruması hakkında belirli gereksinimlere sahiptir. Önerilerimiz için kimlik ve cihaz erişim yapılandırmalarına bakın. Öneriler, koşullu erişim ilkelerinin ve ilgili özelliklerin belirlenmiş bir kümesini içerir.

Bu bilgileri, Microsoft Entra Id ile tümleştirilmiş tüm hizmetlere erişimi korumak için kullanabilirsiniz. Bu öneriler, Microsoft Güvenli Puanı ve Microsoft Entra Id'deki kimlik puanı ile hizalanır. Puanın yardımıyla:

- Kimlik güvenliği duruşunuzu nesnel olarak ölçebilirsiniz

- Kimlik güvenliği geliştirmelerini planlayabilirsiniz

- Geliştirmelerinizin başarısını gözden geçirebilirsiniz

Microsoft Güvenli Puanı, kimlik altyapınızın güvenliğini sağlamak için beş adımı uygulamanıza da yardımcı olur. Kılavuzu kuruluşunuz için başlangıç noktası olarak kullanın ve ilkeleri kuruluşunuzun özel gereksinimlerini karşılayacak şekilde ayarlayın.

Verilere erişmek için kullanılan cihaz/konum

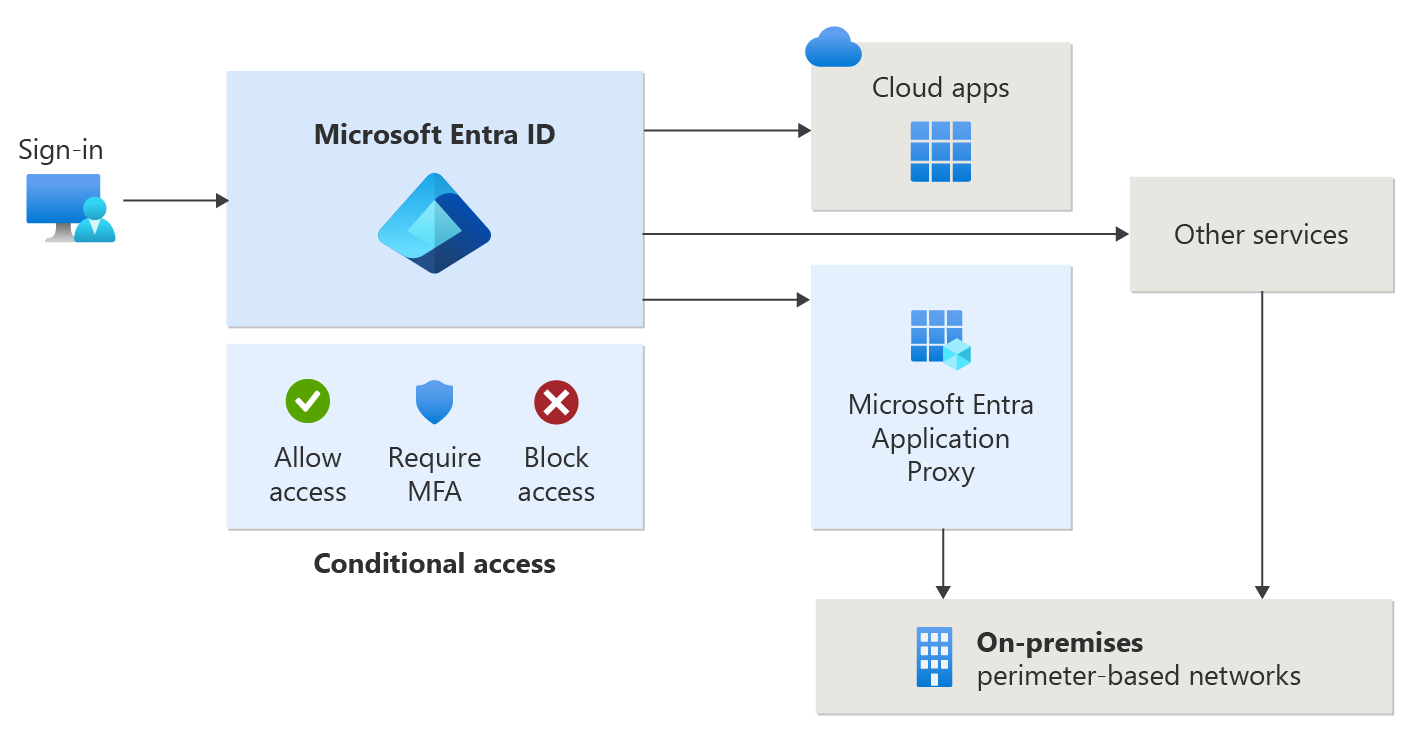

Bir kullanıcının uygulamaya erişmek için kullandığı cihaz ve konum da önemlidir. Şirket ağınıza fiziksel olarak bağlı cihazlar daha güvenlidir. VPN üzerinden ağ dışından gelen Bağlan inceleme gerekebilir.

Kaynak, kullanıcı ve cihazın bu yönlerini göz önünde bulundurarak Microsoft Entra Koşullu Erişim özelliklerini kullanmayı seçebilirsiniz. Koşullu Erişim, kullanıcı izinlerinin ötesine geçer. Bu, şunlar gibi faktörlerin bir bileşimine bağlıdır:

- Bir kullanıcı veya grubun kimliği

- Kullanıcının bağlı olduğu ağ

- Kullanıcının kullandığı cihaz ve uygulama

- Kullanıcının erişmeye çalıştığı veri türü.

Kullanıcıya verilen erişim, bu daha geniş koşul kümesine uyarlanmıştır.

Çıkış ölçütü

Aşağıdakilere sahip olduğunuzda bu aşamada başarılısınızdır:

Geçirmeyi planladığınız uygulamalar tam olarak belgelendi

İş açısından kritikliğe, kullanım hacmine ve kullanım süresine göre öncelikli uygulamalar

Pilot için gereksinimlerinizi temsil eden seçili uygulamalar

İşletme sahibi, öncelik belirleme ve stratejinize alış

Güvenlik duruşu gereksinimlerinizi ve bunları nasıl uygulayacaklarınızı anlama

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin