Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede AppRemo'nun Microsoft Entra Id ile tümleştirilmesini öğreneceksiniz. AppRemo'yı Microsoft Entra Id ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de AppRemo'ya kimlerin erişimi olduğunu denetleme.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla AppRemo'da otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Önkoşullar

Bu makalede özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Etkin aboneliği olan bir Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa ücretsiz hesap oluşturabilirsiniz.

- Aşağıdaki rollerden biri:

- uygulama yöneticisi

- Bulut Uygulaması Yöneticisi

- Uygulama Sahibi.

- AppRemo çoklu oturum açma (SSO) özellikli abonelik.

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

- AppRemo , SP tarafından başlatılan SSO'ları destekler.

Not

Bu uygulamanın tanımlayıcısı sabit bir dize değeridir, bu nedenle tek bir kiracıda yalnızca bir örnek yapılandırılabilir.

Galeriden AppRemo ekleme

AppRemo'nun Microsoft Entra Id ile tümleştirilmesini yapılandırmak için galeriden yönetilen SaaS uygulamaları listenize AppRemo eklemeniz gerekir.

- Microsoft Entra yönetim merkezinde en az Bir Bulut Uygulaması Yöneticisi olarak oturum açın.

- Entra ID>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna AppRemo yazın.

- Sonuçlar panelinden AppRemo seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırma Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

AppRemo için Microsoft Entra SSO'larını yapılandırma ve test edin

B.Simon adlı bir test kullanıcısı kullanarak AppRemo ile Microsoft Entra SSO'larını yapılandırın ve test edin. SSO'nun çalışması için Bir Microsoft Entra kullanıcısı ile AppRemo'daki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Microsoft Entra SSO'yı AppRemo ile yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

- B.Simon ile Microsoft Entra çoklu oturum açmayı test etmek için bir Microsoft Entra test kullanıcısı oluşturun.

- B.Simon'un Microsoft Entra çoklu oturum açma özelliğini kullanmasını sağlamak için Microsoft Entra test kullanıcısını atayın.

- Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için AppRemo SSO'sunu yapılandırın.

- AppRemo test kullanıcısı oluştur - AppRemo'da B.Simon'ın, Microsoft Entra kullanıcısı gösterimine bağlı bir karşılığının olması için.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezinde en az Bir Bulut Uygulaması Yöneticisi olarak oturum açın.

Entra ID>Enterprise uygulamaları>AppRemo>Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

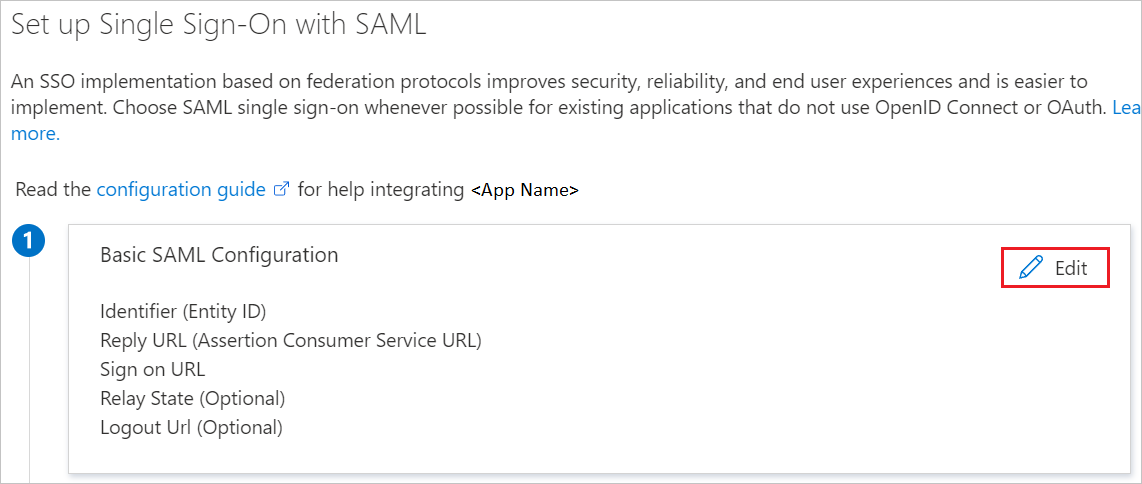

SamL ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesini seçin.

Temel SAML Yapılandırma

Edit Basic SAML ConfigurationDüzenle

Edit Basic SAML ConfigurationDüzenleTemel SAML Yapılandırması bölümünde, aşağıdaki alanların değerlerini girin:

a. Oturum açma URL'si metin kutusuna aşağıdaki desenlerden birini kullanarak bir URL yazın:

Yanıt URL'si https://<ENVIRONMENT>.exexwf.com/wfhttps://<ENVIRONMENT>.appremo.jp/wfhttps://<ENVIRONMENT>.fr.appremo.jp/wfhttps://<ENVIRONMENT>.mlt.appremo.jp/wfb. Yanıt URL'si metin kutusuna aşağıdaki desenlerden birini kullanarak bir URL yazın:

Yanıt URL'si https://<ENVIRONMENT>.exexwf.com/auth/samlhttps://<ENVIRONMENT>.appremo.jp/auth/samlhttps://<ENVIRONMENT>.fr.appremo.jp/auth/samlhttps://<ENVIRONMENT>.mlt.appremo.jp/auth/samlNot

Bu değerler gerçek değildir. Bu değerleri gerçek Oturum Açma URL'si ve Yanıt URL'si ile güncelleştirin. Bu değerleri almak için AppRemo İstemcisi destek ekibine başvurun. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

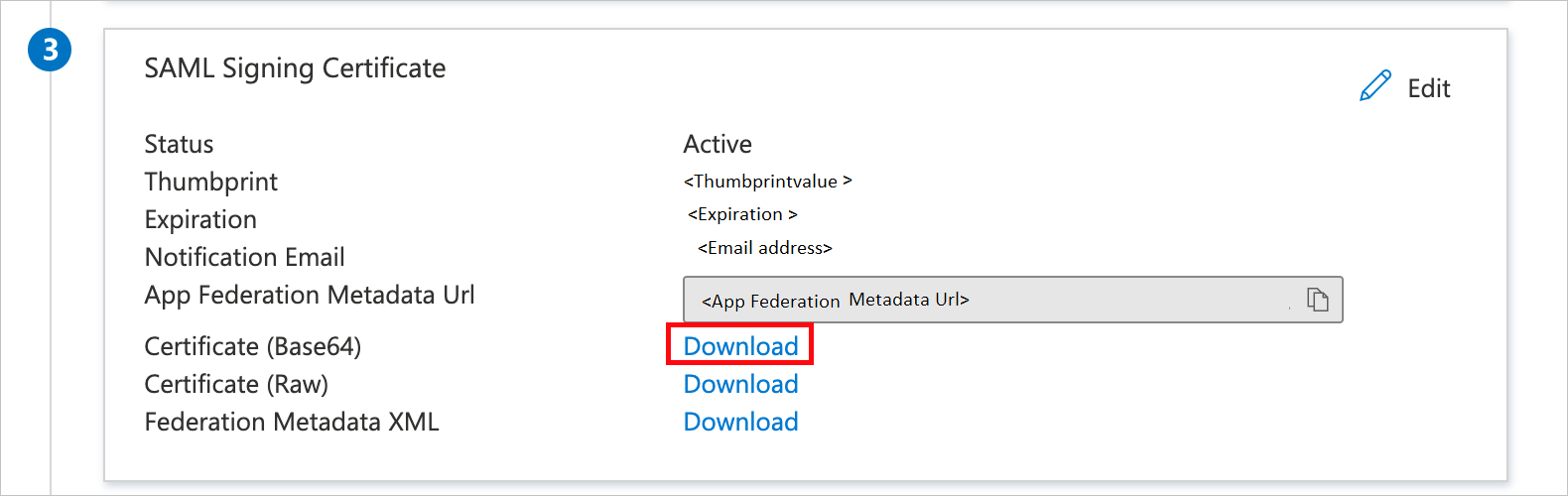

SAML ile çoklu oturum açmayı ayarla sayfasındaki SAML İmzalama Sertifikası bölümünde Sertifika (Base64) öğesini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

AppRemo'yı Ayarlama bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama hızlı başlangıcındaki yönergeleri izleyin.

AppRemo SSO'sını yapılandırma

AppRemo tarafında çoklu oturum açmayı yapılandırmak için, indirilen Sertifikayı (Base64) ve uygulama yapılandırmasından uygun kopyalanmış URL'leri AppRemo destek ekibine göndermeniz gerekir. Bu ayarı SAML SSO bağlantısının her iki tarafta da düzgün ayarlanmış olması için ayarlar.

AppRemo test kullanıcısı oluşturma

Bu bölümde AppRemo'da Britta Simon adlı bir kullanıcı oluşturacaksınız. AppRemo platformundaki kullanıcıları eklemek için AppRemo destek ekibiyle birlikte çalışın. Çoklu oturum açma özelliğini kullanmadan önce kullanıcıların oluşturulması ve etkinleştirilmesi gerekir.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayı test et'i seçin, bu seçenek oturum açma akışını başlatabileceğiniz AppRemo Oturum Açma URL'sine yönlendirilir.

Doğrudan AppRemo Oturum Açma URL'sine gidin ve buradan oturum açma akışını başlatın.

Microsoft My Apps'i kullanabilirsiniz. Uygulamalarım'da AppRemo kutucuğunu seçtiğinizde, bu seçenek AppRemo Oturum Açma URL'sine yönlendirilir. Daha fazla bilgi için bkz. Microsoft Entra My Apps.

İlgili içerik

AppRemo'yu yapılandırdıktan sonra, kuruluşunuzun hassas verilerinin gerçek zamanlı olarak sızdırılmasını ve sızmasını engelleyen oturum denetimini uygulayabilirsiniz. Oturum denetimi, Koşullu Erişim'e dayanır. Cloud Apps için Microsoft Defender ile oturum denetimini zorunlu kılmayı öğrenin.