Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede Kronos Workforce Dimensions'ı Microsoft Entra Id ile tümleştirmeyi öğreneceksiniz. Kronos Workforce Dimensions'ı Microsoft Entra Id ile tümleştirdiğinizde şunları yapabilirsiniz:

- Kronos İş Gücü Boyutlarına kimlerin erişimi olduğunu Microsoft Entra Id'de denetleyin.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla Kronos Workforce Dimensions'ta otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Önkoşullar

Bu makalede özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Etkin aboneliği olan bir Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa, ücretsiz bir hesap oluşturabilirsiniz.

- Aşağıdaki rollerden biri:

- uygulama yöneticisi

- Bulut Uygulaması Yöneticisi

- Uygulama Sahibi.

- Kronos Workforce Dimensions çoklu oturum açma (SSO) özellikli abonelik.

Not

Bu tümleştirme, Microsoft Entra US Government Cloud ortamından da kullanılabilir. Bu uygulamayı Microsoft Entra US Government Cloud Application Gallery'de bulabilir ve genel buluttaki gibi yapılandırabilirsiniz.

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

- Kronos Workforce Dimensions, SP tarafından başlatılan SSO'ları destekler.

Kronos Workforce Dimensions'u galeriden ekle

Kronos Workforce Dimensions'ın Microsoft Entra Id ile tümleştirilmesini yapılandırmak için galerideki Kronos Workforce Dimensions'ı yönetilen SaaS uygulamaları listenize eklemeniz gerekir.

- Microsoft Entra yönetim merkezinde en az bir bulut uygulaması yöneticisi olarak oturum açın.

- Entra ID>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna Kronos Workforce Dimensions yazın.

- Sonuçlar panelinde Kronos Workforce Dimensions'ı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

Kronos İş Gücü Boyutları için Microsoft Entra SSO'larını yapılandırma ve test edin

B.Simon adlı bir test kullanıcısını kullanarak Kronos Workforce Dimensions ile Microsoft Entra SSO'yi yapılandırın ve test edin. SSO'nun çalışması için Bir Microsoft Entra kullanıcısı ile Kronos Workforce Dimensions'taki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Kronos Workforce Dimensions ile Microsoft Entra SSO yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

-

Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

- B.Simon ile Microsoft Entra çoklu oturum açmayı test etmek için Microsoft Entra test kullanıcısı oluşturun.

- B.Simon'un Microsoft Entra çoklu oturum açma özelliğini kullanmasını sağlamak için Microsoft Entra test kullanıcı atayın.

-

Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için Kronos Workforce Dimensions SSO'sunu yapılandırın.

- Kronos Workforce Dimensions test kullanıcısı oluşturun - kullanıcının Microsoft Entra'daki temsiline bağlı olarak Kronos Workforce Dimensions'ta B.Simon'un karşılığı olacak bir kullanıcı oluşturmak için.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezinde en az bir bulut uygulaması yöneticisi olarak oturum açın.

Entra ID>Enterprise uygulamaları>Kronos Workforce Dimensions>Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

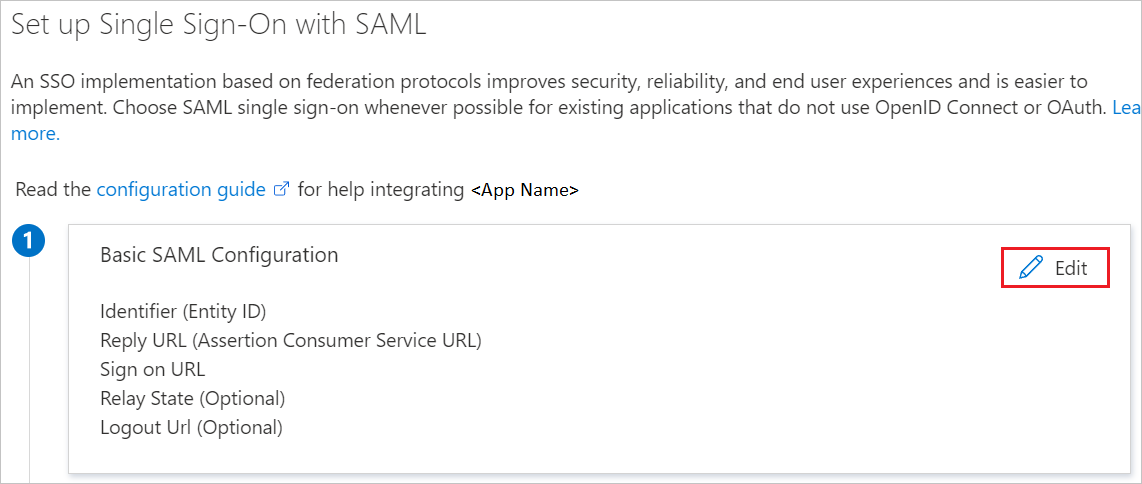

SamL ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Tanımlayıcı (Varlık Kimliği) metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<SUBDOMAIN>.<ENVIRONMENT>.mykronos.com/authn/<TENANT_ID/hsp/<TENANT_NUMBER>b. Oturum açma URL'si metin kutusuna aşağıdaki desenlerden birini kullanarak bir URL yazın:

URL'de oturum açma https://<CUSTOMER>-<ENVIRONMENT>-sso.<ENVIRONMENT>.mykronos.com/https://<CUSTOMER>-sso.<ENVIRONMENT>.mykronos.com/Not

Bu değerler gerçek değildir. Bu değerleri gerçek Tanımlayıcı ve Oturum Açma URL'si ile güncelleştirin. Bu değerleri almak için Kronos Workforce Dimensions client destek ekibiyle iletişime geçin. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

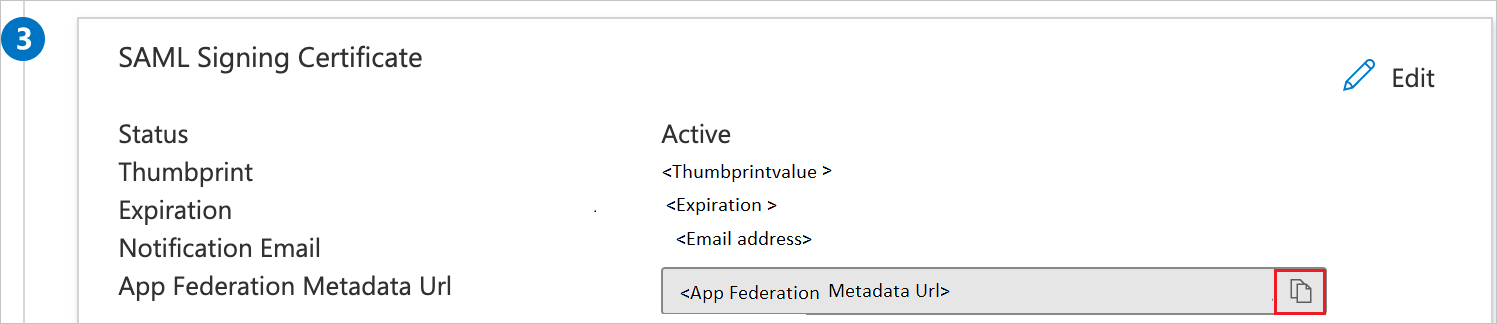

SAML ile çoklu oturum açmayı ayarlama sayfasında, SAML İmzalama Sertifikası bölümünde Kopyala düğmesini seçerek Uygulama Federasyonu Meta Veri Url'sini kopyalayın ve bilgisayarınıza kaydedin.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama hızlı başlangıçtaki yönergeleri izleyin.

Kronos Workforce Dimensions SSO'sını yapılandırma

Kronos Workforce Dimensions tarafında çoklu oturum açmayı yapılandırmak için Uygulama Federasyonu Meta Veri Url'sini Kronos Workforce Dimensions destek ekibine göndermeniz gerekir. Bu ayarı SAML SSO bağlantısının her iki tarafta da düzgün ayarlanmış olması için ayarlar.

Kronos Workforce Dimensions test kullanıcısı oluşturma

Bu bölümde Kronos Workforce Dimensions'ta Britta Simon adlı bir kullanıcı oluşturacaksınız. Kronos Workforce Dimensions platformundaki kullanıcıları eklemek için Kronos Workforce Dimensions destek ekibiyle birlikte çalışın. Çoklu oturum açma özelliğini kullanmadan önce kullanıcıların oluşturulması ve etkinleştirilmesi gerekir.

Not

Özgün Microsoft belgeleri, Microsoft Entra kullanıcılarınızı oluşturmak için e-posta yoluyla UKG Desteği'ne başvurmanızı önerir. Bu seçenek kullanılabilir durumdayken lütfen aşağıdaki self servis seçeneklerini göz önünde bulundurun.

El ile İşlem

Microsoft Entra kullanıcılarınızı WFD'de el ile oluşturmanın iki yolu vardır. Mevcut bir kullanıcıyı seçebilir, çoğaltabilir ve ardından gerekli alanları güncelleştirerek bu kullanıcıyı benzersiz hale getirebilirsiniz. Bu işlem zaman alabilir ve WFD Kullanıcı Arabirimi hakkında bilgi gerektirir. Alternatif olarak, çok daha hızlı olan WFD API'sini kullanarak kullanıcı oluşturabilirsiniz. Bu seçenek, isteği API'ye göndermek için Postman gibi API Araçlarını kullanma hakkında bilgi gerektirir. Aşağıdaki yönergeler, önceden oluşturulmuş bir örneğin Postman API Aracı'na aktarılmasına yardımcı olur.

Ayarlama

Postman aracını açın ve aşağıdaki dosyaları içeri aktarın:

a. İş Gücü Ölçüleri - User.postman_collection.json Dosyasını Oluşturma

b. Microsoft Entra ID'den WFD Çevre Değişkenleri.json

Sol bölmede Ortamlar düğmesini seçin.

AAD_to_WFD_Env_Variables'ı seçin ve WFD örneğinize ilişkin UKG Desteği tarafından sağlanan değerleri ekleyin.

Not

Access_token ve refresh_token boş olmalıdır, bunlar Erişim Belirteci Alma HTTP İsteğinin sonucu olarak otomatik olarak doldurulur.

WFD HTTP İsteğinde Microsoft Entra kullanıcısı oluştur'u açın ve JSON yükündeki vurgulanmış özellikleri güncelleştirin:

{ "personInformation": { "accessAssignment": { "accessProfileName": "accessProfileName", "notificationProfileName": "All" }, "emailAddresses": [ { "address": "address” "contactTypeName": "Work" } ], "employmentStatusList": [ { "effectiveDate": "2019-08-15", "employmentStatusName": "Active", "expirationDate": "3000-01-01" } ], "person": { "personNumber": "personNumber", "firstName": "firstName", "lastName": "lastName", "fullName": "fullName", "hireDate": "2019-08-15", "shortName": "shortName" }, "personAuthenticationTypes": [ { "activeFlag": true, "authenticationTypeName": "Federated" } ], "personLicenseTypes": [ { "activeFlag": true, "licenseTypeName": "Employee" }, { "activeFlag": true, "licenseTypeName": "Absence" }, { "activeFlag": true, "licenseTypeName": "Hourly Timekeeping" }, { "activeFlag": true, "licenseTypeName": "Scheduling" } ], "userAccountStatusList": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "userAccountStatusName": "Active" } ] }, "jobAssignment": { "baseWageRates": [ { "effectiveDate": "2019-01-01", "expirationDate": "3000-01-01", "hourlyRate": 20.15 } ], "jobAssignmentDetails": { "payRuleName": "payRuleName", "timeZoneName": "timeZoneName" }, "primaryLaborAccounts": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "organizationPath": "organizationPath" } ] }, "user": { "userAccount": { "logonProfileName": "Default", "userName": "userName" } } }Not

personInformation.emailAddress.address ve user.userAccount.userName, WFD'de oluşturmaya çalıştığınız hedeflenen Microsoft Entra kullanıcısı ile eşleşmelidir.

Sağ üst köşede Ortamlar açılan kutusunu seçin ve AAD_to_WFD_Env_Variables seçin.

JSON yükü güncelleştirildikten ve doğru ortam değişkenleri seçildikten sonra Erişim Belirteci ALMA HTTP İsteği'ni seçin ve Gönder düğmesini seçin. Bu, WFD örneğinizde kimlik doğrulaması yapmak için güncelleştirilmiş ortam değişkenlerinden yararlanır ve ardından oluşturma kullanıcı yöntemini çağırırken kullanılacak ortam değişkenlerinde erişim belirtecinizi önbelleğe alır.

Kimlik doğrulama çağrısı başarılı olursa, bir erişim belirteci döndürülen bir HTTP 200 yanıtı görmelisiniz. Bu erişim belirteci artık access_token girdisinin ortam değişkenlerindeki CURRENT VALUE sütununda da gösterilir.

Not

bir access_token alınmazsa, ortam değişkenlerindeki tüm değişkenlerin doğru olduğunu onaylayın. Kullanıcı kimlik bilgileri bir süper kullanıcı hesabı olmalıdır.

Bir access_token elde edildikten sonra AAD_to_WFD_Env_Variables HTTP İsteği'ni seçin ve Gönder düğmesine basın. İstek başarılı olursa 200 HTTP durumunu geri alırsınız.

Süper Kullanıcı hesabıyla WFD'de oturum açın ve WFD örneğinde yeni Microsoft Entra kullanıcısının oluşturulduğunu onaylayın.

Otomatik İşlem

Otomatikleştirilmiş işlem, kullanıcının yükteki vurgulanan değerleri yukarıdaki el ile API işleminden önceden belirlemesini sağlayan CSV biçiminde bir düz dosyadan oluşur. İlgili PowerShell betiği tarafından kullanılan düz dosya, yeni WFD kullanıcılarını toplu olarak oluşturur. Yeni kullanıcı oluşturma işlemleri, varsayılan olarak 70'lik gruplar halinde işlenir ve en iyi performans için ayarlanabilir. Aşağıdaki yönergeler, betiğin kurulumu ve çalıştırılması adım adım açıklanacaktır.

hem AAD_To_WFD.csv hem de AAD_To_WFD.ps1 dosyalarını bilgisayarınıza yerel olarak kaydedin.

AAD_To_WFD.csv dosyasını açın ve sütunları doldurun.

personInformation.accessAssignment.accessProfileName: WFD örneğinden Belirli Erişim Profili Adı.

personInformation.emailAddresses.address: Microsoft Entra Id içindeki Kullanıcı Asıl Adı ile eşleşmelidir.

personInformation.personNumber: WFD örneğinde benzersiz olmalıdır.

personInformation.firstName: Kullanıcının adı.

personInformation.lastName: Kullanıcının soyadı.

jobAssignment.jobAssignmentDetails.payRuleName: WFD'den Belirli Ödeme Kuralı Adı.

jobAssignment.jobAssignmentDetails.timeZoneName: Saat dilimi biçimi WFD örneğiyle (yani )

(GMT -08:00) Pacific Timeeşleşmelidir.jobAssignment.primaryLaborAccounts.organizationPath: WFD örneğindeki belirli bir İş yapısının Kuruluş Yolu.

.csv dosyasını kaydedin.

Right-Select betiğini AAD_To_WFD.ps1 ve düzenlemek için Düzenle'yi seçin.

15. Satır'da belirtilen yolun AAD_To_WFD.csv dosyasının doğru adı/yolu olduğunu onaylayın.

Aşağıdaki satırları, WFD örneğinizle ilgili UKG Desteği tarafından sağlanan değerlerle güncelleştirin.

Satır 33: vanityUrl

Satır 43: appKey

Satır 48: client_id

Satır 49: client_secret

Betiği kaydedin ve çalıştırın.

İstendiğinde WFD Süper Kullanıcı kimlik bilgilerini sağlayın.

İşlem tamamlandıktan sonra script, oluşturulamayan kullanıcıların listesini döndürecektir.

Not

WFD örneğinde yazım hatası veya eşleşmeyen alanlar nedeniyle döndürülürse AAD_To_WFD.csv dosyasında sağlanan değerleri denetlemeyi unutmayın. Hata, işlem grubundaki tüm kullanıcılar API örneğinde zaten mevcutsa WFD API örneği tarafından da geri döndürülebilir.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayı test et'i seçin, bu seçenek oturum açma akışını başlatabileceğiniz Kronos Workforce Dimensions Oturum Açma URL'sine yönlendirilir.

Kronos Workforce Dimensions Oturum Açma URL'sine doğrudan gidin ve buradan oturum açma akışını başlatın.

Microsoft Uygulamalarım kullanabilirsiniz. Uygulamalarım bölümünde Kronos Workforce Dimensions kutucuğunu seçtiğinizde bu seçenek Kronos Workforce Dimensions Oturum Açma URL'sine yönlendirilir. Uygulamalarım hakkında daha fazla bilgi için, bkz: Uygulamalarım'a Giriş.

İlgili içerik

Kronos Workforce Dimensions'ı yapılandırdıktan sonra, kuruluşunuzun hassas verilerinin gerçek zamanlı olarak sızmasına ve sızdırılmasına karşı koruyan oturum denetimini yaptırabilirsiniz. Oturum denetimi Koşullu Erişim'den hareketle genişler. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.