JD Edwards için Oracle IDCS ile Microsoft Entra SSO tümleştirmesi

Bu makalede JD Edwards için Oracle IDCS'yi Microsoft Entra Id ile tümleştirmeyi öğreneceksiniz. JD Edwards için Oracle IDCS'yi Microsoft Entra ID ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de JD Edwards için Oracle IDCS'ye kimlerin erişimi olduğunu denetleme.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla JD Edwards için Oracle IDCS'de otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

JD Edwards için Oracle IDCS için Microsoft Entra çoklu oturum açmayı bir test ortamında yapılandıracak ve test edin. JD Edwards için Oracle IDCS yalnızca SP tarafından başlatılan çoklu oturum açmayı destekler.

Not

Bu uygulamanın tanımlayıcısı sabit bir dize değeridir, bu nedenle tek bir kiracıda yalnızca bir örnek yapılandırılabilir.

Önkoşullar

Microsoft Entra ID'yi JD Edwards için Oracle IDCS ile tümleştirmek için şunları yapmanız gerekir:

- Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa ücretsiz hesap oluşturabilirsiniz.

- Aşağıdaki rollerden biri: Uygulama Yönetici istrator, Bulut Uygulaması Yönetici istrator veya Uygulama Sahibi.

- Microsoft Entra aboneliği. Aboneliğiniz yoksa ücretsiz bir hesap alabilirsiniz.

- JD Edwards için Oracle IDCS çoklu oturum açma (SSO) özellikli abonelik.

Uygulama ekleme ve test kullanıcısı atama

Çoklu oturum açmayı yapılandırma işlemine başlamadan önce Microsoft Entra galerisinden JD Edwards için Oracle IDCS uygulamasını eklemeniz gerekir. Uygulamaya atamak ve çoklu oturum açma yapılandırmasını test etmek için bir test kullanıcı hesabına ihtiyacınız vardır.

Microsoft Entra galerisinden JD Edwards için Oracle IDCS ekleme

JD Edwards için Oracle IDCS ile çoklu oturum açmayı yapılandırmak için Microsoft Entra uygulama galerisinden JD Edwards için Oracle IDCS ekleyin. Galeriden uygulama ekleme hakkında daha fazla bilgi için bkz . Hızlı Başlangıç: Galeriden uygulama ekleme.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama makalesindeki yönergeleri izleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir ve roller atayabilirsiniz. Sihirbaz ayrıca çoklu oturum açma yapılandırma bölmesine bir bağlantı sağlar. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin..

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra çoklu oturum açmayı etkinleştirmek için aşağıdaki adımları tamamlayın.

Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

Kimlik>Uygulamaları>Kurumsal uygulamaları>JD Edwards>için Oracle IDCS Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

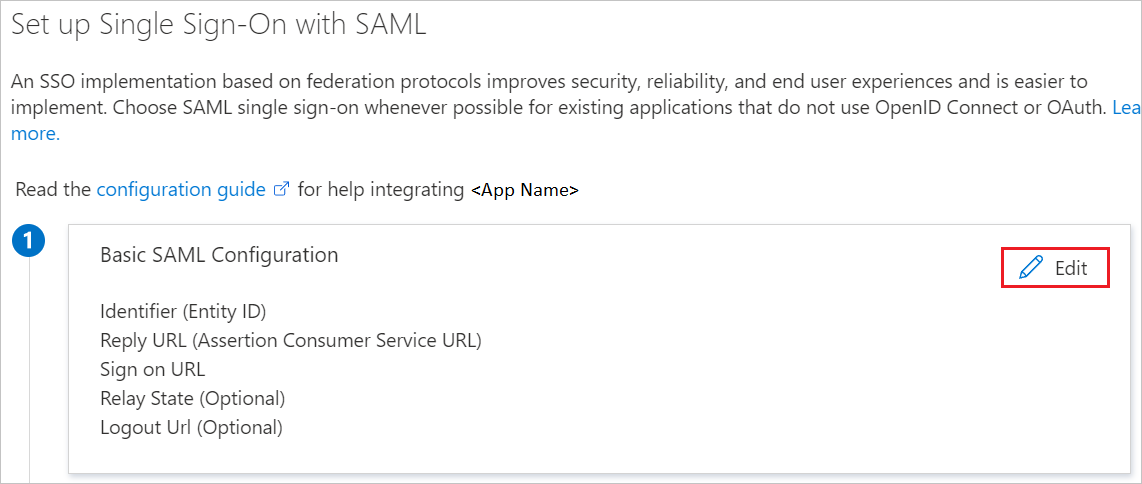

SamL ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Tanımlayıcı metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<SUBDOMAIN>.oraclecloud.com/b. Yanıt URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<SUBDOMAIN>.oraclecloud.com/v1/saml/<UNIQUEID>c. Oturum açma URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<SUBDOMAIN>.oraclecloud.com/Not

Bu değerler gerçek değildir. Bu değerleri gerçek Tanımlayıcı, Yanıt URL'si ve Oturum Açma URL'si ile güncelleştirin. Bu değerleri almak için JD Edwards için Oracle IDCS destek ekibine başvurun. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

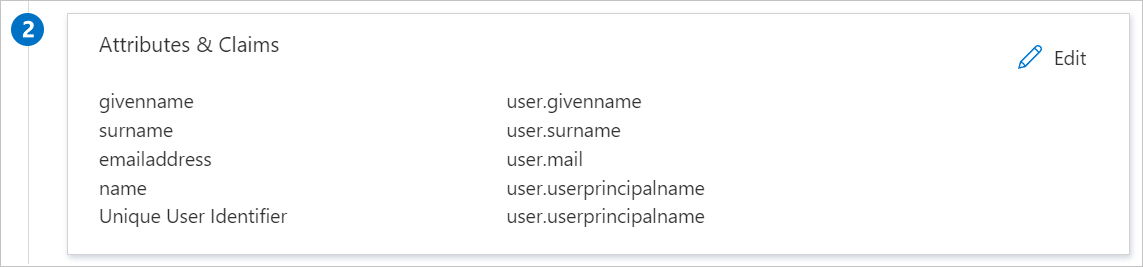

JD Edwards için Oracle IDCS uygulamanız SAML onaylarını belirli bir biçimde bekler ve bu da SAML belirteç öznitelikleri yapılandırmanıza özel öznitelik eşlemeleri eklemenizi gerektirir. Aşağıdaki ekran görüntüsünde bunun bir örneği gösterilmektedir. Benzersiz Kullanıcı Tanımlayıcısı'nın varsayılan değeri user.userprincipalname'dir, ancak JD Edwards için Oracle IDCS bunun kullanıcının e-posta adresiyle eşlenmesi beklenir. Bunun için listeden user.mail özniteliğini kullanabilir veya kuruluşunuzun yapılandırmasına göre uygun öznitelik değerini kullanabilirsiniz.

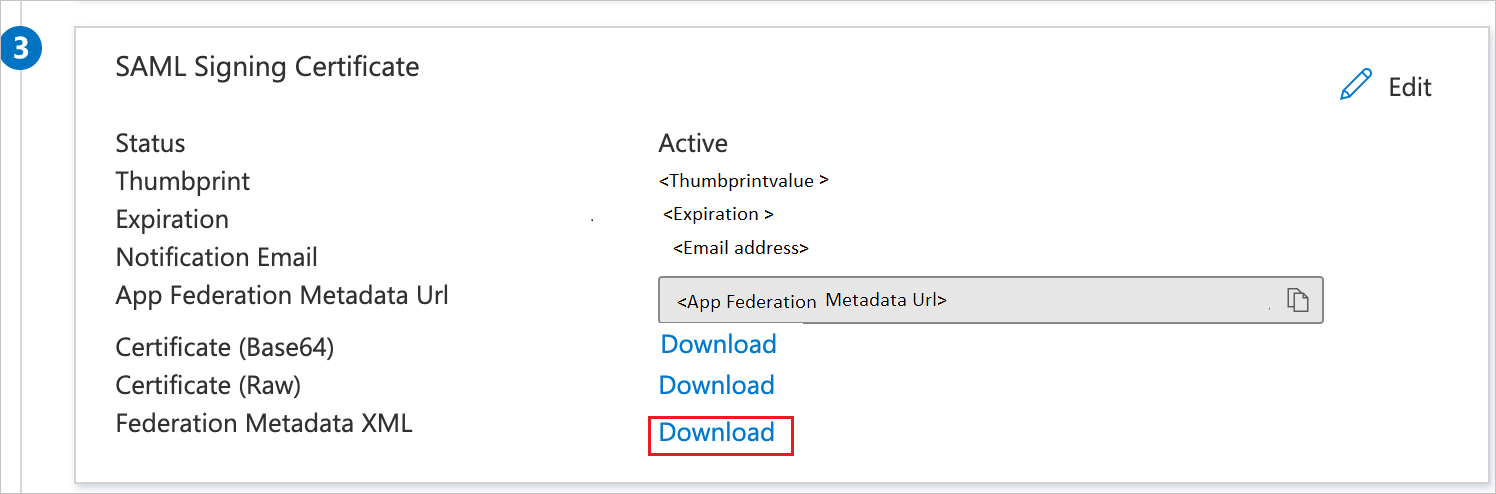

SAML ile çoklu oturum açmayı ayarlama sayfasında, SAML İmzalama Sertifikası bölümünde Federasyon Meta Verileri XML'sini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

JD Edwards SSO için Oracle IDCS'yi yapılandırma

JD Edwards için Oracle IDCS'de çoklu oturum açmayı yapılandırmak için indirilen Federasyon Meta Verileri XML dosyasını Azure portalından JD Edwards için Oracle IDCS destek ekibine göndermeniz gerekir. Bu ayarı SAML SSO bağlantısının her iki tarafta da düzgün ayarlanmış olması için ayarlar.

JD Edwards test kullanıcısı için Oracle IDCS oluşturma

Bu bölümde JD Edwards için Oracle IDCS'de Britta Simon adlı bir kullanıcı oluşturacaksınız. JD Edwards için Oracle IDCS destek ekibiyle birlikte çalışarak kullanıcıları JD Edwards için Oracle IDCS platformuna ekleyin. Çoklu oturum açma özelliğini kullanmadan önce kullanıcıların oluşturulması ve etkinleştirilmesi gerekir.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayı test et'e tıklayın, bu, oturum açma akışını başlatabileceğiniz JD Edwards için Oracle IDCS Oturum Açma URL'sine yönlendirilir.

JD Edwards için Oracle IDCS Oturum Açma URL'sine doğrudan gidin ve oturum açma akışını buradan başlatın.

Microsoft Uygulamalarım kullanabilirsiniz. Uygulamalarım JD Edwards için Oracle IDCS kutucuğunu seçtiğinizde bu, JD Edwards için Oracle IDCS Oturum Açma URL'sine yönlendirilir. Daha fazla bilgi için bkz. Microsoft Entra Uygulamalarım.

Ek kaynaklar

Sonraki adımlar

JD Edwards için Oracle IDCS'yi yapılandırdıktan sonra, kuruluşunuzun hassas verilerini gerçek zamanlı olarak sızdırmayı ve sızmayı koruyan oturum denetimini zorunlu kılabilirsiniz. Oturum denetimi Koşullu Erişim'den genişletir. Microsoft Bulut Uygulamaları Güvenliği ile oturum denetimini zorunlu kılmayı öğrenin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin