Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Fabric, kimlik tabanlı Sıfır Güven güvenlik modelinin bir parçası olarak Microsoft Entra ID Koşullu Erişim kullanır. Her Fabric isteği Microsoft Entra ID ile kimlik doğrulamasına tabi tutulur ve Koşullu Erişim ilkeleri, kullanıcı kimliği, cihaz durumu ve konum gibi sinyallere dayalı olarak erişimi belirleyebilir. Yaygın ilkeler şunlardır:

- Çok faktörlü kimlik doğrulaması (MFA) iste.

- Yalnızca Intune'a kayıtlı cihazların belirli hizmetlere erişmesine izin verin.

- Kullanıcı konumlarını ve IP aralıklarını kısıtlayın.

Koşullu Erişim, Yapıya erişimi korumak için kullanılabilen çeşitli güvenlik denetimlerinden biridir. Özel bağlantılar gibi ağ tabanlı korumaları tamamlar ve Sıfır Güven ilkeleriyle uyumlu katmanlı bir güvenlik yaklaşımını destekler. Koşullu Erişim'in tüm özellikleri hakkında daha fazla bilgi için Bkz. Microsoft Entra Koşullu Erişim belgeleri.

Örü Koşullu Erişim politikaları için en iyi uygulamalar

Microsoft Fabric ve bağlı hizmetleri arasında sorunsuz ve güvenli bir deneyim sağlamak için ortak bir Koşullu Erişim ilkesi ayarlayın. Bu yaklaşım aşağıdakilere yardımcı olur:

- Aşağı akış hizmetlerinde farklı ilkelerden kaynaklanan beklenmeyen oturum açma istemlerini azaltın.

- Tüm araçlarda tutarlı bir güvenlik kurulumu sağlayın.

- Genel kullanıcı deneyimini geliştirin.

İlkeye aşağıdaki hedef kaynakları ekleyin:

- Power BI Hizmeti

- Azure Veri Gezgini

- Azure SQL Veritabanı

- Azure Depolama

- Azure Cosmos DB veritabanı

İlkeniz çok kısıtlayıcıysa (örneğin, Power BI dışındaki tüm uygulamaları engelliyorsa) veri akışları gibi bazı özellikler çalışmayabilir.

Not

- Power BI için yapılandırılmış bir Koşullu Erişim ilkeniz varsa, burada listelenen kaynakları mevcut Power BI ilkenize ekleyin. Aksi takdirde, Koşullu Erişim Fabric'de amaçlandığı gibi çalışmayabilir.

- Fabric, Koşullu Erişim'de oturum denetiminde sürekli erişim değerlendirmesini (CAE) desteklemez.

Fabric için Koşullu Erişim ilkesi oluşturma

Aşağıdaki adımlarda, önerilen Hedef kaynak atamalarının nasıl yapılandırılması da dahil olmak üzere Fabric için Koşullu Erişim ilkesini yapılandırmaya nasıl başlayacağınız gösterilmektedir.

Microsoft Entra yönetici merkezine en az Koşullu Erişim Yöneticisiolarak oturum açın.

Entra ID>Koşullu Erişim>Politikaları'na göz atın.

Yeni ilke'yi seçin.

İlkeniz için bir ad girin. İlkelerinizin adları için anlamlı bir standart oluşturun.

Senaryonuza göre ilkenin Atamalar ve Erişim bölümleri altındaki denetimleri yapılandırın. Yaygın ilke tasarım desenleri için Bkz. Koşullu Erişim Nasıl Yapılır kılavuzları.

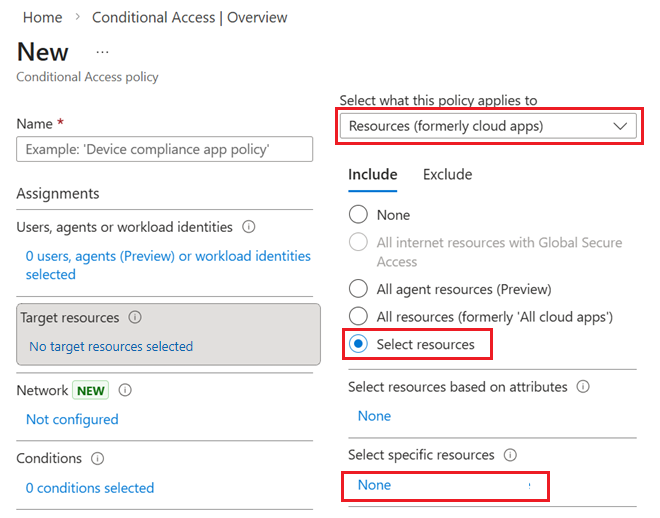

Hedef kaynaklar'ın altında bağlantıyı seçin ve aşağıdaki seçenekleri yapılandırın:

Bu ilkenin ne için geçerli olduğunu seçin altında Kaynaklar (eski adıyla bulut uygulamaları) öğesini seçin.

Ekle sekmesinde Kaynakları seç'i seçin.

Belirli kaynakları seçin altındaki bağlantıyı seçin.

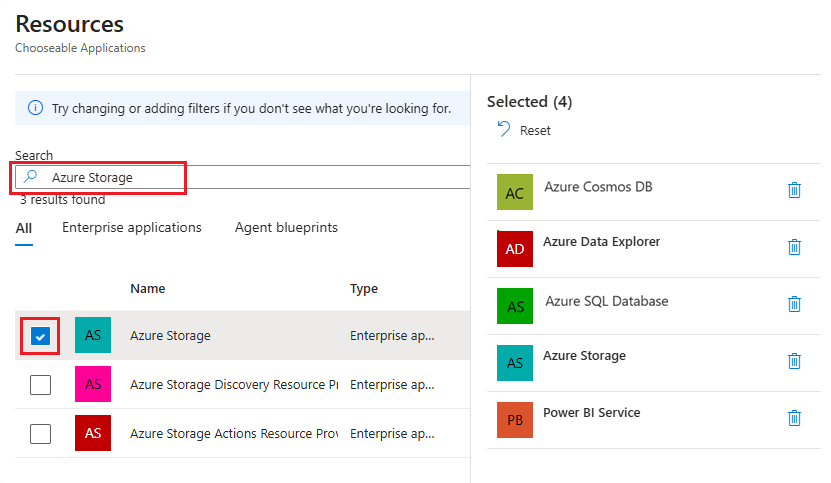

Görüntülenen Kaynaklar yan bölmesinde Power BI Hizmeti, Azure Veri Gezgini, AzureSQL Veritabanı, Azure Depolama ve Azure Cosmos DB'yi bulun ve seçin. Beş öğenin tümünü seçtikten sonra Seç'i seçerek yan bölmeyi kapatın.

İlke için tüm atama ve erişim denetimleri yapılandırıldığında Oluştur veyaKaydet'i seçin.

İlgili içerik

- Microsoft Entra Koşullu Erişim belgeleri - Koşullu Erişim özellikleri, ilke tasarımı ve en iyi yöntemler hakkında daha fazla bilgi edinin.

- Microsoft Fabric için Azure güvenlik temeli – Microsoft bulut güvenlik karşılaştırması standartlarından gelen önerileri gözden geçirin.

- Microsoft Fabric'e gelen trafiği koruma – Koşullu Erişimin dokuya gelen erişimi denetlemek için özel bağlantılara ek olarak nasıl çalıştığını anlayın.