Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Önemli

Microsoft Agent 365'e erken erişim elde etmek için Frontier önizleme programının bir parçası olmanız gerekir. Frontier sizi Doğrudan Microsoft'un en son yapay zeka yenilikleri ile bağlar. Sınır önizlemeleri, müşteri sözleşmelerinizin mevcut önizleme koşullarına tabidir. Bu özellikler hala geliştirme aşamasında olduğundan, bunların kullanılabilirliği ve özellikleri zaman içinde değişebilir.

Microsoft Defender kullanarak aracıları izlemeyi öğrenin.

Önemli

Bu özellik aşamalar halinde kullanıma sunulur ve dağıtımın Aralık ayı sonuna kadar tamamlanması beklenir.

Microsoft Defender

Agent 365, Microsoft Defender'da tüm aracı etkinliklerinde kapsamlı gözlemlenebilirlik sağlayarak güvenlik ekiplerinin davranışları merkezi bir konumdan izlemesine ve izlemesine olanak tanır. Bu görünürlük, proaktif tehdit algılamayı ve yanıtı destekler.

Önemli özellikler

Merkezi izleme: Birleşik görünüm için Defender'daki tüm aracı etkinliklerini izler.

Kullanıma açık tehdit algılamaları: Riskli aracı etkinlikleri ve kullanıcı etkileşimleri hakkında uyarılar sağlar.

Proaktif tehdit avcılığı: Güvenlik analistleri, şüpheli desenleri ve anomalileri proaktif olarak belirlemek için Defender'ın gelişmiş, sorgu tabanlı tehdit avcılığı özelliklerini kullanabilir. Daha fazla bilgi için Microsoft Defender'da gelişmiş tehdit avcılığı ile proaktif olarak tehditleri avlama bölümüne gidin.

Önkoşullar

Denetim günlüklerinin ayarlandığından emin olun. Daha fazla bilgi için Denetimi açma veya kapatma bölümüne gidin.

Microsoft Defender'da Microsoft 365 bağlayıcının doğru ayarlandığından emin olun. Daha fazla bilgi için bkz. Bulut için Microsoft Defender Uygulamaları REST API'si.

Defender'da yönetici erişimini yapılandırın. Daha fazla bilgi için Yönetici erişimini yapılandırma - Bulut için Microsoft Defender Uygulamalar'a gidin.

Desteklenen olay türleri

Not

Bağlayıcı ayarlandıktan sonra, riskli aracı etkinlikleri gerçekleştiğinde uyarılar otomatik olarak tetiklenir. Microsoft Defender'da olayları araştırma hakkında daha fazla bilgi için Microsoft Defender portalında Olayları araştırma bölümüne gidin.

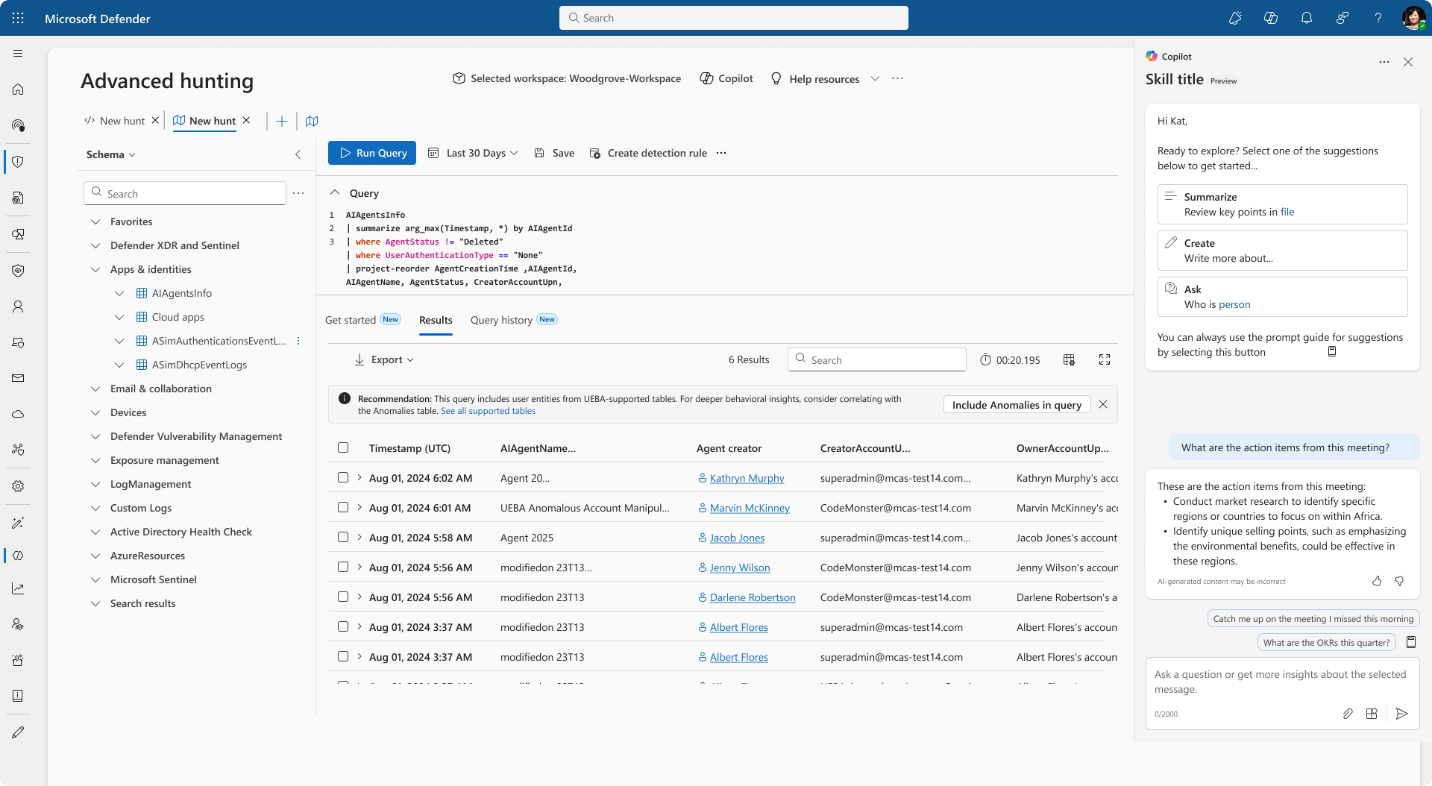

Microsoft Defender'da gelişmiş avcılığı kullanma

Microsoft Defender portalını açın.

- Microsoft Defender XDR

- Gerekli rol tabanlı erişime sahip olduğunuzdan emin olmak için uygun kimlik bilgileriyle oturum açın. Örneğin, güvenlik yöneticisi veya üzeri olmanız gerekir.

Sol gezinti bölmesinde Tehdit Avcılığı'nıseçerek Gelişmiş tehdit avcılığı sayfasını açın.

Şemayı keşfedin.

- CloudAppEvents tablosu gibi kullanılabilir tabloları görüntülemek için Şema sekmesini kullanın.

- Şema ayrıntılarını, örnek verileri ve bekletme bilgilerini görüntülemek için tablo adının yanındaki dikey üç noktayı seçin.

Kusto Sorgu Dili (KQL) sorgusu yazmak veya yapıştırmak için sorgu düzenleyicisini kullanın.

Örnek:

CloudAppEvents | where ActionType in ("InvokeAgent", "InferenceCall", "ExecuteToolBySDK", "ExecuteToolByGateway", "ExecuteToolByMCPServer")Sonuçları İnceleme:

- Sonuçlar tablo biçiminde görünür.

- Sonuçları dışarı aktarın veya özel algılama kuralları oluşturmak için kullanın.

Defender, bilinen tehditlere ve riskli davranışlara bayrak ekleyen ve el ile yapılandırma olmadan gerçek zamanlı koruma sağlayan bir dizi hazır algılama kuralı içerir. Bu özellikler, kuruluşların siber tehditlere hızlı bir şekilde yanıt vermelerine ve aracılarla ilgili riskli etkinliklerden korunmalarına yardımcı olur.