Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Ortam yöneticisi veya Microsoft Power Platform yöneticisiyseniz, kuruluşunuzda oluşturulan uygulamaları yönetebilirsiniz.

Yöneticiler aşağıdakileri Power Platform Yönetim Merkezinden yapabilir:

- Bir uygulamanın paylaşılmakta olduğu kullanıcıları ekleme veya değiştirme

- Şu anda kullanımda olmayan uygulamaları silme

Prerequisites

- Bir Power Apps planı veya Power Automate planı. Alternatif olarak, free Power Apps deneme sürümüne kaydolabilirsiniz.

- Power Apps ortam yöneticisi veya Power Platform yöneticisi izinleri. Daha fazla bilgi için Power Apps'te Ortamlar yönetimi bölümüne bakın.

Power Apps'i yönetme

- Power Platform yönetim merkezinde oturum açın.

- Gezinti bölmesinde, Yönet öğesini seçin.

- Yönet bölmesinde Ortamlar'ı seçin.

- Ortamlar sayfasında bir ortam seçin.

- Kaynaklar bölmesinde Power Apps öğesini seçin.

- Yönetmek istediğiniz uygulamayı seçin.

- Komut çubuğunda istediğiniz eylemi seçin: Paylaş veya Sil.

Tuval uygulamalarını paylaşabilecek kişileri yönetme

Power Apps Dataverse'de tuval uygulaması Share ayrıcalığına saygı gösterir. Bir kullanıcı, Canvas Uygulama Paylaşımı ayrıcalığı Hiçbiri seçilmedi dışında bir değere ayarlanmış bir güvenlik rolüne sahip değilse, bir ortamda tuval uygulamalarını paylaşamaz. Bu Dataverse Tuval Uygulaması Paylaşma ayrıcalığı varsayılan ortamda da geçerlidir. Daha fazla bilgi edinmek için Güvenlik rolünün ayarlarını düzenlemebölümüne bakın.

Note

Bir güvenlik rolü kapsamında, Canvas Uygulaması Paylaşımı ayrıcalığını detaylı bir şekilde kontrol etme yeteneği, ayrıcalığın değiştirileceği ortamda Dataverse kullanılmasını gerektirir. Power Apps, ortam için ayarlanmış diğer Dataverse Tuval uygulaması varlık ayrıcalıklarını ayrı ayrı tanımaz.

Sistem güncelleştirmeleri, Ortam Oluşturucusu dahil önceden tanımlanmış güvenlik rollerindeki özelleştirmeleri kaldırabilir. Bu, tuval uygulaması paylaşım ayrıcalığının kaldırılmasının bir sistem güncelleştirmesi sırasında yeniden gerçekleşebileceği anlamına gelir. Tuval uygulama paylaşımı ayrıcalığındaki özelleştirme sistem güncelleştirmeleri sırasında korununcaya kadar, paylaşım ayrıcalığı özelleştirmesinin yeniden uygulanması gerekebilir.

Kuruluşunuzun yönetişim hatası içeriğini öne çıkarın.

İdare hata iletisi içeriğinin hata iletilerinde gösterilmesini belirtirseniz, kullanıcılar bir ortamda uygulama paylaşma iznine sahip olmadığını gözlemlediklerinde görüntülenen hata iletisine eklenir. Daha fazla bilgi için bkz PowerShell idare hata iletisi içeriği komutları.

Microsoft SharePoint özel form oluşturucularını genel Ortam Oluşturucular'dan ayırt edin

SharePoint özel form kaynaklarını bilinmeyen bir ortama kaydetme özelliğine ek olarak, oluşturma ayrıcalıklarını yalnızca bilinmeyen bir ortamda SharePoint özel form oluşturup düzenleyebilecek şekilde sınırlamak da mümkündür. Varsayılan ortamın dışında bir yönetici, kullanıcılardan Ortam Oluşturucu güvenlik rolünün atamasını kaldırıp SharePoint özel form oluşturucu güvenlik rolünü atayabilir.

Note

SharePoint özel form oluşturucuları genel Ortam Oluşturucularından ayırt edebilme özelliği, ayrıcalığı değiştirilecek ortamda Dataverse gerektirir.

Bir ortamda yalnızca SharePoint özel form oluşturucu rolüne sahip bir kullanıcı, ortamı Power Apps veya Power Automate ortam listesinde görmez.

Geliştirici ayrıcalıklarını yalnızca varsayılan olmayan bir ortamda SharePoint özel formlar oluşturup düzenleyebilmekle sınırlandırmak için aşağıdakileri yapın.

Yöneticinin varsayılan ortamdan farklı SharePoint özel formlar için ortam tasarlamasını sağlayın.

Bir yöneticiden Market Place SharePoint özel form oluşturucu çözümünü SharePoint özel formlar için belirlenmiş ortamınıza yüklemesini yapmasını isteyin.

Power Platform yönetim merkezinde, birinci adımda özel formlar SharePoint için belirlediğiniz ortamı seçin ve SharePoint özel form oluşturması beklenen kullanıcılara SharePoint özel form oluşturma güvenlik rolünü atayın. Bkz. Dataverse veritabanı bulunan bir ortamdaki kullanıcılara güvenlik rolleri atama.

Sık sorulan sorular

SharePoint özel form oluşturucu güvenlik rolündeki ayrıcalıkları düzenleyebilir miyim?

Hayır, SharePoint özelleştirilmiş form oluşturucu güvenlik rolü, özelleştirilemeyen bir çözüm içeri aktarılarak bir ortama eklenir. Özel form oluşturma SharePoint kullanıcının SharePoint ve Power Platform'da izinlere sahip olmasını gerektirdiğini unutmayın. Platform, kullanıcının Microsoft Listeleri kullanılarak oluşturulan hedeflenen liste için yazma izinlerine sahip olduğunu ve kullanıcının Power Platform'da özel SharePoint formu oluşturma veya güncelleştirme izni olduğunu doğrular. SharePoint özel form oluşturucunun Power Platform denetimini karşılaması için kullanıcının SharePoint özel form güvenlik rolüne veya Ortam Oluşturucu güvenlik rolüne sahip olması gerekir.

Yalnızca SharePoint özel form oluşturucu rolüne sahip bir kullanıcı make.powerapps.com ortam seçicide bir ortam görür mü?

Hayır, Ortamları Seçin belgelerinde belirtilen bir güvenlik rolüne sahip olmayan bir kullanıcı, https://make.powerapps.com ortam seçicisi içinde ortamları göremez. SharePoint özel form oluşturucu rolüne sahip bir kullanıcı, URI'yi işleyerek ortama gitmeyi çalışabilir. Kullanıcı tek başına bir uygulama oluşturmayı denerse bir izin hatası görür.

Uygulama karantina durumunu yönetme

Power Platform'un veri kaybı önleme ilkelerini tamamlayıcı nitelikte olan Power platform, yöneticilerin bir kaynağı "karantinaya" aldırarak düşük kodlu geliştirme için korumalar ayarlamasını sağlar. Kaynağın karantina durumu yöneticiler tarafından yönetilir ve bir kaynağın son kullanıcılar tarafından erişilebilir olup olmadığını denetler. Power Apps'da bu özellik, yöneticilerin kuruluşun uyumluluk gereksinimlerini karşılamak için dikkat gerektiren uygulamaların kullanılabilirliğini doğrudan sınırlamasına olanak tanır.

Note

Karantinaya alınan bir uygulamaya, uygulamayı daha önce hiç başlatmamış kullanıcılar erişemez.

Karantinaya alınan bir uygulamaya, karantinaya alınmadan önce uygulamayı yürüten kullanıcılar tarafından anlık olarak erişilebilir. Bu kullanıcılar, geçmişte kullanmışlarsa karantinaya alınan uygulamayı birkaç saniye boyunca kullanabilirler. Ancak kullandıktan sonra yeniden açmaya çalışırlarsa uygulamanın karantinaya alındığını belirten bir ileti alırlar.

Aşağıdaki tabloda, karantina durumunun yöneticiler, yapımcılar ve son kullanıcılar için deneyimleri nasıl etkilediği özetler.

| Kişi | Deneyim |

|---|---|

| Admin | Uygulamanın karantina durumundan bağımsız olarak, bir uygulama Power Platform Yönetim Merkezi ve PowerShell cmdlet'lerindeki yöneticiler tarafından görülebilir. |

| Oluşturucu | Uygulamanın karantina durumundan bağımsız olarak, bir uygulama https://make.powerapps.com içinde görülebilir ve Power Apps Studio'da düzenleme için açılabilir. |

| Son Kullanıcı | Karantinaya alınan bir uygulama, uygulamayı başlatan son kullanıcılara uygulamaya erişemediklerini belirten bir ileti sunar. |

Son kullanıcılar, karantinaya alınmış bir uygulamayı başlattıklarında bir hata mesajı görürler.

Aşağıdaki tablo karantina desteğini yansıtmaktadır:

| Power Apps türü | Karantina desteği |

|---|---|

| Canvas uygulaması | Genel Kullanıma Sunuldu |

| Model temelli uygulama | Henüz desteklenmiyor |

Bir uygulamayı karantinaya alma

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Bir uygulamanın karantinasını kaldırma

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Uygulamanın karantina durumunu alma

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

Yönetilen Ortamlar: Bireysel uygulamalarda koşullu erişim

Power Apps hizmetine uygulanan koşullu erişim ilkelerine saygı duymanın yanı sıra, Yönetilen Ortamlarda Power Apps kullanılarak oluşturulan tek tek uygulamalara Microsoft Entra koşullu erişim ilkeleri uygulamak da mümkündür. Örneğin, bir yönetici çok faktörlü kimlik doğrulaması gerektiren bir koşullu erişim ilkesini yalnızca hassas verileri içeren uygulamalarda uygulayabilir. Power Apps, ayrıntılı uygulamalarda koşullu erişim ilkelerini hedefleme mekanizması olarak koşulsal erişim kimlik doğrulaması bağlamı kullanır. Yöneticiler, bir uygulamaya kimlik doğrulaması içerikleri ekleme ve kaldırmasına izin verilen kişiliktir. Oluşturucular, bir uygulamadaki kimlik doğrulama bağlamlarını düzenleyemez.

Note

- Bir uygulama için ayarlanan kimlik doğrulaması bağlamları, çözümlerinde uygulamalarla taşınmazlar ve ortamlar arası taşınamaz. Bu, farklı ortamlardaki uygulamalara farklı kimlik doğrulaması bağlamlarının uygulanmasına izin verir. Ayrıca, çözümler aracılığıyla bir uygulama ortamlar arasında hareket ederken bir ortamda ayarlanan kimlik doğrulama bağlamı korunur. Örneğin, bir uygulama için UAT ortamında bir kimlik doğrulaması bağlamı ayarlanırsa, bu kimlik doğrulama içeriği korunur.

- Bir uygulama üzerinde birden çok kimlik doğrulaması bağlamı ayarlanabilir. Son kullanıcı, birden çok kimlik doğrulama bağlamı tarafından uygulanan koşullu erişim ilkelerinin birleşimini iletmelidir.

- Tek tek uygulamalarda koşullu erişim, bir Yönetilen Ortamlar özelliğidir.

Aşağıdaki tabloda, koşullu erişim uygulamasının belirli bir uygulamada yöneticiler, geliştiriciler ve son kullanıcılar için deneyimleri nasıl etkilediği açıklanmaktadır.

| Kişi | Deneyim |

|---|---|

| Admin | Bir uygulamayla ilişkili koşullu erişim ilkelerinden bağımsız olarak bir uygulama, Power Platform Yönetim Merkezi ve PowerShell cmdlet'lerinin yöneticileri tarafından görülebilir. |

| Oluşturucu | Bir uygulamayla ilişkili koşullu erişim ilkeleri ne olursa olsun, bir uygulama https://make.powerapps.com görünür ve düzenleme için Power Apps Studio'da açılabilir. |

| Son Kullanıcı | Bir uygulamaya uygulanan koşullu erişim ilkeleri, son kullanıcılar uygulamayı başlattığında uygulanır. Koşullu erişim denetimlerini geçmeyen bir kullanıcıya, kimlik doğrulama deneyiminde kaynağa erişmesine izin verilmediğini belirten bir iletişim kutusu sunulur. |

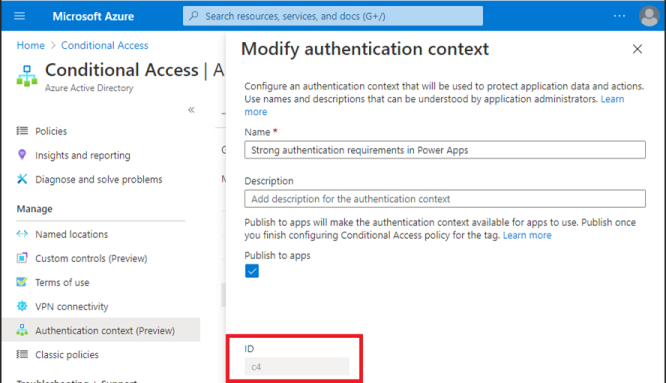

Yöneticiler https://portal.azure.com üzerinde kimlik doğrulama bağlamlarını koşullu erişim ilkeleriyle ilişkilendirdikten sonra, bir uygulamada kimlik doğrulama bağlam kimliğini ayarlayabilirler. Aşağıdaki resimde kimlik doğrulaması bağlam kimliğinin alınacağı yer gösterilmiştir.

Koşullu erişim ilkesi gereksinimlerini karşılamayan son kullanıcılar, erişimleri olmadığını belirten bir hata iletisi alır.

Aşağıdaki tablo, parçalı uygulamalar desteğiyle koşullu erişimi yansıtır:

| Power Apps türü | Bağımsız uygulamalar üzerinde koşullu erişim desteği |

|---|---|

| Canvas uygulaması | Önizlemenin kullanıma sunulması |

| Model temelli uygulama | Desteklenmiyor |

Uygulamaya koşullu erişim kimlik doğrulama bağlamı kimlikleri ekleyin

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

Bir uygulamada ayarlanmış koşullu erişim kimlik doğrulaması bağlam kimliklerini alın

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Koşullu erişim kimlik doğrulama bağlam kimliklerini bir uygulamada kaldırma

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>