你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

本文可帮助你了解如何将 Fortinet 与 Microsoft Defender for IoT 集成和使用。

Microsoft Defender for IoT 通过 ICS 感知自学习引擎缓解 IIoT、ICS 和 SCADA 风险,这些引擎可提供有关 ICS 设备、漏洞和威胁的即时见解。 Defender for IoT 无需依赖代理、规则、签名、专业技能或先前的环境知识即可实现此目的。

Defender for IoT 和 Fortinet 建立了技术合作关系,可检测和阻止对 IoT 和 ICS 网络的攻击。

注意

Defender for IoT 计划于 2025 年 12 月 1 日停用 Fortinet 集成

适用于 IoT 的 Fortinet 和 Microsoft Defender 会阻止:

对可编程逻辑控制器的未授权更改 (PLC) 。

通过本机协议操纵 ICS 和 IoT 设备的恶意软件。

收集数据的侦查工具。

由错误配置或恶意攻击者引起的协议冲突。

Defender for IoT 检测 IoT 和 ICS 网络中异常的行为,并将该信息传递给 FortiGate 和 FortiSIEM,如下所示:

知名度: Defender for IoT 提供的信息使 FortiSIEM 管理员能够了解以前不可见的 IoT 和 ICS 网络。

阻止恶意攻击: FortiGate 管理员可以使用 Defender for IoT 发现的信息来创建规则来阻止异常行为,而不管该行为是由混乱的参与者还是设备配置不当引起的,以免对生产、利润或人员造成损害。

FortiSIEM 和 Fortinet 的多供应商安全事件和事件管理解决方案为单个可缩放的解决方案带来了可见性、相关性、自动响应和修正。

使用 Business Services 视图,可以降低管理网络和安全操作的复杂性,释放资源并改进漏洞检测。 FortiSIEM 提供交叉关联,同时应用机器学习和 UEBA 来改进响应,以便在违规发生之前阻止它们。

本文介绍如何:

- 在 Fortinet 中创建 API 密钥

- 设置转发规则以阻止与恶意软件相关的警报

- 阻止可疑警报的来源

- 将 Defender for IoT 警报发送到 FortiSIEM

- 使用 Fortigate 防火墙阻止恶意源

先决条件

在开始之前,请确保满足以下先决条件:

以管理员用户身份访问 Defender for IoT OT 传感器。 有关详细信息,请参阅 使用 Defender for IoT 进行 OT 监视的本地用户和角色。

能够在 Fortinet 中创建 API 密钥。

在 Fortinet 中创建 API 密钥

应用程序编程接口 (API) 密钥是一个唯一生成的代码,它允许 API 标识请求访问的应用程序或用户。 Microsoft Defender for IoT 和 Fortinet 需要 API 密钥才能正确通信。

若要在 Fortinet 中创建 API 密钥,请执行以下操作:

在 FortiGate 中,导航到“系统>管理员配置文件”。

创建具有以下权限的配置文件:

参数 选择 Security Fabric 无 Fortiview 无 用户 & 设备 无 防火墙 自定义警报 策略 读/写 地址 读/写 服务 无 Schedule 无 日志 & 报告 无 网络 无 系统 无 安全配置文件 无 VPN 无 WAN 选择 & 缓存 无 WiFi & 交换机 无 导航到“系统管理员>”,并使用以下字段创建新的 REST API 管理员:

参数 说明 Username 输入转发规则名称。 注释 输入要转发的最低安全级别事件。 例如,如果选择了 “次要 ”,则会转发次要警报和超过此严重性级别的任何警报。 管理员配置文件 从下拉列表中,选择在上一步中定义的配置文件名称。 PKI 组 将开关切换为 “禁用”。 CORS 允许源 将开关切换为 “启用”。 将登录限制为受信任的主机 添加将连接到 FortiGate 的传感器的 IP 地址。

生成 API 密钥时保存它,因为不会再次提供该密钥。 生成的 API 密钥的持有者将被授予分配给帐户的所有访问权限。

设置转发规则以阻止与恶意软件相关的警报

FortiGate 防火墙可用于阻止可疑流量。

转发警报规则仅在创建转发规则后触发的警报上运行。 创建转发规则之前系统中已有的警报不受该规则的影响。

创建转发规则时:

在 “操作” 区域中,选择“ FortiGate”。

定义要将数据发送到的服务器 IP 地址。

输入在 FortiGate 中创建的 API 密钥。

输入传入和传出防火墙接口端口。

选择以转发特定警报详细信息。 建议选择以下选项之一:

- 阻止非法函数代码:协议冲突 - 违反 ICS 协议规范的非法字段值 (潜在的攻击)

- 阻止未经授权的 PLC 编程/固件更新:未经授权的 PLC 更改

- 阻止未经授权的 PLC 停止 PLC 停止 (停机时间)

- 阻止与恶意软件相关的警报:阻止工业恶意软件尝试,例如 TRITON 或 NotPetya

- 阻止未经授权的扫描:未经授权的扫描 (潜在的侦察)

有关详细信息,请参阅 转发本地 OT 警报信息。

阻止可疑警报的来源

可以阻止可疑警报的来源,以防止进一步出现。

若要阻止可疑警报的来源,请执行以下操作:

登录到 OT 传感器,然后选择“ 警报”。

选择与 Fortinet 集成相关的警报。

若要自动阻止可疑源,请选择“ 阻止源”。

在“请确认”对话框中,选择“ 确定”。

将 Defender for IoT 警报发送到 FortiSIEM

Defender for IoT 警报提供有关各种安全事件的信息,包括:

与所学基线网络活动的偏差

恶意软件检测

基于可疑操作更改的检测

网络异常

协议与协议规范的偏差

可以将 Defender for IoT 配置为将警报发送到 FortiSIEM 服务器,其中警报信息显示在 ANALYTICS 窗口中:

然后,在 FortiSIEM 端分析每个 Defender for IoT 警报,而不进行任何其他配置,它们在 FortiSIEM 中显示为安全事件。 默认情况下会显示以下事件详细信息:

- 应用程序协议

- 应用程序版本

- 类别类型

- 收集器 ID

- 记数

- 设备时间

- 事件 ID

- 事件名称

- 事件分析状态

然后,可以使用 Defender for IoT 的转发规则将警报信息发送到 FortiSIEM。

转发警报规则仅在创建转发规则后触发的警报上运行。 创建转发规则之前系统中已有的警报不受该规则的影响。

若要使用 Defender for IoT 的转发规则将警报信息发送到 FortiSIEM,请执行以下操作:

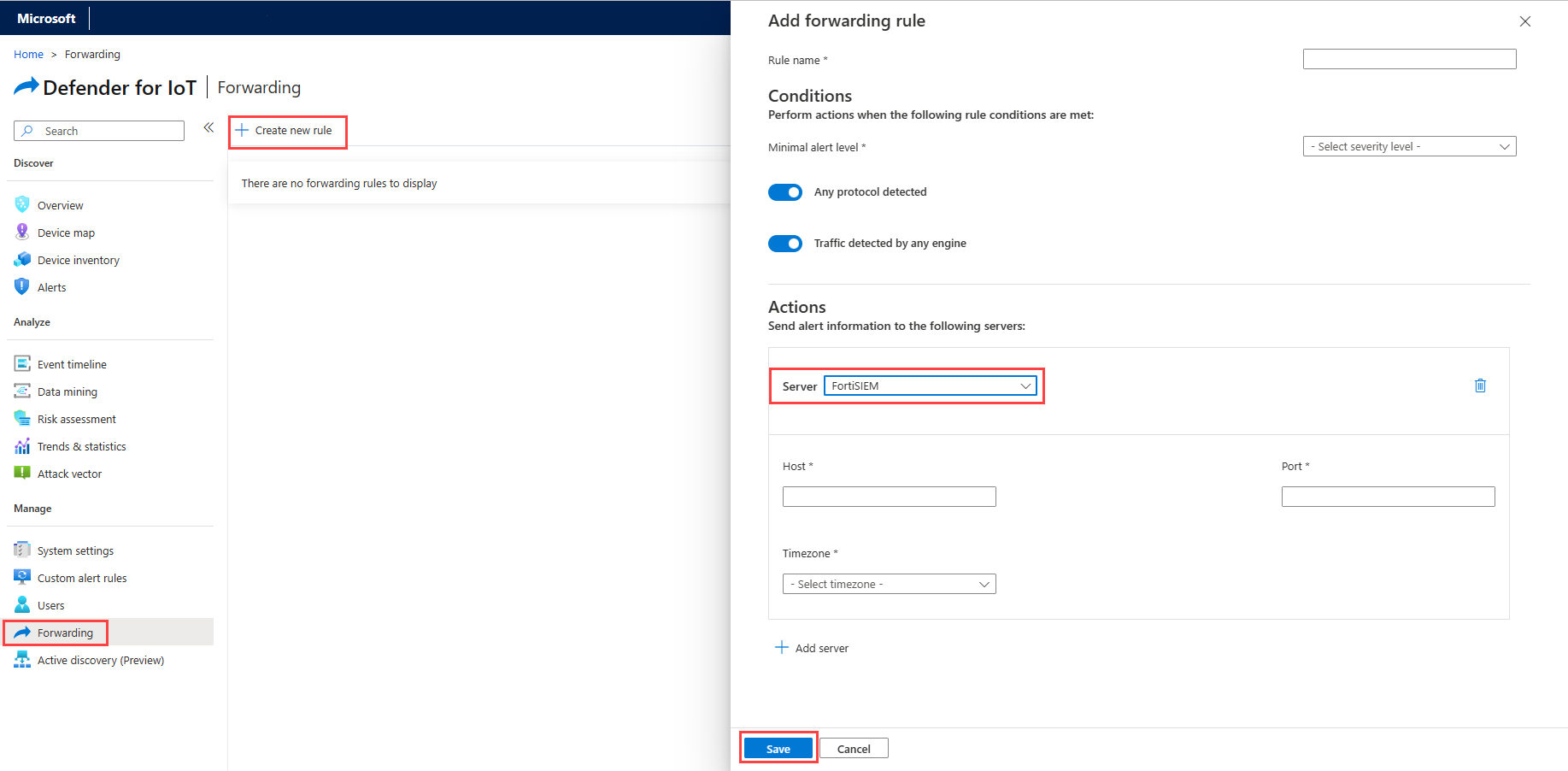

在传感器控制台中,选择“ 转发”。

选择“ + 创建新规则”。

在 “添加转发规则 ”窗格中,定义规则参数:

参数 说明 规则名称 转发规则名称。 最低警报级别 要转发的最低安全级别事件。 例如,如果选择了“次要”,则会转发次要警报和超过此严重性级别的任何警报。 检测到的任何协议 关闭以选择要包含在规则中的协议。 任何引擎检测到的流量 关闭以选择要包含在规则中的流量。 在 “操作” 区域中,定义以下值:

参数 说明 服务器 选择“FortiSIEM”。 Host 定义 ClearPass 服务器 IP 以发送警报信息。 端口 定义 ClearPass 端口以发送警报信息。 时区 警报检测的时间戳。 选择“保存”。

使用 Fortigate 防火墙阻止恶意源

可以将策略设置为使用 Defender for IoT 中的警报自动阻止 FortiGate 防火墙中的恶意源。

设置阻止恶意源的 FortiGate 防火墙规则:

在 FortiGate 中, 创建 API 密钥。

登录到 Defender for IoT 传感器,然后选择“ 转发”, 设置阻止与恶意软件相关的警报的转发规则。

在 Defender for IoT 传感器中,选择“ 警报”,并 阻止恶意源。

导航到“FortiGage 管理员 ”窗口,找到阻止的恶意源地址。

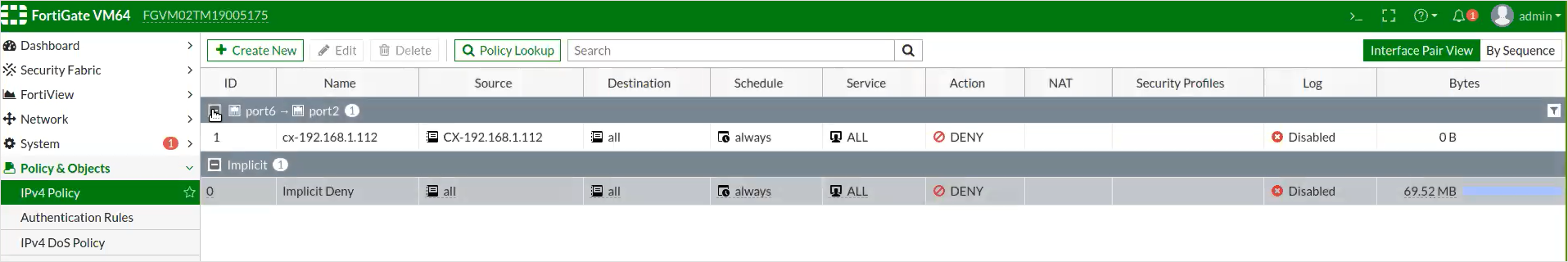

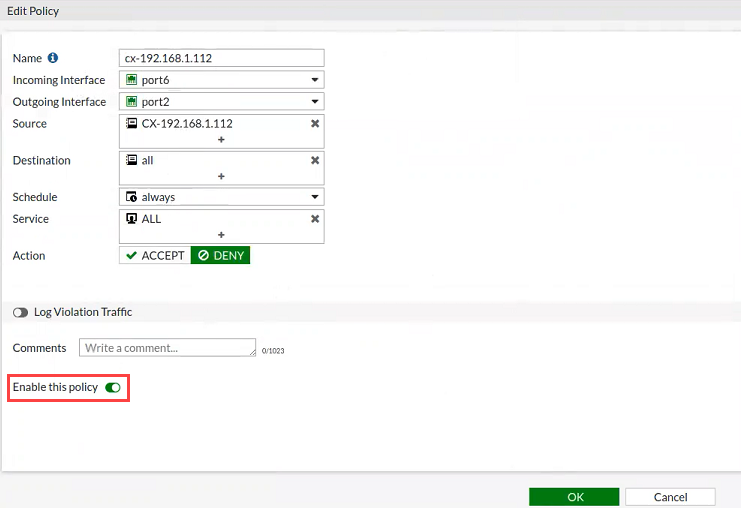

阻止策略会自动创建,并显示在 FortiGate IPv4 策略窗口中。

选择策略,并确保启用 此策略 处于打开状态。

参数 说明 名称 策略的名称。 传入接口 流量的入站防火墙接口。 传出接口 流量的出站防火墙接口。 Source 流量的源地址 (es) 。 目标 流量的目标地址 (es) 。 Schedule 新定义的规则的出现。 例如, always。服务 协议或流量的特定端口。 操作 防火墙将执行的操作。