设置客户密钥后,下一步是创建并分配一个或多个 数据加密策略, (DEP) 。 分配后,可以按本文所述管理加密密钥和策略。

Microsoft Purview 客户密钥还支持Windows 365云电脑。 有关详细信息,请参阅 Microsoft适用于 Windows 365 云电脑的 Purview 客户密钥。

先决条件

在管理客户密钥之前,请确保:

- 已完成设置:完成设置客户密钥中的所有步骤

- 密钥保管库 URI:获取Azure 密钥保管库密钥的 URI。 请参阅获取每个Azure 密钥保管库密钥的 URI

- 权限:Exchange 管理员权限 (所有 DEP作都通过 powerShell) Exchange Online运行

-

PowerShell 模块:

- Exchange Online用于 DEP作的 PowerShell

- 密钥保管库作的Azure PowerShell

重要

Microsoft 建议使用权限最少的角色。 最大程度地减少具有全局管理员角色的用户数,有助于提高组织的安全性。 详细了解 Microsoft Purview 角色和权限。

快速参考:按任务排序的命令

使用下表快速查找所需的命令。

创建和分配 DEP

| 任务 | Workload | 命令 |

|---|---|---|

| 创建 DEP | 多工作负载 | New-M365DataAtRestEncryptionPolicy -Name <Name> -AzureKeyIDs <KeyURI1>,<KeyURI2> |

| 创建 DEP | Exchange | New-DataEncryptionPolicy -Name <Name> -AzureKeyIDs <KeyURI1>,<KeyURI2> |

| 创建 DEP | SharePoint/OneDrive | Register-SPODataEncryptionPolicy -PrimaryKeyVaultName <Name> -PrimaryKeyName <Name> -PrimaryKeyVersion <Version> -SecondaryKeyVaultName <Name> -SecondaryKeyName <Name> -SecondaryKeyVersion <Version> |

| 分配 DEP | 多工作负载 | Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy <PolicyName> |

| 分配 DEP | Exchange 邮箱 | Set-Mailbox -Identity <Mailbox> -DataEncryptionPolicy <PolicyName> |

| 分配 DEP | 混合邮箱 | Set-MailUser -Identity <MailUser> -DataEncryptionPolicy <PolicyName> |

查看和验证 DEP

| 任务 | Workload | 命令 |

|---|---|---|

| 列出所有 DEP | 多工作负载 | Get-M365DataAtRestEncryptionPolicy |

| 列出所有 DEP | Exchange | Get-DataEncryptionPolicy |

| 查看 DEP 分配 | 多工作负载 | Get-M365DataAtRestEncryptionPolicyAssignment |

| 查看邮箱 DEP | Exchange | Get-MailboxStatistics -Identity <Mailbox> \| fl DataEncryptionPolicyID |

| 查看加密状态 | SharePoint/OneDrive | Get-SPODataEncryptionPolicy <SPOAdminSiteUrl> |

| 检查邮箱加密 | Exchange | Get-MailboxStatistics -Identity <Mailbox> \| fl IsEncrypted |

管理和禁用 DEP

| 任务 | Workload | 命令 |

|---|---|---|

| 禁用 DEP | 多工作负载 | Set-M365DataAtRestEncryptionPolicy -Identity <Policy> -Enabled $false |

| 取消分配 DEP | Exchange | Set-Mailbox -Identity <Mailbox> -DataEncryptionPolicy $null |

密钥保管库作

| 任务 | 命令 |

|---|---|

| 查看密钥保管库权限 | Get-AzKeyVault -VaultName <VaultName> |

| 删除用户访问权限 | Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -UserPrincipalName <UPN> |

| 还原密钥 | Restore-AzKeyVaultKey -VaultName <VaultName> -InputFile <BackupFile> |

为所有租户用户创建用于多个工作负荷的 DEP

在本地计算机上,使用具有合规性管理员权限的工作或学校帐户登录,并连接到 Exchange Online PowerShell。

运行以下 cmdlet 以创建多工作负载数据加密策略:

New-M365DataAtRestEncryptionPolicy -Name <PolicyName> -AzureKeyIDs <KeyVaultURI1, KeyVaultURI2> [-Description <String>]参数定义:

-Name:要用于策略的名称。 不允许空格。-AzureKeyIDs:策略中使用的两个Azure 密钥保管库键的 URI,用逗号分隔。示例:

"https://contosoCentralUSvault1.vault.azure.net/keys/Key_02""https://contosoWestUSvault1.vault.azure.net/keys/Key_01"Description(可选) :策略的可读说明。示例:

"Policy for multiple workloads for all users in the tenant."

New-M365DataAtRestEncryptionPolicy -Name "Contoso_Global" -AzureKeyIDs "https://contosoWestUSvault1.vault.azure.net/keys/Key_01","https://contosoCentralUSvault1.vault.azure.net/keys/Key_02" -Description "Policy for multiple workloads for all users in the tenant."

分配多工作负载策略

(DEP) 创建多工作负载数据加密策略后,请使用 Set-M365DataAtRestEncryptionPolicyAssignment cmdlet 分配它。 分配后,Microsoft 365 使用 DEP 中指定的密钥加密组织的数据。

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy <PolicyName or ID>

将 替换为 <PolicyName or ID> 策略的名称或 GUID。

示例:

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy "Contoso_Global"

Windows 365云电脑:

分配策略后,请等待 3-4 小时,让Intune管理中心反映更新。 更新后,按照管理中心中的步骤加密现有云电脑。

有关详细信息,请参阅为Windows 365云电脑设置客户密钥。

创建用于 Exchange 邮箱的 DEP

在开始之前,请完成所需的设置步骤。 有关详细信息,请参阅 设置客户密钥。 若要创建 DEP,需要Azure 密钥保管库在安装过程中获取的 URI。 有关详细信息,请参阅获取每个Azure 密钥保管库密钥的 URI。

若要为 Exchange 邮箱创建 DEP,请执行以下步骤:

在本地计算机上,使用具有 Exchange 管理员权限的工作或学校帐户连接到 Exchange Online PowerShell。

使用

New-DataEncryptionPolicycmdlet 创建 DEP:New-DataEncryptionPolicy -Name <PolicyName> -Description "Policy Description" -AzureKeyIDs <KeyVaultURI1>, <KeyVaultURI2>参数 说明 示例 -Name输入策略的名称。 名称不能包含空格。 USA_mailboxes-AzureKeyIDs在单独的密钥保管库中输入两个密钥的 URI Azure。 用逗号和空格分隔它们。 https://contosoEastUSvault01.vault.azure.net/keys/USA_key_01,https://contosoEastUS2vault01.vault.azure.net/keys/USA_key_02-Description一个用户友好的说明,可帮助确定策略的用途。 "Root key for mailboxes in USA and its territories"示例:

New-DataEncryptionPolicy -Name USA_mailboxes -Description "Root key for mailboxes in USA and its territories" -AzureKeyIDs https://contoso_EastUSvault02.vault.azure.net/keys/USA_key_01, https://contoso_CentralUSvault02.vault.azure.net/keys/USA_Key_02有关语法和参数信息,请参阅 New-DataEncryptionPolicy。

将 DEP 分配给邮箱

使用 Set-Mailbox cmdlet 分配 DEP。 分配后,Microsoft 365 使用 DEP 中的密钥加密邮箱。

Set-Mailbox -Identity <MailboxIdParameter> -DataEncryptionPolicy <PolicyName>

有关详细信息,请参阅 Set-Mailbox。

将 DEP 分配到混合邮箱

在混合环境中,使用 Set-MailUser将 DEP 分配给同步的本地邮箱数据:

Set-MailUser -Identity <MailUserIdParameter> -DataEncryptionPolicy <PolicyName>

有关详细信息,请参阅使用 Outlook for iOS 和 Android 和混合新式身份验证的 Set-MailUser 和本地邮箱。

在将邮箱迁移到云之前分配 DEP

在迁移之前分配 DEP 会在移动期间加密邮箱内容,这比迁移后分配 DEP 更有效。

使用具有适当权限的工作或学校帐户连接到Exchange Online PowerShell。

运行以下命令:

Set-MailUser -Identity <GeneralMailboxOrMailUserIdParameter> -DataEncryptionPolicy <DataEncryptionPolicyIdParameter>

查看为 Exchange 邮箱创建的 DEP

若要列出组织中的所有 DEP,请连接到 Exchange Online PowerShell 并运行:

Get-DataEncryptionPolicy

有关详细的 cmdlet 信息,请参阅 Get-DataEncryptionPolicy。

确定分配给邮箱的 DEP

若要查找分配给邮箱的 DEP,请连接到 Exchange Online PowerShell 并运行:

Get-MailboxStatistics -Identity <MailboxIdParameter> | fl DataEncryptionPolicyID

若要从返回的 GUID 获取友好名称,请执行以下命令:

Get-DataEncryptionPolicy <GUID>

有关详细信息,请参阅Get-MailboxStatistics。

创建用于 SharePoint 和 OneDrive 的 DEP

在开始之前,请确保完成所需的设置步骤。 有关详细信息,请参阅 设置客户密钥。

若要配置 SharePoint 和 OneDrive 的客户密钥,请使用 SharePoint PowerShell。

DEP 使用不同区域中不同Azure Key Vault 中的两个密钥。 单一地理位置租户需要一个 DEP;多地理位置租户需要为每个具有不同密钥的地理位置一个 DEP。 需要这两个密钥的 密钥保管库 URI (请参阅获取每个Azure 密钥保管库密钥的 URI) 。

在本地计算机上,使用组织中具有 适当权限 的工作或学校帐户 连接到 SharePoint PowerShell。

使用

Register-SPODataEncryptionPolicycmdlet 注册 DEP。Register-SPODataEncryptionPolicy -PrimaryKeyVaultName <PrimaryKeyVaultName> -PrimaryKeyName <PrimaryKeyName> -PrimaryKeyVersion <PrimaryKeyVersion> -SecondaryKeyVaultName <SecondaryKeyVaultName> -SecondaryKeyName <SecondaryKeyName> -SecondaryKeyVersion <SecondaryKeyVersion>示例:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultName 'stageRG3vault' -PrimaryKeyName 'SPKey3' -PrimaryKeyVersion 'f635a23bd4a44b9996ff6aadd88d42ba' -SecondaryKeyVaultName 'stageRG5vault' -SecondaryKeyName 'SPKey5' -SecondaryKeyVersion '2b3e8f1d754f438dacdec1f0945f251a'如果使用托管 HSM:使用密钥的完整 URL,包括每个保管库 的版本 。

Register-SPODataEncryptionPolicy -PrimaryKeyVaultUri <PrimaryKeyVaultURL> -SecondaryKeyVaultUri <SecondaryKeyVaultURL>示例:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultURL https://M365-Test.managedhsm.azure.net/keys/Sharepoint-01/aaaa5513974f4780ea67b2f5d8c3dd -SecondaryKeyVaultURL https://M365-Test-02.managedhsm.azure.net/keys/Sharepoint-02/7d8f30343bed4e44a57225bae2012388注意

注册 DEP 后,将开始对地理位置的数据进行加密。 此过程可能需要一些时间。

有关完整的 cmdlet 参考,请参阅 Register-SPODataEncryptionPolicy。

验证使用客户密钥加密是否完成

滚动客户密钥、 (DEP) 分配新的数据加密策略或迁移邮箱后,请按照本部分中的步骤确认加密已完成。

验证 Exchange 邮箱的加密完成

加密邮箱可能需要一段时间。 对于首次加密,必须先将邮箱完全移动到新数据库,然后加密才能完成。

若要检查邮箱是否已加密,请使用 Get-MailboxStatistics cmdlet:

Get-MailboxStatistics -Identity <GeneralMailboxOrMailUserIdParameter> | fl IsEncrypted

如果邮箱已加密,则 IsEncrypted 属性返回 true ,否则返回 false 。

完成邮箱移动所需的时间取决于首次加密的邮箱数及其大小。

验证 SharePoint 和 OneDrive 的加密完成

通过运行 Get-SPODataEncryptionPolicy cmdlet 检查加密状态,如下所示:

Get-SPODataEncryptionPolicy <SPOAdminSiteUrl>

输出包括主/辅助密钥 URI、加密状态和已加入站点的百分比。 状态值:

| 状态 | 说明 |

|---|---|

| 注册 | 未应用客户密钥加密 |

| 注册 | 正在进行加密 (显示完成百分比) |

| Registered | 加密完成 |

| 滚动 | 正在进行的密钥滚动 (显示完成百分比) |

获取有关用于多个工作负载的 DEP 的详细信息

若要查看多工作负载 DEP,请使用合规性管理员权限连接到 Exchange Online PowerShell 并运行:

Get-M365DataAtRestEncryptionPolicy

有关特定 DEP 的详细信息:

Get-M365DataAtRestEncryptionPolicy -Identity "Contoso_Global"

获取多工作负载 DEP 分配信息

若要确定分配给租户的 DEP,请连接到 Exchange Online PowerShell 并运行:

Get-M365DataAtRestEncryptionPolicyAssignment

禁用多工作负载 DEP

在禁用之前,请从租户中的工作负荷取消分配 DEP。 然后连接到Exchange Online PowerShell 并运行:

Set-M365DataAtRestEncryptionPolicy -Identity "PolicyName" -Enabled $false

还原Azure 密钥保管库密钥

在还原之前,请尝试使用软删除来恢复密钥 (最长 90 天的可用) 。 仅当密钥或保管库永久丢失时,才需要完全还原。

若要使用 Azure PowerShell 还原密钥,请运行以下命令:

Restore-AzKeyVaultKey -VaultName <vault name> -InputFile <filename>

示例:

Restore-AzKeyVaultKey -VaultName Contoso-O365EX-NA-VaultA1 -InputFile Contoso-O365EX-NA-VaultA1-Key001-Backup-20170802.backup

重要

如果密钥保管库已包含同名的密钥,还原作将失败。 cmdlet Restore-AzKeyVaultKey 将还原密钥的所有版本,包括其元数据和名称。

管理密钥保管库权限

使用 Azure PowerShell 查看或删除密钥保管库权限 (例如,当用户离开团队) 时。

若要查看权限,请执行以下作:

Get-AzKeyVault -VaultName <vault name>

示例:

Get-AzKeyVault -VaultName Contoso-O365EX-NA-VaultA1

若要删除用户的访问权限,请:

Remove-AzKeyVaultAccessPolicy -VaultName <vault name> -UserPrincipalName <UPN of user>

从客户密钥回滚到Microsoft托管密钥

可以还原Microsoft管理的密钥,这些密钥使用每个工作负载的默认加密方法重新加密数据。

重要

回滚会还原加密,但不会删除数据。 数据清除会永久加密删除数据,并且无法在多工作负载策略上执行。

从多个工作负载的客户密钥回滚

如果不再需要将客户密钥与多工作负载数据加密策略结合使用, (DEP) ,请通过 Microsoft 支持部门 提交支持请求。 在请求中包含以下信息:

- 租户完全限定的域名 (FQDN)

- 回滚请求的租户联系人

- 停用客户密钥的原因

- 事件编号

重要

必须使用适当的权限保留Azure Key Vault (AKV) 和加密密钥。 此作是必需的,以便可以使用Microsoft管理的密钥重新包装数据。

重要

加拉廷 不支持 从多个工作负载的客户密钥回滚。

从 Exchange 的客户密钥回滚

如果不再需要使用邮箱级数据加密策略 (DEP) 加密单个邮箱,可以从所有邮箱中取消分配这些 DEP。

若要取消分配邮箱级别的 DEP,请执行以下步骤:

使用具有必要Exchange Online PowerShell 权限的工作或学校帐户,并连接到 Exchange Online PowerShell。

运行以下 cmdlet。

Set-Mailbox -Identity <mailbox> -DataEncryptionPolicy $null

此命令取消分配当前 DEP,并使用默认Microsoft管理的密钥重新加密邮箱。

注意

无法取消分配与Microsoft管理的密钥关联的 DEP。 如果不想使用Microsoft管理的密钥,请改为为邮箱分配不同的 DEP。

从 SharePoint 和 OneDrive 的客户密钥回滚

SharePoint 或 OneDrive 不支持从客户密钥回滚到Microsoft管理的密钥。

撤销密钥并启动数据清除路径

可以控制所有根密钥(包括可用性密钥)的吊销。 撤销密钥以清除数据并退出服务时,清除完成后会删除可用性密钥。 只有分配给单个邮箱的 DEP 才支持此功能。

Microsoft 365 审核并验证数据清除过程。 有关详细信息,请参阅 SSAE 18 SOC 2 报告、 金融机构风险评估和合规性指南和 Microsoft 365 退出计划注意事项。

重要

不支持清除多工作负载 DEP。 这些策略跨租户中的多个工作负载和用户加密数据。 清除此类 DEP 将使所有工作负载中的数据无法访问。

如果要完全退出 Microsoft 365 服务,请参阅如何在 Microsoft Entra ID 中删除租户。

撤销客户密钥和 Exchange 的可用性密钥

启动 Exchange 的数据清除路径时,会在数据加密策略上发出永久数据清除请求, (DEP) 。 此作将永久删除分配给该 DEP 的所有邮箱中的加密数据。

由于 PowerShell cmdlet 一次只能在一个 DEP 上运行,因此请考虑在开始数据清除过程之前将单个 DEP 重新分配给所有邮箱。

警告

请勿使用数据清除路径删除邮箱的子集。 此过程仅适用于完全退出服务的组织。

若要启动数据清除路径,请执行以下步骤:

从 Azure Key Vault 中删除 O365 Exchange Online的包装和解包权限。

使用具有相应 PowerShell 权限Exchange Online工作或学校帐户,并连接到 Exchange Online PowerShell。

对于包含要清除的邮箱的每个 DEP,请运行

Set-DataEncryptionPolicycmdlet:Set-DataEncryptionPolicy <Policy ID> -PermanentDataPurgeRequested -PermanentDataPurgeReason <Reason> -PermanentDataPurgeContact <ContactName>如果命令失败,请确认已从Azure 密钥保管库的两个密钥中删除了Exchange Online权限,如前所述。 使用

-PermanentDataPurgeRequested开关运行Set-DataEncryptionPolicycmdlet 后,无法再将 DEP 分配给邮箱。请联系Microsoft 支持部门并请求数据清除 eDocument。

Microsoft发送法律文档以确认和授权数据清除。 签署此声明的人通常是高管或其他合法授权的代表。

代表签署文档后,通常通过电子签名) 将其返回到 (Microsoft。

Microsoft收到已签名的 eDocument 后,它将验证签名和签名人的真实性。 验证后,会运行必要的 cmdlet 来完成数据清除。 此过程会删除 DEP,将受影响的邮箱标记为永久删除,并删除可用性密钥。 该过程完成后,数据将被清除,Exchange 无法访问,并且无法恢复。

撤销客户密钥以及 SharePoint 和 OneDrive 的可用性密钥

客户密钥不支持清除 SharePoint 和 OneDrive 的 DEP。 如果要完全退出 Microsoft 365 服务,可以按照记录的过程删除租户。

有关详细信息,请参阅如何在 Microsoft Entra ID 中删除租户。

将 Key Vault 从旧访问策略模型迁移到 RBAC

如果使用旧版访问策略模型载入到客户密钥,请按照以下步骤迁移所有Azure Key Vault,以使用基于角色的访问控制 (RBAC) 。 若要比较这两个模型并了解Microsoft推荐 RBAC 的原因,请参阅Azure基于角色的访问控制 (Azure RBAC) 与旧) (访问策略。

删除旧访问策略

若要从 Key Vault 中删除现有访问策略,请使用 Remove-AzKeyVaultAccessPolicy cmdlet。

使用 Azure PowerShell 登录到Azure订阅。 有关指导,请参阅使用 Azure PowerShell 登录。

运行以下命令以删除 Microsoft 365 服务 主体的访问权限:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName c066d759-24ae-40e7-a56f-027002b5d3e4运行以下命令以删除Exchange Online主体的访问权限:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000002-0000-0ff1-ce00-000000000000运行以下命令,删除 SharePoint 和 OneDrive for 工作或学校服务主体的访问权限:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000003-0000-0ff1-ce00-000000000000

更改访问配置权限模型

删除访问策略后,更新Azure 门户中每个密钥保管库的权限模型:

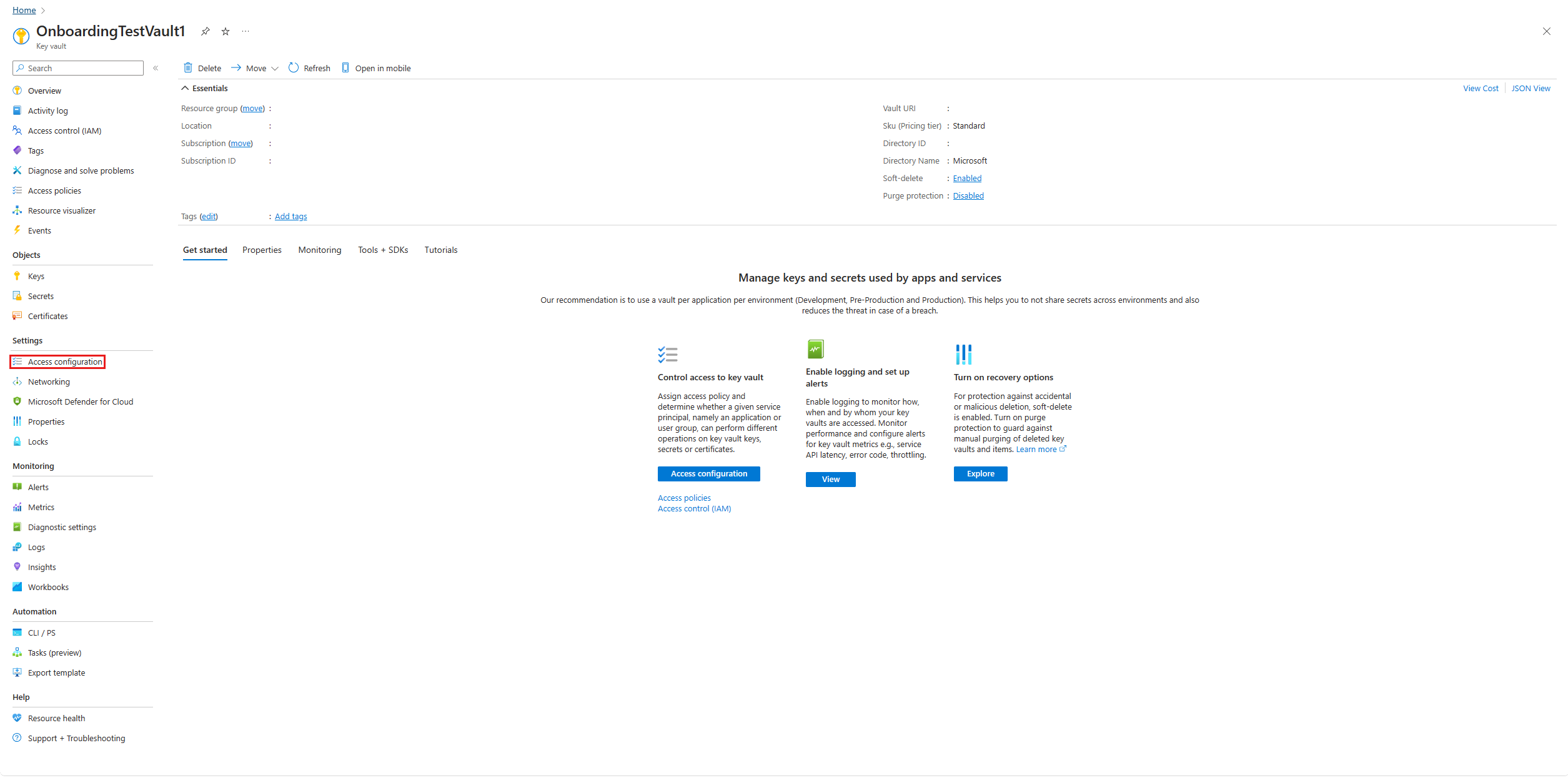

在Azure 门户中,导航到密钥保管库。

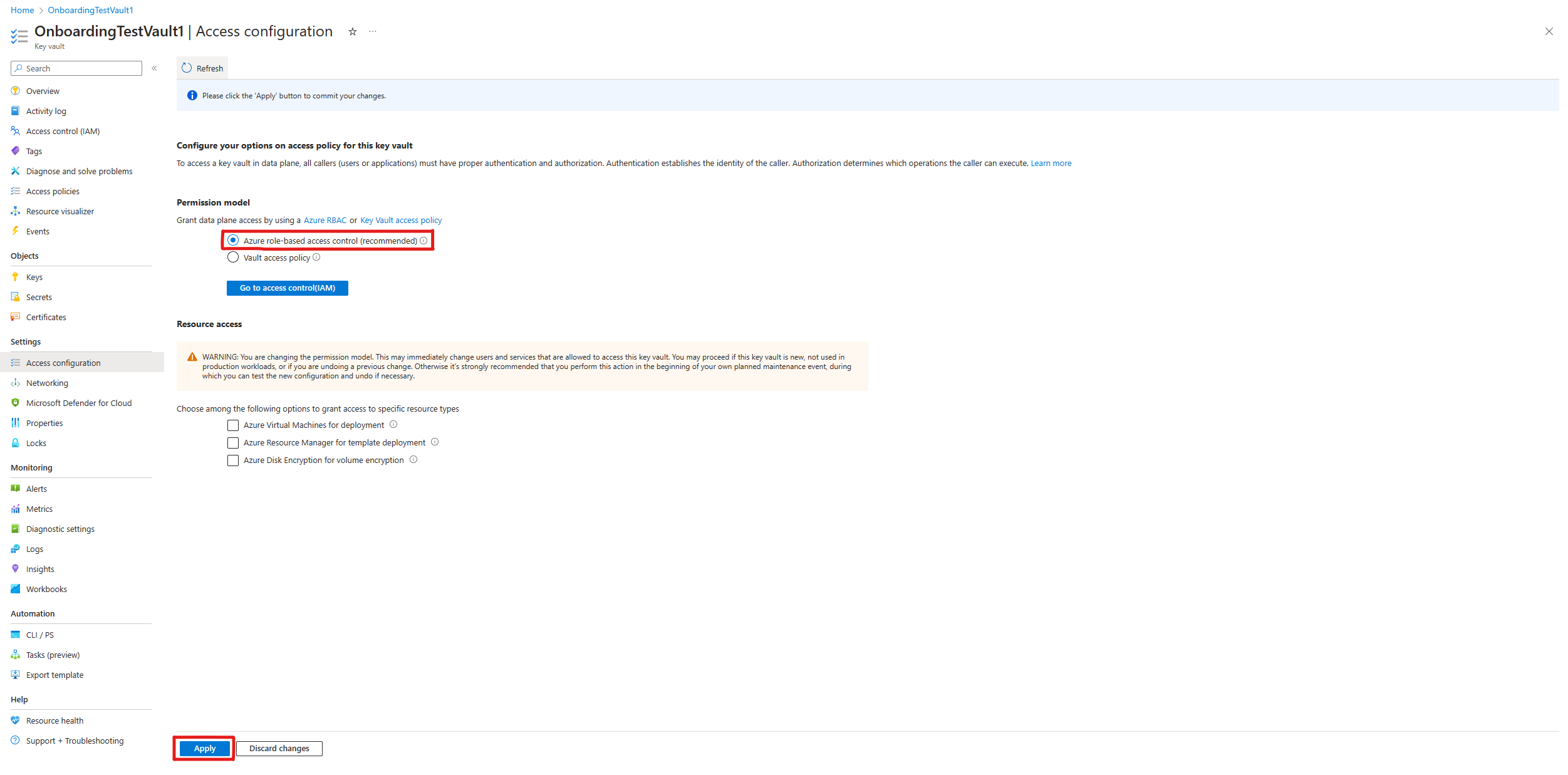

在左侧菜单中的 “设置”下,选择“ 访问配置”。

在“权限模型”下,选择“Azure基于角色的访问控制”。

选择屏幕底部的“ 应用 ”。

分配 RBAC 权限

切换权限模型后,请按照向每个密钥保管库分配权限中的步骤授予必要的角色。

疑难解答

| 问题 | 可能的原因 | 解决方案 |

|---|---|---|

| DEP 创建失败 | 密钥保管库 URI 无效 | 验证 URI 格式以及保管库中是否存在密钥 |

| DEP 分配失败 | 权限不足 | 确保具有 Exchange 管理员权限 |

| 一周后邮箱未加密 | 数据库移动未完成 | 联系人Microsoft 支持部门 |

Get-MailboxStatistics 返回 no DataEncryptionPolicyID |

未分配 DEP | 使用 分配 DEP Set-Mailbox |

| SharePoint 加密停滞在“正在注册” | 大型租户或密钥访问问题 | 验证密钥权限;对于大型租户,加密可能需要一段时间 |

| 密钥还原失败 | 存在同名的密钥 | 使用其他保管库或先删除现有密钥 |

| 无法连接到Exchange Online PowerShell | 模块未安装或已过时 | 安装或更新 Exchange Online PowerShell 模块 |