本主题介绍对 TOR 交换机、IP 地址分配和其他网络部署任务的访问权限。

规划配置部署

后续部分介绍权限和 IP 地址分配。

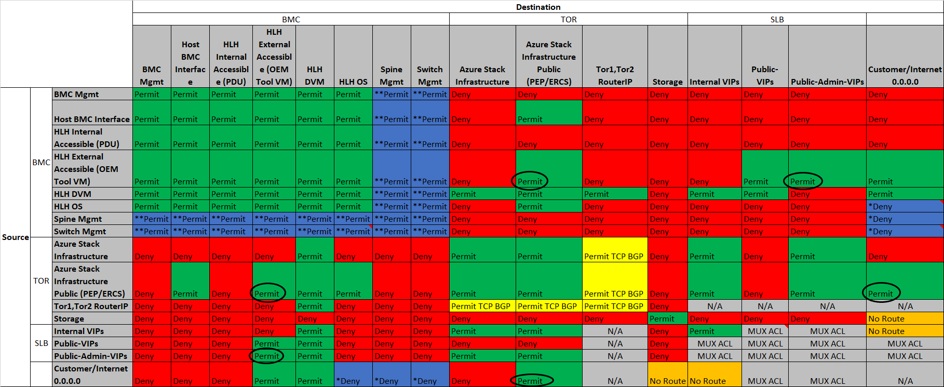

物理交换机访问控制列表

为了保护 Azure Stack 解决方案,我们在 TOR 交换机上实现了访问控制列表(ACL)。 本部分介绍如何实现此安全性。 下表显示了 Azure Stack 解决方案中每个网络的源和目标:

下表将 ACL 引用与 Azure Stack 网络相关联。

| BMC 管理 | 部署 VM、BMC 接口、HLH 服务器、NTP 服务器和 DNS 服务器 IP 包含在基于协议和端口的许可中。 |

|---|---|

| HLH 内部可访问 (PDU) | 流量仅限于 BMC 交换机 |

| HLH 外部可访问(OEM 工具 VM) | ACL 允许访问边界设备以外的设备。 |

| 切换 Mgmt | 专用交换机管理接口。 |

| 脊管理 | 专用脊管理接口。 |

| Azure 堆栈 | Azure Stack 基础结构服务和 VM,受限网络 |

| 基础结构 | |

| Azure 堆栈 | Azure Stack 受保护的终结点,紧急恢复控制台服务器 |

| 基础结构 | |

| 公共 (PEP/ERCS) | |

| Tor1,Tor2 RouterIP | 用于 SLB 与交换机/路由器之间的 BGP 对等互连的交换机的环回接口。 |

| 存储 | 未在区域外部路由的专用 IP |

| 内部 VIP | 未在区域外部路由的专用 IP |

| Public-VIP | 由网络控制器管理的租户网络地址空间。 |

| Public-Admin-VIP | 租户池中需要与内部 VIP 和 Azure Stack 基础结构通信的一小部分地址 |

| 客户/Internet | 客户定义的网络。 从 Azure Stack 0.0.0.0 的角度来看,是边框设备。 |

| 0.0.0.0 | |

| 拒绝 | 客户可以更新此字段,以允许其他网络启用管理功能。 |

| 许可证 | 允许流量已启用,但默认情况下禁用 SSH 访问权限。 客户可以选择启用 SSH 服务。 |

| 无路由 | 路由不会在 Azure Stack 环境外部传播。 |

| MUX ACL | 使用 Azure Stack MUX ACL。 |

| 空值 | 不是 VLAN ACL 的一部分。 |

IP 地址分配

在部署工作表中,需要提供以下网络地址来支持 Azure Stack 部署过程。 部署团队使用部署工作表工具将 IP 网络分解为系统所需的所有较小网络。 有关每个网络的详细说明,请参阅上面的“网络设计和基础结构”部分。

在此示例中,我们将使用以下值填充部署工作表的“网络设置”选项卡:

BMC 网络:10.193.132.0 /27

专用网络存储网络和内部 VIP:11.11.128.0 /24

基础结构网络:12.193.130.0 /24

公共虚拟 IP (VIP) 网络:13.200.132.0 /24

交换机基础结构网络:10.193.132.128 /26

运行部署工作表工具的“生成”函数时,它会在电子表格上创建两个新选项卡。 第一个选项卡是“子网摘要”,其中显示了如何拆分超级网以创建系统所需的所有网络。 在下面的示例中,在此选项卡上只找到一部分列。实际结果包含列出的每个网络的更多详细信息:

| 架 | 子网类型 | 名称 | IPv4 子网 | IPv4 地址 |

|---|---|---|---|---|

| 边框 | P2P 链接 | P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 | 4 |

| 边框 | P2P 链接 | P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 | 4 |

| 边框 | P2P 链接 | P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 | 4 |

| 边框 | P2P 链接 | P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 | 4 |

| 边框 | P2P 链接 | P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 | 4 |

| 边框 | P2P 链接 | P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 | 4 |

| Rack1 | 环回 | Loopback0_Rack1_TOR1 | 10.193.132.152/32 | 1 |

| Rack1 | 环回 | Loopback0_Rack1_TOR2 | 10.193.132.153/32 | 1 |

| Rack1 | 环回 | Loopback0_Rack1_BMC | 10.193.132.154/32 | 1 |

| Rack1 | P2P 链接 | P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 | 4 |

| Rack1 | P2P 链接 | P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 | 4 |

| Rack1 | VLAN(虚拟局域网) | BMCMgmt | 10.193.132.0/27 | 32 |

| Rack1 | VLAN(虚拟局域网) | SwitchMgmt | 10.193.132.168/29 | 8 |

| Rack1 | VLAN(虚拟局域网) | CL01-RG01-SU01-Storage | 11.11.128.0/25 | 128 |

| Rack1 | VLAN(虚拟局域网) | CL01-RG01-SU01-Infra | 12.193.130.0/24 | 256 |

| Rack1 | 其他 | CL01-RG01-SU01-VIPS | 13.200.132.0/24 | 256 |

| Rack1 | 其他 | CL01-RG01-SU01-InternalVIPS | 11.11.128.128/25 | 128 |

第二个选项卡是 IP 地址使用情况 ,其中显示了 IP 的使用方式:

BMC 网络

BMC 网络的超级网络至少需要 /26 网络。 网关使用网络中的第一个 IP,后接机架中的 BMC 设备。 硬件生命周期主机在此网络上分配了多个地址,可用于部署、监视和支持机架。 这些 IP 分布到 3 个组:DVM、InternalAccessible 和 ExternalAccessible。

- 机架:Rack1

- 名称:BMCMgmt

| 分配到 | IPv4 地址 |

|---|---|

| 网络 | 10.193.132.0 |

| 网关 | 10.193.132.1 |

| HLH-BMC | 10.193.132.2 |

| AzS-Node01 | 10.193.132.3 |

| AzS-Node02 | 10.193.132.4 |

| AzS-Node03 | 10.193.132.5 |

| AzS-Node04 | 10.193.132.6 |

| ExternalAccessible-1 | 10.193.132.19 |

| ExternalAccessible-2 | 10.193.132.20 |

| ExternalAccessible-3 | 10.193.132.21 |

| ExternalAccessible-4 | 10.193.132.22 |

| ExternalAccessible-5 | 10.193.132.23 |

| InternalAccessible-1 | 10.193.132.24 |

| InternalAccessible-2 | 10.193.132.25 |

| InternalAccessible-3 | 10.193.132.26 |

| InternalAccessible-4 | 10.193.132.27 |

| InternalAccessible-5 | 10.193.132.28 |

| CL01-RG01-SU01-DVM00 | 10.193.132.29 |

| HLH-OS | 10.193.132.30 |

| 广播 | 10.193.132.31 |

存储网络

存储网络是专用网络,不应在机架之外路由。 它是专用网络超网的前半部分,由分布的交换机使用,如下表所示。 网关是子网中的第一个 IP。 用于内部 VIP 的下半部分是 Azure Stack SLB 管理的地址的专用池,不会显示在“IP 地址使用情况”选项卡上。这些网络支持 Azure Stack,TOR 交换机上有 ACL,可防止这些网络在解决方案外部播发和/或访问。

- 机架:Rack1

- 名称:CL01-RG01-SU01-Storage

| 分配到 | IPv4 地址 |

|---|---|

| 网络 | 11.11.128.0 |

| 网关 | 11.11.128.1 |

| TOR1 | 11.11.128.2 |

| TOR2 | 11.11.128.3 |

| 广播 | 11.11.128.127 |

Azure Stack 基础结构网络

基础结构网络超级网络需要 /24 网络,这在部署工作表工具运行后继续为 /24。 网关将是子网中的第一个 IP。

- 机架:Rack1

- 名称:CL01-RG01-SU01-Infra

| 分配到 | IPv4 地址 |

|---|---|

| 网络 | 12.193.130.0 |

| 网关 | 12.193.130.1 |

| TOR1 | 12.193.130.2 |

| TOR2 | 12.193.130.3 |

| 广播 | 12.193.130.255 |

交换机基础结构网络

基础结构网络分为物理交换机基础结构使用的多个网络。 这不同于仅支持 Azure Stack 软件的 Azure Stack 基础结构。 交换机基础结构仅支持物理交换机基础结构。 基础结构支持的网络包括:

| 名称 | IPv4 子网 |

|---|---|

| P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 |

| P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 |

| P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 |

| P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 |

| P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 |

| P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 |

| Loopback0_Rack1_TOR1 | 10.193.132.152/32 |

| Loopback0_Rack1_TOR2 | 10.193.132.153/32 |

| Loopback0_Rack1_BMC | 10.193.132.154/32 |

| P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 |

| P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 |

| SwitchMgmt | 10.193.132.168/29 |

点到点 (P2P):这些网络允许所有交换机之间的连接。 子网大小是每个 P2P 的 /30 网络。 最低 IP 始终分配给堆栈上的上游(北部)设备。

环回:这些地址是分配给机架中使用的每个交换机的 /32 网络。 边界设备不会分配环回,因为它们不应成为 Azure Stack 解决方案的一部分。

交换机 Mgmt 或交换机管理:此 /29 网络支持机架中交换机的专用管理接口。 IP 分配如下:也可以在部署工作表的“IP 地址使用情况”选项卡上找到此表:

机架:Rack1

名称:SwitchMgmt

| 分配到 | IPv4 地址 |

|---|---|

| 网络 | 10.193.132.168 |

| 网关 | 10.193.132.169 |

| TOR1 | 10.193.132.170 |

| TOR2 | 10.193.132.171 |

| 广播 | 10.193.132.175 |

准备环境

硬件生命周期主机映像包含用于生成物理网络交换机配置的所需 Linux 容器。

最新的合作伙伴部署工具包包含最新的容器映像。 如果需要生成更新的交换机配置,则可以替换硬件生命周期主机上的容器映像。

下面是更新容器映像的步骤:

下载容器映像

替换以下位置的容器映像

生成配置

在这里,我们将指导你完成生成 JSON 文件和网络交换机配置文件的步骤:

打开部署工作表

填写所有选项卡上的所有必填字段

在部署工作表上调用“生成”函数。

将创建两个额外的选项卡,显示生成的 IP 子网和分配。查看数据并确认后,调用“导出”函数。

系统将提示你提供一个文件夹,其中将保存 JSON 文件。使用 Invoke-SwitchConfigGenerator.ps1 执行容器。 此脚本需要提升的 PowerShell 控制台才能执行,并且需要执行以下参数。

ContainerName – 将生成交换机配置的容器的名称。

ConfigurationData – 从部署工作表导出ConfigurationData.json文件的路径。

OutputDirectory – 输出目录的路径。

脱机 - 指示脚本在脱机模式下运行。

C:\\WINDOWS\\system32\> .\\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\\ConfigurationData.json -OutputDirectory c:\\temp -Offline

脚本完成后,它将生成包含工作表中使用的前缀的 zip 文件。

C:\WINDOWS\system32> .\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\ConfigurationData.json -OutputDirectory c:\temp -Offline

Seconds : 2

Section : Validation

Step : WindowsRequirement

Status : True

Detail : @{CurrentImage=10.0.18363.0}

Seconds : 2

Section : Validation

Step : DockerService

Status : True

Detail : @{Status=Running}

Seconds : 9

Section : Validation

Step : DockerSetup

Status : True

Detail : @{CPU=4; Memory=4139085824; OS=Docker Desktop; OSType=linux}

Seconds : 9

Section : Validation

Step : DockerImage

Status : True

Detail : @{Container=generalonrampacr.azurecr.io/master:1.1910.78.1}

Seconds : 10

Section : Run

Step : Container

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c; ExternalPort=32768}

Seconds : 38

Section : Generate

Step : Config

Status : True

Detail : @{OutputFile=c:\temp\N22R19.zip}

Seconds : 38

Section : Exit

Step : StopContainer

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c}

自定义配置

可以修改 Azure Stack 交换机配置的一些环境设置。 可以标识可在模板中更改的设置。 本文介绍每个可自定义的设置,以及更改如何影响 Azure Stack。 这些设置包括密码更新、syslog 服务器、SNMP 监视、身份验证和访问控制列表。

在部署 Azure Stack 解决方案期间,原始设备制造商(OEM)将为 TOR 和 BMC 创建并应用交换机配置。 OEM 使用 Azure Stack 自动化工具验证是否已在这些设备上正确设置所需的配置。 配置基于 Azure Stack 部署工作表中的信息。

注意

请不要在未经 OEM 或 Microsoft Azure Stack 工程团队同意的情况下更改配置。 对网络设备配置的更改可能会显著影响 Azure Stack 实例中网络问题的操作或故障排除。 若要详细了解网络设备上的这些功能以及如何进行这些更改,请联系 OEM 硬件提供商或 Microsoft 支持部门。 OEM 具有基于 Azure Stack 部署工作表的自动化工具创建的配置文件。

但是,网络交换机的配置上的某些值是可以添加、删除或更改的。

密码更新

操作员可以随时更新网络交换机上任何用户的密码。 无需更改 Azure Stack 系统上的任何信息,也不要求使用 Azure Stack 中轮换机密的步骤。

Syslog 服务器

操作员可以将交换机日志重定向到其数据中心的 Syslog 服务器。 使用此配置可确保特定时间点的日志可用于故障排除。 默认情况下,日志存储在交换机上;存储日志的容量有限。 请查看访问控制列表更新部分,大致了解如何配置进行交换机管理访问所需的权限。

SNMP 监视

操作员可以配置简单的网络管理协议 (SNMP) v2 或 v3 来监视网络设备,并将陷阱发送到数据中心的网络监视应用程序。 出于安全原因,请使用 SNMPv3,因为它比 v2 更安全。 对于所需的 MIB 和配置,请咨询 OEM 硬件提供商。 请查看访问控制列表更新部分,大致了解如何配置进行交换机管理访问所需的权限。

身份验证

操作员可以配置 RADIUS 或 TACACS,以便管理网络设备上的身份验证。 对于所需的受支持的方法和配置,请咨询 OEM 硬件提供商。 请查看访问控制列表更新部分,大致了解如何配置进行交换机管理访问所需的权限。

访问控制列表更新

操作员可以更改一些访问控制列表(ACL),以允许从受信任的数据中心网络范围访问网络设备管理接口和硬件生命周期主机(HLH)。 操作员可以选取可访问的组件以及从何处访问的组件。 使用访问控制列表,操作员可以允许其管理 Jumpbox VM 在特定网络范围内访问交换机管理接口和 HLH OS 以及 HLH BMC。

有关更多详细信息,请参阅 物理交换机访问控制列表。

TACACS、RADIUS 和 Syslog

Azure Stack 解决方案不会随 TACACS 或 RADIUS 解决方案一起提供,用于对交换机和路由器等设备的访问控制,也不会附带用于捕获交换机日志的 Syslog 解决方案,但这些设备都支持这些服务。 为了便于与你环境中现有的 TACACS、RADIUS 和/或 Syslog 服务器集成,我们将提供一个带有网络交换机配置的额外文件,使现场工程师可以根据客户的需求自定义交换机。

后续步骤

网络集成