多重身份验证是一种过程。在该过程中,系统会在用户登录时提示其输入其他形式的标识,例如在其手机上输入代码或提供指纹扫描。

如果只使用密码对用户进行身份验证,则会留下不安全的矢量,容易受到攻击。 如果密码较弱或已在其他位置公开,攻击者可能会使用该密码获取访问权限。 当需要另一种形式的身份验证时,安全性会提高,因为攻击者并不容易获取或复制进行多重身份验证所需的额外内容。

至少需要采用下列身份验证方法中的两种,才能使 Microsoft Entra 多重身份验证发挥作用:

- 你知道的某样东西,通常为密码。

- 你有的某样东西,例如无法轻易复制的可信设备,如电话或硬件密钥。

- 自身的特征 - 生物识别,如指纹或面部扫描。

Microsoft Entra 多重身份验证还可以进一步保护密码重置。 当用户自行注册 Microsoft Entra 多重身份验证时,还可以一步注册自助密码重置。 管理员可以选择辅助身份验证的形式,并可根据配置决策为 MFA 配置质询。

你无需更改应用和服务,即可使用 Microsoft Entra 多重身份验证。 验证提示是 Microsoft Entra 登录事件的组成部分,它会在需要时自动请求并处理 MFA 质询。

注意

提示语言由浏览器区域设置决定。 如果使用自定义问候语,但又未对浏览器区域设置中标识的语言设置对应的自定义问候语,则默认使用英语。 默认情况下,无论自定义问候语使用何种语言,网络策略服务器 (NPS) 都将始终使用英语。 如果无法识别浏览器区域设置,也会默认使用英语。

可用的验证方法

当用户登录应用程序或服务并收到 MFA 提示时,他们可以从其注册的附加验证形式中选择一个来进行验证。 用户可以访问“我的个人资料 以编辑或添加验证方法。

以下其他形式的验证可以与 Microsoft Entra 多重身份验证一起使用:

- Microsoft验证器

- Outlook 中的 Authenticator Lite

- Windows Hello 企业版

- 通行密钥 (FIDO2)

- Microsoft Authenticator(预览版)中的通行密钥

- 基于证书的身份验证(已为多重身份验证配置时)

- 外部身份验证方法(预览版)

- 临时访问密码 (TAP)

- OATH 硬件令牌(预览版)

- OATH 软件令牌

- 短信

- 语音呼叫

如何启用和使用 Microsoft Entra 多重身份验证

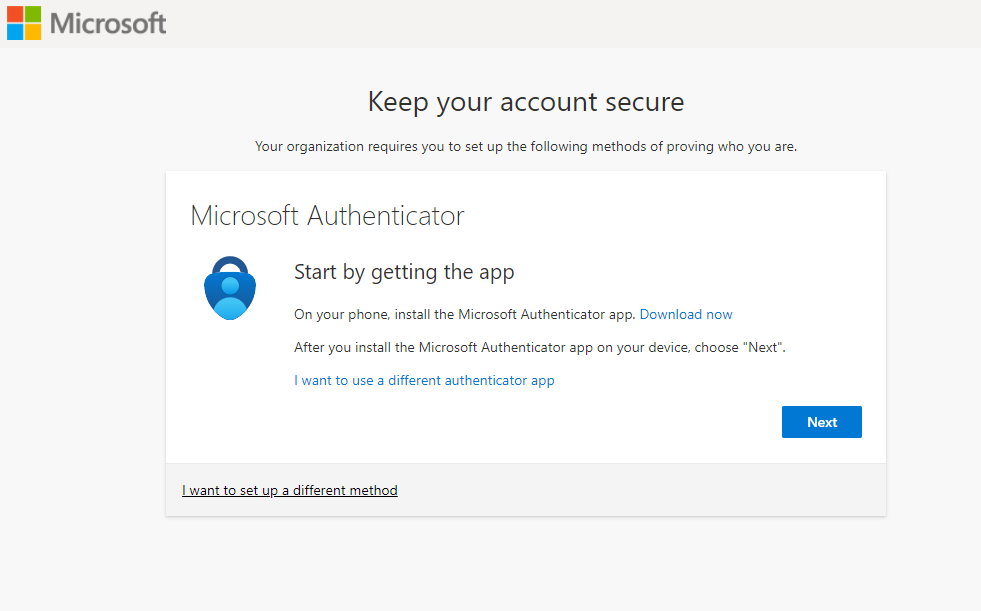

你可使用 Microsoft Entra 租户中的安全默认值来为所有用户快速启用 Microsoft Authenticator。 你可启用 Microsoft Entra 多重身份验证,以在用户和组登录期间提示其进行附加验证。

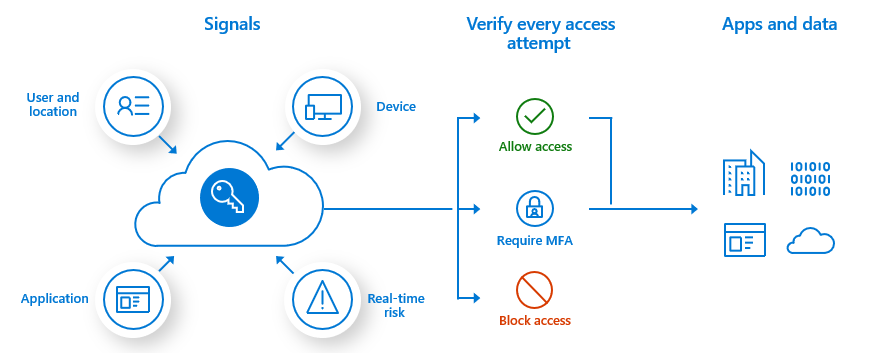

如需进行更精细地控制,可使用条件访问策略来定义需要 MFA 的事件或应用程序。 通过使用这些策略,你便可在用户使用企业网络或已注册的设备时,允许其执行常规登录,但在用户远程访问或使用个人设备时提示其进行附加验证。

相关内容

若要了解有关不同身份验证和验证方法的详细信息,请参阅 Microsoft Entra ID 中的身份验证方法。

在以下教程中,为了展示运行中的 MFA,为一组测试用户启用了 Microsoft Entra 多重身份验证: