你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

你的托管应用程序的使用者可能不愿意向你授予对受管理资源组的永久访问权限。 作为托管应用程序的发布者,你可能更希望使用者准确了解你何时需要访问受管理资源。 为了让使用者在授予对托管资源的访问权限时能够更好地进行控制,Azure 托管应用程序提供了一种称为实时 (JIT) 访问的功能。

通过 JIT 访问可以对托管应用程序的资源请求提升的访问权限,以便进行故障排除或维护。 你始终对资源拥有只读访问权限,但在特定时间段内,可以获得更高访问权限。

用于授予访问权限的工作流为:

你将托管应用程序添加到市场,并指定 JIT 访问可用。

在部署过程中,使用者为托管应用程序的实例启用 JIT 访问。

在部署后,使用者可以更改 JIT 访问设置。

需要对托管资源进行故障排除或更新时,你发送访问请求。

使用者批准你的请求。

本文重点介绍了发布者在启用 JIT 访问和提交请求时要执行的操作。 若要了解如何批准 JIT 访问请求,请参阅在 Azure 托管应用程序中批准实时访问。

向 UI 添加 JIT 访问步骤

在 CreateUiDefinition.json 文件中,包含一个允许使用者启用 JIT 访问的步骤。 若要让你的产品/服务支持 JIT 功能,请将以下内容添加到 CreateUiDefinition.json 文件。

在 "steps" 中:

{

"name": "jitConfiguration",

"label": "JIT Configuration",

"subLabel": {

"preValidation": "Configure JIT settings for your application",

"postValidation": "Done"

},

"bladeTitle": "JIT Configuration",

"elements": [

{

"name": "jitConfigurationControl",

"type": "Microsoft.Solutions.JitConfigurator",

"label": "JIT Configuration"

}

]

}

在 "outputs" 中:

"jitAccessPolicy": "[steps('jitConfiguration').jitConfigurationControl]"

启用 JIT 访问

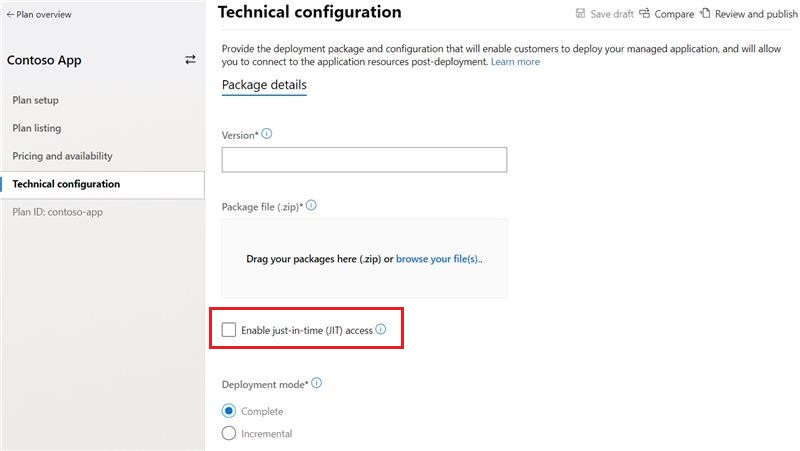

在合作伙伴中心创建产品/服务时,请确保启用 JIT 访问。

登录到合作伙伴中心的商业市场门户。

有关新建托管应用程序的指南,请按照创建 Azure 应用程序产品/服务中的步骤操作。

在“技术配置”页上,选中“启用实时(JIT)访问”复选框。

你向 UI 添加了一个 JIT 配置步骤,并在商业市场产品/服务中启用了 JIT 访问。 当使用者部署你的托管应用程序时,他们可以为其实例启用 JIT 访问。

请求访问权限

当你需要访问使用者的托管资源时,你发送一个请求来请求特定的角色、时间和持续时间。 然后,使用者必须批准该请求。

若要发送 JIT 访问请求,请执行以下操作:

针对你需要访问的托管应用程序选择“JIT 访问”。

选择“符合条件的角色”,然后针对你需要的角色在“操作”列中选择“激活”。

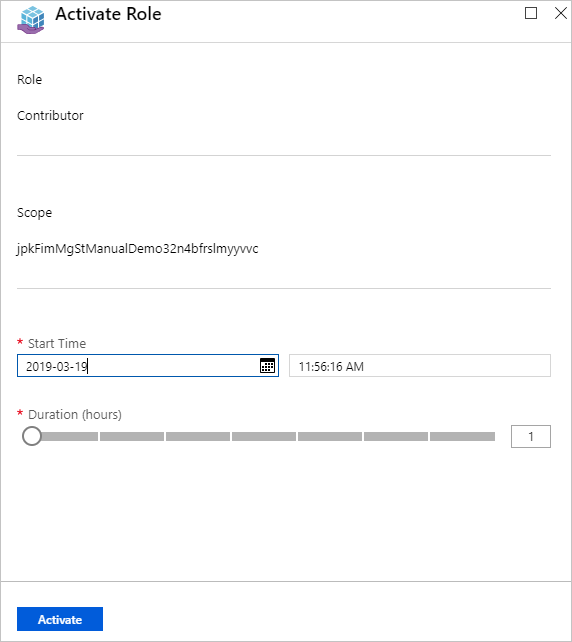

在“激活角色”窗体上,选择要激活的角色的开始时间和持续时间。 选择“激活”以发送请求。

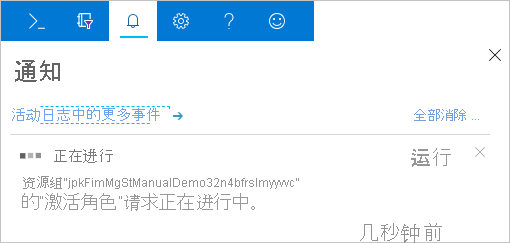

查看通知,以查看是否已成功将新的 JIT 请求发送到使用者。

现在,你必须等待使用者批准你的请求。

若要查看对托管应用程序的所有 JIT 请求的状态,请依次选择“JIT 访问”和“请求历史记录”。

已知问题

必须在托管应用程序定义中显式包括请求 JIT 访问的帐户的主体 ID。 不能仅通过在包中指定的组来包括该帐户。 将来的版本会纠正此限制。

后续步骤

若要了解如何批准 JIT 访问请求,请参阅在 Azure 托管应用程序中批准实时访问。