你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Azure HDInsight on AKS 中的企业安全性概述

注意

我们将于 2025 年 1 月 31 日停用 Azure HDInsight on AKS。 在 2025 年 1 月 31 日之前,你需要将工作负荷迁移到 Microsoft Fabric 或同等的 Azure 产品,以避免工作负荷突然终止。 订阅上的剩余群集会被停止并从主机中移除。

在停用日期之前,仅提供基本支持。

重要

此功能目前以预览版提供。 Microsoft Azure 预览版的补充使用条款包含适用于 beta 版、预览版或其他尚未正式发布的 Azure 功能的更多法律条款。 有关此特定预览版的信息,请参阅 Azure HDInsight on AKS 预览版信息。 如有疑问或功能建议,请在 AskHDInsight 上提交请求并附上详细信息,并关注我们以获取 Azure HDInsight Community 的更多更新。

默认情况下,Azure HDInsight on AKS 提供安全性,可通过多种方法来满足企业安全需求。

本文通过将安全解决方案划分为以下四个传统的安全支柱来涵盖所有安全体系结构和安全解决方案:外围安全性、身份验证、授权和加密。

安全体系结构

任何软件的企业就绪情况都需要严格的安全检查,以防止和解决可能出现的威胁。 HDInsight on AKS 提供多层安全模型来为你提供多层保护。 安全体系结构利用的是使用 MSI 的新式授权方法。 所有存储访问都通过 MSI 进行,数据库访问通过用户名/密码进行。 密码存储在客户定义的 Azure 密钥保管库中。 此功能确保设置在默认情况下是安全可靠的。

下图演示了 HDInsight on AKS 中安全的高级技术体系结构。

企业安全性支柱

审视企业安全性的一种方式是根据控制类型将安全解决方案分成四个主要组。 这些组也称为安全支柱,分为以下类型:外围安全性、身份验证、授权和加密。

外围安全性

HDInsight on AKS 中的外围安全性通过虚拟网络实现。企业管理员可在虚拟网络 (VNET) 内创建群集,并使用网络安全组 (NSG) 限制对虚拟网络的访问。

身份验证

HDInsight on AKS 为群集登录提供基于 Microsoft Entra ID 的身份验证,并使用托管标识 (MSI) 保护对 Azure Data Lake Storage Gen2 中文件的群集访问。 托管标识是 Microsoft Entra ID 的一项功能,可以为 Azure 服务提供一组自动托管的凭据。 借助这种设置,企业员工可以使用其域凭据登录到群集节点。 借助 Microsoft Entra ID 的托管标识,应用可以轻松访问其他受 Microsoft Entra 保护的资源(如 Azure 密钥保管库、存储、SQL Server 和数据库)。 标识由 Azure 平台托管,无需预配或轮换任何机密。 此解决方案是保护对 HDInsight on AKS 群集和其他依赖资源的访问的关键。 托管标识可以让应用更安全,因为不需在应用中存储机密,例如连接字符串中的凭据。

创建一个用户分配的托管标识,该标识是独立的 Azure 资源,作为群集创建过程的一部分,用于管理对依赖资源的访问。

授权

大多数企业遵循的最佳做法是,确保并非每位员工都能全权访问所有企业资源。 同理,管理员可以针对群集资源定义基于角色的访问控制策略。

资源所有者可以配置基于角色的访问控制 (RBAC)。 可以通过配置 RBAC 策略将权限与组织中的角色相关联。 此层抽象可以更轻松地确保用户仅仅有履行工作责任所需的权限。 由 ARM 角色管理的授权进行群集管理(控制平面)和由群集访问管理管理的群集数据访问(数据平面)。

群集管理角色(控制平面/ARM 角色)

| 操作 | HDInsight on AKS 群集池管理员 | HDInsight on AKS 群集管理员 |

|---|---|---|

| 创建/删除群集池 | ✅ | |

| 在群集池上分配权限和角色 | ✅ | |

| 创建/删除群集 | ✅ | ✅ |

| 管理群集 | ✅ | |

| 配置管理 | ✅ | |

| 脚本操作 | ✅ | |

| 库管理 | ✅ | |

| 监视 | ✅ | |

| 缩放操作 | ✅ |

上述角色是从 ARM 操作角度来看的。 有关详细信息,请参阅使用 Azure 门户授予用户对 Azure 资源的访问权限 - Azure RBAC。

群集访问(数据平面)

可以允许用户、服务主体、托管标识通过门户或使用 ARM 访问群集。

使用此访问权限可以

- 查看群集和管理作业。

- 执行所有监视和管理操作。

- 执行自动缩放操作和更新节点计数。

该访问权限不会提供给

- 群集删除

重要

任何新添加的用户都需要“Azure Kubernetes 服务 RBAC 读者”的其他角色“才能查看服务运行状况。

审核

若要跟踪对资源的未经授权访问或不经意访问,必须审核群集资源访问权限。 这与防止对群集资源进行未经授权的访问同等重要。

资源组管理员可以使用活动日志查看和报告对 HDInsight on AKS 群集资源与数据的所有访问。 管理员可以查看并报告对访问控制策略的更改。

加密

保护数据对于满足组织安全性和合规性要求具有重要意义。 除了限制未经授权的员工访问数据外,还应对数据加密。 对群集节点和容器使用的存储和磁盘(OS 磁盘和持久性数据磁盘)进行加密。 Azure 存储中的数据将使用 256 位 AES 加密法(可用的最强大块加密法之一)以透明方式进行加密和解密,并符合 FIPS 140-2 规范。 所有存储帐户都启用了 Azure 存储加密,因此默认情况下数据是安全的,无需修改代码或应用程序即可利用 Azure 存储加密。 传输中的数据的加密是通过 TLS 1.2 来处理的。

合规性

Azure 合规性产品/服务基于各种类型的保证,包括独立的第三方审计公司生成的正式认证、 证明、验证、授权 和评估, 以及 Microsoft 生成的合同修正、自我评估和客户指南文档。 有关 HDInsight on AKS 合规性的信息,请参阅 Microsoft 信任中心和 Microsoft Azure 合规性概述。

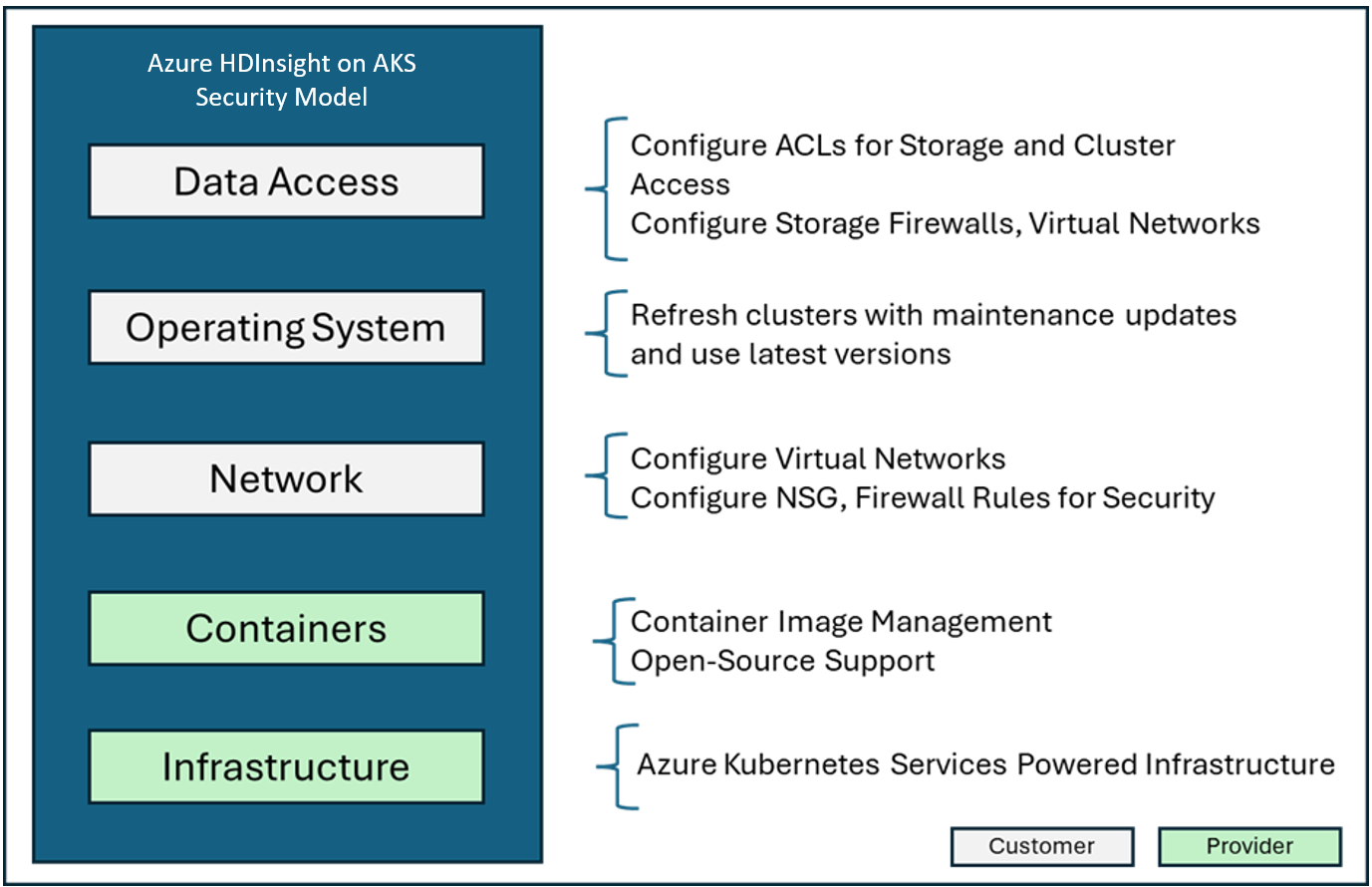

共担责任模型

下图汇总了主要的系统安全领域,以及提供的安全解决方案。 此外还突出显示了哪些安全领域是作为客户的你的责任,哪些领域是作为服务提供商的 HDInsight on AKS 的责任。

下表提供了每类安全解决方案的资源的链接。

| 安全领域 | 可用解决方案 | 责任方 |

|---|---|---|

| 数据访问安全性 | 为 Azure Data Lake Storage Gen2 配置访问控制列表 ACL | 客户 |

| 在存储中启用“需要安全传输”属性 | 客户 | |

| 配置 Azure 存储防火墙和虚拟网络 | 客户 | |

| 操作系统安全性 | 创建具有最新 HDInsight on AKS 版本的群集 | 客户 |

| 网络安全 | 配置虚拟网络 | |

| 配置使用防火墙规则的流量 | 客户 | |

| 配置所需出站流量 | 客户 |