你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Microsoft Sentinel的整个技术文档都提供了最佳做法指南。 本文重点介绍部署、管理和使用Microsoft Sentinel时要使用的一些关键指南。

重要

2027 年 3 月 31 日之后,Azure 门户将不再支持Microsoft Sentinel,并且仅在Microsoft Defender门户中可用。 在Azure 门户中使用Microsoft Sentinel的所有客户都将重定向到 Defender 门户,并且仅在 Defender 门户中使用Microsoft Sentinel。

如果仍在Azure 门户中使用Microsoft Sentinel,建议开始规划到 Defender 门户的转换,以确保平稳过渡,并充分利用 Microsoft Defender 提供的统一安全操作体验。

若要开始使用Microsoft Sentinel,请参阅部署指南,其中介绍了规划、部署和微调Microsoft Sentinel部署的高级步骤。 从该指南中选择提供的链接,查找部署中每个阶段的详细指南。

采用单平台体系结构

Microsoft Sentinel与提供经济实惠的长期存储的新式数据湖集成,使团队能够简化数据管理、优化成本并加速 AI 的采用。 Microsoft Sentinel Data Lake 为安全数据启用单平台体系结构,并为分析师提供统一的查询体验,同时利用Microsoft Sentinel丰富的连接器生态系统。 有关详细信息,请参阅 Microsoft Sentinel data lake 。

将Microsoft Sentinel加入到 Microsoft Defender 门户并与 Microsoft Defender XDR 集成

请考虑将Microsoft Sentinel加入Microsoft Defender门户,以统一功能与事件管理和高级搜寻等Microsoft Defender XDR。

如果未将Microsoft Sentinel载入到Microsoft Defender门户,请注意:

- 到 2026 年 7 月,使用 Azure 门户 的所有Microsoft Sentinel客户都将重定向到 Defender 门户。

- 在此之前,可以使用Defender XDR数据连接器将Microsoft Defender服务数据与Azure 门户中的Microsoft Sentinel集成。

下图显示了 Microsoft 的 XDR 解决方案如何与 Microsoft Sentinel 无缝集成。

有关详细信息,请参阅以下文章:

- Microsoft Defender XDR与 Microsoft Sentinel 集成

- 将 Microsoft Sentinel 连接到 Microsoft Defender XDR

- Microsoft Defender 门户中的 Microsoft Sentinel

集成Microsoft安全服务

Microsoft Sentinel由将数据发送到工作区的组件提供支持,并通过与其他Microsoft服务的集成增强。 引入到产品(如Microsoft Defender for Cloud Apps、Microsoft Defender for Endpoint和Microsoft Defender for Identity)的任何日志都允许这些服务创建检测,并反过来将这些检测提供给Microsoft Sentinel。 还可以将日志直接引入Microsoft Sentinel,以便更全面地了解事件和事件。

除了从其他源引入警报和日志之外,Microsoft Sentinel还提供:

| 功能 | 说明 |

|---|---|

| 威胁检测 | 具有人工智能的威胁检测功能,允许你通过工作簿生成和呈现交互式视觉对象、运行 playbook 以自动对警报执行操作、集成机器学习模型以增强安全操作,以及从威胁情报平台引入和提取扩充源。 |

| 威胁调查 | 威胁调查功能 允许可视化和浏览警报和实体,检测用户和实体行为中的异常,以及监视调查期间的实时事件。 |

| 数据收集 | 在本地 和多个云中收集所有用户、设备、应用程序和基础结构的数据。 |

| 威胁响应 | 威胁响应功能,例如与Azure服务和现有工具集成的 playbook。 |

| 合作伙伴集成 | 使用Microsoft Sentinel数据连接器与合作伙伴平台集成,为 SOC 团队提供基本服务。 |

) (合作伙伴创建自定义集成解决方案

对于想要创建与Microsoft Sentinel集成的自定义解决方案的合作伙伴,请参阅合作伙伴与Microsoft Sentinel集成的最佳做法。

规划事件管理和响应过程

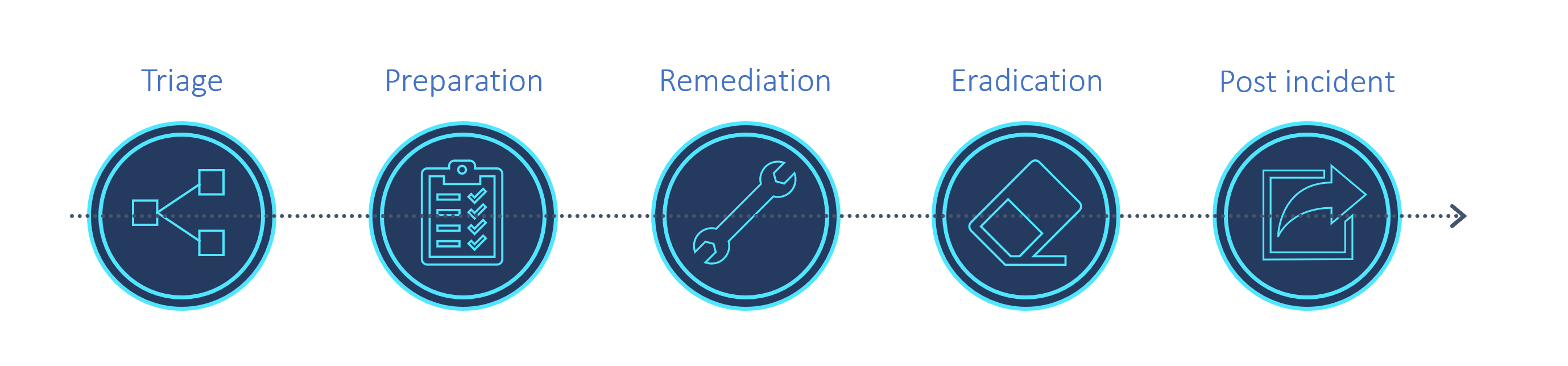

下图显示了事件管理和响应过程中的建议步骤。

下表提供了高级事件管理和响应任务以及相关的最佳做法。 有关详细信息,请参阅 Azure 门户 中的Microsoft Sentinel事件调查或 Microsoft Defender 门户中的事件和警报。

| 任务 | 最佳做法 |

|---|---|

| “查看事件”页 | 在“ 事件 ”页上查看事件,其中列出了标题、严重性和相关警报、日志以及任何感兴趣的实体。 还可以从事件跳转到收集的日志以及与事件相关的任何工具。 |

| 使用事件图 | 查看 事件事件图 ,了解攻击的全部范围。 然后,可以构造事件时间线并发现威胁链的范围。 |

| 查看事件中的误报 | 使用有关关键实体(如帐户、URL、IP 地址、主机名、活动时间线)的数据来了解你手头是否有误报,在这种情况下,可以直接关闭事件。 如果发现事件为真正正面事件,请直接从 “事件 ”页执行操作,以调查日志、实体并浏览威胁链。 确定威胁并创建行动计划后,请使用Microsoft Sentinel和其他Microsoft安全服务中的其他工具继续调查。 |

| 可视化信息 | 查看Microsoft Sentinel概述仪表板,了解组织的安全状况。 有关详细信息,请参阅 可视化收集的数据。 除了Microsoft Sentinel概述页上的信息和趋势外,工作簿也是有价值的调查工具。 例如,使用 “调查见解 ”工作簿调查特定事件以及任何关联的实体和警报。 通过此工作簿,可以通过显示相关日志、操作和警报来深入了解实体。 |

| 搜寻威胁 | 在调查和搜索根本原因时,运行内置的威胁搜寻查询,并检查任何泄露指标的结果。 有关详细信息,请参阅 Microsoft Sentinel 中的威胁搜寻。 |

| 实体行为 | Microsoft Sentinel 中的实体行为允许用户查看和调查特定实体的操作和警报,例如调查帐户和主机名。 有关更多信息,请参阅: - 在 Microsoft Sentinel 中启用用户和实体行为分析 (UEBA) - 使用 UEBA 数据调查事件 - Microsoft Sentinel UEBA 扩充参考 |

| 监视列表 | 使用将引入的数据与外部源(例如扩充数据)合并在一起的监视列表。 例如,创建组织或最近解雇的员工使用的 IP 地址范围列表。 将监视列表与 playbook 配合使用来收集扩充数据,例如,将恶意 IP 地址添加到监视列表中,以在检测、威胁搜寻和调查期间使用。 在事件期间,使用监视列表包含调查数据,然后在调查完成后将其删除,以确保敏感数据不会保留在视图中。 有关详细信息,请参阅 Microsoft Sentinel 中的监视列表。 |

优化数据收集和引入

查看Microsoft Sentinel数据收集最佳做法,其中包括确定数据连接器的优先级、筛选日志和优化数据引入。

加快Kusto 查询语言查询速度

查看Kusto 查询语言最佳做法,以加快查询速度。