你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Microsoft Defender XDR 与 Microsoft Sentinel 集成

将 Microsoft Defender XDR 与 Microsoft Sentinel 集成,将所有 Defender XDR 事件和高级搜寻事件流式传输到 Microsoft Sentinel 中,并使事故和事件在 Azure 和 Microsoft Defender 门户之间保持同步。 来自 Defender XDR 的事件包括所有关联警报、实体和相关信息,为你提供足够的上下文,以便在 Microsoft Sentinel 中执行会审和初步调查。 传输到 Microsoft Sentinel 后,事件会与 Defender XDR 保持双向同步,让你能够在事件调查中利用这两个门户的优势。

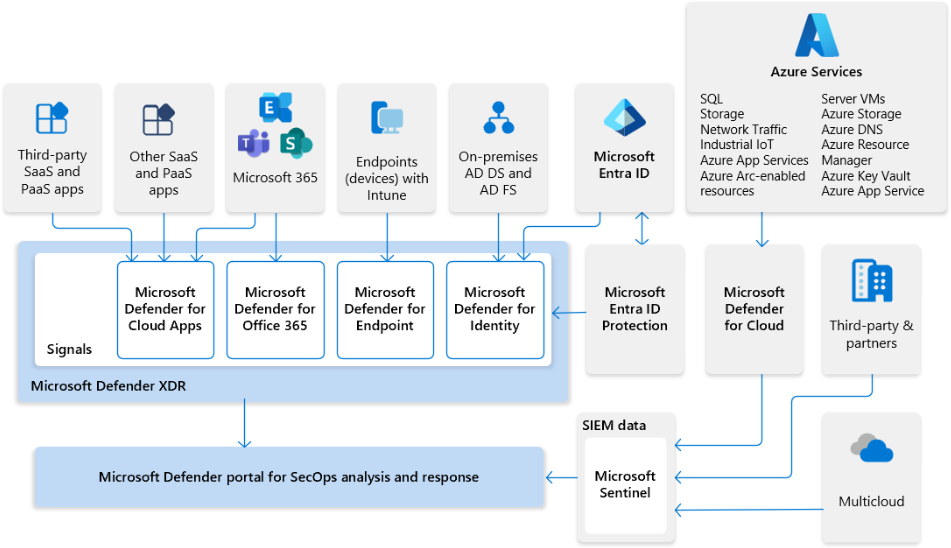

或者,将 Microsoft Sentinel 与 Defender XDR 载入到 Defender 门户中的统一安全运营平台。 统一安全运营平台汇集了专为网络安全而构建的 Microsoft Sentinel、Defender XDR 和生成 AI 的完整功能。 有关更多信息,请参见以下资源:

- 博客文章:Microsoft 统一安全运营平台正式发布

- Microsoft Defender 门户中的 Microsoft Sentinel

- Microsoft Defender 中的 Microsoft Copilot

Microsoft Sentinel 和 Defender XDR

使用以下方法之一将 Microsoft Sentinel 与 Microsoft Defender XDR 服务集成:

将 Microsoft Defender XDR 服务数据引入 Microsoft Sentinel,并在 Azure 门户中查看 Microsoft Sentinel 数据。 在 Microsoft Sentinel 中启用 Defender XDR 连接器。

将 Microsoft Sentinel 和 Defender XDR 集成到 Microsoft Defender 门户中的单个统一安全运营平台中。 在这种情况下,请直接在 Microsoft Defender 门户中查看 Microsoft Sentinel 数据,以及 Defender 事件、警报、漏洞和其他安全数据。 在 Microsoft Sentinel 中启用 Defender XDR 连接器,并将 Microsoft Sentinel 加入 Defender 门户中的统一操作平台。

选择适当的选项卡,以查看与 Defender XDR 的 Microsoft Sentinel 集成的外观,具体取决于所使用的集成方法。

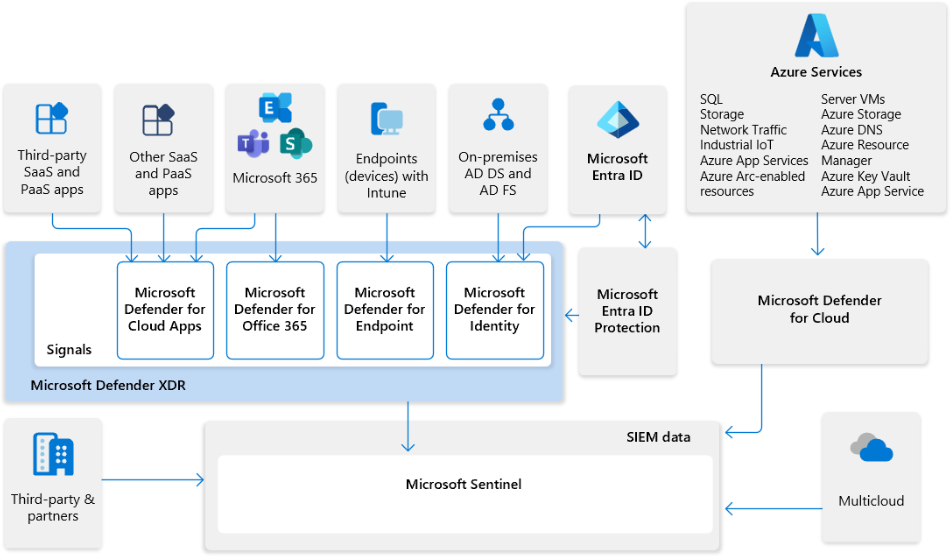

下图显示了 Microsoft XDR 解决方案如何与 Microsoft Sentinel 无缝集成。

在此图中:

- 来自整个组织信号的见解会馈送到 Microsoft Defender XDR 和 Microsoft Defender for Cloud。

- Microsoft Defender XDR 和 Microsoft Defender for Cloud 通过 Microsoft Sentinel 连接器发送 SIEM 日志数据。

- 然后,SecOps 团队可以分析和响应 Microsoft Sentinel 和 Microsoft Defender XDR 中所识别的威胁。

- Microsoft Sentinel 为多云环境提供支持,并与第三方应用和合作伙伴集成。

事件关联和警报

随着 Defender XDR 与 Microsoft Sentinel 的集成,Defender XDR 事件可从 Microsoft Sentinel 内可见和管理。 这提供了整个组织的主要事件队列。 查看并关联 Defender XDR 事件以及来自所有其他云和本地系统的事件。 同时,此集成还让你可以利用 Defender XDR 的独特优势和功能进行深入调查,并在整个 Microsoft 365 生态系统中获得特定于 Defender 的体验。

Defender XDR 将来自多个 Microsoft Defender 产品的警报进行了扩充和分组,既减小了 SOC 事件队列的大小,又缩短了解决时间。 Defender XDR 与 Microsoft Sentinel 的集成还包括以下 Microsoft Defender 产品和服务的警报:

- 用于终结点的 Microsoft Defender

- Microsoft Defender for Identity

- Microsoft Defender for Office 365

- Microsoft Defender for Cloud Apps

- Microsoft Defender 漏洞管理

其他 Defender XDR 收集警报的服务包括:

Defender XDR 连接器还会从 Microsoft Defender for Cloud 引入事件。 若要同步这些事件的警报和实体,必须在 Microsoft Sentinel 中启用 Defender for Cloud 连接器。 否则,Defender for Cloud 事件会显示为空。 有关详细信息,请参阅使用 Microsoft Defender XDR 集成引入 Microsoft Defender for Cloud 事件。

除了从这些组件和其他服务收集警报外,Defender XDR 还会生成自己的警报。 它从所有这些警报创建事件,并将其发送到 Microsoft Sentinel。

常见用例和场景

对于以下用例和方案,请考虑将 Defender XDR 与 Microsoft Sentinel 集成:

将 Microsoft Sentinel 加入到 Microsoft Defender 门户中的统一安全运营平台。 启用 Defender XDR 连接器是先决条件。

启用 Defender XDR 事件(包括来自 Defender XDR 组件的所有警报和实体)到 Microsoft Sentinel 的一键式连接。

允许 Microsoft Sentinel 和 Defender XDR 事件之间在状态、所有者和关闭原因方面保持双向同步。

应用 Microsoft Sentinel 中的 Defender XDR 警报分组和扩充功能,缩短解决时间。

在 Microsoft Sentinel 事件及其并行的 Defender XDR 事件之间进行上下文深层链接,从而促进两个门户之间的调查。

有关统一安全运营平台中 Microsoft Sentinel 与 Defender XDR 集成的功能的详细信息,请参阅 Microsoft Defender 门户中的 Microsoft Sentinel。

连接到 Microsoft Defender XDR

在 Microsoft Sentinel 中启用 Microsoft Defender XDR 连接器,以将所有 Defender XDR 事件和警报信息发送到 Microsoft Sentinel,并保持事件同步。

首先,从“内容中心”安装 Microsoft Sentinel 的 Microsoft Defender XDR 解决方案。 然后,启用 Microsoft Defender XDR 数据连接器来收集事件和警报。 有关详细信息,请参阅将数据从 Microsoft Defender XDR 连接到 Microsoft Sentinel。

在 Defender XDR 数据连接器中启用警报和事件收集后,Defender XDR 事件会在在 Defender XDR 中生成后不久出现在 Microsoft Sentinel 事件队列中。 从在 Defender XDR 中生成事件到事件出现在 Microsoft Sentinel 中,最多可能需要 10 分钟。 在这些事件中,“警报产品名称”字段包含 Microsoft Defender XDR 或其中一个组件 Defender 服务的名称。

若要将 Microsoft Sentinel 工作区加入到 Defender 门户中的统一安全运营平台,请参阅将 Microsoft Sentinel 连接到 Microsoft Defender XDR。

引入成本

来自 Defender XDR 的警报和事件(包括填充 SecurityAlert 和 SecurityIncident 表的那些项)可免费引入 Microsoft Sentinel,并与其同步。 对于来自各个 Defender 组件的所有其他数据类型(例如高级搜寻表、DeviceInfo、DeviceFileEvents、EmailEvents 等),会收取引入费用。 有关详细信息,请参阅计划成本并了解 Microsoft Sentinel 定价和计费。

数据引入行为

启用 Defender XDR 连接器后,Defender XDR 集成的产品创建的警报会发送到 Defender XDR 并分组到事件中。 警报和事件都通过 Defender XDR 连接器流向 Microsoft Sentinel。 如果你事先启用了任何单个组件连接器,它们会看起来保持连接,但不会有任何数据流经它们。

此过程的例外是 Microsoft Defender for Cloud。 尽管它与 Defender XDR 的集成意味着你将通过 Defender XDR 接收 Defender for Cloud 事件,但还需要启用 Microsoft Defender for Cloud 连接器才能接收 Defender for Cloud 警报。 有关可用选项和详细信息,请参阅以下文章:

- Microsoft Defender 门户中的 Microsoft Defender for Cloud

- 借助 Microsoft Defender XDR 集成引入 Microsoft Defender for Cloud 事件

Microsoft 事件创建规则

为了避免为相同警报创建重复事件,在连接 Defender XDR 时,Defender XDR 集成的产品会关闭 Microsoft 事件创建规则设置。 Defender XDR 集成的产品包括 Microsoft Defender for Identity、Microsoft Defender for Office 365 等。 此外,统一安全运营平台不支持 Microsoft 事件创建规则。 Defender XDR 具有自己的事件创建规则。 此更改具有以下潜在影响:

Microsoft Sentinel 的事件创建规则允许筛选将会用于创建事件的警报。 禁用这些规则后,可以通过在 Microsoft Defender 门户中配置警报优化,或通过使用自动化规则来抑制或关闭你不想要的事件来保留警报筛选功能。

启用 Defender XDR 连接器后,无法再预先确定事件的标题。 Defender XDR 相关引擎主导事件创建,并自动为其创建的事件命名。 此更改可能会影响已创建的使用事件名称作为条件的任何自动化规则。 为了避免此陷阱,请使用事件名称以外的条件作为触发自动化规则的条件。 建议使用标记。

如果使用 Microsoft Sentinel 的事件创建规则用于未集成到 Defender XDR 的其他Microsoft安全解决方案或产品,例如 Microsoft Purview Insider Risk Management,并且你计划加入 Defender 门户中的统一安全运营平台,请将事件创建规则替换为计划分析规则。

在 Microsoft Sentinel 和双向同步中使用 Microsoft Defender XDR 事件

Defender XDR 事件会出现在 Microsoft Sentinel 事件队列中,并显示其产品名称 Microsoft Defender XDR,以及与任何其他 Microsoft Sentinel 事件类似的详细信息和功能。 每个事件都包含一个返回 Microsoft Defender 门户中并行事件的链接。

随着事件在 Defender XDR 中发展,且更多警报或实体添加到其中,Microsoft Sentinel 事件会相应地更新。

在 Defender XDR 或 Microsoft Sentinel 中对 Defender XDR 事件的状态、关闭原因或分配所进行的更改同样会在另一个事件队列中相应地进行更新。 应用了对事件的更改后,同步会立即在两个门户中进行,没有延迟。 可能需要刷新才能查看最新更改。

在 Defender XDR 中,来自一个事件的所有警报都可以传输到另一个事件,从而实现事件的合并。 发生合并时,Microsoft Sentinel 事件会反映所进行的更改。 一个事件会包含来自两个原始事件的所有警报,另一个事件会自动关闭,并添加“已重定向”标记。

注意

Microsoft Sentinel 中的事件最多可以包含 150 个警报。 Defender XDR 事件所包含的内容比这更多。 如果将具有超过 150 个警报的 Defender XDR 事件同步到 Microsoft Sentinel,则 Microsoft Sentinel 事件会显示为具有“150+”个警报,并提供指向 Defender XDR 中的并行事件的链接,你可在其中看到完整的警报集。

高级搜寻事件收集

Defender XDR 连接器还让你可以将高级搜寻事件(原始事件数据的一种类型)从 Defender XDR 及其组件服务流式传输到 Microsoft Sentinel。 从所有 Defender XDR 组件收集高级搜寻事件,并将它们直接流式传输到 Microsoft Sentinel 工作区中专门构建的表中。 这些表是在 Defender 门户中使用的相同架构上构建的,让你能够完全访问一组完整的高级搜寻事件,还可以执行以下操作:

将现有 Microsoft Defender for Endpoint/Office 365/Identity/Cloud Apps 高级搜寻查询轻松复制到 Microsoft Sentinel 中。

使用原始事件日志为警报、搜寻和调查提供进一步见解,并将这些事件与 Microsoft Sentinel 中其他数据源的事件关联起来。

以延长的保留期(超出 Defender XDR 或其组件的默认 30 天保留期)存储日志。 为此,可配置工作区的保留期,或在 Log Analytics 中配置每个表的保留期。

相关内容

本文档介绍了在 Microsoft Sentinel 中启用 Defender XDR 连接器的好处。

- 将 Microsoft Defender XDR 中的数据连接到 Microsoft Sentinel

- 若要在 Defender 门户中使用统一安全运营平台,请参阅 Microsoft Sentinel 连接到 Microsoft Defender XDR。

- 检查不同 Microsoft 365 和 Azure 云中不同 Microsoft Defender XDR 数据类型的可用性。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈