你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

启动完整性监视概述

为了帮助受信任启动更好地抵御对虚拟机的恶意 rootkit 攻击,可使用通过 Microsoft Azure 证明 (MAA) 终结点的来宾证明来监视启动序列的完整性。 此证明对于验证平台的状态至关重要。 如果 Azure 受信任虚拟机已启用安全启动和 vTPM,并且安装了证明扩展,则 Microsoft Defender for Cloud 会验证 VM 的状态和启动完整性是否已正确设置。 若要详细了解 MDC 集成,请参阅与 Microsoft Defender for Cloud 的受信任启动集成。

重要

自动扩展升级现在可用于启动完整性监视 - 来宾证明扩展。 详细了解自动扩展升级。

先决条件

活动 Azure 订阅 + 受信任启动虚拟机

启用完整性监视

登录 Azure 门户。

选择资源(虚拟机)。

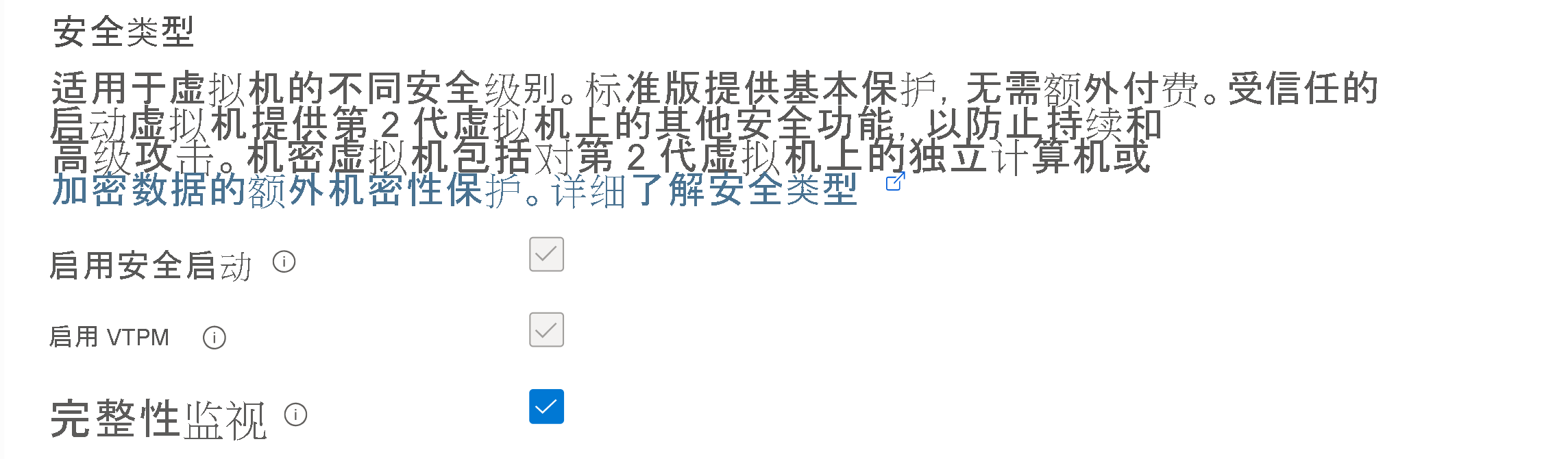

在“设置”下,选择“配置”。 在安全类型面板中,选择“完整性监视”。

保存更改。

现在,在虚拟机概述页下,完整性监视的安全类型应该为已启用。

这将安装来宾证明扩展,可以通过“扩展 + 应用程序”选项卡中的设置来引用该扩展。

来宾证明扩展安装故障排除指南

症状

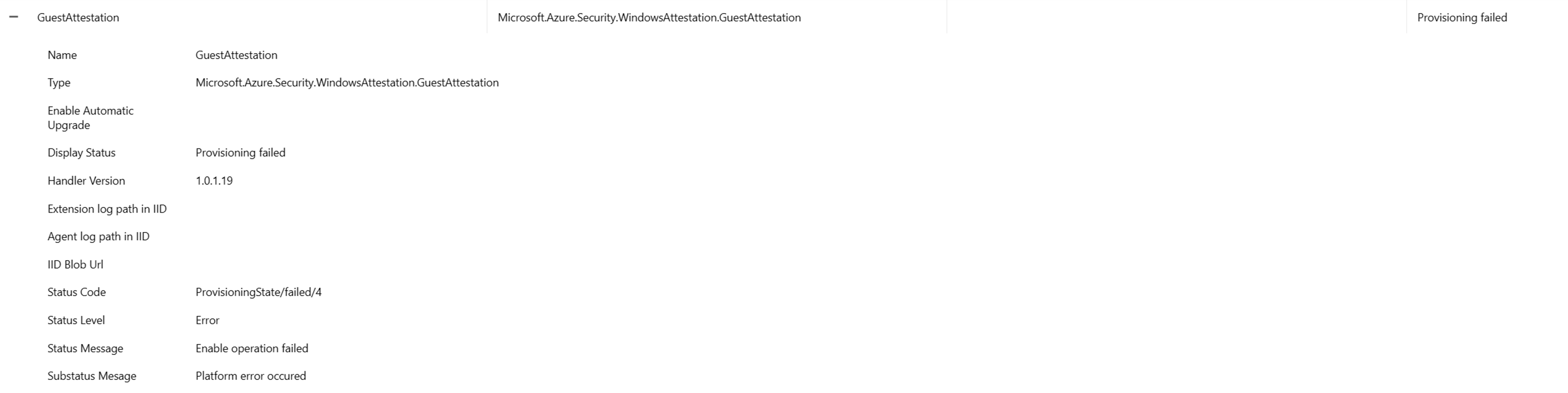

当客户设置网络安全组或代理时,Microsoft Azure 证明扩展将无法正常工作。 出现类似于“Microsoft.Azure.Security.WindowsAttestation.GuestAttestation 预配失败”的错误。

解决方案

在 Azure 中,网络安全组 (NSG) 用于帮助过滤 Azure 资源之间的网络流量。 NSG 包含安全规则,这些规则可允许或拒绝多种 Azure 资源的入站或出站网络流量。 对于 Microsoft Azure 证明终结点,它应该能够与来宾证明扩展进行通信。 如果没有此终结点,受信任启动将无法访问来宾证明,后者可让 Microsoft Defender for Cloud 监视虚拟机启动序列的完整性。

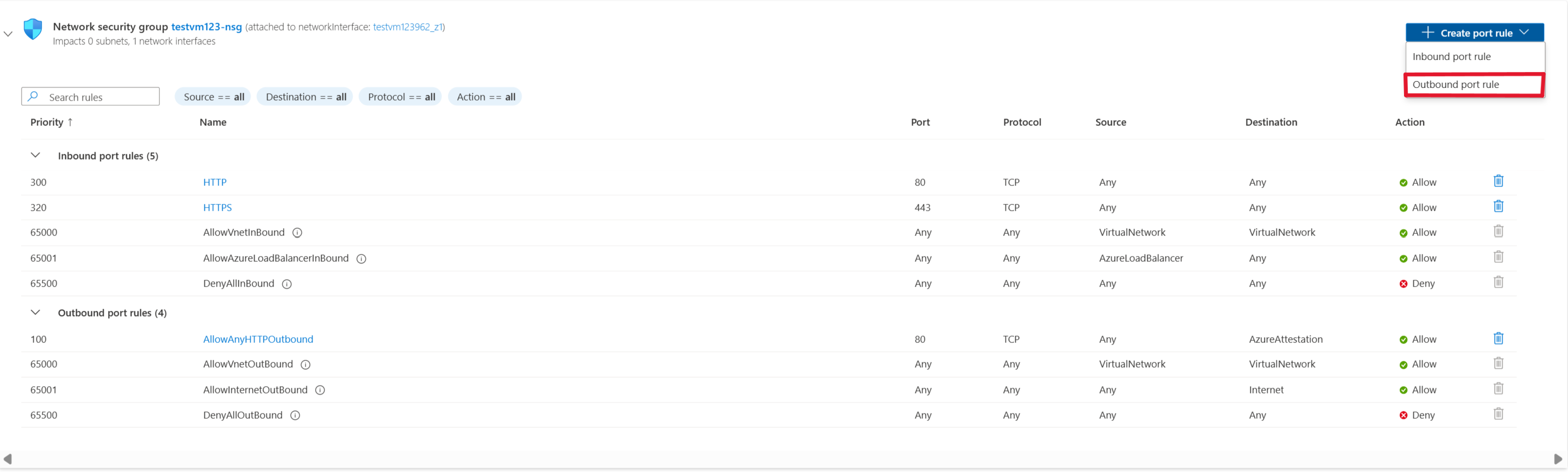

使用服务标记取消阻止网络安全组中的 Microsoft Azure 证明流量。

- 导航到要允许出站流量的虚拟机。

- 在左侧边栏中的“网络”下,选择“网络设置”选项卡。

- 然后选择“创建端口规则”和“添加出站端口规则”。

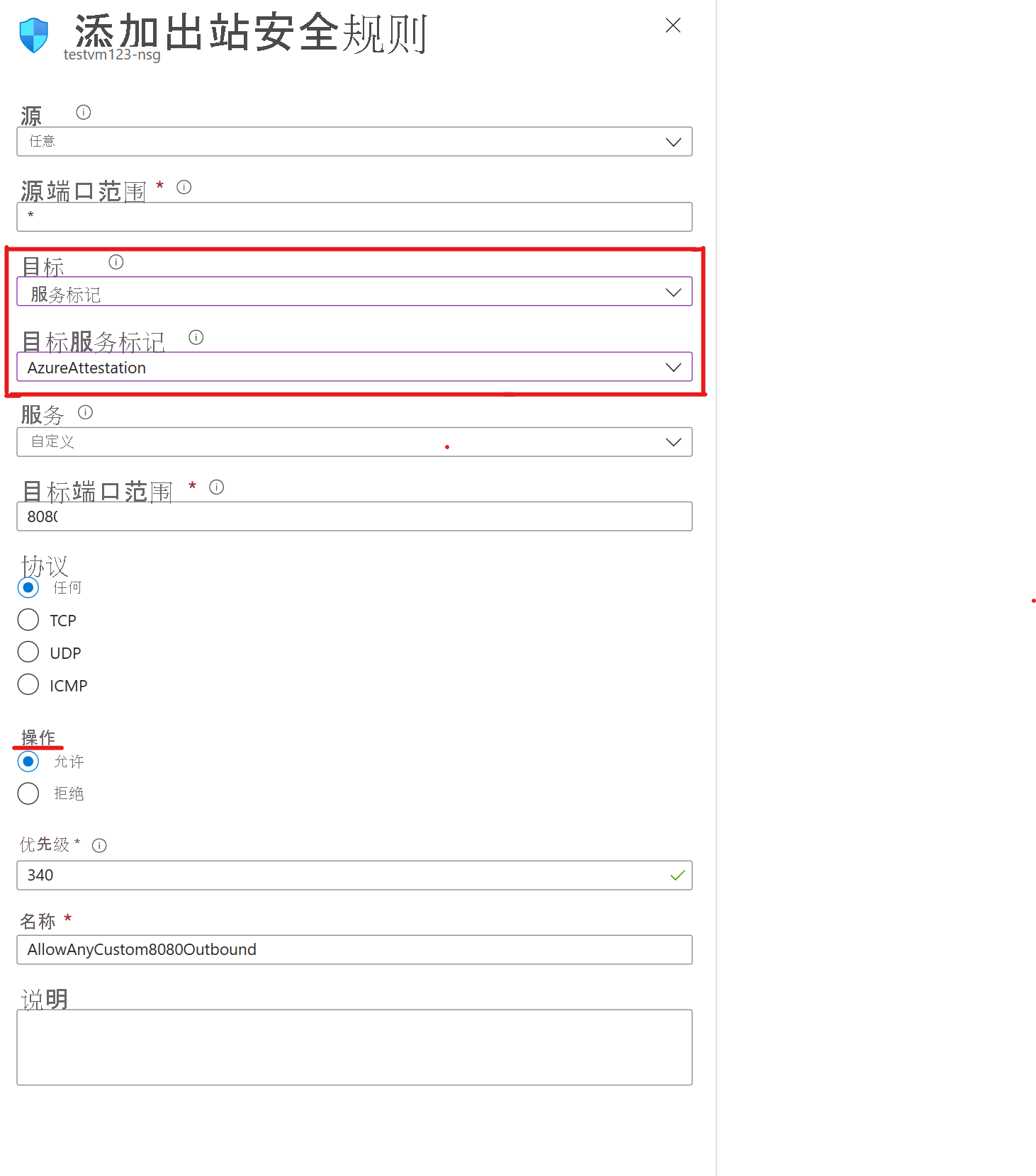

- 若要允许 Microsoft Azure 证明,请将目标设置为“服务标记”。 这允许更新 IP 地址范围,并自动为 Microsoft Azure 证明设置允许规则。 目标服务标记为 AzureAttestation,并且操作设置为“允许”。

防火墙保护包含多个受信任启动虚拟机的虚拟网络。 若要使用应用程序规则集合取消阻止防火墙中的 Microsoft Azure 证明流量。

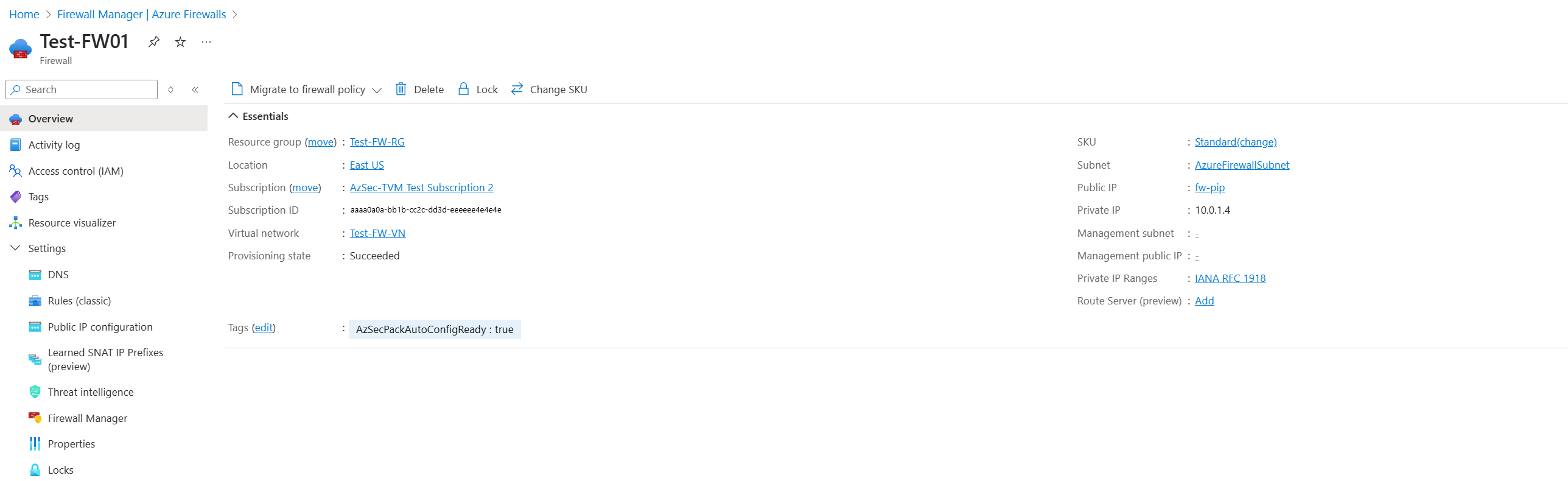

- 导航到已阻止来自受信任启动虚拟机资源的流量的 Azure 防火墙。

- 在“设置”下,选择“规则(经典)”开始取消阻止防火墙后的来宾证明。

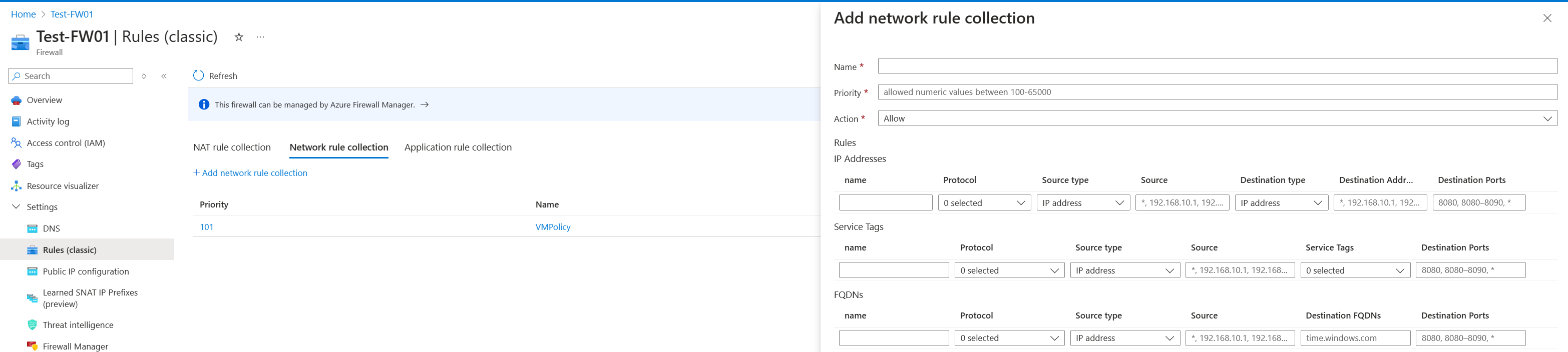

- 选择网络规则集合并添加网络规则。

- 用户可以根据需要配置名称、优先级、源类型、目标端口。 服务标记的名称为“AzureAttestation”,操作需要设置为“允许”。

若要使用应用程序规则集合取消阻止防火墙中的 Microsoft Azure 证明流量。

- 导航到已阻止来自受信任启动虚拟机资源的流量的 Azure 防火墙。

规则集合必须至少包含一条规则,导航至目标 FQDN(完全限定的域名)。

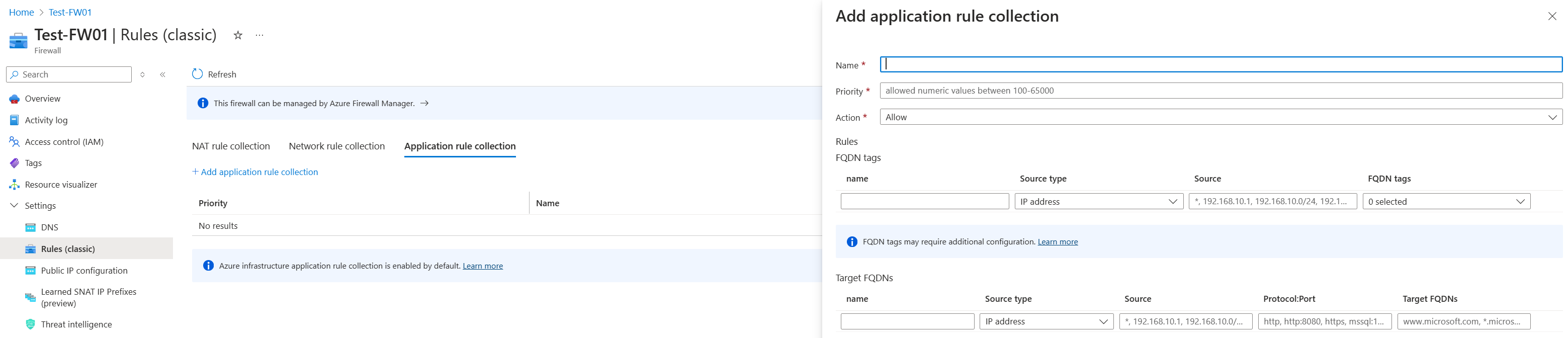

规则集合必须至少包含一条规则,导航至目标 FQDN(完全限定的域名)。 - 选择应用程序规则集合并添加应用程序规则。

- 为应用程序规则选择名称、数字优先级。 规则集合的操作设置为“ALLOW”。 若要详细了解应用程序处理和值,请阅读此处。

- 名称、源、协议均可由用户配置。 单个 IP 地址的源类型,选择 IP 组以允许多个 IP 地址通过防火墙。

区域共享提供程序

Azure 证明在每个可用区域中提供了一个区域共享提供程序。 客户可选择使用区域共享提供程序进行证明,也可使用自定义策略创建自己的提供程序。 任何 Azure AD 用户都可以访问共享提供程序,与其相关的策略无法更改。

注意

用户可以配置其源类型、服务、目标端口范围、协议、优先级和名称。

后续步骤

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈