Microsoft Defender for Cloud Apps显示已连接应用程序中的帐户信息。 使用应用连接器连接应用后,Defender for Cloud Apps读取帐户数据,包括权限、组成员身份、别名和应用使用情况。

当Defender for Cloud Apps检测到连接应用中的新帐户(例如通过活动或文件共享)时,它会将该帐户添加到帐户列表。 这样,便可以在云应用中查看组织外部人员的活动。

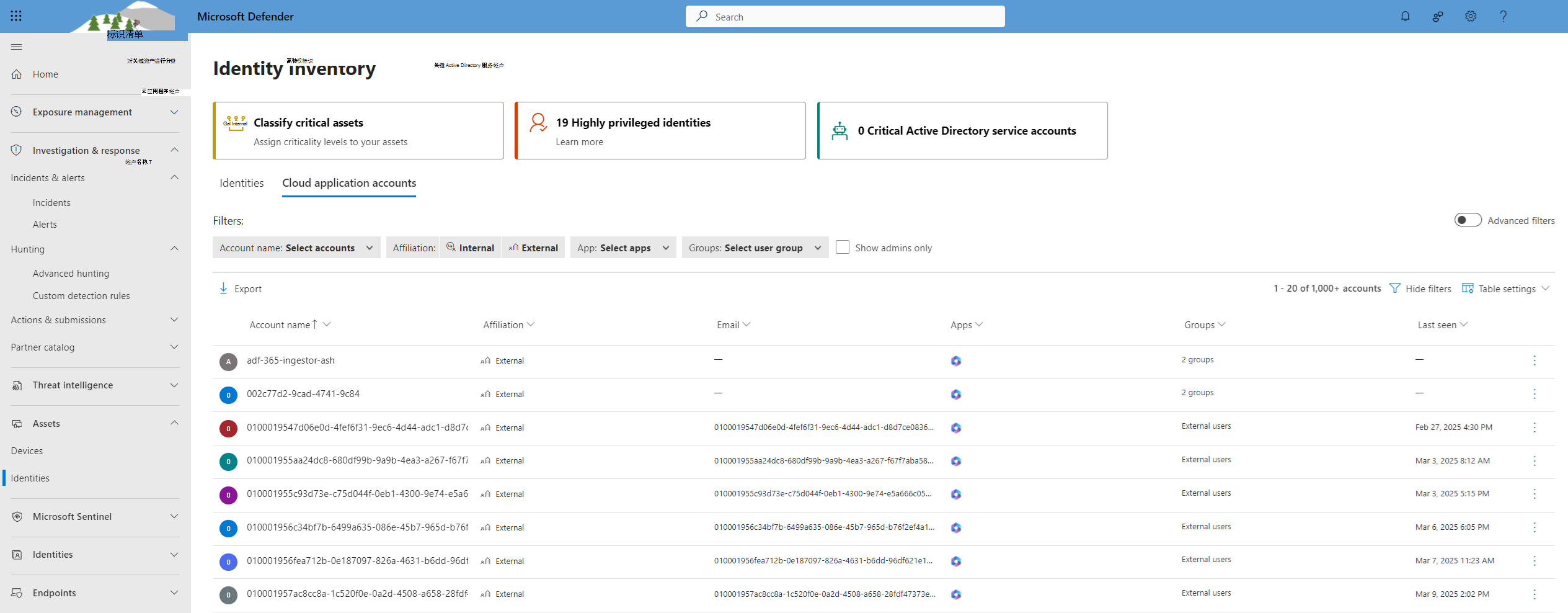

可以从“标识清单”页顶部的磁贴查看云应用程序帐户清单。

提示

如果启用了 标识清单集成 ,云应用程序帐户也会显示在“标识清单”页上的“ 人员标识 ”选项卡中,提供整个环境中所有标识的集中视图。

云应用程序帐户页

“ 云应用程序帐户 ”页显示有关已连接云应用程序中的帐户的详细信息,包括活动历史记录和安全警报。

可以筛选选项卡以查找特定帐户或缩小到特定帐户类型。 例如,可以筛选自去年以来未访问过的所有外部帐户。

使用 “云应用程序帐户 ”页可以:

- 检查特定服务中处于非活动状态的帐户,并考虑撤销其许可证。

- 筛选具有管理员权限的帐户。

- 搜索属于已离开组织但仍处于活动状态的人员的帐户。

- 对帐户执行操作,例如暂停应用或打开帐户设置页面。

- 查看每个用户组中包含哪些帐户。

- 查看每个帐户可以访问哪些应用,以及为特定帐户删除哪些应用。

帐户筛选器

“ 云应用程序帐户 ”选项卡包括常见方案的预定义筛选器。 还可以打开 “高级筛选器 ”开关,按其他属性进行筛选或创建“不等于”等条件。

预定义筛选器包括:

帐户名称:按特定帐户筛选。

隶属关系:内部或外部。 通过定义组织的 IP 地址范围,在“设置”下设置内部帐户。 管理员帐户标有红色领带图标。

应用:按组织中帐户使用的任何连接应用进行筛选。

组:按Defender for Cloud Apps中的用户组成员(内置和导入的用户组)进行筛选。

仅显示管理员:仅筛选管理员帐户。

其他操作

可以从“ 云应用程序帐户 ”选项卡执行其他操作。选择帐户行末尾的三个点可查看相关活动和事件等选项。 选择帐户行以查看与同一用户相关的其他帐户。

后续步骤

若要获取有关产品问题的帮助或支持, 请开具支持票证。