重要

本文中的一些信息与预发布的产品/服务有关,这些产品/服务可能在商业发布之前进行大量修改。 Microsoft 对此处所提供的信息不作任何明示或默示的保证。

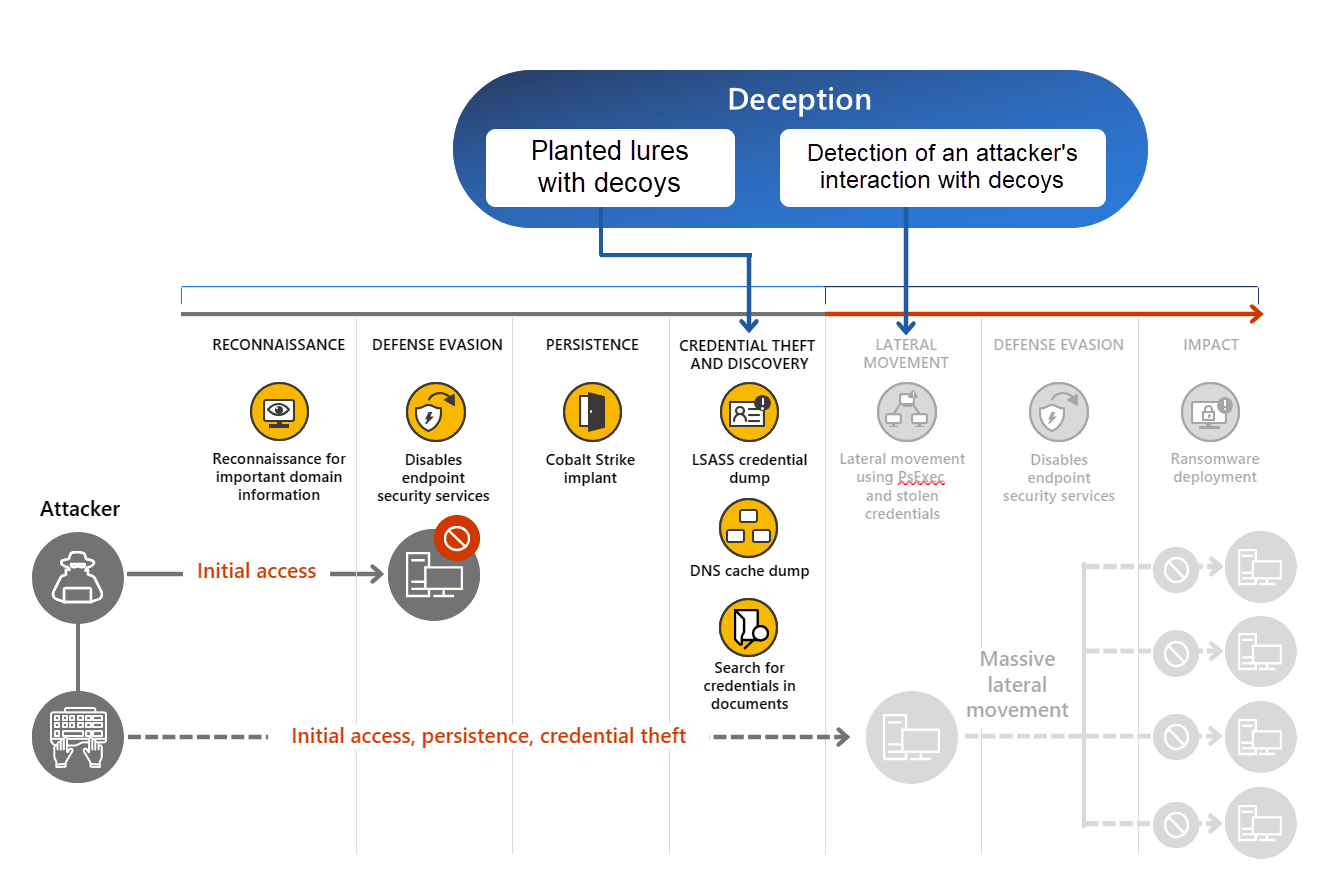

Microsoft Defender XDR通过内置的欺骗功能,提供人工作横向移动的高置信度检测,防止攻击到达组织的关键资产。 各种攻击(如 商业电子邮件泄露 (BEC) 、 勒索软件、组织违规和民族国家/地区攻击)通常使用横向移动,并且很难在早期阶段以高置信度检测到。 Defender XDR的欺骗技术基于与Microsoft Defender for Endpoint信号相关的欺骗信号提供高置信度检测。

欺骗功能自动生成看起来真实的诱饵帐户、主机和诱饵。 然后,生成的假资产会自动部署到特定客户端。 当攻击者与诱饵或诱饵交互时,欺骗功能会引发高置信度警报,帮助安全团队进行调查,并允许他们观察攻击者的方法和策略。 欺骗功能引发的所有警报都自动关联到事件中,并完全集成到Microsoft Defender XDR。 此外,欺骗技术已集成到 Defender for Endpoint 中,以最大程度地减少部署需求。

有关欺骗功能的概述,watch以下视频。

先决条件

下表列出了在 Microsoft Defender XDR 中启用欺骗功能的要求。

| 要求 | 详细信息 |

|---|---|

| 订阅要求 | 以下订阅之一: - Microsoft 365 E5 - Microsoft Security E5 - Microsoft Defender for Endpoint 计划 2 |

| 部署要求 | 要求: - Defender for Endpoint 是主要的 EDR 解决方案 - ,在 Defender for Endpoint 中配置 了自动调查和响应功能 - 设备在 Microsoft Entra 中加入或混合加入 - 在非限制/非约束模式下 (的设备上启用了 PowerShell) - 欺骗功能涵盖在上运行的客户端Windows 10 RS5 及更高版本预览版 |

| 权限 | 必须在Microsoft Entra 管理中心或Microsoft 365 管理中心中分配以下角色之一才能配置欺骗功能: - 全局管理员 - 安全管理员 - 管理门户系统设置 |

注意

Microsoft建议使用权限较少的角色以提高安全性。 全局管理员角色具有许多权限,仅当没有其他角色适合时,才应在紧急情况下使用。

什么是欺骗技术?

欺骗技术是一种安全措施,可向安全团队提供潜在攻击的即时警报,使他们能够实时做出响应。 欺骗技术会创建假资产,例如设备、用户和主机,这些资产似乎属于你的网络。

攻击者与由欺骗功能设置的虚假网络资产交互可以帮助安全团队防止潜在的攻击危害组织,并监视攻击者的行为,以便防御者可以进一步提高其环境的安全性。

Microsoft Defender XDR欺骗功能的工作原理是什么?

Microsoft Defender门户中的内置欺骗功能使用规则来制作与环境匹配的诱饵和诱饵。 此功能应用机器学习来建议针对你的网络定制的诱饵和诱饵。 还可以使用欺骗功能手动创建诱饵和诱饵。 然后,这些诱饵和诱饵会自动部署到网络,并植入到使用 PowerShell 指定的设备。

欺骗技术通过高置信度检测人工作的横向移动,在攻击者与假主机或诱饵交互时向安全团队发出警报。 下面是欺骗功能工作原理的过程:

诱饵 是看似属于你的网络的虚假设备和帐户。 Lures 是在特定设备或帐户上种植的虚假内容,用于吸引攻击者。 内容可以是文档、配置文件、缓存凭据或攻击者可能读取、窃取或与之交互的任何内容。 Lures 模仿重要的公司信息、设置或凭据。

欺骗功能中提供了两种类型的诱饵:

- 基本诱饵 - 种植的文档、链接文件等,与客户环境没有或最少的交互。

- 高级诱饵 - 嵌入内容,例如缓存凭据和拦截,以响应客户环境或与客户环境交互。 例如,攻击者可能会与向 Active Directory 查询注入响应的欺骗凭据交互,这些响应可用于登录。

注意

Lures 仅种植在欺骗规则范围内定义的 Windows 客户端上。 但是,尝试在任何载入 Defender for Endpoint 的客户端上使用任何欺骗主机或帐户会引发欺骗警报。 了解如何在载入到Microsoft Defender for Endpoint中加入客户端。 在Windows Server 2016种植诱饵,并计划稍后进行未来发展。

可以在欺骗规则中指定诱饵、诱饵和范围。 请参阅 配置欺骗功能 ,详细了解如何创建和修改欺骗规则。

当攻击者在任何载入 Defender for Endpoint 的客户端上使用欺骗时,欺骗功能会触发一个警报,指示可能的攻击者活动,而不管欺骗是否部署在客户端上。

识别欺骗激活的事件和警报

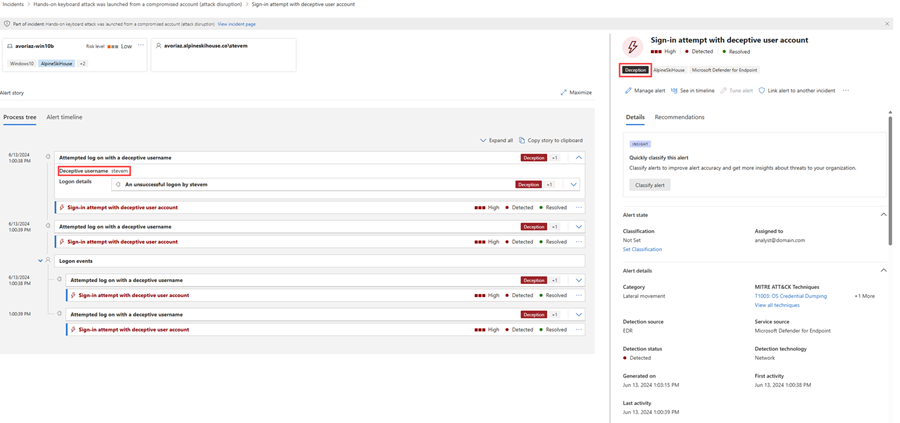

基于欺骗检测的警报在游戏中包含 欺骗性 。 警报标题的一些示例包括:

- 尝试使用欺骗性用户帐户登录

- 尝试连接到欺骗性主机

警报详细信息包含:

- Deception 标记

- 发出警报的诱饵设备或用户帐户

- 攻击类型,例如登录尝试或横向移动尝试

下面是与欺骗相关的警报的示例:

后续步骤

提示

想要了解更多信息? 请在我们的技术社区中与 Microsoft 安全社区互动:Microsoft Defender XDR 技术社区。