适用于:  员工租户白色

员工租户白色  外部租户(了解详细信息)

外部租户(了解详细信息)

使用外部标识跨租户访问设置来管理如何通过 B2B 协作与其他 Microsoft Entra 组织展开协作。 这些设置用于确定外部 Microsoft Entra 组织中的用户对你的资源的入站访问级别,以及你的用户对外部组织的出站访问级别。 它们还允许你信任来自其他 Microsoft Entra 组织的多重身份验证(MFA)和设备声明(合规声明和Microsoft Entra 混合联接声明)。 有关详细信息和规划注意事项,请参阅 Microsoft Entra 外部 ID 中的跨租户访问。

跨云协作: 不同Microsoft云中的合作伙伴组织可以相互设置 B2B 协作。 首先,两个组织必须启用相互协作,如 配置Microsoft云设置中所述。 然后,每个组织都可以根据需要修改其 入站访问设置 和 出站访问设置,如下所示。

重要

Microsoft 将于 2023 年 8 月 30 日开始使用跨租户访问设置将客户迁移到新的存储模型。 你可能会注意到审核日志中有一个条目,通知你在自动任务迁移你的设置时,跨租户访问设置已更新。 在迁移过程的短暂时段内,你将无法对设置进行更改。 如果无法进行更改,则应等待片刻,然后重试更改。 迁移完成后, 将不再使用 25kb 的存储空间上限 ,并且不会对可添加的合作伙伴数进行更多限制。

先决条件

注意

更改默认的入站或出站设置以阻止访问,这样做可能会阻止对你所在组织内或合作伙伴组织内的应用进行的现有业务关键访问。 请务必使用 Microsoft Entra 外部 ID 中跨租户访问 中所述的工具,并咨询业务利益干系人以确定所需的访问权限。

- 在配置跨租户访问设置之前,请查看跨租户访问概述中的“重要注意事项”部分。

- 使用这些工具并遵循 “标识入站和出站登录 ”中的建议,了解当前访问哪些外部Microsoft Entra 组织和资源。

- 确定要应用于所有外部 Microsoft Entra 组织的默认访问级别。

- 确定需要自定义设置的任何Microsoft Entra 组织,以便你可以为其配置 组织设置 。

- 如果要将访问设置应用于外部组织中的特定用户、组或应用程序,则需要在配置设置之前联系该组织了解相关信息。 获取其用户对象 ID、组对象 ID 或应用程序 ID(客户端应用 ID 或资源应用 ID),以便可以正确定位设置。

- 如果要在外部Microsoft Azure 云中与合作伙伴组织设置 B2B 协作,请按照 “配置Microsoft云设置”中的步骤作。 合作伙伴组织中的管理员需要为租户执行相同的操作。

- 邀请时会检查允许/阻止列表和跨租户访问设置。 如果用户的域位于允许列表中,则可以邀请这些域,除非跨租户访问设置中显式阻止该域。 如果用户的域位于阻止列表中,则无论跨租户访问设置如何,都无法邀请他们。 如果用户不在任一列表中,我们将检查跨租户访问设置,以确定是否可以邀请他们。

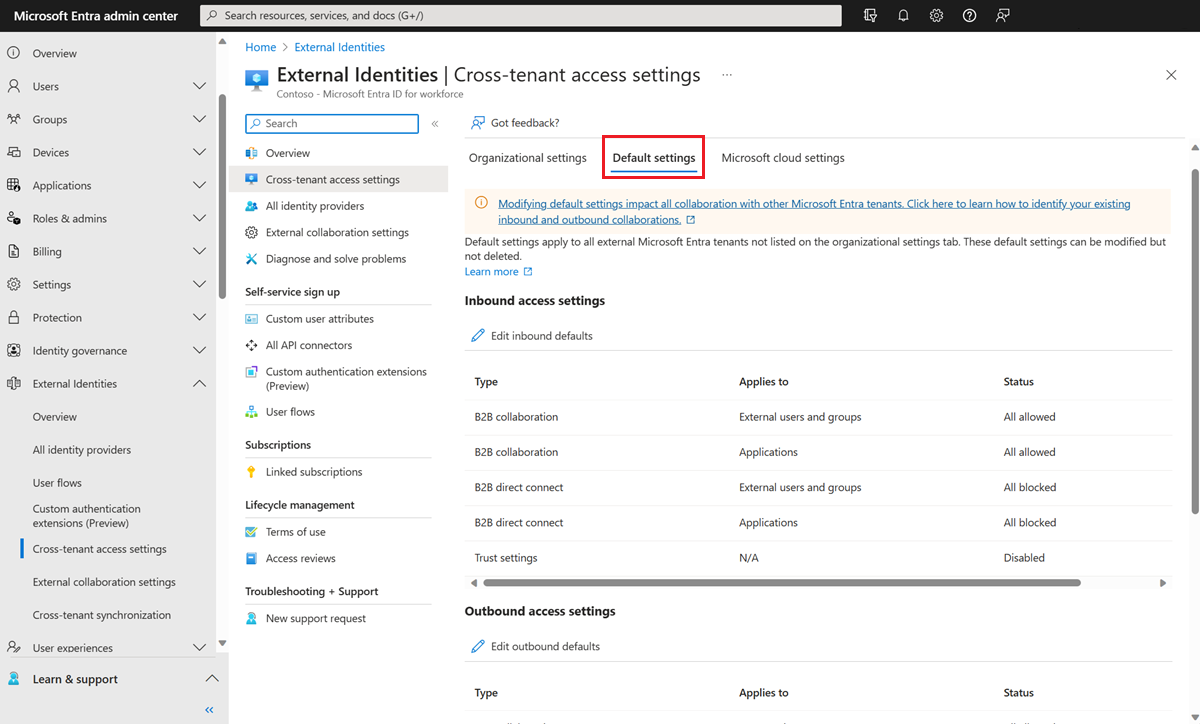

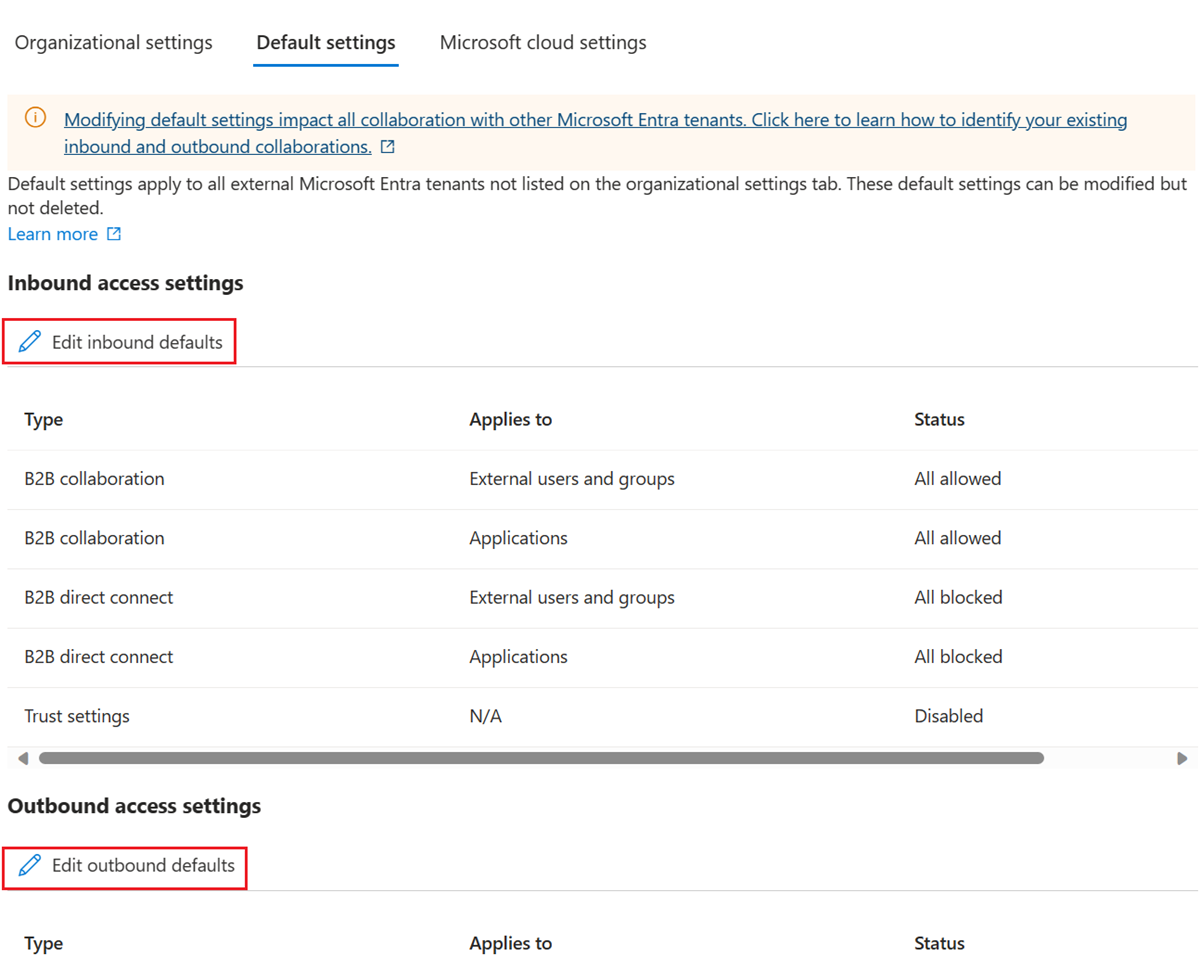

配置默认设置

默认的跨租户访问设置适用于尚未创建组织特定自定义设置的所有外部组织。 如果要修改 Microsoft Entra 提供的默认设置,请执行以下步骤。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置,然后选择 跨租户访问设置。

选择“默认设置”选项卡,然后查看“摘要”页。

若要更改设置,请选择“编辑入站默认值”链接或“编辑出站默认值”链接。

按照以下部分中的详细步骤修改默认设置:

添加组织

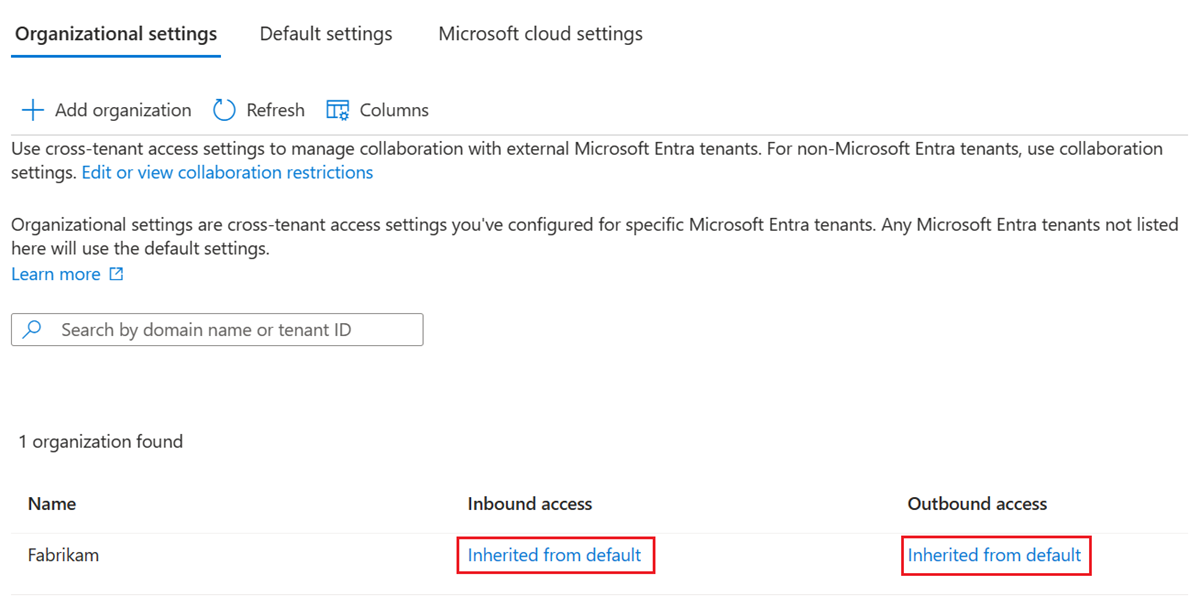

按照以下步骤配置特定组织的自定义设置。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置,然后选择 “组织设置”。

选择“添加组织”。

在“添加组织”窗格中,键入组织的完整域名(或租户 ID)。

在搜索结果中选择组织,然后选择“添加”。

该组织将出现在“组织设置”列表中。 此时,将从默认设置继承此组织的所有访问设置。 若要更改此组织的设置,请选择“入站访问”列或“出站访问”列下的“从默认值继承”链接。

按照以下部分中的详细步骤修改组织设置:

修改入站访问设置

使用入站设置,可以选择哪些外部用户和组能够访问所选的内部应用程序。 无论是配置默认设置还是特定于组织的设置,更改入站跨租户访问设置的步骤都是相同的。 如本部分中所述,导航到“组织设置”选项卡上的“默认”选项卡或组织,然后进行更改。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置。

导航到要修改的设置:

- 默认设置:要修改默认入站设置,请选择“默认设置”选项卡,然后在“入站访问设置”下选择“编辑入站默认值”。

- 组织设置:若要修改特定组织的设置,请选择“ 组织设置 ”选项卡,在列表中查找组织(或 添加一个),然后选择 “入站访问 ”列中的链接。

对于要更改的入站设置,请执行以下详细步骤:

注意

如果在启用了 Microsoft Entra B2B 集成 的情况下使用 Microsoft SharePoint 和 Microsoft OneDrive 中的本机共享功能,则必须将外部域添加到 外部协作设置。 否则,即使外部租户已添加到跨租户访问设置中,来自这些应用程序的邀请也可能会失败。

更改入站 B2B 协作设置

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置,然后选择 组织设置

选择 入站访问 列和 B2B 协作 中的链接(如果阻止所有外部用户和组的访问权限,则还需要阻止对所有内部应用程序的访问权限)。

如果要配置特定组织的入站访问设置,请选择下列选项之一:

默认设置:如果希望组织使用默认入站设置( 如默认设置上 配置)如果阻止所有外部用户和组的访问,则还需要阻止访问所有内部应用程序。 如果已为此组织配置自定义设置,则需要选择“ 是 ”以确认希望所有设置都替换为默认设置。 然后选择“保存”,并跳过此过程中的其余步骤。

自定义设置:如果要自定义要为此组织强制实施的设置,而不是默认设置,请选择此选项。 继续执行此过程中的其余步骤。

选择“外部用户和用户组”。

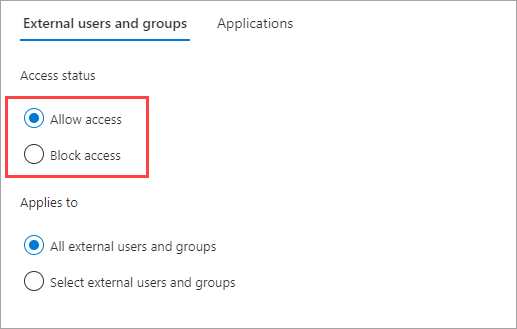

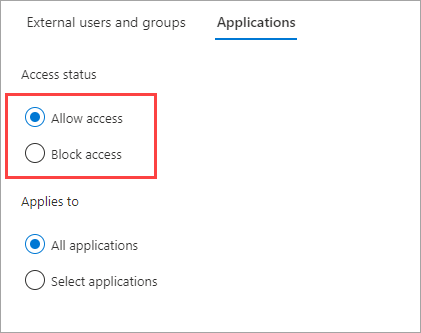

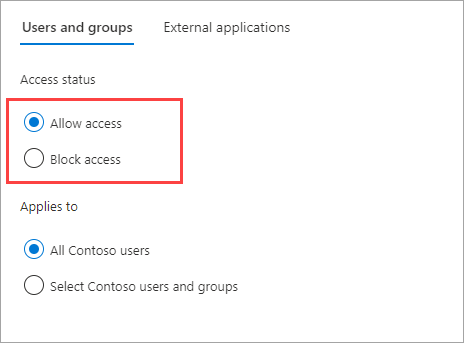

在“访问状态”下,选择下列项之一:

- 允许访问:允许在“应用于”下指定的用户和组受邀参加 B2B 协作。

- 阻止访问:阻止在“应用于”下指定的用户和组受邀参加 B2B 协作。

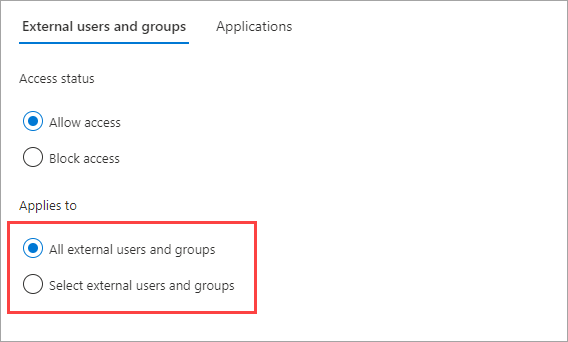

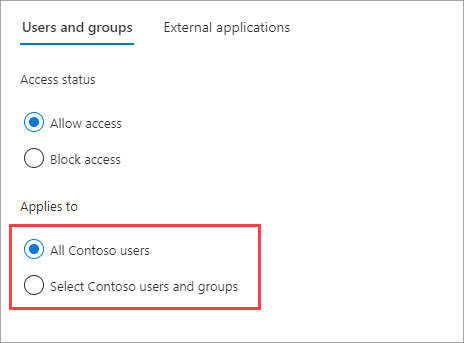

在“应用于”下,选择下列项之一:

- 所有外部用户和组:将“访问状态”下选择的操作应用到外部 Microsoft Entra 组织中的所有用户和组。

- 选择外部用户和组(需要 Microsoft Entra ID P1 或 P2 订阅):允许将“访问状态”下选择的操作应用到外部组织中的特定用户和组。

注意

如果阻止所有外部用户和用户组的访问权限,则还需要在“应用程序”选项卡上阻止访问所有内部应用程序。 如果已配置跨租户同步,则阻止所有外部用户和组的访问可能会阻止跨租户同步。

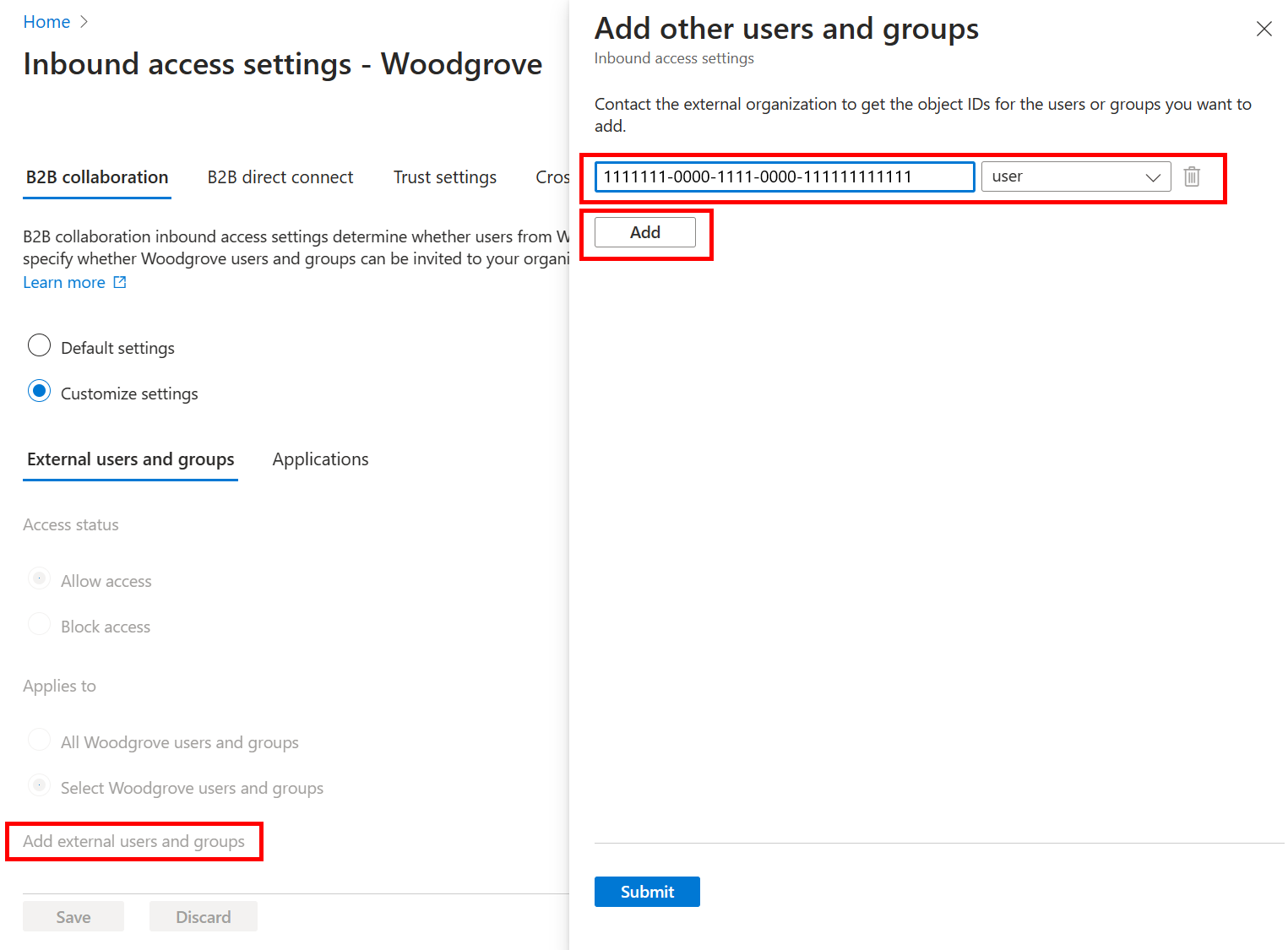

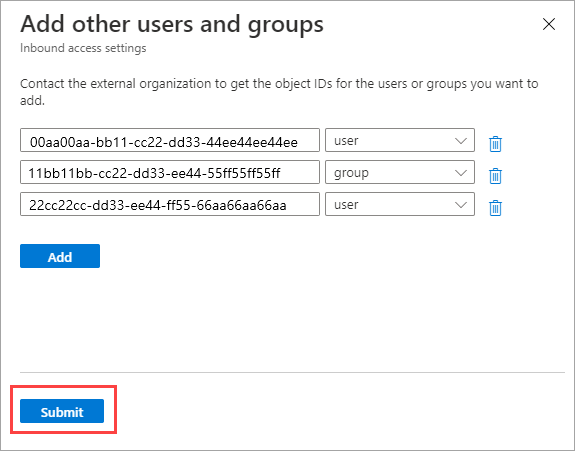

如果选择了“选择外部用户和用户组”,请对要添加的每个用户或用户组执行下列操作:

- 选择“添加外部用户和用户组”。

- 在“添加其他用户和组”窗格内的“搜索”框中,键入从合作伙伴组织获取的用户对象 ID 或组对象 ID。

- 在“搜索”框旁边的菜单中,选择“用户”或“组”。

- 选择 “添加”。

注意

无法在入站默认设置中以用户或组为目标。

添加用户和组后,选择“提交”。

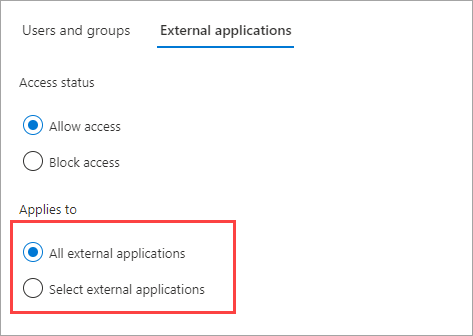

选择“ 应用程序 ”选项卡。

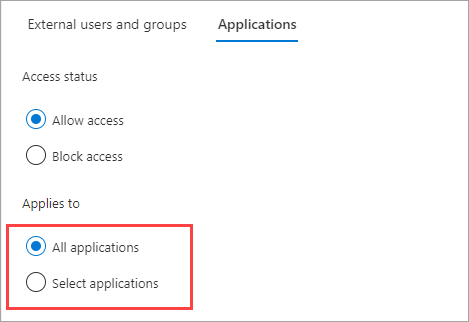

在“访问状态”下,选择下列项之一:

- 允许访问:允许 B2B 协作用户访问“应用于”下指定的应用程序。

- 阻止访问:阻止 B2B 协作用户访问“应用于”下指定的应用程序。

在“应用于”下,选择下列项之一:

- 所有应用程序:将“访问状态”下选择的操作应用于所有应用程序。

- 选择“应用程序”(需要 Microsoft Entra ID P1 或 P2 高级订阅):允许将“访问状态”下选择的操作应用到组织中的特定应用程序。

注意

如果阻止所有应用程序的访问权限,则还需要在“外部用户和用户组”选项卡上阻止访问所有外部用户和用户组。

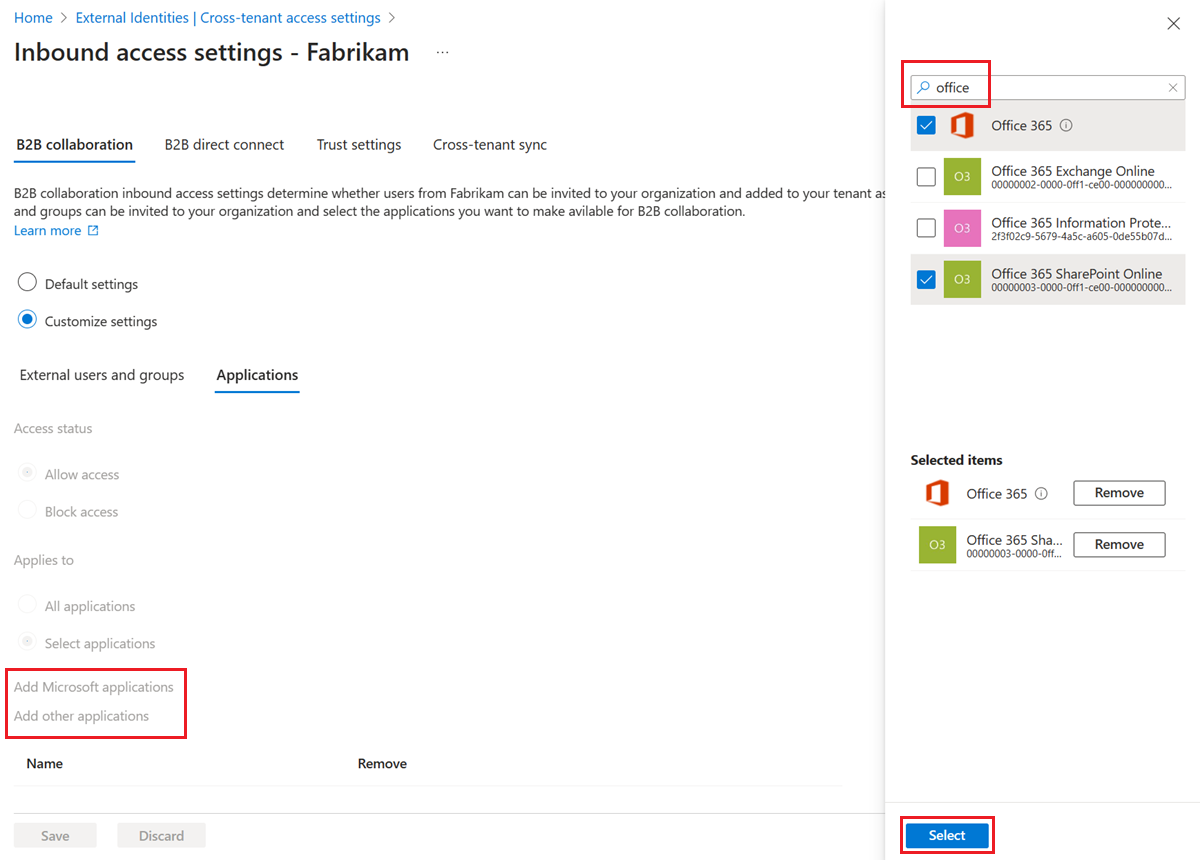

如果选择了“选择应用程序”,请对要添加的每个应用程序执行以下操作:

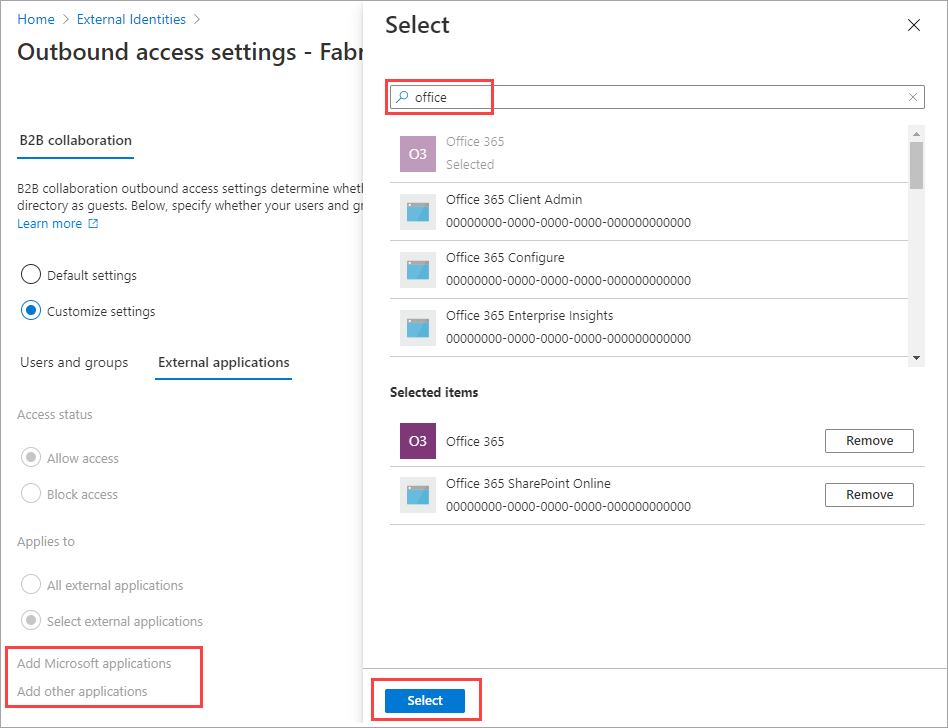

- 选择“添加 Microsoft 应用程序”或“添加其他应用程序”。

- 在“选择”窗格的搜索框中键入应用程序名称或应用程序 ID(可以是客户端应用 ID 或资源应用 ID)。 然后在搜索结果中选择应用程序。 对要添加的每个应用程序重复此操作。

- 选择应用程序后,选中“选择”。

选择“保存”。

允许Microsoft应用程序的注意事项

如果要将 跨租户访问设置 配置为仅允许一组指定的应用程序,请考虑添加下表中显示的Microsoft应用程序。 例如,如果配置允许列表并且仅允许 SharePoint Online,则用户无法访问“我的应用”或在资源租户中注册 MFA。 若要确保最终用户体验顺利,请在入站和出站协作设置中包含以下应用程序。

| 应用程序 | 资源 ID | 在门户中可用 | 详细信息 |

|---|---|---|---|

| 我的应用 | 2793995E-0A7D-40D7-BD35-6968BA142197 | 是 | 兑换邀请后的默认登陆页。 定义对 . 的访问 myapplications.microsoft.com。 |

| Microsoft 应用访问面板 | 00000000c-0000-0000-c000-000000000000 | 否 | 在“我的登录”中加载某些页面时,在某些后期绑定调用中使用。例如,“安全信息”边栏选项卡或“组织”切换器。 |

| 我的个人资料 | 8c59ead7-d703-4a27-9e55-c96a0054c8d2 | 是 | 定义对 myaccount.microsoft.com 包括“我的组”和“我的访问”门户的访问权限。 “我的个人资料”中的某些选项卡需要此处列出的其他应用才能正常工作。 |

| 我的登录 | 19db86c3-b2b9-44cc-b339-36da233a3be2 | 否 | 定义对 mysignins.microsoft.com 包括对安全信息的访问权限。 如果你要求用户在资源租户中注册和使用 MFA(例如,不信任主租户中的 MFA),则允许此应用。 |

上表中的某些应用程序不允许从 Microsoft Entra 管理中心进行选择。 若要允许它们,请使用Microsoft图形 API 添加它们,如以下示例所示:

PATCH https://graph.microsoft.com/v1.0/policies/crossTenantAccessPolicy/partners/<insert partner’s tenant id>

{

"b2bCollaborationInbound": {

"applications": {

"accessType": "allowed",

"targets": [

{

"target": "2793995e-0a7d-40d7-bd35-6968ba142197",

"targetType": "application"

},

{

"target": "0000000c-0000-0000-c000-000000000000",

"targetType": "application"

},

{

"target": "8c59ead7-d703-4a27-9e55-c96a0054c8d2",

"targetType": "application"

},

{

"target": "19db86c3-b2b9-44cc-b339-36da233a3be2",

"targetType": "application"

}

]

}

}

}

注意

请务必在 PATCH 请求中包含要允许的任何其他应用程序,因为这将覆盖以前配置的任何应用程序。 可以通过门户或通过在合作伙伴策略上运行 GET 请求来手动检索已配置的应用程序。 例如: GET https://graph.microsoft.com/v1.0/policies/crossTenantAccessPolicy/partners/<insert partner's tenant id>

注意

通过Microsoft图形 API 添加的应用程序不会映射到 Microsoft Entra 管理中心中可用的应用程序,将显示为应用 ID。

不能将Microsoft管理门户应用添加到 Microsoft Entra 管理中心的入站和出站跨租户访问设置。 若要允许外部访问Microsoft管理门户,请使用 Microsoft Graph API 单独添加属于Microsoft管理门户应用组的以下应用:

- Azure 门户 (c44b4083-3bb0-49c1-b47d-974e53cbdf3c)

- Microsoft Entra 管理中心 (c44b4083-3bb0-49c1-b47d-974e53cbdf3c)

- Microsoft 365 Defender 门户 (80ccca67-54bd-44ab-8625-4b79c4dc7775)

- Microsoft Intune 管理中心 (80ccca67-54bd-44ab-8625-4b79c4dc7775)

- Microsoft Purview 合规性门户 (80ccca67-54bd-44ab-8625-4b79c4dc7775)

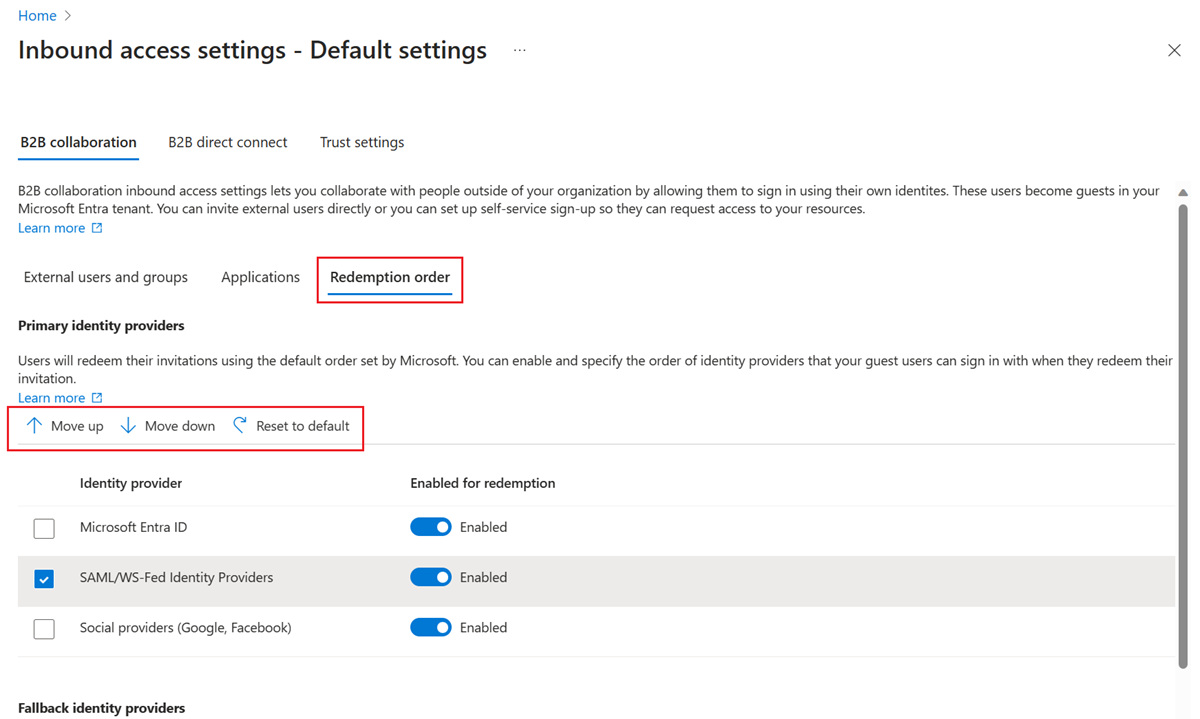

配置兑换订单

若要自定义来宾用户在接受邀请时可以用于登录的标识提供者的顺序,请执行以下步骤。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置。

在“默认设置”选项卡的“入站访问设置”下选择“编辑入站默认值”。

在“B2B 协作”选项卡上,选择“兑换顺序”选项卡。

向上或向下移动标识提供者以更改来宾用户在接受邀请时可以登录的顺序。 也可以在此处将兑换顺序重置为默认设置。

选择“保存”。

还可以通过 Microsoft Graph API 自定义兑换顺序。

至少以 安全管理员 身份登录到资源租户。

运行以下查询以获取当前兑换顺序:

GET https://graph.microsoft.com/beta/policies/crossTenantAccessPolicy/default

- 在此示例中,我们将 SAML/WS-Fed IdP 联合移动到 Microsoft Entra 标识提供者上方的兑换顺序的顶部。 使用以下请求正文修补同一 URI:

{

"invitationRedemptionIdentityProviderConfiguration":

{

"primaryIdentityProviderPrecedenceOrder": ["ExternalFederation ","AzureActiveDirectory"],

"fallbackIdentityProvider": "defaultConfiguredIdp "

}

}

若要验证更改,请再次运行 GET 查询。

若要将兑换顺序重置为默认设置,请运行以下查询:

{

"invitationRedemptionIdentityProviderConfiguration": {

"primaryIdentityProviderPrecedenceOrder": [

"azureActiveDirectory",

"externalFederation",

"socialIdentityProviders"

],

"fallbackIdentityProvider": "defaultConfiguredIdp"

}

}

Microsoft Entra ID 验证域的 SAML/WS-Fed 联合(直接联合)

现在可以添加已登记的 Microsoft Entra ID 验证域来设置直接联合关系。 首先,需要在 管理中心 或通过 API 设置直接联合配置。 确保域未在同一租户中经过验证。 设置该配置后,可以自定义兑换顺序。 SAML/WS-Fed IdP 作为最后一项添加到兑换顺序。 可以在兑换顺序中将其上移,将其设置在 Microsoft Entra 标识提供者之上。

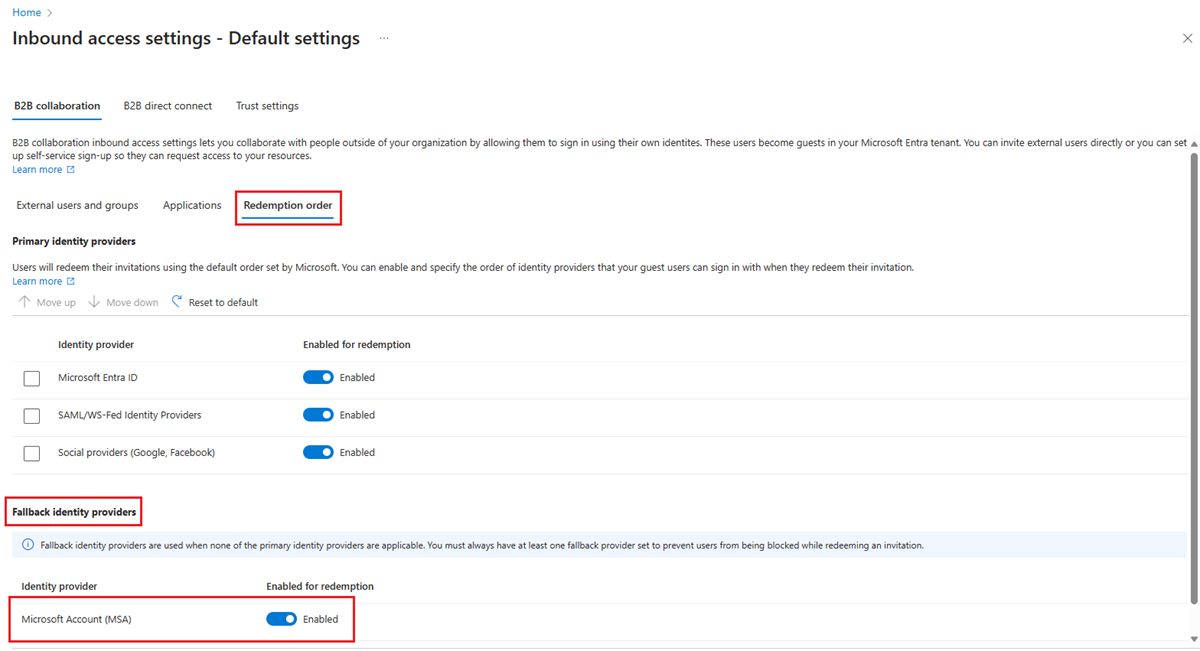

阻止 B2B 用户使用 Microsoft 帐户兑换邀请

若要阻止 B2B 来宾用户使用其现有 Microsoft 帐户兑换邀请,或者创建新帐户来接受邀请,请执行以下步骤。

以至少安全管理员身份登录到 Microsoft Entra 管理中心

浏览到 Entra ID>外部标识>跨租户访问设置。

在“默认设置”选项卡的“入站访问设置”下选择“编辑入站默认值”。

在“B2B 协作”选项卡上,选择“兑换顺序”选项卡。

在 “回退标识提供者 ”下禁用Microsoft服务帐户(MSA)。

选择“保存”。

在任意给定时间,至少需要启用一个回退标识提供者。 如果要禁用 Microsoft 帐户,必须启用电子邮件一次性密码。 不能禁用这两个回退标识提供者。 使用 Microsoft 帐户登录的任何现有来宾用户将继续在后续登录期间使用它。需要 重置其兑换状态 才能应用此设置。

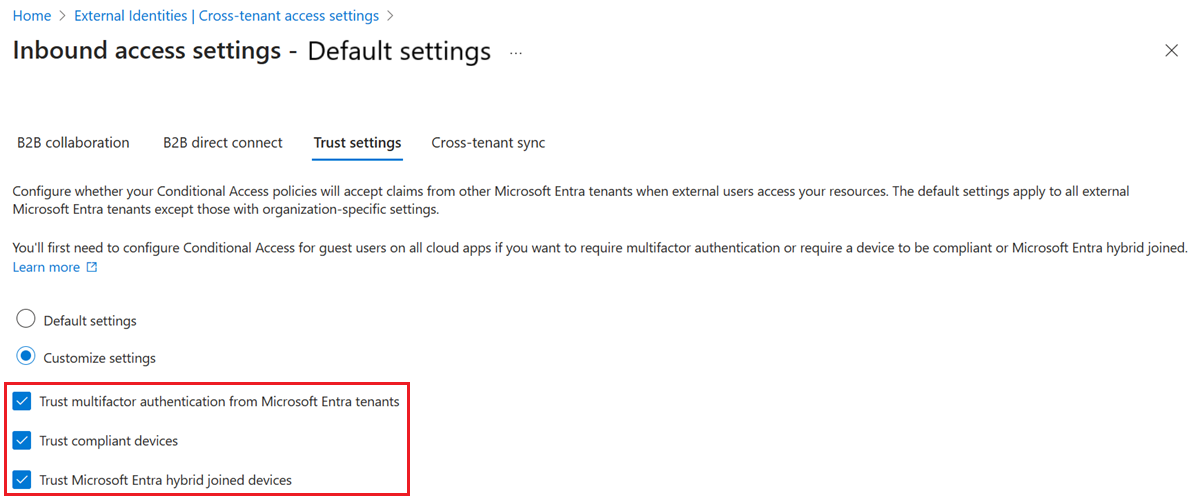

更改适用于 MFA 和设备声明的入站信任设置

选择“信任设置”选项卡。

(此步骤仅适用于组织设置。)如果要为组织配置设置,请选择下列项之一:

默认设置:组织使用“ 默认设置 ”选项卡上配置的设置。如果已为此组织配置自定义设置,请选择“ 是 ”以确认希望所有设置都替换为默认设置。 然后选择“保存”,并跳过此过程中的其余步骤。

自定义设置:可以自定义设置,以便为此组织强制实施,而不是默认设置。 继续执行此过程中的其余步骤。

选择以下一个或多个选项:

信任来自 Microsoft Entra 租户的多重身份验证:选中此复选框之后,条件访问策略就会信任来自外部组织的 MFA 声明。 在身份验证过程中,Microsoft Entra ID 会检查用户的凭据中是否存在某个表明用户已完成 MFA 的声明。 否则,将在用户的主租户中启动 MFA 质询。 如果外部用户使用 精细委派的管理员权限(GDAP)登录,例如由管理租户中服务的云服务提供商的技术人员使用,则不会应用此设置。 当外部用户使用 GDAP 登录时,用户的主租户始终需要 MFA,并且资源租户始终信任 MFA。 在用户的主租户之外,不支持 GDAP 用户的 MFA 注册。 如果你的组织要求禁止访问基于用户主租户中的 MFA 的服务提供商技术人员,则可以删除 Microsoft 365 管理中心中的 GDAP 关系。

信任合规设备:允许条件访问策略在用户访问资源时信任来自外部组织的 合规设备声明 。

信任已建立混合 Microsoft Entra 联接的设备:允许条件访问策略在用户访问资源时信任来自外部组织的已建立混合 Microsoft Entra 联接的设备。

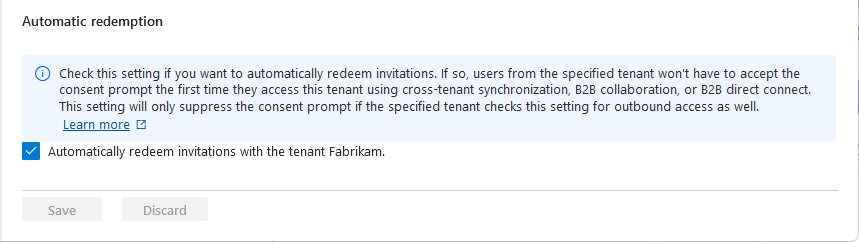

(此步骤仅适用于 组织设置 。查看 自动兑换 选项:

- 使用租户<自动兑换邀请租户>:如果要自动兑换邀请,请检查此设置。 如果是这样,指定租户中的用户在首次使用跨租户同步、B2B 协作或 B2B 直连访问此租户时不必接受同意提示。 仅当指定的租户也会针对出站访问检查此设置时,此设置才会抑制同意提示。

选择“保存”。

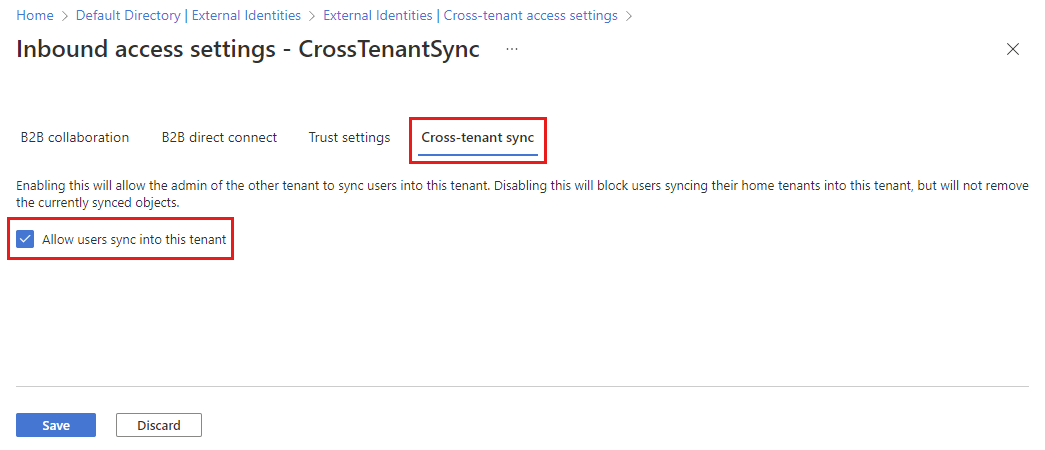

允许用户同步到此租户

如果选择已添加组织的 入站访问权限 ,则会看到“ 跨租户同步 ”选项卡和 “允许用户同步到此租户 ”复选框。 跨租户同步是 Microsoft Entra ID 中的单向同步服务,可跨组织中的租户自动创建、更新和删除 B2B 协作用户。 有关详细信息,请参阅 “配置跨租户同步 ”和 “多租户组织”文档。

修改出站访问设置

使用入站设置,可以选择哪些用户和组能够访问所选的外部应用程序。 无论是配置默认设置还是特定于组织的设置,更改出站跨租户访问设置的步骤都是相同的。 如本部分中所述,导航到“组织设置”选项卡上的“默认”选项卡或组织,然后进行更改。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置。

导航到要修改的设置:

要修改默认入站设置,请选择“默认设置”选项卡,然后在“入站访问设置”下选择“编辑入站默认值”。

要修改特定组织的设置,请选择“组织设置”选项卡,在列表中查找该组织(或添加一个组织),然后选择“出站访问权限”列中的链接。

选择“B2B 协作”选项卡。

(此步骤仅适用于组织设置。)如果要为组织配置设置,请选择下列选项之一:

默认设置:组织使用“ 默认设置 ”选项卡上配置的设置。如果已为此组织配置自定义设置,则需要选择“ 是 ”以确认希望所有设置都替换为默认设置。 然后选择“保存”,并跳过此过程中的其余步骤。

自定义设置:可以自定义设置,以便为此组织强制实施,而不是默认设置。 继续执行此过程中的其余步骤。

选择“用户和组” 。

在“访问状态”下,选择下列项之一:

- 允许访问:允许在“应用于”下指定的用户和用户组受邀参加 B2B 协作的外部组织。

- 阻止访问:阻止在“应用于”下指定的用户和组受邀参加 B2B 协作。 如果阻止对所有用户和组的访问权限,这也会阻止通过 B2B 协作访问所有外部应用程序。

在“应用于”下,选择下列项之一:

- 所有 <组织> 用户:将你在 “访问”状态 下选择的作应用于所有用户和组。

- 选择 <组织> 用户和组 (需要Microsoft Entra ID P1 或 P2 订阅):允许向特定用户和组应用在 “访问”状态 下选择的作。

注意

如果阻止所有用户和用户组的访问权限,则还需要在“外部应用程序”选项卡上阻止访问所有外部应用程序。

如果选择了“选择<你所在组织>的用户和用户组”,请对要添加的每个用户或用户组执行下列操作:

- 选择“添加”<“你的组织”>“用户和用户组”。

- 在“选择”窗格的搜索框中,键入用户名或用户组名。

- 在搜索结果中选择用户或用户组。

- 选择要添加的用户和用户组后,选中“选择”。

注意

面向用户和组时,将无法选择已配置 基于短信的身份验证的用户。 这是因为阻止了其用户对象上具有“联合身份验证凭据”的用户,以防止将外部用户添加到出站访问设置中。 解决方法是,可以使用 Microsoft 图形 API 直接添加用户的对象 ID 或将用户所属的组作为目标。

选择“外部应用程序”选项卡。

在“访问状态”下,选择下列项之一:

- 允许访问:允许用户通过 B2B 协作访问“应用于”下指定的外部应用程序。

- 阻止访问:阻止用户通过 B2B 协作访问“应用于”下指定的外部应用程序。

在“应用于”下,选择下列项之一:

- 所有外部应用程序:将你在 Access 状态 下选择的作应用于所有外部应用程序。

- 选择外部应用程序:将你在 “访问”状态 下选择的作应用于所有外部应用程序。

注意

如果阻止所有外部应用程序的访问权限,则还需要在“所有用户和用户组”选项卡上阻止访问所有用户和用户组。

如果选择了“选择外部应用程序”,请对要添加的每个应用程序执行以下操作:

- 选择“添加 Microsoft 应用程序”或“添加其他应用程序”。

- 在搜索框中,键入应用程序名称或应用程序 ID(可以是客户端应用 ID 或资源应用 ID)。 然后在搜索结果中选择应用程序。 对要添加的每个应用程序重复此操作。

- 选择应用程序后,选中“选择”。

选择“保存”。

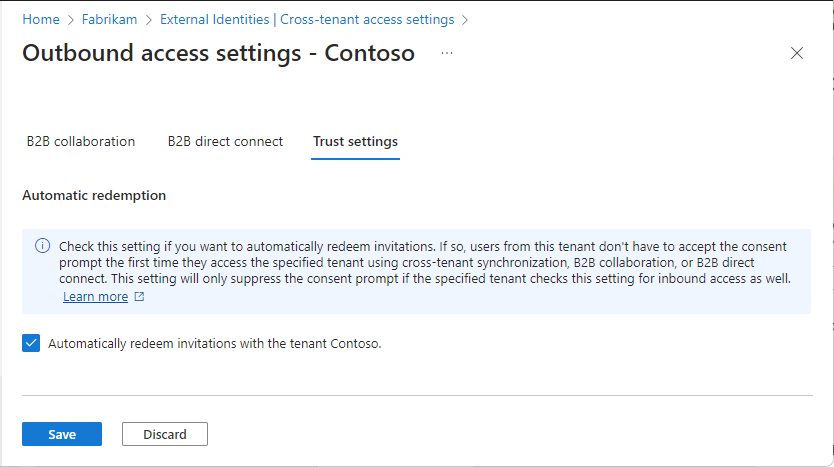

更改出站信任设置

(此部分仅适用于组织设置。)

选择“信任设置”选项卡。

查看 自动兑换 选项:

使用租户<自动兑换邀请租户>:如果要自动兑换邀请,请检查此设置。 如果是这样,此租户中的用户在首次使用跨租户同步、B2B 协作或 B2B 直连访问指定的租户时不必接受同意提示。 仅当指定的租户也会针对入站访问检查此设置时,此设置才会抑制同意提示。

选择“保存”。

删除组织

从组织设置中删除组织时,默认的跨租户访问设置将对该组织生效。

注意

如果组织是组织的云服务提供商(Microsoft Graph 合作伙伴特定配置 中的 isServiceProvider 属性为 true),则无法删除组织。

以至少安全管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置。

选择“组织设置”选项卡。

在列表中找到组织,然后选择该行上的垃圾桶图标。

回退标识提供者选项的屏幕截图。

回退标识提供者选项的屏幕截图。