管理员可以监视和排查以多种方式应用 持续访问评估(CAE) 的登录事件。

连续访问评估登录报告

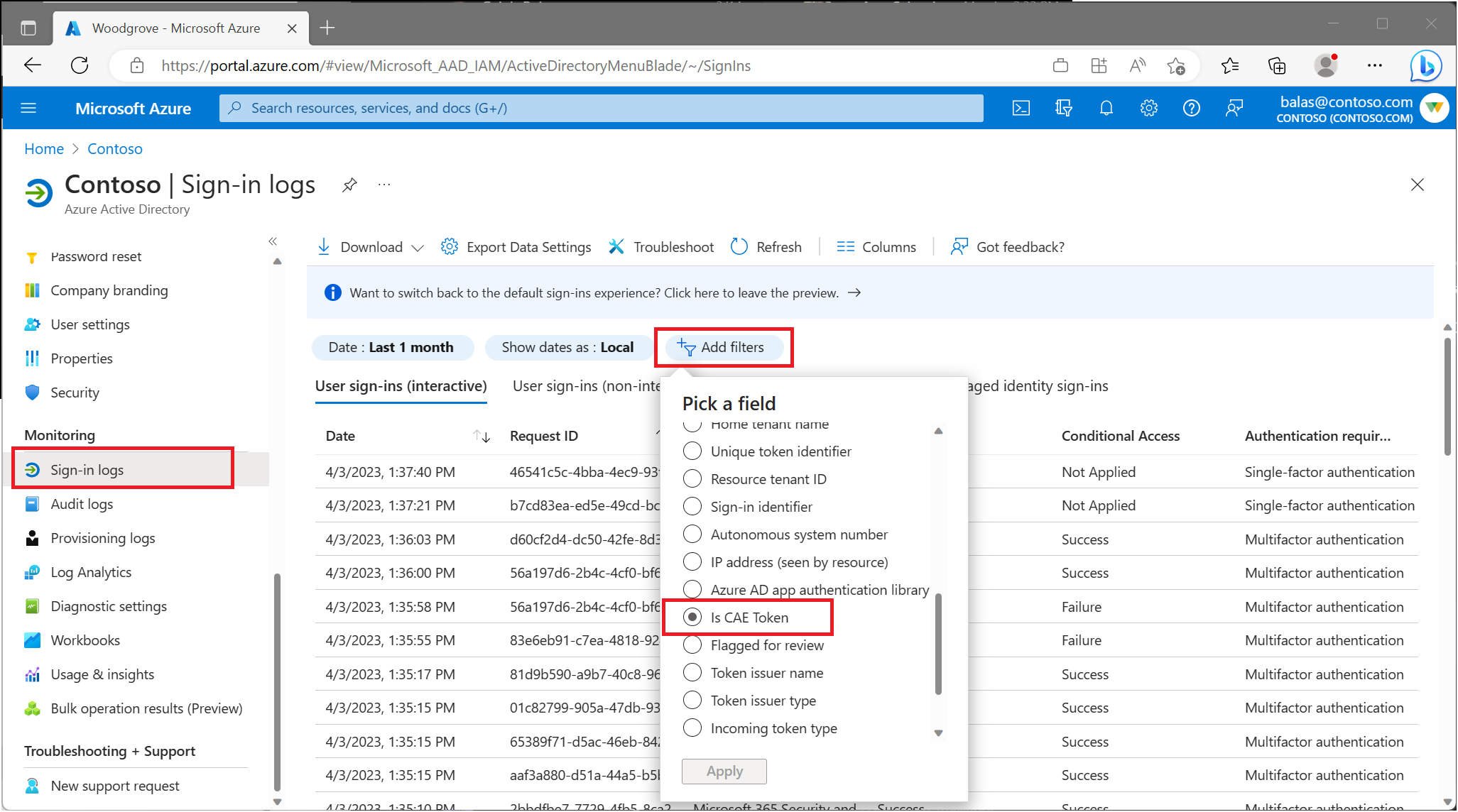

管理员可以监视应用持续访问评估(CAE)的用户登录。 此信息位于 Microsoft Entra 登录日志中:

- 至少以安全读取者身份登录到Microsoft Entra 管理中心。

- 浏览到 Entra ID>监控和运行状况>登录日志。

- 应用“是 CAE 令牌”筛选器。

在此处,管理员会看到有关其用户登录事件的信息。 选择任何登录以查看有关会话的详细信息,例如应用了条件访问策略以及是否启用了 CAE。

每个身份验证都有多个登录请求。 一些位于交互式选项卡上,另一些则位于非交互式选项卡上。CAE 仅对其中一个请求标记为 true,它可以位于交互式选项卡或非交互式选项卡上。管理员必须检查这两个选项卡,以确认用户的身份验证是否为已启用 CAE。

搜索特定的登录尝试

登录日志显示成功和失败事件。 使用筛选器缩小搜索范围。 例如,如果用户登录到 Teams,请应用应用程序筛选器并将其设置为 Teams。 管理员可能需要从交互式和非交互式选项卡中检查登录,以找到特定的登录。 为了进一步缩小搜索范围,管理员可以应用多个筛选器。

连续访问评估工作簿

持续访问评估见解工作簿允许管理员查看和监视其租户的 CAE 使用情况见解。 此表显示 IP 不匹配的身份验证尝试。 此工作簿可用作条件访问类别下的模板。

访问 CAE 工作簿模板

在显示工作簿之前,需要完成 Log Analytics 集成。 若要了解如何将 Microsoft Entra 登录日志流式传输到 Log Analytics 工作区,请参阅 将 Microsoft Entra 日志与 Azure Monitor 日志集成。

- 至少以安全读取者身份登录到Microsoft Entra 管理中心。

- 浏览到Entra ID>监视和运行状况>工作簿.

- 在 “公共模板”下,搜索 “持续访问评估见解”。

连续访问评估见解工作簿包含以下表:

Microsoft Entra ID 和资源提供程序之间的潜在 IP 地址不匹配情况

Microsoft Entra ID 和资源提供程序表之间的潜在 IP 地址不匹配使管理员能够调查Microsoft Entra ID 检测到的 IP 地址与资源提供程序检测到的 IP 地址不匹配的会话。

此工作簿表通过显示相应的 IP 地址以及会话期间是否颁发 CAE 令牌来突出显示这些方案。

每次登录的连续访问评估见解

工作簿中每个登录页面的连续访问评估见解从登录日志连接多个请求,并显示颁发 CAE 令牌的单个请求。

例如,当用户在其桌面上打开 Outlook 并尝试访问 Exchange Online 中的资源时,此工作簿非常有用。 此登录作可能会映射到日志中的多个交互式和非交互式登录请求,从而难以诊断问题。

IP 地址配置

标识提供者和资源提供程序可能会看到不同的 IP 地址。 由于以下原因,可能会出现这种不匹配:

- 网络实施了拆分隧道。

- 资源提供程序正在使用 IPv6 地址,Microsoft Entra ID 正在使用 IPv4 地址。

- 由于网络配置,Microsoft Entra ID 从客户端看到一个 IP 地址,资源提供程序看到不同于客户端的 IP 地址。

如果您的环境中存在这种情况,为了避免无限循环,Microsoft Entra ID 会颁发一小时的 CAE 令牌,并且在该一小时内不会强制实施客户端位置更改。 即使在这种情况下,安全性也比传统的一小时令牌有所改进,因为我们仍在评估除客户端位置更改事件以外的其他事件。

管理员可以查看按时间范围和应用程序筛选的记录,并将检测到的不匹配 IP 数与指定时间段内的登录总数进行比较。

若要取消阻止用户,管理员可以将特定 IP 地址添加到受信任的命名位置。

- 最低以条件访问管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到 Entra ID>条件访问>命名位置。 可在此处创建或更新受信任的 IP 位置。

注释

在将 IP 地址添加为受信任的命名位置之前,请确认该 IP 地址属于预期组织。

有关命名位置的详细信息,请参阅 使用位置条件。