使用本文通过检查错误消息和 Microsoft Entra 登录日志来修复与条件访问相关的意外登录结果。

选择“所有”后果

条件访问框架提供了许多配置灵活性。 但这种灵活性意味着你需要在发布之前仔细查看每个配置策略,以避免不必要的结果。 在此上下文中,请特别注意影响整个集合的任务分配,例如 所有用户/组/资源。

请勿使用以下配置:

对于所有用户、所有资源:

- 阻止访问 - 此配置会阻止整个组织。

- 要求将设备标记为合规 - 对于尚未注册其设备的用户,此策略会阻止所有访问,包括对 Intune 门户的访问权限。 如果你是没有注册设备的管理员,此策略会阻止你重新登录以更改策略。

- 需要已建立混合 Microsoft Entra 域联接的设备 - 如果组织中的用户不具有已建立混合 Microsoft Entra 域联接的设备,此策略还可以阻止他们的访问。

- 需要应用保护策略 - 如果没有 Intune 策略,此策略还可以阻止组织中所有用户的访问。 如果你是没有具有 Intune 应用保护策略的客户端应用的管理员,此策略会阻止你返回到 Intune 和 Azure 等门户。

对于所有用户、所有资源、所有设备平台:

- 阻止访问 - 此配置将阻止整个组织访问。

条件访问登录中断

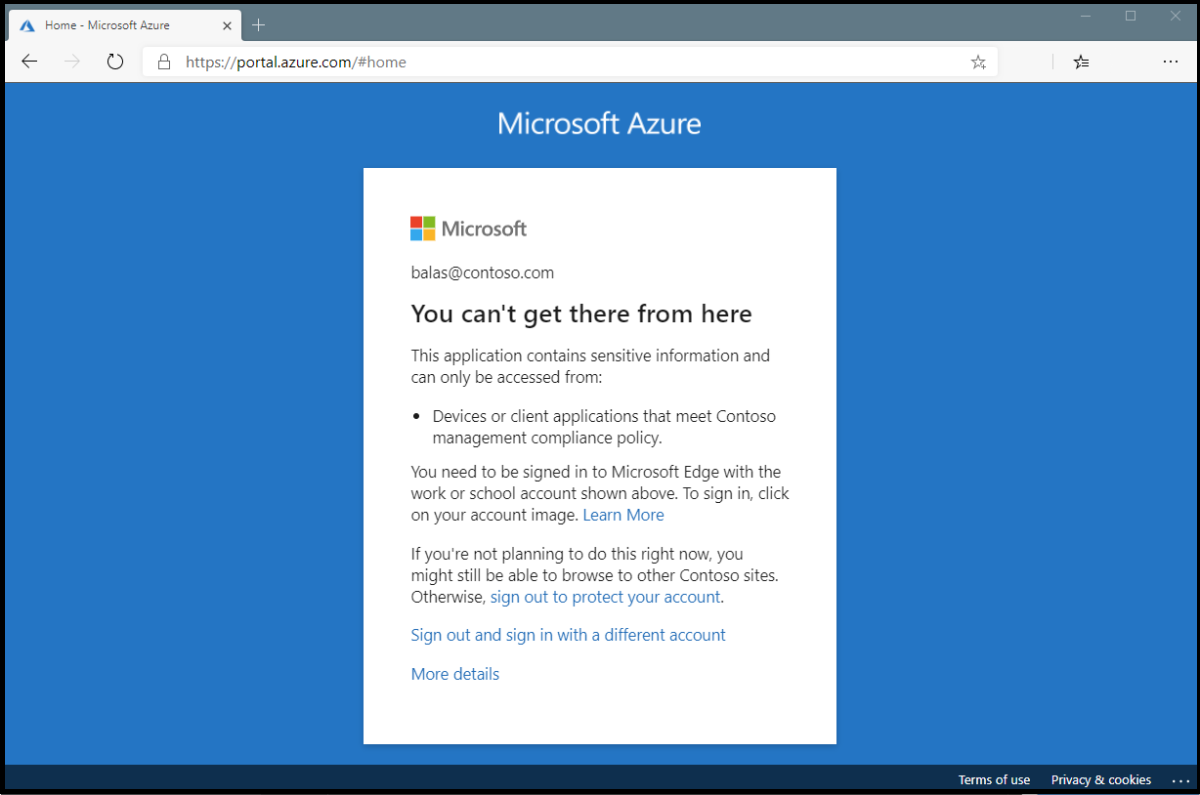

检查显示的错误消息。 如果使用 Web 浏览器登录,则错误页通常包含详细信息。 此信息通常描述问题并建议解决方案。

在此错误中,消息显示只能使用满足公司移动设备管理策略的设备或客户端应用程序中的应用程序。 在这里,应用程序和设备不满足策略。

Microsoft Entra 登录事件

若要获取有关登录中断的详细信息,请查看 Microsoft Entra 登录事件以查看应用了哪些条件访问策略或策略以及原因。

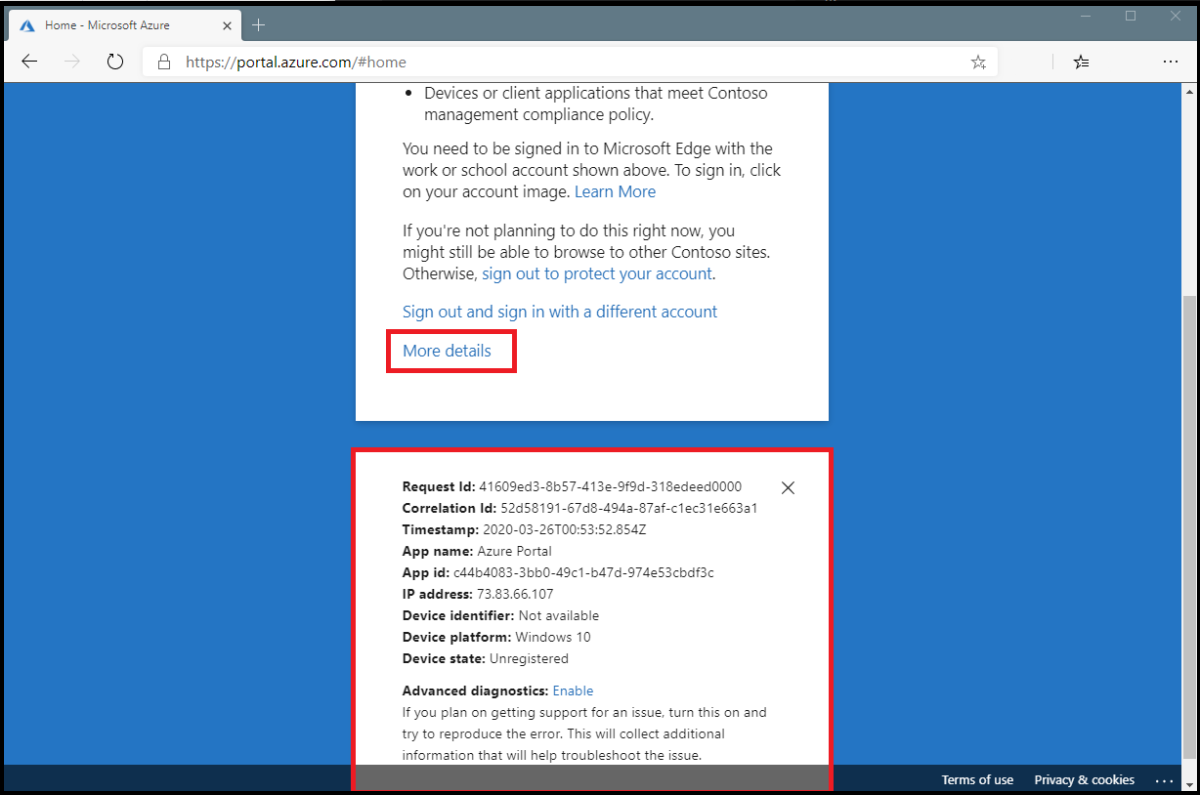

在初始错误页面中单击“更多详细信息”可以找到有关问题的详细信息。 单击“更多详细信息”会显示故障排除信息,在 Microsoft Entra 登录事件中搜索用户看到的特定失败事件时,或者在向 Microsoft 提出支持事件时,这些信息非常有用。

按照以下步骤了解应用了哪些条件访问策略或策略以及原因。

至少以报表读取者身份登录到 Microsoft Entra 管理中心。

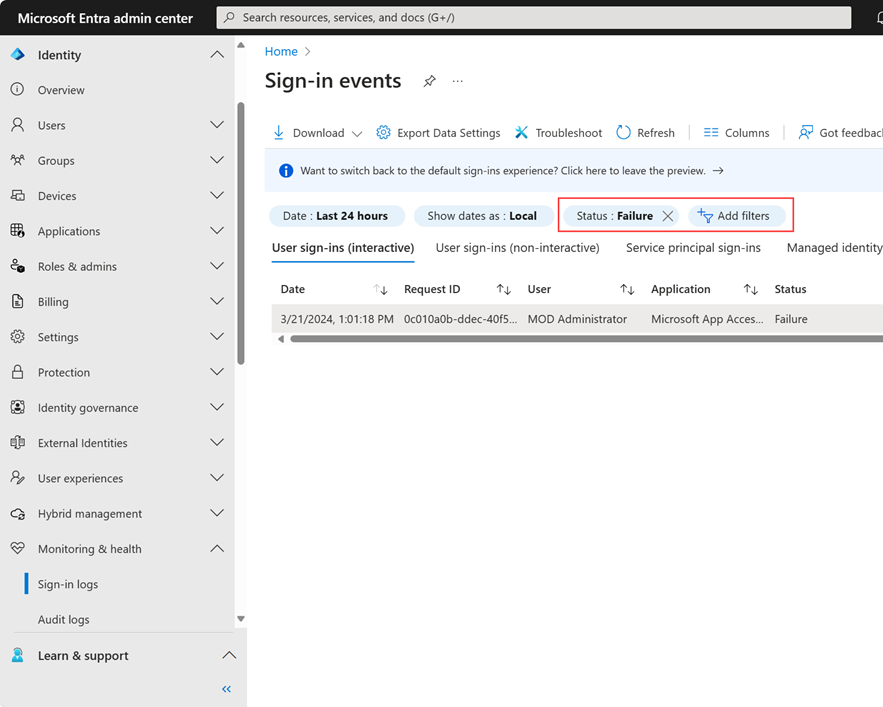

浏览到 Entra ID>监控和运行状况>登录日志。

找到要查看的登录事件。 添加或删除筛选器和列,以筛选掉不必要的信息。

- 通过添加筛选器来缩小范围,如下所示:

- 想要调查的特定事件时,请添加关联 ID。

- 条件访问以查看策略失败和成功情况。 限定筛选器的范围,以便仅显示失败事件来限制结果。

- 用户名以查看与特定用户相关的信息。

- 添加已限定到相关时间范围的日期。

- 资源 用于查看与所调用资源相关的信息。

- 通过添加筛选器来缩小范围,如下所示:

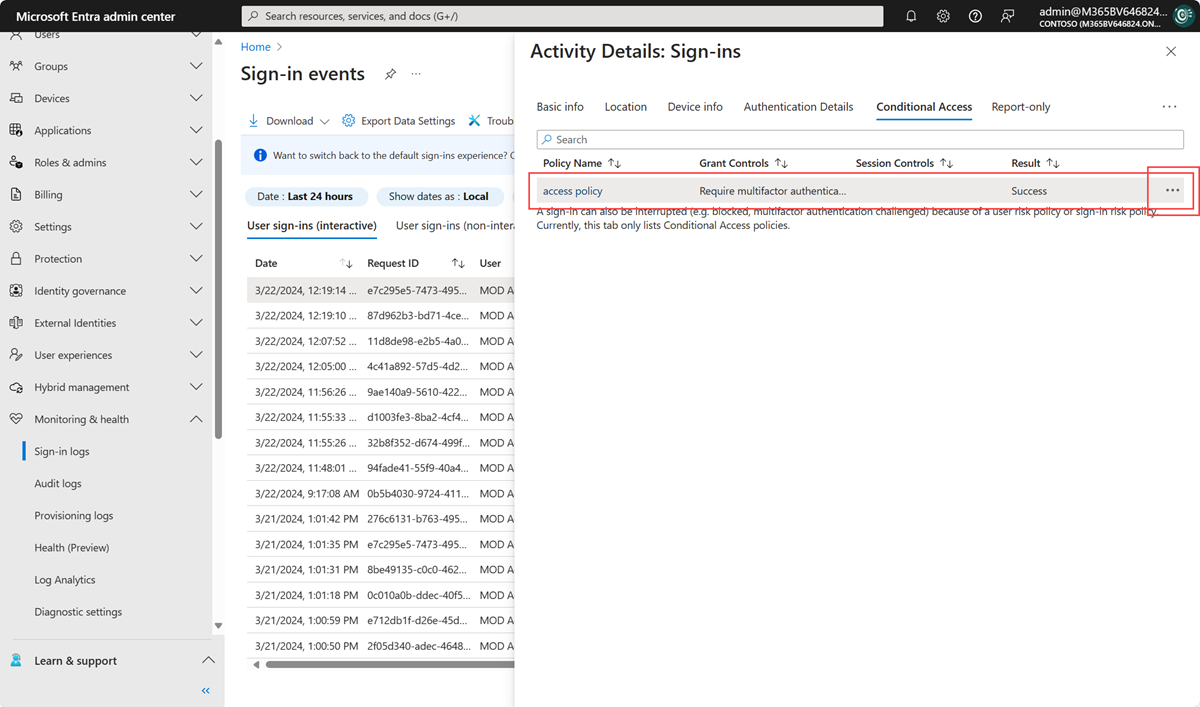

找到与用户登录失败对应的登录事件后,选择 “条件访问 ”选项卡。“条件访问”选项卡显示导致登录中断的特定策略或策略。

- “故障排除和支持”选项卡中的信息可能会明确地解释登录失败的原因,例如,设备不满足合规性要求。

- 若要进一步调查,请单击“策略名称”向下钻取到策略的配置。 单击“策略名称”显示所选策略的策略配置用户界面,供你进行查看和编辑。

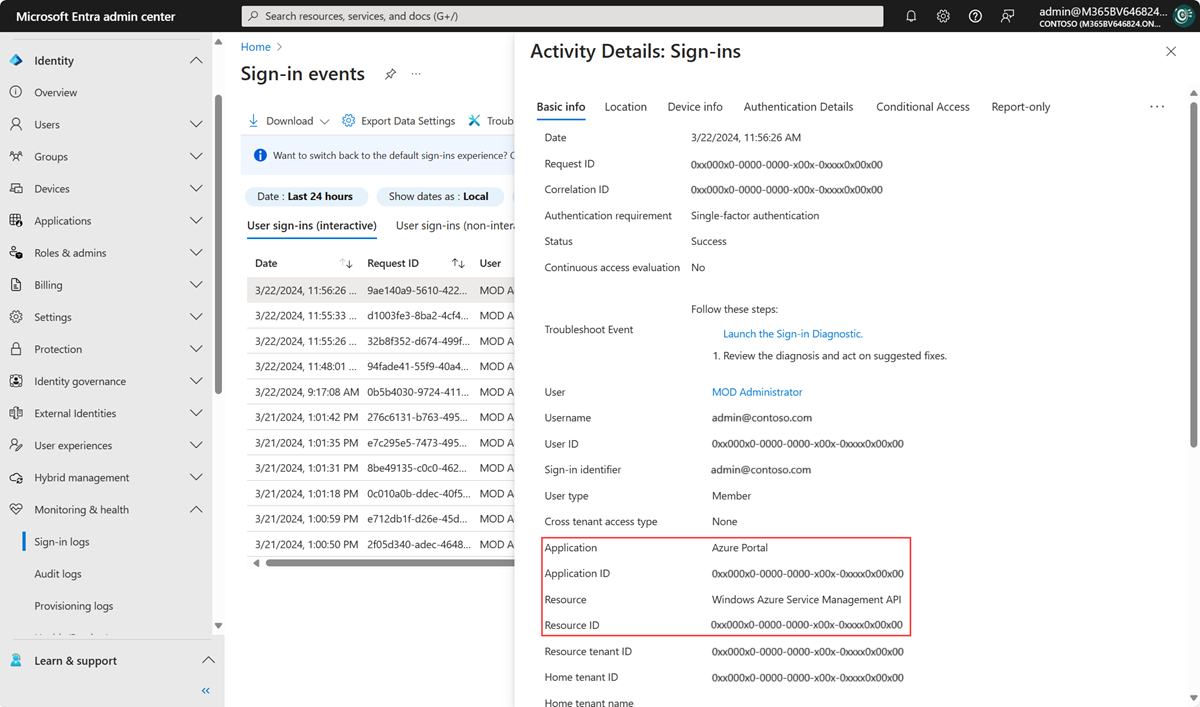

- 在登录事件的“基本信息”、“位置”、“设备信息”、“身份验证详细信息”和“其他详细信息”选项卡中,也提供了用于评估条件访问策略的客户端用户和设备详细信息。

策略未按预期方式工作

在登录事件中选择策略右侧的省略号以查看策略详细信息。 此选项为管理员提供有关政策被应用或未被应用原因的更多信息。

左侧提供登录时收集的详细信息,右侧提供的详细信息介绍这些详细信息是否满足所应用的条件访问策略的要求。 仅当满足所有条件时,或者所有条件都未配置时,条件访问策略才适用。

如果事件中的信息不足以了解登录结果或调整策略以获取所需结果,请使用登录诊断工具。 登录诊断位于 “基本信息>故障排除事件”下。 有关登录诊断的详细信息,请参阅 Microsoft Entra ID 中的登录诊断是什么。 还可以使用 What If 工具对条件访问策略进行故障排除。

如果需要提交支持事件,请在事件详细信息中包含登录事件的请求 ID、时间和日期。 此信息有助于Microsoft支持人员查找你关注的特定事件。

常见条件访问错误代码

| 登录错误代码 | 错误字符串 |

|---|---|

| 53000 | DeviceNotCompliant |

| 53001 | DeviceNotDomainJoined |

| 53002 | 使用的应用程序不是获批的应用程序 |

| 53003 | BlockedByConditionalAccess |

| 53004 | ProofUpBlockedDueToRisk |

| 53009 | 应用程序需要强制实施 Intune 保护策略 |

详细了解 Microsoft Entra 身份验证和授权错误代码中的错误代码。 列表中的错误代码显示时,会有 AADSTS 作为前缀,然后是您在浏览器中看到的代码,例如 AADSTS53002。

服务依赖项

在某些情况下,用户会被阻止,因为云应用依赖于条件访问策略阻止的资源。

若要检查服务依赖项,请查看登录调用的应用程序和资源的登录日志。 在以下屏幕截图中,应用程序是 Azure 门户,但资源是 Azure 资源管理器。 为了实现该场景目标,请在条件访问策略中合并所有应用程序和资源。

受众报告

当用户登录到Microsoft Teams 等应用时,他们实际上请求访问多个资源,例如 Teams 聊天、Outlook 日历、Excel 文档等。 尽管用户可能认为他们只是登录到 Teams 客户端,但条件访问策略将应用于所有这些资源。 例如,如果管理员限制对 SharePoint 或特定 SharePoint 网站的访问,则即使用户认为他们仅登录到 Teams,该策略也会适用。

登录日志中的受众报告允许管理员查看作为登录事件的一部分请求的所有资源。 对于所有已启用或仅报告的策略,这在资源部分下显示为“受众”。

在“条件访问”选项卡上选择策略后,管理员会在登录日志中找到 访问群体 。

管理员使用访问群体报告来了解 CA 策略为何应用或不适用于登录事件。 例如,策略适用于特定的登录事件,因为列表中的某个访问群体位于策略范围内。

如果被锁禁该如何操作

如果因条件访问策略中的设置不正确而被锁定:

- 检查组织中是否有没有被阻止的其他管理员。 具有访问权限的管理员可以禁用影响登录的策略。

- 如果组织中的管理员无法更新策略, 请提交支持请求。 Microsoft 支持人员会进行评审,并在确认后更新阻止访问的条件访问策略。