本教程介绍如何使用 Datawiza 访问代理 (DAP) 为 Oracle PeopleSoft 应用程序启用 Microsoft Entra 单一登录 (SSO) 和 Microsoft Entra 多重身份验证。

了解详细信息: Datawiza 访问代理

使用 DAP 将应用程序与Microsoft Entra ID 集成的好处:

- 使用零信任实现主动安全 - 一种适应新式环境并采用混合工作场所的安全模型,同时保护人员、设备、应用和数据

- Microsoft Entra 单一登录 - 使用设备从任何位置安全无缝访问用户和应用

- 工作原理:Microsoft Entra 多重身份验证 - 用户在登录期间收到识别形式的提示,例如手机中的代码或指纹扫描

- 什么是条件访问? - 策略是 if-then 语句;如果用户想要访问资源,他们必须完成一个操作

- 使用无代码 Datawiza 在 Microsoft Entra ID 中轻松进行身份验证和授权 - 使用 Web 应用程序,例如:Oracle JDE、Oracle E-Business Suite、Oracle Siebel 和本土应用

- 使用 Datawiza 云管理控制台 (DCMC) - 管理对公有云和本地应用程序的访问权限

方案描述

本方案重点介绍如何凭借使用 HTTP 授权标头的 Oracle PeopleSoft 应用程序集成来管理对受保护内容的访问。

在旧式应用程序中,由于缺乏新式协议支持,很难与 Microsoft Entra SSO 直接集成。 Datawiza 访问代理 (DAP) 通过协议转换来弥补旧版应用程序和新式 ID 控制平面之间的差距。 DAP 降低了集成开销、节省了工程时间,并提高了应用程序的安全性。

方案体系结构

方案解决方案使用以下组件:

- Microsoft Entra ID - 身份验证和访问控制管理服务,可帮助用户登录以及访问内部和外部资源

- Datawiza 访问代理 (DAP) - 基于容器的反向代理,用于实现用户登录流的 OpenID Connect(OIDC)、OAuth 或安全断言标记语言(SAML)。 它通过 HTTP 标头以透明方式将标识传递给应用程序。

- Datawiza 云管理控制台 (DCMC) - 管理员使用 UI 和 RESTful API 管理 DAP,以配置 DAP 和访问控制策略

- Oracle PeopleSoft 应用程序 - 由 Microsoft Entra ID 和 DAP 保护的传统应用程序

了解详细信息: Datawiza 和 Microsoft Entra 身份验证体系结构

先决条件

请确保满足以下先决条件。

- Azure 订阅

- 如果没有帐户,可以获取 Azure 免费帐户

- 链接到 Azure 订阅的 Microsoft Entra 租户

- Docker 和 Docker Compose

- 转到 docs.docker.com 获取 Docker 并 安装 Docker Compose

- 从本地目录同步到 Microsoft Entra ID 的用户标识,或在 Microsoft Entra ID 中创建并流回本地目录的用户标识

- 具有 Microsoft Entra ID 和应用程序管理员角色的帐户

- 一个 Oracle PeopleSoft 环境

- (可选)SSL Web 证书,用于通过 HTTPS 发布服务。 可以使用默认 Datawiza 自签名证书进行测试。

开始使用 DAP

将 Oracle PeopleSoft 与 Microsoft Entra ID 集成:

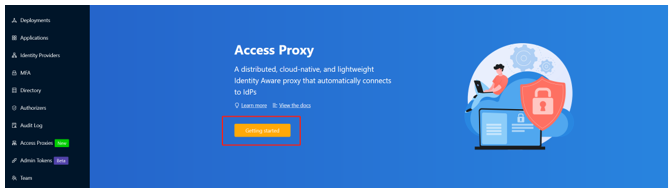

显示“欢迎”页面。

选择橙色的“入门指南”按钮。

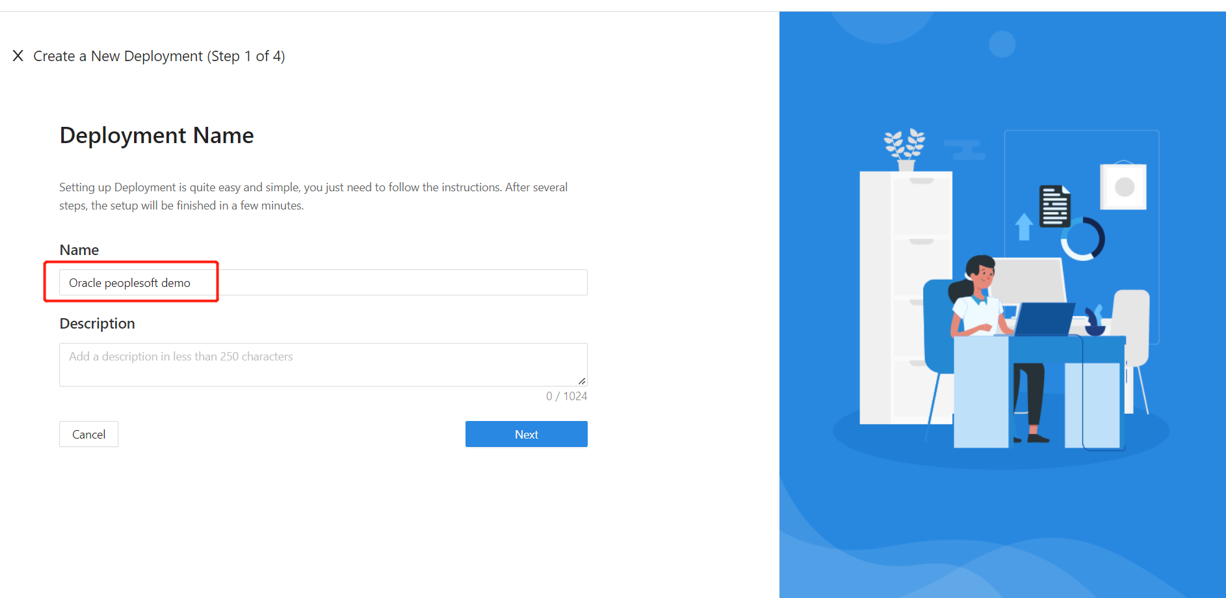

在“名称”和“说明”字段中输入信息。

选择 “下一步”。

此时将出现“添加应用程序”对话框。

为平台选择 Web。

为“应用名称”输入唯一的应用程序名称。

对于公共域,例如使用

https://ps-external.example.com。 若要进行测试,可以使用 localhost DNS。 如果未在负载均衡器后面部署 DAP,请使用“公共域”端口。为“侦听端口”选择 DAP 侦听的端口。

为上游服务器选择要保护的 Oracle PeopleSoft 实现 URL 和端口。

选择 “下一步”。

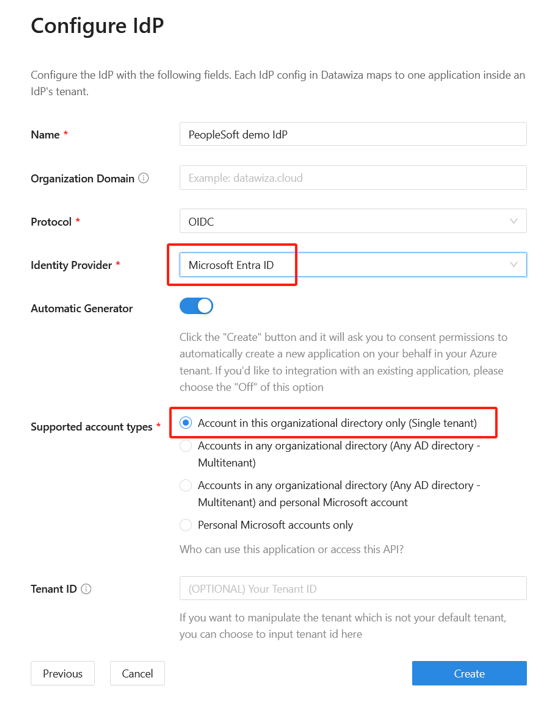

在“配置 IdP”对话框中输入信息。

注意

DCMC 提供一键式集成来帮助完成 Microsoft Entra 配置。 DCMC 调用 Microsoft Graph API 在你的 Microsoft Entra 租户中代表你创建应用程序注册。 在 docs.datawiza.com 了解更多关于 与 Microsoft Entra ID 的一键式集成

- 选择“ 创建”。

- 会显示 DAP 部署页。

- 记下部署 Docker Compose 文件。 该文件包含 DAP 映像,以及从 DCMC 拉取最新配置和策略的预配密钥和预配机密。

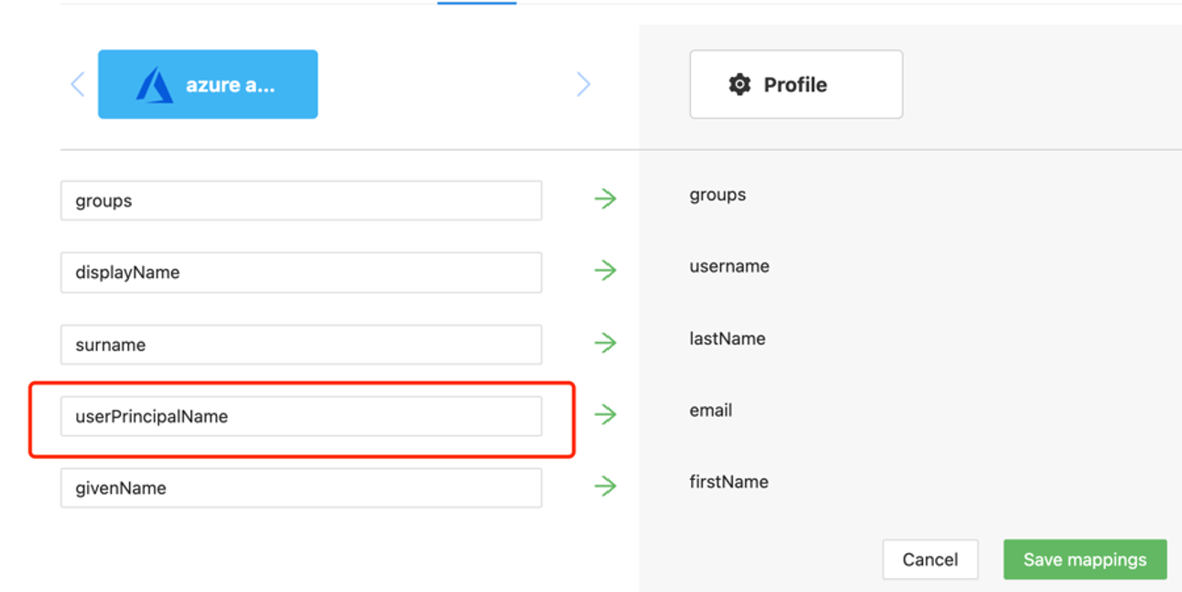

SSO 和 HTTP 标头

DAP 从标识提供者 (IdP) 获取用户属性,并使用标头或 Cookie 将其传递给上游应用程序。

Oracle PeopleSoft 应用程序需要识别用户。 使用名称和应用程序指示 DAP,通过 HTTP 标头将 IdP 中的值传递给应用程序。

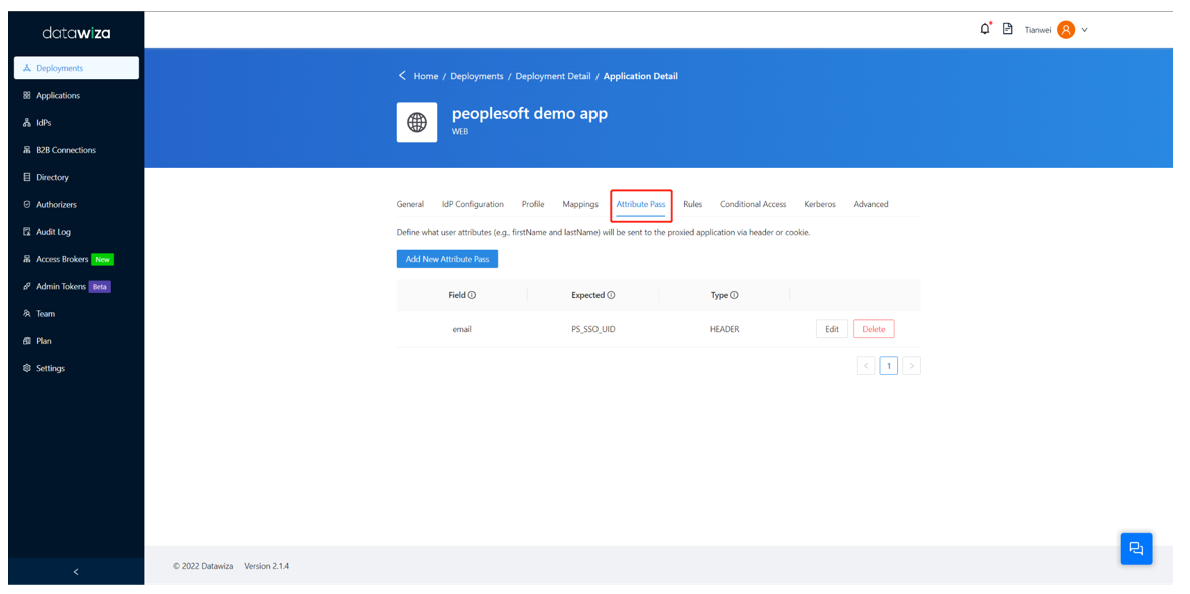

在 Oracle PeopleSoft 的左侧导航中选择应用程序。

选择“属性传递”子选项卡。

为字段选择电子邮件。

为预期选择 PS_SSO_UID。

为“类型”选择“标头”。

注意

此配置使用 Microsoft Entra 用户主体名称作为 Oracle PeopleSoft 的登录用户名。 若要使用其他用户标识,请转到“映射”选项卡。

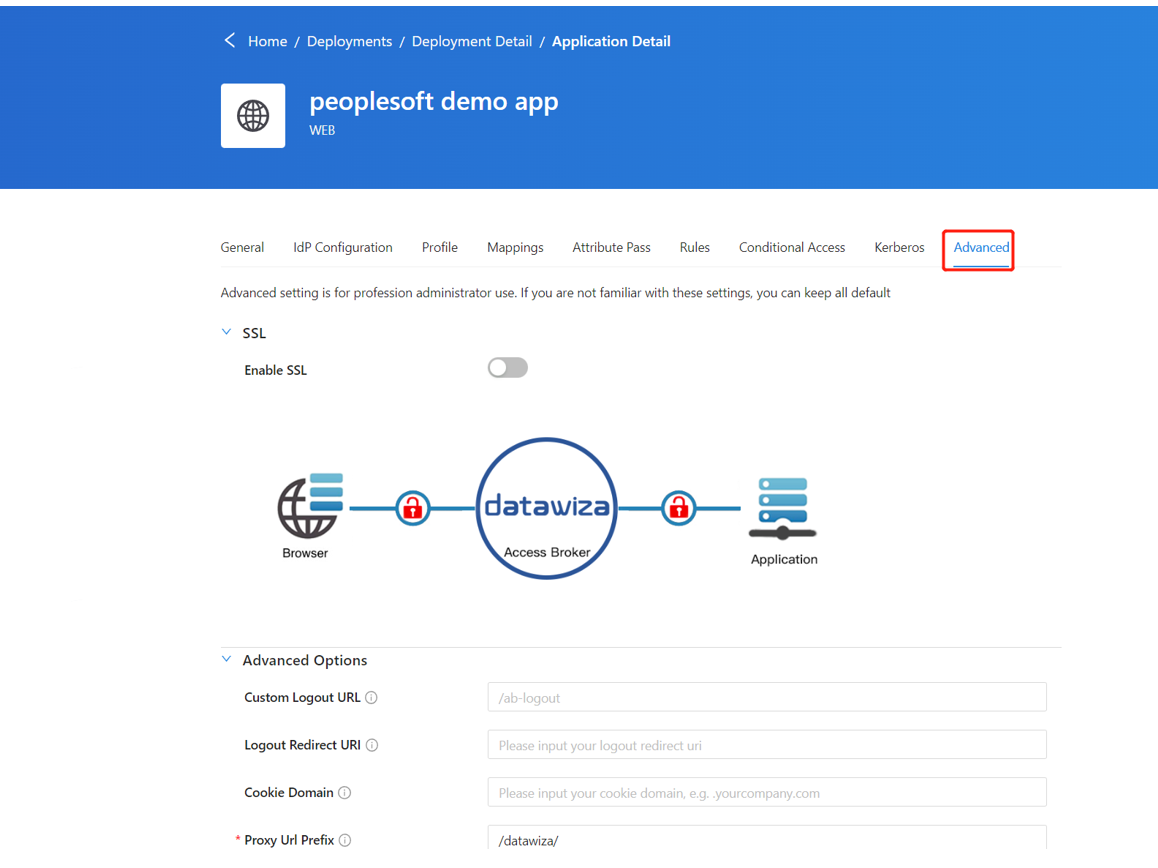

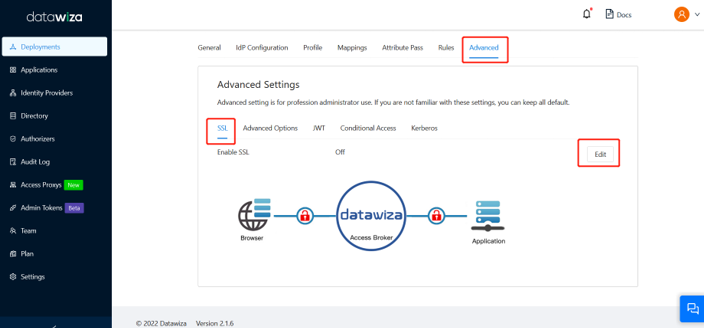

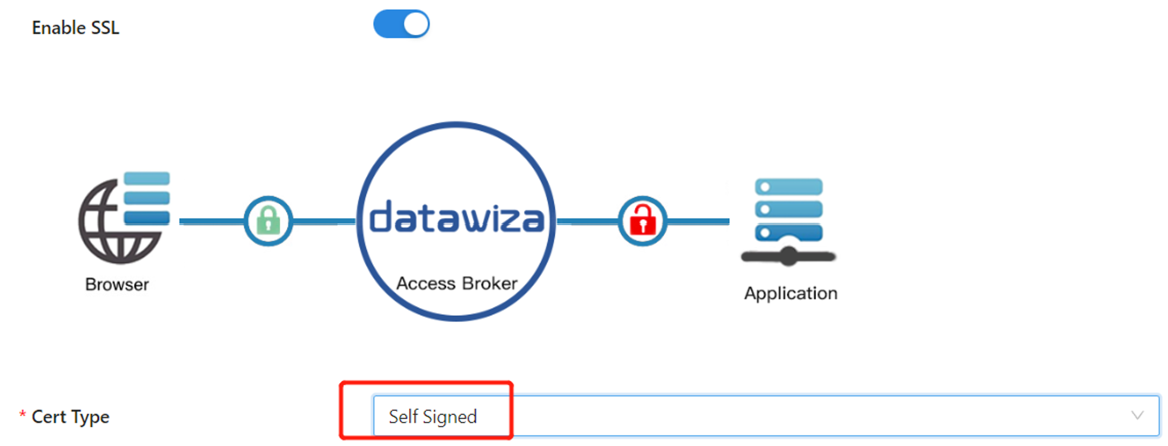

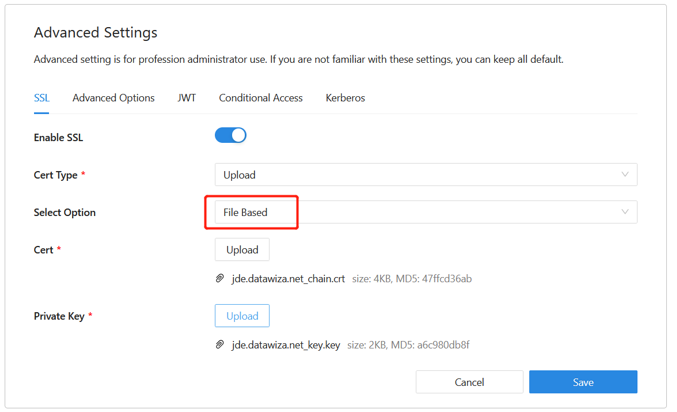

SSL 配置

选择“高级”选项卡。

选择启用 SSL。

从“证书类型”下拉列表中选择一种类型。

为了测试配置,会有一个自签名证书。

注意

可以从文件上传证书。

选择“保存”。

启用 Microsoft Entra 多重身份验证

若要为登录提供更高的安全性,可以强制实施 Microsoft Entra 多重身份验证。

了解详细信息 :教程:使用 Microsoft Entra 多重身份验证保护用户登录事件

- 以应用程序管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到 Entra ID>概述>属性选项卡。

- 在“安全默认值”下,选择“管理安全默认值”。

- 在“安全默认值”窗格中,切换下拉菜单以选择“启用”。

- 选择“保存”。

在 Oracle PeopleSoft 控制台中启用 SSO

若要在 Oracle PeopleSoft 环境中启用 SSO,请执行以下操作:

使用管理员凭据(例如 PS/PS)登录到 PeopleSoft 控制台

http://{your-peoplesoft-fqdn}:8000/psp/ps/?cmd=start。将默认公共访问用户添加到 PeopleSoft。

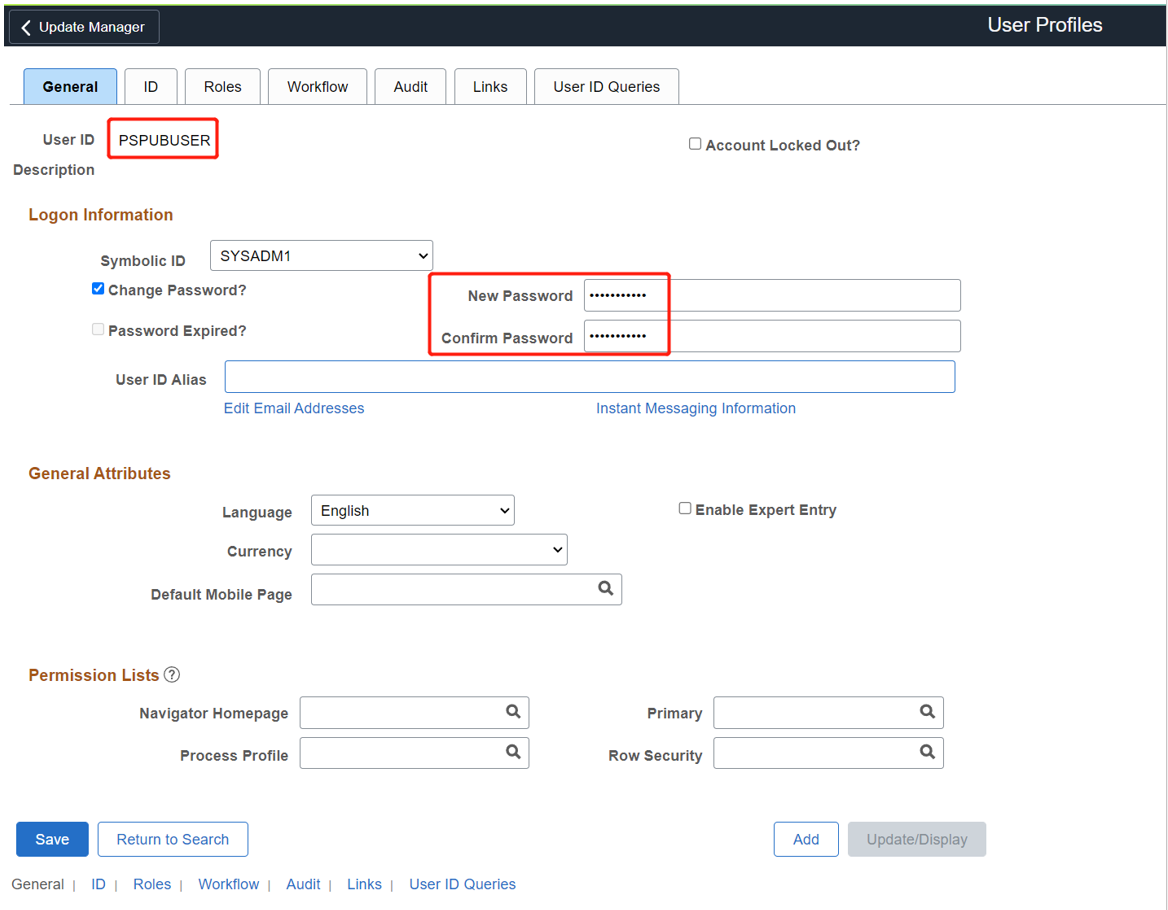

在主菜单中,导航到 PeopleTools >“安全性”>“用户配置文件”>“用户配置文件”>“添加新值”。

选择添加新值。

创建用户 PSPUBUSER。

输入密码。

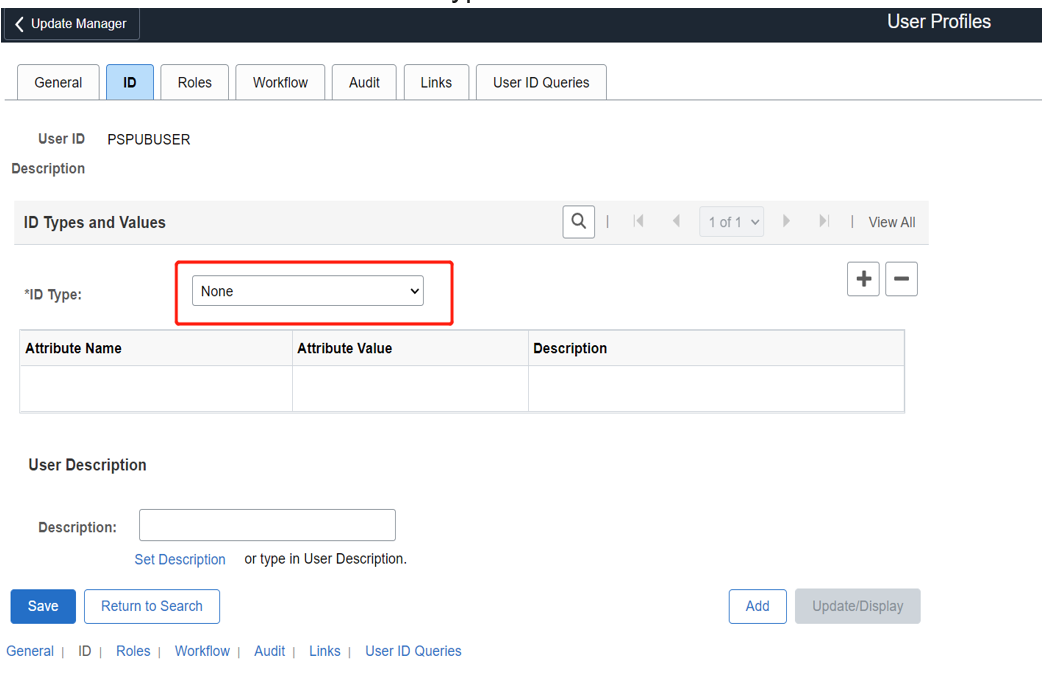

选择 ID 选项卡。

为 ID 类型选择无。

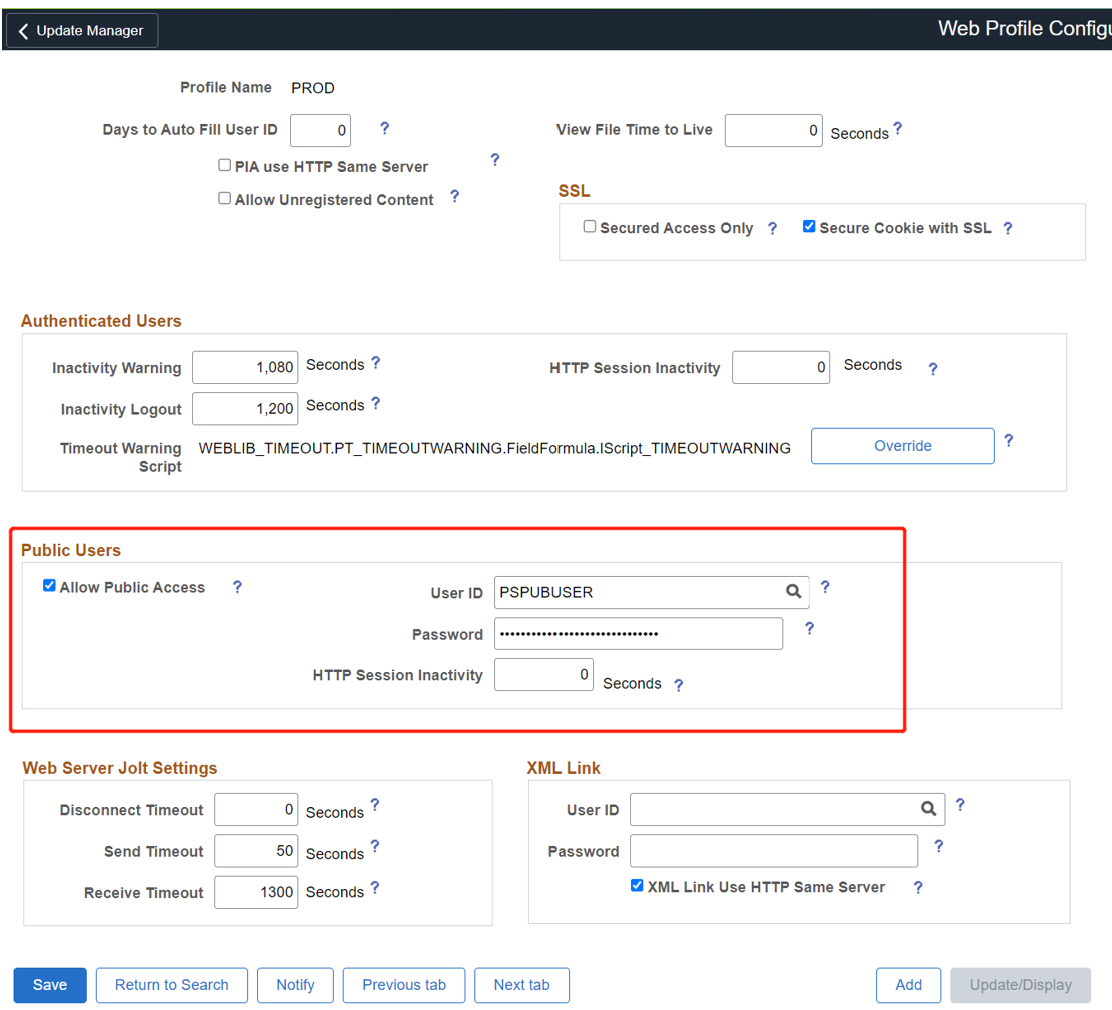

导航到“PeopleTools”>“Web 配置文件”>“Web 配置文件配置”>“搜索”>“PROD”>“安全性”。

在“公共用户”下,选中“允许公共访问”方框。

为“用户 ID”输入 PSPUBUSER。

输入密码。

选择“保存”。

若要启用 SSO,请导航到“PeopleTools”>“安全性”>“安全对象”>“Signon PeopleCode”。

选择“登录 PeopleCode”页。

启用 OAMSSO_AUTHENTICATION。

选择“保存”。

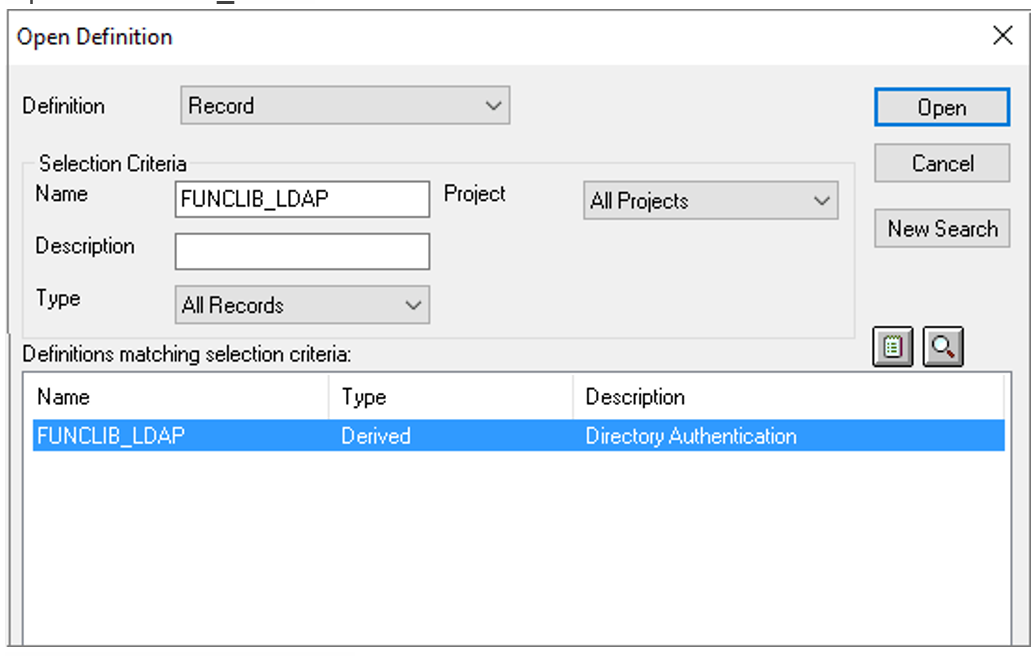

若要使用 PeopleTools 应用程序设计器配置 PeopleCode,请导航到“文件”>“打开”>“定义: 记录”>“名称:

FUNCLIB_LDAP”。打开 FUNCLIB_LDAP。

选择记录。

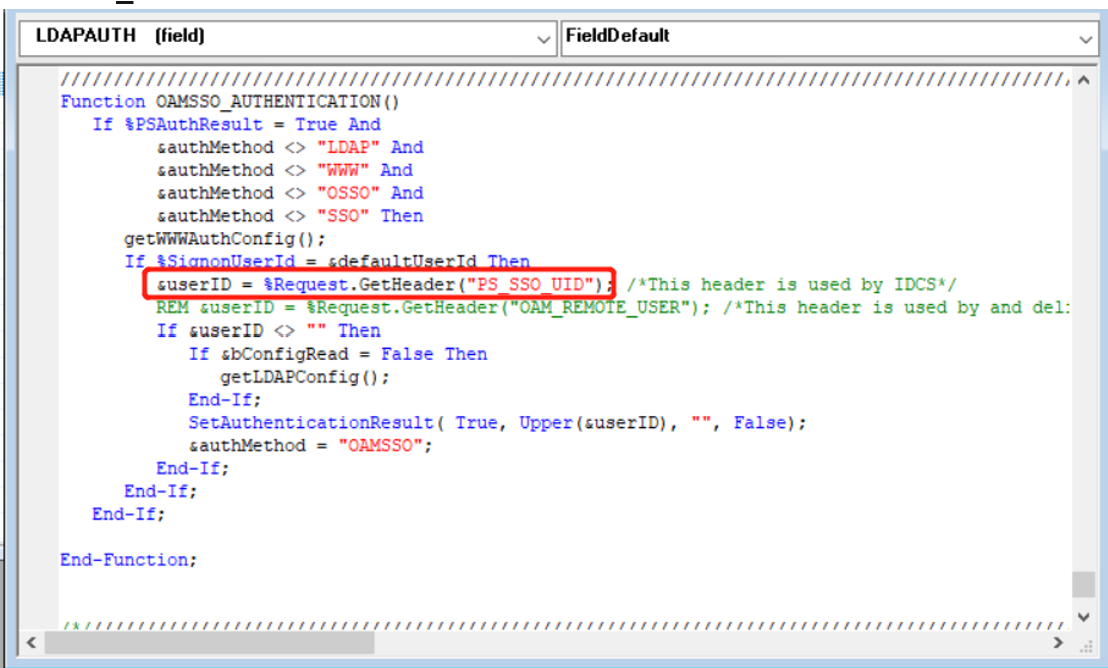

选择 LDAPAUTH>“查看 PeopleCode”。

搜索

getWWWAuthConfig()函数Change &defaultUserId = ""; to &defaultUserId = PSPUBUSER。确认

OAMSSO_AUTHENTICATION函数的用户标头为PS_SSO_UID。保存记录定义。

测试 Oracle PeopleSoft 应用程序

若要测试 Oracle PeopleSoft 应用程序,请验证应用程序标头、策略和整体测试。 如果需要,请使用标头和策略模拟来验证标头字段和策略执行。

为了确认 Oracle PeopleSoft 应用程序访问是否可以正常进行,会出现一个提示,要求使用 Microsoft Entra 帐户进行登录。 系统会检查凭据并显示 Oracle PeopleSoft。

后续步骤

- 视频: 通过 Datawiza 为 Oracle JD Edwards 启用 SSO 和 MFA,并使用 Microsoft Entra ID

- 教程:使用 Microsoft Entra ID 和 Datawiza 配置安全混合访问

- 转到 Datawiza 用户指南 docs.datawiza.com