Microsoft Fabric 使用 Microsoft Entra ID 条件访问作为其基于标识的零信任安全模型的一部分。 对 Fabric 的每个请求都使用 Microsoft Entra ID 进行身份验证,条件访问策略可以根据用户标识、设备状态和位置等信号来确定访问。 常见策略包括:

- 需要多重身份验证(MFA)。

- 仅允许已注册 Intune 的设备访问特定服务。

- 限制用户位置和 IP 范围。

条件访问是多个安全控制措施之一,可用于保护对 Fabric 的访问。 它补充了基于网络的保护,例如专用链接,并支持与 零信任 原则一致的分层安全方法。 有关条件访问的完整功能的详细信息,请参阅 Microsoft Entra 条件访问文档。

Microsoft Fabric 条件访问策略的最佳做法

若要确保跨 Microsoft Fabric 及其连接的服务获得流畅且安全的体验,请设置一个常见的条件访问策略。 此方法有助于:

- 减少下游服务上不同策略导致的意外登录提示。

- 在所有工具中保持一致的安全设置。

- 改进整体用户体验。

在策略中包含以下目标资源:

- Power BI 服务

- Azure 数据资源管理器

- Azure SQL 数据库

- Azure 存储

- Azure Cosmos DB

如果策略过于严格(例如,如果它阻止除 Power BI 以外的所有应用),则某些功能(如数据流)可能不起作用。

注意

- 如果已为 Power BI 配置了条件访问策略,请在现有 Power BI 策略中包含此处列出的资源。 否则,条件访问可能无法按预期在 Fabric 中运行。

- Fabric 不支持条件访问控制中的持续访问评估(CAE)会话控制。

为 Fabric 设置条件访问策略

以下步骤演示如何开始配置 Fabric 的条件访问策略,包括如何配置建议 的目标资源 分配。

至少以条件访问管理员的身份登录到Microsoft Entra 管理中心。

请导航到 Entra ID>条件访问>策略。

选择“新策略”。

输入策略名称。 为策略的名称创建有意义的标准。

根据您的方案,配置策略中 “分配” 和 “访问” 部分的控制项。 有关常见策略设计模式,请参阅条件访问的操作指南。

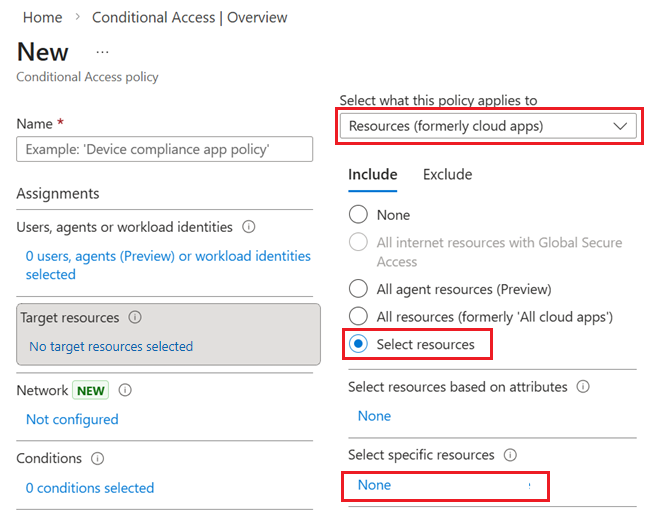

在 “目标资源”下,选择链接并配置以下选项:

在“选择此策略适用的内容”下,选择“资源”(以前为云应用)。

在“ 包含 ”选项卡上, 选择“选择资源”。

选择 “选择特定资源”下的链接。

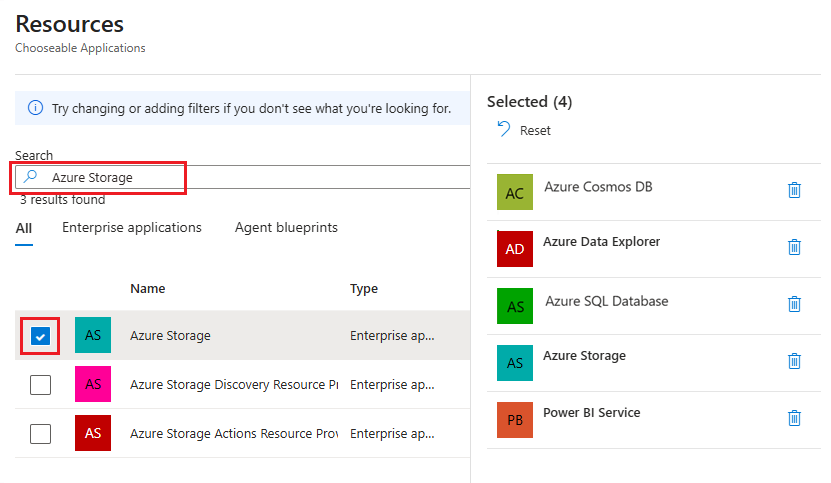

在显示的“ 资源 ”侧窗格中,找到并选择 Power BI 服务、 Azure 数据资源管理器、 Azure SQL 数据库、 Azure 存储和Azure Cosmos DB。 选择所有五个项目后,通过选择 “选择”关闭侧窗格。

为所有分配和访问控制配置策略时,请选择“ 创建 ”或“ 保存”。

相关内容

- Microsoft Entra 条件访问文档 - 详细了解条件访问功能、策略设计和最佳做法。

- 适用于 Microsoft Fabric 的 Azure 安全基线 - 查看来自Microsoft云安全基准标准的建议。

- 保护发往 Microsoft Fabric 的入站流量 - 了解条件访问如何与专用链接一起工作,以控制对 Fabric 的入站访问。