Microsoft Defender for Endpoint计划 1 概述

适用对象

Microsoft Defender for Endpoint是一个企业终结点安全平台,旨在帮助像你这样的组织预防、检测、调查和响应高级威胁。 我们很高兴地宣布,Defender for Endpoint 现在提供两个计划:

- 本文中所述的 Defender for Endpoint 计划 1;和

- Defender for Endpoint 计划 2,正式发布,以前称为 Defender for Endpoint。

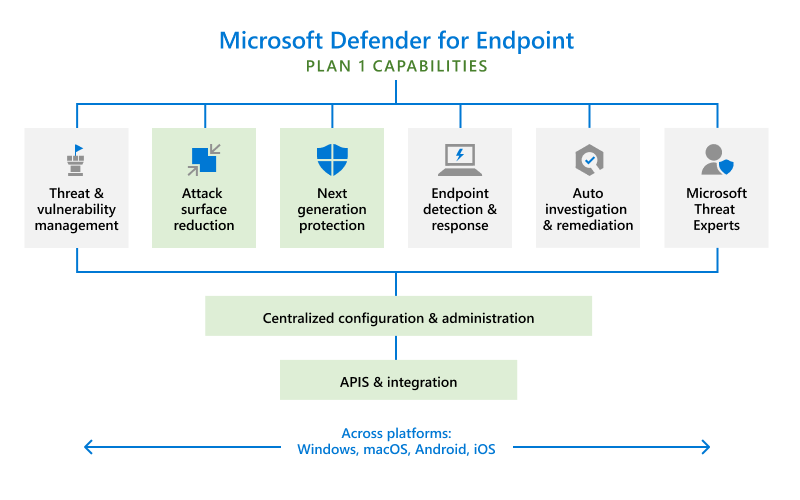

下图中的绿色框描绘了 Defender for Endpoint 计划 1 中包含的内容:

使用本指南可以:

- 大致了解 Defender for Endpoint 计划 1 中包含的内容

- 了解如何设置和配置 Defender for Endpoint 计划 1

- 开始使用 Microsoft Defender 门户,可在其中查看事件和警报、管理设备以及使用有关检测到的威胁的报告

- 获取维护和操作概述

Defender for Endpoint 计划 1 功能

Defender for Endpoint 计划 1 包括以下功能:

- 下一代保护 ,包括行业领先的强大反恶意软件和防病毒保护

- 在检测到威胁时,安全团队可以对设备或文件执行手动响应操作,例如将文件发送到隔离区

- 攻击面减少功能 ,可强化设备、防止零日攻击,并提供对终结点访问和行为的精细控制

- 使用 Microsoft Defender 门户进行集中配置和管理,并与 Microsoft Intune 集成

- 保护各种平台,包括 Windows、macOS、iOS 和 Android 设备

以下部分提供有关这些功能的更多详细信息。

下一代保护

下一代保护包括强大的防病毒和反恶意软件保护。 借助下一代保护,你将获得:

- 基于行为的启发式和实时防病毒保护

- 云提供的保护,包括对新威胁和新兴威胁的准即时检测和阻止

- 专用保护和产品更新,包括与 Microsoft Defender 防病毒相关的更新

若要了解详细信息,请参阅 下一代保护概述。

手动响应操作

手动响应操作是在终结点或文件中检测到威胁时,安全团队可以执行的操作。 Defender for Endpoint 包括 某些手动响应操作,这些操作可在 检测到可能遭到入侵或包含可疑内容的设备上执行。 还可以对检测到为威胁 的文件运行响应操作 。 下表汇总了 Defender for Endpoint 计划 1 中可用的手动响应操作。

| 文件/设备 | 操作 | 说明 |

|---|---|---|

| 设备 | 运行防病毒扫描 | 启动防病毒扫描。 如果在设备上检测到任何威胁,通常会在防病毒扫描期间解决这些威胁。 |

| 设备 | 隔离设备 | 断开设备与组织网络的连接,同时保留与 Defender for Endpoint 的连接。 通过此操作,可以监视设备并根据需要执行进一步操作。 |

| 文件 | 添加指示器以阻止或允许文件 | 阻止指示器可防止在设备上读取、写入或执行可移植的可执行文件。 允许指示器阻止或修正文件。 |

若要了解详细信息,请参阅以下文章:

攻击面减少

组织的攻击面是易受网络攻击的所有位置。 使用 Defender for Endpoint 计划 1,可以通过保护组织使用的设备和应用程序来减少攻击面。 以下部分介绍了 Defender for Endpoint 计划 1 中包含的攻击面减少功能。

若要详细了解 Defender for Endpoint 中的攻击面减少功能,请参阅 攻击面减少概述。

攻击面减少规则

攻击面减少规则针对某些被视为有风险的软件行为。 此类行为包括:

- 启动尝试下载或运行其他文件的可执行文件和脚本

- 运行经过模糊处理的脚本或其他可疑脚本

- 启动在正常工作期间应用通常不会启动的行为

合法的业务应用程序可以表现出此类软件行为;但是,这些行为通常被视为有风险,因为它们通常被攻击者通过恶意软件滥用。 攻击面减少规则可以限制风险行为,并帮助保护组织的安全。

若要了解详细信息,请参阅 使用攻击面减少规则防止恶意软件感染。

勒索软件缓解

使用受控的文件夹访问权限,可以缓解勒索软件。 受控文件夹访问权限仅允许受信任的应用访问终结点上的受保护文件夹。 应用会根据其普及率和信誉将其添加到受信任的应用列表中。 安全运营团队也可以从受信任的应用列表中添加或删除应用。

若要了解详细信息,请参阅 使用受控文件夹访问权限保护重要文件夹。

设备控制

有时,对组织设备的威胁以可移动驱动器(如 USB 驱动器)上的文件形式出现。 Defender for Endpoint 包括有助于防止来自未经授权的外围设备的威胁破坏设备的功能。 可以将 Defender for Endpoint 配置为阻止或允许可移动设备上的可移动设备和文件。

若要了解详细信息,请参阅 控制 USB 设备和可移动媒体。

Web 保护

使用 Web 保护,可以保护组织的设备免受 Web 威胁和不需要的内容的影响。 Web 防护包括 Web 威胁防护和 Web 内容筛选。

- Web 威胁防护 可防止访问钓鱼网站、恶意软件载体、攻击网站、不受信任的或低信誉站点以及明确阻止的网站。

- Web 内容筛选 会根据网站类别阻止访问某些网站。 类别可以包括成人内容、休闲网站、法律责任网站等。

若要了解详细信息,请参阅 Web 保护。

网络保护

借助网络保护,可以阻止组织访问可能托管 Internet 上网络钓鱼欺诈、攻击和其他恶意内容的危险域。

若要了解详细信息,请参阅 保护网络。

网络防火墙

借助网络防火墙保护,可以设置规则来确定允许哪些网络流量流入或流出组织的设备。 借助 Defender for Endpoint 获得的网络防火墙和高级安全性,可以:

- 降低网络安全威胁的风险

- 保护敏感数据和知识产权

- 扩展安全投资

若要了解详细信息,请参阅具有高级安全性的Windows Defender防火墙。

应用程序控制

应用程序控制通过在系统核心 (内核) 中仅运行受信任的应用程序和代码来保护 Windows 终结点。 安全团队可以定义考虑应用程序属性的应用程序控制规则,例如其代码签名证书、信誉、启动过程等。 应用程序控制在 Windows 10 或更高版本中可用。

若要了解详细信息,请参阅 适用于 Windows 的应用程序控制。

集中管理

Defender for Endpoint 计划 1 包括Microsoft Defender门户,使安全团队能够查看有关检测到的威胁的最新信息、采取适当的操作来缓解威胁,以及集中管理组织的威胁防护设置。

若要了解详细信息,请参阅Microsoft Defender门户概述。

基于角色的访问控制

使用基于角色的访问控制 (RBAC) ,安全管理员可以创建角色和组,以授予对Microsoft Defender门户 (https://security.microsoft.com) 的适当访问权限。 使用 RBAC,可以精细地控制谁可以访问 Defender for Cloud,以及他们可以查看和执行的操作。

若要了解详细信息,请参阅 使用基于角色的访问控制管理门户访问权限。

Reporting

Microsoft Defender门户 (https://security.microsoft.com) 可以轻松访问有关检测到的威胁和应对这些威胁的操作的信息。

- 主页包含卡片,可一目了然地显示哪些用户或设备存在风险、检测到的威胁数以及创建了哪些警报/事件。

- “ 事件 & 警报 ”部分列出了因触发的警报而创建的任何事件。 当跨设备检测到威胁时,会生成警报和事件。

- 操作中心列出了已采取的修正操作。 例如,如果文件被发送到隔离区,或 URL 被阻止,则每个操作都会在 “历史记录 ”选项卡上的“操作中心”中列出。

- “ 报告 ”部分包括显示检测到的威胁及其状态的报告。

若要了解详细信息,请参阅计划 1 Microsoft Defender for Endpoint入门。

API

使用 Defender for Endpoint API,可以自动执行工作流并与组织的自定义解决方案集成。

若要了解详细信息,请参阅 Defender for Endpoint API。

跨平台支持

大多数组织使用各种设备和操作系统。 Defender for Endpoint 计划 1 支持以下操作系统:

- Windows 10 和 11

- 需要 Windows 7 (ESU) 专业版或企业版

- Windows 8.1 专业版、企业版和专业教育版

- macOS (支持三个最新版本)

- iOS

- Android OS

服务器需要额外的许可证,例如:

- Microsoft Defender服务器计划 1 或计划 2 (建议作为Defender for Cloud 产品/服务的一部分) 企业客户。 了解详细信息。 请参阅服务器的Microsoft Defender概述。

- ) 企业客户 (推荐用于服务器的Microsoft Defender for Endpoint。 若要了解详细信息,请参阅 Defender for Endpoint 加入 Windows Server。

- 适用于Microsoft Defender 商业版) 的中小企业的Microsoft Defender 商业版服务器 (。 若要了解详细信息,请参阅如何获取Microsoft Defender 商业版服务器。

请参阅 Microsoft 许可和产品条款。

后续步骤

- 设置和配置 Defender for Endpoint 计划 1

- Defender for Endpoint 计划 1 入门

- 管理 Defender for Endpoint 计划 1

- 了解Microsoft Defender for Endpoint和Microsoft Defender防病毒的排除项

提示

想要了解更多信息? Engage技术社区中的 Microsoft 安全社区:Microsoft Defender for Endpoint技术社区。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈