对于开发人员来说,保护 DevOps 环境不再是一种选择。 不良参与者正在向左移动,因此必须实施 零信任原则 ,包括显式验证、使用最低特权访问并在 DevOps 环境中假定违规。

本文介绍了使用零信任方法保护 DevOps 环境的最佳做法,用于防止不良参与者破坏开发人员框、使用恶意脚本感染发布管道,以及通过测试环境访问生产数据。

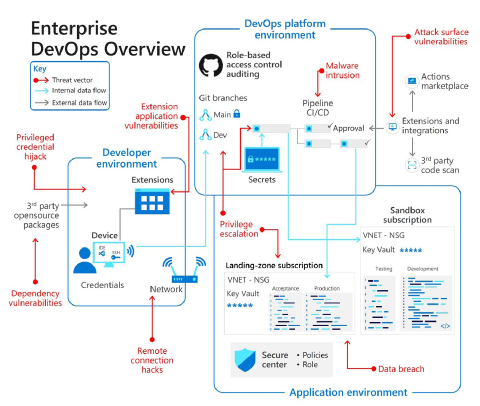

我们的 安全企业 DevOps 环境 eBook 提供开发人员、DevOps 平台和应用程序环境的以下可视化效果,以及每个环境的潜在安全威胁。

请注意上图中环境与外部集成之间的连接如何扩展威胁环境。 这些连接可能会增加不良参与者入侵系统的机会。

不良参与者跨越企业,损害 DevOps 环境,获取访问权限,并解锁新的危险。 攻击超出了网络安全违规的典型范围,以注入恶意代码、假设强大的开发人员标识和窃取生产代码。

随着公司转向无处不在的办公场景,可以从任何地方工作,他们必须加强设备的安全性。 网络安全办公室可能缺乏对开发人员保护和构建代码的位置和方式的一致了解。 恶意行为者利用这些弱点进行远程连接攻击和开发者身份盗窃。

DevOps 工具是不良参与者的关键入口点,从管道自动化到代码验证和代码存储库。 如果恶意行为者在代码到达生产系统之前入侵代码,在大多数情况下,它可以通过网络安全检测点。 若要防止泄露,请确保开发团队参与对等评审、使用 IDE 安全插件进行安全检查、安全编码标准和分支评审。

网络安全团队旨在防止不良参与者围攻生产环境。 但是,环境现在包括供应链工具和产品。 开源工具泄露可能会加剧全球网络安全风险。

在零信任指导中心的开发人员指南部分,通过以下DevSecOps 文章详细了解特定于开发人员的文章:

- 保护 DevOps 平台环境有助于你在 DevOps 平台 环境中实施零信任原则,并重点介绍机密和证书管理的最佳做法。

- 保护开发者环境帮助你在开发环境中实施零信任原则,并提供最低特权、分支安全性以及信任工具、扩展和集成的最佳做法。

- 在开发人员工作流中嵌入零信任安全性 有助于快速安全地进行创新。

后续步骤

- 使用 Azure DevOps 加速和保护您的代码,通过工具为开发人员提供最快速、最安全的代码到云端的体验。

- 注册 Azure Developer CLI,这是一种开源工具,可缩短在 Azure 上入门所需的时间。

- 配置 Azure 以信任 GitHub 的 OIDC 作为联邦身份。 OpenID Connect(OIDC)允许 GitHub Actions 工作流 访问 Azure 中的资源,而无需将 Azure 凭据存储为长期存在的 GitHub 机密。

- DevOps 资源中心可帮助你了解 DevOps 实践、敏捷方法、Git 版本控制、Microsoft DevOps,以及如何评估组织的 DevOps 进度。

- 了解 Microsoft DevSecOps 解决方案 如何将安全性集成到软件交付生命周期的方方面面,以便通过 Azure 和 GitHub 为云上的应用(以及随处)启用 DevSecOps 或保护 DevOps。