浏览 BitLocker

除了计算机上的其他卷外,BitLocker 还为操作系统和操作系统卷存储的数据提供保护。 它有助于确保计算机上存储的数据保持加密,即使有人在操作系统未运行时篡改计算机。 BitLocker 在 Windows 中提供了一种紧密集成的解决方案,用于解决由于丢失、被盗或不当解除授权的计算机导致的数据被盗或暴露的威胁。

当恶意用户对其运行软件攻击工具或将计算机硬盘传输到其他计算机时,丢失或被盗计算机上的数据可能遭受到未经授权的访问。 BitLocker 通过增强文件和系统保护,帮助减少未经授权的数据访问。 此外,在解除授权或回收受 BitLocker 保护的计算机时,BitLocker 有助于使数据不可访问。

BitLocker 执行提供脱机数据保护和系统完整性验证的两个函数:

- 它加密存储在 Windows 操作系统卷和配置数据卷上的所有数据。 包括 Windows 操作系统、休眠和分页文件、应用程序和应用程序数据。 BitLocker 还为非 Microsoft 应用程序提供保护,当你在加密卷上安装应用程序时,这些应用程序会自动受益。

- 默认情况下,它配置为在计算机主板上使用受信任的平台模块 (TPM) 芯片,以帮助确保操作系统在启动过程早期阶段使用的启动组件的完整性。 BitLocker 锁定受 BitLocker 保护的任何卷,因此即使有人在操作系统未运行时篡改计算机,它们仍受到保护。

系统完整性验证

BitLocker 使用 TPM 通过以下方式验证启动过程的完整性:

- 提供一种方法来检查是否已维护早期启动文件完整性,并帮助确保这些文件没有进行不良修改,例如启动扇区病毒或根工具包。

- 增强保护以减少基于软件的脱机攻击。 任何可能启动系统的替代软件都无权访问 Windows 操作系统卷的解密密钥。

- 检测到篡改时将阻止系统。 如果 BitLocker 确定有任何受监视的文件发生了篡改,则系统不会启动。 这向用户发出篡改警报,因为系统无法像往常一样启动。 如果发生系统锁定,BitLocker 将提供简单的恢复过程。

BitLocker 与 TPM 一起验证早期启动组件的完整性,这有助于防止其他脱机攻击,例如尝试将恶意代码插入这些组件。 此功能非常重要,因为启动过程最早部分中的组件必须保持未加密状态,以便计算机可以启动。

因此,攻击者可以更改这些早期启动组件对代码,然后获得对计算机的访问权限,即使磁盘数据已加密也是如此。 如果攻击者获得对机密信息(如 BitLocker 密钥或用户密码)的访问权限,则攻击者可以绕过 BitLocker 和其他 Windows 安全保护。

比较 BitLocker 和 EFS

如前所述,BitLocker 和 EFS 都提供加密功能。 但是,这些技术并不相同,并且无相同用途。 EFS 侧重于在文件和文件夹级别提供保护,而 BitLocker 则在卷或磁盘级别上执行此操作。 使用 EFS 保护文件后,该文件将一直受到保护,直到你(或具有适当权限的另一个人)解锁该文件,并且该保护不依赖于文件位置。 另一方面,受 BitLocker 保护的驱动器上的文件只要位于该特定驱动器上,就会受到保护。 下表比较了 BitLocker 和 EFS 加密功能。

BitLocker 功能

EFS 功能

加密卷(整个操作系统卷,包括 Windows 系统文件和休眠文件)。

加密文件。

不需要用户证书。

需要用户证书。

保护操作系统免受修改。

不保护操作系统免受修改。

设备加密

设备加密是一项内置的 Windows 功能。 默认情况下,设备加密通过使用与 BitLocker 相同的技术的高级加密标准 (AES) 128 位加密来保护系统上的操作系统驱动器和任何固定数据驱动器。 可以将设备加密用于 Microsoft 帐户或域帐户。

在新设备上的所有 Windows 10 和更高版本上自动启用设备加密,以便设备始终受到保护。 升级到 Windows 10 或使用清洁安装的受支持设备也会自动启用设备加密。

BitLocker To Go

当笔记本电脑丢失或被盗时,数据丢失通常比丢失计算机资产的影响更大。 随着越来越多的人使用可移动存储设备,他们可能在不丢失计算机的情况下丢失数据。 BitLocker To Go 通过将 BitLocker 支持扩展到可移动存储设备(如 USB 闪存驱动器)来防止数据被盗和泄露。 可以使用组策略、Windows PowerShell 和 BitLocker 驱动器加密控制面板应用来管理 BitLocker To Go。

在 Windows 中,用户可以通过打开文件资源管理器、右键单击驱动器并选择 在 BitLocker 上打开 来加密其可移动媒体。 然后,用户可以选择解锁驱动器的方法,包括使用密码或智能卡。

选择解锁方法后,用户必须打印或保存其恢复密钥。 你可以将 Windows 配置为自动将此 48 位密钥存储在Active Directory 域服务 (AD DS) 中,以便在其他解锁方法失败(例如用户忘记密码时)使用它。 最后,用户必须确认其解锁选择才能开始加密。 在计算机中插入受 BitLocker 保护的驱动器时,Windows 操作系统将检测加密的驱动器,并提示你将其解锁。

Microsoft BitLocker 管理和监控 (MBAM)

与实施的任何安全技术一样,建议进行集中管理。 可以使用组策略集中管理 BitLocker,但功能有限。 作为 Microsoft 桌面优化包的一部分,MBAM 可以更轻松地管理和支持具有完整功能的 BitLocker 和 BitLocker To Go。 MBAM 2.5 Service Pack 1(最新版本)具有以下主要功能:

- 管理员可以在整个企业中自动加密客户端计算机上的卷。

- 安全人员可以确定单台计算机甚至企业本身的合规性状态。

- 通过 Microsoft Endpoint Configuration Manager 提供集中式报表和硬件管理。

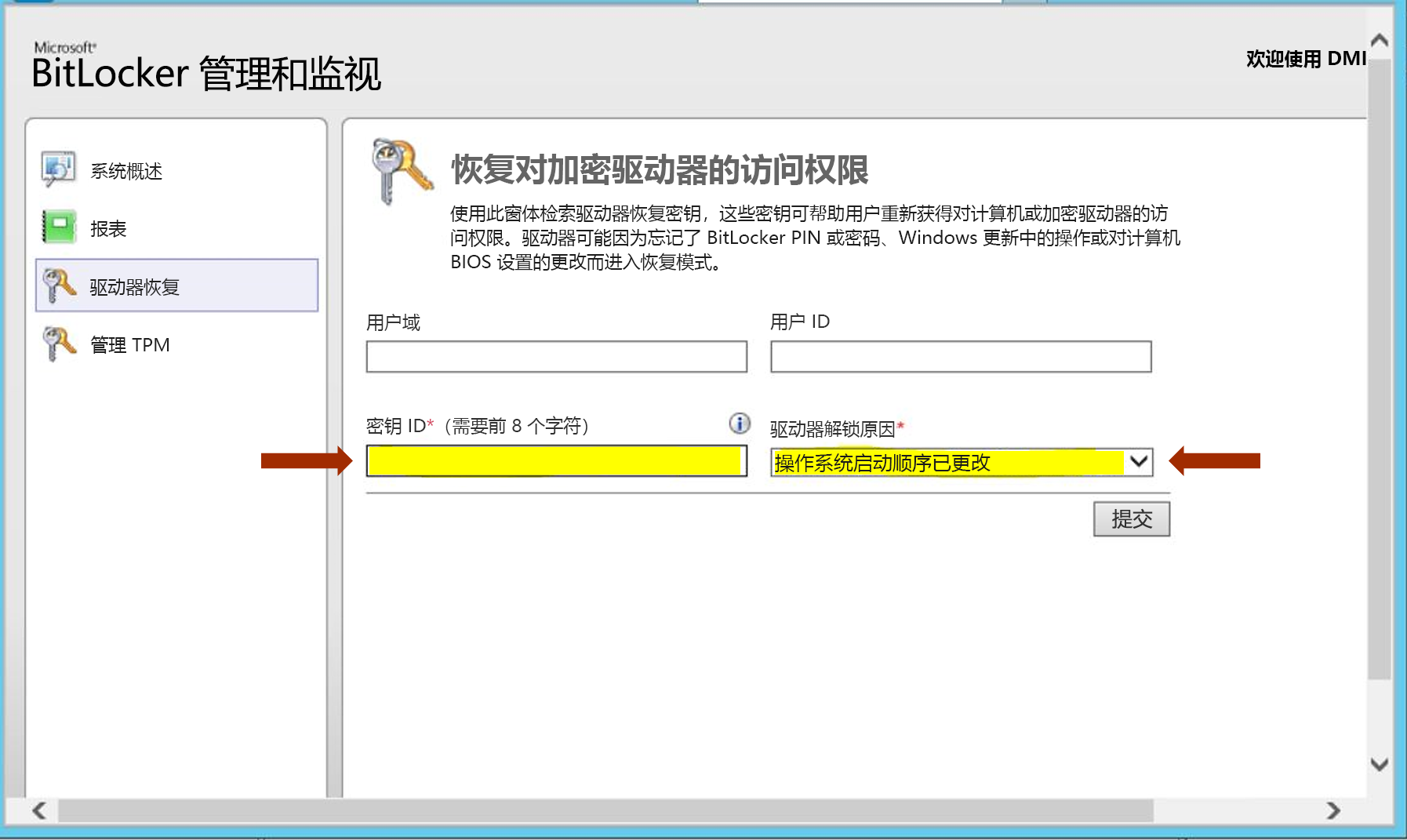

- 减少帮助最终用户处理 BitLocker 恢复请求的技术支持工作负载。

- 最终用户可以使用自助服务门户独立恢复加密的设备。

- 安全人员可以审核对恢复密钥信息的访问权限。

- Windows 企业版用户可以在任何位置继续使用受保护的公司数据。

- 强制执行为企业设置的 BitLocker 加密策略选项。

- 与现有管理工具(如终结点配置服务器)集成。

- 提供 IT 可自定义的恢复用户体验。