在 Azure 中为云资源实施条件访问策略

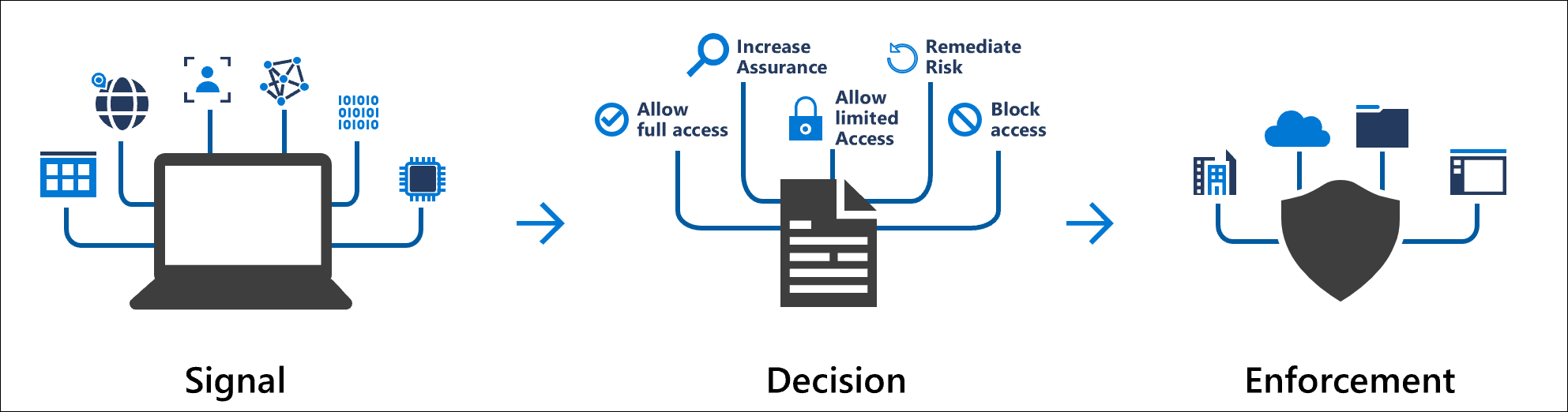

新式安全外围现在已不止于组织的网络外围,还包括用户和设备标识。 组织现在使用标识驱动的信号作为访问控制决策的一部分。

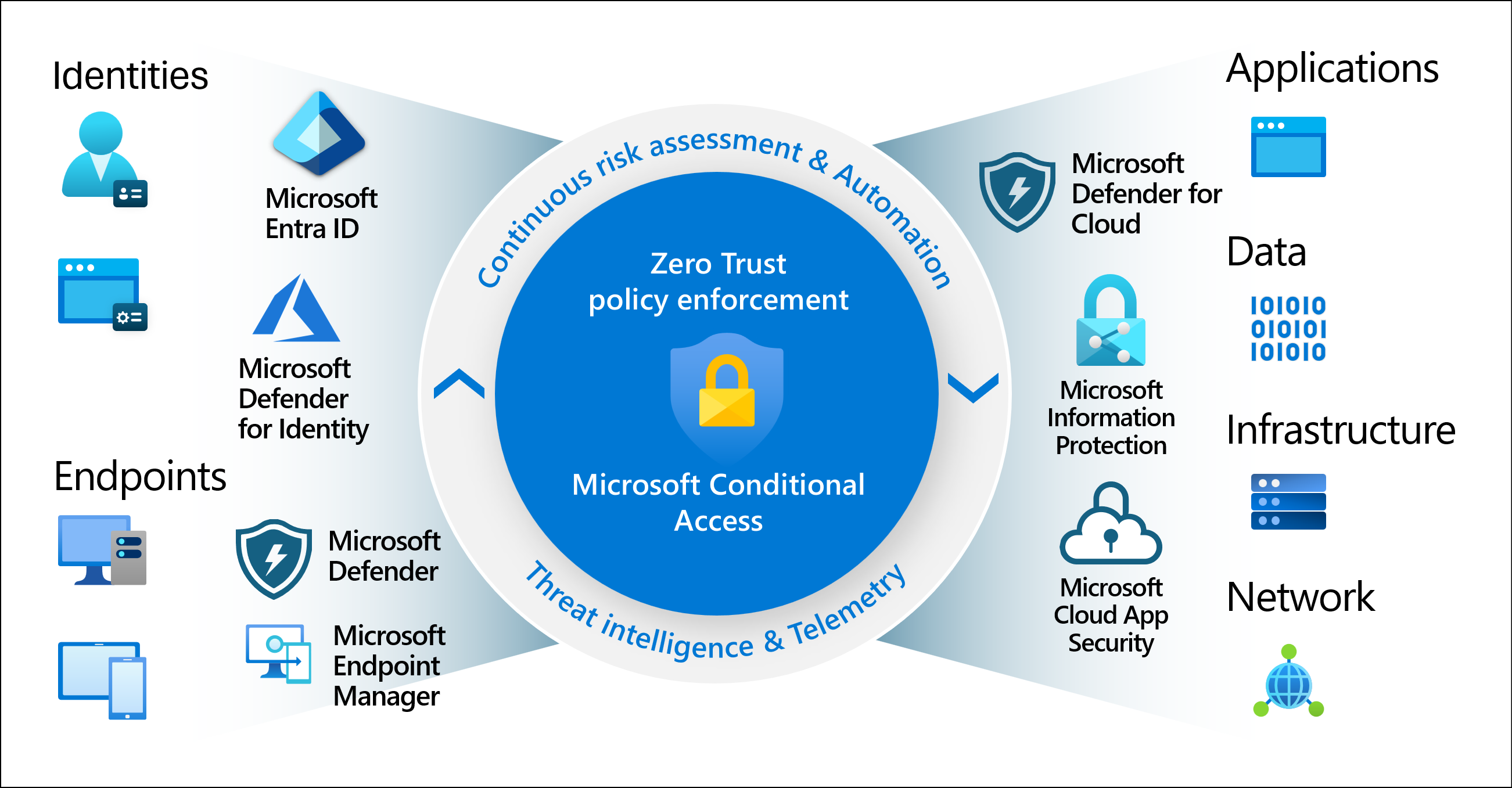

Microsoft Entra 条件访问将信号汇集在一起,做出决策并强制实施组织策略。 条件访问是 Microsoft 的零信任策略引擎,在强制执行策略决策时会考虑来自各种源的信号。

最简单的条件访问策略是 if-then 语句:如果用户想要访问某个资源,他们需要完成某个操作。 示例:工资经理想要访问工资应用程序,并且需要执行多重身份验证才能访问它。

管理员面临两个主要目标:

- 使用户能够随时随地高效工作。

- 保护组织的资产。

根据需要,使用条件访问策略应用正确的访问控制,以确保组织的安全。

常见信号

条件访问会在做出访问决策时考虑来自各种源的信号。

重要

条件访问策略在完成第一因素身份验证后强制执行。 在遇到拒绝服务 (DoS) 攻击等情景中,条件访问不应充当组织的第一道防线,但它可以使用这些事件的信号来确定访问权限。

这些信号包括:

用户或组成员身份

- 策略可以针对特定用户和组,从而为管理员提供对访问权限的精细控制。

IP 定位信息

- 组织可以创建可在制定策略决策时使用的受信任 IP 地址范围。

- 管理员可以指定整个国家/地区的 IP 范围,阻断或允许来自其范围内的流量。

装置

- 强制实施条件访问策略时,可以使用具有特定平台的设备或标记为特定状态的用户。

- 使用筛选器将策略定向到特定设备,例如特权访问工作站。

应用程序

- 尝试访问特定应用程序的用户可以触发不同的条件访问策略。

实时和计算化的风险检测

- 将信号与 Microsoft Entra ID 保护相集成可让条件访问策略识别并修正存在风险的用户和登录行为。

微软云应用防护 (Microsoft Defender for Cloud Apps)

- 实时监视和控制用户应用程序访问和会话。 此集成可提高对云环境的访问和在其中执行的活动的可见性和控制。

常见决策

阻止访问

- 最严格的决策。

授予访问权限

最不严格的决策可能仍要求使用以下一个或多个选项:

- 需要多重身份验证。

- 要求将设备标记为合规。

- 需要已建立混合 Microsoft Entra ID 联接的设备。

- 需要批准的客户端应用。

最常应用的策略

许多组织都有条件访问策略可以帮助解决的常见访问问题,例如:

- 要求对具有管理角色的用户进行多重身份验证。

- 要求对 Azure 管理任务进行多重身份验证。

- 阻止尝试使用旧式身份验证协议的用户登录。

- 需要受信任的位置进行 Microsoft Entra ID 多重身份验证注册。

- 阻止或授予来自特定位置的访问权限。

- 阻止有风险的登录行为。

- 需要在组织管理设备上使用特定应用程序。