计划安全默认值

随着常见的与标识相关的攻击(如密码喷射、重放和网络钓鱼)越来越普遍,可能会使安全管理变得更困难。 安全默认值是由 Microsoft 管理的安全设置,旨在保护客户安全,直到组织做好准备自行管理其身份安全策略为止。 安全默认值提供预配置的安全设置,例如:

要求所有用户注册多重身份验证。

要求管理员执行多重身份验证。

阻止旧身份验证协议。

要求用户在必要时执行多重身份验证。

保护特权活动,如访问 Azure 门户。

可用性

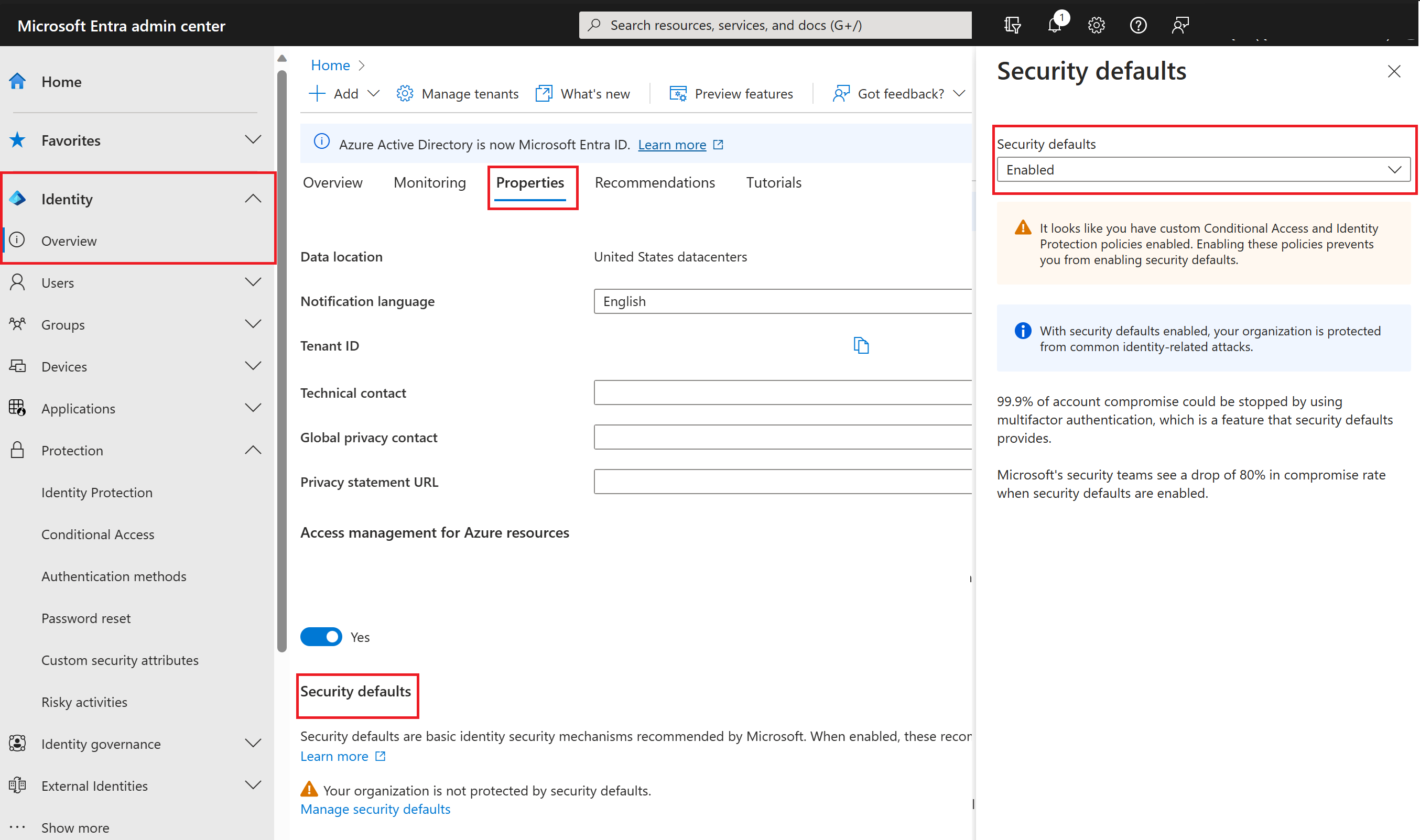

Microsoft 向所有用户提供安全默认值。 目标是确保所有组织能在不增加费用的情况下实现基本级别的安全防护。 你可以在 Azure 门户中打开安全默认值。 如果你的租户是在 2019 年 10 月 22 日或之后创建的,则可能已在租户中启用了安全默认值。 为了保护所有用户,将向所有新创建的租户推出安全默认值功能。

适合谁使用?

| 谁应该使用安全默认值? | 谁不应该使用安全默认值? |

|---|---|

| 想要提高安全性但不知道如何或从何着手的组织 | 当前使用条件访问策略来汇总信号、做出决策和强制实施组织策略的组织 |

| 利用 Microsoft Entra ID 许可免费层的组织 | 具有 Microsoft Entra ID Premium 许可证的组织 |

| 要求使用条件访问的具有复杂安全要求的组织 |

政策执行

统一的多重身份验证注册

租户中的所有用户都必须以多重身份验证的形式注册多重身份验证 (MFA)。 用户可在 14 天内使用 Microsoft Authenticator 应用在 Microsoft Entra ID 内注册多重身份验证。 14 天后,在完成注册之前用户将无法登录。 用户的 14 天周期从启用安全默认值后首次成功进行交互式登录算起。

保护管理员

具有特权访问权限的用户对您的环境具有更高的访问权限。 鉴于这些帐户具有的权限,您应特别小心地对待它们。 增强对特权帐户保护的一种常用方法是,要求在登录时进行更强的帐户验证。 在 Microsoft Entra ID 中,可以通过要求进行多重身份验证来实现更强的帐户验证。

完成多重身份验证注册后,以下 9 个 Microsoft Entra 管理员角色在每次登录时都需要执行额外的身份验证:

- 全局管理员

- SharePoint 管理员

- Exchange 管理员

- 条件访问管理员

- 安全管理员

- 服务台管理员

- 计费管理员

- 用户管理员

- 身份验证管理员

保护所有用户

我们通常认为管理员帐户是唯一需要额外身份验证层的帐户。 管理员对敏感信息具有广泛的访问权限,并且可以更改订阅范围的设置, 但攻击者经常以最终用户为目标。

这些攻击者获得访问权限后,可以代表原始帐户持有者请求对特权信息的访问权限。 他们甚至可以下载整个目录,对整个组织进行网络钓鱼攻击。

提高对所有用户保护的一种常用方法是,要求对所有用户进行更强形式的帐户验证,如多重身份验证。 用户完成多重身份验证注册后,将在必要时提示用户进行其他身份验证。 此功能可保护注册到 Microsoft Entra ID 的所有应用程序,包括 SaaS 应用程序。

阻止旧式身份验证

为使用户轻松访问云应用,Microsoft Entra ID 支持各种身份验证协议,包括旧式身份验证。 “旧式身份验证”是指通过以下方式发出的身份验证请求:

- 不使用新式身份验证的客户端(例如 Office 2010 客户端)。 新式身份验证包含实现 OAuth 2.0 等协议的客户端,以支持多重身份验证和智能卡等功能。 旧式身份验证通常仅支持安全性较低的机制,例如密码。

- 使用 IMAP、SMTP 或 POP3 等邮件协议的客户端。

当今,大部分存在危害性的登录企图都来自旧式身份验证。 旧式身份验证不支持多重身份验证。 即使在目录中启用了多重身份验证策略,攻击者仍可使用旧协议进行身份验证,并绕过多重身份验证。

在租户中启用安全默认值后,旧协议发出的所有身份验证请求都将被阻止。 安全默认值会阻止 Exchange Active Sync 基本身份验证。