Windows Server 与 Microsoft Azure 云管理功能一起,使你能够充分利用 Windows Server 投资。

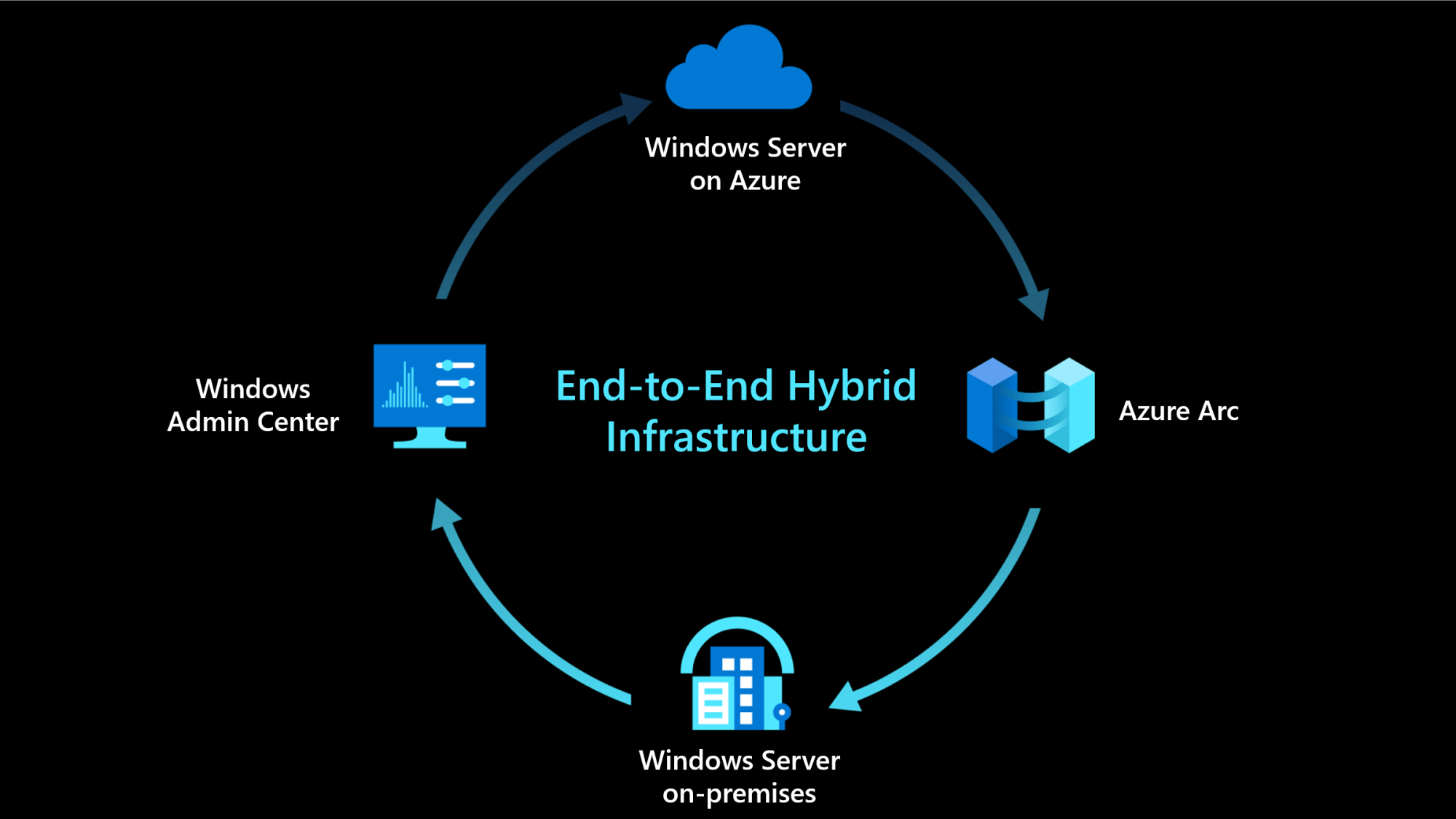

混合与多云环境中的 Windows Server 云操作

将运行本地或多云环境的 Windows Server 连接到 Azure 时,它将启用以下集成:

| 作函数 | Description |

|---|---|

| Govern | |

| Azure Policy | 分配 Azure Policy 访客配置 以审核 Windows Server 内的设置。 |

| Azure 标记 | 使用 标记 来组织 Windows Server 计算机、Azure 资源和管理层次结构 |

| Protect | |

| Microsoft Defender for Cloud | 使用 Microsoft Defender for Endpoint(通过 Microsoft Defender for Cloud 提供,用于威胁检测、漏洞管理和主动监视潜在安全威胁)保护非 Azure 服务器。 Microsoft Defender for Cloud 根据检测到的威胁提供警报和修正建议。 |

| Microsoft Sentinel | 可以使用 Microsoft Sentinel 来配置连接到已启用 Arc 的服务器的计算机,以便收集与安全相关的事件,并将这些事件与其他数据源进行关联。 |

| Azure 备份 | Azure 备份服务使用 Microsoft Azure 恢复服务 (MARS) 代理将文件、文件夹以及卷或系统状态从本地计算机备份和还原到 Azure,帮助防止意外或恶意删除、损坏和勒索软件。 |

| Azure Site Recovery | Site Recovery 将物理和虚拟机(VM)上运行的工作负荷从主站点复制到辅助位置或Microsoft Azure。 主站点发生停机时,可以故障转移到辅助位置,从该位置访问应用。 在主位置再次运行后,可以故障回复到该位置。 |

| Configure | |

| Azure 自动化 | 使用 PowerShell 和 Python Runbook 自动执行频繁且耗时的管理任务。 使用 更改跟踪和清单评估有关已安装软件、Microsoft服务、Windows 注册表和文件以及 Linux 守护程序的配置更改。 使用 更新管理 来管理 Windows 和 Linux 服务器的作系统更新。 |

| Azure Automanage (预览版) | 使用适用于已启用 Arc 的服务器的 Automanage Machine 时,自动载入和配置一组 Azure 服务。 |

| VM 扩展 | 使用支持 Arc 的服务器 VM 扩展,为您的非 Azure Windows 或 Linux 计算机提供部署后的配置和自动化任务。 |

| Monitor | |

| Azure Monitor | 监视连接的计算机来宾作系统性能,并发现应用程序组件,以使用 VM 见解监视其进程和依赖项。 使用 Log Analytics 代理从计算机上运行的作系统或工作负荷收集其他日志数据,例如性能数据和事件。 此数据存储在 Log Analytics 工作区中。 |

| 扩展和连接 | |

| Microsoft Entra ID | 将本地 Windows Server Active Directory 连接到 Microsoft Entra ID 以创建 混合标识。 已启用 Azure Arc 的服务器托管标识为服务器提供Microsoft Entra ID 中的自动托管标识。 可以使用此标识向支持 Microsoft Entra 身份验证的任何服务进行身份验证,这样就无需在代码中插入凭据了。 |

| Azure 扩展网络 | 使用 Azure 扩展网络使 Azure VM 看起来像本地网络。 Windows Admin Center 可以设置站点到站点 VPN 并将本地 IP 地址扩展到 Azure vNet,以便更轻松地将工作负载迁移到 Azure,而无需中断 IP 地址的依赖项。 |

| Azure 网络适配器 | 使用 Azure 网络适配器将本地服务器连接到 Azure 虚拟网络。 让 Windows Admin Center 简化从本地服务器到 Azure 虚拟网络的点到站点 VPN 的设置。 |

| Azure 文件同步 | 使用 Azure 文件同步将文件服务器与云同步。将此服务器上的文件与 Azure 文件共享同步。 将所有文件保留在本地,或者通过云分层释放空间,仅在服务器上缓存最常用的文件,并将冷数据转移到云中。 可以备份云中的数据,无需担心本地服务器备份。 此外,多站点同步可让一组文件在多个服务器上保持同步。 |

| 存储副本 | 使用存储 副本将基于同步或异步块的复制用于 Azure 中的 VM。 可以在服务器到服务器级别上使用存储副本将基于块或基于卷的复制配置为到辅助服务器或 VM。 Windows Admin Center 允许你专门为复制目标创建 Azure VM,从而帮助你正确调整大小并在新的 Azure VM 上正确配置存储。 有关详细信息,请参阅通过存储副本进行服务器到服务器复制。 |

详细了解已启用 Azure Arc 的服务器是什么以及如何使用 Windows Admin Center 将 Windows Server 连接到 Azure 混合服务。

在 Azure 上的 Windows Server 云运维

在 Azure 上运行 Windows Server 时,它将启用以下集成:

| 作函数 | Description |

|---|---|

| Govern | |

| Azure Policy | 分配 Azure Policy 访客配置 用于审核计算机内的设置。 |

| Azure 标记 | 使用 标记 来组织 Windows Server 和 Azure 资源和管理层次结构 |

| Protect | |

| Microsoft Defender for Cloud | 使用 Microsoft Defender for Endpoint(通过 Microsoft Defender for Cloud 提供,用于威胁检测、漏洞管理和主动监视潜在安全威胁)保护非 Azure 服务器。 Microsoft Defender for Cloud 根据检测到的威胁提供警报和修正建议。 |

| Microsoft Sentinel | 可以使用 Microsoft Sentinel 配置 在 Azure 中运行的 Windows Server 计算机,以收集与安全相关的事件,并将其与其他数据源相关联。 |

| Azure 备份 | Azure 备份 提供独立和隔离的备份,以防止 VM 上的数据意外销毁。 备份存储在提供恢复点内置管理的恢复服务保管库中。 |

| Azure Site Recovery | Site Recovery 将 Azure 虚拟机(VM)上运行的工作负荷从主要 Azure 区域复制到另一个 Azure 区域。 在主要 Azure 区域发生中断时,您可以切换到其他 Azure 区域,并从该区域访问应用程序。 在主要 Azure 区域恢复正常运行后,你可以故障回复到主要区域。 |

| Azure 机密计算 | Azure 机密计算提供 机密 VM。 对于安全性和保密性要求高的租户,机密 VM 是理想的解决方案。 这些虚拟机提供了强大的硬件强制边界,可帮助满足你的安全需求。 可以在不更改代码的情况下使用机密虚拟机进行迁移,该平台可保护你的虚拟机状态不被读取或修改。 |

| Configure | |

| Azure 自动化 | 使用 PowerShell 和 Python Runbook 自动执行频繁且耗时的管理任务。 使用 更改跟踪和清单评估有关已安装软件、Microsoft服务、Windows 注册表和文件以及 Linux 守护程序的配置更改。 使用 更新管理 来管理 Windows 和 Linux 服务器的作系统更新。 |

| Azure Automanage (预览版) | 使用 适用于 Windows Server 的 Azure Automanage 时,自动载入和配置一组 Azure 服务。 热修补 是一种在受支持的 Windows Server Azure Edition 虚拟机(VM)上安装更新的新方法,安装后不需要重新启动 基于 QUIC 的 SMB 为电信、移动设备用户和分支机构提供“SMB VPN”,通过不受信任的网络(如 Internet)提供与边缘文件服务器的安全可靠连接。 若要详细了解通过 QUIC 的 SMB 以及如何通过 QUIC 配置 SMB,请参阅通过 QUIC 的 SMB。 |

| VM 扩展 | Azure 虚拟机(VM)扩展 是小型应用程序,用于在 Azure VM 上提供部署后配置和自动化任务。 例如,如果虚拟机需要软件安装、防病毒保护或能够在其中运行脚本,则可以使用 VM 扩展。 |

| Azure 门户中的 Windows Admin Center | 在 Azure 门户中使用 Windows Admin Center(预览版) 管理 Azure VM 中的 Windows Server作系统。 从 Azure 门户管理作系统功能,以及在不使用远程桌面或 PowerShell 的情况下处理 VM 中的文件。 |

| VM 运行命令 | “运行命令”功能使用虚拟机 (VM) 代理在 Azure Windows VM 中运行 PowerShell 脚本。 |

| Monitor | |

| Azure Monitor | 监视连接的计算机来宾作系统性能,并发现应用程序组件,以使用 VM 见解监视其进程和依赖项。 使用 Log Analytics 代理从计算机上运行的作系统或工作负荷收集其他日志数据,例如性能数据和事件。 此数据存储在 Log Analytics 工作区中。 |

| 扩展和连接 | |

| Microsoft Entra ID | 将本地 Windows Server Active Directory 连接到 Microsoft Entra ID 以创建 混合标识。 Azure 虚拟机的托管标识为 Azure 服务提供了Microsoft Entra ID 中的自动托管标识。 可以使用此标识向支持 Microsoft Entra 身份验证的任何服务进行身份验证,这样就无需在代码中插入凭据了。 通过与 Microsoft Entra 身份验证集成,提高 Azure 中 Windows 虚拟机(VM)的安全性。 现在,可以使用 Microsoft Entra ID 作为核心身份验证平台,使用远程桌面协议(RDP)远程连接到 Windows Server(从 Windows Server 2019 Datacenter 版本开始)或 Windows 10(从版本 1809 开始)。 |

详细了解 Azure 中的 Windows 虚拟机上的 Windows Server 以及如何在 Azure Migrate 中将 Windows Server 迁移到 Azure。