本文介绍安全标识符 (SID) 如何处理 Windows Server 操作系统中的帐户和组。

什么是 SID?

SID 用于唯一标识安全主体或安全组。 安全主体可以表示作系统可以进行身份验证的任何实体。 示例包括用户帐户、计算机帐户或在用户或计算机帐户的安全上下文中运行的线程或进程。

每个帐户或组,或在帐户的安全上下文中运行的每个进程都具有由颁发机构(如 Windows 域控制器)颁发的唯一 SID。 SID 存储在安全数据库中。 在创建帐户或组时,系统将生成用于标识特定帐户或组的 SID。 当 SID 用作用户或组的唯一标识符时,永远不能再次使用它来标识另一个用户或组。

每次用户登录时,系统都会为该用户创建访问令牌。 访问令牌包含用户的 SID、用户权限以及用户所属的任何组的 SID。 此令牌为用户在该计算机上执行的任何操作提供安全上下文。

除了分配给特定用户和组的唯一创建的域专用 SID 外,还有用来标识通用群体和通用用户的公认 SID。 例如,“每个人”和“世界”SID 都标识一个包含所有用户的组。 公认 SID 的值在所有操作系统中保持不变。

SID 是 Windows 安全模型的基本构建基块。 SID 与 Windows Server 操作系统的安全基础结构中的授权和访问控制技术的特定组件配合使用。 此设计有助于保护对网络资源的访问,并提供更安全的计算环境。

注意

此内容仅适用于本文开头的“适用于”列表中的 Windows 版本。

SID 的工作原理

用户使用帐户名称识别帐户。 在内部,操作系统是指使用其 SID 在帐户的安全上下文中运行的帐户和进程。 对于域帐户,通过将域的 SID 与帐户的相对标识符连接 (RID) 来创建安全主体的 SID。 SID 在其作用域(域或本地)内是唯一的,并且永远不会被重复使用。

在创建帐户或组时,操作系统将生成用于标识特定帐户或组的 SID。 对于本地帐户或组,计算机上的本地安全机构(LSA)将生成 SID。 SID 与其他帐户信息一起存储在注册表的安全区域中。 对于域帐户或组,域安全机构将生成 SID。 这种类型的 SID 作为用户或组对象的属性存储在 Active Directory 域服务中。

每个本地帐户和组都有一个对于创建该帐户和组的计算机而言唯一的安全标识符 (SID)。 计算机上没有任何两个帐户或组共享同一 SID。 同样,对于每个域帐户和组,SID 在企业中都是唯一的。 因此,一个域中帐户或组的 SID 永远不会与企业中任何其他域中帐户或组的 SID 匹配。

SID 始终保持唯一。 安全机构绝不会两次发出同一个 SID,也永远不会重复使用已删除帐户的 SID。 例如,如果 Windows 域中具有用户帐户的用户离开其作业,则管理员将删除其 Active Directory 帐户,包括标识该帐户的 SID。 如果该用户之后返回到同一公司的其他作业,则管理员将创建一个新帐户,Windows Server 操作系统将生成新的 SID。 新的 SID 与旧 SID 不通,因此该用户在其旧帐户中的访问权限都不会转移到新帐户。 他们的两个帐户表示两个不同的安全主体。

SID 体系结构

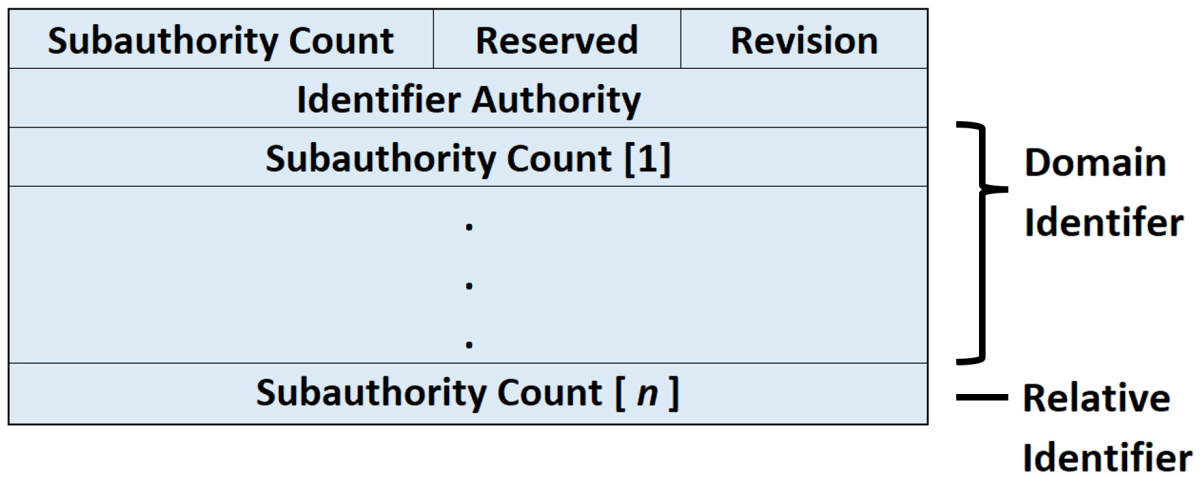

SID 是二进制格式的数据结构,其中包含可变值数。 结构中的第一个值包含有关 SID 结构的信息。 其余值按层次结构(类似于电话号码)排列,它们标识 SID 颁发机构(例如 NT 颁发机构)、SID 颁发域以及特定的安全主体或组。 下图演示了 SID 的结构。

下表描述了 SID 的各个值:

| 组件 | 描述 |

|---|---|

| 修订 | 指示在特定 SID 中使用的 SID 结构的版本。 |

| 标识符颁发机构 | 标识可为特定类型的安全主体颁发 SID 的最高级别的颁发机构。 例如,“Everyone”组的 SID 中的标识符颁发机构值为 1 (World Authority)。 特定 Windows Server 帐户或组的 SID 中的标识符颁发机构值为 5 (NT Authority)。 |

| 子颁发机构 | 保存 Sid 中最重要的信息,这些信息包含在一系列一个或多个子颁发机构值中。 系列中最后一个值(但不包括最后一个值)之前的所有值共同标识企业中的域。 该系列的这一部分称为域标识符。 序列中的最后一个值 RID 标识相对于域的特定帐户或组。 |

使用标准表示法将 SID 从二进制转换为字符串格式时,SID 的组件更容易可视化:

S-R-X-Y1-Y2-Yn-1-Yn

在这种表示法中,下表描述了 SID 的组成部分:

| 组件 | 描述 |

|---|---|

| S | 指示字符串是 SID |

| R | 指示修订级别 |

| X | 指示标识符颁发机构值 |

| Y | 表示一系列子授权值,其中 n 是值的数目 |

SID 最重要的信息包含在一系列子颁发机构值中。 系列的第一部分 (-Y1-Y2-Yn-1) 是域标识符。 SID 的此元素在具有多个域的企业中变得重要。 具体而言,域标识符区分一个域发放的 SID 和企业中所有其他域发放的 SID。 企业中没有两个域共享相同的域标识符。

子颁发机构值系列中的最后一项 (-Yn) 是 RID。 它将一个帐户或组与域中的所有其他帐户和组区分开。 在任何域中,两个帐户或组不共享相同的 RID。

例如,内置管理员组的 SID 以标准化 SID 表示法表示为以下字符串:

编号:S-1-5-32-544

此 SID 包含四个组成部分:

- 修订级别 (1)

- 标识符颁发机构值(5, NT Authority)

- 域标识符 (32, Builtin)

- RID(544,管理员)

内置帐户和组的 SID 始终具有相同的域标识符值,即 32。 此值标识域 Builtin,该域存在于运行 Windows Server 操作系统版本的每台计算机上。 永远不需要区分一台计算机的内置帐户和组与另一台计算机的内置帐户和组,因为它们的范围仅限于本地。 它们在单个计算机上是本地的,或者,对于网络域的域控制器来说,它们在几个作为一个整体运行的计算机上是本地的。

内置帐户和组需要在 Builtin 域的范围内相互区分。 因此,每个帐户和组的 SID 都具有唯一的 RID。 544 的 RID 值是内置管理员组所独有的。 Builtin 域中没有其他帐户或组具有最终值为 544 的 SID。

在另一个示例中,请考虑全局组“Domain Admins”的 SID。 企业中的每个域都有一个“Domain Admins”组,并且每个组的 SID 都不同。 以下示例表示 Contoso, Ltd. 域 (Contoso\Domain Admins) 中的“Domain Admins”组的 SID:

S-1-5-21-1004336348-1177238915-6820033330-512

Contoso\Domain Admins 的 SID 具有以下组件:

- 修订级别 (1)

- 标识符颁发机构(5,NT Authority)

- 域标识符 (21-1004336348-1177238915-682003330, Contoso)

- RID(512,域管理员)

Contoso\Domain Admins 的 SID 与其域标识符为 21-1004336348-1177238915-682003330 的 SID 与同一企业中其他“Domain Admins”组的 SID 区别开。 企业中没有其他域使用此值作为其域标识符。 Contoso\Domain Admins 的 SID 通过其 RID 512 与 Contoso 域中创建的其他账户和组的 SID 区分开来。 域中的任何其他帐户或组都没有最终值为 512 的 SID。

RID 分配

当帐户和组存储在本地安全帐户管理器(SAM)管理的帐户数据库中时,系统很容易为每个帐户和在独立计算机上创建的组生成唯一 RID。 独立计算机上的 SAM 可以跟踪已使用的 RID 值,并确保它永远不会再次使用它们。

但是,在网络域中,生成唯一的 RID 的过程更为复杂。 Windows Server 网络域可以有多个域控制器。 每个域控制器存储 Active Directory 帐户信息。 因此,在网络域中,帐户数据库的副本数量与域控制器数量一样多。 此外,帐户数据库的每个副本都是主副本。

可以在任何域控制器上创建新帐户和组。 对一个域控制器上的 Active Directory 所做的更改将复制到该域中的所有其他域控制器。 将帐户数据库的一个主副本中的更改复制到所有其他主副本的过程称为多主机操作。

生成唯一 RID 的过程是单一主控操作。 为一个域控制器分配 RID 主机的角色,并将一系列 RID 分配给域中的每个域控制器。 在 Active Directory 的一个域控制器副本中创建新的域帐户或组时,会为其分配 SID。 新 SID 的 RID 取自域控制器的 RID 分配。 当 RID 的供应开始耗尽时,域控制器会从 RID 主控服务器请求另一个区块。

每个域控制器只使用一次 RID 块中的每个值。 RID 主控分配每个 RID 值块时,只分配一次。 此过程可确保在域中创建的每个帐户和组都具有唯一的 RID。

SID 和全局唯一标识符

创建新的域用户或组帐户时,Active Directory 将该帐户的 SID 存储在“User”或“Group”对象的 ObjectSID 属性中。 它还为新对象分配一个全局唯一标识符 (GUID) ,这是一个 128 位值,不仅在企业中,而且在世界都是唯一的。 GUID 分配给 Active Directory 创建的每个对象,而不仅仅是用户和组对象。 每个对象的 GUID 都存储在其 ObjectGUID 属性中。

Active Directory 在内部使用 GUID 来标识对象。 例如,GUID 是在全局目录中发布的对象的属性之一。 如果用户在企业中的某个位置有帐户,则在全局目录搜索用户对象 GUID 会生成结果。 事实上,通过 ObjectGUID 搜索任何对象可能是查找要查找的对象的最可靠方法。 其他对象属性的值可以更改,但 ObjectGUID 属性永远不会更改。 为某个对象分配 GUID 后,该对象会在整个声明周期内保留该值。

如果用户从一个域移动到另一个域,该用户将获得新的 SID。 组对象的 SID 不会更改,因为组保留在创建组的域中。 但是,如果用户移动,他们的帐户可以随他们一起移动。 如果员工从北美转移到欧洲,但留在同一家公司,则企业的管理员可以将员工的“User”对象从 Contoso\NoAm 移到 Contoso\Europe。 在这种情况下,帐户的 User 对象需要新的 SID。 在 NoAm 中颁发的 SID 的域标识符部分对于 NoAm 是唯一的,因此欧洲用户帐户的 SID 具有不同的域标识符。 SID 的 RID 部分相对于域是唯一的,因此如果域发生更改,RID 也会更改。

当“User”对象从一个域移动到另一个域时,必须为用户帐户生成新的 SID 并将其存储在 ObjectSID 属性中。 在将新值写入属性之前,将以前的值复制到“User”对象的另一个 SIDHistory 属性中。 此属性可以保存多个值。 每次用户对象移动到另一个域时,都会生成新的 SID 并将其存储在属性中 ObjectSID ,并将另一个值添加到值中的 SIDHistory 旧 SID 列表中。 当用户登录并成功进行身份验证时,域身份验证服务会查询与用户关联的所有 SID 的 Active Directory。 该查询包括用户的当前 SID、用户的旧 SID 和用户的组的 SID。 所有这些 SID 都返回到身份验证客户端,并包含在用户的访问令牌中。 当用户尝试获取对资源的访问权限时,访问令牌中的任何一个 SID(包括属性中的 SIDHistory 一个 SID)都可以允许或拒绝用户访问。

可以基于其作业允许或拒绝用户访问资源。 但是,应允许或拒绝对组的访问权限,而不是对个人的访问权限。 这样,当用户更改作业或移动到其他部门时,通过从某些组中删除用户,然后再将用户添加到其他组即可轻松调整用户的访问权限。

但是,如果允许或拒绝单个用户访问资源,则可能希望该用户的访问权限保持不变,无论用户的帐户域更改了多少次。 该 SIDHistory 属性使访问能够保持相同。 当用户更改域时,无需更改任何资源的访问控制列表 (ACL)。 ACL 可能具有用户的旧 SID,但不具有新 SID。 但旧 SID 仍在用户的访问令牌中。 旧 SID 列在用户组的 SID 中,根据旧 SID 授予或拒绝用户访问权限。

公认 SID

某些 SID 的值在所有系统中都是恒定的。 这些 SID 是在安装操作系统或域时创建的。 它们被称为公认 SID,因为它们标识通用用户或通用组。

对于使用此安全模型的所有安全系统(包括 Windows 以外的操作系统),有一些通用的公认 SID 是有意义的。 此外,还有一些公认 SID 仅在 Windows 操作系统上有意义。

下表列出了通用的已知 SID:

| 通用公认 SID | 名称 | 标识 |

|---|---|---|

| 编号:S-1-0-0 | 空 SID | 没有成员的组。 当 SID 值未知时,通常使用此值。 |

| S-1-1-0 型 | 世界 | 包括所有用户的组。 |

| 编号 S-1-2-0 | 本地 | 登录到本地(物理)连接到系统的终端的用户。 |

| S-1-2-1 系列 | 控制台登录 | 包括登录到物理控制台的用户的组。 |

| 编号 S-1-3-0 | 创建者所有者 ID | 要替换为创建新对象的用户的 SID 的 SID。 此 SID 用于可继承的访问控制条目 (ACE)。 |

| 编号 S-1-3-1 | 创建者组 ID | 要替换为创建新对象的用户的主组 SID 的 SID。 在可继承 ACE 中使用此 Sid. |

| S-1-3-2 型 | 所有者服务器 | 可继承的 ACE 中的占位符。 继承 ACE 后,系统会将此 SID 替换为对象的所有者服务器的 SID,并存储给定对象或文件的创建者相关信息。 |

| 编号 S-1-3-3 | 组服务器 | 可继承的 ACE 中的占位符。 继承 ACE 后,系统将此 SID 替换为对象的组服务器的 SID。 系统还会存储有关允许使用对象的组的信息。 |

| 编号 S-1-3-4 | 所有者权限 | 表示对象的当前所有者的组。 当承载此 SID 的 ACE 应用于对象时,系统将忽略对象所有者对隐式 READ_CONTROL 和 WRITE_DAC 的标准访问权限。 |

| S-1-4 系列 | 非唯一颁发机构 | 表示标识符颁发机构的 SID。 |

| S-1-5 系列 | NT Authority (NT AUTHORITY) | 表示标识符颁发机构的 SID。 |

| 编号 S-1-5-80-0 | 所有服务 | 包含系统上配置的所有服务进程的组。 操作系统控制此组的成员身份。 |

下表列出了预定义的标识符颁发机构常量。 前四个值用于通用的公认 SID,其余值与本文开头“适用于”列表中的 Windows 操作系统中的公认 SID 一起使用。

| 标识符颁发机构 | 值 | SID 字符串前缀 |

|---|---|---|

| SECURITY_NULL_SID_AUTHORITY | 0 | S-1-0 系列 |

| SECURITY_WORLD_SID_AUTHORITY | 1 | S-1-1 系列 |

| SECURITY_LOCAL_SID_AUTHORITY | 2 | S-1-2 型 |

| SECURITY_CREATOR_SID_AUTHORITY | 3 | S-1-3 系列 |

| SECURITY_NT_AUTHORITY | 5 | S-1-5 系列 |

| 安全_认证_授权机构 | 18 | S-1-18 系列 |

以下 RID 值与通用公认 SID 一起使用。 “标识符颁发机构”列显示标识符颁发机构的前缀,可以结合 RID 来创建通用的公认 SID。

| RID 管理机构 | 值 | 标识符颁发机构 |

|---|---|---|

| SECURITY_NULL_RID | 0 | S-1-0 系列 |

| SECURITY_WORLD_RID | 0 | S-1-1 系列 |

| SECURITY_LOCAL_RID | 0 | S-1-2 型 |

| SECURITY_CREATOR_OWNER_RID | 0 | S-1-3 系列 |

| SECURITY_CREATOR_GROUP_RID | 1 | S-1-3 系列 |

SECURITY_NT_AUTHORITY (S-1-5) 预定义标识符颁发机构会生成非通用的 SID。 这些 SID 仅在本文开头的“适用于”列表中的 Windows 操作系统安装中有意义。

下表列出了已知的 SID:

| SID | 显示名称 | 描述 |

|---|---|---|

| S-1-5-1 型 | Dialup (DIALUP) | 此组包含通过拨号连接登录到系统的所有用户。 |

| 编号 S-1-5-113 | 本地帐户 | 将网络登录限制为本地帐户而不是管理员或等效帐户时可以使用的 SID。 无论其名称如何,此 SID 都可以按帐户类型阻止本地用户和组的网络登录。 |

| 编号 S-1-5-114 | “管理员”组的本地帐户和成员 | 将网络登录限制为本地帐户而不是管理员或等效帐户时可以使用的 SID。 无论其名称如何,此 SID 都可以按帐户类型阻止本地用户和组的网络登录。 |

| S-1-5-2 系列 | 网络 | 此组包含通过网络连接登录的所有用户。 交互式用户的访问令牌不包含网络 SID。 |

| S-1-5-3 型 | 批次 | 此组包含通过批处理队列工具登录的所有用户(例如任务计划程序作业)。 |

| S-1-5-4 型 | 交互 | 此组包含以交互方式登录的所有用户。 用户可以通过从远程计算机打开远程桌面服务连接或使用远程 shell(如 Telnet)来启动交互式登录会话。 在每种情况下,用户的访问令牌都包含交互式 SID。 如果用户使用远程桌面服务连接登录,则用户的访问令牌还包含远程交互式登录 SID。 |

| S-1-5-5- XY | 登录会话 | 特定的登录会话。 此格式的 SID 的 X 和 Y 值对于每个登录会话都是唯一的。 |

| 编号 S-1-5-6 | 服务 | 包含已作为服务登录的所有安全主体的组。 |

| S-1-5-7 系列 | 匿名登录 | 在不提供用户名和密码的情况下连接到计算机的用户。 匿名登录标识不同于 Internet Information Services (IIS) 用于匿名 Web 访问的标识。 IIS 使用实际帐户(默认情况下,IUSR_计算机名称)来匿名访问网站上的资源。 严格来说,此类访问并非匿名,因为即使不明身份人员在使用帐户,安全主体也是公认的。 IUSR_计算机名称 (或你为帐户命名的任何名称)都有密码,并且 IIS 在服务启动时登录到帐户。 因此,IIS 匿名用户是经过身份验证的用户的成员,但匿名登录不是。 |

| 编号 S-1-5-8 | 代理 | 当前未使用的 SID。 |

| 编号 S-1-5-9 | 企业域控制器 | 包含域林中的所有域控制器的组。 |

| 编号 S-1-5-10 | 自己 | Active Directory 中用户、组或计算机对象的 ACE 中的占位符。 向 Self 授予权限时,请向对象表示的安全主体授予这些权限。 在访问检查期间,操作系统会将 Self 的 SID 替换为对象所表示的安全主体的 SID。 |

| S-1-5-11 系列 | 经过身份验证的用户 | 此组包含所有用户和具有已经过身份验证的标识的计算机。 经过身份验证的用户不包括来宾帐户,即使该帐户具有密码。 此组包括来自任何受信任域的经过身份验证的安全主体,而不仅仅是当前域。 |

| 编号 S-1-5-12 | 受限代码 | 由在受限安全上下文中运行的进程使用的标识。 在 Windows 和 Windows Server 操作系统中,软件限制策略可以将以下三个安全级别之一分配给代码:UnrestrictedRestrictedDisallowed 当代码在受限制安全级别运行时,受限制 SID 将添加到用户的访问令牌中。 |

| 编号 S-1-5-13 | 终端服务器用户 | 一个组,包括登录到已启用远程桌面服务的服务器的所有用户。 |

| 编号 S-1-5-14 | 远程交互式登录 | 此组包括使用远程桌面连接登录到计算机的所有用户。 该组是 Interactive 组的子集。 包含远程交互式登录 SID 的访问令牌也包含交互式 SID。 |

| 编号 S-1-5-15 | 本组织 | 包含同一组织中的所有用户的组。 此组仅包含在 Active Directory 帐户中,并且仅由域控制器添加。 |

| S-1-5-17 系列 | 国际固体分类法 | 默认 IIS 用户使用的帐户。 |

| 编号 S-1-5-18 | System(或 LocalSystem) | 操作系统和配置为以 LocalSystem 身份登录的服务在本地使用的标识。 System 是“Administrators”组的隐藏成员。 也就是说,作为 System 运行的任何进程在其访问令牌中都有内置“管理员”组的 SID。 作为 System 本地运行的进程访问网络资源时,会使用计算机的域标识进行访问。 远程计算机上的访问令牌包括本地计算机的域帐户的 SID,以及计算机所属安全组(如域计算机和经过身份验证的用户)的 SID。 |

| 编号 S-1-5-19 | NT 颁发机构 (LocalService) | 由计算机本地服务使用的标识,无需进行广泛的本地访问,也不需要经过身份验证的网络访问。 作为 LocalService 运行的服务可以作为普通用户访问本地资源,并且以匿名用户身份访问网络资源。 因此,与在本地和网络上作为 LocalSystem 运行的服务相比,作为 LocalService 在本地运行的服务的权威性要小得多。 |

| 编号 S-1-5-20 | 网络服务 | 一种标识,由不需要广泛本地访问但确实需要经过身份验证的网络访问的服务使用。 作为 NetworkService 运行的服务可以以普通用户身份访问本地资源,并使用计算机身份标识访问网络资源。 因此,作为 NetworkService 运行的服务具有与作为 LocalSystem 运行的服务相同的网络访问权限,但其本地访问明显减少。 |

| S-1-5-域-500 | 管理员 | 系统管理员的用户帐户。 每台计算机都有一个本地管理员帐户,每个域都有一个域管理员帐户。 “Administrator”帐户是在操作系统安装过程中创建的第一个帐户。 无法删除、禁用或锁定此帐户,但可以重命名此帐户。 默认情况下,管理员帐户是“Administrator”组的成员,无法从该组中删除。 |

| S-1-5-域-501 | 来宾 | 没有个人帐户的用户的用户帐户。 每台计算机都有一个本地“Guest”帐户,每个域都有一个域“Guest”帐户。 默认情况下,来宾是“Everyone”和“Guest”组的成员。 域“Guest”帐户也是“Domain Guests”和“Domain Users”组的成员。 与匿名登录不同,来宾是一个真实帐户,可用于以交互方式登录。 Guest 帐户不需要密码,但可以有密码。 |

| S-1-5-域-502 | KRBTGT | 密钥分发中心 (KDC) 服务使用的用户帐户。 该帐户仅存在于域控制器上。 |

| S-1-5-域-512 | 域管理员 | 包含有权管理域的成员的全局组。 默认情况下,域管理员组是加入域的所有计算机上的 Administrators 组的成员,包括域控制器。 “Domain Admins”是组的任何成员在域的 Active Directory 中创建的任何对象的默认所有者。 如果组的成员创建其他对象(如文件),则默认所有者是“Administrators”组。 |

| S-1-5-域-513 | 域用户 | 一个全局组,其中包含域中所有用户。 在 Active Directory 中创建新的“User”对象时,该用户会自动添加到此组。 |

| S-1-5-域-514 | 域访客 | 全局组,默认情况下只有一个成员组:域的内置 Guest 帐户。 |

| S-1-5-域-515 | 域计算机 | 包含已加入域的所有计算机的全局组,不包括域控制器。 |

| S-1-5-域-516 | 域控制器 | 一个全局组,包括域中的所有域控制器。 新的域控制器会自动添加到此组。 |

| S-1-5-域-517 | 证书发布者 | 一个全局组,包含托管企业证书颁发机构的所有计算机。 “Cert Publishers”有权发布 Active Directory 中用户对象的证书。 |

| S-1-5-21-根域-518 | 架构管理员 | 仅存在于林根域中的组。 如果域处于本机模式,则为通用组;如果域处于混合模式,则为全局组。 “Schema Admins”组有权在 Active Directory 中更改架构。 默认情况下,组的唯一成员是林根域的 Administrator 帐户。 |

| S-1-5-根域-519 | 企业管理员 | 仅存在于林根域中的组。 如果域处于本机模式,则为通用组;如果域处于混合模式,则为全局组。 企业管理员组有权对林基础结构进行更改。 示例包括添加子域、配置站点、授权动态主机配置协议 (DHCP) 服务器以及安装企业证书颁发机构。 默认情况下,“Enterprise Admins”组的唯一成员是林根域的管理员帐户。 该组是林中每个“Domain Admins”组的默认成员。 |

| S-1-5-域-520 | 组策略创建者所有者 | 一个全局组,有权在 Active Directory 中创建新的组策略对象。 默认情况下,组的唯一成员是 Administrator。 当组策略创建者所有者的成员创建对象时,该成员拥有该对象。 这样,组策略创建者所有者组就不同于其他管理组(如 Administrators 和 Domain Admins)。 当这些组的成员创建对象时,该组拥有该对象,而不是单个对象。 |

| S-1-5-域-521 | 只读域控制器 | 一个包含所有只读域控制器的全局组。 |

| S-1-5-域-522 | 可克隆的控制器 | 一个包含域中可克隆的所有域控制器的全局组。 |

| S-1-5-域-525 | 受保护的用户 | 提供对抗身份验证安全威胁的额外保护的全球性组织。 |

| S-1-5-根域-526 | 密钥管理员 | 适用于受信任的外部颁发机构负责修改此属性的情况的组。 只有受信任的管理员才能成为此组的成员。 |

| S-1-5-域-527 | 企业密钥管理员 | 适用于受信任的外部颁发机构负责修改此属性的情况的组。 只有受信任的企业管理员才能成为此组的成员。 |

| 编号:S-1-5-32-544 | 管理员 | 内置组。 初始安装操作系统后,组的唯一成员是 Administrator 帐户。 当计算机加入域时,“Domain Admins”组将添加到管理员组。 当服务器成为域控制器时,“Enterprise Admins”组也会被添加到管理员组。 |

| 编号 S-1-5-32-545 | 用户 | 内置组。 初始安装操作系统后,唯一的成员是“Authenticated Users”组。 |

| 编号 S-1-5-32-546 | 来宾 | 内置组。 默认情况下,唯一的成员是 Guest 帐户。 Guests 组允许偶尔或一次性用户以有限的权限登录计算机的内置 Guest 帐户。 |

| 编号:S-1-5-32-547 | 超级用户 | 内置组。 默认情况下,该组没有任何成员。 超级用户可以: |

| 编号:S-1-5-32-548 | 帐户操作员 | 仅存在于域控制器上的内置组。 默认情况下,该组没有任何成员。 默认情况下,帐户作员有权为 Active Directory 除 Builtin 容器和域控制器 OU 之外的所有容器和组织单位(OU)中的用户、组和计算机创建、修改和删除帐户。 帐户作员无权修改管理员和域管理员组。 他们还无权修改这些组成员的帐户。 |

| 编号 S-1-5-32-549 | 服务器操作员 | 仅存在于域控制器上的内置组。 默认情况下,该组没有任何成员。 服务器操作员可以: |

| 编号 S-1-5-32-550 | 打印操作员 | 仅存在于域控制器上的内置组。 默认情况下,唯一的成员是“Domain Users”组。 Print Operators 可以管理打印机和文档队列。 |

| 编号 S-1-5-32-551 | 备份操作员 | 内置组。 默认情况下,该组没有任何成员。 Backup Operators 可以备份和还原计算机上的所有文件,而不管保护这些文件的权限如何。 Backup Operators 还可以登录到计算机并关闭计算机。 |

| 编号:S-1-5-32-552 | 复制器 | 支持域中文件复制的内置组。 默认情况下,该组没有任何成员。 请勿向此组中添加用户。 |

| S-1-5-域-553 | RAS 和 IAS 服务器 | 本地域组。 默认情况下,该组没有任何成员。 运行路由和远程访问服务的计算机会自动添加到组中。 此组的成员有权访问用户对象的某些属性,例如读取帐户限制、读取登录信息和读取远程访问信息。 |

| 编号 S-1-5-32-554 | Builtin\Pre-Windows 2000 Compatible Access | 向后兼容组,允许对域中所有用户和组进行读取访问。 |

| 编号 S-1-5-32-555 | Builtin\Remote Desktop Users(内置\远程桌面用户) | 别名。 此组的成员被授予远程登录的权限。 |

| 编号 S-1-5-32-556 | Builtin\Network Configuration 运算符 | 别名。 此组的成员可以具有一些管理权限来管理网络功能的配置。 |

| 编号 S-1-5-32-557 | Builtin\Incoming Forest Trust 构建者 | 别名。 此组的成员可以为该林创建传入的单向信任。 |

| 编号:S-1-5-32-558 | Builtin\Performance Monitor 用户 | 别名。 此组的成员具有远程访问来监视计算机。 |

| 编号:S-1-5-32-559 | Builtin\Performance Log 用户 | 别名。 此组的成员可以远程控制计算机,安排性能计数器的日志记录。 |

| 编号 S-1-5-32-560 | Builtin\Windows 授权访问组 | 别名。 此组的成员有权访问 User 对象上的计算 tokenGroupsGlobalAndUniversal 属性。 |

| 编号 S-1-5-32-561 | Builtin\Terminal Server 许可证服务器 | 别名。 终端服务器许可证服务器的组。 |

| 编号 S-1-5-32-562 | Builtin\Distributed COM 用户 | 别名。 专为组件对象模型(COM)用户设立的组,提供计算机范围内的访问控制,以管理计算机上所有呼叫、激活或启动请求的访问。 |

| 编号:S-1-5-32-568 | 内置\IIS_IUSRS | 别名。 IIS 用户的内置组帐户。 |

| 编号 S-1-5-32-569 | Builtin\Cryptographic 运算符 | 内置本地组。 成员有权执行加密操作。 |

| S-1-5-域-571 | 允许的 RODC 密码复制组 | 一个组,其成员可以将其密码复制到域中的所有只读域控制器。 |

| S-1-5-域-572 | 拒绝的 RODC 密码复制组 | 一个组,其中包含无法将其密码复制到域中所有只读域控制器的成员。 |

| 编号 S-1-5-32-573 | Builtin\事件日志读取器 | 内置本地组。 此组的成员可以从本地计算机中读取事件日志。 |

| 编号 S-1-5-32-574 | Builtin\Certificate Service DCOM 访问 | 内置本地组。 允许此组的成员连接到企业中的证书颁发机构。 |

| 编号 S-1-5-32-575 | Builtin\RDS 远程访问服务器 | 内置本地组。 此组中的服务器使 RemoteApp 程序和个人虚拟桌面的用户能够访问这些资源。 在面向 Internet 的部署中,这些服务器通常部署在边缘网络中。 需要在运行远程桌面连接代理(RD 连接代理)的服务器上填充此组。 部署中使用的远程桌面网关(RD 网关)服务器和远程桌面 Web 访问(RD Web 访问)服务器需要在此组中。 |

| 编号 S-1-5-32-576 | Builtin\RDS 终端节点服务器 | 内置本地组。 此组中的服务器运行虚拟机,并托管用户的 RemoteApp 程序和个人虚拟桌面运行的会话。 需要在运行 RD 连接代理的服务器上填充此组。 部署中使用的远程桌面会话主机(RD 会话主机)服务器和远程桌面虚拟化主机(RD 虚拟化主机)服务器需要在此组中。 |

| 编号 S-1-5-32-577 | Builtin\RDS 管理服务器 | 内置本地组。 此组中的服务器可以在运行远程桌面服务的服务器上执行例程管理作。 需要在远程桌面服务部署中的所有服务器上填充此组。 运行远程桌面服务中心管理服务的服务器必须包含在此组中。 |

| 编号 S-1-5-32-578 | 内置\Hyper-V 管理员 | 内置本地组。 此组的成员对 Hyper-V 的所有功能具有完全和无限制的访问权限。 |

| 编号 S-1-5-32-579 | Builtin\Access Control Assistance 运算符 | 内置本地组。 此组的成员可以远程查询计算机上的资源的授权属性和权限。 |

| 编号 S-1-5-32-580 | Builtin\Remote Management 用户 | 内置本地组。 此组的成员可以通过管理协议(例如 Web Services for Management(WS-Management)通过 Windows 远程管理服务访问 Windows Management Instrumentation (WMI) 资源。 此访问权限仅适用于授予用户访问权限的 WMI 命名空间。 |

| 编号 S-1-5-64-10 | NTLM 身份验证 | 当新技术 LAN 管理器 (NTLM) 身份验证包对客户端进行身份验证时使用的 SID。 |

| 编号 S-1-5-64-14 | SChannel 身份验证 | 安全通道(Schannel)身份验证包对客户端进行身份验证时使用的 SID。 |

| 编号 S-1-5-64-21 | 摘要式身份验证 | 摘要式身份验证包对客户端进行身份验证时使用的 SID。 |

| 编号 S-1-5-80 | NT 服务 | 用作新技术服务(NT 服务)帐户前缀的 SID。 |

| 编号 S-1-5-80-0 | 所有服务 | 包含系统上配置的所有服务进程的组。 操作系统控制此组的成员身份。 S-1-5-80-0 SID 表示 NT SERVICES\ALL SERVICES。 |

| 编号 S-1-5-83-0 | NT VIRTUAL MACHINE\虚拟机 | 内置组。 安装 Hyper-V 角色时会创建此组。 Hyper-V 管理服务(VMMS)维护此组的成员身份。 此组需要“创建符号链接”权限 (SeCreateSymbolicLinkPrivilege) 和“作为服务登录”权限 (SeServiceLogonRight)。 |

以下 RID 相对于每个域:

| 摆脱 | 十进制值 | 标识 |

|---|---|---|

| DOMAIN_USER_RID_ADMIN | 500 | 域中的管理用户帐户。 |

| DOMAIN_USER_RID_GUEST | 501 | 域中的来宾用户帐户。 没有帐户的用户可以自动登录到此帐户。 |

| DOMAIN_GROUP_RID_USERS | 513 | 包含域中所有用户帐户的组。 所有用户都会自动添加到此组中。 |

| DOMAIN_GROUP_RID_GUESTS | 514 | 域中 Guest 组的帐户。 |

| DOMAIN_GROUP_RID_COMPUTERS | 515 | Domain Computer 组。 域中的所有计算机都是此组的成员。 |

| DOMAIN_GROUP_RID_CONTROLLERS | 516 | Domain Controller 组。 域中的所有域控制器都是此组的成员。 |

| DOMAIN_GROUP_RID_CERT_ADMINS | 517 | certificate publishers 组。 运行 Active Directory 证书服务的计算机是此组的成员。 |

| DOMAIN_GROUP_RID_SCHEMA_ADMINS | 518 | 架构管理员组。 此组的成员可以修改 Active Directory 架构。 |

| DOMAIN_GROUP_RID_ENTERPRISE_ADMINS | 519 | enterprise administrators 组。 此组的成员对 Active Directory 林中的所有域具有完全访问权限。 企业管理员负责林级操作,例如添加或删除新域。 |

| DOMAIN_GROUP_RID_POLICY_ADMINS | 520 | policy administrators 组。 |

下表列出了用于为本地组形成公认 SID 的相对于域的 RID 的示例:

| 摆脱 | 十进制值 | 标识 |

|---|---|---|

| DOMAIN_ALIAS_RID_ADMINS | 544 | 域的管理员。 |

| DOMAIN_ALIAS_RID_USERS | 545 | 域中的所有用户。 |

| DOMAIN_ALIAS_RID_GUESTS | 546 | 域的来宾。 |

| DOMAIN_ALIAS_RID_POWER_USERS | 547 | 一个或一组用户,他们希望将系统视为他们的个人计算机,而不是多个用户的工作站。 |

| DOMAIN_ALIAS_RID_BACKUP_OPS | 551 | 本地组,用于控制文件备份和还原用户权限分配。 |

| DOMAIN_ALIAS_RID_REPLICATOR | 552 | 本地组,负责将安全数据库从主域控制器复制到备份域控制器。 这些帐户仅由系统使用。 |

| DOMAIN_ALIAS_RID_RAS_SERVERS | 553 | 一个本地组,表示远程访问和运行 Internet 身份验证服务 (IAS) 的服务器。 此组允许访问 User 对象的各种属性。 |

SID 功能更改

下表描述了 Windows作系统中 SID 实现的更改:

| 更改 | 操作系统版本 | 说明和资源 |

|---|---|---|

| TrustedInstaller SID 拥有大部分操作系统文件 | Windows Server 2008、Windows Vista | 这一变更的目的是防止以管理员身份或在 LocalSystem 帐户下运行的进程自动替换操作系统文件。 |

| 实施了受限 SID 检查 | Windows Server 2008、Windows Vista | 存在限制 SID 时,Windows 会执行两次访问检查。 第一个是正常访问检查,第二个是针对令牌中限制 SID 的相同访问检查。 必须通过这两个访问检查才允许进程访问对象。 |

能力 SID

功能 SID 充当功能的唯一不可变标识符。 能力表示一种不可伪造的权限令牌,授予 Windows 通用应用对各种资源(例如,文档、摄像头和位置)的访问权限。 对具有特定功能的应用授予访问与该功能关联的资源的权限。 没有功能的应用被拒绝访问资源。

操作系统知道的所有功能 SID 都存储在 Windows 注册表中的 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities 路径。 Microsoft 或合作伙伴应用程序添加到 Windows 的任何功能 SID 将添加到此位置。

从 Windows 10 版本 1909(64 位企业版)获取的注册表项示例

可能会在 AllCachedCapabilities 下看到以下注册表项:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock_Internal

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Enterprise

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_General

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Restricted

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Windows

所有功能 SID 的前缀为 S-1-15-3。

从 Windows 11 版本 21H2(64 位企业版)获取的注册表项示例

可能会在 AllCachedCapabilities 下看到以下注册表项:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock_Internal

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Enterprise

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_General

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Restricted

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Windows

所有功能 SID 的前缀为 S-1-15-3。