使用 Microsoft Entra 系統管理中心管理裝置

Microsoft Entra ID 提供集中位置來管理裝置身分識別,以及監視相關的事件資訊。

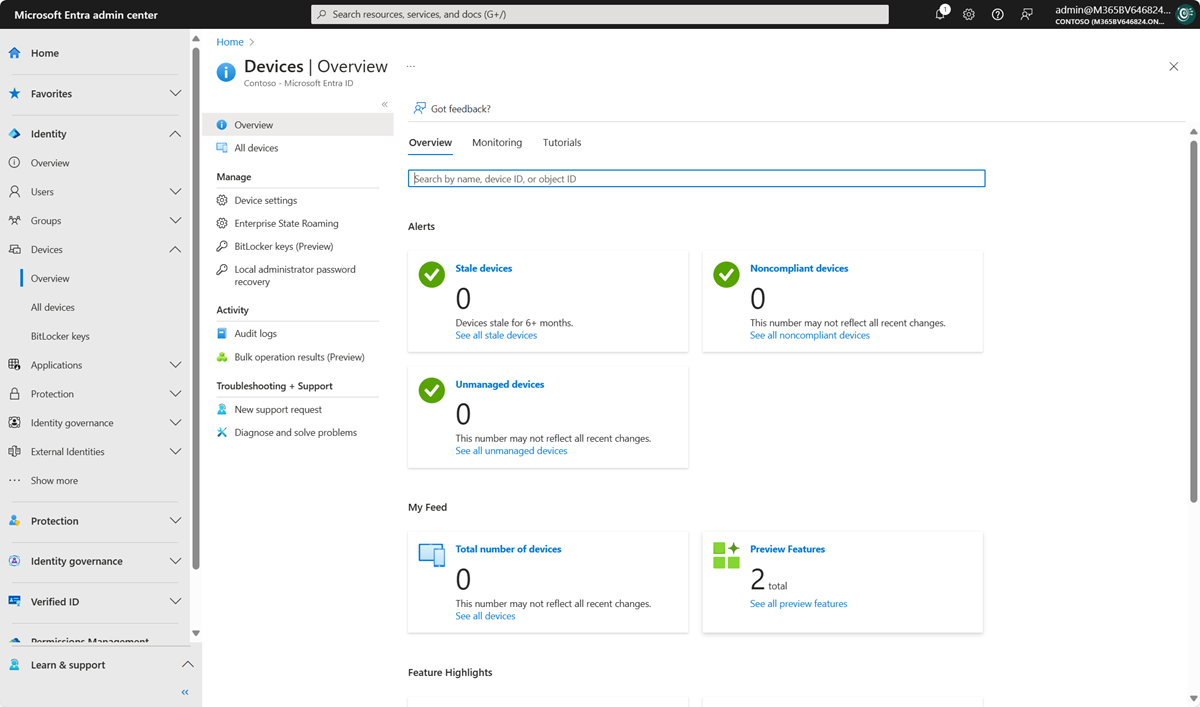

您可以完成下列步驟來存取裝置概觀:

- 至少使用預設使用者權限,以使用者身分登入 Microsoft Entra 系統管理中心。

- 移至 [身分識別] > [裝置] > [概觀]。

在 [裝置概觀] 中,您可以檢視裝置總數、過時裝置、不符合規範的裝置,以及非受控裝置數目。 這裡提供 Intune、條件式存取、BitLocker 金鑰和基本監視的連結。 條件式存取和 Microsoft Intune 等其他功能需要額外的角色指派

[概觀] 頁面上的裝置計數不會即時更新。 每隔幾個小時就會反映變更。

您可以從該處移至 [所有裝置] 以:

- 識別裝置,包括:

- Microsoft Entra ID 中的已加入或已註冊裝置。

- 透過 Windows Autopilot 部署的裝置。

- 使用通用列印的印表機。

- 完成裝置身分識別管理工作,例如啟用、停用、刪除和管理。

- 印表機和 Windows Autopilot 的管理選項受限於 Microsoft Entra ID。 您必須從其各自的管理介面來管理這些裝置。

- 設定您的裝置身分識別設定。

- 啟用或停用企業狀態漫遊。

- 檢閱裝置相關的稽核記錄。

- 下載裝置。

提示

已加入的 Microsoft Entra 混合式 Windows 10 或更新裝置沒有擁有者,除非 Microsoft Intune 中已設定主要使用者。 如果您依擁有者尋找裝置卻找不到,請依裝置識別碼來搜尋。

如果您在 [已註冊] 資料行中看到 [已加入的混合式 Microsoft Entra] 的裝置處於 [擱置中] 狀態,表示裝置已從 Microsoft Entra Connect 同步,且正在等候從用戶端完成註冊。 請參閱如何規劃您的 Microsoft Entra 混合式聯結實作。 如需詳細資訊,請參閱裝置管理的常見問題。

就某些 iOS 裝置而言,包含單引號的裝置名稱可能會使用看起來像單引號的不同字元。 因此搜尋這類裝置有點棘手。 如果看不到正確的搜尋結果,請確定搜尋字串包含相符的單引號字元。

管理 Intune 裝置

如果您有權在 Intune 中管理裝置,您可以管理將行動裝置管理列為 Microsoft Intune 的裝置。 如果裝置未向 Microsoft Intune 註冊,便無法使用 [管理] 選項。

啟用或停用 Microsoft Entra 裝置

有兩種方式可以啟用或停用裝置:

- [所有裝置] 頁面上的工具列 (選取一或多個裝置之後)。

- 工具列 (向下切入以取得特定裝置之後)。

重要

- 您必須是 Intune 系統管理員或雲端裝置管理員,才能啟用或停用裝置。

- 停用裝置會使其無法透過 Microsoft Entra ID 進行驗證。 這可防止其存取您受裝置型條件式存取所保護的 Microsoft Entra 資源,以及防止使用 Windows Hello 企業版認證。

- 停用裝置會撤銷主要重新整理權杖 (PRT),以及裝置上的任何重新整理權杖。

- 無法在 Microsoft Entra ID 中啟用或停用印表機。

刪除 Microsoft Entra 裝置

有兩種方式可以刪除裝置:

- [所有裝置] 頁面上的工具列 (選取一或多個裝置之後)。

- 工具列 (向下切入以取得特定裝置之後)。

重要

- 您必須是雲端裝置管理員、Intune 系統管理員或 Windows 365 管理員才能刪除裝置。

- 要先刪除通用列印中的印表機,才能刪除印表機。

- 要先刪除 Intune 中的 Windows Autopilot 裝置,才能刪除 Windows Autopilot 裝置。

- 刪除裝置:

- 防止其存取您的 Microsoft Entra 資源。

- 移除所有附加至裝置的詳細資料。 例如,Windows 裝置的 BitLocker 金鑰。

- 是無法恢復的活動。 除非必要,否則不建議使用。

如果裝置是在另一個管理授權單位 (例如 Microsoft Intune) 受管,請在刪除該裝置之前,先將其清除或淘汰。 在刪除裝置之前,請參閱如何管理過時裝置。

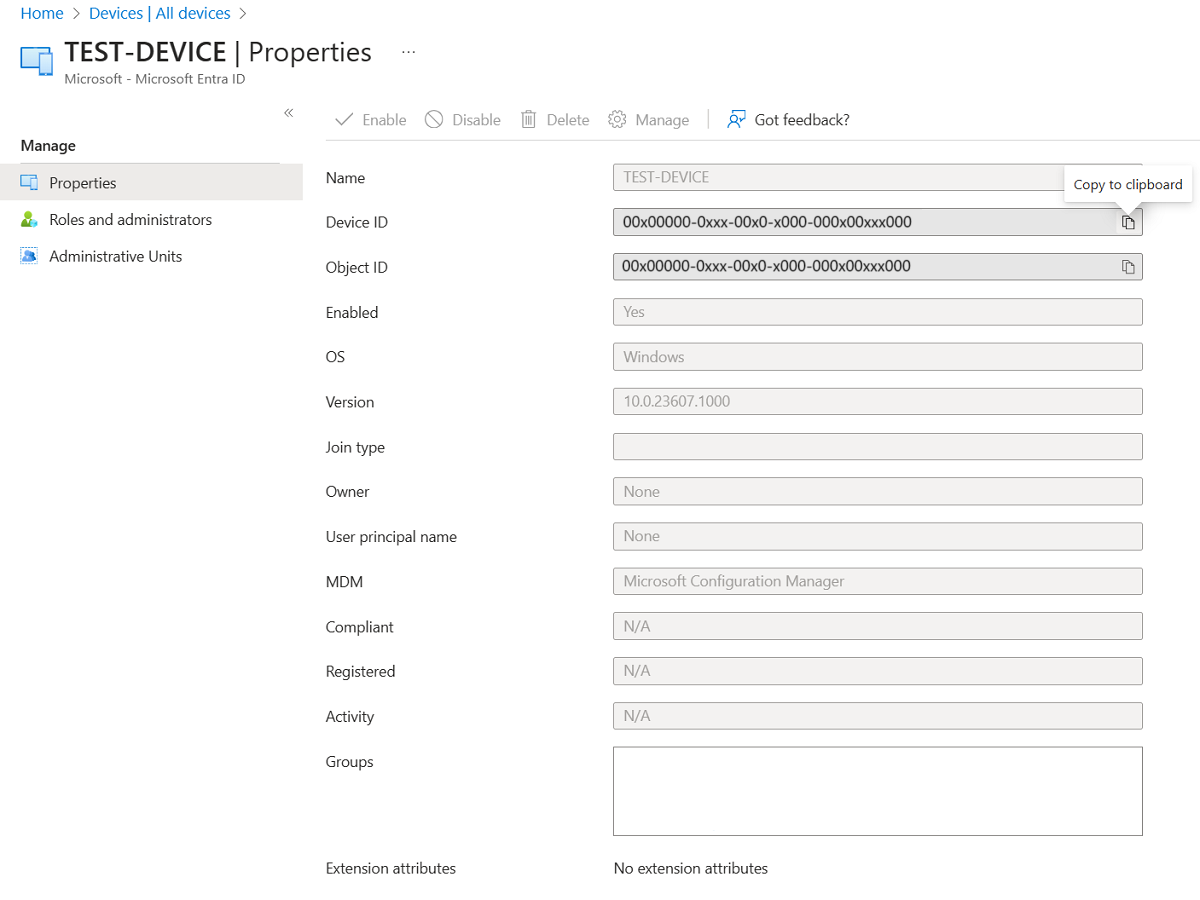

檢視或複製裝置識別碼

您可以使用裝置識別碼來確認裝置上的裝置識別碼詳細資料,或透過 PowerShell 進行疑難排解。 若要存取複製選項,請選取裝置。

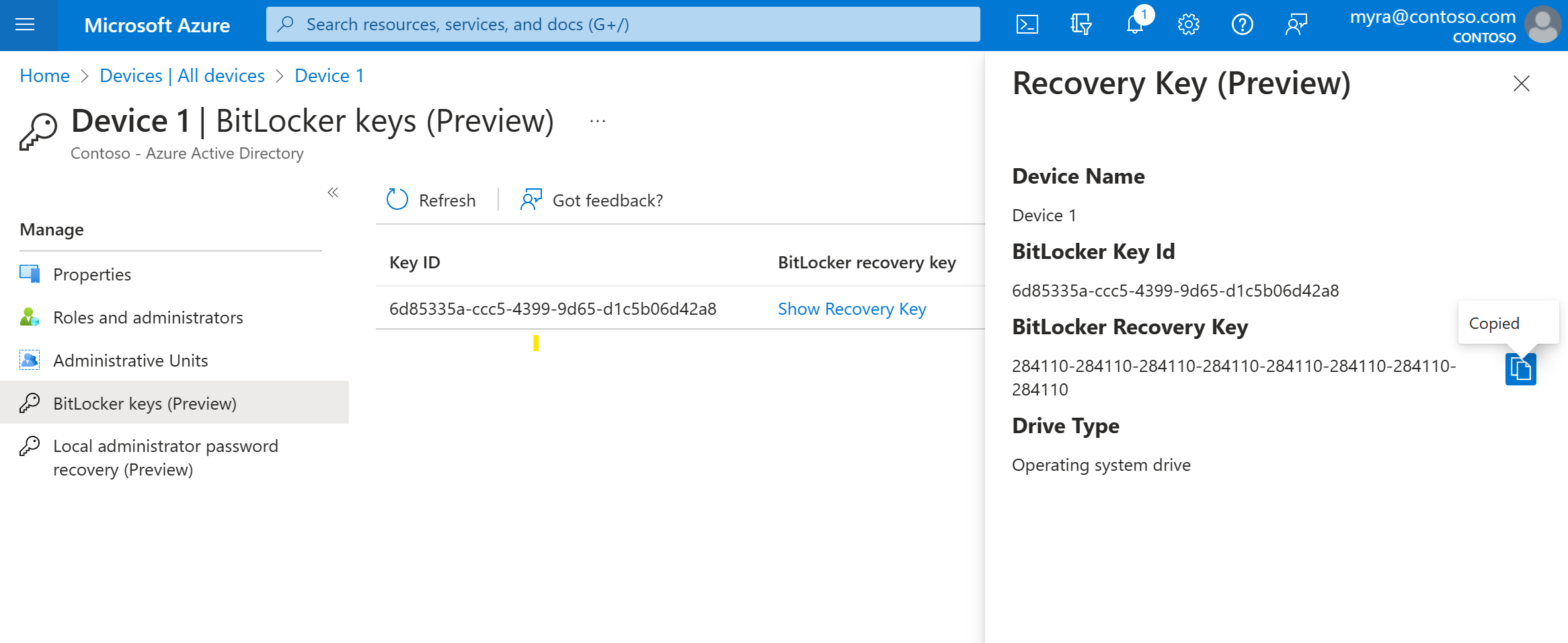

檢視或複製 BitLocker 金鑰

您可以檢視並複製 BitLocker 金鑰,以允許使用者復原加密的磁碟機。 這些金鑰僅適用於已加密並將其金鑰儲存在 Microsoft Entra ID 中的 Windows 裝置。 當您選取 [顯示修復金鑰] 來檢視裝置的詳細資料時,可以找到這些金鑰。 選取 [顯示修復金鑰] 會產生一個稽核記錄項目,您可以在 KeyManagement 類別中找到此稽核記錄。

若要檢視或複製 BitLocker 金鑰,您必須是裝置的擁有者,或具有下列其中一個角色:

注意

重複使用利用 Windows Autopilot 的裝置,且已有新裝置擁有者時,該新裝置擁有者須連絡系統管理員,以取得該裝置的 BitLocker 修復密鑰。 自訂角色或系統管理單位範圍系統管理員將會失去已變更裝置擁有權之裝置的 BitLocker 修復金鑰存取權。 這些限域系統管理員必須連絡非限域管理員,以取得修復密鑰。 如需詳細資訊,請參閱尋找 Intune 裝置的主要使用者一文。

檢視和篩選裝置

您可以依下列屬性,篩選裝置清單:

- 已啟用狀態

- 符合規範的狀態

- 聯結類型 (Microsoft Entra、已加入 Microsoft Entra 混合式,以及已註冊 Microsoft Entra)

- 活動時間戳記

- 作業系統類型和作業系統版本

- Windows 會顯示 Windows 11 和 Windows 10 裝置 (含 KB5006738)。

- Windows Server 會顯示使用適用於端點的 Defender Microsoft 管理的支援版本。

- 裝置類型 (印表機、安全的 VM、共用裝置、已註冊的裝置)

- MDM

- Autopilot

- 擴充屬性

- 系統管理單位

- 擁有者

下載裝置

雲端裝置系統管理員和 Intune 系統管理員可以使用 [下載裝置] 選項,匯出列出裝置的 CSV 檔案。 您可以套用篩選條件來判斷要列出哪些裝置。 如果您未套用任何篩選條件,則會列出所有裝置。 視您的選取項目而定,匯出工作可能會執行長達一小時。 如果匯出工作超過 1 小時,則會失敗,且不會輸出任何檔案。

匯出的清單包含這些裝置身分識別屬性:

displayName,accountEnabled,operatingSystem,operatingSystemVersion,joinType (trustType),registeredOwners,userNames,mdmDisplayName,isCompliant,registrationTime,approximateLastSignInDateTime,deviceId,isManaged,objectId,profileType,systemLabels,model

下列篩選條件可套用到匯出工作:

- 已啟用狀態

- 符合規範的狀態

- 聯結類型

- 活動時間戳記

- OS 類型

- 裝置類型:

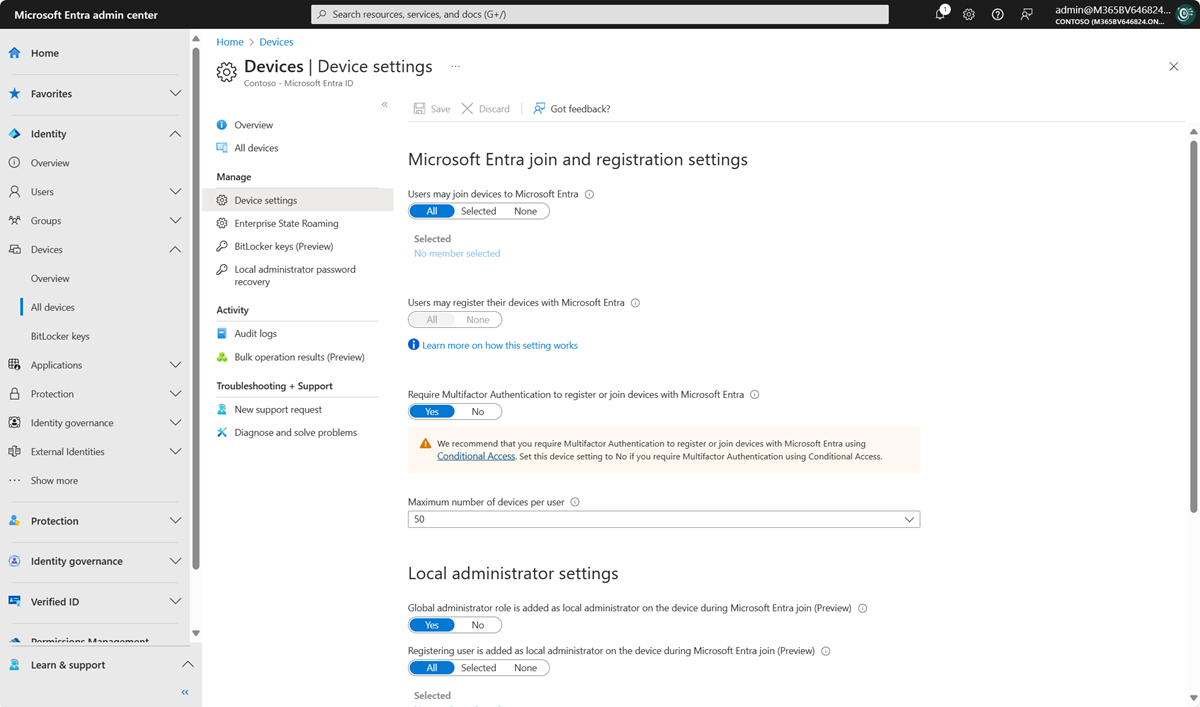

設定裝置設定

若您要使用 Microsoft Entra 系統管理中心來管理裝置身分識別,這些裝置必須已註冊或加入 Microsoft Entra ID。 身為系統管理員,您可以透過設定下列裝置設定,來控制註冊和加入裝置的程序。

您必須獲指派下列其中一個角色,才能讀取或修改裝置設定:

- 雲端裝置管理員(讀取和修改)

- Intune 管理員(唯讀)

- Windows 365 系統管理員(唯讀)

使用者可以將裝置加入 Microsoft Entra ID:這項設定可讓您選取哪些使用者能夠將裝置註冊為已加入 Microsoft Entra 的裝置。 預設為 All。

注意

[使用者可以將裝置加入 Microsoft Entra ID] 設定只適用於 Windows 10 或更新版本上的 Microsoft Entra 聯結。 這項設定不適用於已加入的 Microsoft Entra 混合式裝置、Azure 中的 Microsoft Entra 已加入 VM,或使用 Windows Autopilot 自我部署模式的已加入 Microsoft Entra 裝置,因為這些方法會在無使用者內容中運作。

使用者可使用 Microsoft Entra ID 註冊其裝置:您必須進行此設定,才能讓使用者向 Microsoft Entra ID 註冊 Windows 10 或更新版本的個人、iOS、Android 和 macOS 裝置。 如果您選取 [否],則不允許裝置向 Microsoft Entra ID 註冊。 需要先註冊 (registration),才可註冊 (enrollment) Microsoft Intune 或適用於 Microsoft 365 的行動裝置管理。 如果您已設定任一服務,則會選取 [全部] 且無法使用 [無]。

要求透過多重要素驗證,使用 Microsoft Entra ID 註冊或加入裝置:

- 建議組織在條件式存取中使用註冊或加入裝置使用者動作,以強制執行多重要素驗證。 如果您要使用條件式存取原則來要求多重要素驗證,則必須將此切換開關設為 [否]。

- 此設定可讓您指定使用者是否必須提供另一個驗證因素,才能將其裝置加入或註冊 Microsoft Entra ID。 預設值為 [No]。 建議您在註冊或加入裝置時,需要多重要素驗證。 啟用此服務的多重要素驗證之前,您必須確定已為註冊其裝置的使用者設定多重要素驗證。 如需 Microsoft Entra 多重要素驗證服務的更多資訊,請參閱開始使用 Microsoft Entra 多重要素驗證。 此設定可能無法與協力廠商識別提供者搭配使用。

注意

[要求透過多重要素驗證使用 Microsoft Entra ID 註冊或加入裝置] 設定適用於已加入 Microsoft Entra (但有某些例外狀況) 或已註冊 Microsoft Entra 的裝置。 這項設定不適用於已加入的 Microsoft Entra 混合式裝置、Azure 中的 Microsoft Entra 已加入 VM,或使用 Windows Autopilot 自我部署模式的已加入 Microsoft Entra 裝置。

裝置數目上限:這項設定可讓您選取使用者在 Microsoft Entra ID 中可以擁有的已加入或註冊 Microsoft Entra 裝置數量上限。 如果使用者達到此限制,則他們在移除一或多個現有裝置之前,無法新增更多裝置。 預設值是 50。 您可以將值增加到 100。 如果您輸入的值高於 100,Microsoft Entra ID 會設為 100。 您也可以使用 [無限制] 來強制執行現有配額限制以外的限制。

注意

[裝置數目上限] 設定會套用至已加入或註冊的 Microsoft Entra 裝置。 此設定不適用於已加入的 Microsoft Entra 混合式裝置。

在已加入的 Microsoft Entra 裝置上管理其他本機管理員:此設定可讓您選取,要將本機系統管理員權限授與哪些使用者。 這些使用者將會新增至 Microsoft Entra ID 中的裝置管理員角色。

啟用 Microsoft Entra 區域系統管理員密碼解決方案 (LAPS) (預覽):LAPS 用於管理 Windows 裝置上的本機帳戶密碼。 LAPS 提供一個解決方案,可安全地管理及擷取內建本機管理員密碼。 客戶可以透過雲端版本的 LAPS,針對 Microsoft Entra ID 和 Microsoft Entra 混合式聯結裝置,啟用本機管理員密碼的儲存和輪替。 若要了解如何在 Microsoft Entra ID 中管理 LAPS,請參閱此概觀文章。

限制非管理員使用者復原自有裝置的 BitLocker 金鑰:管理員可以封鎖對已註冊裝置擁有者的自助式 BitLocker 金鑰存取。 沒有 BitLocker 讀取權限的預設使用者無法檢視或複製自己裝置的 BitLocker 金鑰。 您至少必須是特殊權限角色管理員,才能更新此設定。

企業狀態漫遊:如需此設定的詳細資訊,請參閱概觀文章。

稽核記錄

裝置活動會顯示在活動記錄中。 這些記錄包括由裝置註冊服務和使用者所觸發的活動:

- 建立裝置,以及在裝置上新增擁有者/使用者

- 變更裝置設定

- 刪除或更新裝置等裝置作業

- 大量作業,例如下載所有裝置

注意

執行匯入或建立等大量作業時,如果大量作業沒有在一小時內完成,可能會遇到問題。 若要解決此問題,建議您分割每次大量處理的數目。 例如,開始匯出之前,您可以篩選群組類型或使用者名稱,減少結果的大小。 藉由精簡篩選,基本上您會限制大量作業傳回的資料。 如需詳細資訊,請參閱大量作業服務限制。

稽核資料的進入點是 [裝置] 頁面的 [活動] 區段中的 [稽核記錄]。

稽核記錄的預設清單檢視顯示︰

- 發生時間與日期。

- 目標。

- 活動的啟動者/執行者。

- 活動。

![顯示 [裝置] 頁面 [活動] 區段中資料表的螢幕擷取畫面。下表顯示四個稽核記錄的日期、目標、動作項目和活動。](media/manage-device-identities/63.png)

您可以選取工具列中的 [資料行],以自訂清單檢視:

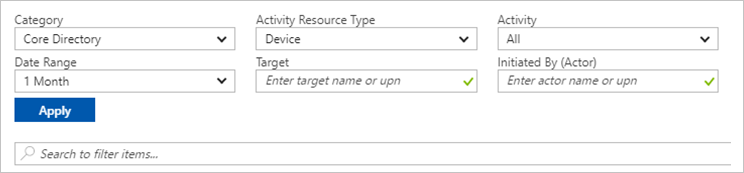

若要將報告的資料縮減為適合您的層級,您可以使用這些欄位進行篩選:

- 類別

- 活動資源類型

- Activity

- 日期範圍

- Target

- 啟動者 (執行者)

您也可以搜尋特定項目。