適用於雲端的 Microsoft Defender 能夠在多雲環境中執行外部受攻擊面管理 (從外到內) 掃描。 適用於雲端的 Defender 會透過與「Microsoft Defender 外部受攻擊面管理」整合來實現這一目標。 此整合可讓組織能夠改善其安全性態勢,同時透過探索其外部受攻擊面來降低受到攻擊的潛在風險。 根據預設,此整合隨附於「Defender 雲端安全性態勢管理 (CSPM)」方案中,且不需要「Defender 外部受攻擊面管理」的授權或任何特殊的設定。

「Defender 外部受攻擊面管理」會應用 Microsoft 的搜耙技術來探索與您已知線上基礎結構相關的資產,並主動掃描這些資產以隨著時間推移探索新連線。 受攻擊面深入解析透過套用弱點和基礎結構資料所產生,以展示貴組織的主要考量層面,例如:

- 探索數位資產,一律進行清查。

- 分析風險和威脅並設定優先權。

- 隨時隨地依需求找出攻擊者公開的弱點。

- 深入了解協力廠商的受攻擊面。

透過這項資訊,安全性和 IT 小就能夠識別未知因素、確定風險優先順序、消除威脅,並將弱點和暴露控制延伸到防火牆之外。 受攻擊面是由未經授權的人員可用來進入其系統的所有存取點所組成。 受攻擊面越大,保護就越發困難。

「外部受攻擊面管理」會收集有關公開揭露資產 (「從外到內」) 的資料,「適用於雲端的 Defender」的「雲端安全性態勢管理 (CSPM)」(「從內到外」) 方案會使用這些資料來協助實現網際網路暴露風險驗證和探索功能。

深入了解 Defender 外部受攻擊面管理。

Defender CSPM 中的外部受攻擊面管理功能

Defender CSPM 方案會利用透過「Defender 外部受攻擊面管理」整合收集的資料在適用於雲端的 Defender 入口網站中提供以下功能:

- 透過使用從外到內的掃描來探索所有面向網際網路的雲端資源。

- 攻擊路徑分析,其可找到從網際網路公開的 IP 開始的所有可利用路徑。

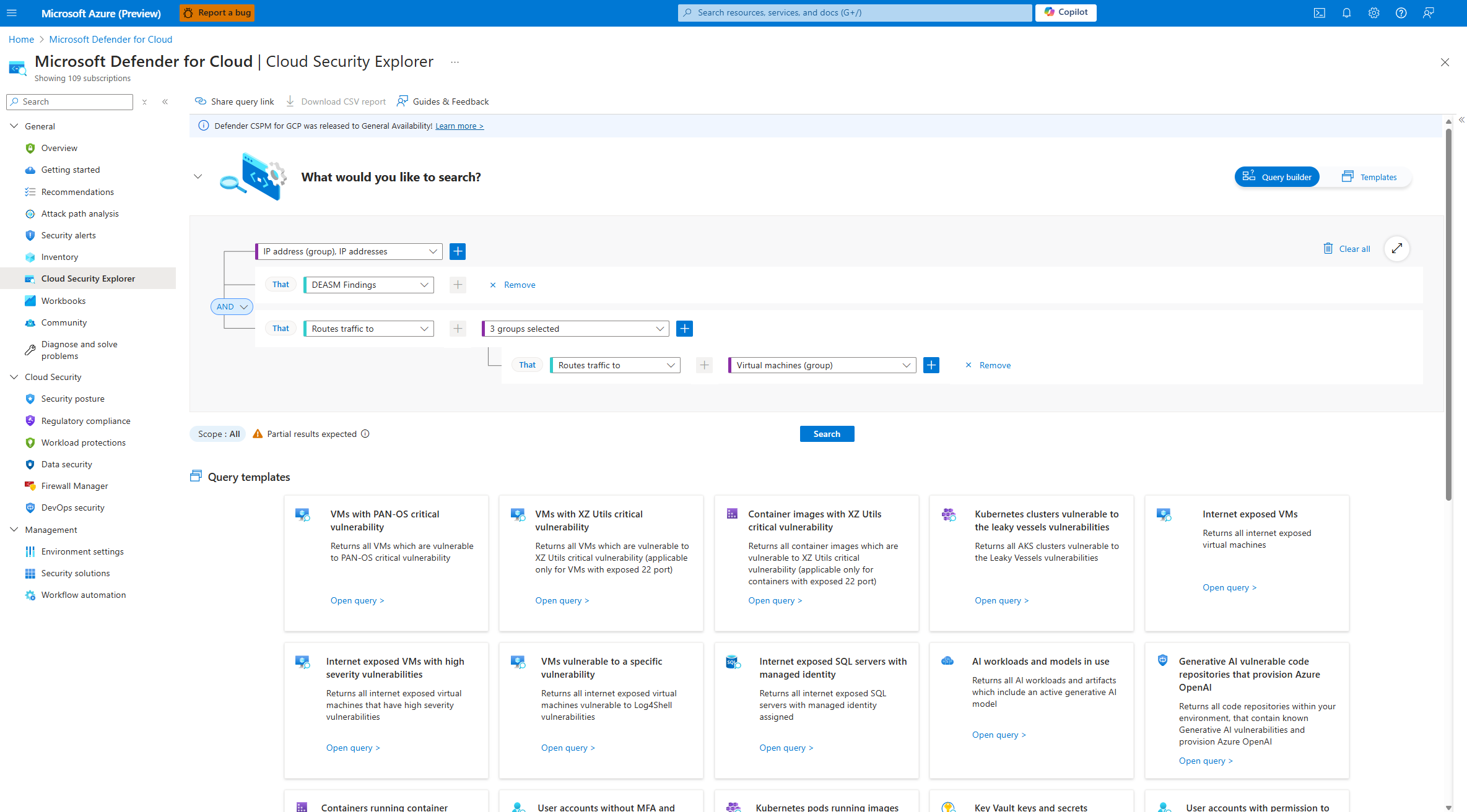

- 自訂查詢,其可將所有公開於網際網路的 IP 與雲端安全性總管中「適用於雲端的 Defender」資料的其餘部分相互關聯。

相關內容

- 偵測網際網路公開的 IP 位址

- 適用於雲端的 Defender 中的雲端安全性總管和攻擊路徑。

- 部署 Defender 外部受攻擊面管理。